7 razones por las que el firewall XG (SFOS) es mejor que el UTM

Desde hace más de dos años, solo hemos puesto en marcha firewalls XG con SFOS o hemos instalado SFOS en dispositivos SG. Es cierto que el firewall XG era un horror absoluto en las primeras versiones y solo se podía utilizar de forma eficaz en unos pocos entornos. Con la versión 16, la situación mejoró lentamente y nos atrevimos a realizar proyectos más pequeños. A partir de la v16.5, nos basamos completamente en el XG para los nuevos proyectos y desde entonces nunca hemos vuelto a mirar el UTM.

Para aclararlo desde el principio: cuando hablo de XG Firewall, me refiero a la serie de dispositivos XG con Sophos Firewall OS (SFOS). Sin embargo, también gestionamos dispositivos SG en los que simplemente hemos instalado SFOS. Esto funciona perfectamente. 🙂

Después de haber implementado ya varios proyectos con el firewall XG, quería compartir las 7 razones por las que, en mi opinión, el firewall XG es una mejor opción que la serie SG con el sistema operativo UTM. Con este artículo, me gustaría contribuir al debate UTM vs. XG. 🥊

01 - Desarrollo

Cuando busco hoy una nueva aplicación para mi smartphone o para el ordenador, presto especial atención a la fecha de la última actualización de la aplicación. Si no encuentro un registro de cambios, miro la cuenta social, por ejemplo, Twitter. Cualquier actividad con más de un año de antigüedad está muerta para mí y la aplicación definitivamente no llegará a mi smartphone o a mi ordenador.

Hay que admitir que en el caso del firewall UTM no es tan grave. Pero los ciclos de actualización se han ampliado enormemente. Antes, para el UTM había una actualización casi cada mes. Hoy en día, son aproximadamente cada 4 meses y prácticamente ya no hay nuevas funciones.

La razón de esto es la siguiente: Sophos tiene alrededor de 300 desarrolladores que trabajan en los sistemas operativos SFOS y UTM. Sin embargo, solo alrededor del 5% de estos desarrolladores todavía trabajan en el sistema operativo UTM. El resto trabaja en el firewall XG. Aquí se puede ver dónde están las prioridades del fabricante.

De vez en cuando, se da a los usuarios de UTM una nueva función que les devuelve la esperanza. Pero en realidad se lleva mucho tiempo buscando una receta para hacer que el XG sea atractivo para los fieles seguidores, sin perderlos a otro fabricante. Como ex usuario de UTM, sé que no se cambia de sistema tan rápido si no es realmente necesario. Por lo tanto, mientras el UTM no sea definitivamente dado de baja, la mayoría no tiene ninguna razón para cambiar.

Si se observa la hoja de ruta de los dos sistemas operativos, la lista para SFOS es extremadamente larga y los planes se extienden mucho más allá de los 18 meses. En el caso de UTM, en el pasado se eliminaron funciones de la hoja de ruta o se pospusieron constantemente. Un ejemplo destacado aquí es IKEv2. La característica estuvo en la hoja de ruta durante mucho tiempo, se pospuso constantemente y, finalmente, incluso se eliminó por completo de la hoja de ruta. Tras un clamor en la comunidad, se volvió a añadir y ahora está previsto que aparezca en la versión 9.8 el próximo año.

Con Sophos Firewall OS, la situación es completamente diferente y por eso es también la primera razón por la que amamos el sistema. Aproximadamente cada siete semanas podemos alegrarnos de nuevas MR - Maintenance Releases y 1 o 2 veces al año hay un MINOR Release con muchísimas funciones nuevas. El Sophos Firewall OS se desarrolló por lo tanto en los últimos meses de “bueno” a “muy bueno”. El sistema aún no está completamente donde debería estar y todavía tiene algunas deficiencias. ¡Pero para un SO tan joven los progresos son muy grandes!

02 - Hardware

El hardware de Sophos XG Firewall y el de la serie SG son idénticos en cuanto a CPU, RAM, almacenamiento y conexiones. Una pequeña excepción aquí son los Sophos XG 86 y XG 106, que no existen en la serie SG. Los dos modelos más pequeños aquí serían los SG 85 y SG 105, que, sin embargo, tienen menos RAM y almacenamiento que los XG 86 y XG 106. Pero, en principio, es posible instalar sin problemas el SFOS del XG Firewall en un hardware SG. La licencia se puede migrar 1:1.

Cómo instalar SFOS en un dispositivo Sophos SG, lo explicamos en un post de KB: Instalar Sophos XG Firewall OS en un dispositivo SG

El próximo año se espera una nueva serie de hardware, que actualmente se conoce como “XGS”. En este momento aún no podemos decir si esta reemplazará directamente a la serie XG. Como sistema operativo compatible, en cualquier caso, solo se menciona el SFOS. Para la serie SG no se planea ningún nuevo lanzamiento.

Lo que al menos por el momento también habla claramente a favor de un firewall XG con SFOS es el soporte de los nuevos puntos de acceso APX. Los puntos de acceso, que ya salieron al mercado en julio de 2018 y que cuentan con el nuevo estándar Wave-2, hoy en día siguen siendo compatibles únicamente con los firewalls XG y Central. Por parte de Sophos, siempre se dijo que nunca se harían compatibles los puntos de acceso APX con el UTM. Para nosotros, este paso siempre tuvo mucho sentido. Se trata de hardware de nueva generación, que, por supuesto, solo se desarrolló para firewalls de nueva generación.

Sin embargo, ahora podemos anunciar, moviendo la cabeza, que Sophos ha dado marcha atrás en este plan. ¡El soporte para los puntos de acceso APX llegará para el UTM! El soporte está previsto para UTM 9.7, que se publicará a finales de año.

03 - Licenciamiento

El licenciamiento del firewall XG no es completamente diferente al del UTM. Sin embargo, tiene algunas ventajas importantes.

Licencia Base

La licencia base para un dispositivo XG Firewall se incluye de forma gratuita. Qué funciones incluye, lo descubrirá en un artículo separado sobre la Licencia Base. Pero aquí están las funciones más importantes que puede disfrutar de forma gratuita:

- Protección inalámbrica

- SSL VPN o cliente Sophos Connect

- Conexiones VPN IPsec

Paquete EnterpriseGuard

Seguro que conocen el Paquete FullGuard, que activa todos los módulos excepto Sandstorm en el firewall. Con el Paquete FullGuard Plus, también obtienen Sandstorm.

Para la serie XG existe además el popular paquete EnterpriseGuard. Este paquete es una verdadera alternativa al paquete FullGuard, ya que ya cubre las necesidades de la mayoría de los clientes. Con el paquete EnterpriseGuard obtienen la protección de red y web, incluido el soporte premium de Sophos. La protección inalámbrica ya está incluida de forma gratuita en la licencia base. Por lo tanto, solo muy pocos clientes tendrán que recurrir al paquete FullGuard más caro, si realmente existe la necesidad de proteger correos electrónicos y servidores web.

04 - Reglas de Firewall

Pasemos ahora a la parte más técnica, por qué, en mi opinión, el SFOS tiene la ventaja sobre el sistema operativo UTM.

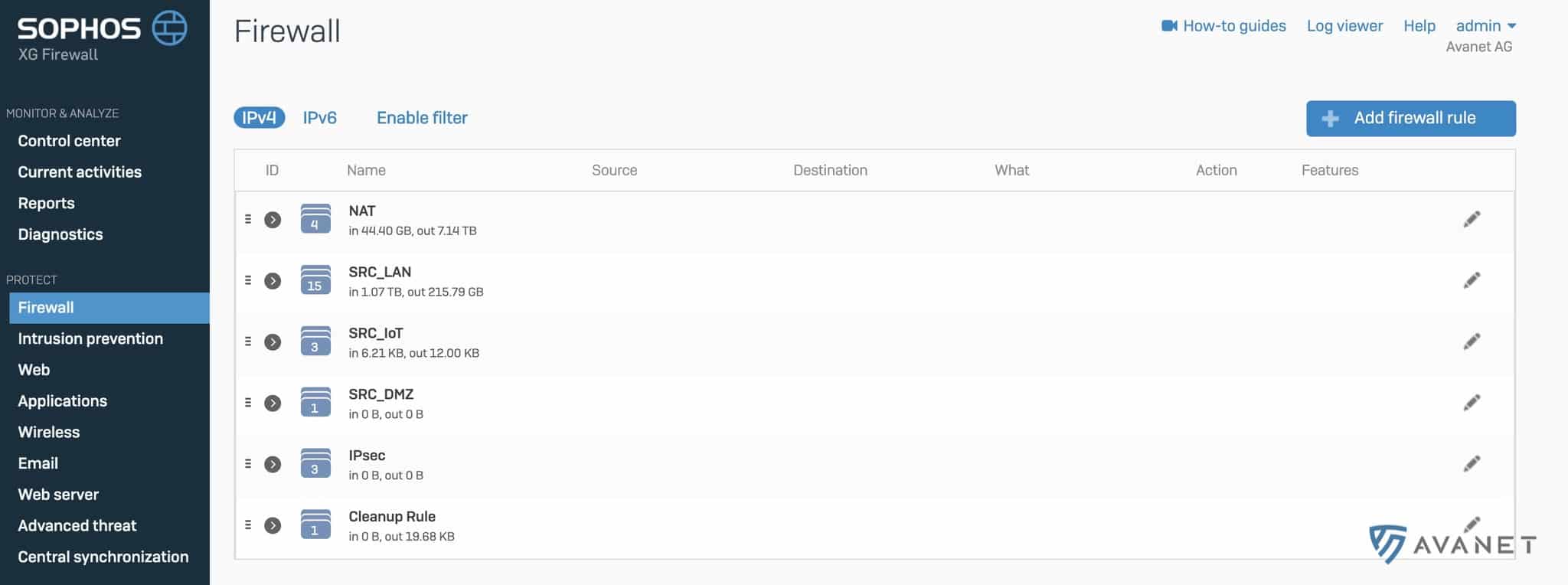

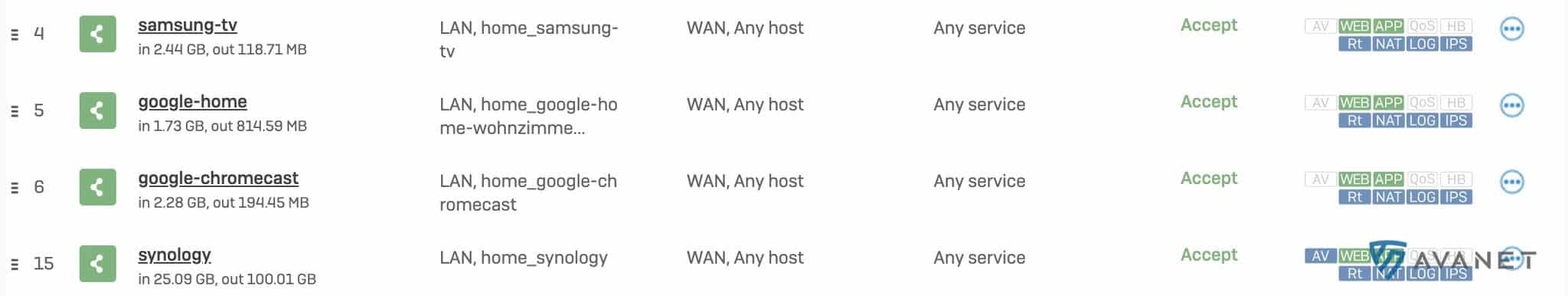

El conjunto de reglas del firewall se ha vuelto mucho más claro con SFOS. Si tiene más de 10 reglas de firewall, lo que probablemente sea el caso en la mayoría de los entornos, estas se pueden agrupar excelentemente en SFOS. La siguiente captura de pantalla de mi firewall XG de casa debería ilustrar esto una vez más. Aquí, todos los dispositivos IoT tienen su propia red y las reglas de firewall correspondientes se agrupan en un solo grupo.

Si luego observa un grupo más de cerca, rápidamente descubrirá qué reglas individuales del firewall todavía permiten el tráfico y qué reglas posiblemente ya no se utilizan. Esta representación ayuda a identificar y eliminar reglas superfluas.

A diferencia de UTM, en SFOS puedo darle un nombre propio a una regla de firewall. Dentro de una regla también son posibles comentarios más largos, por ejemplo, para dejar constancia de quién creó esta regla y con qué propósito se creó.

- Cada regla obtiene una ID, con la cual puedo ver en el registro qué tráfico pasa por esta regla.

- Se puede ver de un vistazo si, por ejemplo, el IPS o el filtro web están activos para una regla.

Con respecto a las reglas de firewall, teóricamente podría mencionar muchas más ventajas que subrayan por qué nunca volvería a un UTM. Pero me quedo con los argumentos principales mencionados anteriormente, que ya deberían convencer a cualquier administrador de firewall. 🙂

Aunque en SFOS se han mejorado muchas cosas en relación con las reglas de firewall, SFOS tiene una desventaja muy molesta en comparación con UTM. Guardar una regla de firewall en los firewalls XG 86 a XG 135 tarda entre 4 y 10 segundos. Esta situación se mejorará primero en la v18 y se solucionará por completo en la v19.

05 - Visor de registros

Incluso después de varios años en el firewall XG, el Visor de Registros sigue siendo un punto culminante absoluto. Permite verificar los registros de forma rápida y sencilla directamente a través de la interfaz gráfica. Pero antes de extenderme demasiado, simplemente vea el siguiente video:

06 - Sophos Central

¡No, no se asusten! Ahora no voy a hablar también de Sophos Synchronized Security, de la que el departamento de marketing de Sophos ha lanzado un eslogan del siglo. Pero si les ayuda a cambiar su UTM por un XG, entonces, por supuesto, nos subiremos al carro. ¿Sabían que con Synchronized Security en el Firewall XG pueden ver qué aplicaciones se ejecutan en los endpoints? 😂 Así que sí, ¡Sophos Synchronized Security traerá aún más posibilidades geniales en el futuro!

Pero ahora pasemos, en relación con Central, a una función que aún está en pañales, pero que tiene un enorme potencial. Me refiero al Central Firewall Management. Con él es posible vincular el firewall a Central y gestionarlo desde allí. Dicha vinculación ya se puede realizar, ¡pero las funciones realmente interesantes aún están por llegar! Lamentablemente, no puedo revelar mucho todavía, pero si Sophos lo hace bien, podría terminar en una gestión para SDN. Podemos esperar nuevas funciones ya a finales de este año.

07 - Actualizaciones de Firmware

Como ya se ha dicho, siempre nos gustan las actualizaciones. El dicho nunca cambies un sistema que funciona es una tontería absoluta cuando se trata del firewall. Esto ya lo abordamos en una publicación anterior sobre la necesidad de actualizaciones de firewall.

Ustedes seguro han entendido que las actualizaciones son importantes. Pero las actualizaciones también son muy peligrosas, ya que puede ocurrir que después ya no todo funcione tan bien como antes. De los administradores que tienen miedo a esto, siempre se escucha el dicho mencionado anteriormente. 😅

Para contrarrestar un poco el peligro de las actualizaciones, existen algunas mejoras en el Firewall XG:

- Las actualizaciones de los puntos de acceso y REDs están separadas y ya no están integradas en la actualización del firewall. Esto significa que los REDs se pueden actualizar incluso sin reiniciar el firewall.

- Si una actualización del firewall no funcionó y se desea volver a la versión anterior, esto es posible con unos pocos clics.

Conclusión

Este artículo se ha extendido un poco más de lo que originalmente pretendía. He enumerado aquí siete razones que, en mi opinión, deberían animar a todo amigo de UTM a cambiarse. Yo también idolatré el UTM en su momento, pero precisamente en los puntos de seguridad futura, actualizaciones y una visión clara, nuestro sentido común nos sugirió el cambio tempranamente y hasta ahora nunca nos hemos arrepentido. Cuando se trata de la comparación UTM vs. XG, el XG tiene para nosotros un peso de combate claramente más impresionante en la balanza. Así que sean valientes o, mejor dicho, sensatos (😅) y apuesten por un firewall XG en su próximo proyecto. Una vez dado este paso, pueden empezar a migrar sus UTM a SFOS.

Desventajas

Aunque el SFOS realmente ofrece muchas características excelentes, uno podría tener la sensación de que este artículo fue escrito a través de unas gafas de color de rosa. Por eso adjunto aquí un breve capítulo con las desventajas, porque, como dije, el SFOS es todavía un sistema operativo muy joven y, de hecho, todavía hay algunas cosas que no funcionan tan óptimamente.

Velocidad de la GUI

- La carga o el guardado de las reglas del firewall todavía tarda demasiado y no como se desea.

- La generación de informes o incluso los recursos del sistema necesitan urgentemente un impulso de velocidad.

* Como ya se mencionó en el artículo, estas cosas mejorarán con la v18 y se resolverán con la v18.5.

Renombrar objetos

- Desafortunadamente, no siempre es posible renombrar las entradas creadas posteriormente. Esto incluye, por ejemplo, zonas, redes inalámbricas, puertos NAT activos del firewall, políticas de protección IPS, políticas de protección de servidores web, políticas IPsec y algunas más.

* La razón de esto es que los desarrolladores del firewall Cyberoam, que sigue siendo la base de SFOS, utilizaron el nombre de estos objetos como clave principal en la base de datos. Esto, naturalmente, hace que cambiar el nombre a posteriori sea bastante difícil. Pero también se está trabajando en ello y se esperan las primeras mejoras con la v18.

Reglas NAT

- Las reglas NAT creadas ya no se pueden editar si están activas. Primero hay que desactivarlas, editarlas y luego volver a activarlas.

* Se solucionará con la v18.

Notificaciones

- Las notificaciones son todavía mucho mejores en el sistema UTM. Allí se puede recibir prácticamente todo por correo electrónico. El SFOS no ofrece apenas opciones en este sentido. Con SFOS 17.5 MR4 se mejoró algo en este sentido, pero todavía no se ofrecen las posibilidades que dábamos por sentadas en el UTM.

* Se mejorará aún más con la v18.

Más información

En este artículo me refiero con frecuencia a la v18, que se supone que traerá muchas mejoras. Según Sophos, la v18 debería aparecer a finales de 2019. Sin embargo, consideramos que este plazo es muy optimista y creemos que el primer trimestre de 2020 es un período de lanzamiento más preciso. 😅