Resuelta la vulnerabilidad de SQL injection en Sophos SFOS

Se ha descubierto una vulnerabilidad de seguridad en Sophos Firewall OS que ya estaba siendo explotada de forma activa. Sophos ha distribuido un hotfix, pero aun así los administradores de firewall deben cambiar todas las contraseñas locales.

¿Qué ha pasado?

A primera vista puede parecer contradictorio que un firewall diseñado para proteger la infraestructura de TI sea vulnerable. En la práctica, sin embargo, se aplica una regla sencilla: cualquier sistema en el que se ejecute software puede contener vulnerabilidades; muchas veces simplemente no se han descubierto todavía.

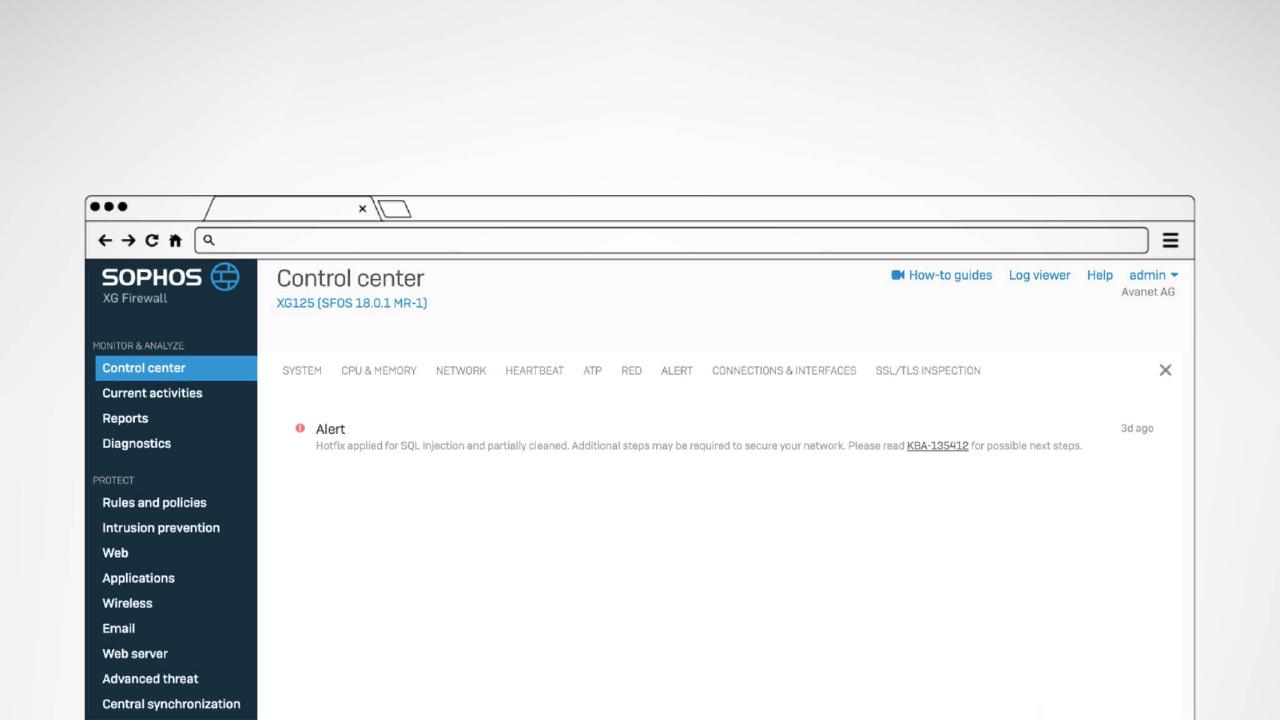

El 22 de abril de 2020, a las 20:29, un usuario notificó a Sophos una vulnerabilidad zero‑day. En ese momento, el ataque ya llevaba unas cinco horas en marcha. La actividad se detectó porque el portal de administración mostraba comportamientos sospechosos. La notificación a Sophos tuvo efecto rápidamente: alrededor de las 22:00 se bloquearon los primeros dominios. Paralelamente se identificó la causa raíz y se comenzó a trabajar en un hotfix. El 25 de abril de 2020 a las 07:00 – unas 63 horas después de los primeros ataques – se desplegó un hotfix en todos los firewalls con SFOS.

A través de la vulnerabilidad, los atacantes podían obtener desde Internet nombres de usuario locales junto con los hashes de contraseña. En el peor de los casos, esto podría haber permitido acceder al firewall, siempre que el hash de la contraseña se hubiera descifrado previamente. El incidente vuelve a demostrar lo importante que es trabajar siempre con contraseñas largas, complejas y seguras.

¿Quién se ha visto afectado?

Todos los sistemas con Sophos Firewall OS (SFOS) se han visto potencialmente afectados: appliances SG, firewalls XG e instalaciones virtuales. Que un sistema fuera vulnerable no significa necesariamente que haya sido comprometido.

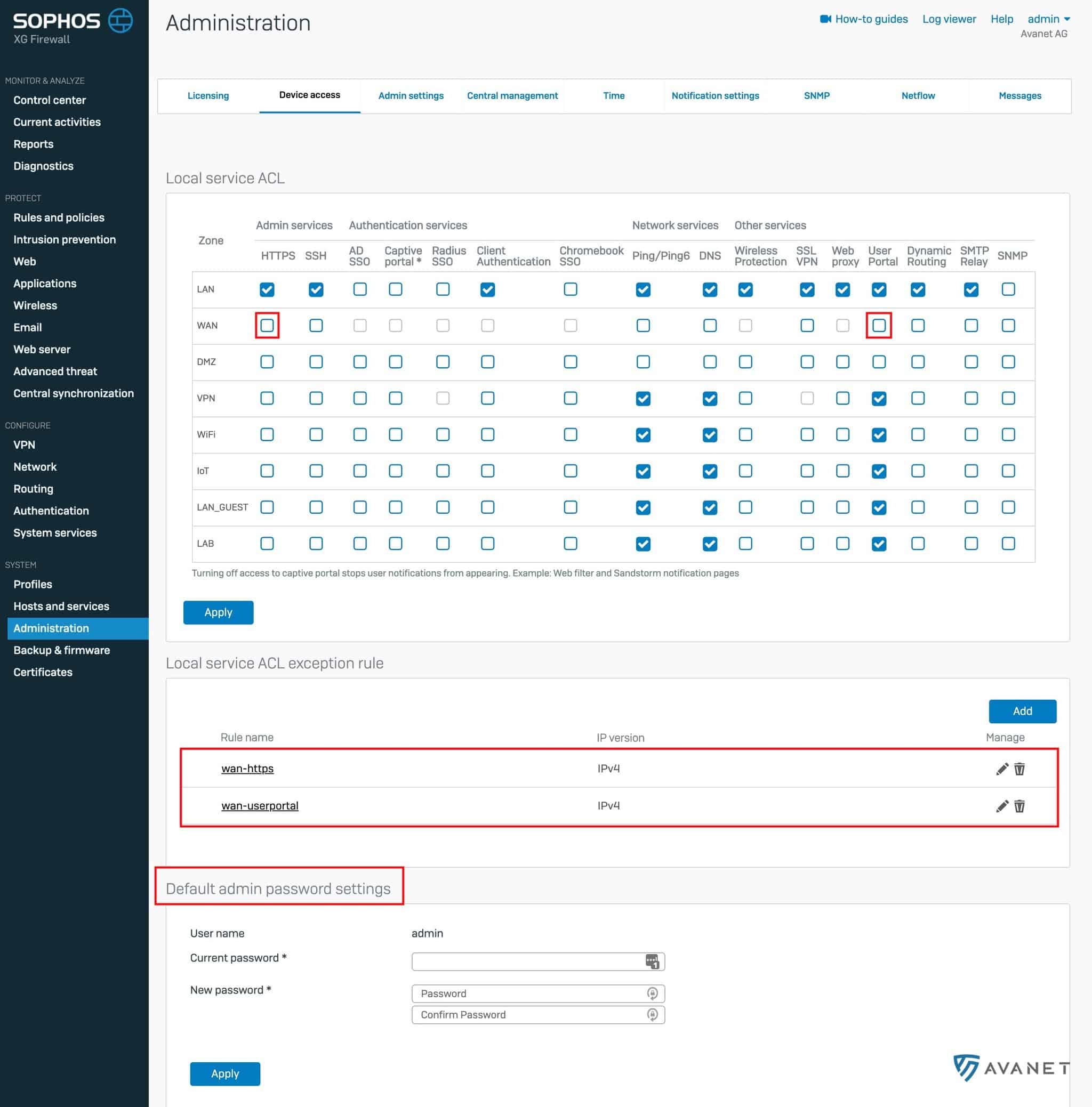

Especialmente críticos eran los firewalls cuyo servicio HTTPS de administración o portal de usuario era accesible desde Internet (véase la captura de pantalla más abajo). Si se había modificado la configuración predeterminada para que otro servicio de firewall – por ejemplo, SSL VPN – escuchara en el mismo puerto que uno de los portales, esa configuración también se consideraba afectada.

¿Qué hay que hacer?

El troyano, denominado Asnarök, explotaba una vulnerabilidad zero‑day de SQL injection previa a la autenticación. Sophos recomienda encarecidamente cambiar todas las contraseñas locales del firewall. Esto incluye la contraseña de administración y todas las contraseñas de usuarios creados directamente en el firewall. Las cuentas sincronizadas desde un directorio activo, por ejemplo, no se ven afectadas.

- Cambiar la contraseña de administración (contraseña de superadministración del firewall)

- Reiniciar el firewall

- Cambiar todas las demás contraseñas locales

Para clientes con contrato de mantenimiento, ya se ha verificado que se han realizado todos los pasos necesarios.

- En la captura de pantalla se puede ver qué casillas no deberían estar activadas; esas opciones permiten el acceso al firewall desde Internet.

- Más abajo se pueden definir reglas manuales para que el acceso al firewall, por ejemplo, solo esté permitido desde una dirección IP concreta. Eso incrementa notablemente la seguridad.

- En la parte inferior se muestra dónde se puede cambiar la contraseña de administración.

Hotfix

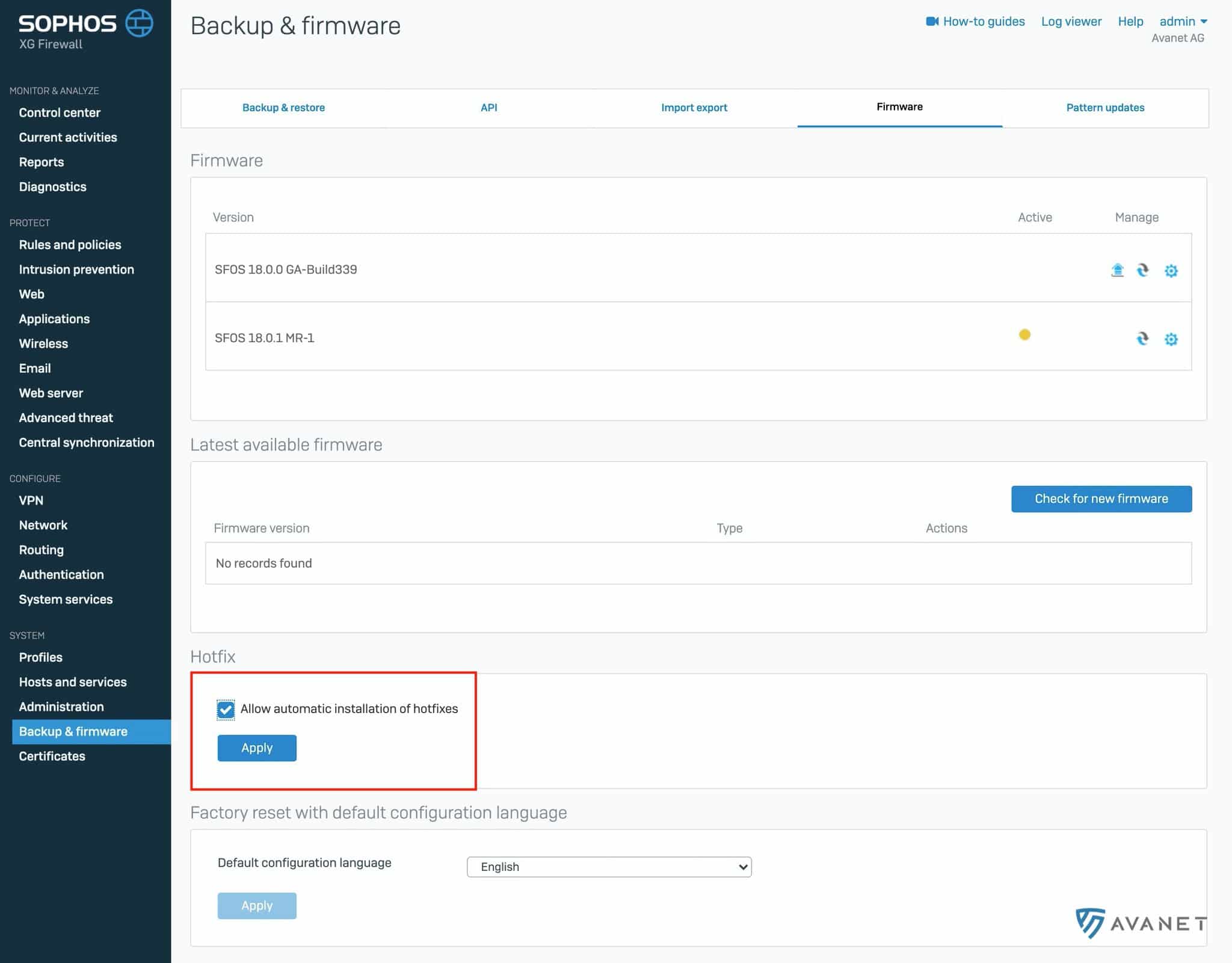

Sophos ha distribuido el hotfix que corrige la vulnerabilidad mediante la función de actualización automática. La instalación automática de actualizaciones está activada de forma predeterminada.

Todas las firewalls con SFOS 17.x o superior recibieron el parche. Si su firewall todavía funciona con la versión 15 o 16, también está afectado y debe actualizarse cuanto antes.

Más información

Quienes leen nuestro blog con frecuencia ya saben que pasamos el día trabajando con productos de Sophos y que nos ganamos la vida con servicios y soporte en este entorno. Aunque el refrán diga que no conviene morder la mano que te da de comer, nos esforzamos por no mirar las cosas con gafas de color rosa. Escribimos lo que pensamos, y eso incluye también comentarios críticos cuando hacen falta. Por eso, sin endulzar nada, aquí va nuestra valoración sincera de siempre:

Desde nuestro punto de vista, Sophos informó aquí con mucha rapidez y con total transparencia. Muchos otros fabricantes suelen mostrarse muy herméticos y nunca se llega a saber realmente qué ha ocurrido.

Sophos informó a la comunidad en muy poco tiempo mediante un artículo de la base de conocimiento y una entrada de blog. Como partner de Sophos, también recibimos un correo electrónico el domingo, de hecho incluso en ocho ocasiones. Es decir, la información se publicó primero directamente por parte del fabricante y no exclusivamente a través de sitios de noticias, algo que no es precisamente habitual en el ámbito de la seguridad.

En la base de conocimiento se encuentran todos los detalles del incidente y de los pasos recomendados. Esta entrada se centra en los puntos clave, que en muchos casos son suficientes.