Sophos SFOS v18: nuevas funciones de un vistazo

Los Sophos Firewalls con SFOS recibirán pronto una actualización importante a SFOS v18. Nosotros ya estamos utilizando la beta en producción. En este artículo descubrirá qué funciones trae la nueva versión y cómo se comporta en el día a día.

Pruebas en funcionamiento real

No estamos probando la beta en un dispositivo aislado dentro de un laboratorio, sino directamente en operación productiva. Además, algunos clientes seleccionados con más de 650 usuarios también están utilizando esta versión, de modo que podamos recopilar la mayor cantidad posible de información sobre la nueva versión. Por eso, en esta entrada no nos limitamos a reproducir el material informativo oficial de Sophos, sino que hablamos de SFOS v18 EAP1 y EAP2 basándonos en varias semanas de experiencia práctica. El artículo es, por tanto, bastante detallado, ya que analizamos muchas funciones en profundidad. Empecemos con la arquitectura Xstream.

Arquitectura Xstream

Uno de los aspectos más destacados de v18 es la nueva arquitectura de procesamiento de paquetes. Aporta más rendimiento, mayor seguridad y una visibilidad claramente mejor del tráfico cifrado. Con v18, Sophos ha cambiado mucho en este ámbito.

Info: La “X” de “Xstream” significa Next Generation, y “Stream” hace referencia al nuevo DPI Engine, una solución de análisis basada en streaming.

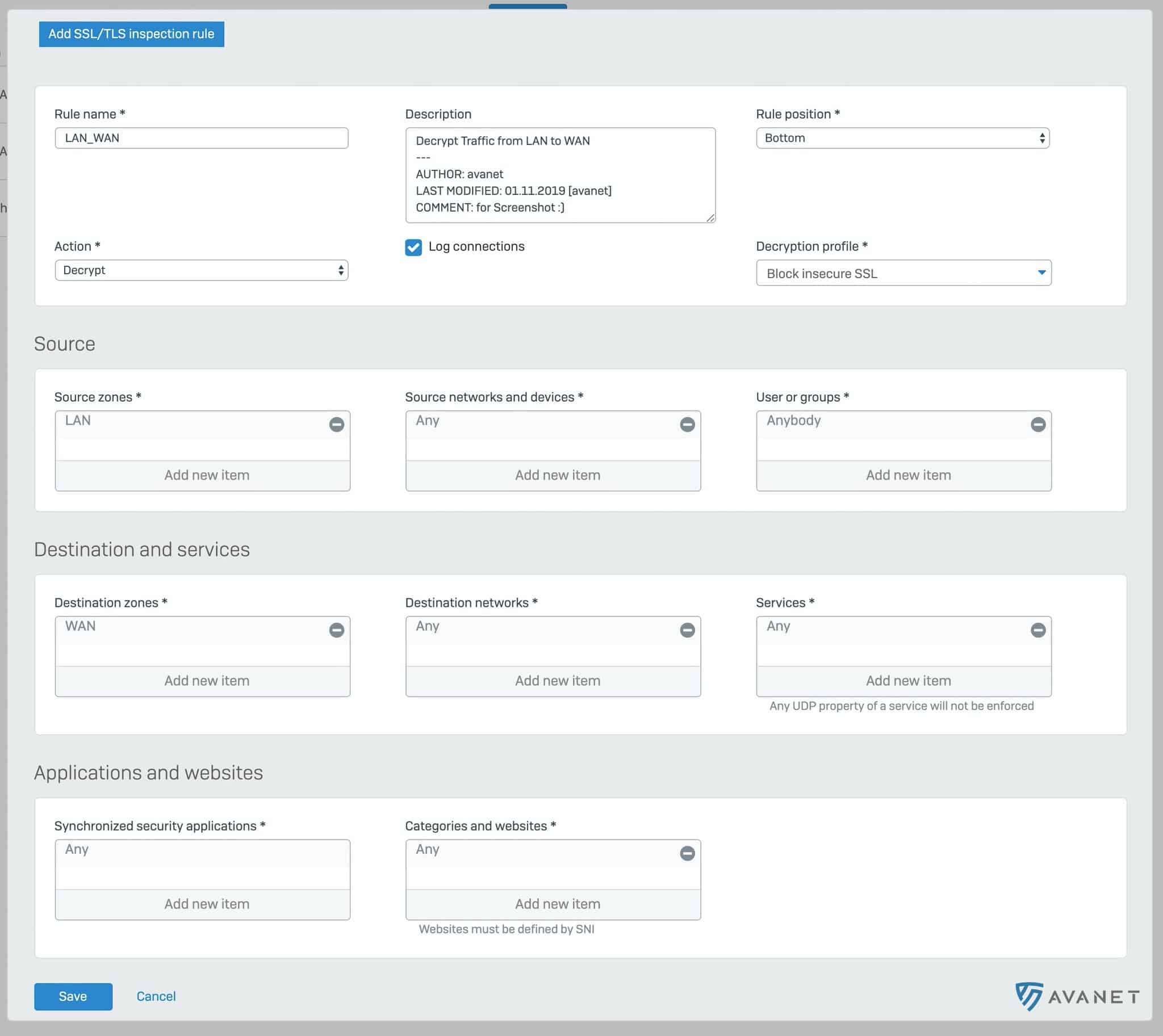

Xstream SSL/TLS Inspection

Ya hemos hablado anteriormente de SSL Inspection, también conocida a menudo como “SSL Scanning” o “HTTPS Scanning”: HTTPS-Scanning: Warum es auf der Sophos aktiviert sein sollte

En resumen: la firewall puede inspeccionar sin problemas el tráfico HTTP, ya que no está cifrado. En cambio, el tráfico HTTPS debe descifrarse primero antes de que la firewall pueda analizarlo. Hasta ahora, el problema era que el Web Proxy solo podía descifrar tráfico HTTPS que pasara por el puerto 443. Si el tráfico utilizaba otro puerto, por ejemplo https://www.example.com:8000, la firewall quedaba ciega.

Con v18, la firewall vuelve a estar preparada para las tecnologías actuales y puede inspeccionar tanto tráfico SSL como TLS 1.3, independientemente de los puertos o protocolos utilizados. 🤩 Para lograrlo fueron necesarios amplios cambios de arquitectura bajo el capó, afortunadamente sin trabajo adicional para los administradores.

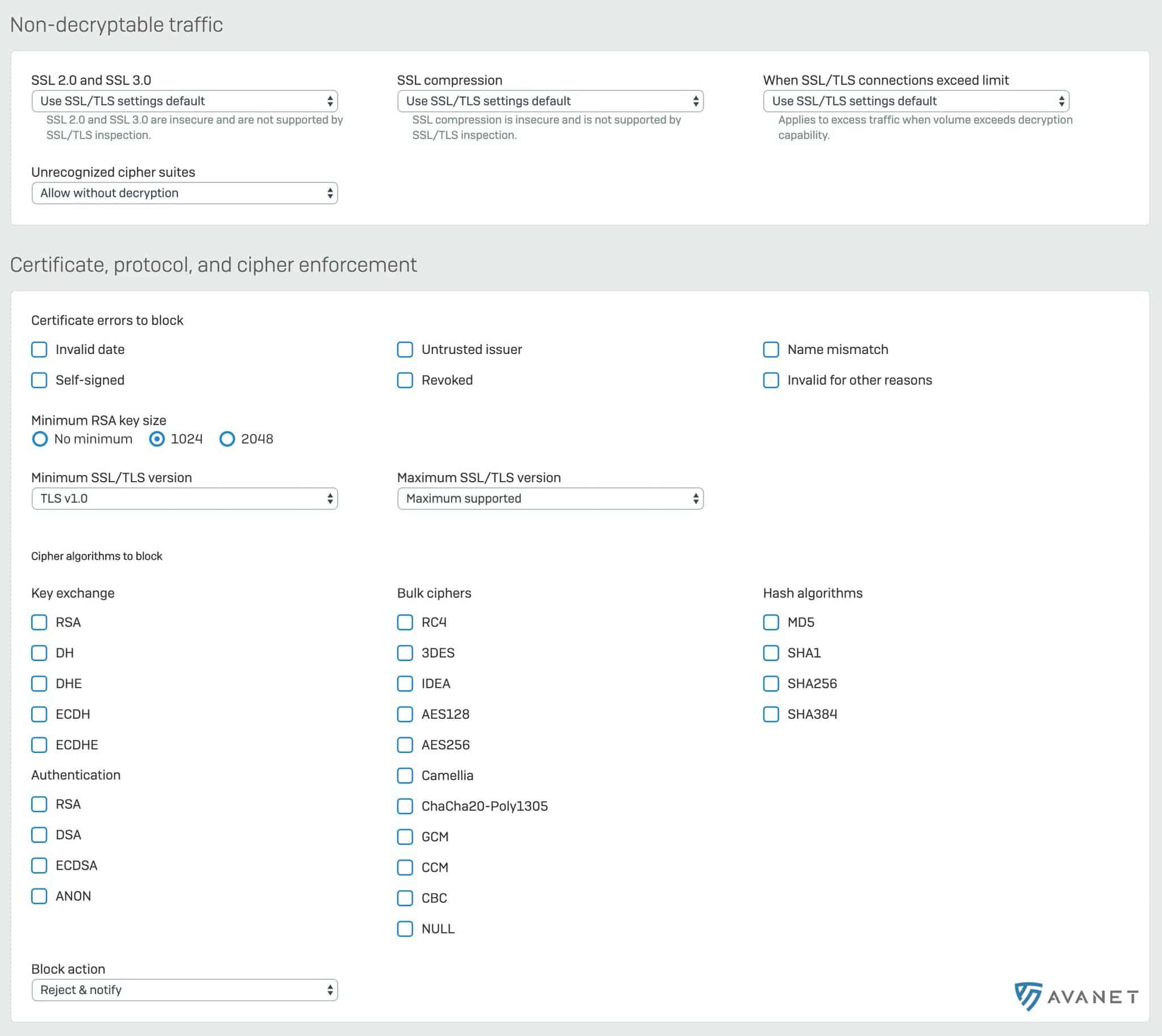

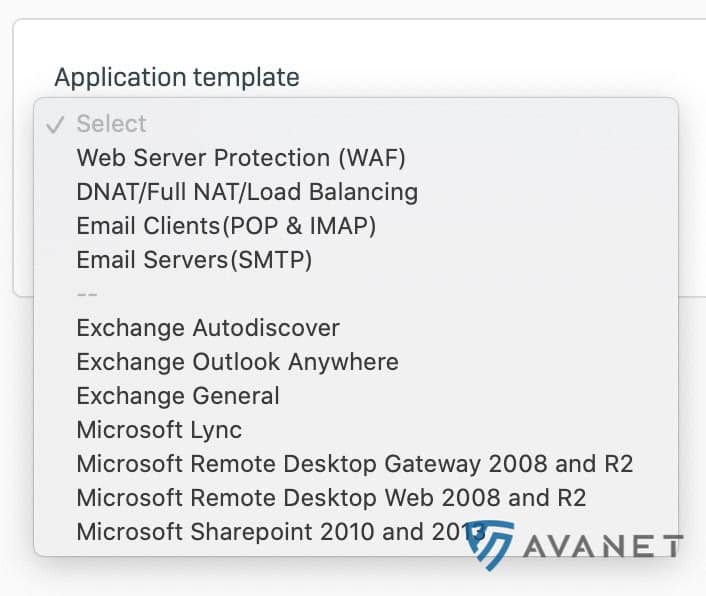

Los elementos centrales son un Decryption Profile, que a su vez se vincula a una SSL/TLS Inspection Rule. Esta regla define qué tráfico debe inspeccionarse.

En cada perfil de descifrado se pueden definir los ajustes más importantes. Entre ellos se incluye la opción de omitir tráfico, por ejemplo cuando se ha configurado autenticación mutua entre cliente y servidor y el firewall no puede inspeccionar el certificado.

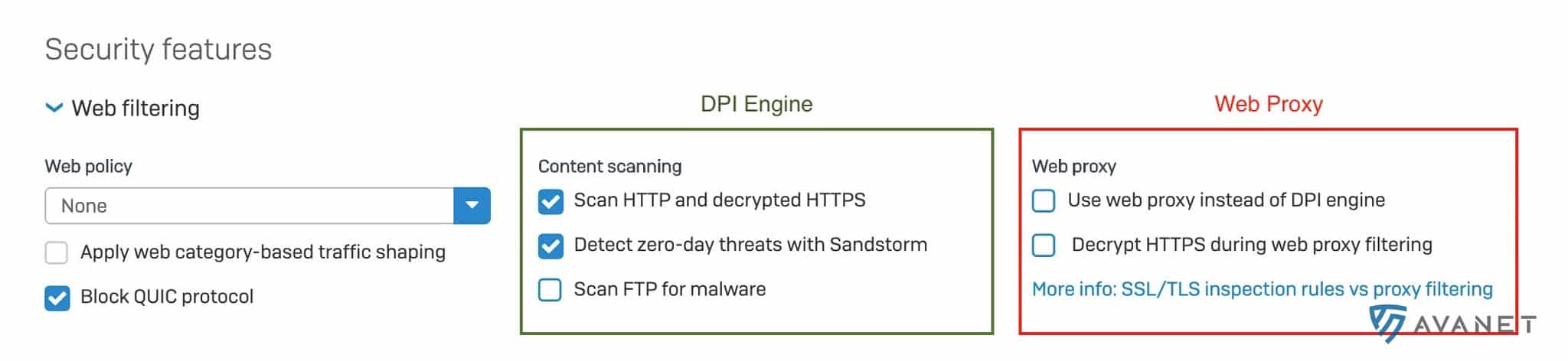

Es importante entender que el nuevo DPI Engine compite directamente con el Web Proxy anterior. El Web Proxy se encarga del tráfico HTTP/HTTPS, las políticas web y el análisis de contenido; estas tareas también puede asumirlas ahora el nuevo DPI Engine.

Al actualizar de la versión 17.5 a la 18.0 se conservan los ajustes del Web Proxy. Sin embargo, quien quiera utilizar el DPI Engine debe realizar algunos cambios: se configura una SSL/TLS Inspection Rule y se desactiva el Web Proxy en los ajustes de la firewall.

Hay pocos motivos para no apostar por el nuevo DPI Engine. Aun así, el Web Proxy ofrece algunas funciones que todavía no están disponibles en el DPI Engine, como SafeSearch para buscadores o YouTube, Caching o Pharming Protection. En todas las firewalls que administramos podemos prescindir sin problemas de estas funciones adicionales, por lo que el DPI Engine se utilizará con seguridad en nuestro caso.

El siguiente vídeo de Sophos ofrece una introducción compacta al Xstream DPI Engine y ayuda a decidir cuándo conviene utilizar el DPI Engine frente al Web Proxy clásico para la inspección web:

Xstream Network Flow FastPath

Muchos administradores conocen el problema de que la firewall ralentiza el tráfico de forma perceptible y determinados procesos parecen ir más lentos. Con la nueva arquitectura existe ahora el llamado FastPath. Permite a la firewall descargar tráfico no crítico directamente al kernel y aumentar así el rendimiento de forma significativa.

El tráfico pasa primero por el Firewall Stack. Allí se comprueba si existe una regla de firewall adecuada y si el tráfico está permitido. Si, por ejemplo, la IPS inspecciona el tráfico, este pasa primero por el DPI Engine. En cuanto el motor IPS clasifica el tráfico como no peligroso, puede descargarse al FastPath y reenviarse directamente a través del kernel.

Al observar el diagrama de la arquitectura, surge lógicamente la pregunta de cómo funciona exactamente en la práctica. Determinar si un tráfico está permitido en principio es relativamente rápido; este paso no tiene que repetirse para cada paquete de la misma fuente y el mismo puerto. Pero ¿cómo sabe el motor DPI cuándo puede trasladar un flujo al FastPath? Cuando, por ejemplo, está activada la inspección SSL/TLS, esto no es posible, ya que el tráfico dejaría de inspeccionarse. En cambio, para IPS o control de aplicaciones se trabaja con listas conocidas que sirven de base para decidir si un flujo de datos se considera inofensivo.

Threat Intelligence Analysis

Si el módulo Sophos Sandstorm está licenciado para el firewall, los archivos ya se analizan en un sandbox antes de descargarse. Si se quiere obtener más información sobre Sophos Sandstorm, puede consultar el PDF de Sophos Sandstorm con preguntas frecuentes. Gracias a la inspección SSL/TLS, el firewall obtiene una visión más profunda del tráfico y puede examinar las descargas web con mayor precisión. Además, la protección de endpoint sigue actuando como última línea de defensa.

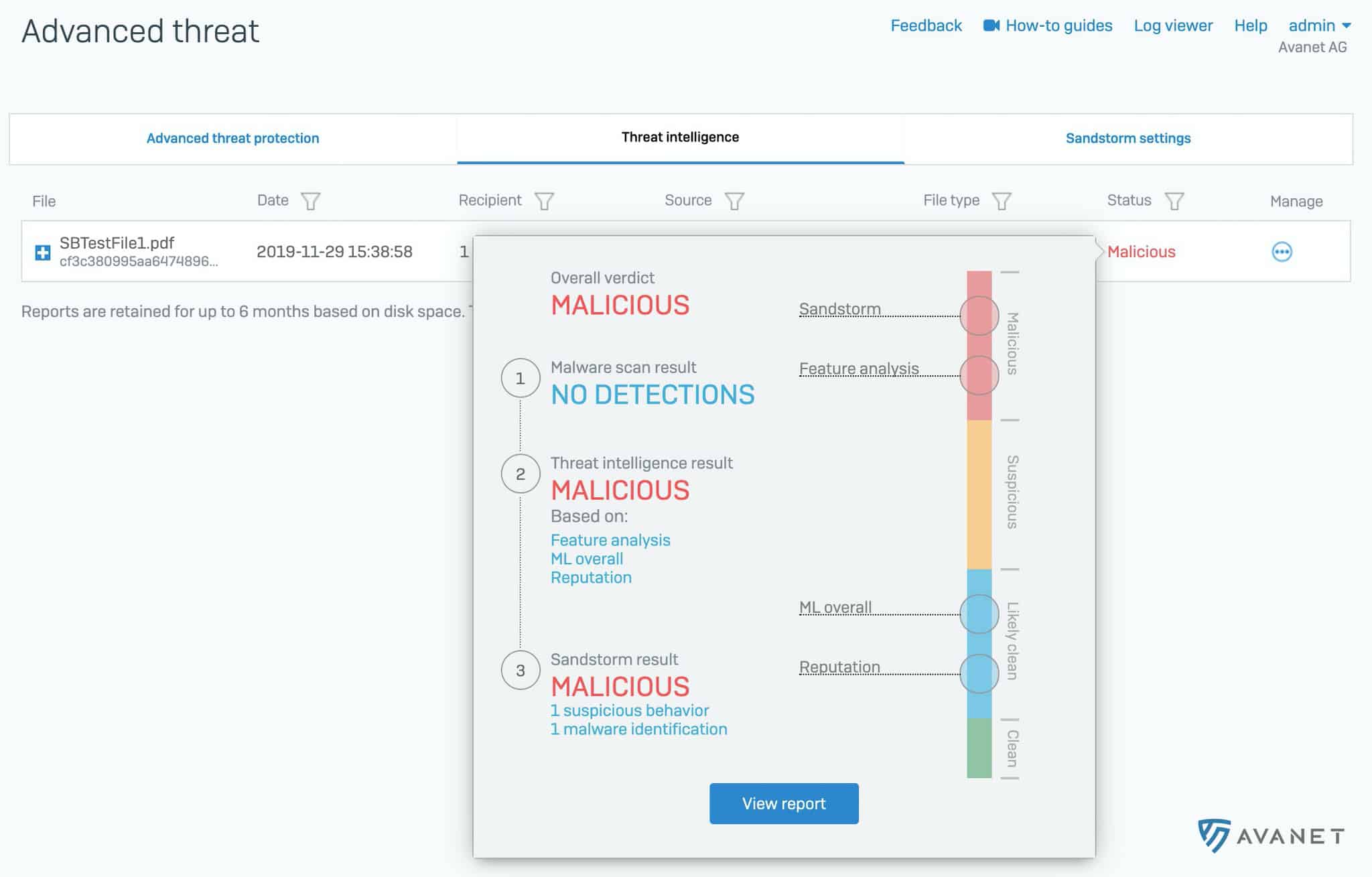

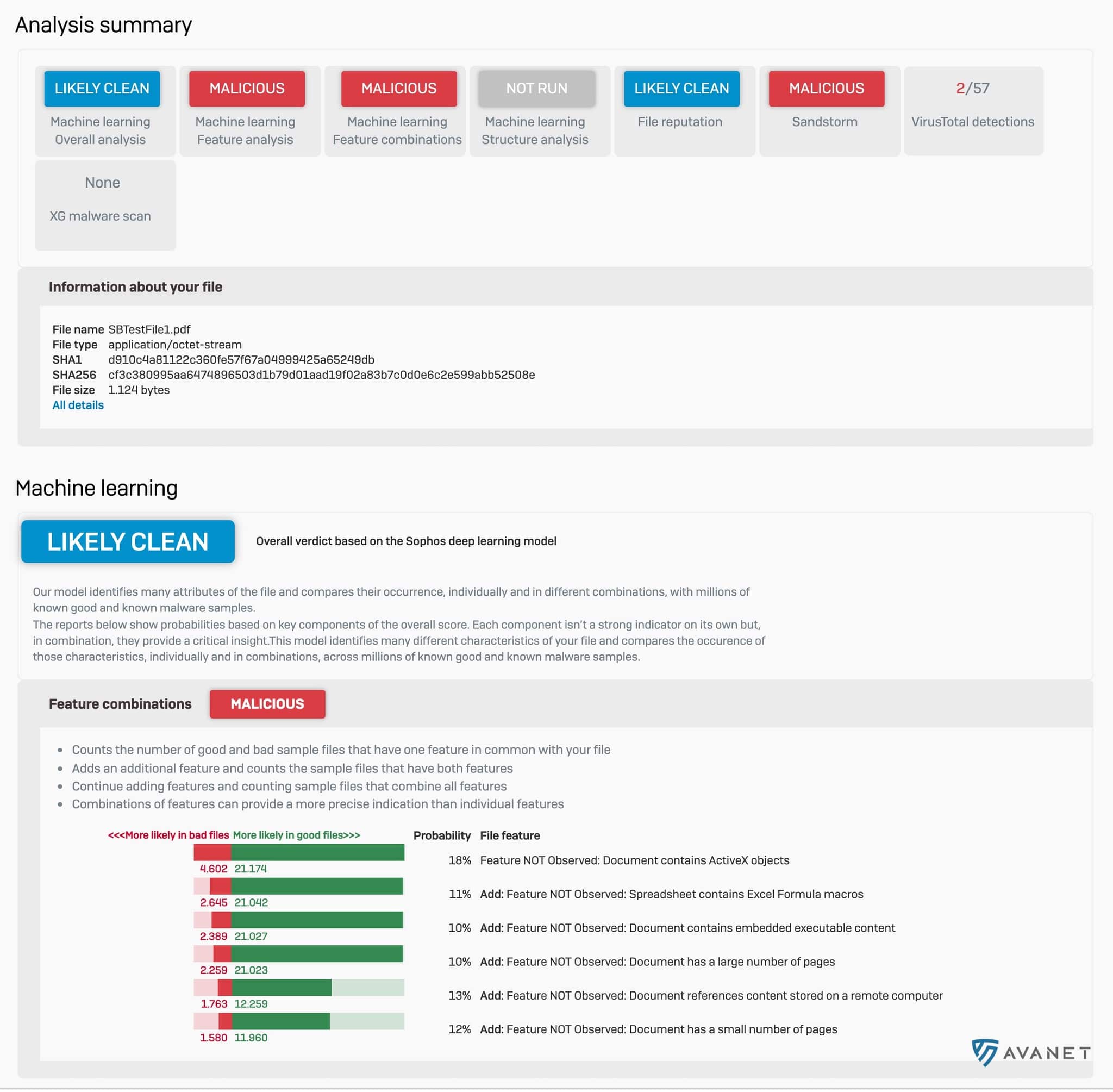

Con v18, el nuevo módulo Threat Intelligence Analysis complementa al módulo Sandstorm existente. Mientras que Sophos Sandstorm analiza descargas web o adjuntos de correo, Threat Intelligence examina archivos con ayuda de machine learning. Además, se utiliza el análisis de SophosLabs, que también se emplea en Sophos Intercept X con EDR.

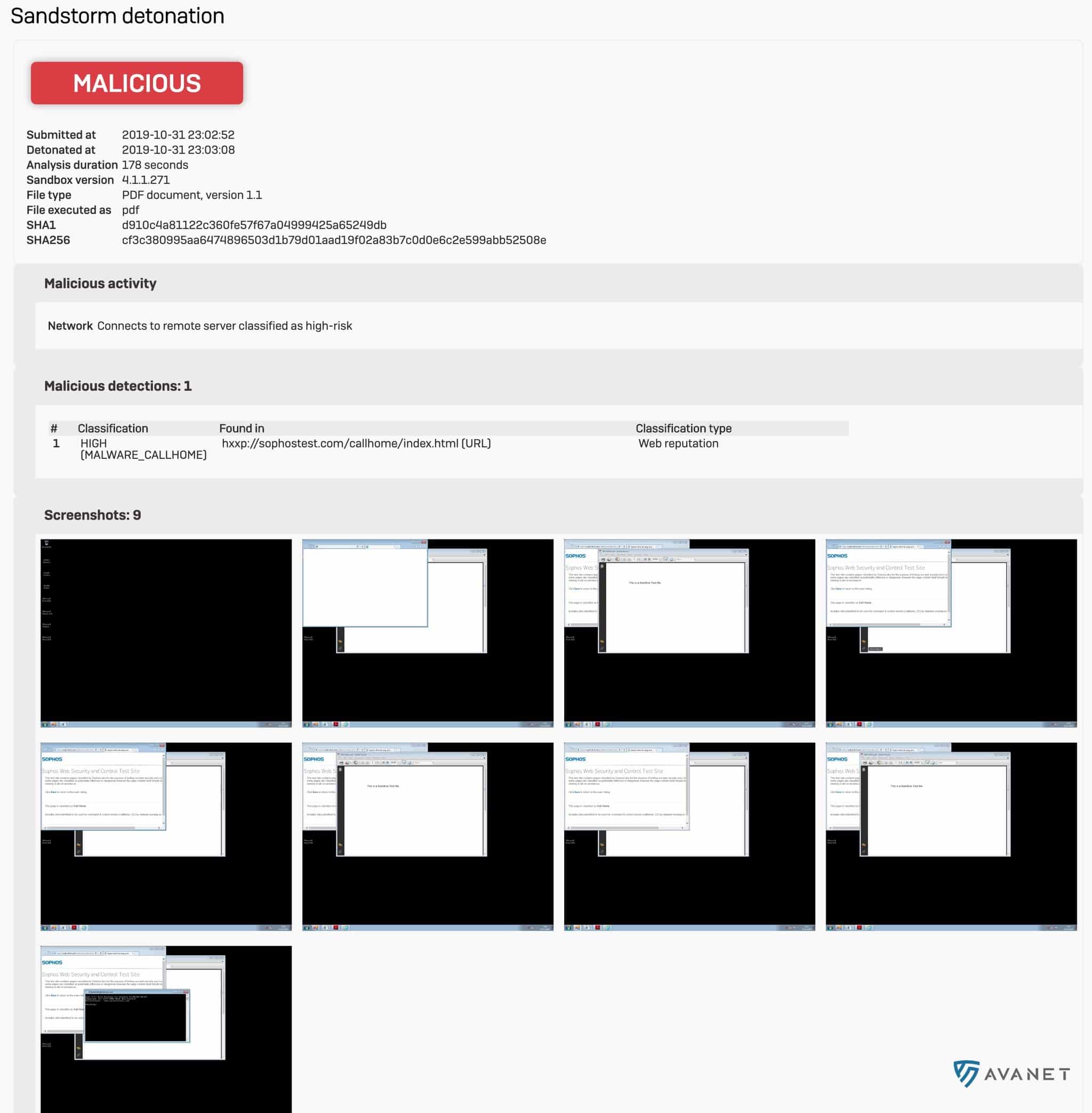

Del mismo modo que en EDR, se genera un informe de análisis detallado. En SFOS v18 EAP2, un informe de este tipo se ve, por ejemplo, así:

El informe más depurado estará disponible a partir de EAP3.

Enterprise NAT

Además de la arquitectura Xstream, las reglas NAT también se han revisado en profundidad. Hasta la versión 17.5 existía el menú «Firewall», en el que se agrupaban todas las reglas de firewall, NAT y WAF. En una regla de firewall se podía definir, entre otras cosas, la interfaz de salida o la IP de salida para el tráfico.

Con v18, las reglas NAT se gestionan en una pestaña independiente, lo que hace que la administración sea mucho más flexible.

Muchos clientes llevaban tiempo esperando este cambio: ahora es posible, por ejemplo, bloquear todas las consultas DNS o NTP a servidores públicos y redirigirlas a un servidor interno. Esto también ofrece una solución para quienes echan de menos el servidor NTP de la XG que sí se integraba en la UTM.

Este tema también se explica en el siguiente vídeo:

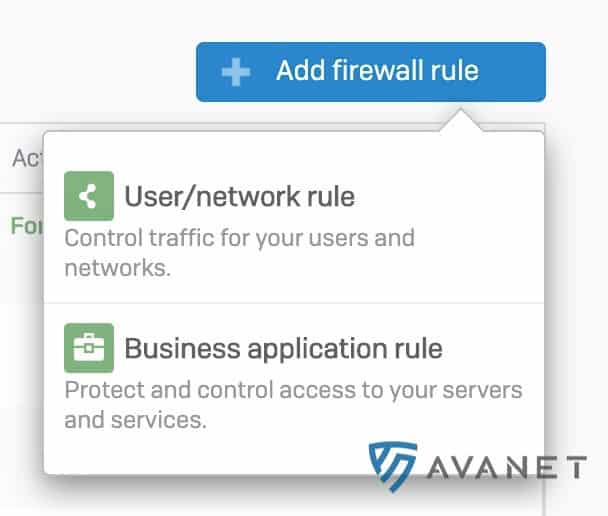

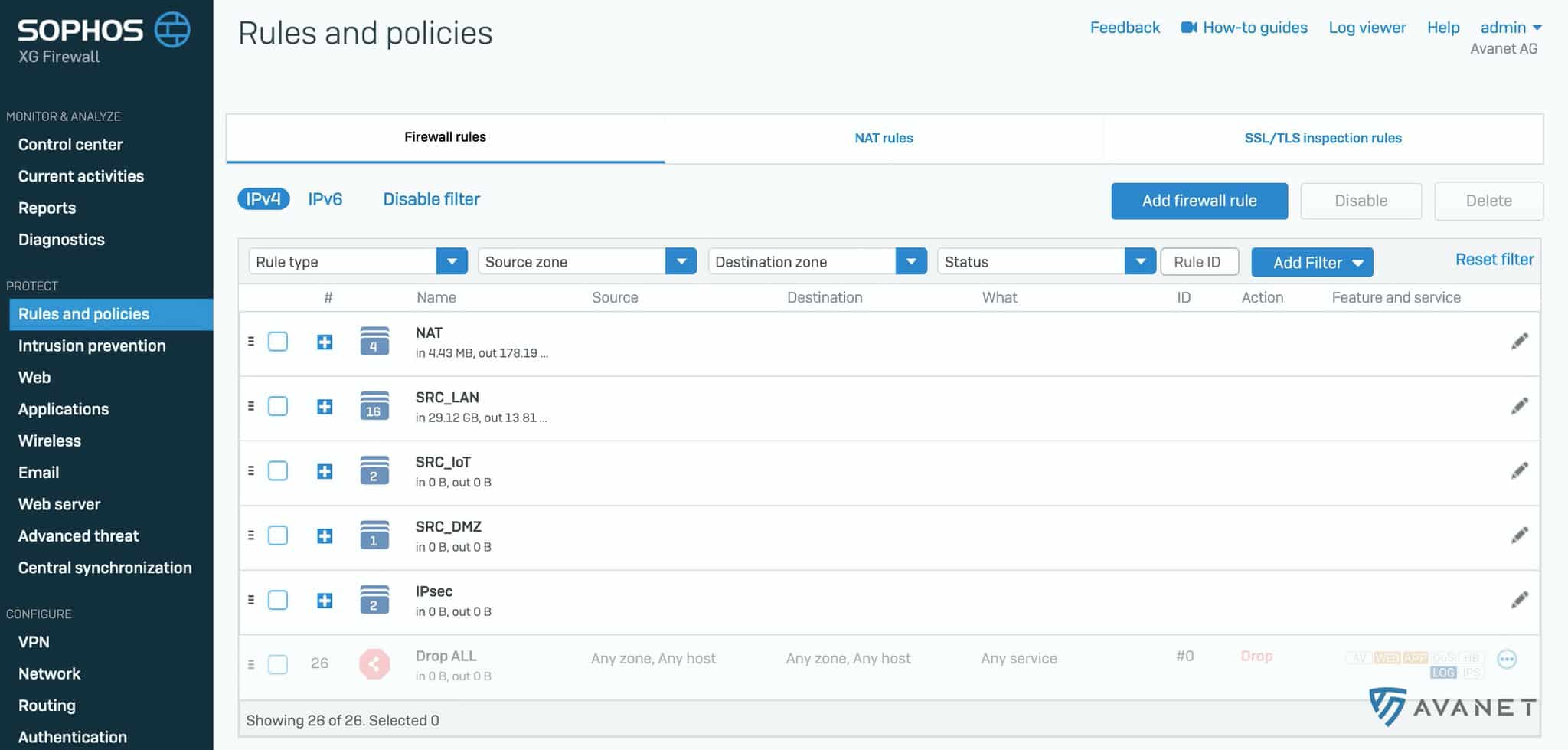

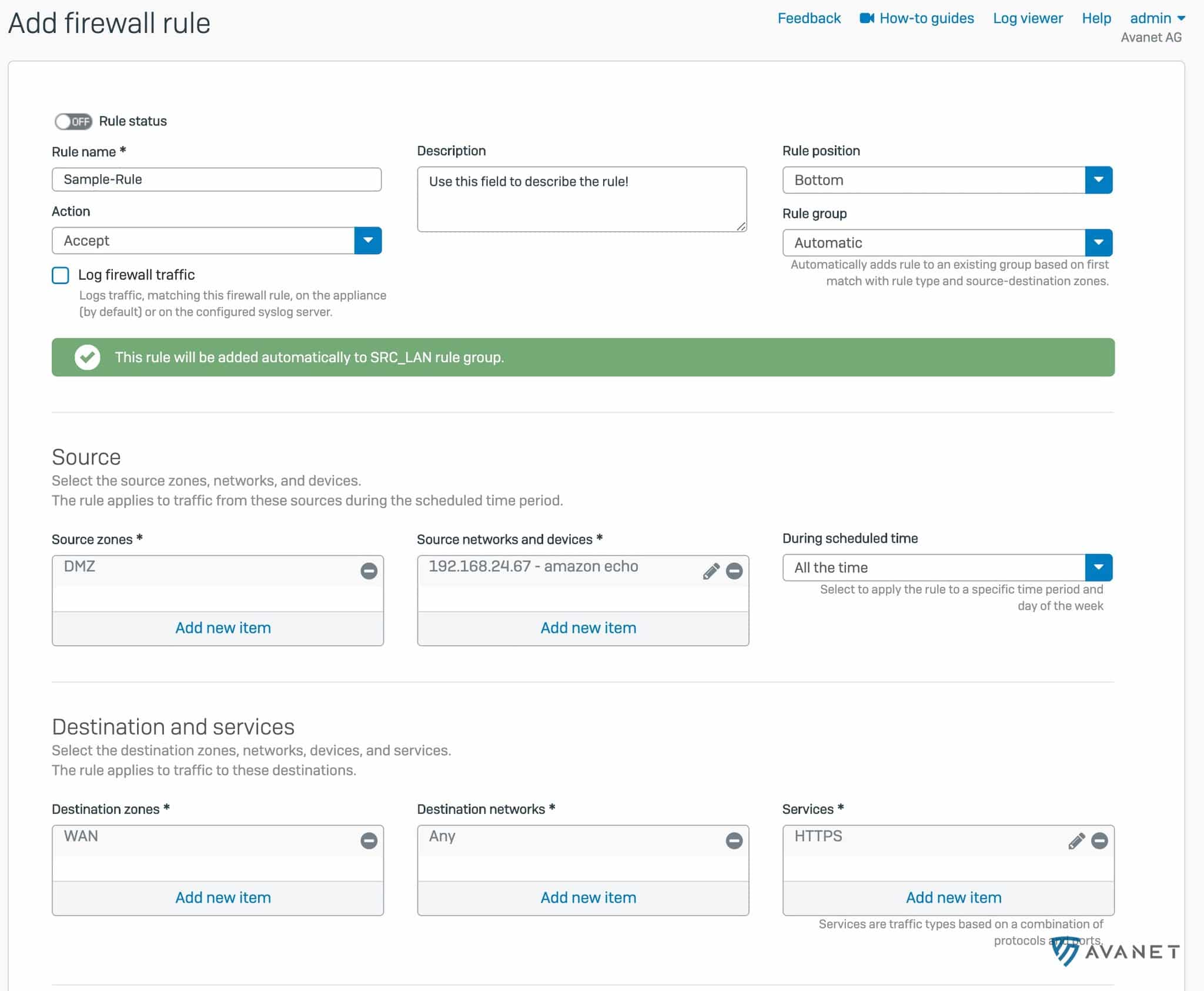

Gestión de reglas de firewall

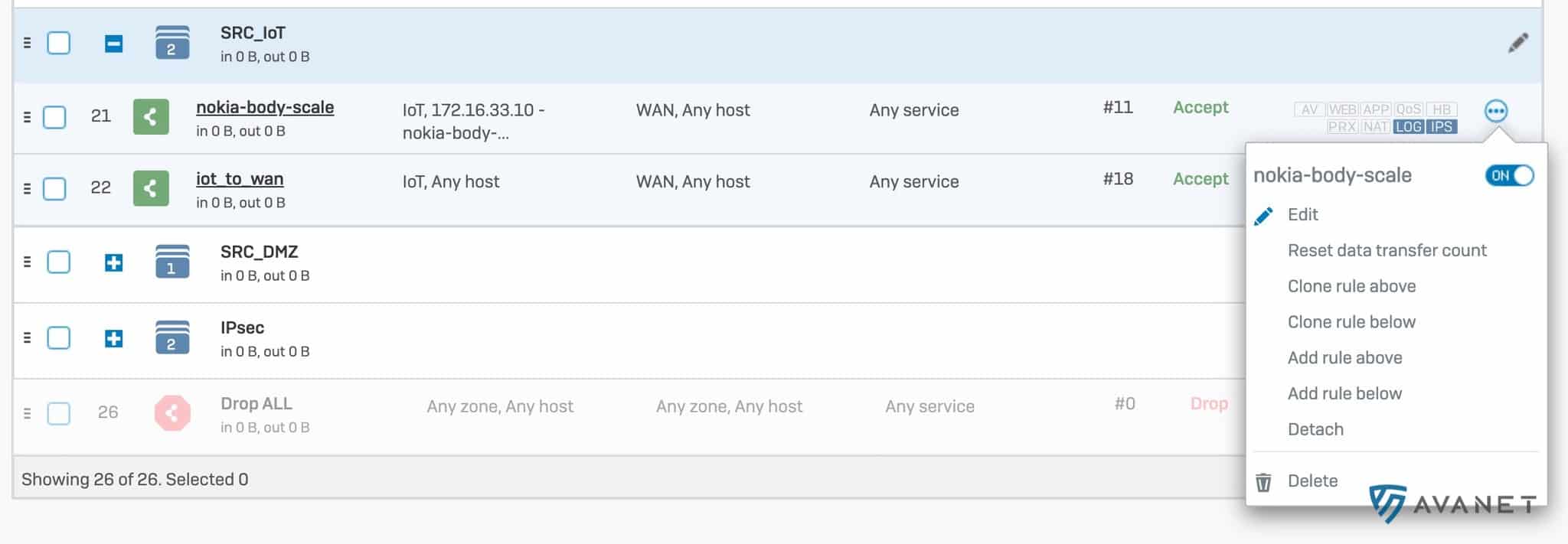

Con cada nueva versión principal, Sophos mejora la gestión de las reglas de firewall. En v18, ahora se pueden marcar varias reglas de firewall a la vez para eliminarlas, habilitarlas o deshabilitarlas, o bien añadirlas a un grupo o eliminarlas de él. Además, las reglas de firewall ahora están numeradas, de modo que el número total es visible de inmediato. El ID de regla sigue siendo inmutable. Además, el menú «Firewall» pasa a llamarse «Rules and policies».

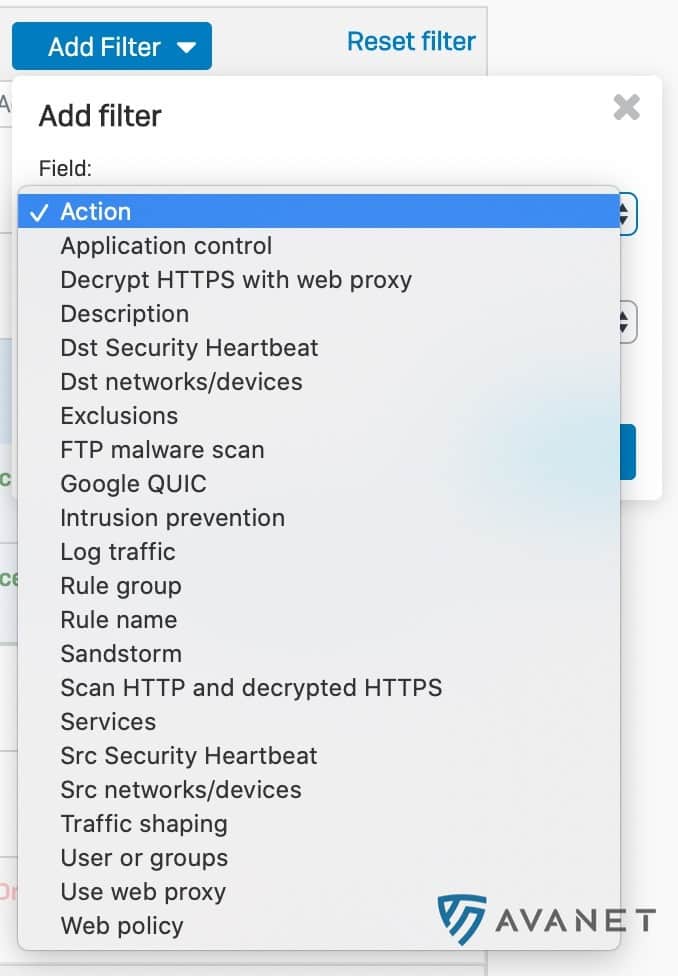

Se pueden definir filtros, lo que facilita considerablemente la búsqueda de reglas concretas. El filtro permanece activo incluso si se cambia de sección del menú y luego se regresa al conjunto de reglas.

A quienes esperaban que Sophos mantuviera ahora los grupos de reglas abiertos después de guardar una regla, tengo que decepcionarlos. Aquí no ha cambiado nada. 😖

También se ha añadido una función muy solicitada: el contador del tráfico procesado por una regla de firewall se puede restablecer a cero.

Al crear una nueva regla de firewall, ahora existe la opción de crearla en estado desactivado.

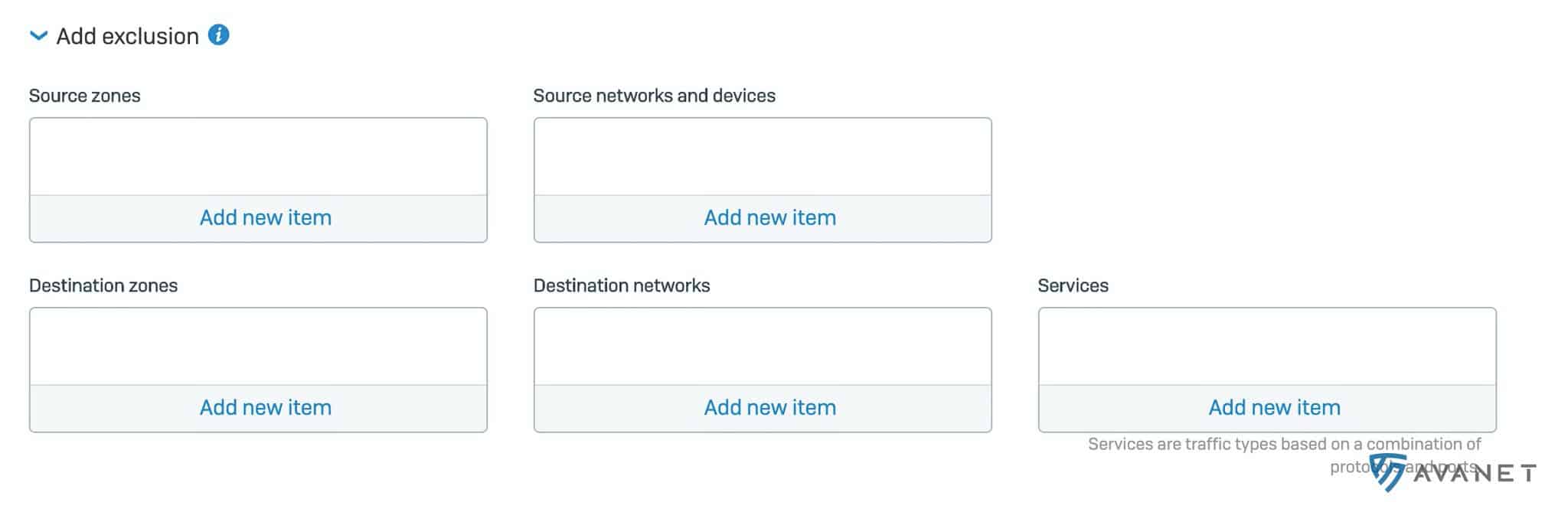

Además, ahora se pueden definir exclusiones directamente en las reglas de firewall. Esto ayuda a mantener compacto el conjunto de reglas y a evitar reglas adicionales innecesarias.

Log Viewer

Quien haya leído el artículo 7 Gründe, warum die XG Firewall (SFOS) besser ist als die UTM sabe lo útil que es el Log Viewer. En la nueva versión, la herramienta incorpora algunas funciones adicionales útiles.

Con un clic en una entrada del Log Viewer se puede aplicar directamente un filtro, definir una excepción SSL/TLS o ajustar una directiva de IPS, control de aplicaciones o filtro web.

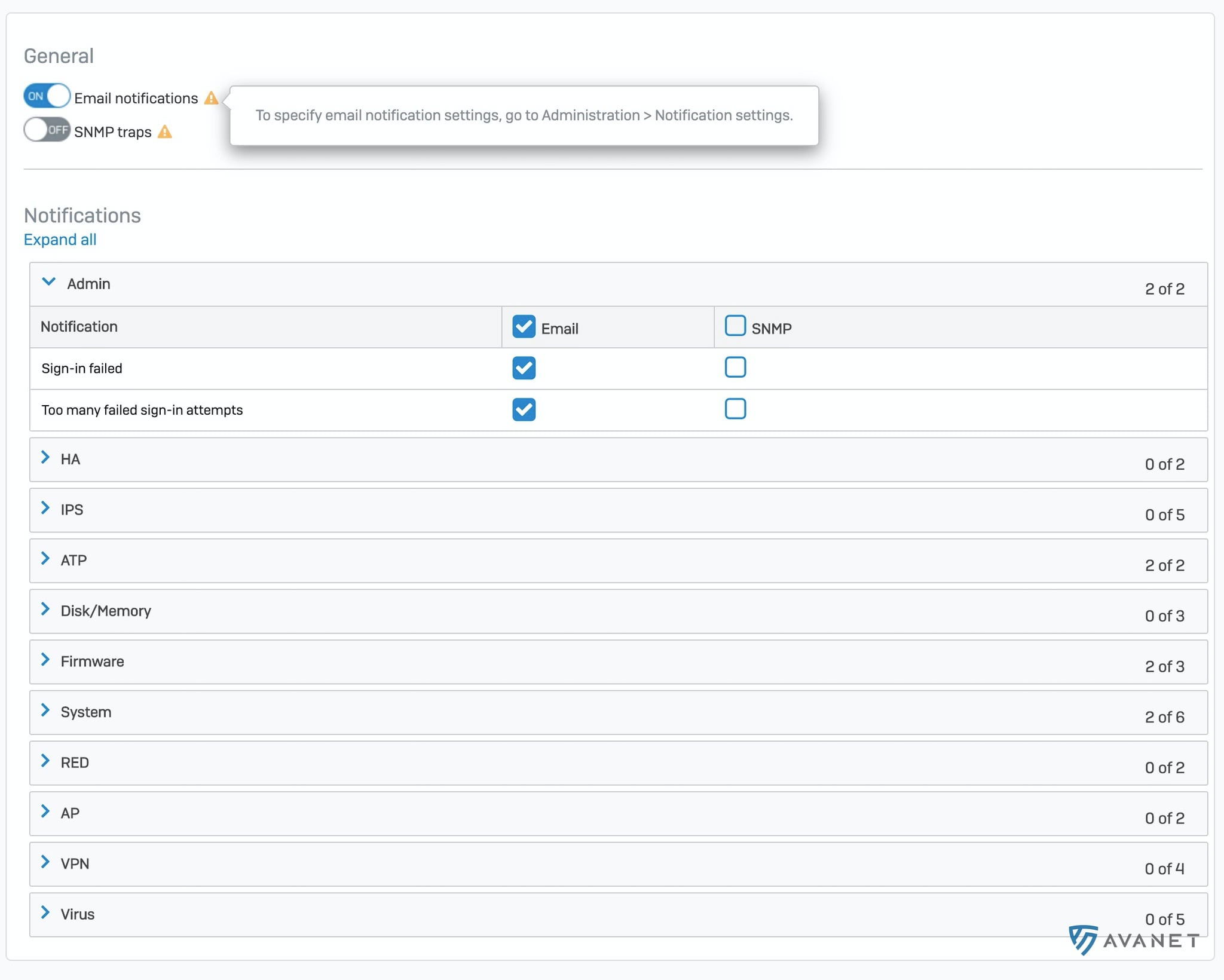

Alertas y notificaciones

En «Administration» > «Notification settings» solo se podían activar hasta ahora dos opciones para notificaciones por correo:

- IPsec tunnel up/down

- Email alert notifications

Si una RED no estaba disponible o un usuario introducía repetidamente una contraseña incorrecta, hasta ahora no había ninguna opción de recibir un aviso.

Mejoras: ahora es más rápido y sencillo agrupar appliances en un clúster. Además, es posible realizar un rollback del firmware.

- Compatibilidad con SNMPv3: seguridad claramente superior frente a SNMPv1 y SNMPv2, si es que se puede hablar de «seguridad» en estas dos versiones. El archivo MIB está disponible, como siempre, para su descarga.

- Cambio de nombre de interfaces: hasta ahora, las interfaces se llamaban Port1, Port2, etc., sin posibilidad de modificar este nombre. En v18, estos nombres ya se pueden adaptar. Sin embargo, IPsec, IPS, redes inalámbricas, etc. siguen sin poder renombrarse.

- Actualizaciones de la base de datos GeoIP: la base de datos de IP por país ahora puede actualizarse independientemente de las actualizaciones de firmware.

- Actualización de VMware Tools: Las VMware Tools están ahora en la versión 10.3.10 y también admiten Site Recovery Manager (SRM).

Actualización a SFOS v18

Requisitos

¿Te ha picado la curiosidad por actualizar a v18? Si ya utilizas un XG Firewall o una SG con SFOS, necesitas al menos la versión v17.5 MR6 para poder pasar a v18. Como es habitual, es posible realizar un rollback. Si algo no funciona como se espera con v18, siempre se puede volver a la versión anterior.

De SG a XG

Si aún utilizas un firewall UTM, también puedes cambiar a SFOS. La guía correspondiente está disponible aquí: Instalar Sophos XG Firewall OS en un appliance SG

Si necesitas ayuda con la migración, estaremos encantados de ayudarte. Ya hemos sustituido con éxito numerosos sistemas UTM. 😎

XG 85 y XG 105

Para instalar v18 se necesitan al menos 4 GB de RAM. La próxima versión de SFOS ya no se podrá ejecutar en un XG 85 o XG 105. Quien utilice hardware propio con solo 2 GB de RAM se encuentra con el mismo problema. Cyberoam tampoco será ya compatible.

Los propietarios de un XG 85 o XG 105 deberían echar un vistazo a los modelos sucesores: Sophos XG 86 y XG 106. Actualmente, hasta el 30/09/2020, Sophos ofrece una promoción en la que, al renovar, se obtiene un 50 % de descuento en el nuevo hardware.

Sophos Central Firewall Reporting and Management

Sobre este tema hay una entrada de blog aparte: Sophos Central Firewall Management – funciones con SFOS v18