Analyse HTTPS – pourquoi elle doit être activée sur la Sophos

Avec le sujet du « chiffrement », c’est toujours un peu particulier. N’avez‑vous pas, vous aussi, l’impression qu’on en entend parler régulièrement, qu’on en discute beaucoup, mais que sa généralisation progresse finalement assez lentement ? Avec le projet « Let’s Encrypt », au moins, la communication chiffrée sur Internet - entre un site web et un visiteur - a connu un vrai coup d’accélérateur ! Grâce aux certificats TLS gratuits, « Let’s Encrypt » ambitionne de faire de la connexion chiffrée la nouvelle norme.

Dans cet article de blog, je souhaite montrer ce que cela implique pour votre Sophos Firewall lorsque, soudain, la majorité du trafic web arrive chiffré.

Les débuts de « https:// »

Revenons quelques années en arrière pour voir comment la transition vers « https:// » sur Internet s’est déroulée. Avec la Avanet, nous avons surtout vécu cette période au rythme des annonces de Google. Excusez donc le côté très « Google‑centré » de la petite chronologie qui suit.

- 2010 - Google chiffre les requêtes de recherche (BÊTA)

- 2011 - YouTube est chiffré par défaut

- 2013 - Edward Snowden affirme qu’un bon chiffrement est sûr

- 2013 - (mars) La recherche Google est désormais chiffrée par défaut

- 2014 - Google favorise les sites HTTPS et les classe plus haut pour inciter les utilisateurs à migrer

- 2015 - (03.12.2015) Let’s Encrypt passe en phase de bêta ouverte pour tous

- 2016 - (09.03.2016) Let’s Encrypt a déjà émis 1 million de certificats

- 2016 - (13.04.2016) Let’s Encrypt met fin à la phase bêta

- 2016 - (16.10.2016) Le chiffrement HTTPS sur le Web atteint pour la première fois 50 %

- 2017 - (24.10.2017) 71 des 100 sites les plus visités utilisent HTTPS

- 2018 - (février) 81 des 100 principaux sites web utilisent HTTPS par défaut

1,7 million de certificats pour plus de 3,8 millions de sites web.

De notre point de vue, Google, fort de sa position de géant de la recherche, a largement contribué à inciter les webmasters à équiper de plus en plus souvent leurs sites d’un certificat TLS. À partir du moment où les connexions chiffrées ont été annoncées comme un facteur influençant le classement des sites, on s’est retrouvé quasiment obligé de mettre en place un certificat TLS. Grâce à Let’s Encrypt, cela se fait désormais même gratuitement !

*Bien entendu, nous avons nous‑mêmes déjà testé « Let’s Encrypt ». Depuis janvier 2016, ce blog est équipé d’un certificat Let’s Encrypt.

Chiffrement et sécurité

On voit déjà très clairement, rien qu’en regardant le graphique précédent, que les sites web chiffrés devraient devenir la norme à l’avenir. En soi, c’est plutôt une bonne nouvelle, non ? Oui et non. Pour un visiteur, c’est évidemment une excellente chose si la communication entre lui et le site consulté est chiffrée. En particulier pour les boutiques en ligne, où des données sensibles sont transmises, cela renforce la confiance. Pour votre pare‑feu, qui souhaite analyser le trafic afin de détecter des malwares, ce n’est malheureusement pas idéal du point de vue de la sécurité.

Un pare‑feu « standard » ne peut pas analyser de trafic chiffré.

Éviter que votre Sophos ne devienne aveugle

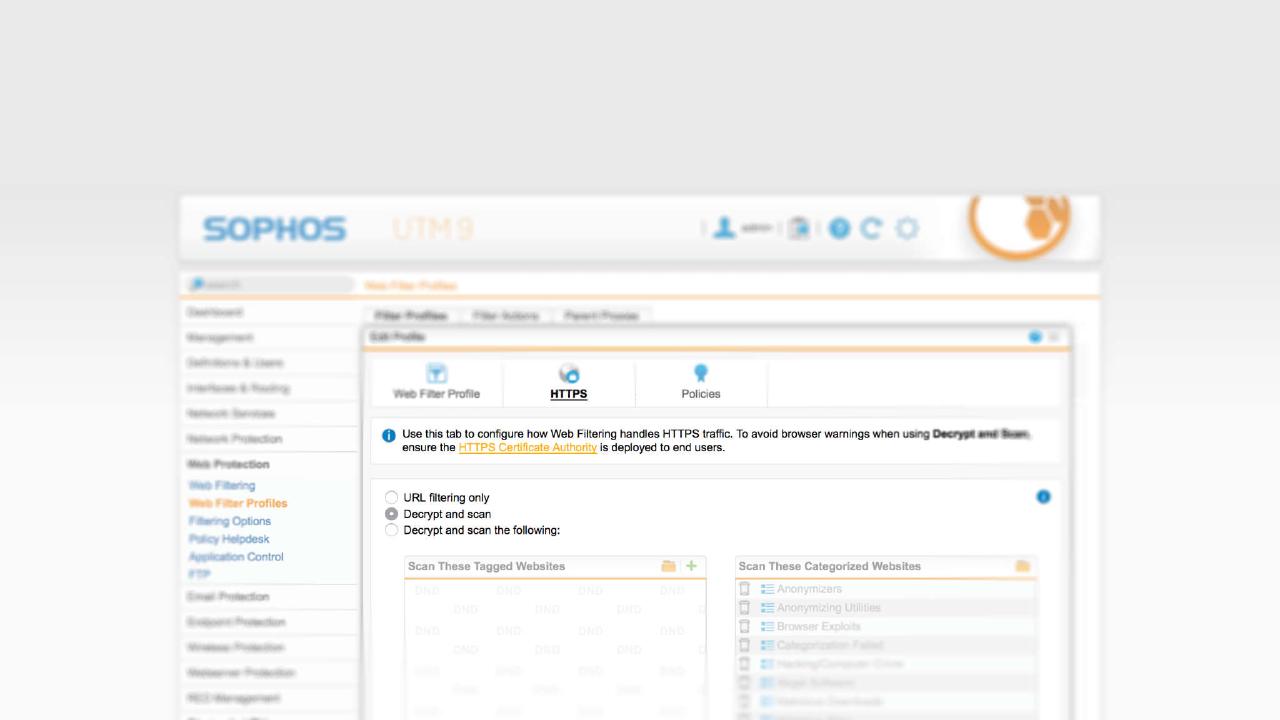

Or un pare‑feu SOPHOS n’est pas un pare‑feu « standard ». 🙂 Beaucoup savent déjà que l’UTM peut analyser les connexions TLS depuis un bon moment. La condition préalable est, bien entendu, de disposer d’une licence valide pour la Web Protection.

Cependant, nous tombons encore relativement rarement sur des configurations où cette fonctionnalité est réellement activée. La conséquence, c’est que l’ensemble du trafic HTTPS n’est pas contrôlé pour la présence de malwares, et que les connexions vers des botnets traversent l’UTM sans être détectées. Cela vaut aussi bien pour l’UTM que pour la XG. À ce stade, je ne peux donc que recommander d’activer le HTTPS‑Scanning sur votre SOPHOS.

Exemple pratique

Pour finir, regardons rapidement à quoi ressemble le trafic HTTPS en pratique. Sur l’un de nos pare‑feu clients, cela donne par exemple :

Comme j’administre déjà un certain nombre de pare‑feu, je peux confirmer que, sur certains d’entre eux, le trafic HTTPS est désormais majoritaire. Cela dépend bien sûr du type d’entreprise et des habitudes de navigation. En résumé, je peux toutefois dire que, sur l’ensemble des pare‑feu que nous avons analysés, la part de trafic HTTPS se situe en moyenne au‑delà de 30 %. Cela signifie donc que, sans HTTPS‑Scanning, près d’1/3 du trafic traverserait le pare‑feu sans être analysé.

À une époque où des ransomwares se dissimulent dans du code JavaScript de sites compromis, il faut exploiter pleinement toutes les capacités de son pare‑feu. Assurez‑vous donc d’ajouter les points suivants à votre liste de tâches :

- Activer le HTTPS‑Scanning

- Utiliser le Sandboxing (Sophos Sandstorm)

- Déployer un antivirus avec HIPS et Malicious Traffic Detection

- Former les utilisateurs de manière approfondie

Conclusion

Alors qu’autrefois il était encore rare que des sites web soient dotés d’un certificat TLS, il est aujourd’hui, grâce à Let’s Encrypt, extrêmement simple, et en plus gratuit, d’en émettre un soi‑même. Les statistiques le montrent clairement : à l’avenir, il n’y aura probablement plus que du trafic web chiffré. Nous recommandons donc vivement d’activer et de configurer le HTTPS‑Scanning sur l’UTM ou la XG.

Le temps ne s’arrête pas et, précisément ici, on voit très bien qu’un pare‑feu ne peut pas rester cinq ans dans un coin sans qu’on y touche. Une maintenance régulière et des revues ponctuelles sont absolument indispensables pour être prêt face aux nouvelles menaces.