Sophos Central Email - mises à jour des derniers mois

Sophos Central Email est vraiment le produit le plus passionnant en ce moment, parce qu’il se passe quelque chose dans le développement produit.

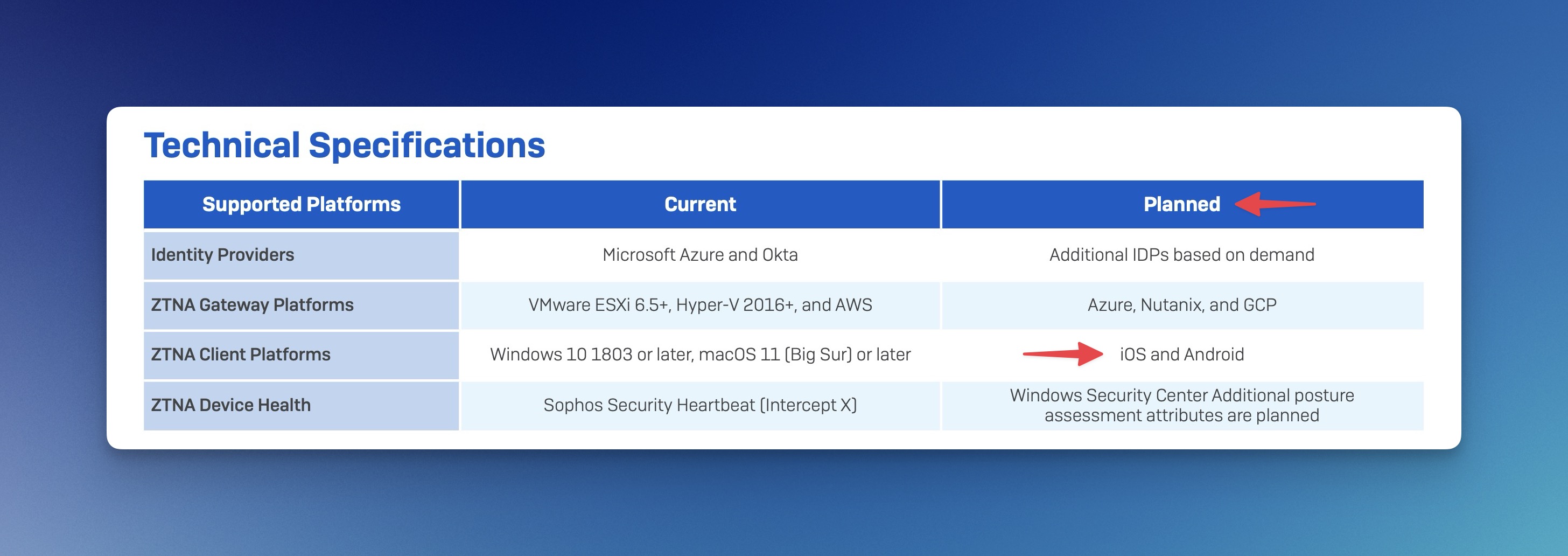

La situation est différente pour ZTNA : depuis le premier jour, la fiche technique indique que des applications mobiles sont prévues, mais rien n’arrive. Et cela fait déjà plus de 2 ans. 🫢

C’est pourquoi il est agréable de voir l’évolution de Central Email. En janvier, dans l’article Dernières fonctionnalités de Sophos Central Email, j’avais résumé les nouveautés ; je vais donc le refaire ici. Non seulement de nouvelles fonctions et améliorations arrivent presque tous les 2 mois, mais il y a aussi à chaque fois une vidéo sur les nouveautés 🤯. Donc un grand bravo à l’équipe Central Email chez Sophos 🫡, c’est exactement comme cela que nous imaginons un service cloud.

Liste des nouveautés

- Aggressive Mode pour Anti-Spam

- Améliorations de la quarantaine

- Secure Message Policy et améliorations des policies

- Impersonation Protection

- Routage SMTP

- Inspect & Modify Header

- API de quarantaine e-mail

- Outbound Disclaimer

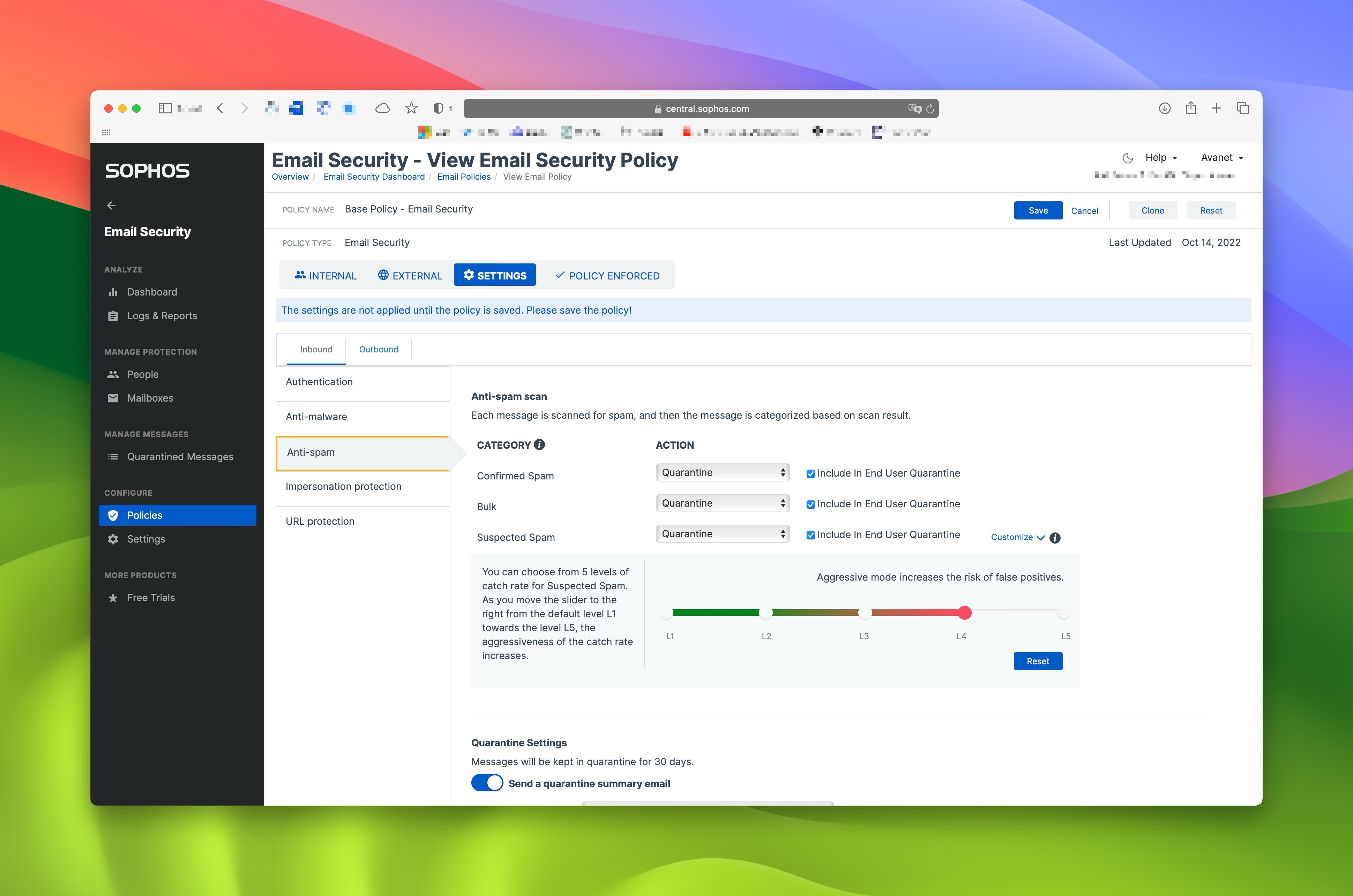

Aggressive Mode pour Anti-Spam

L’ère du spam permanent pourrait connaître un sérieux coup d’arrêt avec l’introduction de la nouvelle fonction Anti-Spam dans Sophos Email : l’« Aggressive Mode ».

Qu’est-ce que l’« Aggressive Mode » pour Anti-Spam ?

La nouvelle fonction permet aux administrateurs d’ajuster individuellement le taux de détection du spam. Dans la stratégie de sécurité e-mail Anti-Spam, un curseur affiche cinq niveaux de catch rate, de L1 à L5. Plus le curseur est à droite, plus la détection est agressive. L’Aggressive Mode permet aussi de définir des paramètres spécifiques pour différents expéditeurs externes et internes, ce qui offre un maximum de flexibilité et de contrôle.

- Ajustement prudent : augmenter l’agressivité de l’Anti-Spam catch rate peut accroître le risque de faux positifs. Il est donc recommandé de modifier le niveau progressivement et de surveiller les résultats en matière de faux négatifs et de faux positifs pendant une période définie.

- Adaptation pour les expéditeurs externes : Si, par exemple, vous recevez plus de spam d’un seul domaine, vous pouvez définir votre politique de manière plus agressive pour ce domaine spécifique.

- Protection des départements internes : Les parties de votre organisation qui sont particulièrement sensibles au spam peuvent être protégées en définissant un niveau de taux de capture plus agressif dans une autre politique pour ces utilisateurs, groupes ou domaines.

Article de la base de connaissances Sophos : Sophos Email: Suspected Spam

Améliorations de la quarantaine

Les fonctions de quarantaine de Sophos Central Email offrent aux administrateurs plus de flexibilité et de contrôle dans le traitement des e-mails mis en quarantaine et de leurs pièces jointes. Elles permettent une gestion plus sûre des contenus potentiellement dangereux et fournissent des outils supplémentaires pour l’analyse et la vérification. Le clonage des politiques de sécurité e-mail simplifie leur gestion et leur mise en œuvre. Ces améliorations constituent une étape supplémentaire de Sophos pour aider les administrateurs à garder leurs systèmes sûrs.

Quarantaine administrateur

- Les administrateurs peuvent désormais supprimer des pièces jointes d’e-mails en quarantaine ou les rattacher avant de libérer une copie de l’e-mail.

- Les pièces jointes peuvent être téléchargées pour une vérification manuelle. Ces pièces jointes sont fournies dans un fichier zip protégé par mot de passe.

- Il existe une fonction de recherche avancée qui affiche par défaut les messages les plus récemment mis en quarantaine.

- Les administrateurs peuvent afficher les URL dans le corps du message et rechercher des URL spécifiques.

- Les e-mails peuvent être envoyés à Intelix pour vérification. S’ils ont déjà été scannés par Intelix, ils peuvent être libérés en confiance ou soumis à une nouvelle vérification.

Quarantaine utilisateur

- La recherche étendue est désormais disponible dans la quarantaine utilisateur final et dans la quarantaine des listes de diffusion du Self Service Portal.

- Deux nouveaux champs, “À” et “Motif”, ont été ajoutés pour aider les utilisateurs finaux à prendre des décisions éclairées concernant la libération ou la suppression des e-mails.

Autres améliorations

- Prise en charge des messages sortants sur le port 587 en mode Gateway. Auparavant, seul le port 25 était pris en charge.

- Une nouvelle fonction de détection des boîtes aux lettres compromises, basée sur le modèle de trafic. Lors de la détection, une notification est envoyée, demandant d’activer l’authentification multifacteur et de changer le mot de passe de la boîte aux lettres.

- La protection contre l’usurpation d’identité a été étendue pour prendre en charge davantage de VIP. Il est désormais possible d’ajouter jusqu’à 500 utilisateurs.

- Il existe également une nouvelle fonction de clonage pour les politiques Sophos Email.

Secure Message Policy et améliorations des policies

Secure Message Policy – Cette fonction consolide différents paramètres de chiffrement et de sécurité dans une seule policy, ce qui donne aux administrateurs un contrôle plus précis qu’auparavant.

Les anciens paramètres globaux, notamment les paramètres de chiffrement et de connexions TLS, ont été migrés vers cette nouvelle policy. Les utilisateurs le remarqueront, car une bannière s’affiche sur le dashboard pour signaler le déplacement. Malgré ce déplacement, les fonctionnalités du produit restent inchangées. Ce changement permet toutefois aux utilisateurs d’adapter et d’affiner plus facilement leurs policies.

Une autre mise à jour importante est l’amélioration de la distinction entre les utilisateurs ou les domaines internes et externes, ce qui simplifie la sélection et la gestion. Sophos a également amélioré le chiffrement TLS et prend désormais en charge TLS 1.3, un paramètre recommandé pour les messages entrants et sortants.

Un autre domaine amélioré est le chiffrement. S/MIME peut désormais être utilisé pour les messages entrants et sortants avec des policies spécifiques. Les fonctions de Push Encryption et de Portal Encryption pour les messages sortants ont également été améliorées, avec notamment une gestion des licences plus intuitive pour Portal Encryption.

Dans l’ensemble, ces mises à jour visent à offrir aux administrateurs une expérience de messagerie améliorée, plus intuitive et plus sécurisée. Pour ceux qui souhaitent une exploration plus approfondie, une vidéo est disponible qui couvre ces changements en détail.

Impersonation Protection

Impersonation Protection a été développée pour protéger les entreprises contre les e-mails frauduleux. Cette fonction détecte les e-mails qui prétendent provenir de marques connues ou de personnes importantes de votre entreprise.

Auparavant, les administrateurs e-mail devaient s’appuyer sur des règles de filtrage complexes et des outils tiers pour détecter ces faux e-mails. Avec l’introduction d’Impersonation Protection, Sophos propose une solution intégrée qui recherche automatiquement les signes d’usurpation d’identité par e-mail. Cela inclut l’imitation de marques connues et l’utilisation des noms de VIP dans votre entreprise.

La configuration est très simple. Les administrateurs peuvent accéder aux paramètres de sécurité e-mail et définir différentes actions pour les e-mails frauduleux détectés, par exemple ajouter une bannière d’avertissement à un e-mail ou bloquer l’expéditeur. Il existe également une fonction de gestion des VIP dans laquelle les administrateurs peuvent enregistrer les adresses e-mail de jusqu’à 500 personnes importantes de leur organisation. Ces adresses font ensuite l’objet d’une surveillance renforcée.

En outre, les administrateurs peuvent consulter les entrées de détection à divers endroits dans Sophos Email pour obtenir un aperçu des menaces potentielles et des faux e-mails.

Impersonation Protection est une étape importante dans la lutte contre le phishing et la fraude par e-mail. Elle offre aux entreprises un filet de sécurité supplémentaire et facilite le travail des administrateurs lorsqu’ils doivent protéger leur organisation contre ces menaces croissantes. Pour en savoir plus, vous pouvez regarder la vidéo détaillée de Sophos.

Article de la base de connaissances Sophos : Impersonation Protection and VIP Management

Routage SMTP

SMTP Routing permet de transférer les messages e-mail de manière ciblée en définissant des gateway routes, ce qui optimise la communication directe entre les serveurs de messagerie.

Avec cette fonction, les messages gateway peuvent être envoyés directement à un serveur de messagerie en utilisant soit l’enregistrement A, soit le Fully Qualified Domain Name (FQDN) du serveur.

- Paramètres : SMTP Routing se trouve dans les paramètres globaux sous “Email Security” et “Custom SMTP Routing”. On peut y sélectionner le domaine e-mail et définir les adresses IP ou les noms DNS pour la redirection.

- Individualisation : Il est possible de créer des politiques de routage SMTP individuelles qui peuvent être configurées spécifiquement pour des utilisateurs, des groupes ou des domaines.

- Data Control : cette fonction permet de transférer des messages selon des critères comme un objet spécifique.

- Redirection basée sur des règles : les messages peuvent être redirigés selon la présence de certains headers ou objets.

- Vérification : Le bon fonctionnement du routage SMTP peut être vérifié dans les journaux et les rapports de l’historique des messages.

- Plateforme : Grâce à la mise à jour, il est possible d’envoyer des e-mails à partir de différentes plateformes, telles qu’Office 365 ou Google Apps Gmail, sous le même domaine e-mail.

Une vidéo supplémentaire aide les administrateurs à introduire cette fonctionnalité. Veuillez noter que le routage SMTP est conçu spécifiquement pour les messages traités par la passerelle de messagerie Sophos.

Inspect & Modify Header

La fonction “Inspect & Modify Header” dans Data Control permet d’inspecter et de modifier plus précisément les headers de vos e-mails. Voici un bref résumé.

Inspect Header

Avec le nouveau type de règle Message Attribute dans Data Control, vous pouvez désormais inspecter les attributs de chaque e-mail. Cela permet de filtrer les messages par header, source ou taille.

- L’inspection des headers permet de vérifier si la valeur d’un header correspond à une expression régulière, contient une valeur précise ou lui est équivalente, ou si le header lui-même existe ou non.

- L’attribut Source Message peut être utilisé pour vérifier si une adresse IP ou un domaine correspond à une valeur précise.

- Le contrôle de la taille permet de filtrer les messages ou les pièces jointes qui sont plus grands ou plus petits qu’une valeur spécifique.

L’inspection des attributs de message peut également être combinée avec d’autres types de règles pour permettre une définition de règles encore plus détaillée.

Modify Header

La modification des headers dispose désormais aussi de son propre emplacement. Chaque type de règle permet de :

- Insérer un nouveau header et une nouvelle valeur dans le message.

- Modifier la valeur de tous les headers correspondants.

- Supprimer tous les headers correspondants.

Un cas d’utilisation pratique est démontré dans la vidéo : un header est d’abord utilisé pour prendre une décision, puis, après l’exécution de l’action, une règle est ajoutée pour supprimer ce header et ne pas le transmettre aux destinataires externes.

Avantages d’Inspect & Modify Header

L’avantage principal de cette fonction est que les administrateurs disposent désormais d’un contrôle plus précis sur les headers de leurs e-mails. Vérifier certaines valeurs de headers, filtrer les messages par attribut ou modifier les headers eux-mêmes : tout cela est désormais possible.

Un exemple clair tiré de la vidéo ci-dessous montre comment utiliser l’inspection des headers pour chiffrer un e-mail selon sa sensibilité. Cela montre à quel point cette fonction peut être puissante pour les tâches administratives quotidiennes.

Conclusion : la nouvelle mise à jour de Sophos offre des avantages clairs à tous ceux qui recherchent de meilleures options de Data Control dans leur solution e-mail. Avec la nouvelle fonction Inspect & Modify Header, vous disposez désormais de plus de contrôle et de flexibilité dans la gestion des headers e-mail.

Pour une introduction pratique à cette nouvelle fonction, vous pouvez regarder la vidéo à la fin de cet article. Elle vous montrera clairement comment utiliser cette fonction de manière optimale.

API de quarantaine e-mail

Sophos Central Email a présenté une nouvelle API de quarantaine qui offre aux administrateurs un contrôle étendu sur les e-mails en quarantaine. L’interface permet une gestion plus efficace et automatisée de la sécurité e-mail et contribue ainsi à son amélioration.

Principales fonctions de l’API de quarantaine

- Lister les messages en quarantaine

- Récupérer les détails des messages spécifiques en quarantaine

- Libérer ou supprimer les messages en quarantaine

- Afficher, télécharger, joindre, supprimer, lister les pièces jointes d’un message

- Automatisation des tâches de gestion de quarantaine

- Contrôle étendu des messages en quarantaine

- Intégration dans divers systèmes et flux de travail

- Interaction directe avec la quarantaine sans interface utilisateur

Outbound Disclaimer

Sophos Email a réagi aux retours de ses utilisateurs et introduit une nouveauté utile : la fonction Outbound Disclaimer. Il est désormais possible d’insérer des mentions légales ou d’autres notes directement dans les e-mails sortants, aussi bien au format plain text qu’au format HTML.

Par le passé, il fallait utiliser des outils externes ou des scripts pour insérer de tels disclaimers dans les e-mails. C’était chronophage et compliqué. Avec la nouvelle fonction de Sophos, vous pouvez désormais le faire directement dans les paramètres de sécurité e-mail. Selon que le message est rédigé au format plain text ou HTML, le disclaimer correspondant est ajouté automatiquement.

Pour en savoir plus sur le fonctionnement et la configuration exacts, je vous recommande la vidéo de démonstration ci-jointe.