7 redenen waarom de XG Firewall (SFOS) beter is dan de UTM

Meer dan twee jaar lang hebben we alleen XG Firewalls met het SFOS in gebruik genomen of het SFOS op SG Appliances geïnstalleerd. Toegegeven, de XG Firewall was in de eerste versies absolute horror en slechts in enkele omgevingen bruikbaar. Met versie 16 werd het langzaam beter en durfden we tenminste kleinere projecten ermee te realiseren. Vanaf v16.5 vertrouwden we bij nieuwe projecten volledig op de XG en hebben sindsdien nooit meer teruggekeken naar de UTM.

Om meteen mee te beginnen: Als ik het over de XG Firewall heb, dan bedoel ik de XG Appliance Serie met het Sophos Firewall OS (SFOS). We beheren echter ook SG Appliances, waarop we gewoon het SFOS hebben geïnstalleerd. Dat werkt perfect. 🙂

Na reeds diverse projecten met de XG Firewall te hebben uitgevoerd, wilde ik graag de 7 redenen delen waarom de XG Firewall in mijn ogen een betere keuze is dan de SG-serie met het UTM-besturingssysteem. Met dit artikel wil ik dus mijn steentje bijdragen aan het debat UTM vs. XG. 🥊

01 - Ontwikkeling

Als ik vandaag de dag een nieuwe app voor mijn smartphone of computer zoek, let ik er bijzonder op wanneer de app voor het laatst is bijgewerkt. Als ik geen changelog vind, kijk ik naar het socialmediakanaal, bijvoorbeeld Twitter. Elke activiteit die ouder is dan een jaar is voor mij dood en de app komt definitief niet op mijn smartphone of computer.

Toegegeven, bij de UTM Firewall is het niet zo erg. Maar de updatecycli zijn extreem verlengd. Vroeger was er voor de UTM bijna elke maand een update. Tegenwoordig is het nog maar eens in de 4 maanden en nieuwe functies zijn er zo goed als niet meer.

De reden hiervoor is de volgende: Sophos heeft ongeveer 300 ontwikkelaars die werken aan de SFOS- en UTM-besturingssystemen. Echter, slechts ongeveer 5% van deze ontwikkelaars werkt nog aan het UTM-besturingssysteem. De rest werkt aan de XG Firewall. Hieruit blijkt dus ook van de fabrikant waar de prioriteiten liggen.

Af en toe geeft men de UTM-gebruikers met een nieuwe functie weer wat hoop. Maar eigenlijk zoekt men al lang naar een recept om de trouwe volgers de XG te laten smaken, zonder hen aan een andere fabrikant te verliezen. Als voormalig UTM-gebruiker weet ik echter dat men niet zo snel van systeem wisselt, tenzij het echt moet. Zolang de UTM dus niet definitief wordt afgeschreven, is er voor de meerderheid gewoon geen reden om te wisselen.

Als men naar de roadmap van de twee besturingssystemen kijkt, is de lijst voor SFOS extreem lang en reiken de plannen tot ver over de 18 maanden. Bij de UTM zijn in het verleden functies van de roadmap geschrapt of steeds verder naar achteren geschoven. Een prominent voorbeeld hier is IKEv2. De functie stond lange tijd op de roadmap en werd steeds weer uitgesteld en uiteindelijk zelfs helemaal van de roadmap verwijderd. Na een protest in de community werd het weer toegevoegd en zal nu in versie 9.8 volgend jaar verschijnen.

Bij Sophos Firewall OS ziet de zaak er compleet anders uit en daarom is dit ook de eerste reden waarom we van het systeem houden. Ongeveer elke zeven weken mogen we ons verheugen op nieuwe MR - Maintenance Releases en 1 tot 2 keer per jaar is er een MINOR Release met heel veel nieuwe functies. Het Sophos Firewall OS ontwikkelde zich daardoor in de afgelopen maanden van “goed” naar “zeer goed”. Het systeem is nog niet helemaal waar het hoort te zijn en heeft nog enkele tekortkomingen. Maar voor zo’n jong OS zijn de vorderingen toch zeer groot!

02 - Hardware

De hardware van de Sophos XG Firewall en die van de SG-serie zijn wat betreft CPU, RAM, opslag en aansluitingen identiek. Een kleine uitzondering hier zijn de Sophos XG 86 en XG 106, die in de SG-serie niet bestaan. De twee kleinste modellen zouden hier de SG 85 en SG 105 zijn, die echter minder RAM en opslag hebben dan de XG 86 en XG 106. Maar in principe is het probleemloos mogelijk om op een SG-hardware de SFOS van de XG Firewall te installeren. De licentie kan dan 1:1 worden gemigreerd.

Hoe men SFOS op een Sophos SG Appliance installeert, hebben we in een KB Post uitgelegd: Sophos XG Firewall OS installeren op een SG Appliance

Volgend jaar wordt een nieuwe hardware serie verwacht, die momenteel de naam “XGS” draagt. We kunnen op dit moment nog niet zeggen of deze de XG serie direct zal vervangen. Als compatibel besturingssysteem wordt in ieder geval alleen het SFOS genoemd. Voor de SG serie is geen nieuwe release gepland.

Wat in ieder geval op dit moment ook duidelijk pleit voor een XG Firewall met SFOS, is de ondersteuning van de nieuwe APX Access Points! De Access Points, die al in juli 2018 op de markt kwamen en over de nieuwe Wave-2-standaard beschikken, zijn ook vandaag de dag nog steeds alleen compatibel met XG Firewalls en Central. Vanuit Sophos werd altijd gezegd dat men de APX Access Points nooit compatibel zou maken met de UTM. Voor ons was deze stap ook altijd volkomen logisch! Het betreft hier NextGen Hardware, die nu eenmaal ook alleen voor NextGen Firewalls werd ontwikkeld.

Met schuddende hoofden kunnen we jullie nu echter toch verkondigen dat Sophos wat dit plan betreft weer is teruggekomen. De ondersteuning van de APX Access Points komt voor de UTM! De ondersteuning is gepland voor UTM 9.7, dat eind dit jaar moet worden uitgebracht.

03 - Licentieverlening

De licentieverlening van de XG Firewall is niet compleet anders dan die van de UTM. Toch zijn er enkele belangrijke voordelen.

Basilicentie

De basislicentie voor een XG Firewall Appliance is gratis inbegrepen. Welke functies daarin zijn opgenomen, leest u in een apart artikel over de Basilicentie. Hier zijn echter de belangrijkste functies waarvan u gratis kunt genieten:

- Draadloze beveiliging

- SSL VPN of Sophos Connect Client

- IPsec VPN-verbindingen

EnterpriseGuard Bundle

Jullie kennen zeker de FullGuard Bundle, die alle modules behalve Sandstorm op de firewall vrijgeeft. Met de FullGuard Plus Bundle krijgen jullie ook Sandstorm.

Voor de XG-serie is er bovendien de populaire EnterpriseGuard Bundle. Deze bundel is een echt alternatief voor de FullGuard Bundle, want deze voldoet al aan de behoeften van de meeste klanten. Met de EnterpriseGuard Bundle krijgen jullie de Network- en Webbeveiliging inclusief de Sophos Premium Support. De Wireless Protection is al gratis in de basislicentie inbegrepen. Daardoor hoeven slechts de minste klanten terug te vallen op de duurdere FullGuard Bundle, mocht er dan daadwerkelijk nog behoefte zijn aan de bescherming van e-mails en webservers.

04 - Firewall-regels

Laten we nu overgaan naar het meer technische deel, waarom in mijn ogen het SFOS het voortouw neemt ten opzichte van het UTM-besturingssysteem.

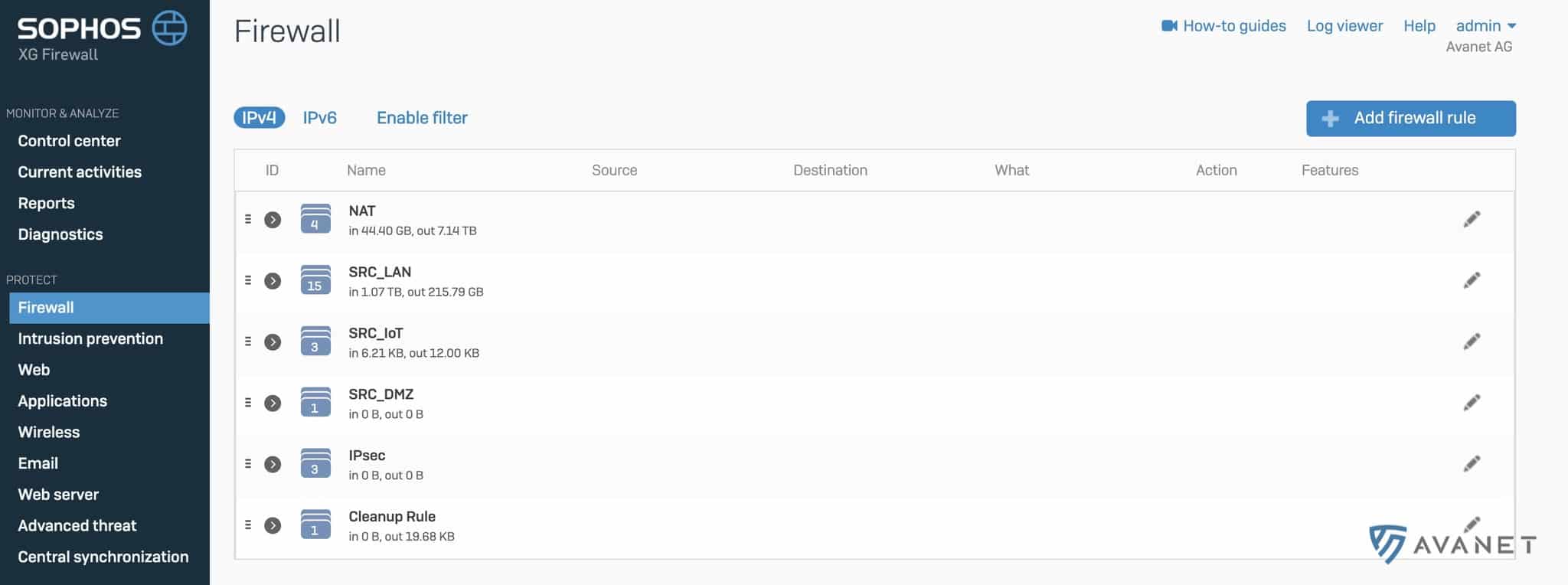

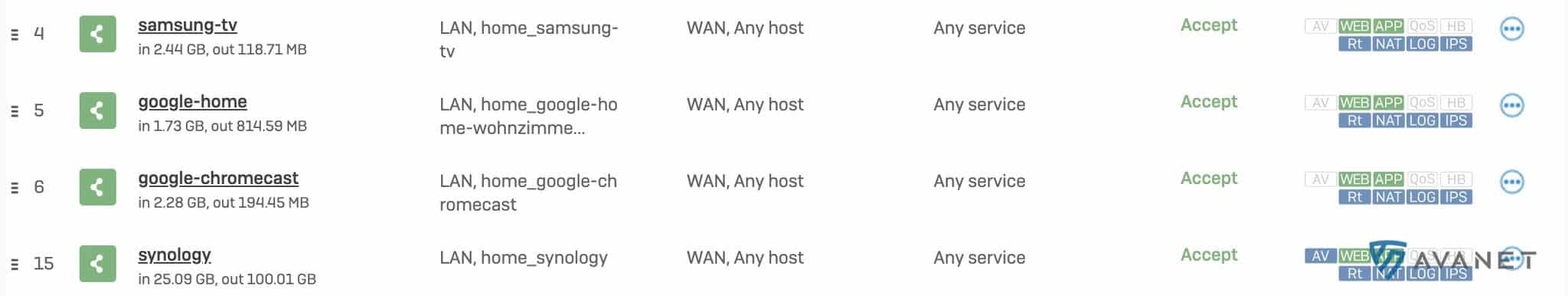

Het firewallreglement is met SFOS een stuk overzichtelijker geworden. Als je meer dan 10 firewallregels hebt, wat waarschijnlijk in de meeste omgevingen het geval zal zijn, kunnen deze in SFOS uitstekend worden gegroepeerd. De volgende screenshot van mijn XG Firewall thuis moet dit nog eens duidelijk maken. Hier hebben alle IoT-apparaten hun eigen netwerk en de firewallregels daarvoor worden allemaal in één groep samengevat.

Als men dan een groep nader bekijkt, komt men er snel achter welke individuele firewallregels nog steeds verkeer doorlaten en welke regels mogelijk niet meer worden gebruikt. Deze weergave helpt om overbodige regels te herkennen en te verwijderen.

In tegenstelling tot de UTM kan ik in SFOS een firewallregel een eigen naam geven. Binnen een regel zijn bovendien langere commentaren mogelijk, om bijvoorbeeld vast te leggen wie deze regel heeft gemaakt en waarvoor deze regel ooit is ingesteld.

- Elke regel krijgt een ID, waarmee ik in de log kan zien welk verkeer door deze regel gaat.

- Je ziet in één oogopslag of bijvoorbeeld de IPS of de webfilter actief is voor een regel.

Betreffende firewallregels zou ik jullie theoretisch nog veel meer voordelen kunnen noemen, die onderstrepen waarom ik nooit meer zou teruggaan naar een UTM. Ik volsta echter met de hierboven genoemde hoofdargumenten, die elke firewall-beheerder al zouden moeten overtuigen. 🙂

Ook al is er veel verbeterd aan SFOS wat betreft de firewallregels, toch heeft SFOS een zeer vervelend nadeel ten opzichte van de UTM. Het opslaan van een firewallregel duurt op de XG 86 tot XG 135 firewalls wel 4-10 seconden! Deze omstandigheid moet in v18 eerst verbeterd en in v19 dan volledig verholpen worden.

05 - Log Viewer

Ook na meerdere jaren op de XG Firewall is de Log Viewer nog steeds een absoluut hoogtepunt! Hiermee is het snel en eenvoudig mogelijk om logs direct via de GUI te controleren. Maar voordat ik er hier te veel woorden aan vuil maak, bekijk gewoon de volgende video:

06 - Sophos Central

Nee, wees niet bang! Ik kom nu ook niet met Sophos Synchronized Security, waaruit de marketingafdeling van Sophos een leuze van de eeuw heeft gelanceerd. Maar als het u helpt om uw UTM in te ruilen voor een XG, dan springen we natuurlijk graag op de kar. Wist u dat u met Synchronized Security op de XG Firewall kunt zien welke applicaties op de endpoints draaien? 😂 Dus ja, Synchronized Security zal in de toekomst nog meer geniale mogelijkheden opleveren!

Laten we nu, wat Central betreft, komen tot een functie die nog in de kinderschoenen staat, maar over een enorm potentieel beschikt. Ik heb het over Central Firewall Management. Hiermee is het mogelijk om de firewall aan Central te koppelen en deze daardoor te beheren. Een dergelijke koppeling kan nu al worden gemaakt, maar de echt interessante functies zullen pas nog komen! Ik kan hier helaas nog niet te veel verklappen, maar als Sophos het goed aanpakt, zou het kunnen resulteren in een management voor SDN. Nieuwe functies mogen we al eind dit jaar verwachten.

07 - Firmware Updates

Zoals reeds gezegd, vinden we updates altijd goed. De spreuk never change a running system is absolute onzin als het om de firewall gaat. Dit hebben we ook reeds in een eerdere post over de noodzaak van firewall-updates besproken.

Dat updates belangrijk zijn, hebben jullie zeker begrepen. Maar updates zijn ook erg gevaarlijk, aangezien het zeker kan voorkomen dat daarna niet alles meer zo soepel werkt als voorheen. Van admins die daar bang voor zijn, hoort men dan altijd de bovengenoemde spreuk. 😅

Om het gevaar van updates een beetje tegen te gaan, zijn er op de XG Firewall een paar verbeteringen:

- De updates van Access Points en REDs zijn losgekoppeld en niet langer geïntegreerd in de firewall-update. Zo kunnen de REDs ook zonder herstart van de firewall worden bijgewerkt.

- Mocht een firewall-update niet gewerkt hebben en men wil terug naar de vorige versie, dan is dit met een paar klikken mogelijk.

Conclusie

Dit artikel is iets langer geworden dan ik oorspronkelijk van plan was. Ik heb hier zeven redenen opgesomd die naar mijn mening elke UTM-vriend zouden moeten aanzetten tot een overstap. Ook ik heb de UTM ooit verafgood, maar juist op de punten toekomstbestendigheid, updates en een duidelijke visie heeft ons verstand ons al vroeg de overstap geadviseerd en we hebben er tot nu toe nooit spijt van gehad! Als het gaat om de vergelijking UTM vs. XG, heeft de XG voor ons duidelijk het indrukwekkendere vechtgewicht in de schaal. Wees dus moedig of liever verstandig (😅) en kies voor een XG Firewall voor uw volgende project. Zodra deze stap is gezet, kunt u beginnen met het migreren van uw UTM’s naar SFOS.

Nadelen

Ook al biedt SFOS echt veel uitstekende functies, men zou misschien toch een beetje het gevoel kunnen krijgen dat dit artikel door een roze bril is geschreven. Daarom voeg ik hier nog een kort hoofdstuk met de nadelen toe, want zoals gezegd is SFOS nog een zeer jong besturingssysteem en er zijn inderdaad nog enkele zaken die nog niet helemaal optimaal werken.

Snelheid van de GUI

- Het laden of opslaan van de firewallregels duurt nog te lang en niet zoals gewenst.

- Het genereren van rapporten of ook systeemresources heeft absoluut een snelheidstoename nodig.

* Zoals reeds vermeld in het artikel, zullen deze zaken met v18 verbeterd en met v18.5 opgelost zijn.

Hernoemen van objecten

- Het is helaas niet overal mogelijk om gemaakte entries achteraf te hernoemen. Daaronder vallen bijvoorbeeld zones, draadloze netwerken, actieve firewall NAT-poorten, IPS Protection Policies, Webserver Protection Policies, IPsec Policies en nog een aantal.

* De reden hiervoor is dat de ontwikkelaars van de Cyberoam Firewall, die nog steeds de basis is voor SFOS, de naam voor deze objecten in de database als primaire sleutel hebben gebruikt. Dat maakt een hernoemen achteraf natuurlijk nogal moeilijk. Maar hier wordt ook aan gewerkt en de eerste verbeteringen worden verwacht met v18.

NAT-regels

- Gemaakte NAT-regels kunnen niet meer worden bewerkt als deze actief zijn. Men moet deze eerst deactiveren, bewerken en dan weer activeren.

* Moet met v18 worden opgelost.

Meldingen

- De meldingen zijn bij het UTM-systeem nog werelden beter. Daar kan men zich praktisch overal via e-mail laten informeren. Het SFOS biedt in dit opzicht zo goed als geen opties. Met SFOS 17.5 MR4 zijn hierin wel enige verbeteringen aangebracht, maar de mogelijkheden die we bij de UTM als vanzelfsprekend zagen, worden nog lang niet geboden.

* Moet met v18 verder verbeterd worden.

Meer informatie

In dit artikel verwijs ik vaak naar v18, dat veel verbeteringen moet brengen. Volgens Sophos moet v18 eind 2019 verschijnen. Wij schatten deze tijdrekening echter als zeer optimistisch in en achten het 1e kwartaal 2020 als verschijningsperiode nauwkeuriger. 😅