Sophos Firewall Functieaanvraag 2024

Wij werken dagelijks met de Sophos Firewall en onze klanten geven ons steeds feedback over welke beveiligings- en gebruiksgemakfuncties ontbreken. Op basis van deze ervaringen en feedback hebben we een gedetailleerde lijst samengesteld. Deze feedback vatten we samen in de Sophos Firewall Functieaanvraag.

Let’s Encrypt-ondersteuning

Dit is de meest gevraagde functie, waar velen al meer dan drie jaar op wachten. Met Versie 21, die naar verwachting rond oktober verschijnt, zal deze functie eindelijk worden opgenomen.

Hernoemen van objecten

Momenteel is het helaas niet mogelijk om bepaalde zaken op de firewall te hernoemen, hier zijn enkele voorbeelden:

- Site-to-Site IPsec-verbindingen

- Zones

- DHCP-server

- IPS-regels

Deze functie zou uiterst nuttig zijn om configuraties duidelijker en georganiseerder te houden.

Als u bijvoorbeeld een Site-to-Site VPN-verbinding wilt hernoemen, moet u deze verwijderen en opnieuw aanmaken, alleen om de naam te wijzigen.

Responsieve GUI

Met de update naar Versie 20 werd de GUI enigszins geoptimaliseerd voor breedbeeldmonitoren om de witte ruimte te verminderen. Dit was al een zeer vaak gevraagde Sophos Firewall Functieaanvraag.

Toch willen onze klanten graag een volledig responsieve interface die er ook goed uitziet op tablets en mobiele apparaten. Vooral op kleine monitoren en bij 4K-resolutie is er nog ruimte voor verbetering.

Backend Performance

De GUI is traag, vooral bij de kleinere firewallmodellen reageren de apparaten vaak erg traag, vooral bij het opslaan van firewallregels. Hier is nog veel optimalisatiepotentieel om de gebruikerservaring te verbeteren.

Een voorbeeld: het opslaan van een firewallregel op een XGS 126 met SFOS v20 duurt te lang.

De laadtijd van de interfaces duurt even lang en het dashboard duurt ongeveer twee keer zo lang.

Groeperen van NAT-regels

Het is mogelijk om firewallregels te groeperen om ze beter te kunnen organiseren. Deze functie ontbreekt echter bij de NAT-regels. Ook hier zou een groeperingsoptie een zinvolle Sophos Firewall Functieaanvraag zijn.

NAT-regels klonen

Hoewel de functie voor het klonen van firewallregels al bestaat, ontbreekt deze handige optie voor NAT-regels. Het zou zeer bevorderlijk zijn als ook NAT-regels konden worden gekloond om configuraties sneller en efficiënter te maken. Dit is een veelgehoorde Sophos Firewall Functieaanvraag van onze klanten.

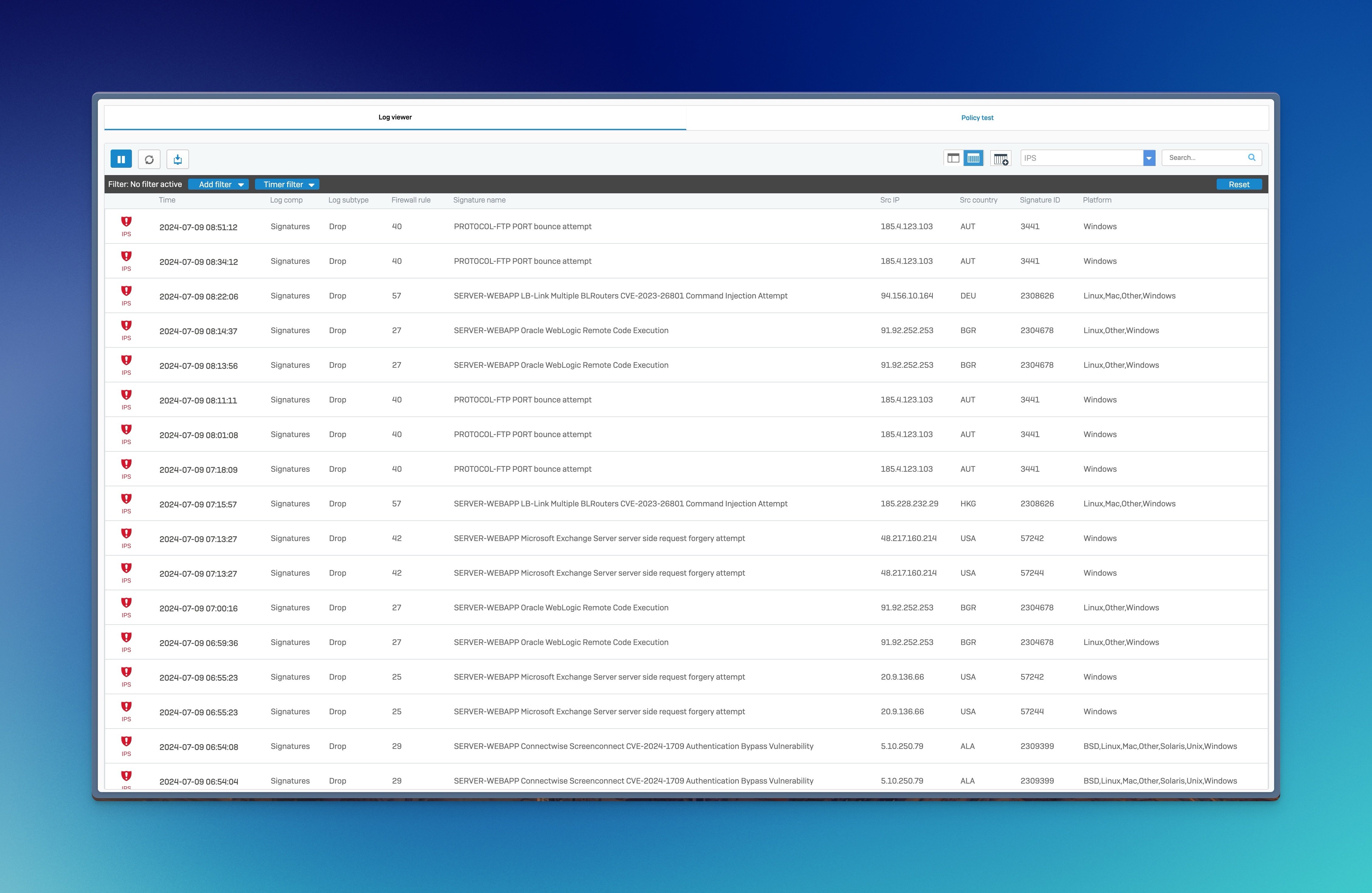

Log Viewer aanpassen en opslaan

De Log Viewer maakt het mogelijk om kolommen toe te voegen of te verwijderen om de logboeken duidelijker weer te geven. Het zou handig zijn als deze instellingen konden worden opgeslagen, zodat u bij het volgende openen van de Log Viewer direct uw voorkeursweergave van de kolommen heeft.

Geïntegreerde Speedtest

Een geïntegreerde speedtest die direct via de firewall kan worden uitgevoerd, staat hoog op het verlanglijstje van veel gebruikers. Andere fabrikanten bieden deze functies al aan, die het mogelijk maken om speedtests via verschillende interfaces rechtstreeks vanuit de firewall uit te voeren of tijdgestuurd te plannen.

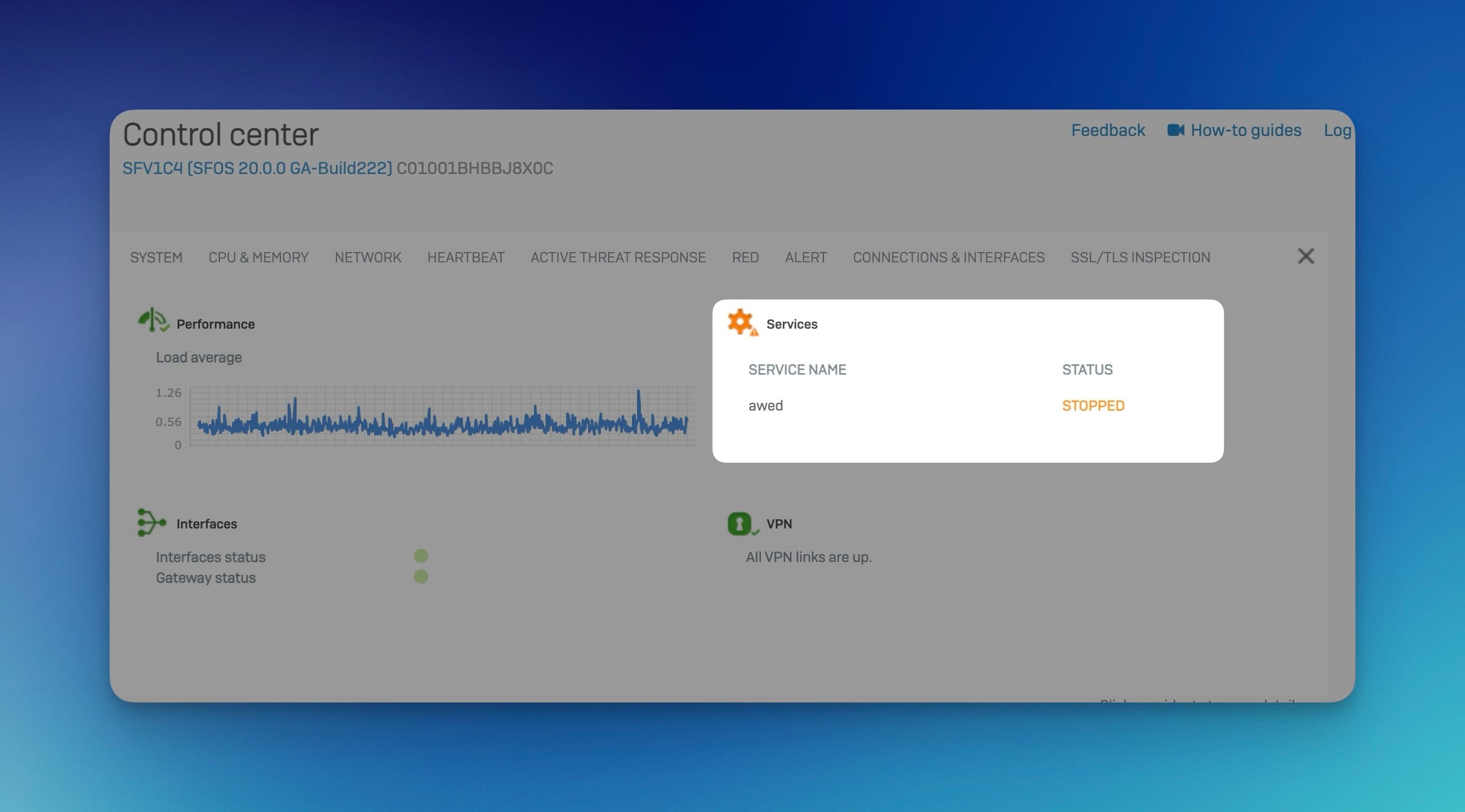

Waarschuwingen in het dashboard verbergen

In het dashboard worden waarschuwingen of alarmen weergegeven, die echter niet kunnen worden verborgen. Veel gebruikers willen de mogelijkheid om deze meldingen als gezien te markeren, zodat ze niet permanent worden weergegeven.

Meerdere objecten tegelijk importeren

De mogelijkheid om meerdere objecten tegelijk te importeren, zou een waardevolle aanvulling zijn. Momenteel kunnen IP-lijsten worden geïmporteerd, maar URL-lijsten of meerdere netwerken niet. Deze functie zou aanzienlijk bijdragen aan de efficiëntie, vooral voor uitzonderingen voor Microsoft-services, waarbij veel netwerken of URL’s moeten worden vermeld.

Links naar firmware-releasenotes

Voor firmware-updates voor RED of Access Points is er momenteel alleen een “Installeren”-knop in de backend, zonder dat er gedetailleerde informatie over de wijzigingen beschikbaar is. Dit stelt beheerders voor het probleem dat ze niet weten welke wijzigingen of verbeteringen de nieuwe firmware met zich meebrengt. Dit is bijzonder problematisch omdat er geen mogelijkheid is tot rollback als er na de installatie problemen optreden.

Een directe link naar de releasenotes zou daarom een zeer praktische Sophos Firewall Functieaanvraag zijn. Zo kan men de wijzigingen voor de installatie controleren en beter inschatten welke risico’s of voordelen de update met zich meebrengt. Momenteel moet men in de Sophos Community naar details zoeken, wat opnieuw tijd kost.

Auto Block attack

Een gerelateerde functie die men zich goed kan voorstellen, is het wachtwoordbeveiligingsmechanisme, dat bij te veel mislukte aanmeldpogingen een tijdelijke vergrendeling activeert. Dit mechanisme is bij de meeste beheerders bekend en wordt al toegepast op de Sophos Firewall.

Dit mechanisme blokkeert de login na een bepaald aantal mislukte pogingen en blokkeert de toegang voor een bepaalde periode. Een vergelijkbare functionaliteit voor de firewall zou uiterst nuttig zijn om IP-adressen automatisch te blokkeren als binnen korte tijd meerdere verdachte activiteiten worden gedetecteerd.

Een vergelijkbare methode wordt ook gebruikt door Fail2Ban, een programma dat logboeken controleert en IP-adressen blokkeert die bepaalde, vooraf gedefinieerde patronen van aanvallen of verdachte activiteiten vertonen. Fail2Ban beschermt zo systemen tegen brute-force-aanvallen en andere bedreigingen door aanvallers automatisch te blokkeren.

Het ligt voor de hand dat zo’n automatische blokkeerfunctie ook voor de Sophos Firewall uiterst nuttig zou zijn. Momenteel detecteert het Intrusion Prevention System (IPS) verdachte activiteiten en blokkeert deze, maar de aanvaller kan zijn pogingen continu herhalen. Elke verdachte activiteit activeert een melding, en de beheerder moet handmatig ingrijpen om het IP-adres te blokkeren.

Een autoblockmodus, waarbij de beheerder kan instellen dat een IP-adres gedurende 15 minuten, een uur of zelfs langer wordt geblokkeerd, zou de efficiëntie en beveiliging aanzienlijk verhogen. Als de firewall binnen één minuut meerdere verdachte activiteiten van een specifiek IP-adres detecteert, zou het zinvol zijn om dit IP automatisch gedurende een bepaalde tijd te blokkeren. De beheerder zou de zwarte lijst te allen tijde kunnen bijhouden en het adres indien nodig weer kunnen verwijderen.

Door de introductie van zo’n autoblockmodule zou de firewall nog effectiever beschermen tegen herhaalde aanvallen en tegelijkertijd de administratieve inspanning voor de beheerder verminderen.

Dan zou het weer een strijd machine tegen machine zijn, want momenteel worden de meeste aanvalspogingen uitgevoerd door bots of machines. Achter de Sophos Firewall staat echter een beheerder die zich handmatig met dergelijke gebeurtenissen moet bezighouden om verdere verzoeken te voorkomen.

Slechte IP Blocker Feeds

In de aankomende Firewall-versie 21 moet het mogelijk zijn om vooraf gedefinieerde lijsten te implementeren om de toegang tot gevaarlijke IP-adressen te blokkeren. Dit betekent dat als iemand intern probeert toegang te krijgen tot een reeds bekende gevaarlijke IP, deze toegang automatisch wordt geblokkeerd. In toekomstige versies zullen deze lijsten worden aangevuld door derden. Helaas worden echter alleen uitgaande verbindingen tegen deze lijsten gecontroleerd.

Een geweldige uitbreiding zou zijn om feeds aan de firewall toe te voegen die IP-lijsten bevatten om met name bekende gevaarlijke IP’s ook voor inkomende verbindingen te blokkeren. Dit zou kunnen gelden voor NAT-regels, VPN-aanvragen, gebruikersportaalaanvragen en andere services.

Bij de Web-Application Firewall is er al een vergelijkbare functie genaamd “Block clients with bad reputation”, die het volgende doet:

Het blokkeert clients die een slechte reputatie hebben vanwege real-time blackhole-lijsten (RBL’s) en GeoIP-informatie. Het overslaan van externe query’s voor clients met een slechte reputatie kan de prestaties verbeteren. Voor RBL’s gebruikt Sophos Firewall Sophos Extensible List (SXL) en SORBS. Voor GeoIP gebruikt het Maxmind. Sophos Firewall blokkeert clients die vallen in categorieën A1 (anonieme proxy’s of VPN-services) en A2 (satelliet-ISP’s).

De wens zou daarom zijn om eigen RBL-feeds te kunnen abonneren, bijvoorbeeld van gerenommeerde fabrikanten of ook van GitHub.

Zo’n uitbreiding zou de beveiliging van de firewall en de services aanzienlijk verhogen door niet alleen uitgaande, maar ook inkomende verbindingen effectief te beschermen tegen bekende bedreigingen.

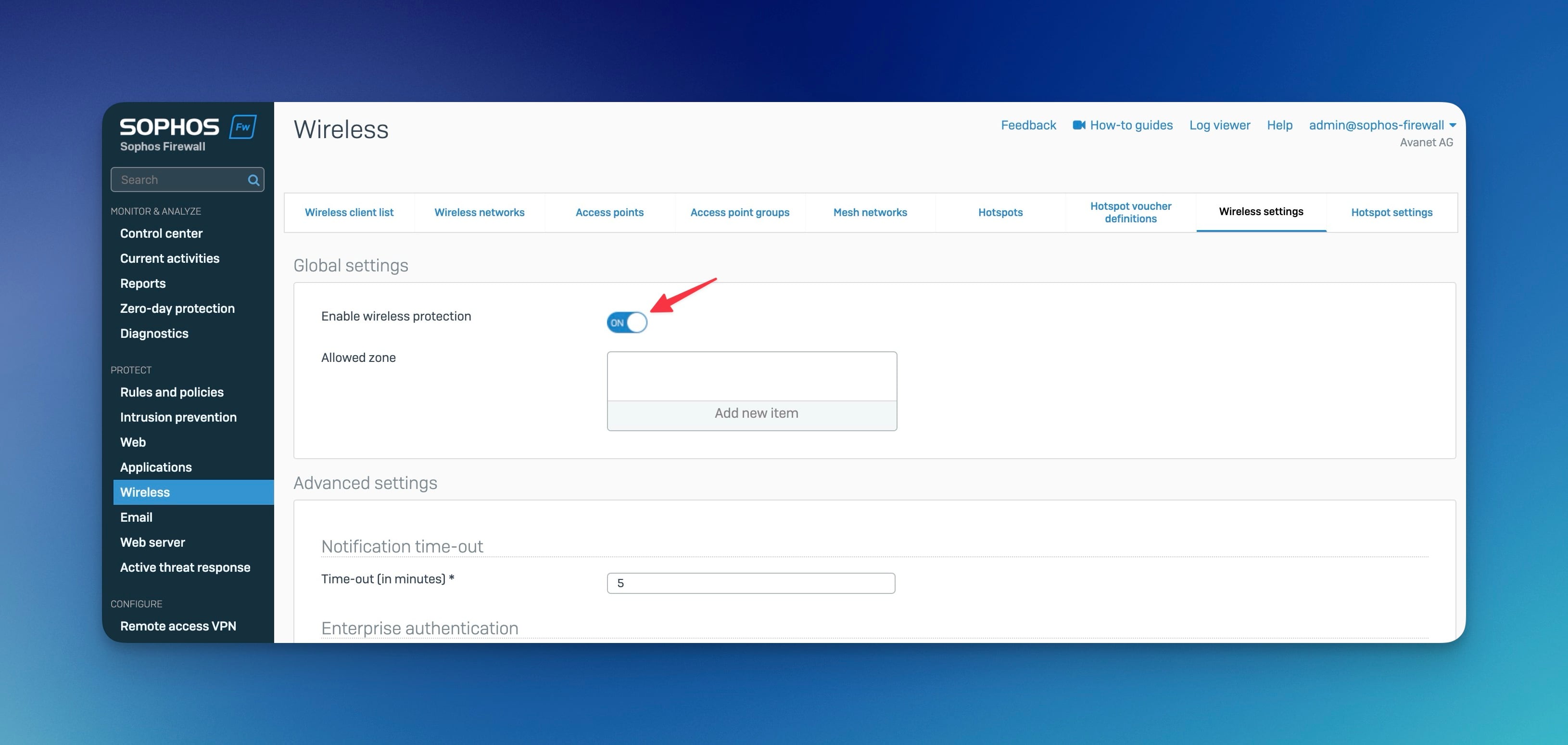

Draadloze service uitschakelen

Hoewel de optie bestaat om de draadloze service uit te schakelen, wordt dit als een fout weergegeven. In het dashboard ziet u dan een waarschuwing:

Dit betekent dat zelfs als de beheerder de service bewust uitschakelt om middelen te besparen of om andere redenen, de firewall dit als een probleem interpreteert en een foutmelding geeft. Het zou daarom wenselijk zijn om een manier te hebben om de draadloze service uit te schakelen zonder dat dit als een fout in het dashboard verschijnt.

Feedback aan ons

In dit bericht hebben we de meest voorkomende Sophos Firewall Functieaanvragen verzameld die we de afgelopen maanden hebben verzameld. Hierbij hebben we zowel de wensen van onze klanten als de functies overwogen die ons zouden helpen om de installatie en het onderhoud van de talrijke klantfirewalls efficiënter te maken.

Mocht u echter verdere suggesties of wensen hebben, stuur ons dan uw feedback via het contactformulier. We zullen dit blogbericht regelmatig bijwerken om altijd de meest actuele behoeften en vereisten weer te geven.

Roadmap is ook geen garantie

Men zou nooit een product moeten kopen alleen omdat een fabrikant belooft dat de functie die men wil, via een update zal worden toegevoegd.

Bij Sophos is dat niet anders. De roadmap is ongeveer even betrouwbaar als de weersvoorspelling, horoscopen of het gedrag van katten. Er worden functies toegevoegd en verwijderd, services worden op roadshows gepresenteerd of dingen worden in productdatasheets geschreven met de verwijzing (binnenkort beschikbaar), dat betekent allemaal nog niets! Over de aankondigingen van Sophos die niet zijn uitgekomen, zou ik een apart bericht kunnen schrijven. Bovendien is Sophos helaas ook niet een van de fabrikanten die naar de gebruikers luistert en vervolgens functies ontwikkelt; dat zou volkomen absurd zijn. Beter is het om de volgende hype van Gartner-analisten of wat aandeelhouders willen horen na te jagen, of naar de concurrentie te kijken.

Ik denk dat hiermee alles duidelijk zou moeten zijn en ik valse hoop reeds in de kiem heb gesmoord.