Sophos Firewall v20 - Beste functies in de nieuwe SFOS Release

De hoofdversies zijn verreweg de spannendste van het jaar en met Sophos Firewall v20, of preciezer gezegd SFOS v20, brengt Sophos een paar echt geweldige nieuwe functies. Momenteel is het de EAP1, dus een Early Access Version. De uiteindelijke versie wordt waarschijnlijk pas eind van het jaar of begin 2024 verwacht, als Sophos trouw blijft aan zijn schema.

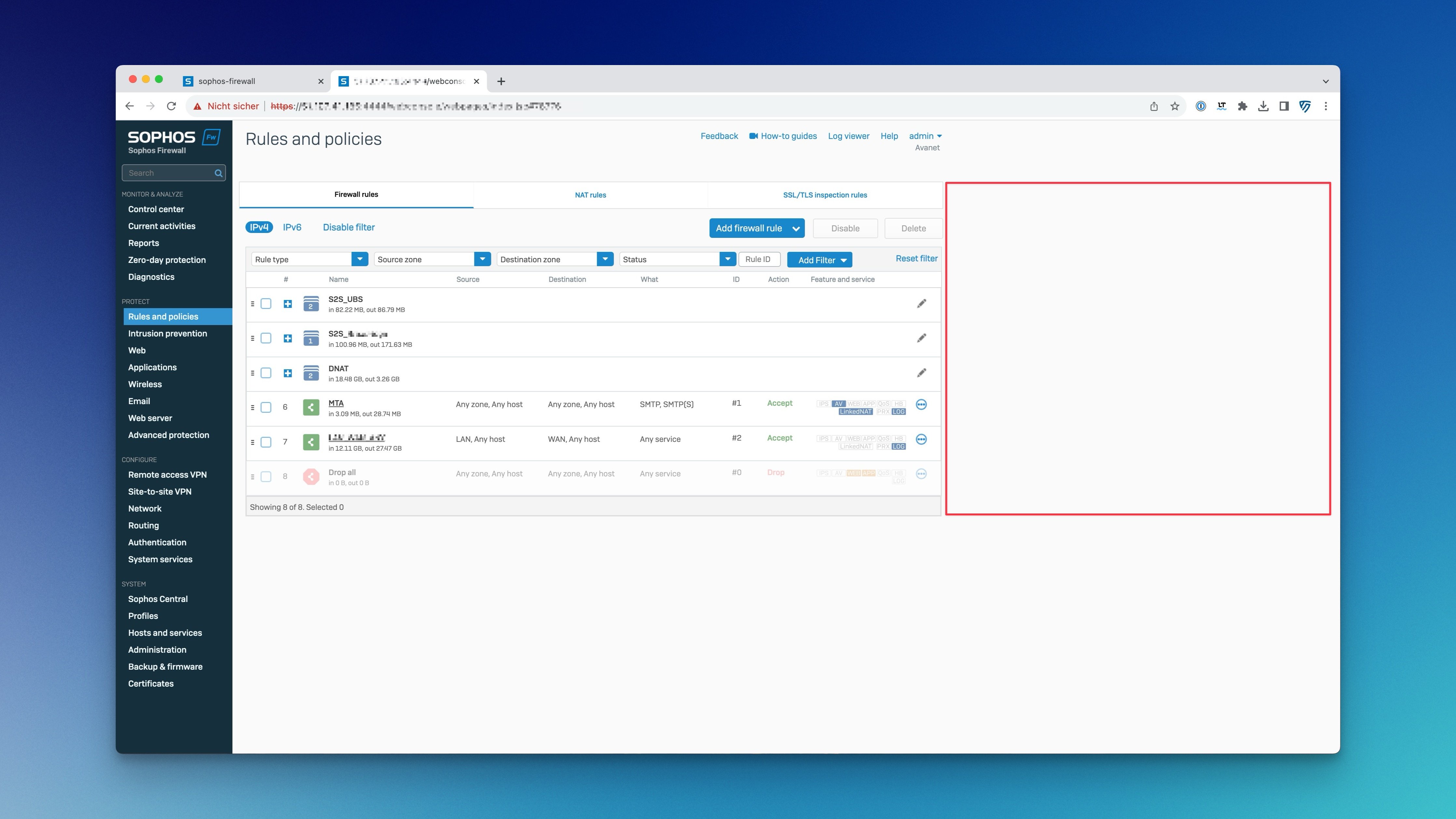

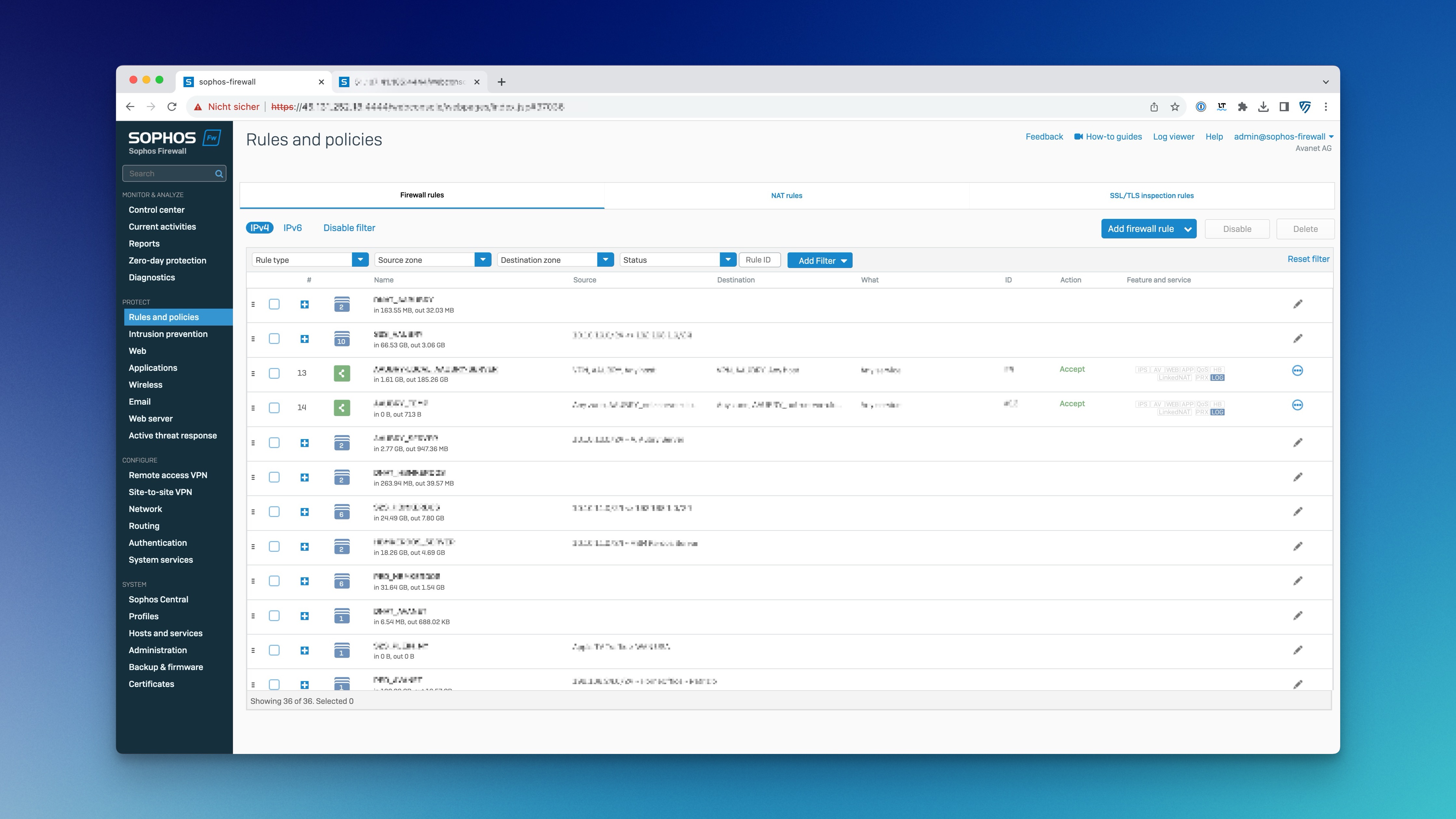

Web Admin geoptimaliseerd voor 1920p

In de featurelijst van Sophos staat deze vernieuwing helemaal onderaan, bij de minder belangrijke verbeteringen die in de nieuwe versie zijn opgenomen. Ondersteuning voor hoge resolutieschermen. De cijfers van Statista laten zien dat 1980p-monitoren al sinds 2018 meer dan standaard zijn – deze functie is dus allang over tijd. Ik ben extreem enthousiast over deze feature. 🥳 Het was buitengewoon storend dat zoveel witte ruimte onbenut bleef en in plaats daarvan tekst werd afgesneden.

Het is echter nog niet alles geoptimaliseerd voor 1920p en op veel plaatsen in de GUI, bijvoorbeeld in het dashboard, is nog wat aandacht nodig. Dit zou echter met v20.5 moeten worden geleverd.

Als men het verschil tussen SFOS v19.5 en SFOS v20 bekijkt, krijgt men nu eindelijk meer ruimte.

De roem komt hier echter niet Sophos toe, maar enkele grote Sophos partners die de fabrikant hebben aangeraden dit te implementeren. Dus, hartelijk dank hiervoor.

VPN Verbeteringen

Sophos Firewall v20 brengt diverse vernieuwingen op het gebied van VPN. Laten we beginnen met de waarschijnlijk grootste verandering.

VPN Portal

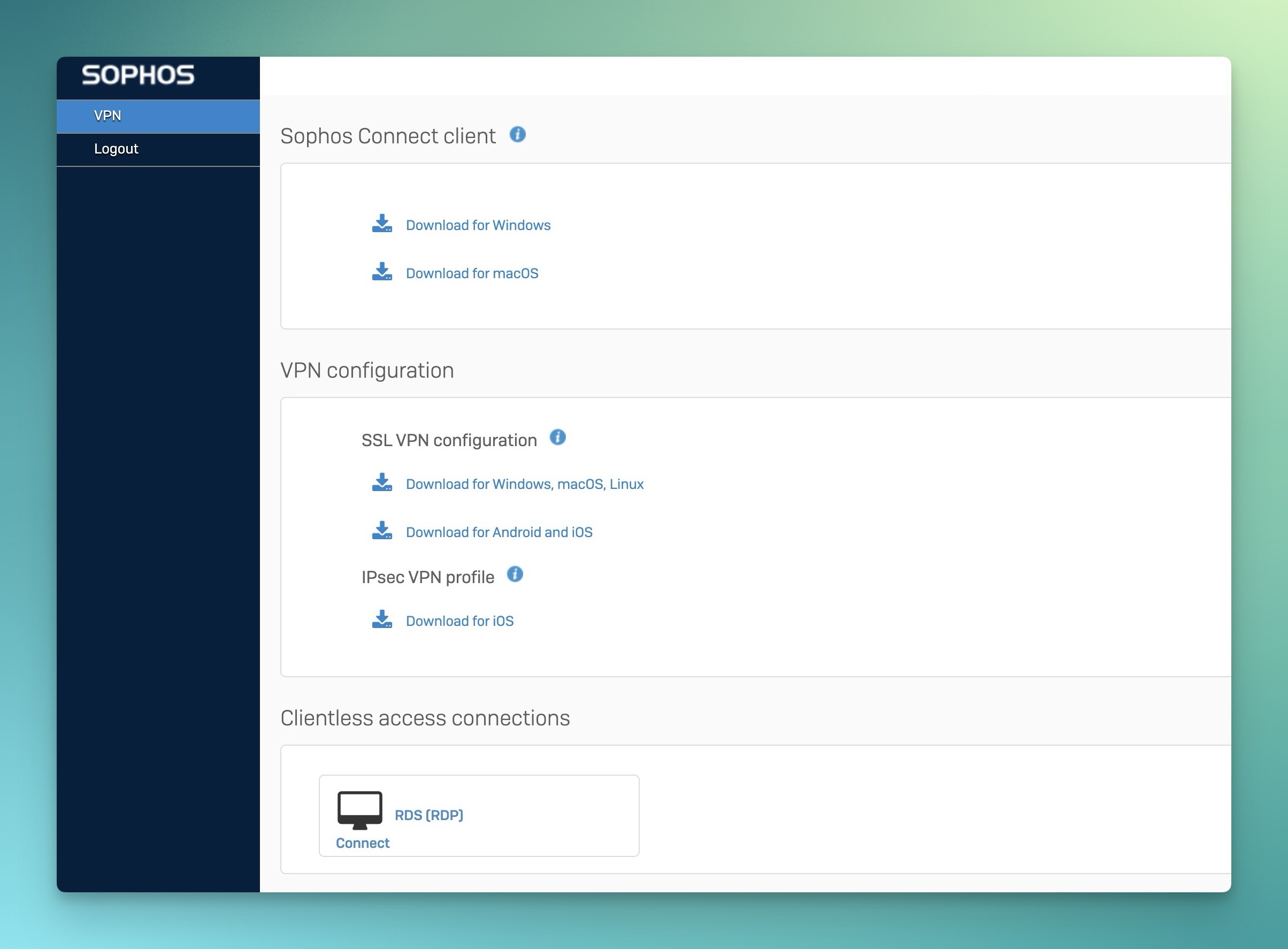

Met de update naar SFOS v20 worden de VPN-functionaliteiten op het gebruikersportaal overgebracht naar het nieuwe VPN-portaal. Er zijn dus in de toekomst twee portalen voor de gebruiker, mits het gebruikersportaal nog daadwerkelijk vaak wordt gebruikt. Meer hierover aan het einde.

Het nieuwe VPN Portal in SFOS v20 centraliseert VPN-specifieke functies die voorheen in het gebruikersportaal stonden.

- Download Sophos Connect Client voor Windows en macOS

- Download configuratie voor Remote SSL VPN en IPsec

- Toegang tot Clientless Bookmarks

Door containerisatie wordt de toegang tot kerncomponenten van SFOS geminimaliseerd, wat het gebruik via WAN veiliger maakt. Functies wat betreft authenticatiemethoden of MFA blijven hetzelfde als bij het gebruikersportaal.

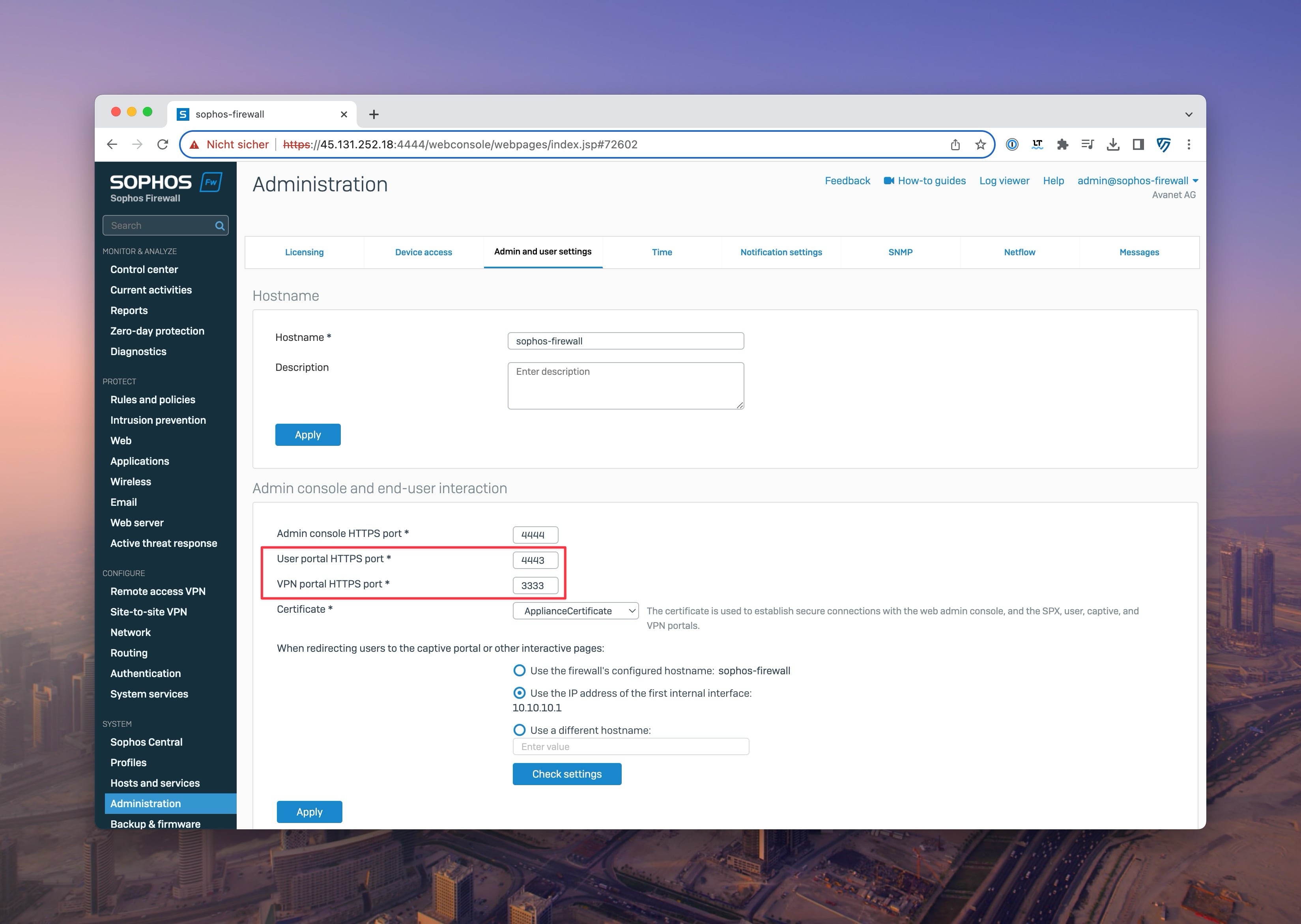

De migratie naar SFOS 20.0 neemt bestaande gebruikersportaalconfiguraties automatisch over in het VPN-portaal, wat de overgang vergemakkelijkt. Er is nu echter een nieuwe poort voor het gebruikersportaal en het VPN-portaal draait op de vorige poort.

Wat verandert er voor de portalen na de update naar SFOS v20?

| VPN Portal | Gebruikersportaal |

|---|---|

| Standaardpoort: 443 Hierdoor blijven bestaande Remote Access VPN-implementaties probleemloos werken. | Standaardpoort: 4443 |

| Poort kan worden gedeeld met de volgende services: - WAF - SSL VPN | Poort kan niet worden gebruikt voor een andere service. |

| Downloaden: - Sophos Connect Client - IPsec en SSL VPN-config - iOS VPN-config Gastgebruikers hebben geen toegang tot het VPN-portaal. | VPN-client en -configuraties staan nu in het VPN-portaal. |

| - Auto-Provisioning voor Sophos Connect Client - VPN-configuratie ophalen via VPN-portaal - Met standaardpoort 443 blijven bestaande implementaties ongewijzigd | Verplaatst naar VPN Portal |

| Clientloze toegang tot bladwijzers | Verplaatst naar VPN Portal |

| - | - Overige clientdownloads - Internetgebruik - E-mailquarantaine en uitzonderingen - Overschrijden van beleid - Draadloze hotspots |

Meer informatie over dit onderwerp vindt u in de Sophos KB: Nieuw VPN-portaal in SFOS 20.0 en hoger

Men ziet nu dus mooi welke functies in het gebruikersportaal blijven. Bij de beschouwing van de gebruikersbasis van deze functies blijkt dat slechts een zeer klein aantal van onze klanten deze heeft gebruikt, waardoor het gebruikersportaal voortaan minder vaak zal worden ingezet.

IPsec VPN Stateful HA Failover

In Sophos Firewall v20 wordt de Stateful High Availability (HA) Failover voor IPsec VPN-verbindingen geïntroduceerd. Deze nieuwe functie maakt het mogelijk dat bij een failover de bestaande IPsec VPN-verbindingen naadloos worden overgedragen naar het standby-knooppunt, zonder dat de sessies worden onderbroken. Hierbij is het belangrijk om te benadrukken welke VPN-verbindingen van deze verbetering profiteren en welke niet.

De verbetering betreft de volgende VPN-verbindingen:

- IPsec Site-to-Site VPN’s (route-based en policy-based)

- IPsec Remote-Access VPN’s

Dit betekent dat zowel Remote-Access VPN’s als Site-to-Site VPN’s bij een failover kunnen worden voortgezet zonder de verbinding opnieuw te hoeven opbouwen.

In de context van IPsec-VPN’s is deze functie bijzonder nuttig, aangezien het herstel van verbindingen in geval van een failover wordt versneld en daarmee de beschikbaarheid van het netwerk toeneemt. Vooral bij het herstellen van de verbinding traden er steeds weer problemen op en moesten VPN-verbindingen na een failover handmatig of automatisch met een zekere vertraging worden hersteld. Dit kon leiden tot onderbrekingen in de netwerkdiensten, wat op zijn beurt de bedrijfsprocessen beïnvloedde. Nu verliest men hooguit een paar pings, maar de verbinding blijft bestaan.

Met de verbetering van Stateful HA Failovers in Sophos Firewall v20 kunnen nu ook grote organisaties, die afhankelijk zijn van een hoge beschikbaarheid, profiteren van een verhoogde stabiliteit en een probleemloze werking. Ook de nieuwe commandoregelopties voor het beheer van de instellingen dragen bij aan de flexibiliteit en controle die men nodig heeft bij het omgaan met VPN-verbindingen.

Andere VPN-verbindingen zoals SSL VPN en Sophos RED-verbindingen worden niet beïnvloed door deze specifieke failover-verbetering, maar werken volgens ervaring ook beter bij het tot stand brengen van de verbinding.

FQDN Host Support voor SSL VPN

In SFOS v20 is de ondersteuning voor Fully Qualified Domain Names (FQDN) toegevoegd aan de SSL VPN-functionaliteit. Met deze vernieuwing kunnen SSL VPN-verbindingen nu worden geconfigureerd op basis van domeinnamen in plaats van alleen IP-adressen. Dit is bijzonder handig in dynamische netwerkomgevingen waar de IP-adressen van eindpunten kunnen veranderen, aangezien wijzigingen in netwerkadressen niet langer handmatig in de VPN-configuratie hoeven te worden bijgewerkt.

De FQDN-ondersteuning vergemakkelijkt bovendien de integratie met DNS-diensten, wat de resolutie van netwerknamen vereenvoudigt en de algehele prestaties van SSL VPN-verbindingen kan verbeteren.

Bovendien maakt de FQDN-ondersteuning een nauwkeurigere creatie van beveiligingsbeleid op basis van domeinnamen mogelijk, wat een betere controle van de netwerktoegang biedt.

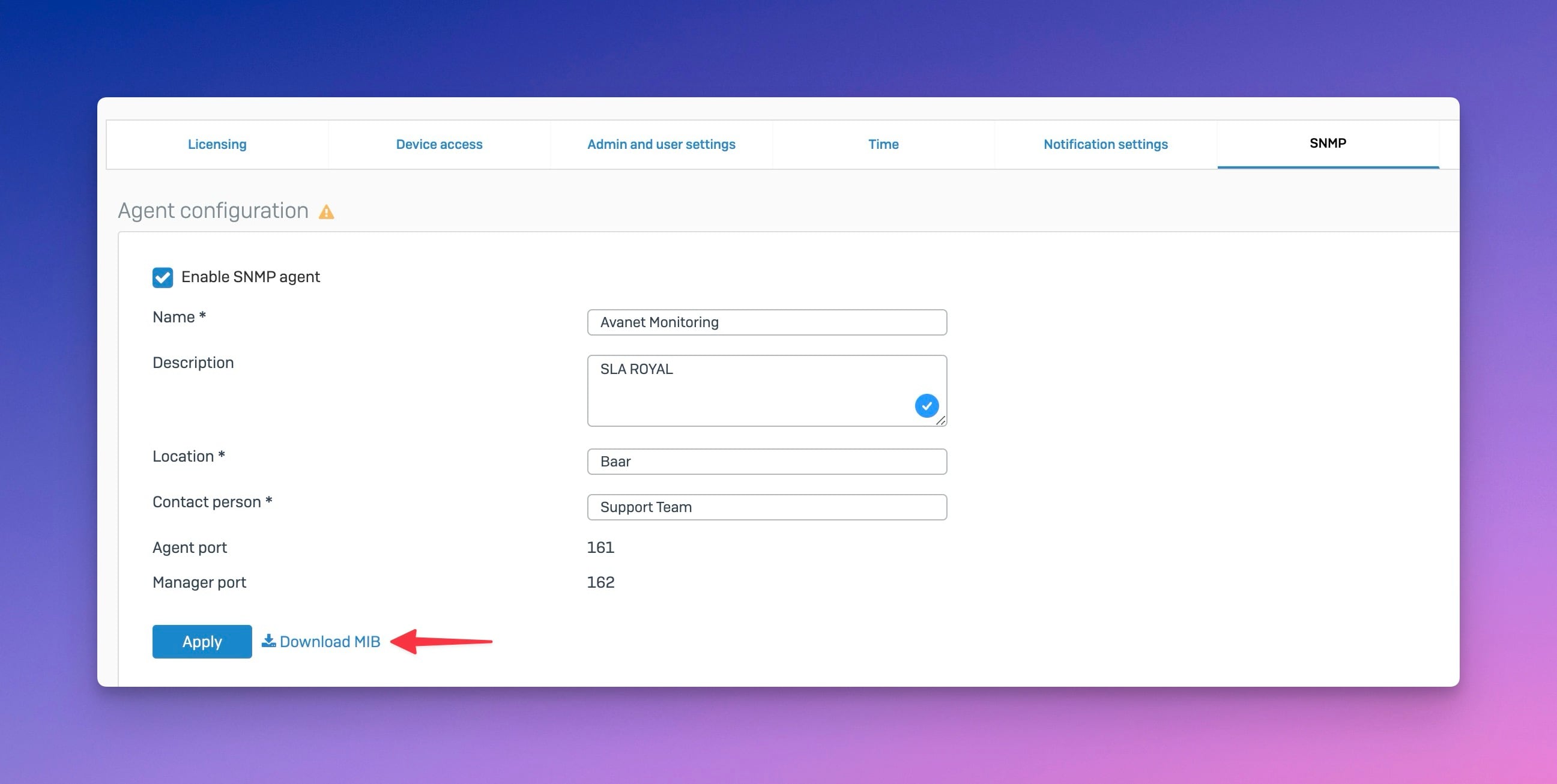

SNMP – Monitor IPsec VPN Tunnel Status

In SFOS v20 van de Sophos Firewall is de functie toegevoegd om de status van IPsec VPN-tunnels te bewaken via het Simple Network Management Protocol (SNMP). Dit stond ook al langer op onze wensenlijst en vereenvoudigt nu de bewaking van verdere diensten.

De kerncomponent van deze functie is het Management Information Base (MIB) bestand, dat door de Sophos Firewall wordt geleverd. Het MIB-bestand wordt geïmporteerd in de SNMP-tool en biedt toegang tot een verscheidenheid aan datapunten, die belangrijke informatie leveren over de status, de prestaties en mogelijke fouten van de IPsec VPN-tunnels. Zo kunnen de beheerders een gedetailleerde bewaking en analyse van de tunnelactiviteiten uitvoeren.

Azure AD – Captive Portal SSO & Groep Import

Sophos Firewall v20 brengt uitgebreide integraties met Azure Active Directory (Azure AD) door middel van twee nieuwe functies: Azure AD SSO voor Captive Portal en Azure Groep Import en RBAC.

De functie Azure AD SSO voor Captive Portal stelt gebruikers in staat om zich met hun Azure AD-aanmeldgegevens bij de Captive Portal te authenticeren. Dit vereenvoudigt het authenticatieproces door gebruikers hun bestaande Azure AD-aanmeldgegevens te laten gebruiken.

De tweede vernieuwing, Azure Groep Import en RBAC, voegt een nieuwe import wizard-functie toe voor Azure AD-groepen en maakt automatische promotie mogelijk voor rolgebaseerde admin-wijzigingen. Met deze functie kunnen beheerders Azure AD-groepen eenvoudig importeren in de Sophos Firewall en deze gebruiken voor rolgebaseerde toegangscontrole (RBAC). De automatische promotiefunctie vereenvoudigt het beheer van gebruikersrollen en -rechten door wijzigingen in de rolgebaseerde admin-toewijzing automatisch te promoten.

De uitbreiding van Azure AD is weliswaar een vooruitgang, maar helaas moeten we nog steeds wachten op het gebruik van Azure AD-login voor het VPN Portal, Remote IPsec VPN of SSL VPN. We hopen dus op updates. 😩

Om Azure AD zelf op de firewall in te stellen, helpen deze links:

- Een Azure-toepassing instellen

- Sophos Firewall v21.5: Entra ID SSO-integratie voor Sophos Connect Client

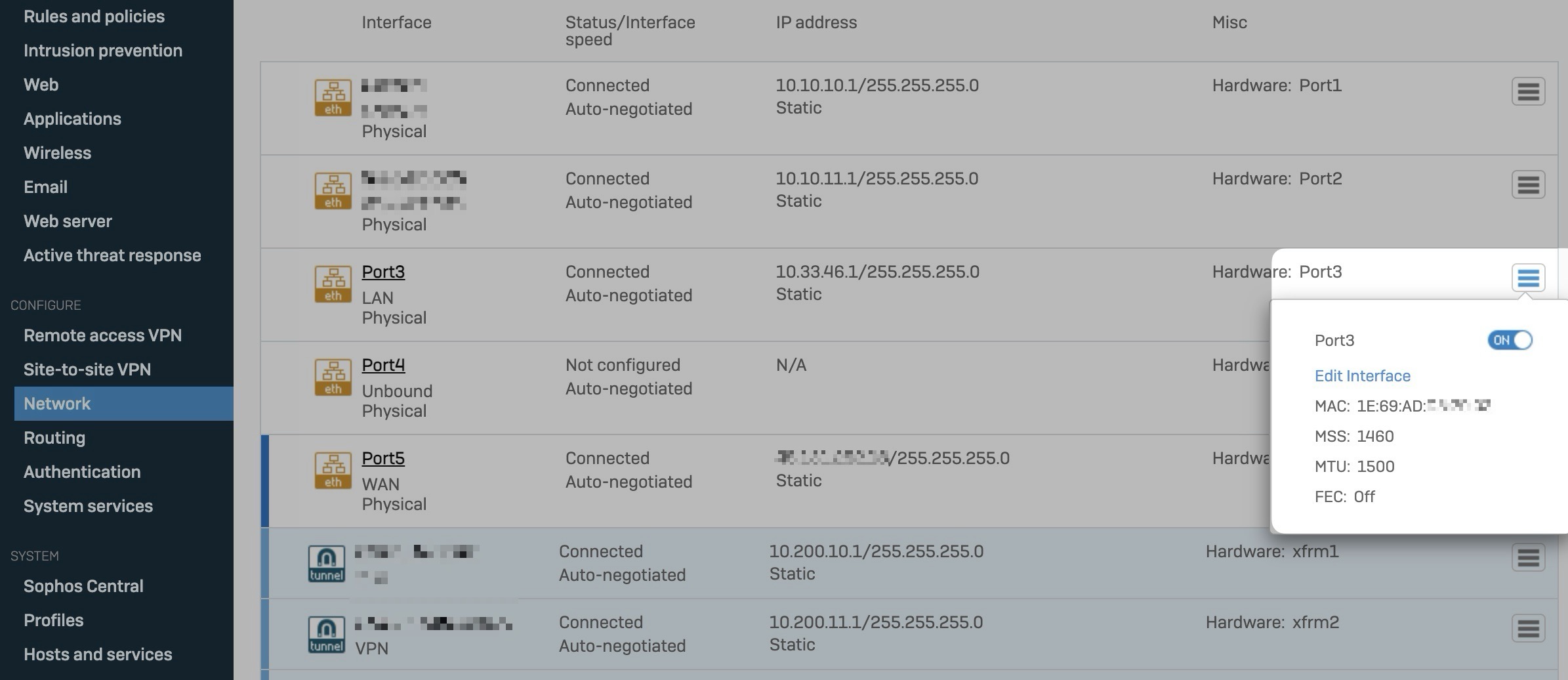

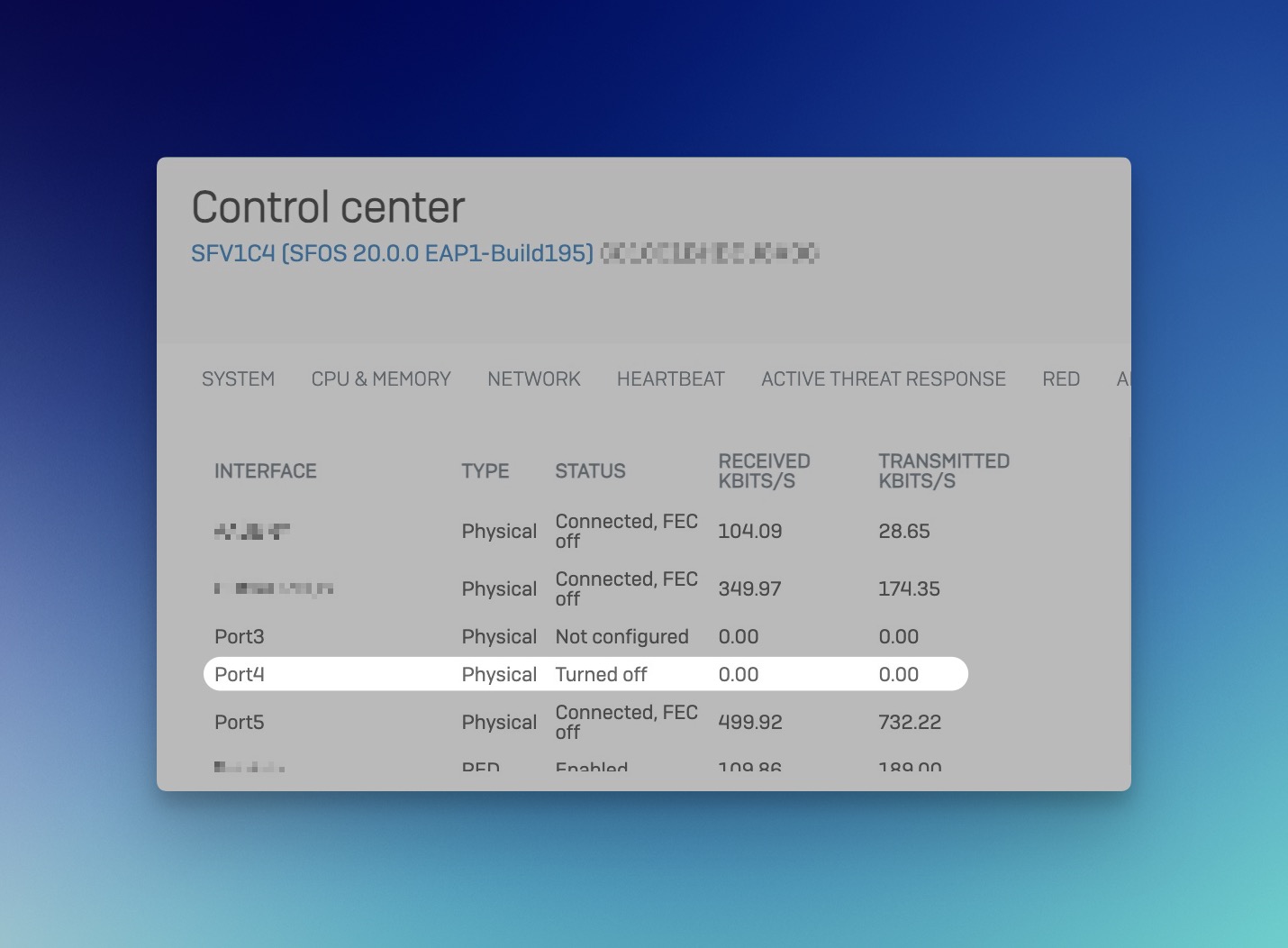

Interfaces activeren / deactiveren

Een langverwachte functie voor beheerders is geïntegreerd. Het activeren en deactiveren van interfaces. Deze nuttige functie was reeds beschikbaar in het vorige besturingssysteem van Sophos UTM en SFOS v20 voldoet nu aan de wens van beheerders om deze functionaliteit terug te brengen.

Voorheen kon een interface alleen volledig worden gedeactiveerd, wat resulteerde in het verlies van de gehele configuratie.

Als een interface nu in de instellingen wordt gedeactiveerd, blijft de gehele configuratie behouden en kan de interface indien nodig probleemloos weer worden geactiveerd.

In gedeactiveerde toestand wordt de regel van de interface grijs weergegeven en in het Control Center wordt de status als uitgeschakeld (Turned off) weergegeven. Deze verbetering vereenvoudigt het beheer van de firewall aanzienlijk en bespaart beheerders waardevolle tijd bij de configuratie en het beheer van de netwerkinterfaces.

Er zijn enkele uitzonderingen waarbij het activeren/deactiveren van interfaces niet mogelijk is. Bijvoorbeeld, alias- of tunnel-interfaces of interfaces die individuele leden van een LAG (Link Aggregation Group) of Bridge zijn, kunnen niet gedeactiveerd worden. Echter, de gehele LAG of Bridge-interface kan gedeactiveerd worden.

| Interfacetype | Activeren/deactiveren ondersteund |

|---|---|

| Fysiek | Ja |

| VLAN | Ja |

| LAG (Groep) | Ja |

| LAG individueel lid | Nee |

| Bridge | Ja |

| Bridge individueel lid | Nee |

| Alias | Gepland |

| Draadloos LAN | Ja |

| Tunnelinterface (XFRM) | Nee |

| Wi-Fi | Ja |

| RED | Ja |

*Sophos Firewall v20 (SFOS v20) – Interface Enable/Disable Support

Objectreferentie

De vernieuwing van de “Objectreferentie” in Sophos Firewall versie 20 pakt een eerdere uitdaging in het beheer van netwerkobjecten aan. In de vorige versies tot 19.5 was het een moeizame taak om te identificeren waar een specifiek object binnen de configuratie werd gebruikt voordat het kon worden verwijderd. Dit kon leiden tot vertragingen en mogelijke fouten, vooral in uitgebreide netwerkomgevingen met een veelheid aan regels en beleid.

In versie 20 is deze kwetsbaarheid verholpen. Bij de objecten onder het menupunt “Hosts en services” zijn alle objecten in tabbladen georganiseerd en met SFOS v20 toont de Sophos Firewall precies waar dit object in gebruik is, of het nu in een firewallregel, NAT-regel, een VPN-configuratie of een service in een groep is. Dit vergemakkelijkt de identificatie van afhankelijkheden en helpt om de nodige wijzigingen aan te brengen vóór het verwijderingsproces.

Een andere krachtige functie is de directe koppeling naar de regels waar het object wordt gebruikt. Met een enkele klik kan de beheerder nu direct naar de betreffende regel navigeren en de nodige aanpassingen doen, zonder tijd te verspillen met het handmatig zoeken naar de regel. Dit verbetert de efficiëntie, minimaliseert de foutgevoeligheid en bespaart waardevolle tijd die anders zou moeten worden besteed aan het beheer en de verificatie van de configuratie. De objectreferentie in Sophos Firewall v20 is dus een belangrijke stap naar het vereenvoudigen van het beheer en het voorkomen van configuratiefouten, wat het dagelijkse werk van netwerkbeheerders aanzienlijk vergemakkelijkt.

De referentie wordt eenmaal per dag bijgewerkt, maar kan ook handmatig worden uitgevoerd.

Sophos noemt het zelf “Quality of Life Enhancements”. Maar dat is meer het ingaan op langverwachte klantwensen.

IPv6 Dynamische Routing (BGP)

In Sophos Firewall v20 is de ondersteuning voor dynamische routing met IPv6 in het Border Gateway Protocol (BGP) uitgebreid. Deze uitbreiding is een belangrijke upgrade, aangezien BGP een centraal routingprotocol is in het wereldwijde internet. In tegenstelling tot andere routingprotocollen vereist BGP in SFOS geen aparte processen of diensten voor IPv4 en IPv6, maar biedt het een gestandaardiseerde dienst die de configuratie en het beheer vereenvoudigt. De gebruikersinterface is zo uitgebreid dat zowel IPv4 als IPv6 op dezelfde pagina kunnen worden geconfigureerd, waarbij voor de routinginformatie van IPv4 en IPv6 elk afzonderlijke secties beschikbaar zijn.

IPv6 DHCP Prefix Delegatie

Met de introductie van de DHCP Prefix Delegatie in Sophos Firewall SFOS v20 wordt het beheer van IPv6-adressen geautomatiseerd. Deze functie maakt het mogelijk om IPv6-adresprefixes van de provider te ontvangen en door te sturen naar het LAN-netwerk. Bij ontvangst van een IPv6-adres op de WAN-interface kan dit nu in het LAN-netwerk worden gebruikt. Door een DHCPv6 Prefix Delegatie-aanvraag aan de ISP ontvangt de Firewall een IPv6-adresbereik, dat vervolgens aan de netwerkapparaten wordt doorgegeven. Deze ontvangen via Router Advertisement (RA) berichten hun globaal routeerbare IPv6-adressen.

De DHCP Prefix Delegatie vereenvoudigt het IPv6-adresbeheer aanzienlijk en maakt een soepele aanpassing aan wijzigingen van het ISP-prefix mogelijk door automatisch nieuwe prefixes te distribueren naar alle verbonden clients. Dit verbetert de netwerkefficiëntie en -veiligheid, vermindert de complexiteit van handmatig adresbeheer en bevordert een efficiënter gebruik van IPv6-adressen in het netwerk. Zo kunnen bepaalde diensten in het netwerk worden aangeboden met de ontvangen IPv6-adressen van de provider.

In de volgende video wordt de DHCP Prefix Delegatie nogmaals uitgelegd.

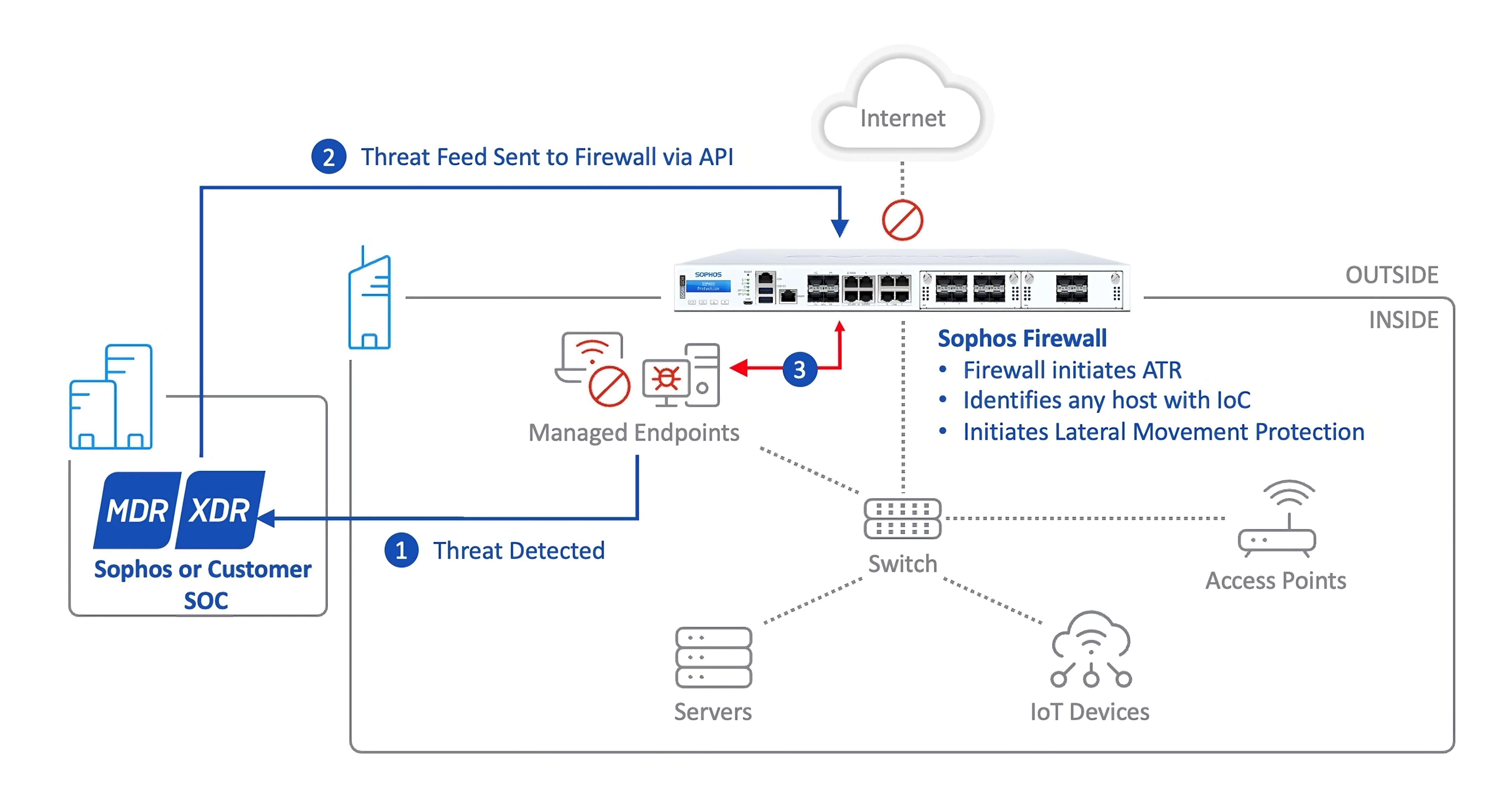

Active Threat Response

De volgende verbeteringen maken naadloze communicatie tussen beveiligingsanalisten en de Sophos Firewall mogelijk voor een proactieve reactie op geïdentificeerde bedreigingen.

Synchronized Security voor MDR & XDR

Met Extended Detection and Response (XDR) vertegenwoordigt Sophos Firewall v20 een belangrijke vooruitgang in geautomatiseerde dreigingspreventie. Deze functie creëert een directe informatieverbinding tussen beveiligingsanalisten en de firewall en maakt zo een snelle en geautomatiseerde reactie op actieve bedreigingen mogelijk.

Dreigingsgegevens kunnen nu naadloos met de firewall worden gedeeld zonder dat handmatig firewallregels hoeven te worden aangemaakt. Deze geautomatiseerde informatie-uitwisseling stelt de firewall in staat proactief te reageren op geïdentificeerde dreigingen en passende verdedigingsmaatregelen te nemen.

Voordelen:

- Verminderde handmatige administratieve inspanning

- Verhoogde reactiesnelheid op dreigingen

- Verbeterde algehele netwerkbeveiligingshouding

- Geautomatiseerde dreigingsrespons

- Verminderde tijd die het beveiligingsteam besteedt aan handmatige configuratie en aanpassing van firewallregels

Sophos Firewall v20 breidt Synchronized Security uit met Managed Detection and Response (MDR) en Extended Detection and Response (XDR). Deze uitbreiding stelt beveiligingsanalisten in staat om actieve dreigingsgegevens rechtstreeks met de firewall te delen. Een hoogtepunt is dat de firewall in staat is om automatisch te reageren op actieve dreigingen, zonder dat afzonderlijke firewallregels hoeven te worden aangemaakt. Deze verdere ontwikkeling vertegenwoordigt een aanzienlijke meerwaarde, omdat het de reactietijd op dreigingen aanzienlijk verkort en proactieve bescherming mogelijk maakt.

Dynamische Threat Feeds

De introductie van Dynamic Threat Feeds brengt een nieuw Threat Feed API Framework, dat ook uitbreidbaar zal zijn. Deze functie vergemakkelijkt de uitwisseling van dreigingsgegevens tussen het Sophos X-Ops-team, andere Sophos-producten zoals MDR en XDR, en is bedoeld om in de toekomst ook dreigingsfeeds van derden te integreren. Dankzij deze verhoogde flexibiliteit worden de Threat Intelligence-mogelijkheden van de firewall sterk uitgebreid, wat een verbeterde dreigingsdetectie en -respons mogelijk maakt.

Synchronized Security

Synchronized Security wordt verder geoptimaliseerd om een nog efficiëntere reactie op door MDR/XDR geïdentificeerde dreigingen mogelijk te maken.

Een rode gezondheidsstatus op een endpoint of server wijst doorgaans op problemen zoals actieve of actieve malware, kwaadaardig netwerkverkeer, communicatie met bekende kwaadaardige hosts, niet-verwijderde malware of een niet correct functionerende Sophos Endpoint. In dergelijke gevallen zijn maatregelen nodig om de beveiligingsrisico’s aan te pakken.

Het automatisme (Lateral Movement Protection) bij een rode Health Status wordt nu uitgebreid naar dreigingen om ervoor te zorgen dat getroffen hosts, in geval van een compromittering, zich niet lateraal in het netwerk kunnen bewegen of extern kunnen communiceren, terwijl belangrijke details zoals host, gebruiker en proces gemakkelijk toegankelijk zijn voor tracking.

De schaalbaarheid van Synchronized Security is ook geoptimaliseerd om het beheer in grote netwerkomgevingen te vergemakkelijken. Valse positieven als gevolg van ontbrekende heartbeats op apparaten in standby of slaapstand zijn verminderd.

Nieuwe WAF Functies

Geo IP Controle (Landen / regio’s blokkeren)

Op de Sophos Firewall is een Geoip ip2country DB aanwezig, die wordt bijgewerkt door patroonupdates. In de firewall- en NAT-regels of Local Service ACL Exception Rules kon dit al worden gebruikt. Na de update naar SFOS v20 is het in de Web Application Firewall (WAF) mogelijk om de toegang tot servers te blokkeren op basis van de geografische locatie (IP-adressen). Gebruikers kunnen nu specifieke landen/regio’s of continenten blokkeren of de toegang alleen vanuit bepaalde regio’s toestaan. Deze functie verhoogt de beveiliging door toegang vanuit potentieel kwaadaardige regio’s te voorkomen en biedt tegelijkertijd een extra laag van toegangscontrole.

Cipher Configuratie

Aangepaste cipherconfiguratie en TLS-versie-instellingen maken het nu mogelijk om sterkere versleutelingen (veiligere ciphers) te gebruiken en zwakkere uit te sluiten. Dit maakt een betere controle mogelijk over de beveiliging van gegevensoverdracht tussen de gebruikers en de door de WAF beschermde applicaties.

HSTS en X-Content-Type-Options

Verbeterde beveiliging door HSTS en X-Content-Type-Options kunnen nu de implementatie van HTTP Strict Transport Security (HSTS) afdwingen, wat de beveiliging van clientbrowsers verbetert. De X-Content-Type-Options-instelling helpt om MIME-type sniffing uit te schakelen, wat extra bescherming biedt tegen bepaalde soorten aanvallen.

Integratie van derden SD-WAN

Stel u voor, een bedrijf heeft meerdere locaties met eigen netwerken die met elkaar verbonden moeten zijn om gegevens en bronnen efficiënt te delen. In plaats van de traditionele, maar kostbare en minder flexibele MPLS-oplossing, biedt SD-WAN (Software-Defined Wide Area Network) een flexibelere en kostenefficiëntere alternatief.

Door de integratie van derden SD-WAN in Sophos Firewall v20 kan het verkeer naadloos worden overgedragen naar de krachtige backbone-netwerken van Cloudflare, Akamai of Azure. Een bedrijf dat een snellere en veiligere verbinding tussen zijn locaties nodig heeft, kan bijvoorbeeld het verkeer via het Azure backbone-netwerk leiden om te profiteren van de wereldwijde reikwijdte en robuuste beveiligingsdiensten. Dit verbetert de prestaties, beveiliging en betrouwbaarheid, terwijl tegelijkertijd de netwerkcomplexiteit en kosten kunnen worden gereduceerd.

Het onramping naar backbone-netwerken van providers zoals Cloudflare, Akamai of Azure creëert een brug tussen het lokale netwerk en de uitgebreide netwerkinfrastructuren van deze providers. De integratie van SD-WAN-oplossingen van derden in Sophos Firewall v20 vereenvoudigt dit proces.

ZTNA Gateway

Deze functie is op zich niet nieuw, aangezien deze reeds met SFOS 19.5 MR3 in de firewall is geïntegreerd, toch vermeldt Sophos deze opnieuw onder de vernieuwingen in SFOS v20.

Het artikel over dit onderwerp vindt u hier: Sophos ZTNA Gateway op de Sophos Firewall