Sophos Firewall v21.5 MR1: Focus op veiligheid en stabiliteit

Sophos Firewall v21.5 MR1 bundelt talrijke verbeteringen op het gebied van beveiliging, stabiliteit en betrouwbaarheid. Daarnaast zijn er gerichte nieuwe functies zoals OAuth 2.0 voor e-mailmeldingen, NDR-fijnafstemming en verharding van hoge beschikbaarheid.

Nieuwe functies in SFOS v21.5 MR1

OAuth 2.0 voor e-mailmeldingen

E-mailmeldingen kunnen worden beveiligd met OAuth 2.0 tegen Gmail en Microsoft 365. Wachtwoordauthenticatie wordt geleidelijk uitgefaseerd. Voordelen: kleiner aanvalsoppervlak, centraal tokenbeheer, traceerbare toegang. Implementatie onder Administratie > Meldingsinstellingen. Voor Gmail is een app-registratie in de Google Cloud Console vereist (Client ID, Client Secret). De firewall gebruikt Refresh Tokens voor permanente authenticatie. Bovendien maakt OAuth 2.0 het gebruik van beleidsregels, multi-factor authenticatie en centrale intrekking van gecompromitteerde tokens mogelijk. Het is raadzaam om SMTP-profielen vroegtijdig te migreren, een testverzending uit te voeren en een fallback-mailserver te deponeren; MFA-beleid moet worden gecontroleerd en gedocumenteerd.

Gelokaliseerde geplande rapporten

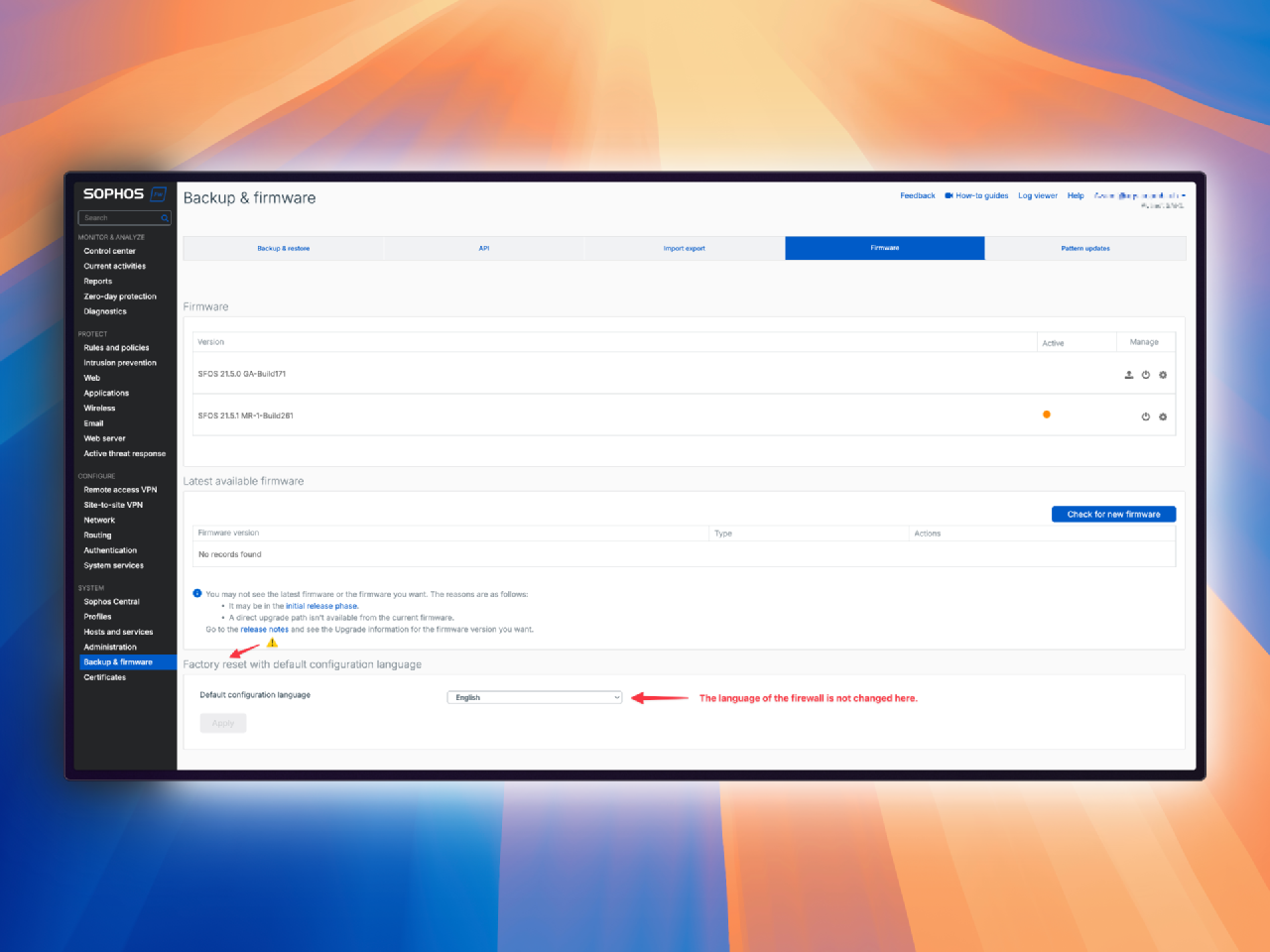

Geplande PDF-rapporten worden gegenereerd in de taal die wordt gebruikt bij het inloggen in de webadmin. Dit vermindert vertaalinspanningen en vergemakkelijkt de afstemming met vakafdelingen. Rapporten zijn consistenter en kunnen zonder extra inspanning in managementvergaderingen worden gebruikt.

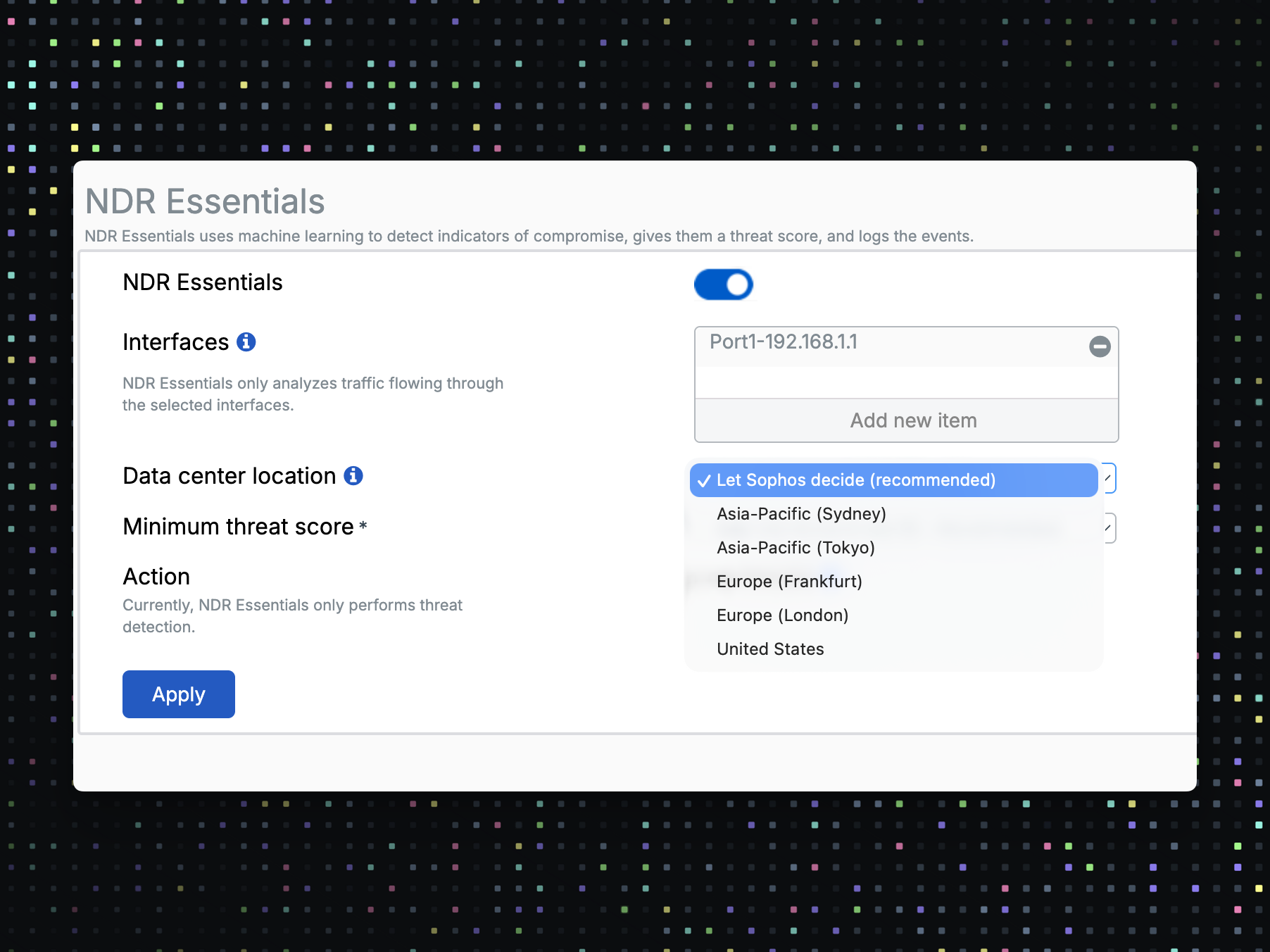

NDR Essentials: Datacenter-selectie

De analyseregio voor NDR Essentials is vrij selecteerbaar. De standaard is de regio met de laagste latentie. Hierdoor kan worden voldaan aan vereisten voor data-residentie en compliance. In multi-regio-setups is de juiste selectie cruciaal om ongewenste gegevensstromen te voorkomen. Het is zinvol om de gekozen regio te documenteren, een geplande wijziging voor te bereiden, monitoring aan te passen en rekening te houden met richtlijnen voor gegevensbescherming.

NDR Essentials: Threat Score in ATR-logs

De Threat Score verschijnt in de Active Threat Response-logs. Dit vergemakkelijkt prioritering, correlatie en rapportage in SIEM en XDR. Op score gebaseerde waarschuwingen maken een fijnere classificatie van incidenten mogelijk.

Syslog: device_name komt overeen met hostnaam

Het veld device_name bevat de geconfigureerde hostnaam van de firewall. Dit maakt het gemakkelijker om logs toe te wijzen in omgevingen met meerdere apparaten. Integraties met XDR en SIEM worden robuuster.

Beveiligde Hoge Beschikbaarheid

Sterke wachtwoordzinnen zijn verplicht, automatische generatie vervalt. Bovendien controleert de HA-koppeling de SSH Host Key van de partner. Dit maakt Man-in-the-Middle-aanvallen moeilijker en voorkomt clusterverwisselingen. Een verbeterde foutuitvoer ondersteunt bij de diagnose.

LINCE-modus in HA

LINCE is een Spaanse overheidscertificering voor beveiliging die minimale cryptografische eisen definieert. De LINCE-modus dwingt een toegestane selectie van algoritmen en sleutellengtes af op de firewall en beïnvloedt onder andere SSH- en VPN-instellingen. Activering gebeurt via CLI en herstart de SSH-service. In HA-omgevingen moet de LINCE-modus op beide apparaten identiek zijn vóór de HA-setup. Bij het herstellen van HA-back-ups moet de LINCE-status van de doelapparaten overeenkomen met de back-up, anders wordt het herstel geweigerd of de modus aangepast.

Route-based VPN: automatische XFRM-MTU

De firewall berekent automatisch een aangepaste MTU voor XFRM-interfaces door IPsec-overhead af te trekken. Doel: minder fragmentatie en stabielere TCP-verbindingen. De waarde is aanpasbaar. Controleer na de upgrade de MTU, pas indien nodig provider-specifiek aan en test kritieke applicaties.

Aanpasbare tabelkolommen

Veel gebieden in Sophos Firewall v21.5 MR1 ondersteunen vrij schaalbare kolommen, bijv. Netwerk, SD-WAN-routes, Gateways of Lokale Service ACL. De breedtes worden opgeslagen in de browser en toegepast op toekomstige sessies.

Hotspot-vouchers: Sorteren en filteren

Vouchers kunnen worden gesorteerd op aanmaakdatum en verschijnen direct bovenaan. Dit vergemakkelijkt uitgifte en controle.

SNMP-MIB’s: verbeterde RFC-naleving

De MIB’s zijn nauwer afgestemd op de RFC’s voor SNMPv1, v2 en v3. Dit verbetert de compatibiliteit met monitoringtools en vermindert parseerfouten.

Live gebruikers: uniforme gegevenseenheden

Gegevensvolumes worden uniform weergegeven in KB, MB en GB. Dit vergemakkelijkt vergelijkingen en vermindert misverstanden.

Groepsimport uit AD en Entra ID

Bij het importeren van groepen worden L2TP en PPTP niet langer automatisch geactiveerd. Externe toegang blijft expliciet controleerbaar. Dit voorkomt ongewenste aanvalsoppervlakken.

Active Directory SSO: Windows Server 2025

Single Sign-On ondersteunt nu Windows Server 2025 via NTLM en Kerberos. Dit vergemakkelijkt de integratie in moderne AD-omgevingen en hybride setups met Azure AD.

RED Systeem-Hosts: correcte /32

Systeemhostobjecten voor RED gebruiken nu consequent het subnetmasker /32. Voorheen kon het masker afwijken van de configuratie die tijdens het aanmaken van de interface was ingesteld. Als een RED Systeem-Host wordt gebruikt in regels of objecten voor grotere netwerken, kan het verkeer na de update niet meer overeenkomen. In de praktijk: controleer afhankelijke firewallregels en hostobjecten en schakel indien nodig over naar geschikte IP- of netwerkobjecten.

Compatibiliteit en Opmerkingen

- SSL VPN-compatibiliteit: Geen tunnels naar SFOS 18.5 en ouder, Legacy SSL VPN Client of UTM 9. Alternatief: Upgrade, IPsec of RED.

- Legacy RED Site-to-Site Tunnels van de oude generatie worden niet langer ondersteund vanaf SFOS 22. Migratie naar ondersteunde RED Site-to-Site of IPsec Tunnels wordt aanbevolen.

- Upgradepaden: Neem officiële migratiepaden in acht. Sophos Central kan upgrades plannen en beheren.

- Maak vóór elke upgrade een volledige back-up en rollback-plan.

Conclusie

Sophos Firewall v21.5 MR1 is een reguliere onderhoudsrelease met kleine verbeteringen en bugfixes. Het stabiliseert de lopende werking en bevat gedetailleerde correcties. Overschakelen naar OAuth 2.0 voor e-mailmeldingen, het selecteren van de NDR-regio en een korte controle van HA- en Syslog-instellingen zijn verstandig. Over het algemeen gaat het om incrementele aanpassingen om de huidige release-tak te onderhouden. Begin december wordt het weer spannend, wanneer SFOS v22 naar verwachting verschijnt.

Gerelateerde links

- Avanet Blog: Sophos Firewall v21.5

- Avanet KB: Sophos Firewall Firmware Update – Voorbereiding en Best Practices

- Avanet KB: Firmware bijwerken op Sophos Firewall (Firmware Update)