Sophos Firewall v22: Overzicht en alle nieuwe functies

Sophos Firewall v22 zet in op verharding, duidelijk zichtbaarheid en stabiele bedrijfsprocessen. De gemoderniseerde Xstream-architectuur, een verharde kernel en nieuwe operationele functies helpen aanvalsoppervlakken te verkleinen en administratie te vereenvoudigen. In dit artikel worden alle vernieuwingen van SFOS v22 uitgelegd.

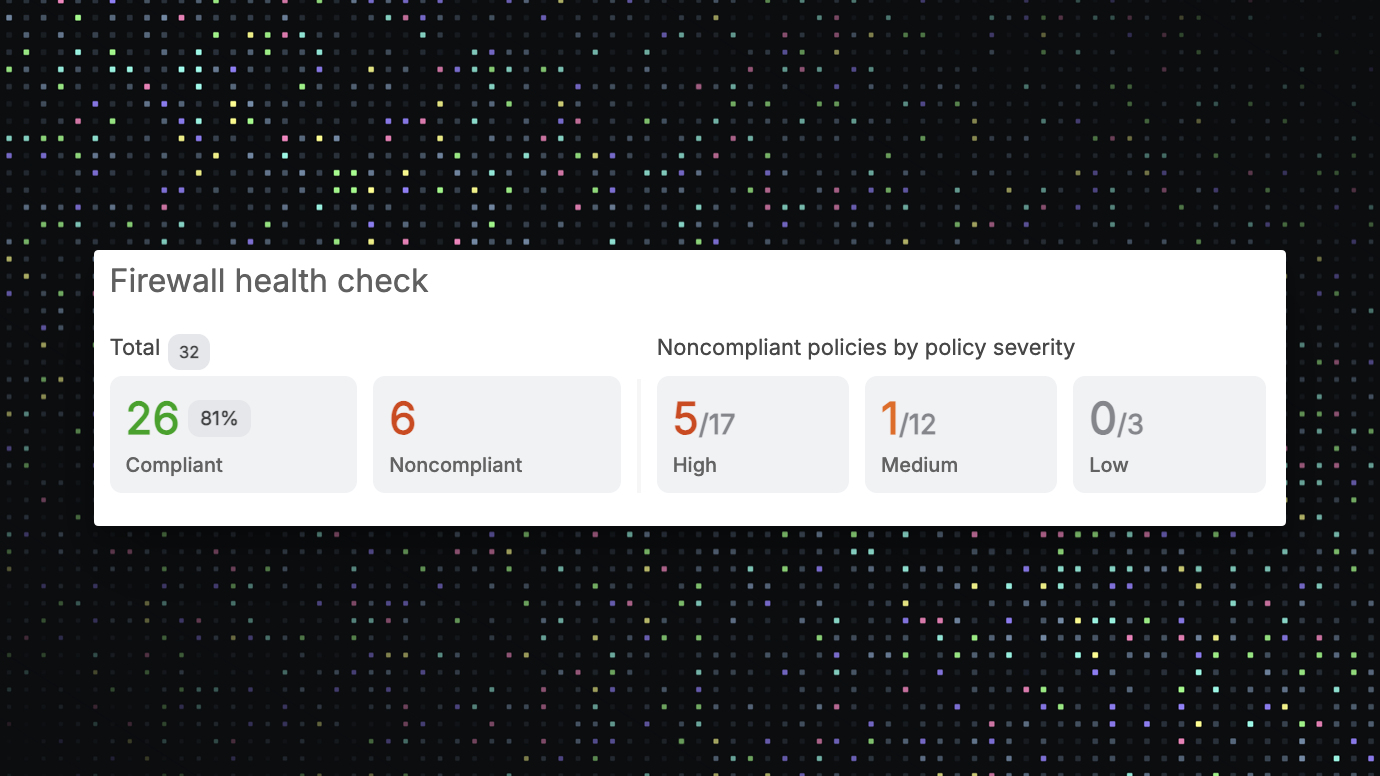

Health Check

De Health Check is de geïntegreerde configuratiecontrole in Sophos Firewall v22. Het doel is om configuratiefouten vroegtijdig zichtbaar te maken voordat ze een beveiligings- of operationeel probleem worden. Het adresseert de groeiende dreiging voor aan het internet blootgestelde infrastructuur en volgt de Secure-by-Design benadering volgens CISA-richtlijnen. Sophos heeft de firewall over meerdere releases heen verhard, het patchen vereenvoudigd en de detectie bij aanvallen verbeterd. Een uniek verkoopargument zijn Over-the-Air hotfixes zonder downtime en de actieve bewaking van de geïnstalleerde basis door Sophos om vroege aanvalsindicatoren te detecteren.

Waarvoor de Health Check bedoeld is Het beoordeelt tientallen instellingen tegen CIS-benchmarks en gevestigde best practices. Typische controlegebieden zijn verouderde of onveilige TLS-ciphers, te brede beheer- en gebruikersbeleidsregels, ongebruikte of overlappende regels, onnodig blootgestelde diensten en basisverhardingen zoals tijd, authenticatie en logging. Hiermee maakt Sophos Firewall v22 het eenvoudiger om de beleidshygiëne hoog te houden en ongewenste kwetsbaarheden te elimineren.

Hoe de Health Check werkt In het Control Center toont een dashboardwidget de status. Met een klik komt men in de detailweergave of via het hoofdmenu onder “Firewall health check”. De resultaten zijn geprioriteerd, toegelicht en met drill-down gelinkt naar het passende instellingenscherm. Zo kunnen afwijkingen zonder zoeken worden verholpen.

Hoe men de Health Check in bedrijf gebruikt Voor go-lives, na beleidswijzigingen, na firmware-updates en regelmatig uitvoeren. Het dient als objectieve validatie in CAB-processen en levert auditbewijzen over de voortdurende beleidshygiëne.

De Health Check dekt de configuratiekwaliteit, niet de hardwaregezondheid. Het controleert niet of interne databases consistent zijn of dat RAM of SSD schrijffouten vertonen. Een zichtbare statusweergave in de GUI zou hier aanvullend nuttig zijn.

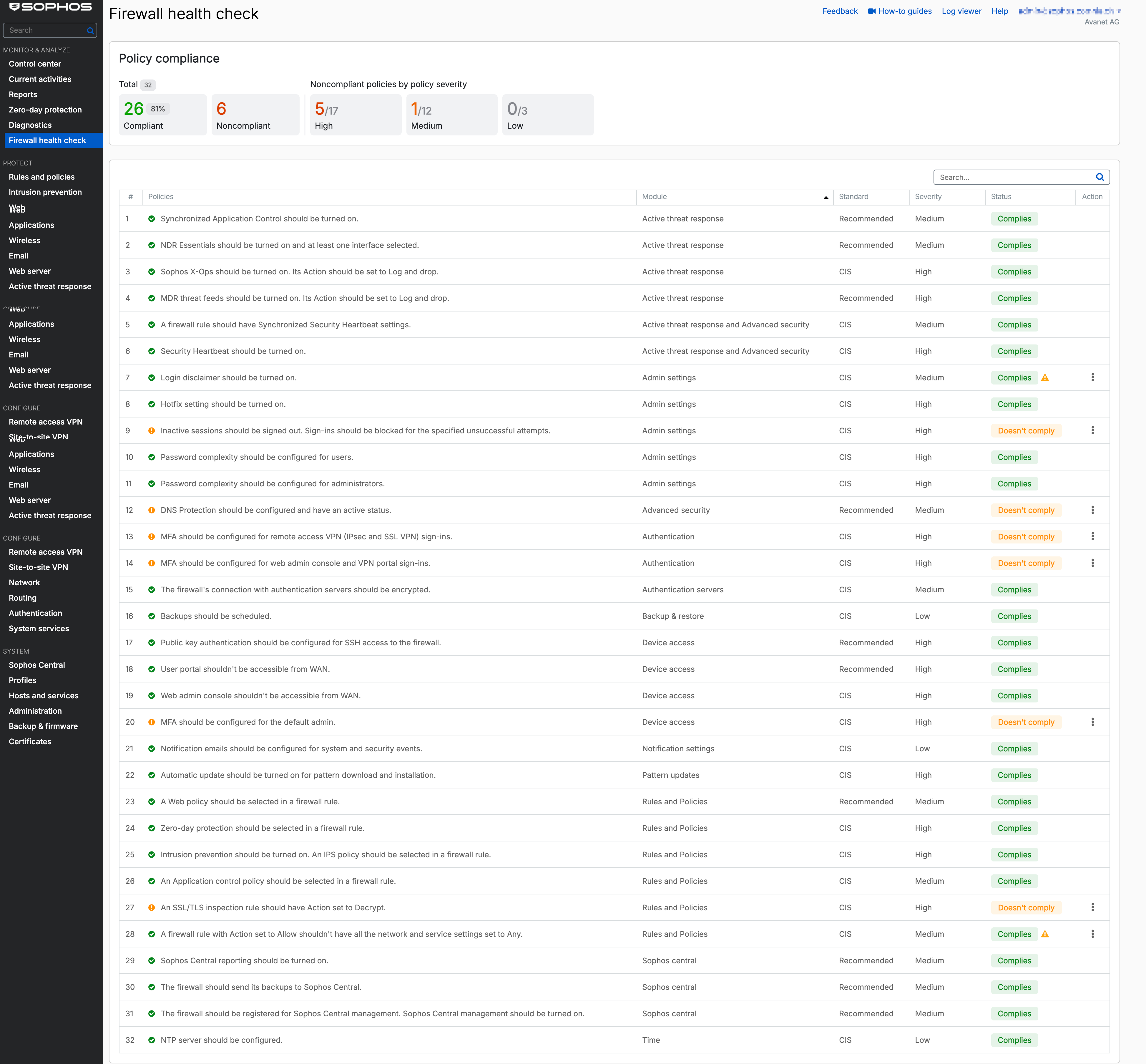

Health Check: Controle-gebieden in detail

De Health Check toont in het dashboard alle gecontroleerde punten, vergelijkbaar met een beveiligingsaudit. Elk punt toont module, standaard, ernst, status en een directe actie. Zo ziet men in één oogopslag welke configuraties afwijken van best practices. Een selectie van de belangrijkste controles:

- Synchronized Application Control should be turned on.

- NDR Essentials should be turned on and at least on one interface selected.

- Sophos X-Ops should be turned on. An Action should be set to Log and drop.

- MDR threat feeds should be turned on. An Action should be set to Log and drop.

- A firewall rule should have Synchronized Security Heartbeat settings.

- Security Heartbeat should be turned on.

- Login disclaimer should be turned on.

- Hotfix settings should be turned on.

- Remote sessions should be signed out. Sign-ins should be blocked for the specified unsuccessful attempts.

- Password complexity should be configured for users.

- Password complexity should be configured for administrators.

- DNS Protection should be configured and have an active status.

- MFA should be configured for remote access VPN (IPsec and SSL VPN) sign-ins.

- MFA should be configured for web admin console and VPN portal sign-ins.

- The firewall’s connection with authentication servers should be encrypted.

- Backups should be scheduled.

- Public key authentication should be configured for SSH access to the firewall.

- User portal shouldn’t be accessible from WAN.

- Web admin console shouldn’t be accessible from WAN.

- MFA should be configured for the default admin.

- Notification emails should be configured for system and security events.

- Automatic update should be turned on for pattern download and installation.

- A Web policy should be selected in a firewall rule.

- Zero-day protection should be selected in a firewall rule.

- Intrusion prevention should be turned on. An IPS policy should be selected in a firewall rule.

- An Application control policy should be selected in a firewall rule.

- An SSL/TLS inspection rule should have Action set to Decrypt.

- A firewall rule with Action set to Allow shouldn’t have all the network and service settings set to Any.

- Sophos Central reporting should be turned on.

- The firewall should send its backups to Sophos Central.

- The firewall should be registered for Sophos Central management. Sophos Central management should be turned on.

- NTP server should be configured.

Deze lijst laat zien dat de Health Check zowel technische configuraties als organisatorische beveiligingsrichtlijnen dekt.

Sommige punten zijn zonder twijfel zinvol, andere kunnen in twijfel worden getrokken. Bijvoorbeeld: “Login disclaimer should be turned on”. Zo’n waarschuwingstekst verhoogt de veiligheid slechts beperkt – niemand leest het echt, en in de praktijk wordt het meestal gewoon weggeklikt. Het voldoet echter aan wettelijke eisen in bepaalde omgevingen, bijvoorbeeld als gebruiksvoorwaarden of disclaimer. Puur beveiligingstechnisch is het nauwelijks een beschermingsmechanisme, maar eerder een formeel punt dat het beveiligingsbewustzijn moet signaleren.

Men kan de status van individuele controles handmatig overschrijven. Daardoor kan een punt als “Complies” worden gemarkeerd, ook al is er technisch niet aan voldaan. Echter verschijnt dan een ⚠️-symbool, dat de overschreven status kenmerkt. Zo blijft de transparantie gewaarborgd, terwijl men administratieve vrijheid behoudt.

Opvallend is ook dat sommige controlepunten sterke banden hebben met Sophos Central, MDR, NDR of DNS Protection. Dat is vanuit het oogpunt van Sophos natuurlijk ook een vorm van cross-selling, omdat men zo het nut van de eigen ecosysteem-integratie benadrukt. Desalniettemin leveren veel van deze aanbevelingen een reële meerwaarde, bijvoorbeeld door geconsolideerd beheer of geautomatiseerde alarmering.

Next-Gen Xstream Control Plane

Met Sophos Firewall v22 heeft Sophos de Xstream Architecture fundamenteel verder ontwikkeld. Terwijl het oorspronkelijke concept in versie 18 werd geïntroduceerd om de prestaties van de XGS-hardware volledig te benutten, mikt de nieuwe generatie op aanzienlijk meer dan alleen prestaties: veiligheid, stabiliteit en toekomstbestendigheid staan centraal.

Een nieuw fundament voor veiligheid en schaalbaarheid

Het herziene Control Plane is volledig opnieuw ontworpen. In plaats van een monolithisch systeem zet Sophos nu in op een modulair opgebouwd framework, waarin centrale diensten zoals IPS, Web-Filter of SSL-inspectie geïsoleerd van elkaar draaien. Elke dienst is als een eigen app binnen de firewall en kan onafhankelijk worden beheerd of opnieuw worden gestart. Daardoor blijven andere functies stabiel, zelfs als een module foutief reageert of crasht.

Vanuit het oogpunt van een Security Engineer is dit een cruciale stap: deze architectuur minimaliseert afhankelijkheden en vermindert de impact van potentiële exploits op individuele componenten. Tegelijkertijd creëert het de basis voor een Zero Trust-isolatie binnen het systeem – een concept dat tot nu toe eerder bekend was van moderne cloudplatforms.

Onafhankelijk van hardware en omgeving

Een groot voordeel van de nieuwe Xstream-architectuur is de volledige onafhankelijkheid van propriëtaire hardware. Anders dan bij veel concurrenten is Sophos Firewall v22 niet gebaseerd op speciale ASIC’s of fixed-function-chips. De architectuur draait consistent op fysieke hardware, virtuele machines of cloudomgevingen. Dit zorgt voor uniform gedrag over alle platforms heen en vergemakkelijkt de automatisering in de exploitatie.

Verbeterde hoge beschikbaarheid met zelfherstel

Ook nieuw is de zelfherstellende logica in HA-clusters. Het Control Plane bewaakt continu de toestand van beide systemen en corrigeert afwijkingen automatisch. Als verschillen in de configuratie of sync-status worden gedetecteerd, initieert de firewall zelfstandig een correctie. Dit vermindert foutsituaties, verlaagt de onderhoudsinspanning en verbetert de beschikbaarheid merkbaar. In de praktijk betekent dit: minder ongeplande herstarts en stabielere clusterprestaties.

Technisch perspectief en toekomst

De nieuwe Xstream-architectuur legt de basis voor toekomstige functies zoals n-node clustering, volledig gecontaineriseerde beveiligingsdiensten en een volwaardige REST-API voor remote management en automatisering. Daarmee beweegt Sophos Firewall v22 zich duidelijk in de richting van een platformarchitectuur die doet denken aan moderne cloudprincipes – servicegericht, dynamisch en beveiligingsgericht.

Vanuit professioneel oogpunt is deze verbouwing meer dan een technische update. Het verandert de manier waarop firewalls in de toekomst worden ontworpen. Weg van monolithische appliances, naar een flexibele, servicegerichte infrastructuur die snel kan worden aangepast en geautomatiseerd kan worden beheerd. Voor operators met hoge eisen aan uptime, compliance en schaalbaarheid is dit een cruciale stap voorwaarts.

Ik ben het er volledig mee eens – de heroriëntatie naar CPU-gebaseerde verwerking is technisch absoluut zinvol. Niet alle XGS-appliances beschikken over een NPU die het verkeer heeft versneld, en vooral de virtuele firewalls waren hier altijd in het nadeel. Met de nieuwe architectuur wordt de prestatie weer sterker verlegd naar moderne CPU’s, wat zorgt voor een uniform gedrag over alle platforms. Bij de oudere XGS-desktopmodellen was de combinatie van CPU en NPU bovendien thermisch veeleisend, wat leidde tot een hoger geluidsniveau. De nieuwe generaties zijn dankzij het wegvallen van deze dubbele processorbelasting aanzienlijk stiller. Wie de vergelijking nog kent, begrijpt waarom de stap terug naar CPU-optimalisatie strategisch en praktisch zinvol is.

Verharde Kernel 6.6+

Sophos Firewall v22 gebruikt een gemoderniseerde Linux-kernel (v6.6+) voor meer veiligheid, prestaties en schaalbaarheid. Centrale aspecten zijn een striktere procesisolatie en uitgebreide mitigaties tegen zijkanaalaanvallen en CPU-kwetsbaarheden zoals Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed en Downfall. Daarnaast zijn hardened usercopy, Stack Canaries en Kernel Address Space Layout Randomization (KASLR) actief. Dit vermindert de exploiteerbaarheid van geheugenfouten, stabiliseert het runtimegedrag en versterkt het fundament van de Xstream-architectuur.

Remote Integrity Monitoring

Remote Integrity Monitoring in SFOS v22 vult de verharding van de kernel aan met een continue bewaking van de systeemintegriteit. Simpel gezegd: het controleert op de achtergrond of er iets op de firewall verandert wat niet zou moeten. De ingebouwde Linux-sensor voor XDR registreert beveiligingsrelevante gebeurtenissen op systeem- en dienstniveau – bijvoorbeeld als een proces start dat niet bekend is, als configuratiebestanden worden gewijzigd of regels worden geëxporteerd, of als kritieke bestanden worden gemanipuleerd.

Deze informatie wordt samen met tijd, gebruiker en bron naar Sophos Central verzonden. Daar kunnen ze worden gekoppeld aan andere gegevens – bijvoorbeeld van endpoints, e-mailgateways of identiteitsdiensten. Dit stelt beheerders in staat ongebruikelijk gedrag sneller te detecteren en gericht te reageren voordat het een groter probleem wordt.

Voor het dagelijkse leven van een IT-beheerder betekent dit: als iemand onopgemerkt probeert iets aan de firewall te veranderen of een bestand te manipuleren, wordt dit gedetecteerd en gemeld. De functie helpt dus om stille aanvallen of misconfiguraties vroegtijdig te ontdekken zonder dat men constant handmatig moet controleren. Tegelijkertijd ondersteunt het Sophos om het gedrag van geïnstalleerde firewalls centraal te bewaken en zo patronen of potentiële beveiligingsproblemen te identificeren.

Active Threat Response (Threat Feeds voor WAF en NAT) en

Onder feature-request SFSW-I-2618 is een lang gewenst gedrag eindelijk geïmplementeerd. Threat Feeds zijn dynamische lijsten met bekende kwaadaardige IP-adressen, die door Threat-Intelligence-aanbieders zoals wij (Avanet Threat Feeds) continu worden bijgewerkt. Ze dienen om aanvallen vanaf het internet proactief te blokkeren voordat ze überhaupt in de buurt van een dienst komen.

Tot nu toe werden deze feeds echter uitsluitend gebruikt ter bescherming van de Sophos-portalen. NAT- en WAF-regels bleven ongemoeid – wat er vanuit praktisch oogpunt minder uitzag als een ontbrekende functie, maar meer als een bug.

Met Sophos Firewall v22 is deze beperking nu verholpen. De Threat Feeds worden nu automatisch ook toegepast op NAT- en WAF-regels. Dit betekent: zodra een verbinding vanaf een IP-adres uit een feed wordt gedetecteerd, blokkeert de firewall deze automatisch – ook bij doorsturingen of webserverregels. Men hoeft dus geen aparte regels of workarounds meer te onderhouden.

Deze wijziging is een grote stap voorwaarts, omdat de Threat Feeds nu ook productieve diensten zoals webservers beschermen en zo direct bijdragen aan de detectie en afweer van aanvallen. De firewall reageert daardoor in realtime op actuele bedreigingen, zonder dat handmatig ingrijpen nodig is. Een klein, maar technisch belangrijk detail dat de beveiligingswaarde van de Sophos Firewall v22 nogmaals duidelijk verhoogt.

NDR Verbeteringen

Voor uitgaand verkeer worden bron-IP-matches met NDR Essentials en externe feeds ondersteund om gecompromitteerde, onbeheerde apparaten te identificeren en te blokkeren. De NDR Essentials Threat Score verschijnt direct in de logs. Bovendien kan sinds SFOS v21.5 MR1 de regio van het NDR-Essentials Data Center expliciet worden gekozen; standaard wordt de regio met de laagste latentie gebruikt.

API Access Controle

De toegang tot de beheer-API kan worden beperkt tot expliciete IP-objecten. Tot 64 vermeldingen maken een schone scheiding mogelijk tussen automatiseringsworkers, managementnetwerken en externe partnertoegangen. In wijzigingsvensters kan tijdelijk worden uitgebreid en daarna weer worden verminderd. Aanbeveling: Alleen toestaan vanuit toegewijde managementnetwerken, logging activeren, toegangen regelmatig controleren. De configuratie vindt plaats in SFOS v22 onder Administratie.

Firmware-updates via SSL met Certificaat Pinning

SFOS v22 valideert updateservers via SSL en certificaat pinning. Hierdoor daalt het risico op gemanipuleerde update-infrastructuur. In omgevingen met strikte egress-beleidsregels moeten de doel-FQDN’s in allowlists worden opgenomen zodat updates betrouwbaar werken.

HTTP/2 en TLS 1.3 voor Device Access

De Web Admin Console, het VPN Portal en het User Portal gebruiken nu HTTP/2 en TLS 1.3. Deze beide technologieën zorgen ervoor dat verbindingen sneller worden opgebouwd, stabieler draaien en beter versleuteld zijn. Het verschil is vooral merkbaar bij het inloggen en bij pagina-oproepen in de Web-Admin-interface, die merkbaar vlotter reageren.

HTTP/2 bundelt meerdere verzoeken in één verbinding, waardoor de firewall minder wachttijden heeft tussen client en server. TLS 1.3 zorgt tegelijkertijd voor een moderne versleuteling met kortere handshake en hogere veiligheid. In oudere netwerkomgevingen waar nog oude firewalls of proxysystemen in gebruik zijn, moet men voor activering kort controleren of alles compatibel is.

Monitoring met sFlow en SNMP Hardwarewaarden

sFlow maakt traffic sampling naar centrale collectors mogelijk om volumepieken, onverwachte stromen en anomalieën in realtime te detecteren. Standaard sampling rate is 400, minimum 10. Tot 5 collectors worden ondersteund. sFlow kan worden geactiveerd op fysieke interfaces, alias en VLAN-interfaces. Opmerking: Op de monitoring-interface wordt de FastPath gedeactiveerd. Aanvullend levert SFOS v22 SNMP-hardwaremetrieken zoals CPU- en NPU-temperatuur, ventilatorsnelheden, voedingstatus vanaf XGS 2100 evenals PoE-vermogenswaarden voor alle XGS-modellen met PoE, behalve XGS 116(w). Een MIB-bestand kan direct in de UI worden gedownload. Kies sampling- en polling-intervallen zo dat kernlinks zichtbaar blijven zonder de collector te overbelasten.

Betere bediening en zoekfuncties

Met SFOS v22 moet de interface aanzienlijk sneller reageren. Bij het wisselen tussen menu’s en tabbladen hoeft niet meer te worden gewacht tot de pagina volledig opnieuw is geladen.

Bij mijn tests was geen verbetering merkbaar. Toch is het verheugend dat er aan de snelheid van de gebruikersinterface wordt gewerkt. Hier is nog steeds veel potentieel, vooral bij het opslaan van firewallregels of bij het laden van de interface-weergaven, waar nog steeds merkbare vertragingen zijn.

XFRM-interfaces kunnen nu direct in de interface worden gefilterd en doorzocht. Bij veel vermeldingen worden ze automatisch onderverdeeld in pagina’s, wat het overzicht en beheer van grote IPsec-opstellingen aanzienlijk verbetert.

Ook kleinere verbeteringen zijn in het dagelijks leven merkbaar: De NTP-serverinstellingen zijn nu standaard ingesteld op “Use pre-defined NTP server”.

UTM-achtige functies in SFOS

Voor iedereen die nog niet van de SG UTM naar SFOS is overgestapt, brengt versie 22 een ontbrekende functie. Daartoe behoren MFA-ondersteuning in de WAF, moderne OTP-algoritmen zoals SHA-256 en SHA-512 evenals audit-trail-logs met voor/na-weergave. Deze uitbreidingen sluiten belangrijke gaten in vergelijking met de vorige UTM en vergemakkelijken de overstap aanzienlijk. Wie dus nog aarzelt met de migratie, vindt in SFOS v22 nu bijna alle bekende functies – met moderne techniek en betere integratie.

Audit Trail Logs in detail

Fase 1 registreert elke wijziging aan firewallregels, objecten en interfaces. De logboeken kunnen in het menu Diagnostics > Logs worden gedownload en tonen duidelijk wat precies is gewijzigd – inclusief de waarden voor en na de aanpassing. In toekomstige versies worden deze wijzigingen direct in de Log Viewer getoond, zodat men verschillen zonder export direct kan zien. Dit vergemakkelijkt de traceerbaarheid en bespaart tijd bij de analyse van wijzigingen.

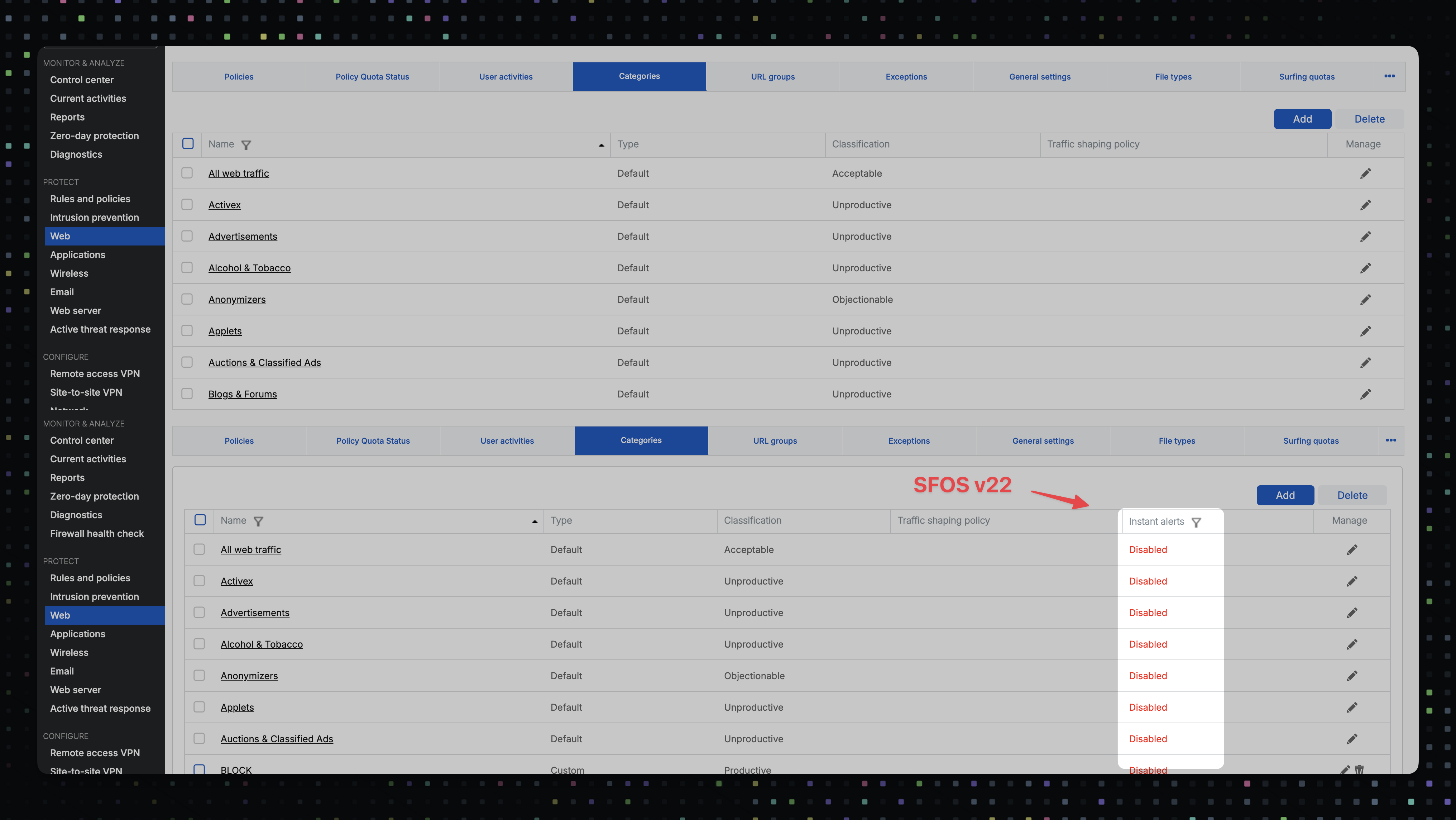

Instant Web Category Alerts

Voor beperkte webcategorieën kunnen automatische meldingen worden ingesteld. Deze meldingen informeren met korte tussenpozen, bijvoorbeeld elke vijf minuten, over toegangspogingen tot geblokkeerde websites. Elk bericht bevat details zoals tijdstip, gebruiker, categorie en opgevraagd domein. Dit zorgt voor meer transparantie en vergemakkelijkt de opvolging wanneer herhaaldelijk toegang tot ongeoorloofde pagina’s wordt gezocht. Vooral in omgevingen met duidelijke richtlijnen, bijvoorbeeld in scholen of organisaties met vaste internetregels, is deze functie nuttig. Overtredingen worden automatisch gedocumenteerd en kunnen indien nodig worden nagegaan.

Upgrade naar SFOS v22: Paden, Duur en Opmerkingen

SFOS v22 brengt ingrijpende wijzigingen in de systeemarchitectuur met zich mee. Daarvoor heeft de firmware iets meer opslagruimte in de rootpartitie nodig. Bij de meeste apparaten (ongeveer 98 procent) verloopt de upgrade automatisch en zonder ingrijpen. Modellen vanaf XGS 2100 bezitten al genoeg geheugen en updaten direct.

Bij XGS-desktop- en virtuele modellen met een kleinere partitie (1 GB) wordt het geheugen bij de upgrade automatisch vergroot. Daardoor duurt het proces iets langer, meestal tussen twee en tien minuten. Slechts enkele systemen – ongeveer drie procent – vereisen handmatige voorbereiding, bijvoorbeeld het verwijderen van oude rapporten of logs om voldoende ruimte te maken.

Apparaten met oudere SSD-firmware moeten deze eerst bijwerken voordat de upgrade naar versie 22 mogelijk is. Zeer oude virtuele installaties die nog op kleine harde schijven of oudere SFOS-versies (voor versie 18) zijn gebaseerd, hebben extra stappen nodig. In sommige gevallen is eerst een tussenupdate naar versie 21 MR2 nodig voordat de upgrade lukt. Als de gegevensdrager te klein is, blijft alleen de herinstallatie met een grotere harde schijf over.

Aanwijzingen over alle noodzakelijke stappen verschijnen automatisch in de firewall-interface via meldingen in het Control Center, per e-mail en door waarschuwingssymbolen in Sophos Central. Deze tonen ook een referentiecode die direct naar het passende Knowledge-Base-artikel linkt. Na succesvolle voorbereiding verdwijnt de waarschuwing binnen ongeveer een uur. Voor diagnostische doeleinden zijn bovendien extra CLI-commando’s beschikbaar.

Conclusie

Sophos Firewall v22 overtuigt met een merkbaar sterkere beveiligingsbasis, modulaire structuur en stabielere werking. De Health Check is een doordacht hulpmiddel dat helpt configuraties systematisch te controleren en best practices na te leven. De nieuwe Control Plane zorgt voor soepelere upgrades en meer betrouwbaarheid in de lopende exploitatie. Moderne protocollen en uitgebreide telemetrie maken de analyse en foutopsporing aanzienlijk efficiënter.

We zijn blij met de duidelijke vooruitgang van Sophos Firewall v22, maar wensen ons nog steeds dat er wordt gewerkt aan het klonen en groeperen van NAT-regels, zoals men dat kent bij de firewallregels. Ongeveer een jaar geleden hebben we onze wensen verzameld en gepubliceerd. Sindsdien is er veel verbeterd, maar naar onze mening ontbreken er nog enkele functies. We hopen dat ze in toekomstige versies worden geïmplementeerd.

FAQ

Vanaf wanneer is de Sophos Firewall v22 als GA beschikbaar?

Wat is de nieuwe Health Check en waarvoor wordt deze gebruikt?

Wat is er veranderd aan de Xstream Architecture?

Waarom is de CPU-gebaseerde verwerking nu beter dan de NPU-oplossing van de oudere XGS-serie?

Welke voordelen biedt de nieuwe kernel (versie 6.6+)?

Welke vernieuwingen zijn er bij Threat Feeds?

Hoe verloopt de upgrade naar SFOS v22?

Zijn er nieuwe monitoringfuncties?

Verdere links

- Avanet: Threat Intelligence Feeds voor Sophos Firewall

- Sophos News: Sophos Firewall v22 Early Access

- Sophos Community: SFOS v22 EAP Aankondigingen

Bronnen

- Sophos Firewall OS v22 Key New Features

- Sophos Firewall v22 is now available in early access, Sophos News

- Sophos Firewall v22 EAP is Now Available, Sophos Community, 15.10.2025,