Sophos SFOS SQL-injectionkwetsbaarheid verholpen

In Sophos Firewall OS is een beveiligingslek ontdekt dat al actief werd uitgebuit. Sophos heeft een hotfix uitgerold, maar beheerders van firewalls moeten alsnog alle lokale wachtwoorden wijzigen.

Wat is er gebeurd?

Op het eerste gezicht lijkt het tegenstrijdig dat een firewall die de IT‑infrastructuur moet beschermen zelf kwetsbaar kan zijn. In de praktijk geldt echter een eenvoudige vuistregel: elk systeem waarop software draait kan kwetsbaarheden bevatten – die zijn vaak alleen nog niet ontdekt.

Op 22 april 2020 om 20.29 uur meldde een gebruiker een zero‑daykwetsbaarheid aan Sophos. Op dat moment was de aanval al ongeveer vijf uur aan de gang. Ze viel op doordat in het beheerdersportaal verdachte activiteiten zichtbaar waren. De melding aan Sophos had snel effect: rond 22.00 uur werden de eerste domeinen geblokkeerd. Tegelijkertijd werd de oorzaak achterhaald en begon het werk aan een hotfix. Op 25 april 2020 om 07.00 uur – ongeveer 63 uur na de eerste aanvallen – werd een hotfix uitgerold naar alle firewalls met SFOS.

Via de kwetsbaarheid konden aanvallers vanaf internet lokale gebruikersnamen en bijbehorende wachtwoordhashes buitmaken. In het slechtste geval hadden ze daarmee toegang tot de firewall kunnen krijgen – op voorwaarde dat de hash eerst succesvol was gekraakt. Het incident onderstreept opnieuw hoe belangrijk het is om altijd sterke, lange en complexe wachtwoorden te gebruiken.

Wie is getroffen?

Alle systemen waarop Sophos Firewall OS (SFOS) draait, waren potentieel getroffen – SG‑appliances, XG‑firewalls en virtuele installaties. Dat een systeem kwetsbaar was, betekent niet automatisch dat het ook daadwerkelijk is gecompromitteerd.

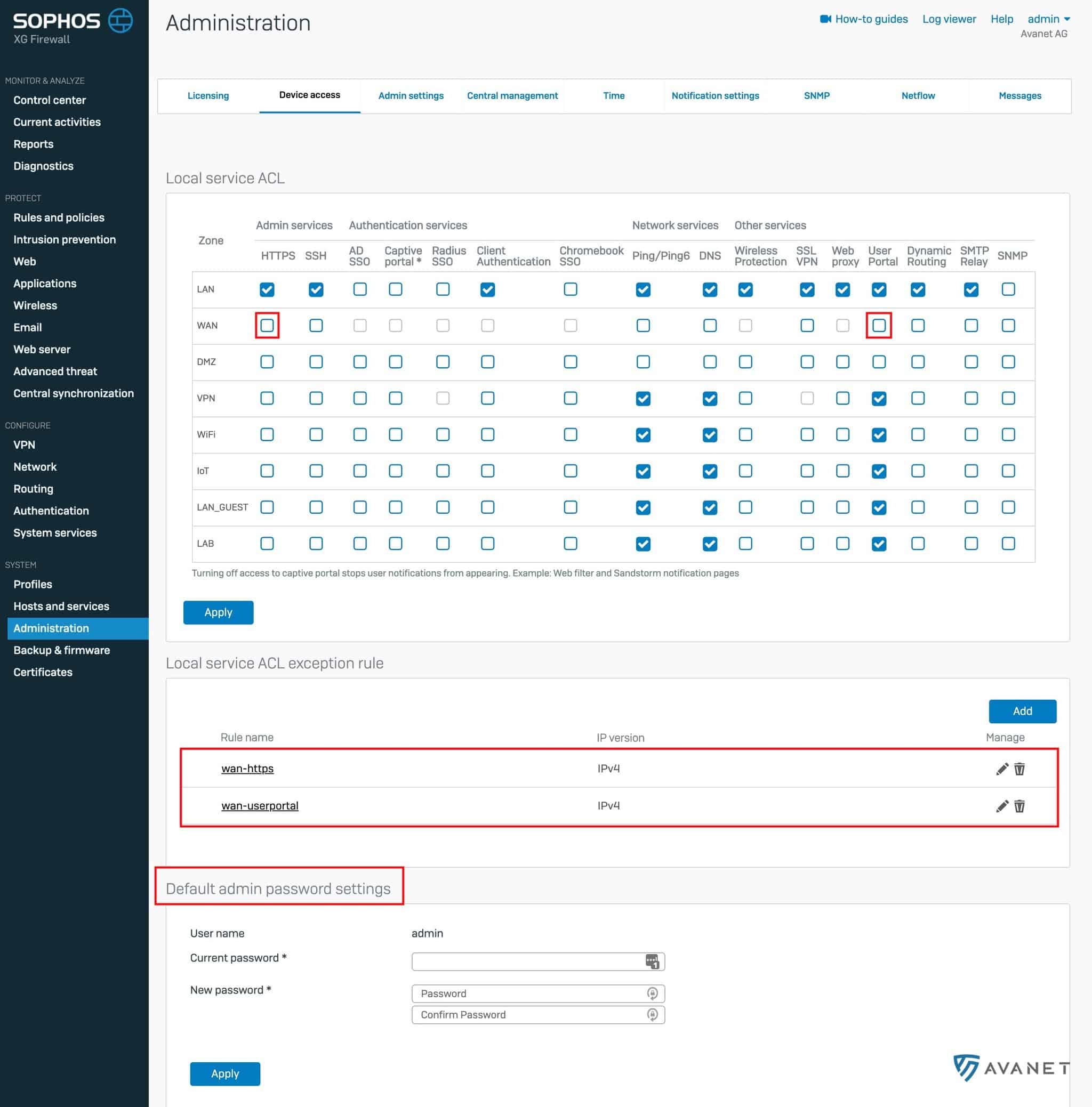

Kritiek waren vooral firewalls waarvan de HTTPS‑beheerinterface of het gebruikersportaal vanaf internet bereikbaar was (zie de screenshot hieronder). Als de standaardinstelling was aangepast zodat een andere firewallservice – bijvoorbeeld SSL‑VPN – op dezelfde poort luisterde als een van de portalen, gold die configuratie ook als getroffen.

Welke maatregelen zijn nodig?

De trojan met de naam Asnarök maakte misbruik van een tot dan toe onbekende (zero‑day) SQL‑injectionkwetsbaarheid vóór authenticatie. Sophos raadt dringend aan om alle lokale wachtwoorden op de firewall te wijzigen. Daaronder vallen het beheerderswachtwoord en alle andere wachtwoorden van gebruikers die rechtstreeks op de firewall zijn aangemaakt. Accounts die bijvoorbeeld vanuit een Active Directory met de firewall worden gesynchroniseerd, zijn niet geraakt.

- Beheerderswachtwoord wijzigen (superadminwachtwoord van de firewall)

- Firewall opnieuw opstarten

- Alle overige lokale wachtwoorden wijzigen

Voor klanten met een onderhoudscontract is al gecontroleerd dat alle vereiste stappen zijn uitgevoerd.

- Op de screenshot is te zien welke selectievakjes niet mogen zijn aangevinkt; via deze opties wordt toegang tot de firewall vanaf internet toegestaan.

- Lager op de pagina kunnen handmatige regels worden gedefinieerd zodat toegang tot de firewall bijvoorbeeld alleen is toegestaan vanaf een specifiek IP‑adres. Dat verhoogt de veiligheid aanzienlijk.

- Onderaan de pagina is tenslotte te zien waar het beheerderswachtwoord kan worden gewijzigd.

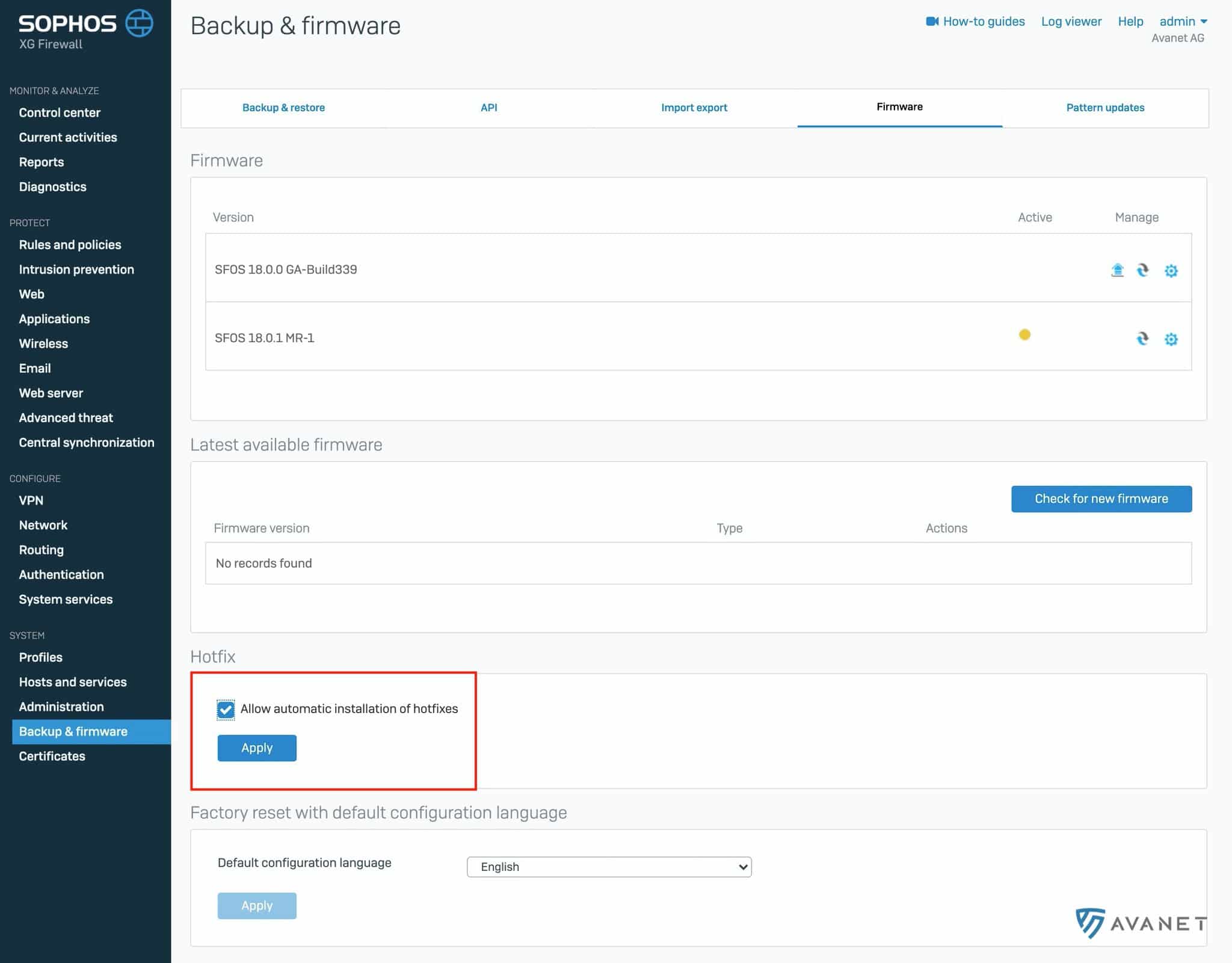

Hotfix

Sophos heeft de hotfix die de kwetsbaarheid verhelpt via automatische updates uitgerold. De automatische installatie van updates is standaard ingeschakeld.

Alle firewalls met SFOS 17.x of hoger hebben de patch ontvangen. Draait uw firewall nog op versie 15 of 16, dan is die eveneens getroffen en moet hij dringend worden bijgewerkt.

Meer informatie

Wie onze blog regelmatig leest, weet dat wij ons de hele dag met Sophos-producten bezighouden en ons geld verdienen met diensten en support rond dat ecosysteem. Hoewel het spreekwoord zegt dat je de hand die je voedt niet moet bijten, doen wij bewust ons best om niet alles door een roze bril te bekijken. We schrijven wat we denken, en daar kunnen vanzelfsprekend ook kritische opmerkingen bij horen. Daarom hier, zonder iets mooier te maken dan het is, zoals altijd onze eerlijke beoordeling:

Naar onze mening heeft Sophos hier zeer snel en transparant gecommuniceerd. Veel andere leveranciers blijven vaak erg vaag, waardoor je nooit echt te weten komt wat er precies is gebeurd.

Sophos heeft de community in korte tijd geïnformeerd via zowel een knowledgebase-artikel als een blogpost. Als Sophos-partner ontvingen wij op zondag ook een e-mail, zelfs in achtvoud. De informatie is dus eerst rechtstreeks door de fabrikant gepubliceerd en niet uitsluitend via nieuwssites, wat in de securitywereld allerminst vanzelfsprekend is.

In de knowledge base zijn alle details over het incident en de aanbevolen stappen terug te vinden. Dit blogartikel focust op de belangrijkste punten, die in veel omgevingen al toereikend zijn.