Sophos SFOS v18 – nieuwe functies in één oogopslag

Met SFOS v18 heeft Sophos het firmware‑platform aanzienlijk uitgebreid en herzien. In verschillende gebieden zijn tal van nieuwe functies toegevoegd.

Het is belangrijk om te vermelden dat v18 zich nog in de early‑accessfase bevindt en dat sommige functies al zijn gewijzigd. Dankzij feedback van veel gebruikers en Sophos‑partners is de oplossing continu geoptimaliseerd. Het is dus mogelijk dat bepaalde schermafbeeldingen er in de GA‑versie iets anders uitzien.

In dit artikel richten we ons uitsluitend op de nieuwe functies van Sophos XG Firewall v18 en gaan we slechts kort in op de webconsole. Meer informatie daarover staat in een andere blogpost: Sophos Central Firewall Management – functies met SFOS v18

Deep Packet Inspection en Xstream‑architectuur

De belangrijkste wijziging in Sophos Firewall SFOS v18 is de introductie van Deep Packet Inspection (DPI). Tot nu toe werd het verkeer – vooral webverkeer – via een proxy geanalyseerd. Dat was, vooral in de UTM‑wereld, een veelgehoorde kritiek, omdat XG Firewall HTTP/HTTPS‑verkeer niet rechtstreeks via de firewall filterde, maar via een aparte proxy. Klanten die al naar XG waren gemigreerd, merkten dat gebruikers werden geblokkeerd omdat een proxy de gebruikersauthenticatie probeerde te bereiken. Hoewel dit vooral in grotere omgevingen zichtbaar werd, was het toch vaak een reden om de overstap van UTM naar XG uit te stellen.

Belangrijk: de proxy blijft bestaan in het firmware‑platform en verdwijnt niet met v18. Met de DPI‑engine komt er echter een nieuwe optie bij om webverkeer te inspecteren.

Wat is Deep Packet Inspection?

Zonder Deep Packet Inspection werkt de firewall als een klassieke stateful inspection‑firewall en controleert deze vooral headerinformatie en de status van de verbinding. Met Deep Packet Inspection wordt de volledige payload geanalyseerd, waardoor aanvallen en malware veel nauwkeuriger kunnen worden gefilterd.

Xstream SSL/TLS Inspection‑engine

In de afgelopen jaren is SSL/TLS ontzettend belangrijk geworden. Het project “Let’s Encrypt” heeft het uitgeven van gratis certificaten vereenvoudigd en ervoor gezorgd dat zelfs privéwebsites nu doorgaans versleuteld zijn. Veel browsers waarschuwen inmiddels wanneer een onbeveiligde pagina wordt geopend.

Sophos raadt daarom aan om SSL/TLS‑verkeer te inspecteren om een volledige HTTP‑beveiliging te realiseren. In de huidige vorm zou de functie eigenlijk “SSL/TLS Inspection” moeten heten en niet “SSL (TLS) Inspection”, maar in de branche spreekt men nog vaak eenvoudigweg over SSL.

Externe bronnen over SSL/TLS‑inspectie:

- Warum ist eine SSL-Inspection Pflicht? – Teil 1

- Warum ist eine SSL-Inspection Pflicht? – Teil 2

- Why Host a CA on Your XG Firewall with SFOS v18?

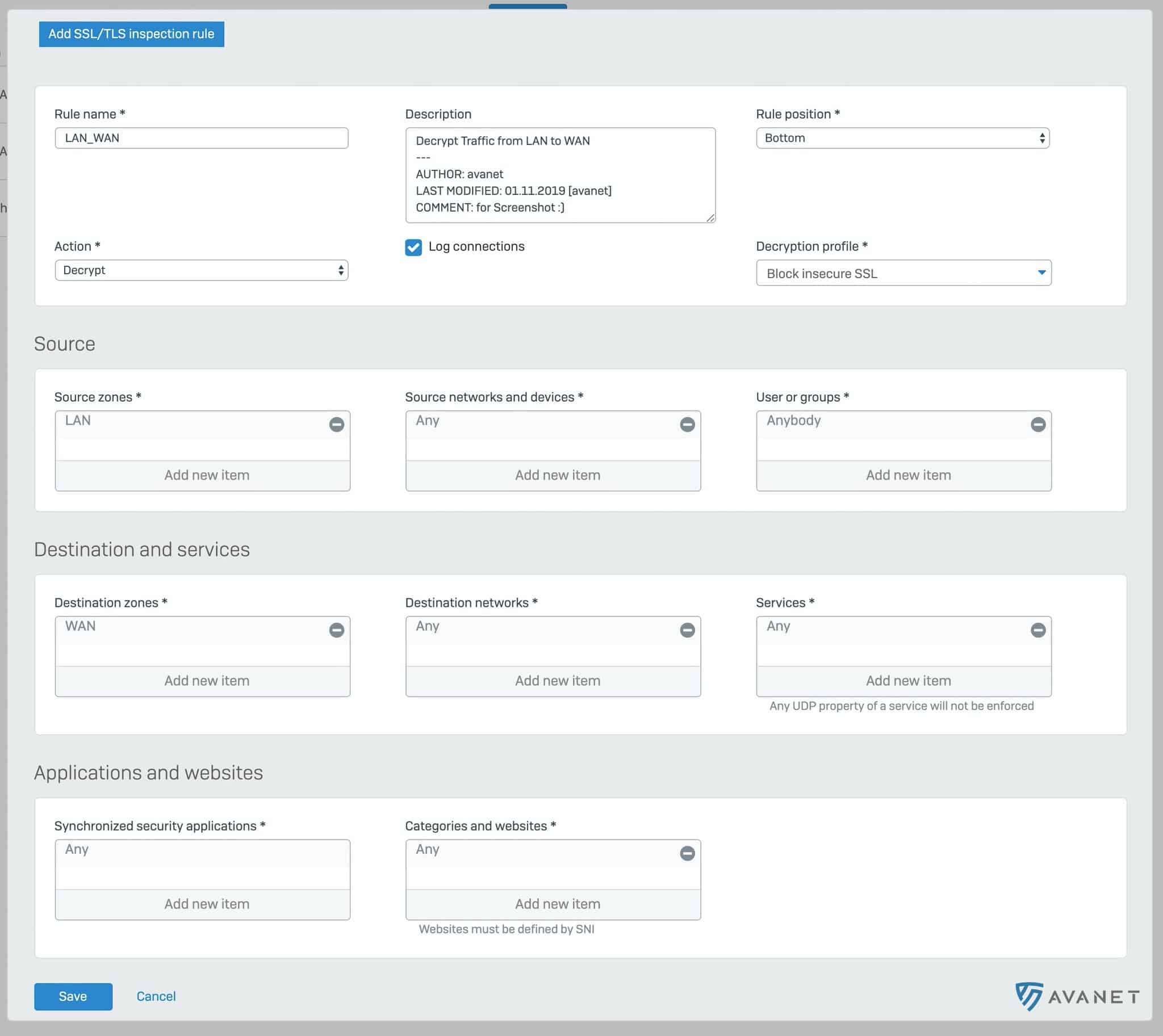

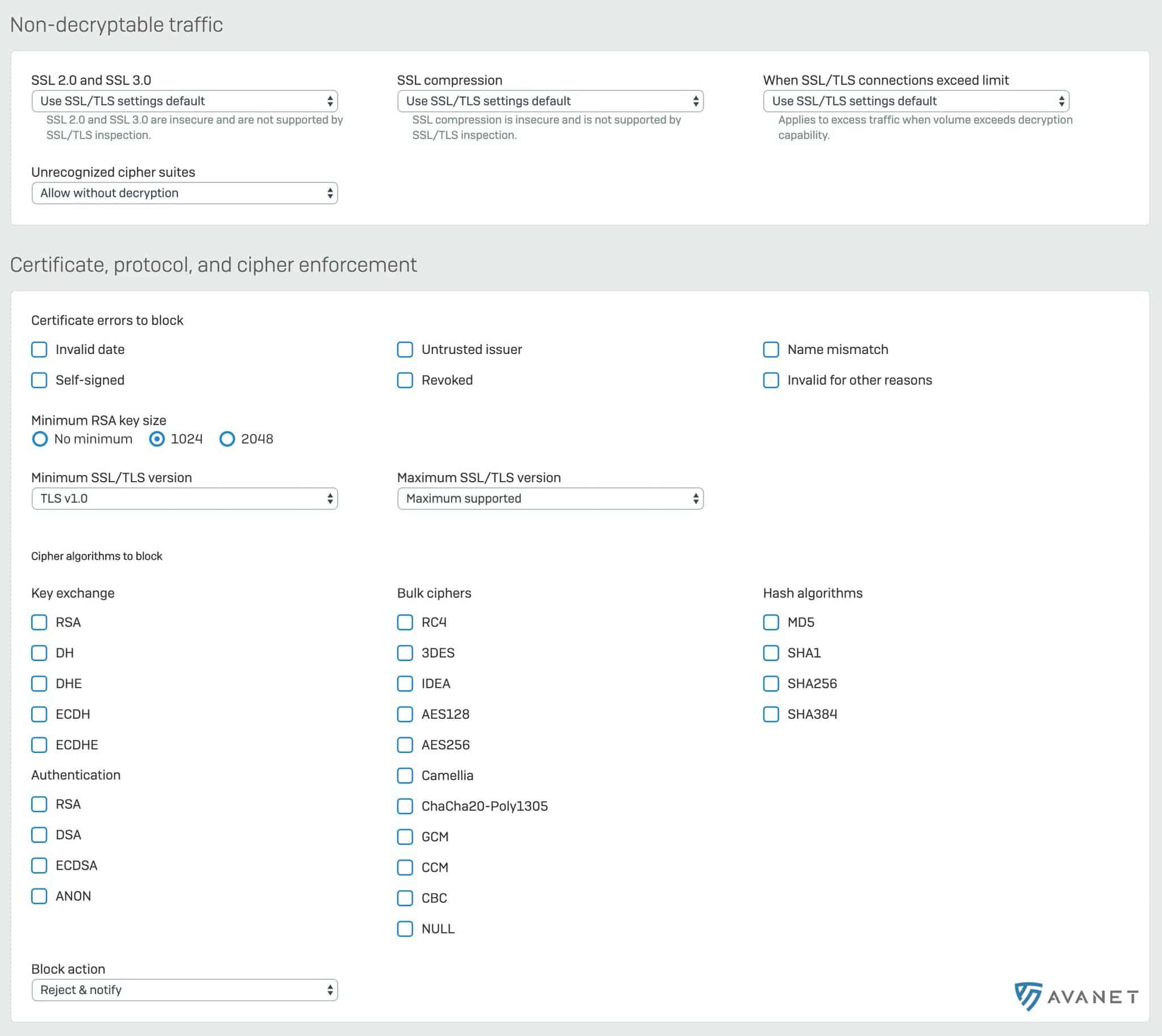

Met v18 wordt SSL‑inspectie nu centraal beheerd via decryptieprofielen en wordt de inspectie afgedwongen via speciale firewallregels.

De belangrijkste instellingen kunnen per decryptieprofiel worden geconfigureerd. Daaronder vallen bijvoorbeeld opties om verkeer uit te sluiten wanneer er tussen client en server een wederzijdse authenticatie is ingesteld en de firewall het certificaat niet kan inspecteren.

Op het eerste gezicht oogt dit gebied behoorlijk complex. Voor wie graag in de documentatie duikt, is de volgende bijdrage in de XG‑community de moeite waard: SFOS v18: HTTPS Scanning and Xstream SSL Inspection

Helaas was er op het moment van schrijven nog geen Nederlandstalige documentatie voor Sophos XG Firewall v18 beschikbaar via het Central Partner Portal of de Sophos XG‑browserhelp (HV System). Waarschijnlijk zal er tegen de tijd dat deze blogpost verschijnt meer Engelstalige documentatie beschikbaar zijn: \https://docs.sophos.com

DPI‑engine

Naast de SSL/TLS Inspection‑engine vormt de nieuwe DPI‑engine de tweede pijler van Xstream. Deze verplaatst verschillende beveiligingscontroles naar de firewalllaag, waaronder Advanced Threat Protection, IPS en applicatiefiltering.

Voor webverkeer kan in v18 worden gekozen of het verkeer via de DPI‑engine of via de proxy wordt afgehandeld. Voor e‑mailverkeer moet voorlopig nog de proxy worden gebruikt. In toekomstige firmwareversies wil Sophos meer flowgroepen van de proxy naar de DPI‑engine verplaatsen. Minstens voor SFOS v18 ligt de focus op HTTP‑ en HTTPS‑verkeer.

De DPI‑engine levert ook een aantal prestatievoordelen op. Enkele voorbeelden daarvan komen in de volgende paragraaf aan bod.

Xstream FastPath

De Xstream‑architectuur is ontworpen om de prestaties te verbeteren. Een firewallappliance heeft altijd een begrensde capaciteit; daarom is het cruciaal om precies op de juiste punten te optimaliseren.

De Sophos XG Firewall‑appliance is slechts hardware – het draait erom hoe het firmware‑platform de appliance efficiënt benut.

In de Xstream‑architectuur gaat elk pakket eerst door de DPI‑engine, ongeacht of het uit het LAN of uit het WAN komt. De netwerkflow gaat daarna naar het “FastPath”, dat in de Linux‑kernel is geïmplementeerd. Als de DPI‑engine vaststelt dat een flow als veilig kan worden aangemerkt, wordt deze naar het FastPath verplaatst en rechtstreeks via de kernel doorgestuurd.

Wie naar het architectuurdiagram kijkt, vraagt zich logischerwijs af hoe dat in de praktijk precies werkt. Of verkeer in principe is toegestaan, valt relatief snel vast te stellen – die stap hoeft niet voor elk pakket van dezelfde bron en poort opnieuw te worden doorlopen. Maar hoe weet de DPI‑engine wanneer een flow naar het FastPath kan worden verplaatst? Wanneer bijvoorbeeld SSL/TLS‑inspectie is ingeschakeld, is dat niet mogelijk, omdat het verkeer dan niet meer wordt gecontroleerd. Voor IPS of applicatiecontrole wordt daarentegen gewerkt met bekende lijsten die als basis dienen om te beslissen of een datastroom als ongevaarlijk kan worden beschouwd.

Threat Intelligence Analysis

Als de module Sophos Sandstorm voor de firewall is gelicentieerd, worden bestanden al in een sandbox geanalyseerd voordat ze worden gedownload. Wie meer wil weten over Sophos Sandstorm, kan de Sophos Sandstorm-PDF met FAQ bekijken. Dankzij SSL/TLS‑inspectie krijgt de firewall een veel dieper inzicht in het dataverkeer en kan zij webdownloads nog nauwkeuriger controleren. Endpointbeveiliging blijft daarnaast de laatste verdedigingslinie.

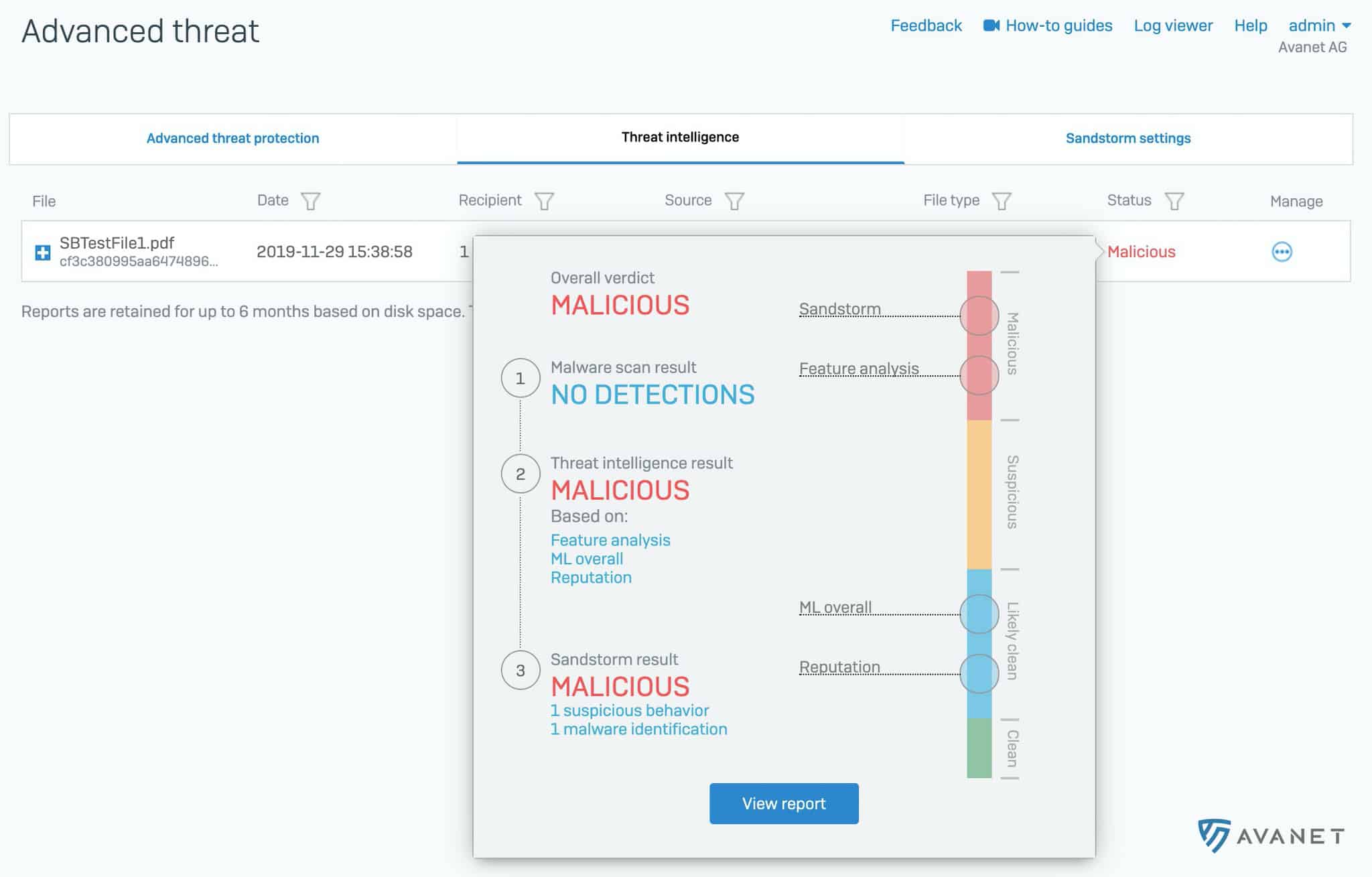

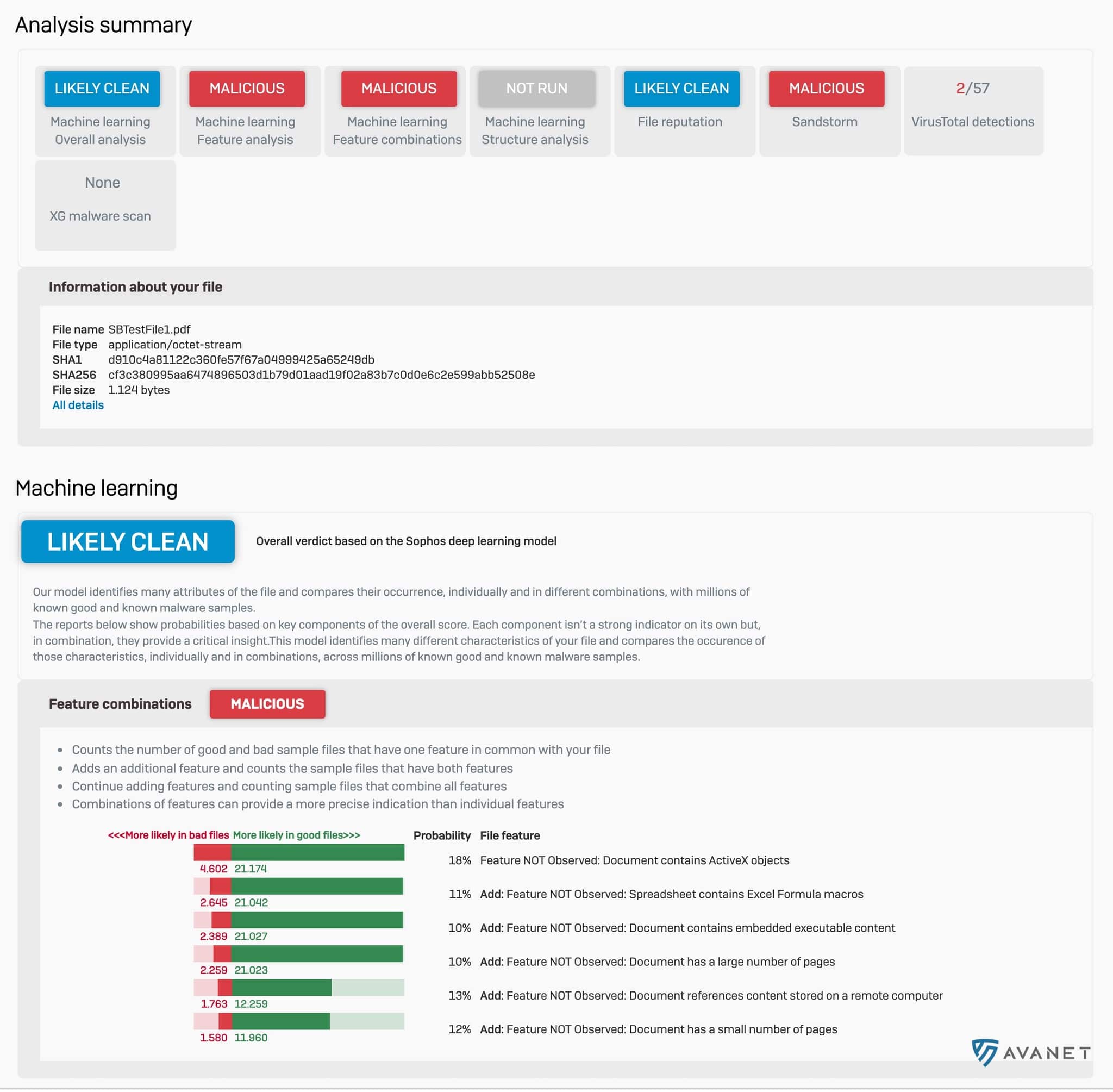

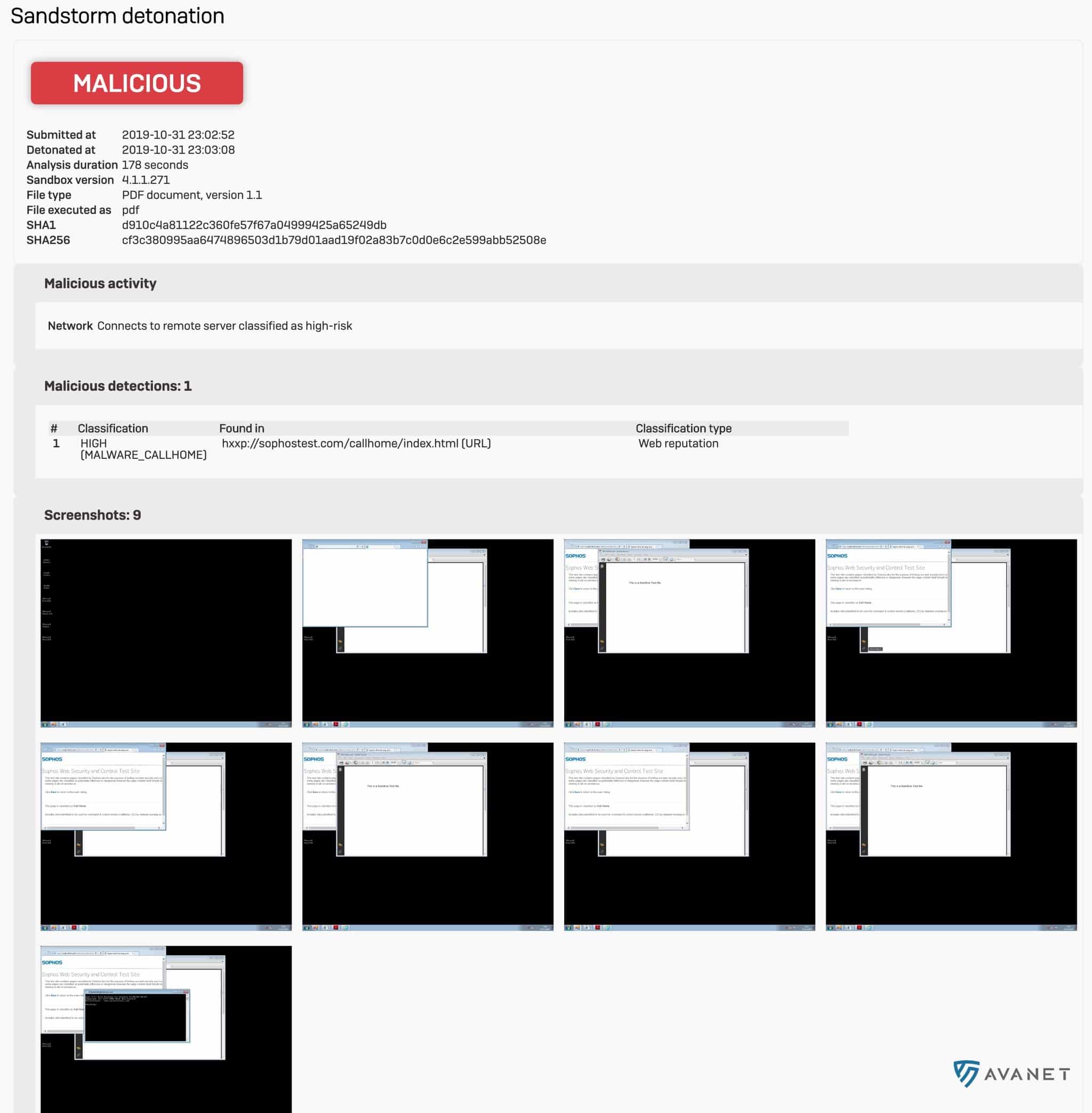

Met v18 wordt de bestaande Sandstorm‑module uitgebreid met de nieuwe module Threat Intelligence Analysis. Terwijl Sophos Sandstorm webdownloads of e‑mailbijlagen analyseert, controleert Threat Intelligence bestanden met behulp van machine learning. Daarbij wordt ook gebruikgemaakt van de analyses van SophosLabs, die tevens worden ingezet in Sophos Intercept X met EDR.

Net als bij EDR wordt er een gedetailleerd analyserapport gegenereerd. In SFOS v18 EAP2 ziet zo’n rapport er bijvoorbeeld als volgt uit:

De visueel wat aantrekkelijkere versie van het rapport is pas vanaf EAP3 beschikbaar.

Enterprise NAT

Naast de Xstream‑architectuur zijn ook de NAT‑regels grondig herzien. Tot en met versie 17.5 was er de menuoptie “Firewall”, waaronder alle firewall‑, NAT‑ en WAF‑regels waren samengebracht. In een firewallregel kon je onder andere de uitgaande interface of het uitgaande IP‑adres voor het verkeer definiëren.

Met v18 worden NAT‑regels nu in een eigen tabblad beheerd, waardoor het beheer aanzienlijk flexibeler wordt.

Veel klanten hebben op deze wijziging gewacht: zo is het nu mogelijk om alle DNS‑ of NTP‑aanvragen naar publieke servers te blokkeren en in plaats daarvan naar een interne server door te sturen. Daarmee is er ook een oplossing voor iedereen die op de XG de NTP‑server mist die in de UTM nog geïntegreerd was.

Het onderwerp NAT wordt bovendien uitgelegd in de volgende video:

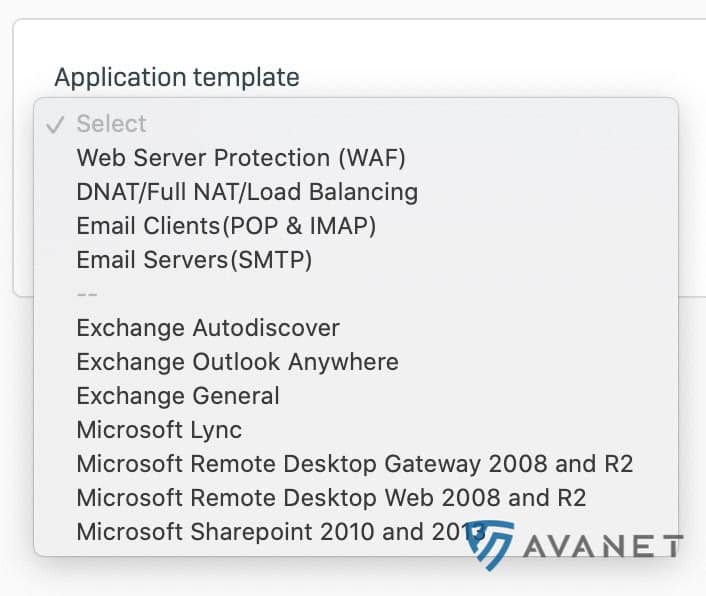

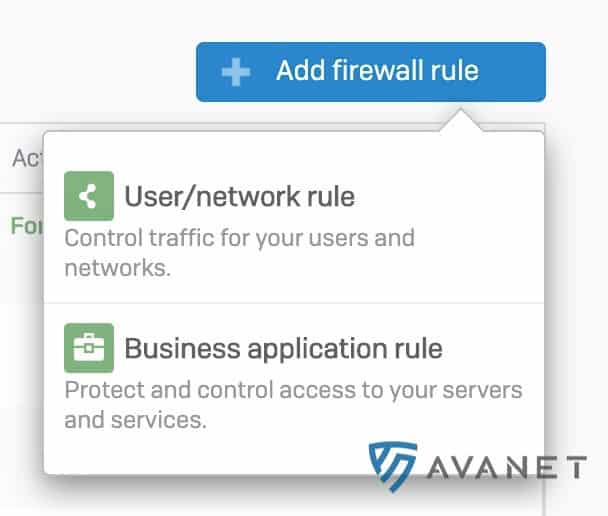

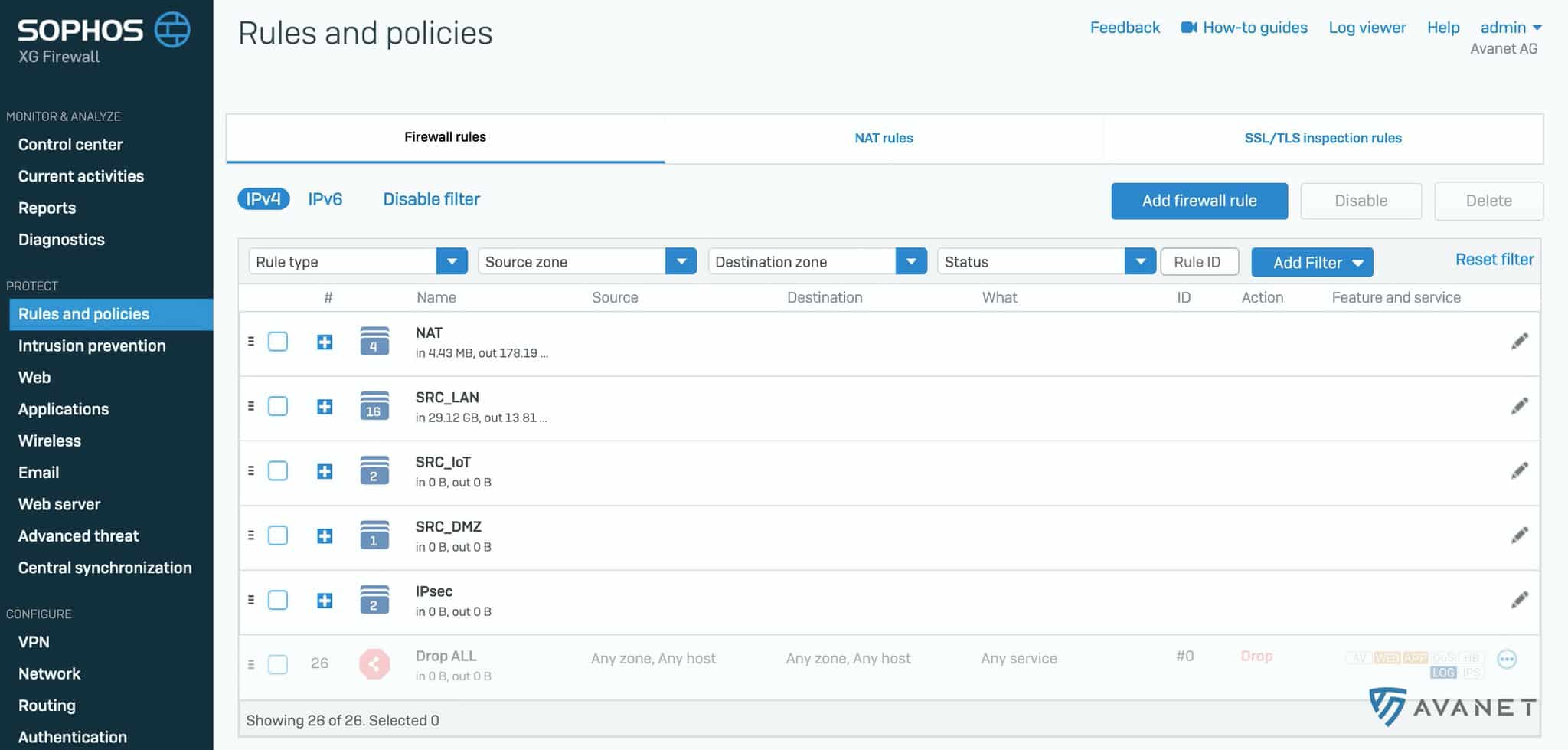

Beheer van firewallregels

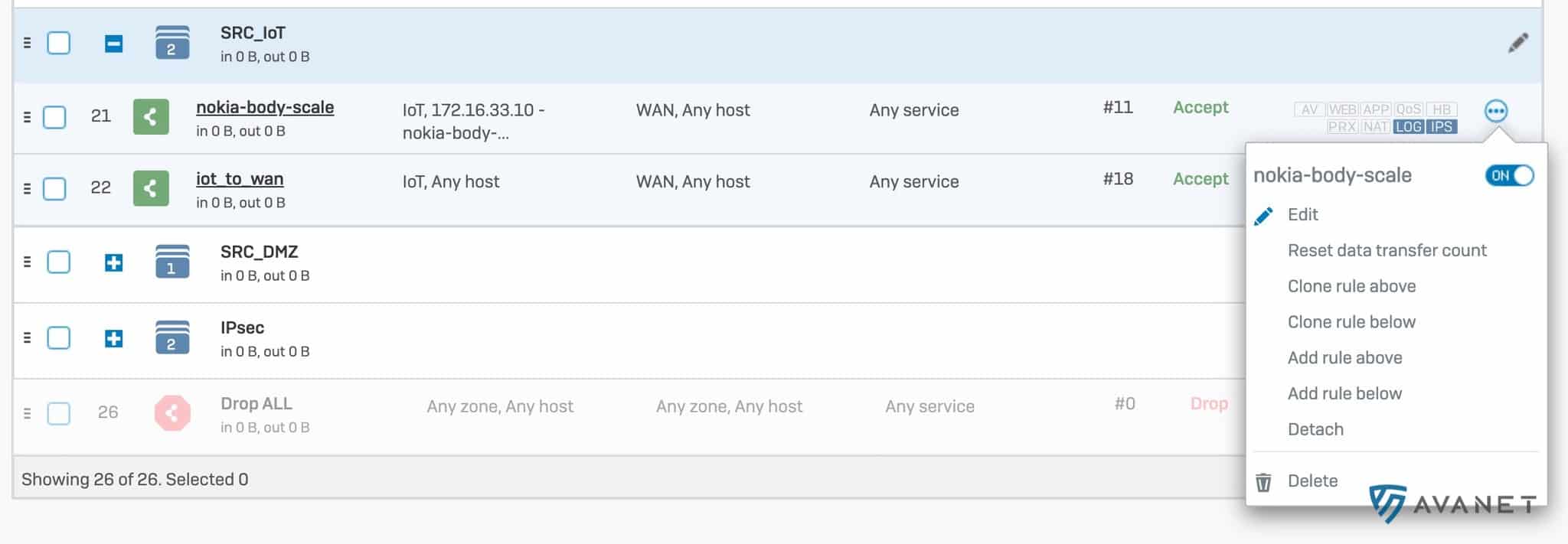

Met elke hoofdversie verbetert Sophos de omgang met firewallregels. In v18 kunnen meerdere firewallregels tegelijk worden geselecteerd om ze te verwijderen, te activeren of te deactiveren, of om ze aan een groep toe te voegen of eruit te verwijderen. Bovendien zijn firewallregels nu genummerd, zodat het totale aantal direct zichtbaar is. De rule‑ID blijft ongewijzigd. Daarnaast is het menu “Firewall” hernoemd naar “Rules and policies”.

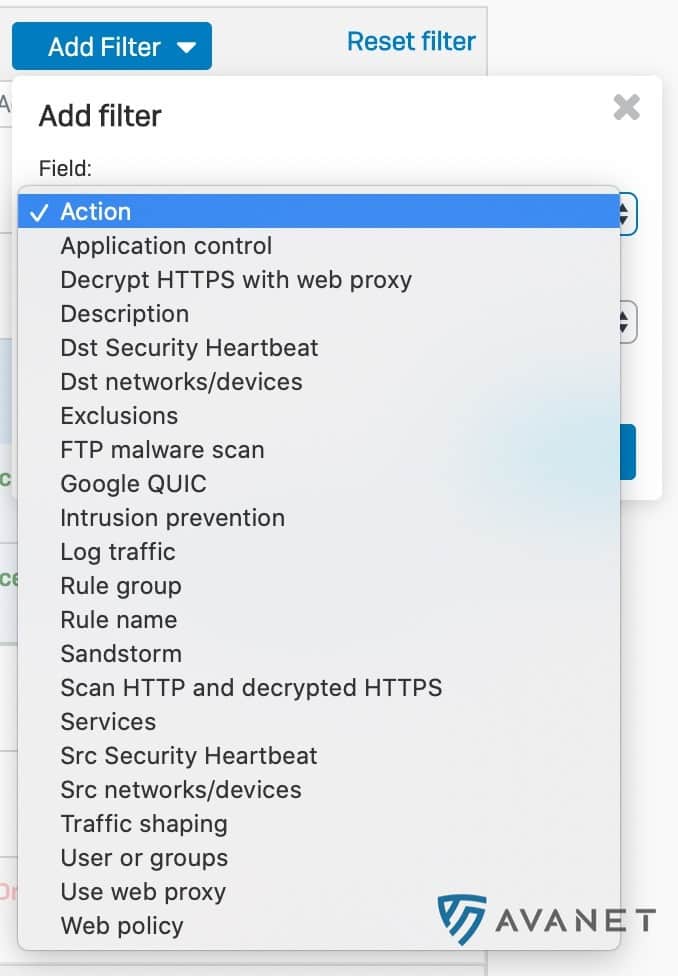

Er kunnen nu filters worden ingesteld, wat het zoeken naar specifieke regels aanzienlijk vereenvoudigt. De filterinstelling blijft behouden, zelfs als je naar een andere menusectie gaat en daarna weer naar het regeloverzicht terugkeert.

Wie had gehoopt dat Sophos nu ook de regelgroepen geopend zou laten na het opslaan van een regel, moet ik helaas teleurstellen. Hier is niets veranderd. 😖

Een veelgevraagde functie is eveneens toegevoegd: de teller voor het verkeer dat door een firewallregel is verwerkt, kan nu worden teruggezet naar nul.

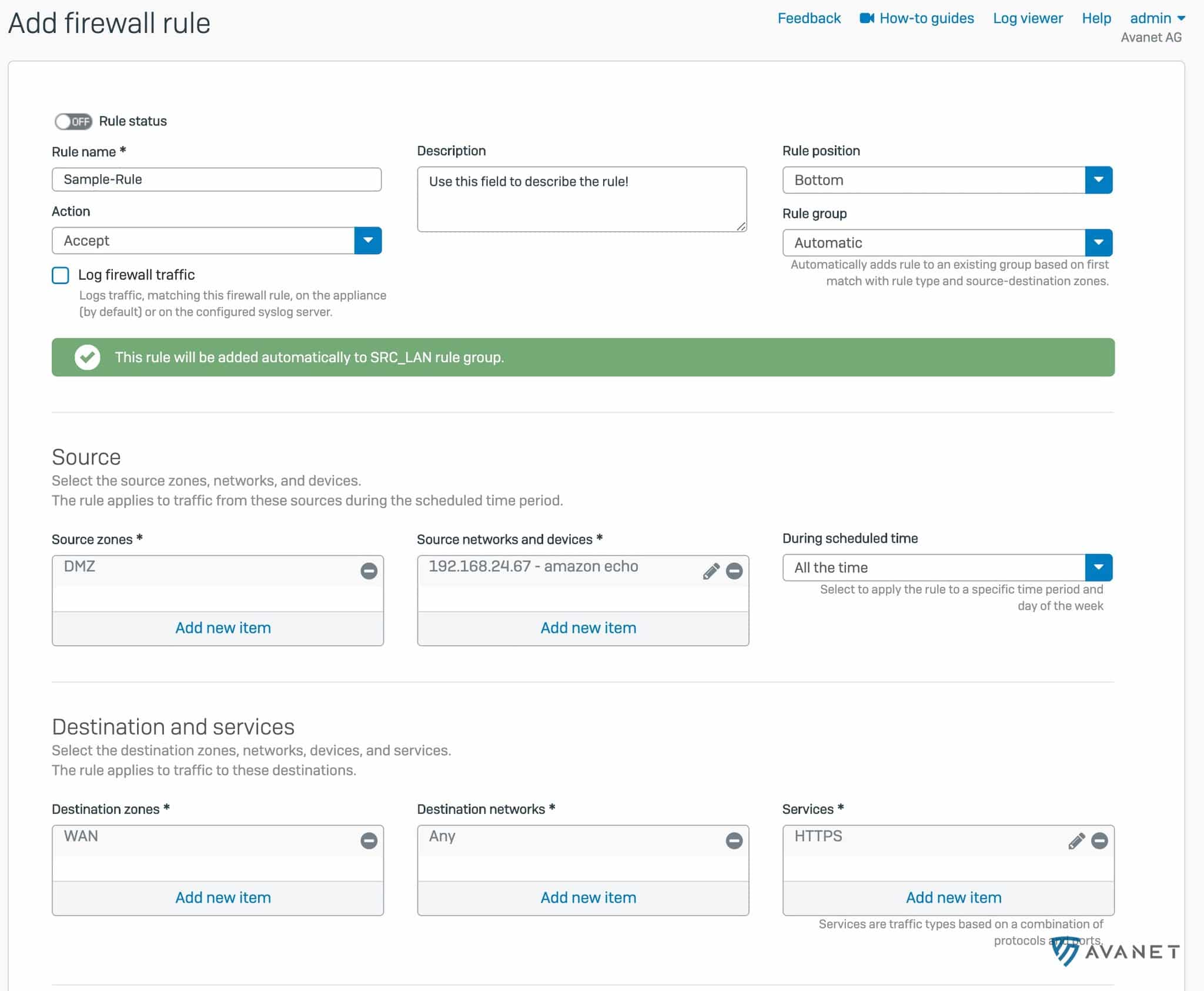

Bij het aanmaken van een nieuwe firewallregel is het nu mogelijk om de regel aanvankelijk in gedeactiveerde toestand op te slaan.

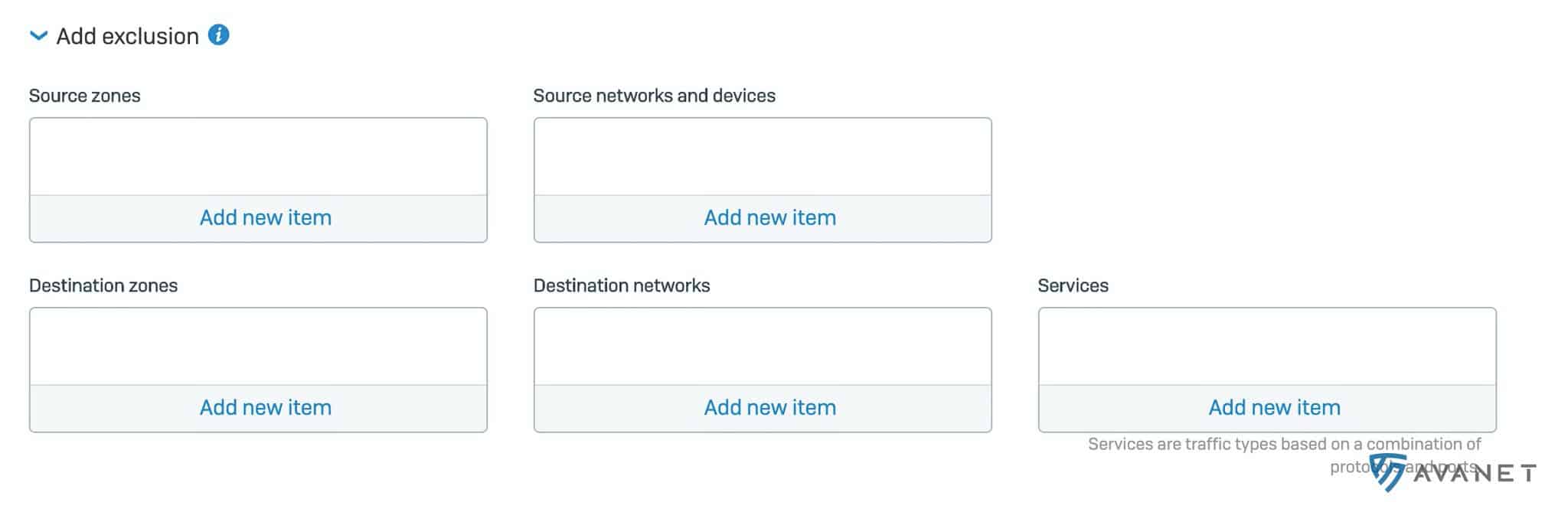

Bovendien kunnen in firewallregels nu uitsluitingen worden gedefinieerd. Dat helpt om het regelwerk slank te houden en overbodige extra regels te vermijden.

Log Viewer

Wie het artikel 7 Gründe, warum die XG Firewall (SFOS) besser ist als die UTM heeft gelezen, weet hoe nuttig de Log Viewer is. In de nieuwe versie krijgt deze tool nog een aantal extra handige functies.

Met één klik op een vermelding in de Log Viewer kun je direct een filter instellen, een SSL/TLS‑uitzondering definiëren of een IPS‑, applicatiecontrole‑ of webfilterpolicy aanpassen.

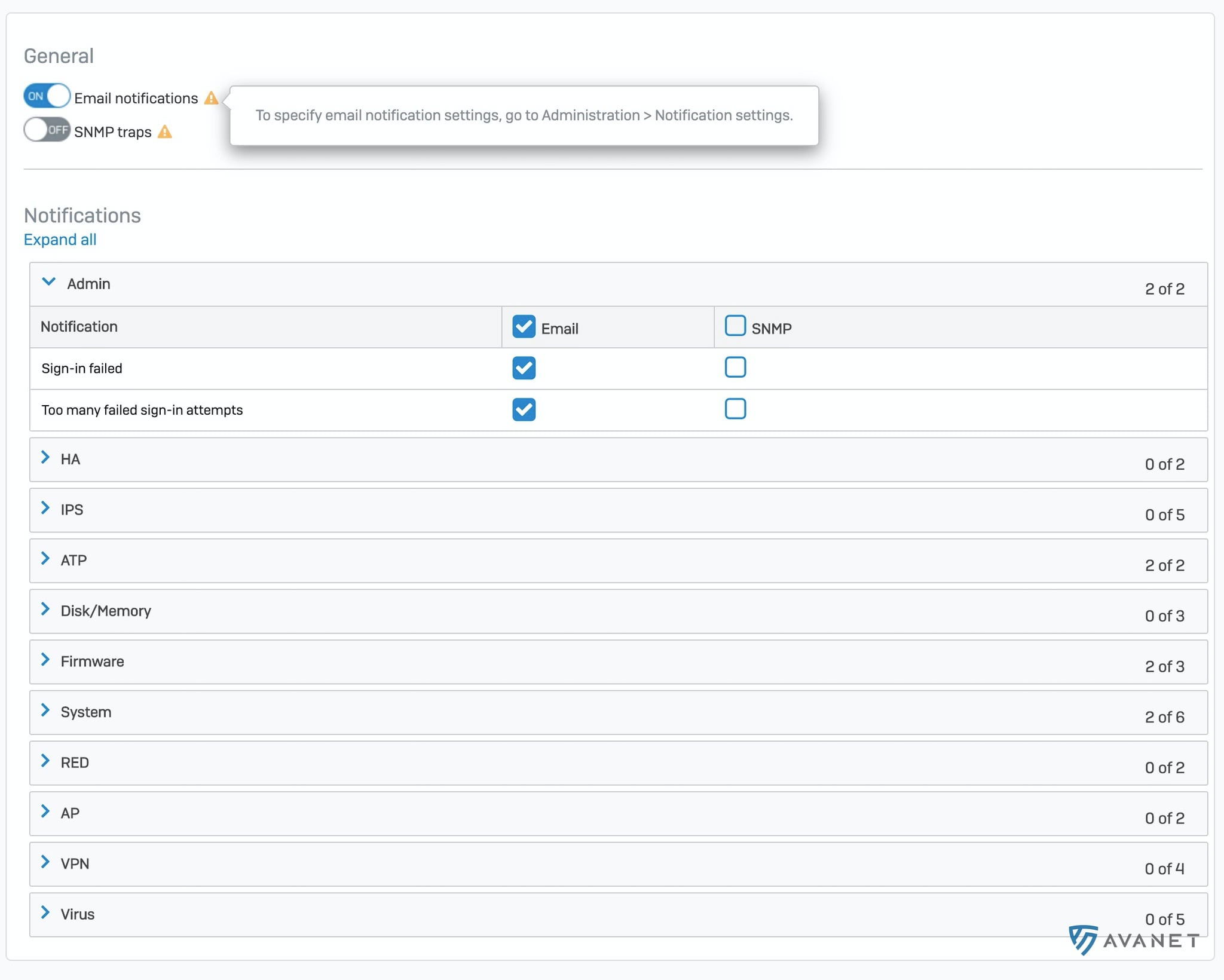

Alerts en notificaties

Onder “Administration” > “Notification settings” konden tot nu toe slechts twee opties voor e‑mailmeldingen worden ingeschakeld:

- IPsec tunnel up/down

- Email alert notifications

Als een RED niet bereikbaar was of een gebruiker te vaak een fout wachtwoord invoerde, bestond er tot nu toe geen mogelijkheid om hierover een melding te ontvangen.

Verbeteringen: appliances kunnen nu sneller en eenvoudiger tot één cluster worden samengevoegd. Daarnaast is een rollback van de firmware mogelijk.

- SNMPv3‑ondersteuning: duidelijk betere beveiliging dan SNMPv1 en SNMPv2 – voor zover je bij die eerste twee versies al van “beveiliging” kunt spreken. Het MIB‑bestand staat zoals gebruikelijk klaar om te downloaden.

- Interfaces hernoemen: tot nu toe heetten de interfaces Port1, Port2, enzovoort, zonder dat dit kon worden gewijzigd. In v18 kunnen deze namen nu worden aangepast. IPsec, IPS, draadloze netwerken enz. kunnen nog steeds niet worden hernoemd.

- GeoIP‑database‑updates: de database met land‑IP‑adressen kan nu onafhankelijk van firmware‑updates worden bijgewerkt.

- VMware Tools‑upgrade: VMware Tools is nu beschikbaar in versie 10.3.10 en ondersteunt ook Site Recovery Manager (SRM).

Upgrade naar SFOS v18

Vereisten

Ben je nieuwsgierig geworden naar een upgrade naar v18? Als je al een XG Firewall of een SG met SFOS gebruikt, heb je minimaal versie v17.5 MR6 nodig om naar v18 te kunnen overschakelen. Een rollback wordt zoals gebruikelijk ondersteund. Als er met v18 iets niet werkt zoals verwacht, kun je altijd terug naar de vorige versie.

SG naar XG

Als je nog een UTM‑firewall gebruikt, kun je ook overstappen op SFOS. De bijbehorende handleiding vind je hier: Sophos XG Firewall OS installeren op een SG‑appliance

Heb je ondersteuning nodig bij de migratie, dan helpen wij je graag. We hebben al tal van UTM‑systemen succesvol vervangen. 😎

XG 85 en XG 105

Voor de installatie van v18 is minimaal 4 GB RAM vereist. De komende SFOS‑versie zal daarom niet meer op een XG 85 of XG 105 kunnen draaien. Wie eigen hardware gebruikt met slechts 2 GB RAM, staat voor hetzelfde probleem. Cyberoam wordt eveneens niet langer ondersteund.

Eigenaren van een XG 85 of XG 105 doen er goed aan om naar de opvolgmodellen te kijken: Sophos XG 86 en XG 106. Momenteel loopt er nog tot 30‑09‑2020 een actie van Sophos waarbij je bij verlenging 50% korting op de nieuwe hardware krijgt.

Sophos Central Firewall Reporting and Management

Over dit onderwerp is er een afzonderlijke blogpost: Sophos Central Firewall Management – functies met SFOS v18