7 powodów, dla których XG Firewall (SFOS) jest lepszy niż UTM

Od ponad dwóch lat uruchamiamy tylko firewalle XG z SFOS lub instalujemy SFOS na urządzeniach SG. Zgoda, XG Firewall w pierwszych wersjach był absolutnym horrorem i tylko w nielicznych środowiskach nadawał się do użytku. Wraz z wersją 16 powoli było lepiej i odważyliśmy się realizować z nim mniejsze projekty. Od wersji v16.5 postawiliśmy całkowicie na XG w nowych projektach i od tego czasu nigdy więcej nie oglądaliśmy się za UTM.

Aby od razu to wyjaśnić: Kiedy mówię o XG Firewall, mam na myśli serię urządzeń XG z systemem operacyjnym Sophos Firewall OS (SFOS). Obsługujemy jednak również urządzenia SG, na których po prostu zainstalowaliśmy SFOS. Działa to bez zarzutu. 🙂

Po zrealizowaniu już wielu projektów z XG Firewall, chciałem podzielić się 7 powodami, dla których moim zdaniem XG Firewall jest lepszym wyborem niż seria SG z systemem operacyjnym UTM. Tym artykułem chciałbym więc wnieść swój wkład w debatę UTM vs. XG. 🥊

01 - Rozwój

Kiedy dziś szukam nowej aplikacji na smartfona lub komputer, zwracam szczególną uwagę na to, kiedy aplikacja była ostatnio aktualizowana. Jeśli nie znajdę listy zmian, sprawdzam konto społecznościowe, np. Twitter. Każda aktywność starsza niż rok jest dla mnie martwa i aplikacja na pewno nie trafi na mój smartfon ani komputer.

Zgadzam się, w przypadku UTM Firewall nie jest aż tak źle. Ale cykle aktualizacji zostały ekstremalnie wydłużone. Wcześniej dla UTM było co miesiąc prawie jedno uaktualnienie. Dziś są to już tylko co około 4 miesiące i nowych funkcji praktycznie już nie ma.

Powód jest następujący: Sophos zatrudnia około 300 programistów, którzy pracują nad systemami operacyjnymi SFOS i UTM. Jednak tylko około 5% z tych programistów nadal pracuje nad systemem operacyjnym UTM. Reszta pracuje nad XG Firewall. Widać więc również po producencie, gdzie leżą priorytety.

Od czasu do czasu użytkownikom UTM daje się nadzieję na nową funkcję. Ale tak naprawdę od dawna szuka się sposobu, by zachęcić wiernych użytkowników do XG, nie tracąc ich na rzecz innego producenta. Jako były użytkownik UTM wiem jednak, że nie zmienia się systemu tak szybko, jeśli nie jest to absolutnie konieczne. Dopóki więc UTM nie zostanie ostatecznie wycofany, dla większości nie ma po prostu powodu do zmiany.

Jeśli spojrzeć na mapę drogową obu systemów operacyjnych, lista dla SFOS jest niezwykle długa, a plany wykraczają daleko poza 18 miesięcy. W przypadku UTM funkcje były w przeszłości usuwane z mapy drogowej lub ciągle przesuwane w czasie. Wybitnym przykładem jest tutaj IKEv2. Funkcja ta przez długi czas znajdowała się na mapie drogowej, była ciągle przesuwana, a ostatecznie nawet całkowicie z niej usunięta. Po fali protestów w społeczności, została ponownie dodana i ma się pojawić w wersji 9.8 w przyszłym roku.

W przypadku Sophos Firewall OS sprawa wygląda zupełnie inaczej i dlatego jest to również pierwszy powód, dla którego kochamy ten system. Mniej więcej co siedem tygodni możemy cieszyć się nowymi MR - Maintenance Releases (wydaniami konserwacyjnymi), a 1 do 2 razy w roku pojawia się wydanie MINOR z naprawdę wieloma nowymi funkcjami. Sophos Firewall OS rozwinął się zatem w ciągu ostatnich kilku miesięcy z “dobrego” do “bardzo dobrego”. System nie jest jeszcze w pełni tam, gdzie powinien być i ma jeszcze kilka deficytów. Ale jak na tak młody system operacyjny, postępy są naprawdę bardzo duże!

02 - Sprzęt

Sprzęt Sophos XG Firewall i serii SG jest identyczny pod względem CPU, RAM, pamięci masowej i złączy. Małym wyjątkiem są tutaj Sophos XG 86 i XG 106, których nie ma w serii SG. Dwa najmniejsze modele to SG 85 i SG 105, które jednak mają mniej pamięci RAM i pamięci masowej niż XG 86 i XG 106. Ale zasadniczo można bez problemu zainstalować SFOS z XG Firewall na sprzęcie SG. Licencję można wtedy migrować 1:1.

Sposób instalacji SFOS na urządzeniu Sophos SG wyjaśniliśmy w poście KB: Zainstaluj Sophos XG Firewall OS na urządzeniu SG

W przyszłym roku spodziewana jest nowa seria sprzętowa, która obecnie nosi nazwę “XGS”. W tej chwili nie możemy jeszcze powiedzieć, czy zastąpi ona serię XG. Jako kompatybilny system operacyjny wymieniany jest w każdym razie tylko SFOS. Dla serii SG nie planuje się żadnego nowego wydania.

To, co przynajmniej w tej chwili również wyraźnie przemawia za XG Firewall z SFOS, to wsparcie dla nowych punktów dostępowych APX! Punkty dostępowe, które pojawiły się na rynku już w lipcu 2018 roku i posiadają nowy standard Wave-2, również dziś są kompatybilne tylko z firewallami XG i Central. Ze strony Sophos zawsze mówiło się, że punkty dostępowe APX nigdy nie zostaną dostosowane do UTM. Dla nas ten krok zawsze miał pełny sens! To jest sprzęt NextGen, który został opracowany tylko dla firewalli NextGen.

Z niedowierzaniem możemy wam jednak oznajmić, że Sophos wycofał się z tego planu. Obsługa punktów dostępowych APX zostanie wprowadzona dla UTM! Wsparcie planowane jest dla UTM 9.7, które ma zostać wydane pod koniec roku.

03 - Licencjonowanie

Licencjonowanie XG Firewall nie różni się całkowicie od UTM. Niemniej jednak, istnieją pewne ważne zalety.

Licencja podstawowa

Licencja podstawowa dla urządzenia XG Firewall jest bezpłatna. Funkcje w niej zawarte znajdziecie w osobnym artykule na temat Licencji podstawowej. Oto najważniejsze funkcje, z których możecie korzystać bezpłatnie:

- Ochrona bezprzewodowa

- SSL VPN lub klient Sophos Connect

- Połączenia VPN IPsec

Pakiet EnterpriseGuard

Na pewno znacie pakiet FullGuard Bundle, który odblokowuje wszystkie moduły z wyjątkiem Sandstorm na firewallu. Z pakietem FullGuard Plus Bundle otrzymacie również Sandstorm.

Dla serii XG dostępny jest również popularny pakiet EnterpriseGuard. Ten pakiet stanowi prawdziwą alternatywę dla pakietu FullGuard, ponieważ zaspokaja potrzeby większości klientów. Dzięki pakietowi EnterpriseGuard otrzymujecie ochronę sieci i sieci web, w tym wsparcie premium Sophos. Ochrona bezprzewodowa jest już bezpłatnie zawarta w licencji podstawowej. W związku z tym tylko nieliczni klienci będą musieli sięgnąć po droższy pakiet FullGuard, jeśli rzeczywiście istnieje potrzeba ochrony poczty elektronicznej i serwerów webowych.

04 - Reguły Firewall

Przejdźmy teraz do bardziej technicznej części, dlaczego moim zdaniem SFOS ma przewagę nad systemem operacyjnym UTM.

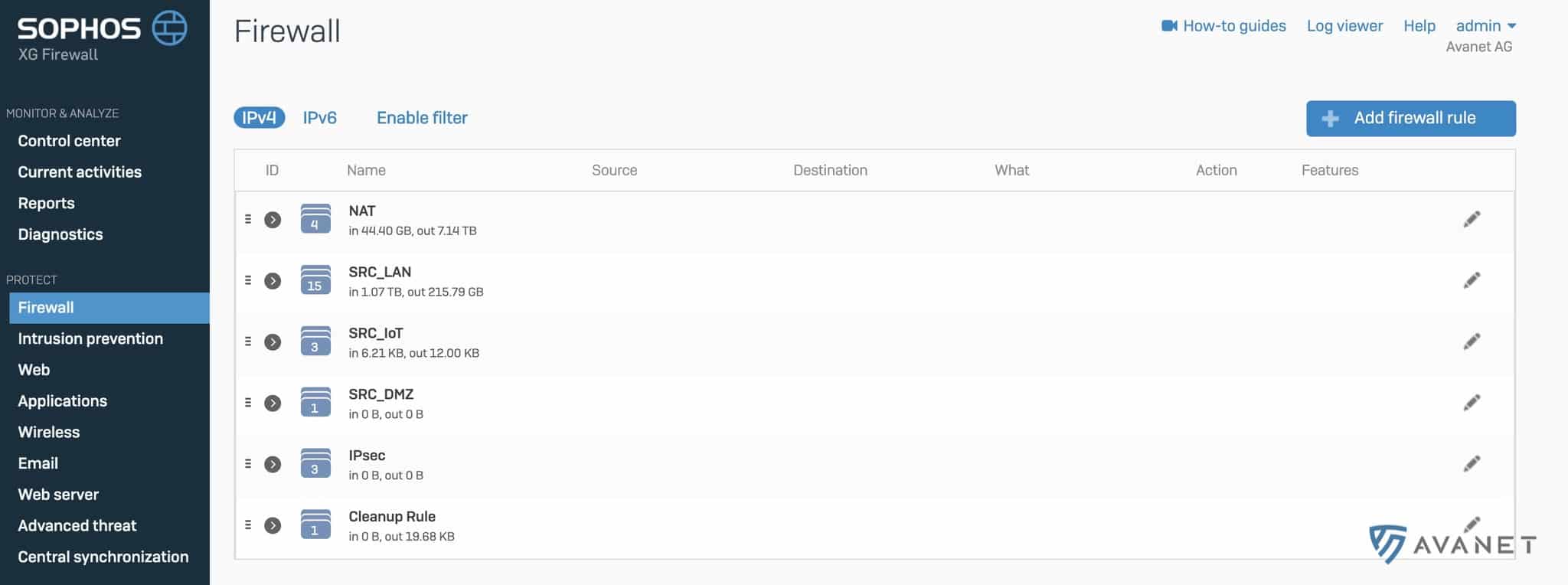

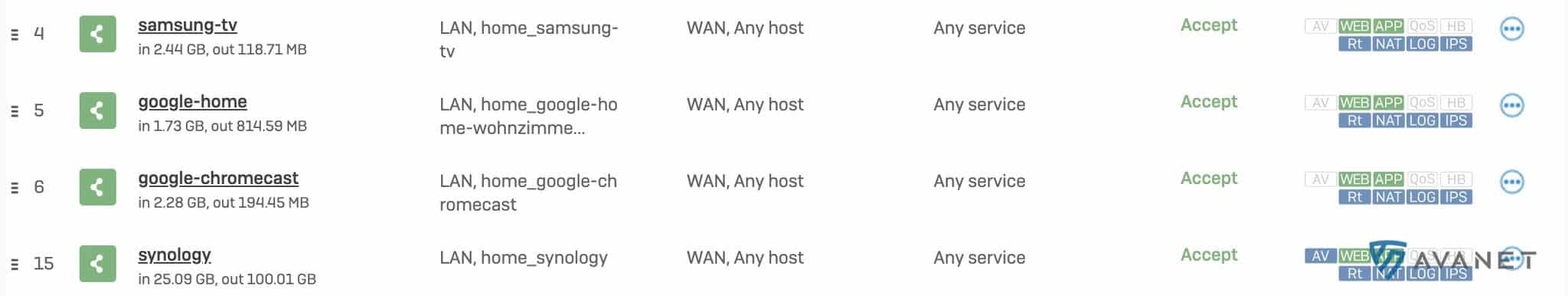

Reguły firewalla stały się znacznie bardziej przejrzyste w SFOS. Jeśli masz więcej niż 10 reguł firewalla, co prawdopodobnie ma miejsce w większości środowisk, można je doskonale grupować w SFOS. Poniższy zrzut ekranu z mojego firewalla XG w domu ma to dodatkowo wyjaśnić. Tutaj wszystkie urządzenia IoT mają swoją własną sieć, a reguły firewalla są grupowane w jednej grupie.

Kiedy przyjrzycie się grupie bliżej, szybko dowiecie się, które pojedyncze reguły firewalla nadal przepuszczają ruch, a które reguły być może nie są już używane. Ten widok pomaga w identyfikacji i usuwaniu zbędnych reguł.

W przeciwieństwie do UTM, w SFOS mogę nadać regule firewalla własną nazwę. W ramach reguły możliwe są również dłuższe komentarze, aby na przykład zanotować, kto stworzył tę regułę i w jakim celu została ona kiedyś utworzona.

- Każda reguła otrzymuje ID, za pomocą którego mogę sprawdzić w logach, jaki ruch przechodzi przez tę regułę.

- Od razu widać, czy dla danej reguły aktywny jest np. IPS czy filtr web.

Odnośnie reguł firewalla mógłbym teoretycznie wymienić wam jeszcze wiele innych zalet, które podkreślają, dlaczego nigdy więcej nie wróciłbym do UTM. Pozostanę jednak przy głównych argumentach wymienionych powyżej, które powinny już przekonać każdego administratora firewalla. 🙂

Nawet jeśli w SFOS wiele rzeczy zostało ulepszonych w zakresie reguł firewalla, to SFOS ma bardzo irytującą wadę w porównaniu do UTM. Zapisanie reguły firewalla w firewallach XG 86 do XG 135 trwa dobre 4-10 sekund! Ten stan rzeczy ma zostać poprawiony najpierw w wersji v18, a następnie całkowicie naprawiony w wersji v19.

05 - Przeglądarka logów

Nawet po kilku latach pracy z XG Firewall, Log Viewer to nadal absolutny hit! Umożliwia szybkie i łatwe sprawdzanie logów bezpośrednio przez interfejs graficzny. Zanim jednak stracę zbyt wiele słów na ten temat, po prostu obejrzyjcie poniższy film:

06 - Sophos Central

Nie, nie obawiajcie się! Nie zamierzam teraz również opowiadać o Sophos Synchronized Security, z której dział marketingu Sophos wydał hasło stulecia. Ale jeśli to pomoże Wam wymienić Wasze UTM na XG, to oczywiście chętnie dołączymy. Czy wiedzieliście, że dzięki Synchronized Security na XG Firewall możecie zobaczyć, jakie aplikacje działają na punktach końcowych? 😂 Więc tak, Synchronized Security w przyszłości przyniesie jeszcze więcej genialnych możliwości!

Przejdźmy teraz jednak, w odniesieniu do Central, do funkcji, która jest jeszcze w powijakach, ale ma ogromny potencjał. Mówię o Central Firewall Management. Dzięki niej możliwe jest powiązanie firewalla z Central i zarządzanie nim z tego poziomu. Takie powiązanie można już teraz wykonać, ale naprawdę interesujące funkcje dopiero nadejdą! Niestety, nie mogę jeszcze zbyt wiele zdradzić, ale jeśli Sophos dobrze się do tego zabierze, może to zakończyć się zarządzaniem dla SDN. Nowych funkcji możemy spodziewać się już pod koniec tego roku.

07 - Aktualizacje oprogramowania układowego

Jak już powiedziałem, zawsze uważamy aktualizacje za dobre. Powiedzenie nigdy nie zmieniaj działającego systemu to absolutna bzdura, jeśli chodzi o firewall. Poruszyliśmy to już w poprzednim poście o konieczności aktualizacji firewalla.

Z pewnością zrozumieliście, że aktualizacje są ważne. Ale aktualizacje są również bardzo niebezpieczne, ponieważ może się zdarzyć, że potem nie wszystko będzie działać tak płynnie, jak wcześniej. Od administratorów, którzy się tego obawiają, zawsze słyszy się wspomniane wcześniej powiedzenie. 😅

Aby nieco przeciwdziałać zagrożeniom związanym z aktualizacjami, w XG Firewall wprowadzono kilka ulepszeń:

- Aktualizacje punktów dostępu i REDów są rozłączone i nie są już zintegrowane z aktualizacją firewalla. Dzięki temu REDy mogą być aktualizowane nawet bez restartowania firewalla.

- Jeśli aktualizacja firewalla nie powiodła się i chcesz wrócić do poprzedniej wersji, jest to możliwe za pomocą kilku kliknięć.

Wnioski

Ten artykuł stał się nieco dłuższy, niż pierwotnie zamierzałem. Przedstawiłem w nim siedem powodów, które moim zdaniem powinny zachęcić każdego zwolennika UTM do zmiany. Ja również kiedyś uwielbiałem UTM, ale właśnie w kwestii bezpieczeństwa przyszłości, aktualizacji i jasnej wizji, nasz zdrowy rozsądek wcześnie podpowiedział nam zmianę i nigdy tego nie żałowaliśmy! Jeśli chodzi o porównanie UTM vs. XG, XG ma dla nas zdecydowanie bardziej imponującą wagę bojową. Bądźcie więc odważni, a raczej rozsądni (😅) i w następnym projekcie postawcie na XG Firewall. Gdy ten krok zostanie wykonany, możecie zacząć migrować swoje UTM do SFOS.

Wady

Nawet jeśli SFOS oferuje naprawdę wiele doskonałych funkcji, można by odnieść wrażenie, że ten artykuł został napisany przez różowe okulary. Dlatego zamieszczam tutaj krótki rozdział z wadami, ponieważ, jak już wspomniałem, SFOS jest nadal bardzo młodym systemem operacyjnym i w rzeczywistości jest jeszcze kilka rzeczy, które nie działają optymalnie.

Szybkość GUI

- Ładowanie lub zapisywanie reguł zapory trwa zbyt długo i nie jest takie, jakiego byśmy sobie życzyli.

- Generowanie raportów lub nawet zasoby systemowe bezwzględnie potrzebują przyspieszenia.

* Jak już wspomniano w artykule, te rzeczy zostaną poprawione w wersji v18 i rozwiązane w wersji v18.5.

Zmienianie nazw obiektów

- Niestety, nie wszędzie możliwe jest późniejsze zmienianie nazw utworzonych wpisów. Dotyczy to na przykład stref, sieci bezprzewodowych, aktywnych portów NAT firewalla, polityk ochrony IPS, polityk ochrony serwerów webowych, polityk IPsec i kilku innych.

* Powodem jest to, że twórcy firewalla Cyberoam, który nadal stanowi podstawę SFOS, użyli nazwy tych obiektów jako klucza podstawowego w bazie danych. To oczywiście znacznie utrudnia późniejsze zmienianie nazw. Ale nad tym też trwają prace i pierwsze ulepszenia spodziewane są w wersji v18.

Reguły NAT

- Utworzone reguły NAT nie mogą być już edytowane, jeśli są aktywne. Należy je najpierw dezaktywować, edytować, a następnie ponownie aktywować.

* Ma zostać naprawione w wersji v18.

Powiadomienia

- Powiadomienia w systemie UTM są nadal o wiele lepsze. Można tam praktycznie o wszystkim informować się drogą mailową. SFOS oferuje pod tym względem prawie żadnych opcji. W SFOS 17.5 MR4 wprowadzono pewne ulepszenia w tym zakresie, ale nadal nie oferuje tych możliwości, które w UTM uważaliśmy za oczywiste.

* Ma zostać dalej ulepszone w wersji v18.

Więcej informacji

Często odwołuję się w tym artykule do wersji v18, która ma przynieść wiele usprawnień. Według Sophos, v18 ma pojawić się jeszcze pod koniec 2019 roku. My jednak uważamy to oszacowanie za bardzo optymistyczne i bardziej trafne jest I kwartał 2020 roku jako okres wydania. 😅