Threat Intelligence Feeds dla zapory – Blokowanie ataków zanim zapukają

W niektóre dni, jako administrator IT, czujesz się, jakbyś był pod ciągłym ostrzałem: w każdej minucie boty i cyberprzestępcy próbują znaleźć luki w sieci. Spojrzenie na dzienniki zapory pokazuje powódź podejrzanych prób połączeń z całego świata. Czy nie byłoby uspokajające, gdyby znani atakujący nie mogli nawet zapukać do Twojej sieci? Właśnie tutaj wkraczają Threat Feeds – często nazywane również Threat Intelligence Feeds lub w skrócie Threat Intel Feeds. Ale co się za tym kryje i dlaczego warto używać takich kanałów na zaporze?

Dlaczego potrzebujesz Threat Feeds na zaporze?

Threat Feeds to w zasadzie stale aktualizowane listy znanych Wskaźników Kompromitacji (IoC) – na przykład złośliwych adresów IP, domen lub adresów URL. Te kanały są dostarczane przez wyspecjalizowane źródła: organizacje bezpieczeństwa, inicjatywy branżowe, społeczności open source lub komercyjnych dostawców wywiadu o zagrożeniach. Nowoczesna zapora może importować takie zewnętrzne kanały i dzięki temu automatycznie blokować ruch danych ze znanych zagrożeń, zanim atak faktycznie nastąpi.

Stale pojawiają się nowe zagrożenia i żaden administrator nie może ręcznie śledzić wszystkich niebezpiecznych adresów IP i domen. Tutaj Threat Intelligence Feed dostarcza zaporze praktycznie dodatkowej wiedzy: stale informuje ją o tym, które źródła są obecnie znane jako niebezpieczne. W ten sposób zapora może zapobiegać połączeniom z tymi celami, zanim złośliwe oprogramowanie lub atakujący wyrządzą jakiekolwiek szkody. W nowszych modelach zapór (np. Sophos od wersji 21 z Active Threat Response) obsługa takich kanałów stron trzecich jest już mocno zintegrowana. Ale wielu innych producentów również ma podobne funkcje – zasada pozostaje ta sama.

Zalety Threat Feed na zaporze są oczywiste:

- Proaktywna ochrona: Znane zagrożenia są blokowane, zanim dotrą do Twojej sieci i wyrządzą szkody.

- Elastyczność: Możesz korzystać z kanałów z różnych źródeł i dostosowywać je do własnych wymagań – od bezpłatnych kanałów społecznościowych po wysoce wyspecjalizowane kanały premium.

- Automatyzacja: Zapora aktualizuje i wykorzystuje kanał automatycznie; ciągłe ręczne aktualizowanie list blokowania nie jest już konieczne, co znacznie odciąża administratorów.

Podsumowując, zapora z Threat Feed działa jak system wczesnego ostrzegania, który przechwytuje znanych złych nadawców już na granicy sieci. Znacząco zwiększa to bezpieczeństwo infrastruktury, a jednocześnie zauważalnie zmniejsza niechciany ruch, który w ogóle przenika do systemów wewnętrznych.

Proaktywna obrona: Zatrzymuj boty i ataki z wyprzedzeniem

Praktycznym przykładem wartości dodanej Threat Feeds jest obrona przed atakami opartymi na botnetach. Wiele mechanizmów bezpieczeństwa (takich jak blokowanie po X nieudanych próbach) wykrywa ataki brute-force stosunkowo niezawodnie, jeśli pochodzą one z jednego adresu IP. Jednak nowocześni atakujący rozpraszają swoje próby na liczne boty: każdy pojedynczy zainfekowany host próbuje na przykład tylko jednej lub dwóch prób logowania, i to w długim okresie czasu. Żaden pojedynczy adres IP nie zwraca na siebie uwagi lokalnie – ataki pozostają pod radarem i omijają konwencjonalne mechanizmy ochrony, takie jak Fail2Ban lub limity logowania.

Tutaj szeroko pozycjonowany Threat Intelligence Feed odgrywa swoją siłę. Jeśli dzienniki wielu zapór są oceniane, można zauważyć, że niektóre adresy IP wykazują podejrzane działania rozproszone na wielu systemach. Jeśli ten sam adres IP pojawia się na przykład w dziennikach logowania dziesiątek różnych firm z nieudanymi próbami, jest to wyraźna wskazówka skoordynowanego ataku. Takie adresy są następnie oznaczane w Threat Feed i centralnie blokowane. Twoja własna zapora uczy się na tym: gdy tylko jeden z tych hostów botnetu spróbuje tego choć raz u Ciebie, jest natychmiast identyfikowany i odpierany – dzięki wiedzy z kanału – bez możliwości wyrządzenia jakichkolwiek znaczących szkód.

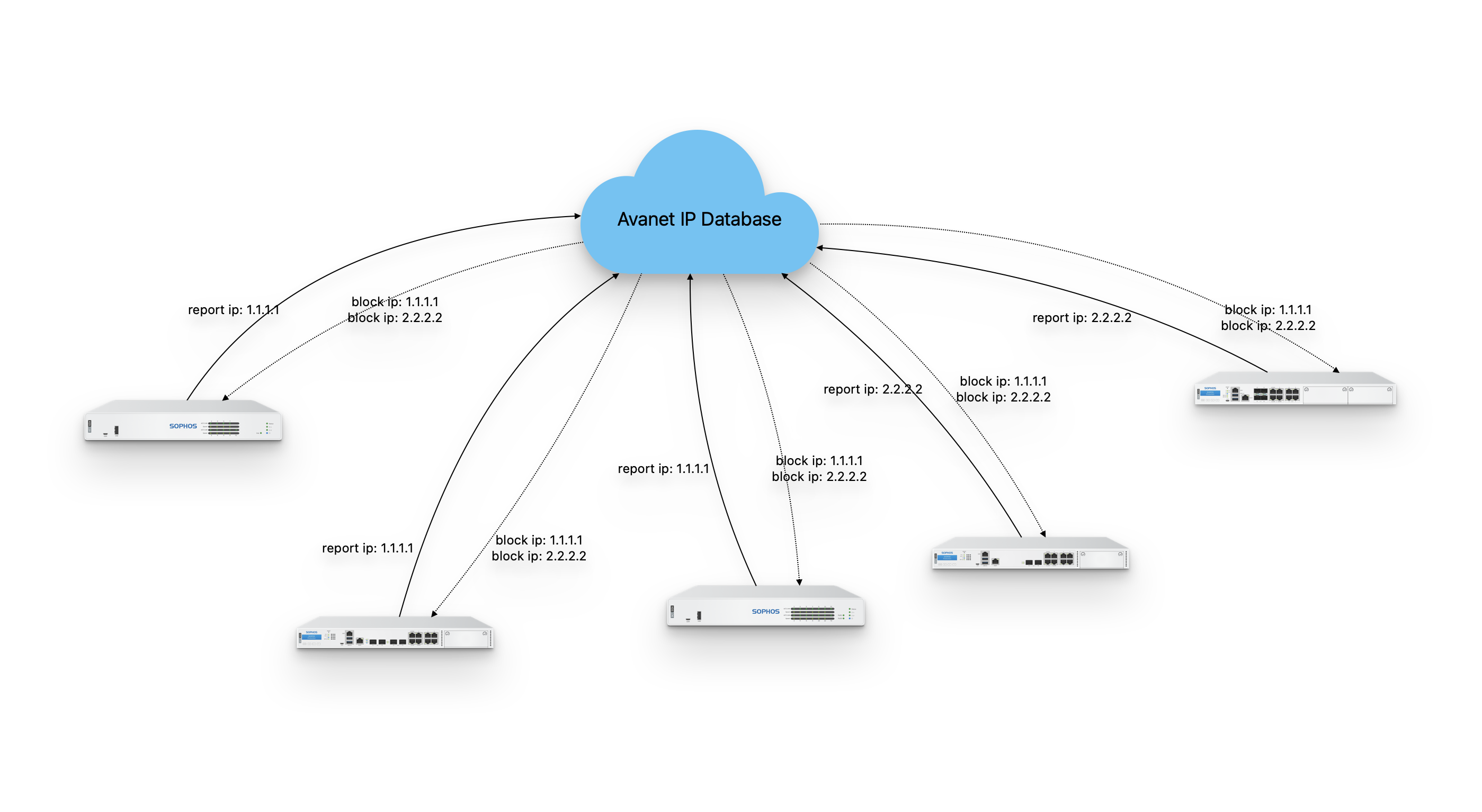

Rysunek: Światowa sieć zapór służy jako sensoryczny system wczesnego ostrzegania. Jeśli zarządzana zapora wykryje podejrzany adres IP i zgłosi go do centralnej bazy danych w chmurze, wszyscy podłączeni uczestnicy otrzymują tę informację. Złośliwy adres IP jest oznaczany w Threat Intelligence Feed i dzięki temu blokowany na wszystkich zaporach w sieci. W ten sposób wszyscy korzystają z doświadczeń innych. Cybora przekształca te dane dla nas w doskonały Threat Feed.

Dzięki tej współdzielonej Threat Intelligence, rozproszone, pełzające ataki mogą być również zatrzymywane proaktywnie. Każdy nowo wykryty złośliwy adres IP trafia do kanału w krótkim czasie – a tym samym na listę blokowania wszystkich uczestniczących zapór. W rezultacie liczba udanych prób ataku jest drastycznie zmniejszona. Zapora musi przetwarzać mniej “szumu”, a prawdziwym atakom znacznie trudniej jest przedostać się niezauważenie.

Prosta integracja z Sophos, Fortinet, Palo Alto & Co.

Na szczęście integracja Threat Feed z powszechnymi platformami zapór jest prosta. Chociaż w Avanet koncentrujemy się głównie na Sophos Firewall, kanał można zintegrować równie dobrze z rozwiązaniami innych producentów. Czy to Fortinet FortiGate, Palo Alto Networks, Check Point, OPNsense czy inni – większość nowoczesnych zapór obsługuje zewnętrzne listy blokowania/Threat Feeds i może subskrybować listę adresów IP/domen przez URL.

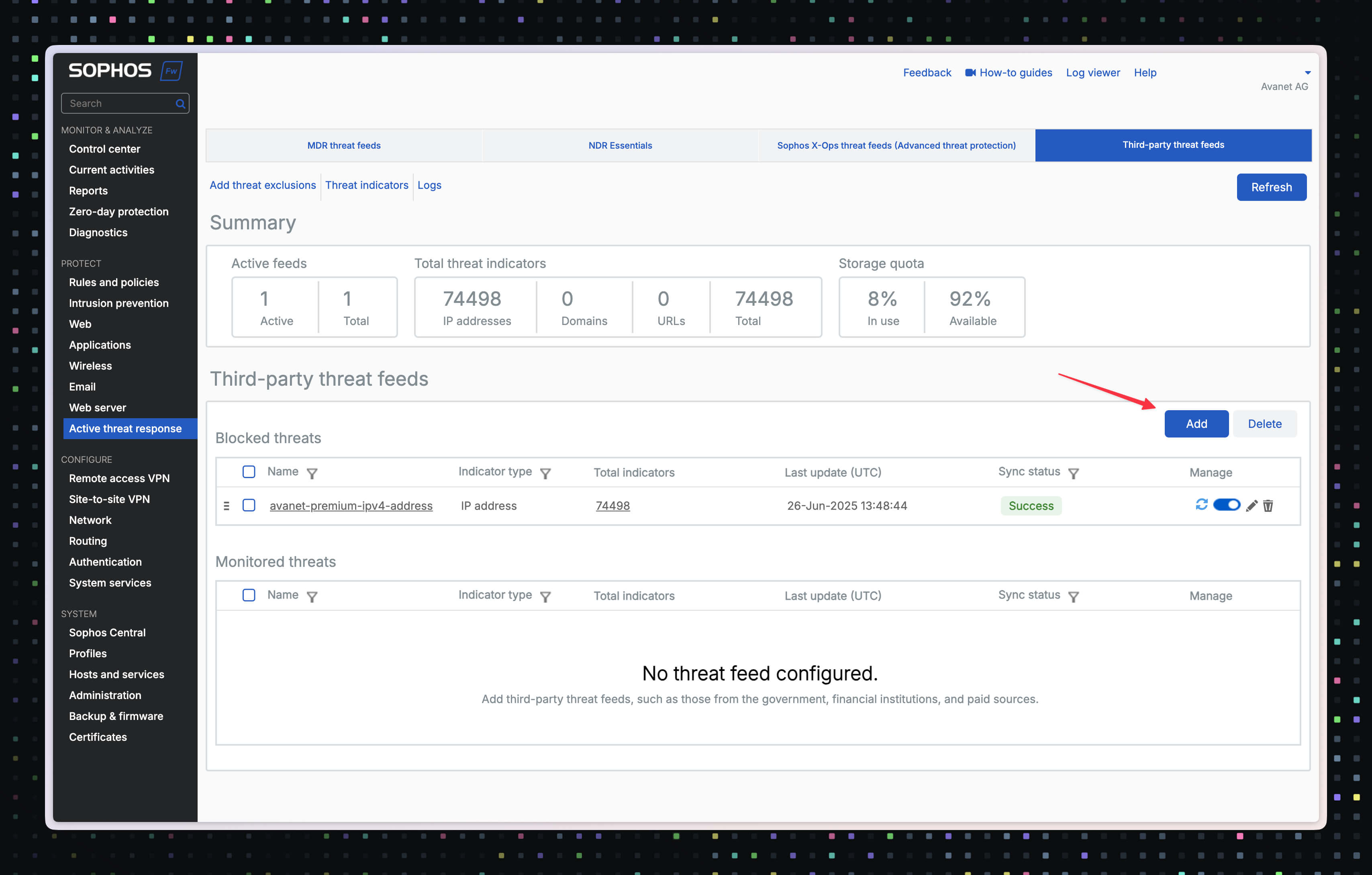

Na przykładzie Sophos XGS widać, jakie to proste: Przez interfejs WWW w menu “Third-Party Threat Feeds” dodajesz nowy kanał, podajesz nazwę, adres URL kanału i typ (IPv4, Domena lub URL), wybierasz Blokuj jako akcję – gotowe. Działa to podobnie w Fortinet lub Palo Alto, tylko funkcje nazywają się tam nieco inaczej (np. External Block List w FortiGate lub External Dynamic List w Palo Alto).

Ogólnie rzecz biorąc, do zintegrowania Cybora Threat Feed potrzeba tylko kilku kroków:

- Uzyskaj URL kanału: Najpierw otrzymujesz od nas adres URL żądanego Threat Feed (np. dla Basic Feed lub Premium).

- Wprowadź w zaporze: Otwórz obszar zewnętrznych/niestandardowych Threat Feeds lub list blokowania w interfejsie zapory i dodaj tam nowy kanał/konektor. Nazwę i opis można wybrać dowolnie. Jako źródło podajesz otrzymany URL kanału.

- Ustaw reguły filtrowania: Określ, jaki typ wskaźnika jest importowany (adresy IPv4, domeny, adresy URL) i co zapora powinna z nim zrobić – zazwyczaj blokować. Następnie ustaw interwał odpytywania (np. co 6 godzin) i zapisz konfigurację.

Po tych krokach zapora automatycznie łączy się z kanałem i ładuje aktualne Wskaźniki Kompromitacji. Od tego momentu dostarczanie Threat Intel działa w tle: lista złośliwych adresów IP i domen jest regularnie aktualizowana, a zapora blokuje wszystkie zawarte w niej adresy w pełni automatycznie. Integracja zajmuje często tylko kilka minut – jednak zysk w zakresie bezpieczeństwa jest ogromny.

Wyselekcjonowane Threat Intelligence Feeds od Cybora

Obecnie w Internecie dostępnych jest wiele bezpłatnych list blokowania i Threat Feeds. Dlaczego więc warto korzystać z kanału od Cybora? Wyzwanie polega na jakości i aktualności danych. Cybora zbudowała wyselekcjonowany Threat Intelligence Feed, który jest specjalnie zoptymalizowany dla zapór i stale udoskonalany. Podejście Cybora łączy wiele źródeł i inteligentnie je filtruje, aby zapewnić kompleksowy i wiarygodny wynik. W tym celu wykorzystujemy między innymi:

- Publiczne listy społecznościowe i OSINT: np. znane listy blokowania ze społeczności bezpieczeństwa, które gromadzą aktualne zagrożenia.

- Komercyjna Threat Intelligence: zakupione kanały danych od wyspecjalizowanych dostawców bezpieczeństwa, którzy dostarczają ekskluzywne materiały (np. o nowych domenach złośliwego oprogramowania).

- Honeypoty i własna sensorystyka: Cybora obsługuje systemy honeypot i wykorzystuje dodatkowe dane telemetryczne do rozpoznawania atakujących, adresów IP, domen i wzorców ataków.

- Telemetria zapór ze środowisk klientów: Zapory zarządzane przez Avanet mogą dostarczać zanonimizowane dzienniki ataków i anomalii, które Cybora uwzględnia w analizie i selekcji kanału.

Dzięki połączeniu wszystkich tych informacji powstaje stale aktualizowany strumień złośliwych wskaźników, który wykracza daleko poza pojedyncze źródła. Co ważniejsze: Cybora selekcjonuje i weryfikuje dane, aby w dużej mierze wykluczyć fałszywe alarmy (false positives). Zamiast po prostu wrzucać wszystkie możliwe listy bez sprawdzenia – co mogłoby łatwo fałszywie zablokować legalne usługi – stawiamy na jakość ponad ilość. Każdy adres IP lub domena w Cybora Feed faktycznie dał się zauważyć jako atak lub złośliwa infrastruktura, często na kilku niezależnych systemach. Dzięki temu możesz zaufać Cybora Feed i aktywować go na zaporze z czystym sumieniem, bez obawy o niepotrzebne blokowanie legalnego ruchu.

Cybora Threat Intelligence Feed jest od dłuższego czasu używany na kilku zarządzanych przez nas zaporach i został przetestowany w różnych środowiskach klientów w rzeczywistych warunkach. W kontrolowanych wdrożeniach stale udoskonalaliśmy logikę selekcji, interwały aktualizacji i kontrole jakości. Wynikiem jest stabilny, praktyczny kanał, który działa na zaporze bez dodatkowego wysiłku i jest stale ulepszany dzięki informacjom zwrotnym z operacji. W ten sposób nowe instalacje natychmiast korzystają z ustaleń z terenu.

Cztery pakiety Threat Feed na każdą potrzebę

Nie każde środowisko potrzebuje tej samej głębi Threat Intelligence. Dlatego oferujemy Cybora Threat Feed w czterech etapach rozbudowy – od bezpłatnego pakietu podstawowego po rozwiązanie high-end. Dzięki temu każdy znajdzie odpowiedni poziom ochrony:

Basic

- 0 CHF rocznie

- Interwał aktualizacji: co 24 h

- Kanały IPv4: ≈ 30 000 adresów IP

Standard

- 179 $ rocznie

- Interwał aktualizacji: co 6 h

- Kanały IPv4: ≈ 45 000 adresów IP

- Wsparcie

- 100 % rabatu dla klientów z subskrypcją Sophos Firewall*

Premium

- 349 $ rocznie

- Interwał aktualizacji: co 1 h

- Kanały IPv4: ≈ 120 000 adresów IP

- Kanały domen / URL

- Wsparcie Subskrybuj

Ultimate

1999 $ rocznie

- Interwał aktualizacji: co 15 min

- Kanały IPv4: > 220 000 adresów IP

- Kanały domen / URL

- Wsparcie

- Basic: Bezpłatna podstawowa ochrona z listami podstawowymi opartymi na społeczności. Zawiera około 30 000 znanych złośliwych adresów IP i jest aktualizowana co 24 godziny. Idealny dla mniejszych środowisk, które chcą solidnej podstawowej ochrony w korzystnej cenie.

- Standard: Wyselekcjonowany standardowy kanał o szerszym zasięgu (ok. 45 000 adresów IP) i aktualizacjach co 6 godzin. Uwzględnia dodatkowe wiarygodne źródła, aby umożliwić bardziej precyzyjne wykrywanie i zmniejszyć liczbę fałszywych alarmów. Odpowiedni dla firm, które chcą zauważalnie zwiększyć swoje bezpieczeństwo, a jednocześnie zmniejszyć niepotrzebny ruch.

- Premium: Kanał premium dla wysokich wymagań, aktualizowany co godzinę. Obejmuje około 120 000 znanych złych adresów IP, a także – od IV kwartału 2025 r. – dodatkowo obszerne kanały domen i adresów URL (ponad 30 wyselekcjonowanych list). Zawiera ekskluzywne dane z naszych honeypotów, kanałów partnerskich i analiz w czasie rzeczywistym. Dla organizacji, które nie chcą iść na kompromis w kwestii bezpieczeństwa.

- Ultimate: Kompleksowy pakiet bez zmartwień z maksymalnym zasięgiem. Zawiera wszystkie dostępne punkty danych (obecnie ponad 220 000 adresów IP) i jest aktualizowany co 15 minut – prawie w czasie rzeczywistym. Oferuje najwyższą możliwą ochronę i jest szczególnie interesujący dla infrastruktur krytycznych lub większych firm, które chcą uzbroić się przeciwko wszelkim zagrożeniom. (Ten pakiet jest oferowany indywidualnie i skierowany do bardzo wymagających środowisk.)

Wszystkie warianty Cybora Threat Feed są w pełni kompatybilne z Sophos Firewall (od v21 z odpowiednim pakietem licencji Xstream Protection) i wymienionymi innymi systemami. Możesz zacząć od małego – na przykład z bezpłatnym Basic Feed – i w razie potrzeby przejść na wyższe poziomy, jeśli wymagania dotyczące bezpieczeństwa wzrosną. Dla obecnych klientów, którzy już korzystają z naszej subskrypcji Sophos Firewall, dostępne są rabaty na płatne pakiety kanałów, więc integracja opłaca się podwójnie.

Wniosek – Wypróbuj i bądź o krok przed niebezpieczeństwem

Ataki stają się z każdym dniem coraz bardziej wyrafinowane i liczniejsze – ale nie musisz stawiać im czoła bez ochrony. Threat Intelligence Feed daje zaporze niezbędną przewagę, aby blokować znane źródła zagrożeń zanim zapukają do drzwi. Doświadczenie pokazuje: Po aktywacji takiego kanału często jest się zaskoczonym, jak wiele prób połączeń jest automatycznie blokowanych już w pierwszych dniach. Wszystkie żądania botów, skanery i wątpliwe próby logowania, które wcześniej musiały być mozolnie odpierane przez systemy wewnętrzne lub oddzielne reguły, teraz odbijają się bezpośrednio od zapory.

Dlaczego więc po prostu nie przekonać się samemu, jaka to różnica? Dzięki Cybora Basic Feed możesz przetestować za darmo i bez zobowiązań, ile niechcianego ruchu występuje w Twoim środowisku – i ile z niego jest już dławione w zarodku przez Threat Feed. Uzyskane wyniki budują zaufanie: widzisz czarno na białym, która część codziennego ruchu jest faktycznie złośliwa i teraz w ogóle nie obciąża infrastruktury bezpieczeństwa.

W końcu obowiązuje zasada: “Twoja zapora zasługuje na więcej wiedzy.” Threat Feed jest skutecznym środkiem do dostarczenia tej wiedzy. Korzystając z inteligencji roju z tysięcy źródeł, zawsze pozostajesz o krok przed atakującymi. Wypróbuj to – Twoja zapora (i Twój spokój ducha) Ci podziękują.

FAQ

Co to jest Threat Feed lub Threat Intelligence Feed?

Czym różni się Threat Feed od klasycznych reguł zapory lub IPS?

Jakie wymagania licencyjne obowiązują w Sophos?

Które zapory są obsługiwane?

Od kiedy kanał Cybora jest w użyciu?

Jak duża jest sieć Threat Intel Cybora?

Setki produkcyjnych zapór klientów oraz kilka serwerów honeypot rozmieszczonych na całym świecie na pięciu kontynentach stale dostarczają dane telemetryczne. Dane te trafiają w wyselekcjonowanej formie do Cybora Threat Feed i są stale aktualizowane.

Przekazywanie danych telemetrycznych do Cybora odbywa się wyłącznie po wcześniejszym uzgodnieniu z danym klientem. Ponadto anonimizujemy dane przed ich dalszą analizą i selekcją.