Luka SQL injection w Sophos SFOS załatana

W Sophos Firewall OS wykryto lukę bezpieczeństwa, która była już aktywnie wykorzystywana. Sophos rozesłał hotfix, jednak administratorzy firewalli powinni mimo to zmienić wszystkie lokalne hasła.

Co się stało?

Na pierwszy rzut oka może wydawać się sprzeczne, że firewall mający chronić infrastrukturę IT sam jest podatny na ataki. W praktyce jednak obowiązuje prosta zasada: każdy system, na którym działa oprogramowanie, może zawierać luki – często po prostu nie zostały one jeszcze odkryte.

22 kwietnia 2020 r. o godzinie 20:29 użytkownik zgłosił firmie Sophos lukę zero-day. W tym momencie atak trwał już około pięciu godzin. Został zauważony, ponieważ w portalu administracyjnym pojawiła się podejrzana aktywność. Zgłoszenie do Sophos szybko przyniosło efekt: około 22:00 zablokowano pierwsze domeny. Równolegle zidentyfikowano przyczynę problemu i rozpoczęto prace nad hotfixem. 25 kwietnia 2020 r. o godzinie 7:00 – około 63 godziny po pierwszych atakach – hotfix został rozesłany na wszystkie firewalle z SFOS.

Luka umożliwiała osobom atakującym pobieranie z Internetu lokalnych nazw użytkowników wraz z hashami haseł. W najgorszym przypadku mogło to pozwolić na uzyskanie dostępu do firewalla, o ile wcześniej udałoby się odtworzyć hasło na podstawie hashy. Incydent ten po raz kolejny pokazuje, jak ważne jest stosowanie długich, złożonych i bezpiecznych haseł.

Kto był zagrożony?

Potencjalnie zagrożone były wszystkie systemy, na których działa Sophos Firewall OS (SFOS) – urządzenia SG, firewalle XG oraz instalacje wirtualne. Fakt, że dany system był podatny na lukę, nie oznacza automatycznie, że został skutecznie zaatakowany.

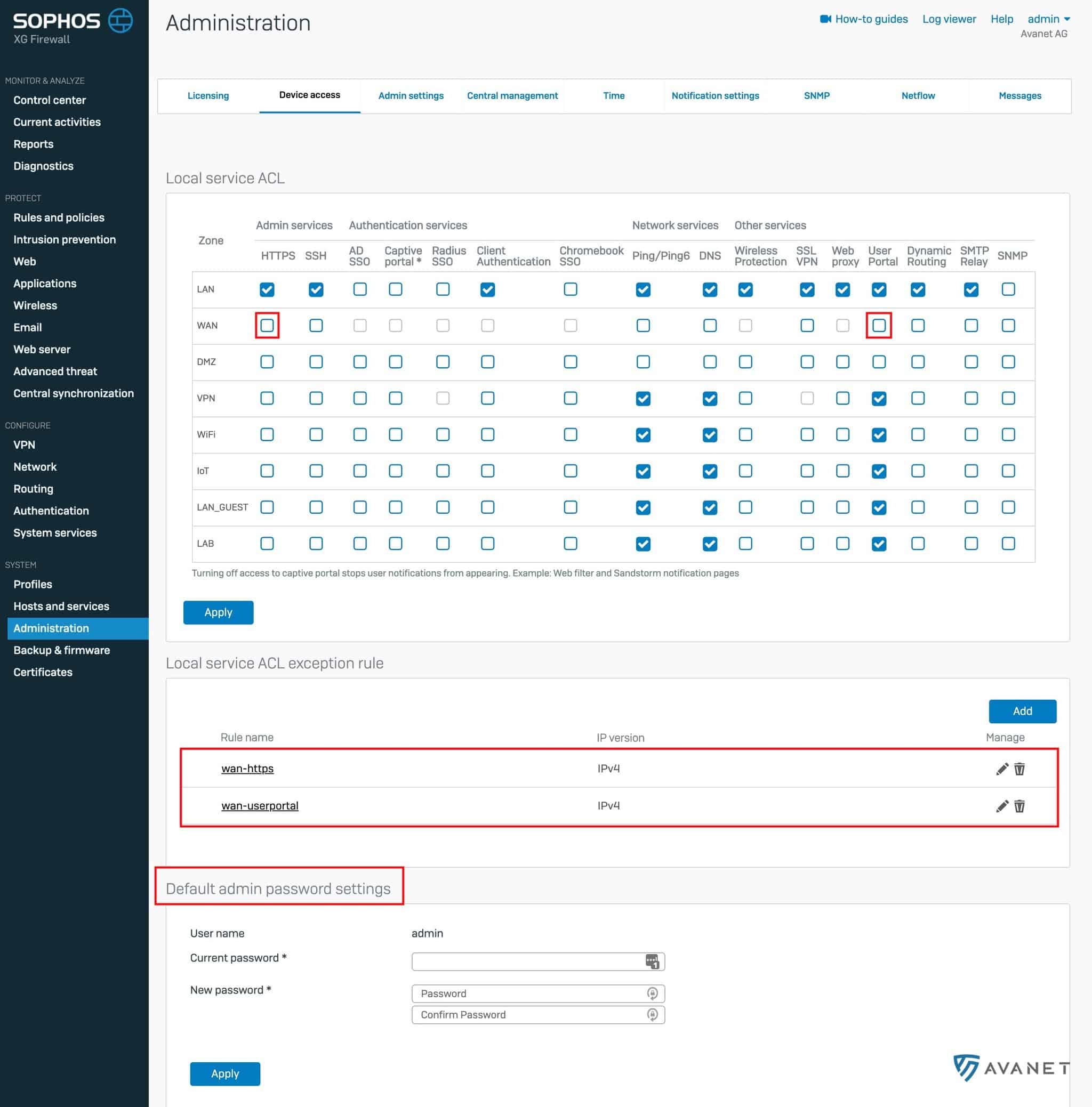

Szczególnie krytyczne były firewalle, których interfejs administracyjny HTTPS lub portal użytkownika były dostępne z Internetu (patrz zrzut ekranu poniżej). Jeśli ustawienia domyślne zostały zmienione tak, że inna usługa firewalla – na przykład SSL VPN – nasłuchiwała na tym samym porcie co jedno z portali, taka konfiguracja również była narażona.

Jakie działania należy podjąć?

Trojan Asnarök wykorzystywał wcześniej nieznaną (zero-day) lukę SQL injection w fazie przed uwierzytelnieniem. Sophos stanowczo zaleca zmianę wszystkich lokalnych haseł na firewallu. Dotyczy to hasła administratora oraz wszystkich haseł użytkowników, których konta zostały utworzone bezpośrednio na firewallu. Konta synchronizowane z zewnętrznych usług, na przykład z Active Directory, nie są objęte tym zaleceniem.

- Zmienić hasło administratora (hasło superadministratora firewalla)

- Zrestartować firewall

- Zmienić wszystkie pozostałe lokalne hasła

U klientów posiadających umowę serwisową sprawdzono już, czy wykonano wszystkie wymagane kroki.

- Na zrzucie ekranu widać, które pola wyboru nie powinny być zaznaczone; ich aktywacja umożliwia dostęp do firewalla z Internetu.

- Niżej można zdefiniować reguły ręczne tak, aby dostęp do firewalla był dozwolony, na przykład, tylko z określonego adresu IP. Znacząco podnosi to poziom bezpieczeństwa.

- Na dole ekranu widoczna jest sekcja, w której można zmienić hasło administratora.

Hotfix

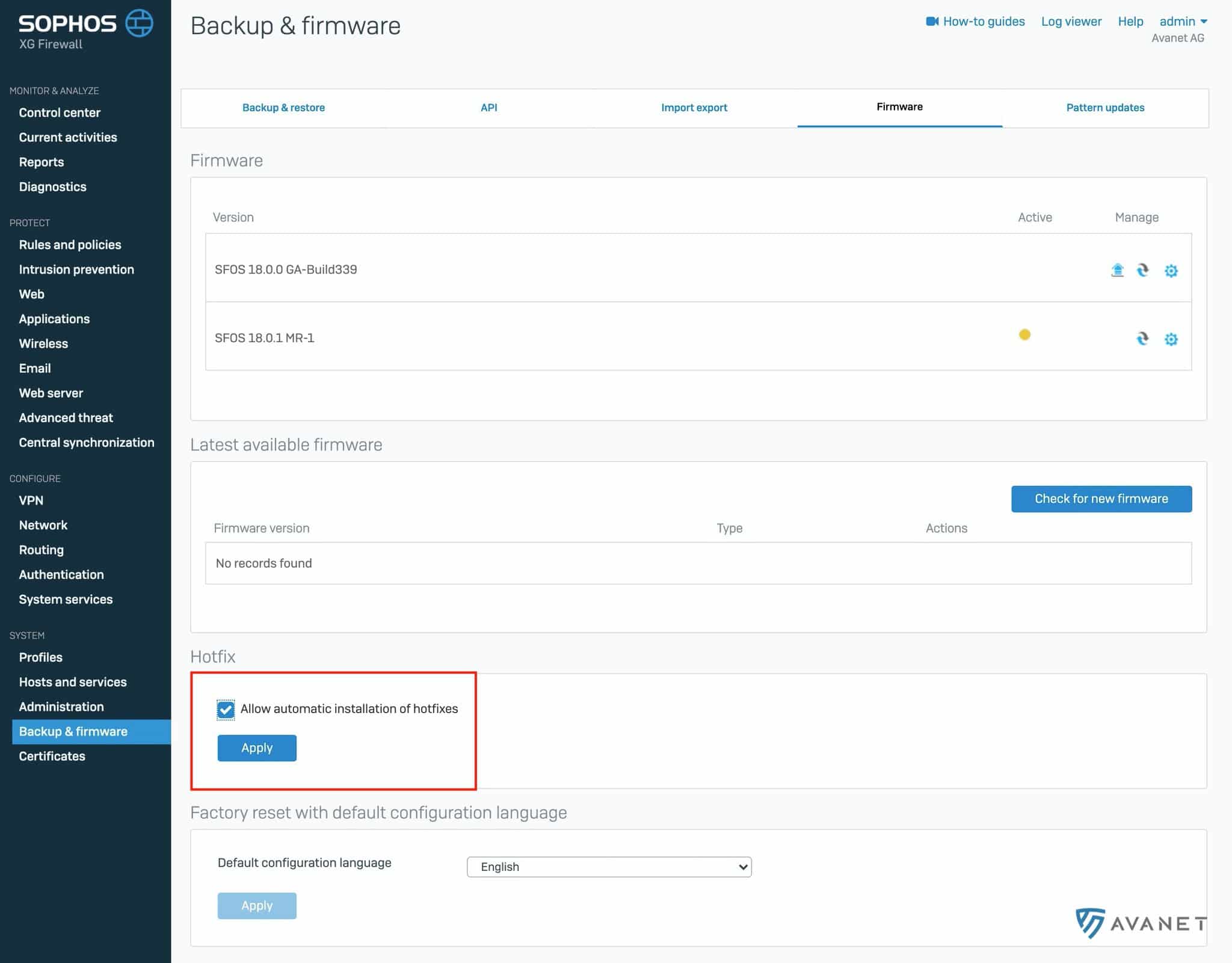

Sophos rozesłał hotfix usuwający lukę za pośrednictwem mechanizmu automatycznych aktualizacji. Automatyczna instalacja aktualizacji jest domyślnie włączona.

Patch otrzymały wszystkie firewalle z SFOS 17.x lub nowszym. Jeżeli wasz firewall nadal działa na wersji 15 lub 16, on również jest podatny i trzeba go pilnie zaktualizować.

Więcej informacji

Osoby, które regularnie czytają nasz blog, wiedzą już, że na co dzień zajmujemy się produktami Sophos i zarabiamy na usługach oraz wsparciu w tym obszarze. Chociaż mówi się, że nie należy gryźć ręki, która karmi, świadomie staramy się nie patrzeć na wszystko przez różowe okulary. Piszemy to, co naprawdę myślimy, a to może oczywiście obejmować również krytyczne uwagi. Dlatego, bez upiększania czegokolwiek, jak zawsze przedstawiamy naszą szczerą ocenę:

Naszym zdaniem Sophos zareagował tutaj bardzo szybko i bardzo przejrzyście. Wielu innych producentów pozostaje zwykle bardzo powściągliwych i nigdy tak naprawdę nie wiadomo, co się wydarzyło.

Sophos poinformował społeczność w krótkim czasie zarówno przez artykuł w bazie wiedzy, jak i wpis na blogu. Jako partner Sophos otrzymaliśmy w niedzielę również wiadomość e-mail, i to aż w ośmiu kopiach. Informacje o incydencie zostały więc najpierw opublikowane bezpośrednio przez producenta, a nie wyłącznie za pośrednictwem serwisów informacyjnych, co w branży bezpieczeństwa nie jest wcale standardem.

W bazie wiedzy znajdują się wszystkie szczegóły dotyczące incydentu oraz zalecanych działań. Ten wpis koncentruje się na kluczowych punktach, które w wielu środowiskach są w zupełności wystarczające.