Skanowanie HTTPS – Dlaczego powinno być włączone na Sophos

Z tematem „szyfrowania” jest pewien problem. Czy wy też macie wrażenie, że wszyscy ciągle o nim słyszą, nawet o nim rozmawiają, ale jego faktyczne upowszechnienie postępuje raczej powoli? Dzięki projektowi „Let’s Encrypt” przynajmniej szyfrowana komunikacja w Internecie - pomiędzy stroną WWW a jej odwiedzającym - dostała mocny impuls! Dzięki bezpłatnym certyfikatom SSL „Let’s Encrypt” chce uczynić szyfrowane połączenia nowym standardem.

W tym wpisie chciałbym pokazać, co to oznacza dla waszej Sophos Firewall, gdy nagle większość ruchu webowego zaczyna być szyfrowana.

Początki „https://”

Cofnijmy się na chwilę o kilka lat i spójrzmy, jak rozwijał się Internet w kierunku „https://”. Z perspektywy Avanet obserwowaliśmy ten okres głównie przez pryzmat działań Google. Wybaczcie więc, że poniższa krótka oś czasu jest mocno „googlocentryczna”.

- 2010 - Google verschlüsselt Suchanfragen (BETA)

- 2011 - YouTube wird standardmässig verschlüsselt

- 2013 - Edward Snowden mówi, że dobrze zaimplementowane szyfrowanie jest bezpieczne

- 2013 - (marzec) Wyszukiwarka Google domyślnie szyfruje zapytania

- 2014 - Google faworyzuje strony HTTPS i pozycjonuje je wyżej, aby zachęcić użytkowników do przejścia na HTTPS

- 2015 - (03.12.2015) Let’s Encrypt wchodzi w otwartą fazę beta dla wszystkich

- 2016 - (09.03.2016) Let’s Encrypt wystawił już 1 milion certyfikatów

- 2016 - (13.04.2016) Let’s Encrypt kończy fazę beta

- 2016 - (16.10.2016) Po raz pierwszy udział stron z szyfrowaniem HTTPS w ruchu webowym osiąga 50 procent

- 2017 - (24.10.2017) 71 ze 100 najczęściej odwiedzanych stron korzysta z HTTPS

- 2018 - (luty) 81 ze 100 najpopularniejszych stron w sieci domyślnie używa HTTPS

1,7 miliona certyfikatów dla ponad 3,8 miliona stron.

Z naszej perspektywy Google, korzystając ze swojej pozycji giganta wyszukiwarek, w dużym stopniu przyczynił się do tego, że administratorzy coraz częściej wyposażają swoje strony w certyfikat SSL. Skoro zapowiedziano, że szyfrowane połączenia będą miały wpływ na ranking, w praktyce jest się wręcz zmuszonym do wdrożenia certyfikatu SSL. Dzięki Let’s Encrypt można to zrobić nawet bezpłatnie!

* Oczywiście sami również przetestowaliśmy „Let’s Encrypt”. Od stycznia 2016 ten blog korzysta z certyfikatu Let’s Encrypt.

Szyfrowanie a bezpieczeństwo

Już sama powyższa grafika wyraźnie pokazuje, że szyfrowane strony WWW prawdopodobnie staną się w przyszłości standardem. W gruncie rzeczy to dobra wiadomość, prawda? I tak, i nie. Dla odwiedzającego jest to oczywiście świetne - komunikacja pomiędzy nim a wywołaną stroną jest szyfrowana. Zwłaszcza w sklepach internetowych, gdzie przesyłane są dane wrażliwe, przekłada się to na dodatkowy poziom zaufania. Z punktu widzenia bezpieczeństwa waszej zapory sieciowej, która chciałaby skanować ruch w poszukiwaniu złośliwego oprogramowania, nie jest to jednak sytuacja idealna.

„Zwykła” zapora sieciowa nie jest w stanie skanować szyfrowanego ruchu.

Jak uniknąć „ślepego lotu” waszej Sophos

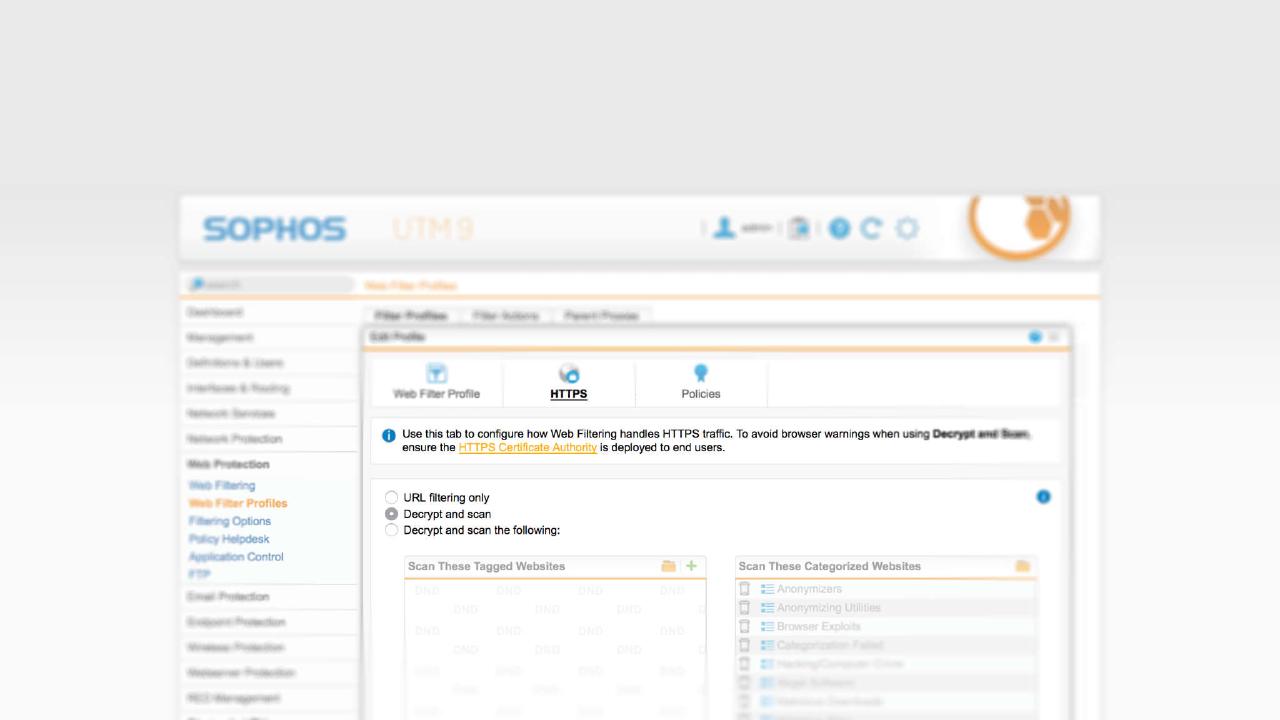

Na szczęście firewall SOPHOS to nie jest „zwykła” zapora. 🙂 Wielu z was zapewne wie, że UTM już od dłuższego czasu potrafi skanować połączenia SSL. Warunkiem jest oczywiście ważna licencja na Web Protection.

W praktyce nadal stosunkowo rzadko spotykamy konfiguracje, w których ta funkcja jest faktycznie włączona. W efekcie cały ruch HTTPS nie jest sprawdzany pod kątem złośliwego oprogramowania, a połączenia do botnetów przechodzą przez UTM niezauważone. Dotyczy to zarówno UTM, jak i XG. W tym miejscu mogę więc tylko zdecydowanie zalecić włączenie HTTPS Scanningu na waszym SOPHOS‑ie.

Przykład z praktyki

Na koniec spójrzmy krótko, jak wygląda HTTPS Traffic w praktyce. Na jednej z zapór u klienta wygląda to na przykład tak:

Ponieważ zarządzam wieloma zaporami, mogę potwierdzić, że na części z nich ruch HTTPS faktycznie już przeważa. Oczywiście zależy to od profilu firmy i zwyczajów korzystania z Internetu. Podsumowując, mogę jednak stwierdzić, że udział ruchu HTTPS na wszystkich analizowanych przez nas firewallach średnio przekracza 30%. Oznacza to, że bez HTTPS Scanningu niemal 1/3 ruchu przechodziłaby przez zaporę bez jakiejkolwiek inspekcji.

W czasach, gdy ransomware ukrywa się w kodzie JavaScript na zhakowanych stronach WWW, trzeba wykorzystać wszystkie możliwości oferowane przez firewall. Zadbajcie więc, aby na waszej liście zadań znalazły się następujące punkty:

- włączyć HTTPS Scanning

- korzystać z sandboxingu (Sophos Sandstorm)

- stosować ochronę antywirusową z HIPS i Malicious Traffic Detection

- gruntownie szkolić użytkowników

Podsumowanie

Kiedyś strony z certyfikatem SSL były rzadkością. Dziś, dzięki Let’s Encrypt, wystawienie własnego certyfikatu jest bardzo proste, a do tego bezpłatne. Statystyki jasno pokazują, że w przyszłości praktycznie cały ruch WWW będzie szyfrowany. Dlatego zdecydowanie rekomendujemy włączenie i poprawną konfigurację HTTPS Scanningu na UTM lub XG.

Czas nie stoi w miejscu i także tu wyraźnie widać, że firewall nie może po prostu stać przez 5 lat w kącie bez jakichkolwiek zmian. Regularna konserwacja i okresowe przeglądy są absolutnie niezbędne, aby być gotowym na nowe zagrożenia.