Sophos Adaptive Attack Protection API

Krajobraz zagrożeń stale ewoluuje, a administratorzy IT stają przed wyzwaniem ochrony swoich sieci i punktów końcowych przed coraz bardziej wyrafinowanymi atakami. Szczególnie innowacyjnym rozwiązaniem, które w tym pomaga, jest Adaptive Attack Protection API firmy Sophos. Technologia ta stanowi dynamiczny środek ochronny, który automatycznie aktywuje dodatkowe środki bezpieczeństwa po wykryciu ataku. W tym wpisie na blogu wyjaśniono, jak działa Adaptive Attack Protection API, jakie korzyści oferuje i jak administratorzy IT mogą ją zintegrować ze swoją strategią bezpieczeństwa.

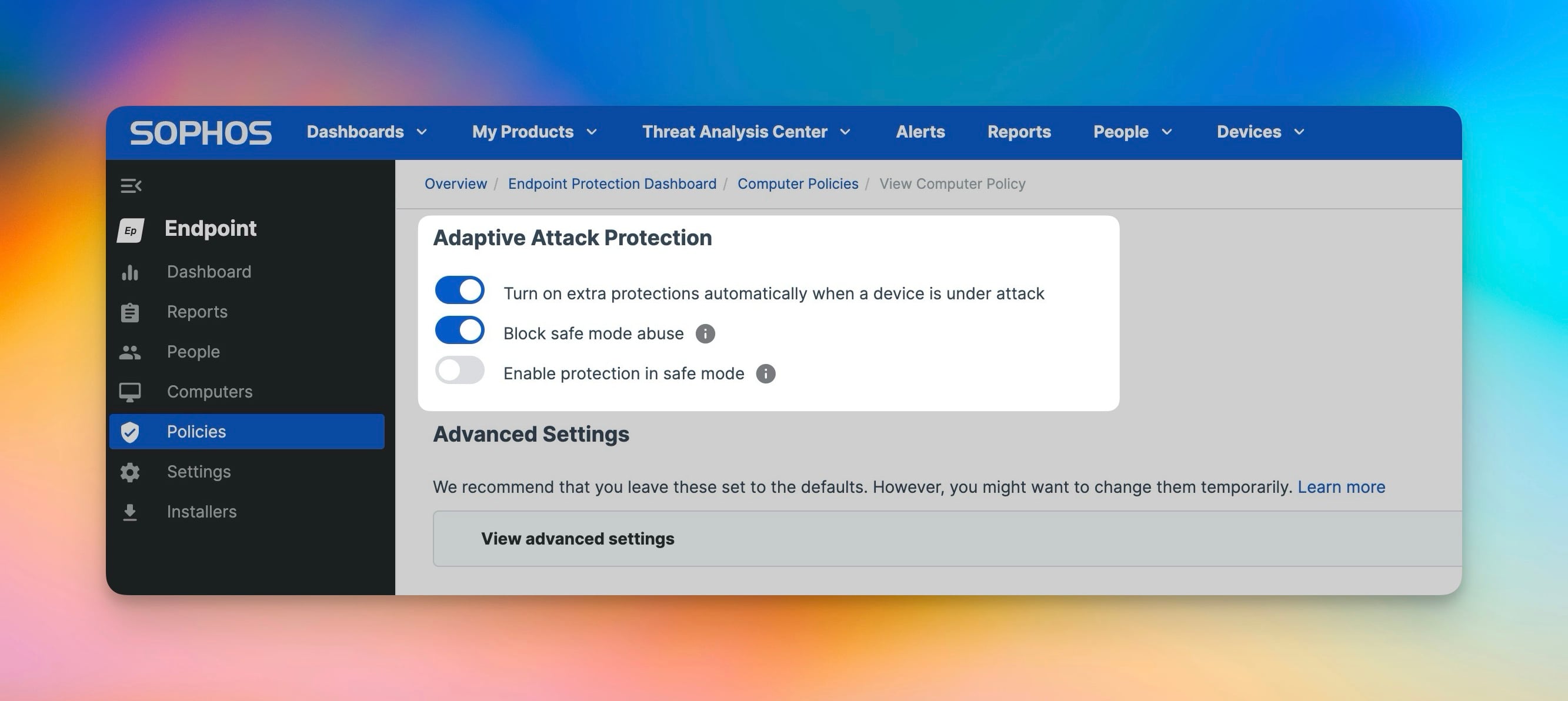

Czym jest Adaptive Attack Protection API?

Adaptive Attack Protection (AAP) to automatyczny mechanizm ochrony, który aktywuje dodatkowe środki bezpieczeństwa po wykryciu aktywnych ataków na punkt końcowy. Odbywa się to bez ręcznej interwencji i pozwala administratorom skutecznie blokować atakujących oraz zyskać czas na dalsze działania zaradcze.

Funkcjonowanie

Adaptive Attack Protection wykrywa podejrzane działania za pomocą dwóch głównych metod:

- Wykrywanie narzędzi ataku: AAP może identyfikować użycie typowych narzędzi ataku i odpowiednio reagować.

- Wykrywanie aktywnego złośliwego zachowania: Analizując zachowanie na punkcie końcowym, AAP może wcześnie wykryć oznaki trwającego ataku i aktywować odpowiednie środki obronne.

Źródło: Sophos KB - Adaptive Attack Protection

W takich sytuacjach aktywowane są tymczasowe ograniczenia, które w codziennej pracy są wprawdzie przeszkodą, ale w przypadku ataku są konieczne, aby zapobiec rozprzestrzenianiu się zagrożenia.

Zalety Adaptive Attack Protection API

1. Automatyczna aktywacja

AAP jest standardowo włączona we wszystkich produktach Sophos Central Endpoint i nie wymaga ręcznej aktywacji. Po wykryciu potencjalnego ataku automatycznie podejmowane są odpowiednie kroki.

2. Rozszerzona ochrona przed atakami

Gdy AAP wykryje atakującego „hands-on-keyboard”, aktywowane są wzmocnione mechanizmy ochrony. Blokuje to również działania, które w codziennym życiu są nieszkodliwe, ale w sytuacji ataku są niebezpieczne. Daje to obrońcom więcej czasu na neutralizację ataku.

3. Rozszerzone funkcjonalności API

Dzięki rozszerzeniom interfejsu API punktów końcowych możliwe jest ręczne aktywowanie lub dezaktywowanie Adaptive Attack Protection. Jest to szczególnie przydatne, gdy obserwowane są podejrzane działania, ale całkowite odizolowanie urządzenia mogłoby spowodować znaczne zakłócenia operacyjne.

4. Zwiększona widoczność i kontrola

Administratorzy są informowani o nowych zdarzeniach i ostrzeżeniach, gdy tylko AAP stanie się aktywny na urządzeniu. Umożliwia to proaktywne monitorowanie i szybką reakcję na zagrożenia.

Integracja ze strategią bezpieczeństwa

Adaptive Attack Protection API oferuje administratorom IT możliwość elastycznego i sytuacyjnego dostosowania środków bezpieczeństwa. Oto kilka zalecanych scenariuszy użycia:

1. Zautomatyzowana reakcja na zagrożenia

Dzięki automatycznej aktywacji funkcji AAP, zespoły IT mogą reagować na zagrożenia bez konieczności ręcznej interwencji. Skraca to czas reakcji i minimalizuje ryzyko udanego ataku.

2. Ukierunkowane aktywowanie podczas dochodzeń

Podczas badania podejrzanych działań AAP można aktywować ręcznie, aby podjąć dodatkowe środki obronne bez całkowitego izolowania urządzenia od sieci. Minimalizuje to potencjalne szkody, podczas gdy dochodzenia są kontynuowane.

3. Długoterminowa aktywacja dla krytycznych punktów końcowych

W przypadku szczególnie krytycznych punktów końcowych lub w sytuacji utrzymującego się zagrożenia, AAP może pozostać aktywna przez dłuższy czas za pośrednictwem API. Zapewnia to dodatkowe bezpieczeństwo i chroni wrażliwe systemy przed potencjalnymi atakami.

Demo Adaptive Attack Protection

Ten film demonstracyjny pokazuje, jak AAP firmy Sophos reaguje w czasie rzeczywistym na aktywny atak. Atakujący próbuje różnych typowych metod kompromitacji systemu, w tym wykonywania złośliwych skryptów PowerShell, pobierania podejrzanych plików i tworzenia nowych kont użytkowników. Zobacz, jak Sophos Endpoint automatycznie aktywuje wzmocnione środki ochrony, aby blokować te zagrożenia i chronić środowisko IT.