Sophos Firewall v20 MR1: Nowe funkcje i ulepszenia

Sophos Firewall v20 MR1 wprowadza szereg nowych funkcji i ulepszeń, które dodatkowo zwiększają bezpieczeństwo i wydajność zapory. Oto najważniejsze innowacje w szczegółach:

⚠️ Ważne dla wszystkich użytkowników RED 15 i RED 50, którzy jeszcze nie zaktualizowali do SD-RED 20 lub SD-RED 60. Komunikat, że REDy osiągnęły koniec życia (End-of-Life), wyświetla się na zaporze od pewnego czasu. Po tej aktualizacji stare modele RED będą nadal widoczne w WebAdmin, ale nie będą się już łączyć z zaporą.

Automatyczne wykrywanie języka przy logowaniu

Zaraz po uruchomieniu z nowym oprogramowaniem układowym Sophos Firewall v20 MR1, widać pierwszą zmianę. Czy dobrą, czy złą, każdy może zdecydować sam, dla mnie raczej to drugie.

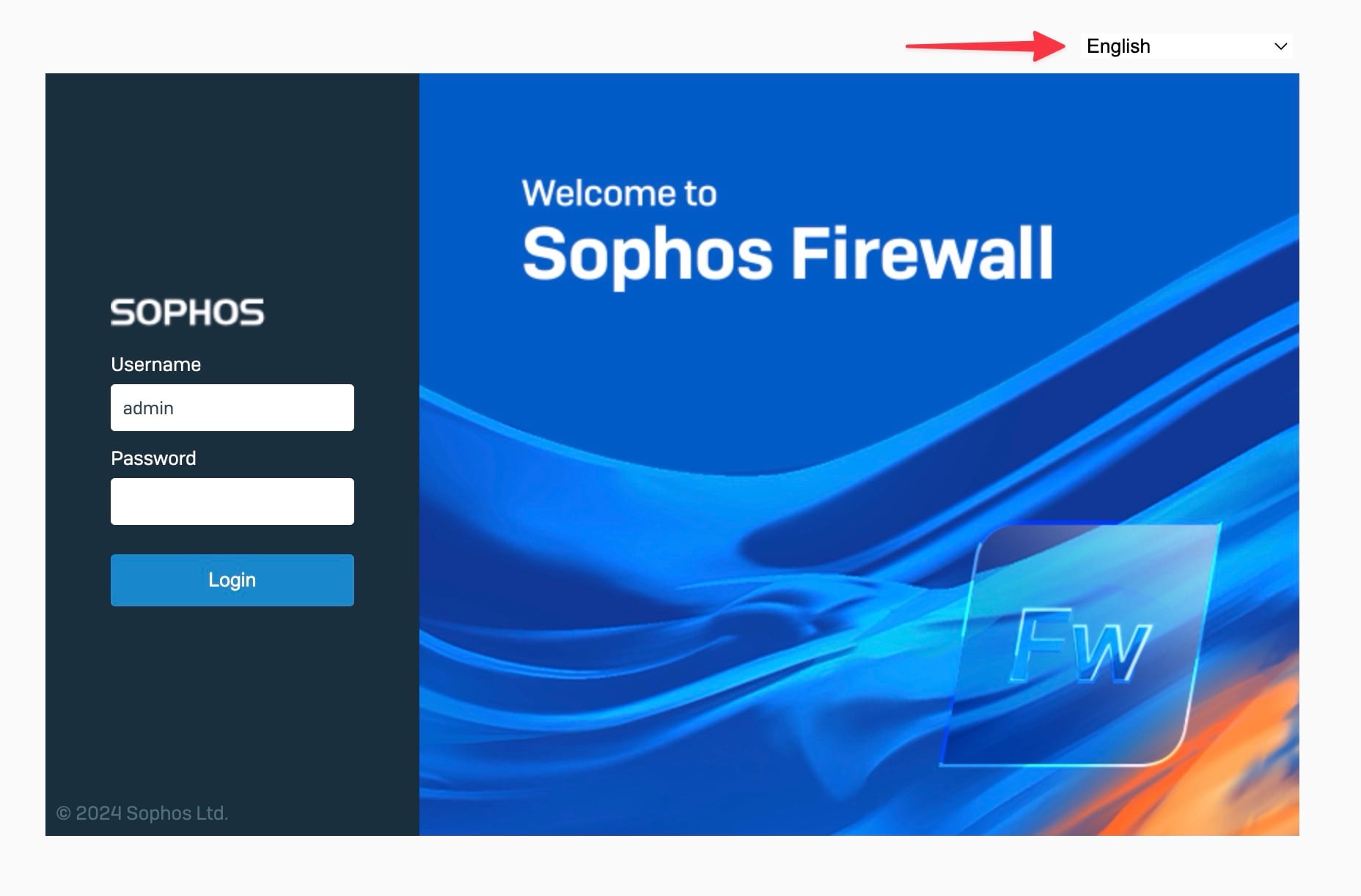

Język portalu administratora jest automatycznie określany na podstawie ustawień przeglądarki. Jest to następnie zapisywane jako plik cookie.

Ulepszone bezpieczeństwo zapory i kontrola dostępu

Dzięki nowej wersji zyskujesz jeszcze bardziej precyzyjną kontrolę nad tym, które usługi są dostępne w sieci WAN. Znacząco poprawia to stan bezpieczeństwa twojej zapory. To, co nie jest widoczne, nie może zostać zaatakowane.

Dodano nowe opcje ustawień dla IPsec VPN i RED:

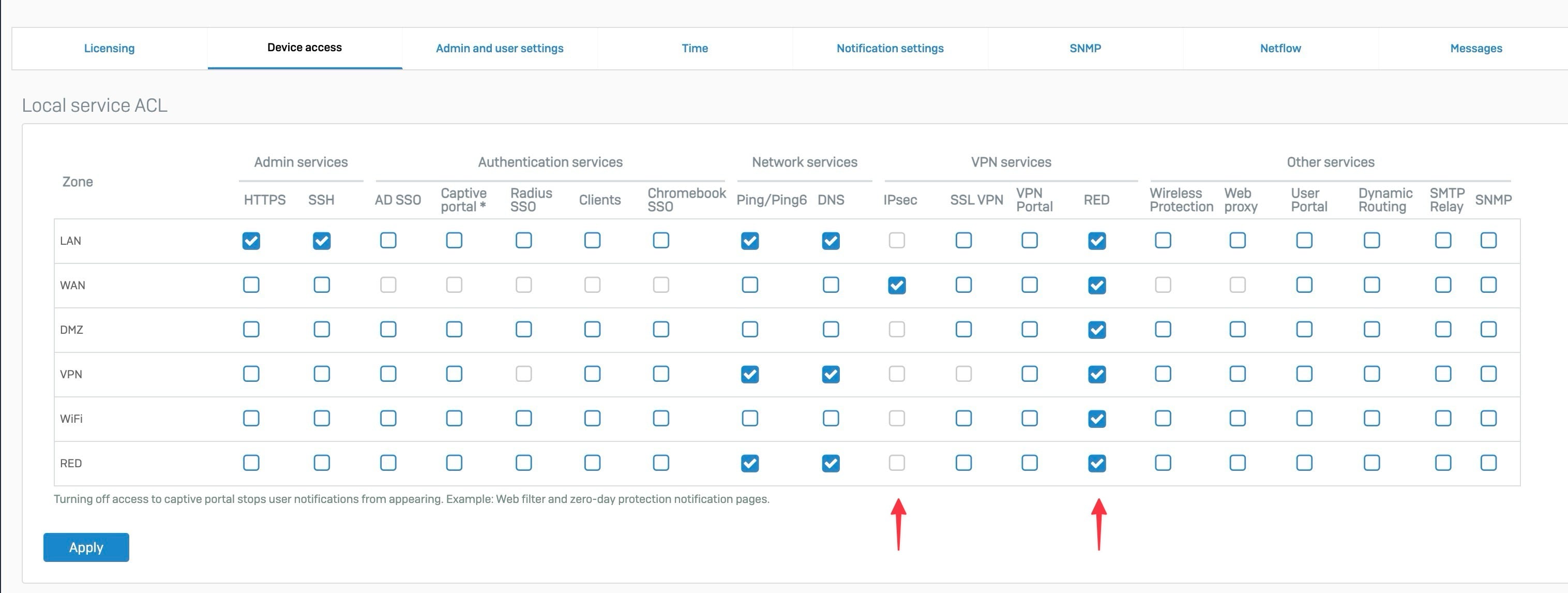

Nowe usługi na liście wyjątków lokalnego ACL

Jednak za strefą nadal może znajdować się duża powierzchnia ataku i dlatego zaleca się jeszcze precyzyjniejsze zdefiniowanie dostępu w “Regule wyjątku ACL usługi lokalnej”.

Do listy wyjątków dodano następujące usługi: AD SSO, Captive Portal, RADIUS SSO, Uwierzytelnianie klienta, Sieć bezprzewodowa, SMTP, RED, IPsec, i na koniec Chromebook, chociaż nigdy nie widziałem Chromebooka, chyba że na YouTube 🤷♂️.

Bardziej elastyczne wyjątki kontroli dostępu

W nowej wersji Sophos Firewall v20 MR1 elastyczność wyjątków kontroli dostępu została znacznie ulepszona i rozszerzona o trzy główne obiekty.

- Wsparcie dla hostów FQDN: Możesz teraz używać w pełni kwalifikowanych nazw domen (FQDN) w regułach wyjątków. Pozwala to na bardziej precyzyjną kontrolę ruchu poprzez kontrolowanie dostępu do określonych domen na podstawie ich nazw, a nie tylko adresów IP. Czekałem na tę funkcję (która była dostępna w UTM 🤐) od dłuższego czasu.

- Grupy hostów: Możliwość definiowania i używania grup hostów oferuje rozszerzoną elastyczność w zarządzaniu regułami dostępu. Możesz grupować wiele hostów razem, a następnie używać tej grupy w swoich regułach wyjątków.

- Adresy MAC: Oprócz adresów IP, adresy MAC mogą być teraz również uwzględniane w wyjątkach kontroli dostępu. Zapewnia to dodatkową warstwę kontroli, szczególnie przydatną w sieciach z wieloma dynamicznymi lub zmieniającymi się adresami IP.

Wdrożenie Zero-Touch

Wdrożenie Zero-Touch to zaawansowana funkcja Sophos Firewall v20 MR1.

W wielu przypadkach w Avanet wymieniamy istniejące zapory 1:1 na nowe, i ważne jest, aby działo się to szybko i przy minimalnych przerwach. Zazwyczaj wstępnie konfigurujemy urządzenie w naszym biurze, a następnie wysyłamy je do klienta, gdzie wystarczy je tylko wymienić.

W przeszłości wdrożenie Zero-Touch wymagało pamięci USB do przeniesienia pliku konfiguracyjnego do zapory. W nowej wersji jednak nie jest to już konieczne, ponieważ całą konfigurację można wykonać za pośrednictwem Sophos Central.

Oto kroki i ulepszenia w szczegółach:

- Wprowadź numer seryjny: Numer seryjny nowej zapory wprowadza się w Sophos Central. Służy to do identyfikacji i inicjalizacji zapory.

- Zdefiniuj konfigurację podstawową: Definiowana jest podstawowa konfiguracja, która jest stosowana przy pierwszym uruchomieniu zapory. Obejmuje to ważne ustawienia, takie jak strefa czasowa, nazwa hosta zapory oraz konfiguracje sieciowe dla LAN i WAN.

- Ustanów połączenie internetowe: Zapora jest po prostu podłączana do sieci na miejscu, dzięki czemu automatycznie łączy się z Sophos Central i pobiera predefiniowaną konfigurację.

- Aktywuj zarządzanie zaporą: Po połączeniu z Sophos Central, zapora jest automatycznie konfigurowana i gotowa do użycia. Administratorzy mogą następnie wprowadzać dalsze ustawienia i dostrojenia bezpośrednio przez Sophos Central.

Ta metoda znacznie skraca czas i złożoność instalacji. Ponadto zapora może być używana natychmiast po podłączeniu do Internetu, co przyspiesza cały proces.

Zalety wdrożenia Zero-Touch

- Szybkie wdrożenie: Idealne dla lokalizacji, w których nie ma personelu IT na miejscu. Zapora może zostać skonfigurowana i przygotowana do użycia natychmiast po podłączeniu do sieci.

- Scentralizowane zarządzanie: Wszystkie kroki konfiguracyjne są wykonywane przez Sophos Central, co umożliwia jednolite i spójne zarządzanie.

- Minimalne przerwy: Ponieważ konfiguracja jest predefiniowana i stosowana automatycznie, przestoje są minimalne, co jest szczególnie korzystne w środowiskach krytycznych dla biznesu.

- Łatwe dostosowywanie: Po wstępnej konfiguracji dalsze dostosowania i ustawienia można wprowadzać centralnie, bez konieczności obecności technika na miejscu.

Dzięki wdrożeniu Zero-Touch, Sophos oferuje wydajne rozwiązanie do wdrażania i konfigurowania zapór, które oszczędza czas i maksymalizuje dostępność sieci.

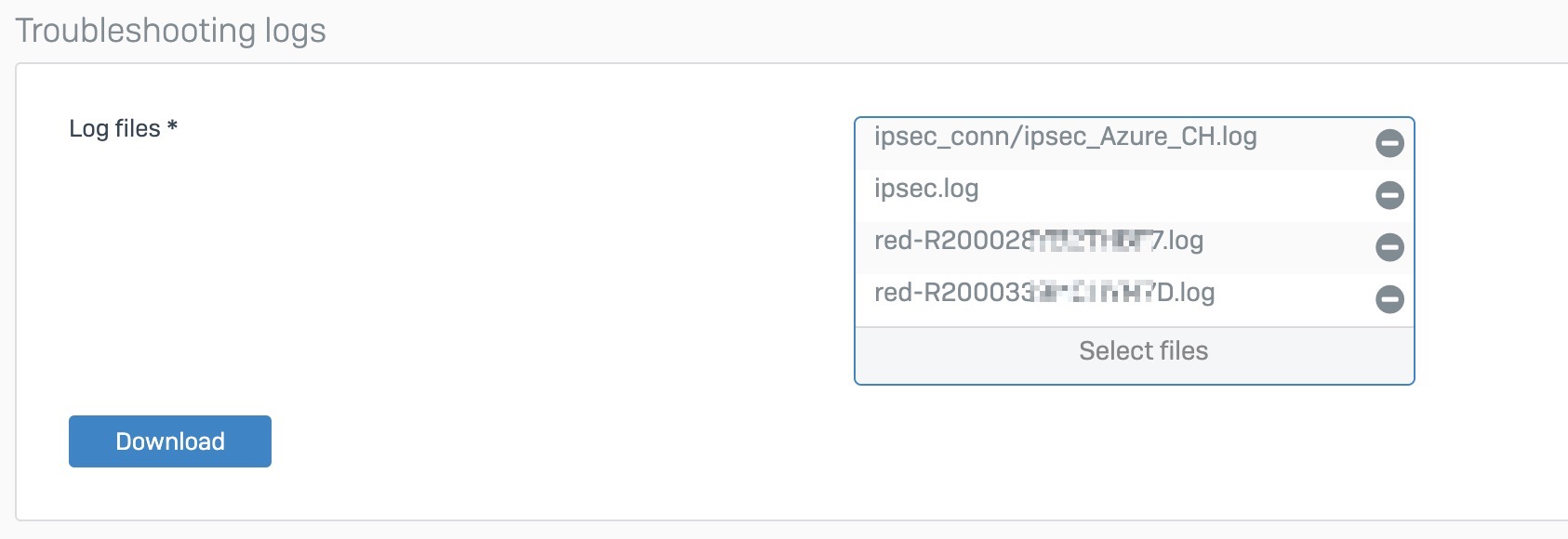

Pobieranie plików logów do rozwiązywania problemów

Dzięki Sophos Firewall v20 MR1 możliwe jest teraz pobieranie poszczególnych plików logów bezpośrednio z zapory. Ta funkcja upraszcza rozwiązywanie problemów, ponieważ nie trzeba już uzyskiwać dostępu do zapory przez połączenie SSH, aby uzyskać niezbędne dane.

W głównym punkcie menu Diagnostics, znajdziesz opcję Troubleshooting Logs. Tutaj administratorzy mogą wyszukiwać określone logi i wybierać wiele logów jednocześnie. Sophos Firewall oferuje następnie plik ZIP do pobrania zawierający wszystkie wybrane logi. Te pliki można otworzyć i przeanalizować na lokalnym kliencie.

Każde połączenie IPsec Site-to-Site i poszczególne połączenie RED otrzymuje własny log. Pozwala to na szczegółową i specyficzną analizę bez konieczności uciekania się do uciążliwych metod. Sprawia to, że zarządzanie i konserwacja zapory są bardziej wydajne i przyjazne dla użytkownika.

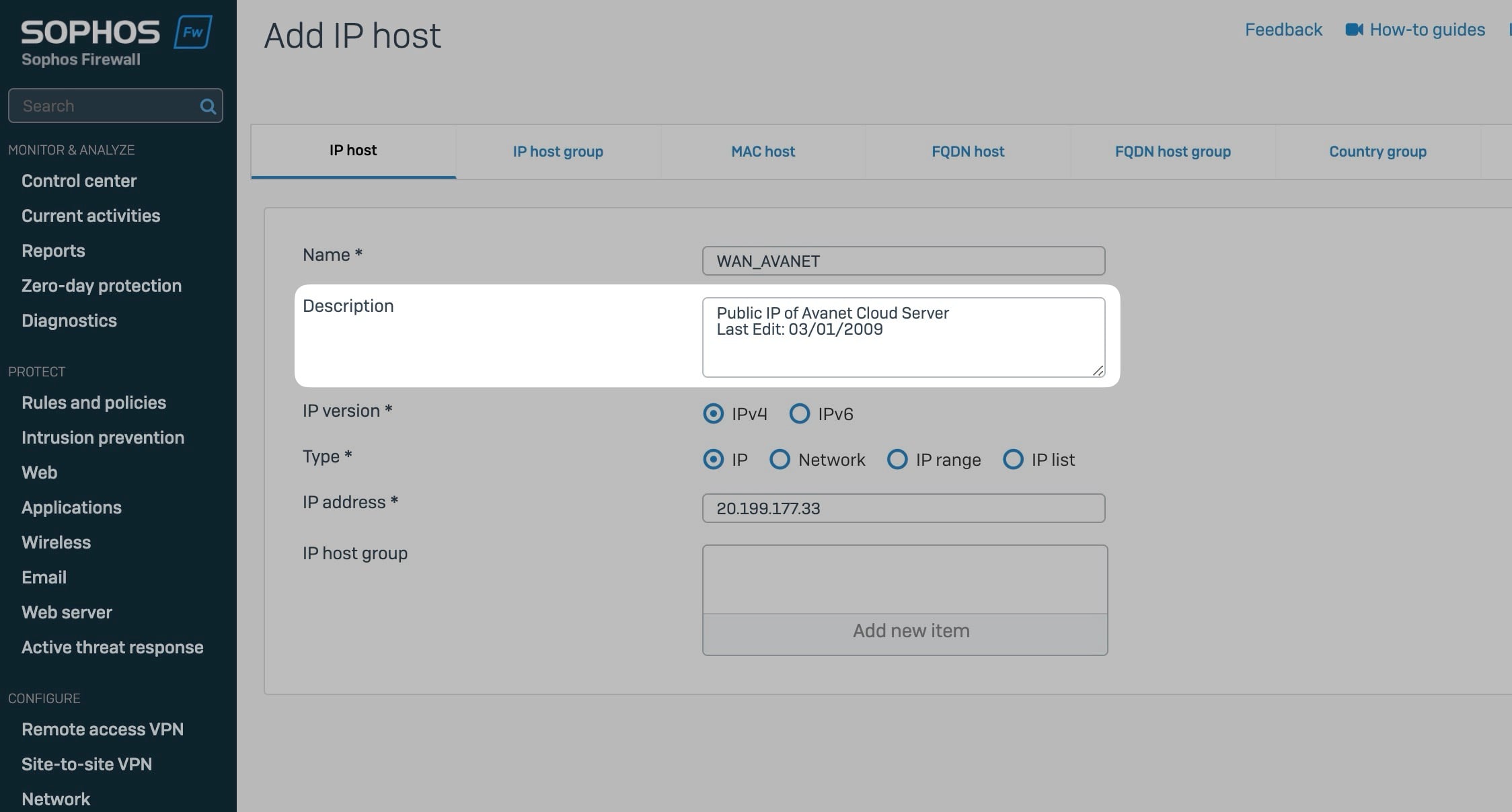

Pola opisu dla obiektów

Wszystkie obiekty w sekcji “Host & Services” otrzymują teraz pole opisu. Obejmuje to hosty IP, grupy hostów IP, adresy MAC i inne obiekty sieciowe. Możliwość dodania szczegółowego opisu do każdego obiektu znacznie poprawia dokumentację.

Ta funkcja umożliwia przechowywanie ważnych informacji bezpośrednio w zaporze. Na przykład, tworząc nowego hosta IP, możesz natychmiast dodać opis wyjaśniający cel i użycie hosta. Jest to szczególnie przydatne, gdy zaporą zarządza wielu administratorów lub gdy wymagana jest precyzyjna dokumentacja.

Opis może również zawierać linki do dalszych informacji, takich jak baza wiedzy lub dokument PDF zawierający szczegółowe informacje o danym obiekcie. Zwiększa to identyfikowalność i ułatwia przyszłe zadania administracyjne. W ten sposób port usługi używany tylko dla określonej aplikacji może być bezpośrednio opatrzony odpowiednimi informacjami i kontekstem, co znacznie zwiększa wydajność i przejrzystość w zarządzaniu siecią.

Opis jest również indeksowany, aby umożliwić wyszukiwanie.

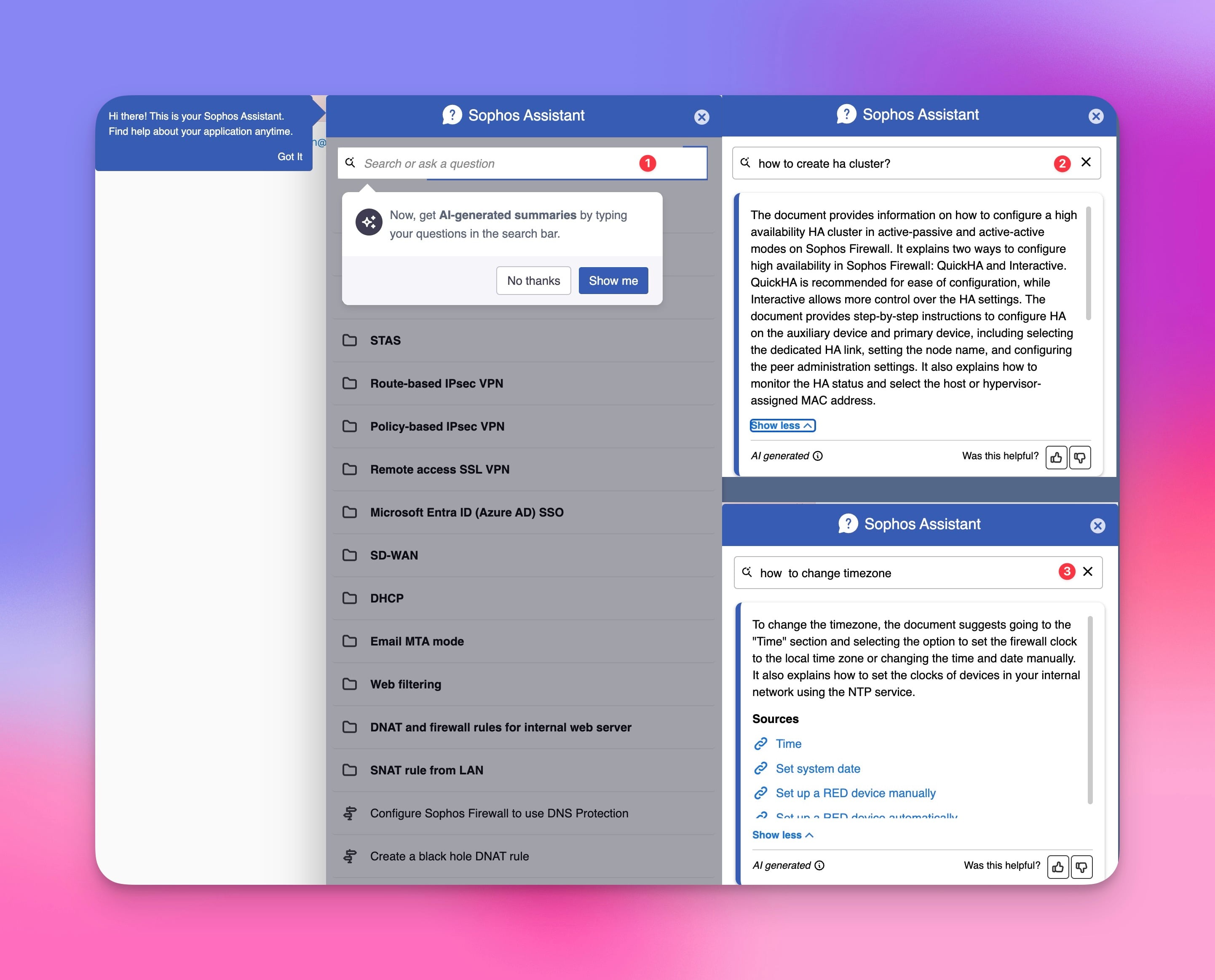

Asystent Zapory Generative AI

Dzisiaj po prostu nie jesteś fajny jako firma, jeśli nie wspominasz o AI. Kilka lat temu był to blockchain.

Zintegrowano nowego asystenta Sophos zasilanego generatywną sztuczną inteligencją, aby pomóc w zarządzaniu zaporą. Możesz zadać asystentowi dowolne pytanie w prostym języku i otrzymać instrukcje oraz linki do pomocnych zasobów.

Nieźle jak na pierwszą wersję, ale myślę, że wyobrażamy sobie AI inaczej niż tylko nieco lepsze wyszukiwanie?

Aktualizacja OpenVPN do v2.6.0

Komponent OpenVPN zapory Sophos Firewall został zaktualizowany do wersji 2.6.0. Poprawia to bezpieczeństwo i wydajność dla SSL VPN. Site-to-Site SSL VPN ze starszymi wersjami nie są już obsługiwane. Zaleca się aktualizację do v20.0 MR1 lub użycie alternatywnych rozwiązań VPN, takich jak IPsec.

Ponadto najnowszą wersję klienta Sophos Connect (v2.3) można pobrać za pośrednictwem portalu VPN:

- Zainstaluj klienta Sophos Connect SSL VPN (Windows) – SFOS

- Społeczność Sophos: Sophos Connect 2.3 Update Released

- Społeczność Sophos: Sophos Connect News and Release Notes

Ważne uwagi dotyczące kompatybilności SSL VPN

Ze względu na aktualizację do OpenVPN 2.6.0 w tej wersji, tunele SSL VPN nie będą już nawiązywane z następującymi klientami i wersjami zapory:

- SFOS v18.5 i wcześniejsze wersje: Site-to-Site SSL VPN nie mogą być już nawiązywane. Zaleca się aktualizację wszystkich odpowiednich zapór do v20.0 MR1 lub użycie tuneli Site-to-Site IPsec lub RED.

- Przestarzały klient SSL VPN: Tunele Remote Access SSL VPN nie będą już nawiązywane z przestarzałym klientem SSL VPN. Użyj klienta Sophos Connect lub klientów innych firm, takich jak OpenVPN Client.

- UTM9 OS: Site-to-Site SSL VPN nie mogą być już nawiązywane między UTM9 OS a SFOS v20.0 MR1. Zaleca się migrację tych urządzeń do v20.0 MR1 lub użycie tuneli Site-to-Site IPsec lub RED.

Ulepszenia w SD-WAN i VPN

Nowa wersja Sophos Firewall v20 MR1 wprowadza ważne ulepszenia w obszarze SD-WAN i VPN, które znacznie zwiększają zarówno niezawodność, jak i wydajność.

- Minimalne przerwy w ruchu: Dostępność bramy podczas przełączania awaryjnego HA i ponownego uruchamiania urządzeń została poprawiona czterokrotnie. Oznacza to, że w przypadku awarii bramy lub ponownego uruchomienia urządzenia przerwy w ruchu danych są znacznie zminimalizowane, co prowadzi do bardziej stabilnego połączenia sieciowego.

- Nowy klient OpenVPN 3.0: Nowy klient OpenVPN 3.0 dla Remote Access SSL VPN jest teraz dostępny do pobrania za pośrednictwem portalu VPN. Ten klient oferuje ulepszone funkcje bezpieczeństwa i wyższą kompatybilność z różnymi systemami operacyjnymi, upraszczając konfigurację i zarządzanie połączeniami VPN oraz poprawiając wrażenia użytkownika.

- Wsparcie dla IPsec Phase-1 IKEv2: Dodano wsparcie dla szyfrów GCM i Suite-B, poprawiając interoperacyjność i przepustowość dla połączeń IPsec. Te nowoczesne metody szyfrowania zapewniają bezpieczniejszą i bardziej wydajną transmisję danych między urządzeniami sieciowymi.

- Ulepszenia DHCP Busybox: Domyślny czas dzierżawy dla DHCP został ustawiony na 30 sekund, aby wyeliminować problemy z połączeniem WAN. Krótsze czasy dzierżawy oznaczają, że adresy IP są przydzielane i odnawiane szybciej, co prowadzi do bardziej stabilnego i niezawodnego połączenia sieciowego, szczególnie w środowiskach z często zmieniającymi się połączeniami.

Instalacja Sophos Firewall v20 MR1

Aby zainstalować najnowszą wersję oprogramowania układowego, wymagana jest licencja Enhanced Support, chyba że zapora została właśnie zakupiona jako nowa i nadal posiada licencję ewaluacyjną: Aktualizacje Sophos Firewall nie będą już darmowe w przyszłości

Ten przewodnik opisuje, jak zainstalować najnowszą wersję na zaporze i pobrać obraz: Aktualizacja oprogramowania układowego na Sophos Firewall

Więcej informacji o wydaniu można znaleźć w Społeczność Sophos - Sophos Firewall OS v20 MR1 is Now Available