Sophos Firewall v22: Przegląd i wszystkie nowe funkcje

Sophos Firewall v22 stawia na utwardzanie, przejrzystą widoczność i stabilne procesy operacyjne. Zmodernizowana architektura Xstream, utwardzone jądro i nowe funkcje operacyjne pomagają zmniejszyć powierzchnię ataku i uprościć administrację. W tym wpisie wyjaśniono wszystkie nowości w SFOS v22.

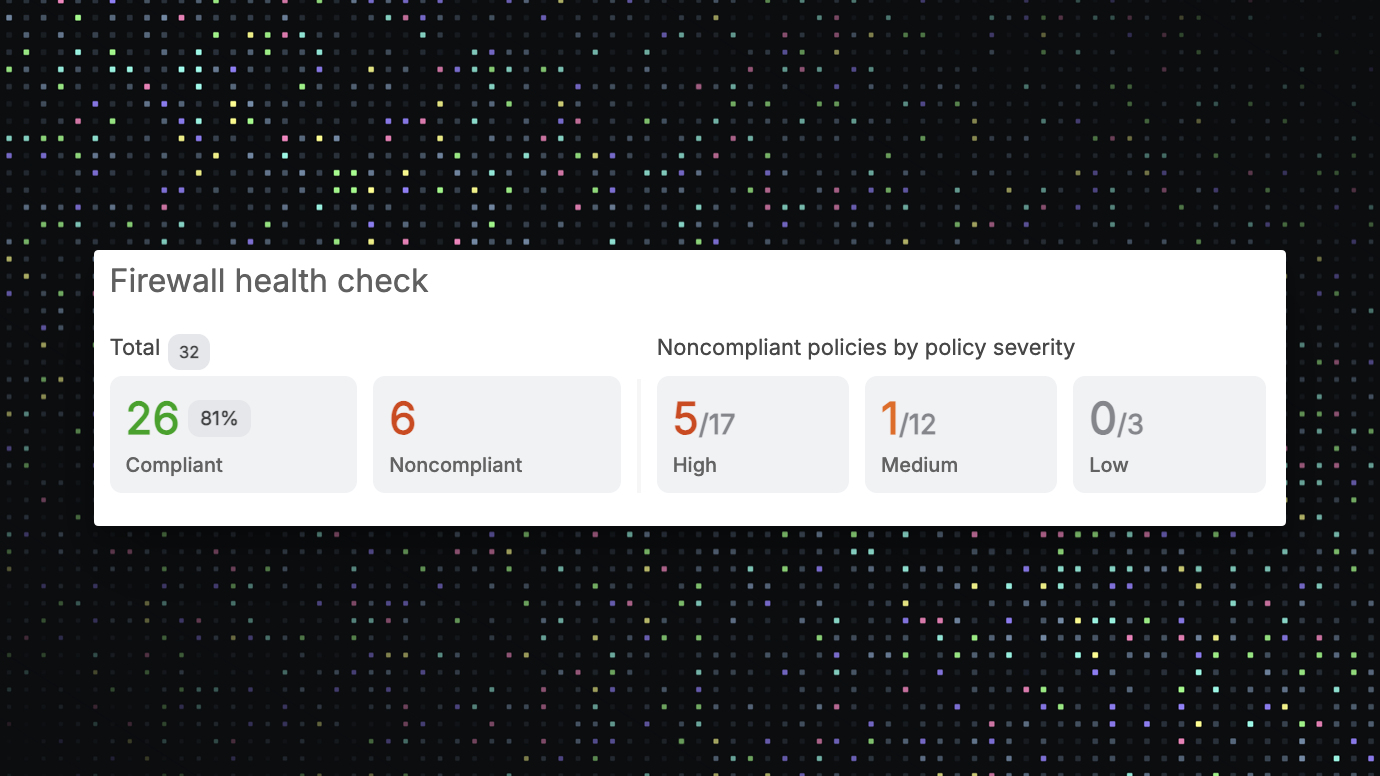

Health Check

Health Check to zintegrowane sprawdzanie konfiguracji w Sophos Firewall v22. Celem jest wczesne uwidocznienie błędnych konfiguracji, zanim staną się problemem bezpieczeństwa lub operacyjnym. Odpowiada na rosnące zagrożenie dla infrastruktury wystawionej na działanie Internetu i podąża za podejściem Secure-by-Design zgodnie z wytycznymi CISA. Sophos utwardził zaporę w kilku wydaniach, uprościł łatanie i poprawił wykrywanie podczas ataku. Unikalną cechą są hotfixy Over-the-Air bez przestojów oraz aktywne monitorowanie zainstalowanej bazy przez Sophos w celu wykrywania wczesnych wskaźników ataku.

Do czego przeznaczony jest Health Check Ocenia dziesiątki ustawień w odniesieniu do wzorców CIS i ustalonych najlepszych praktyk. Typowe obszary kontroli to przestarzałe lub niebezpieczne szyfry TLS, zbyt szerokie polityki administratora i użytkownika, nieużywane lub nakładające się reguły, niepotrzebnie eksponowane usługi oraz podstawowe utwardzanie, takie jak czas, uwierzytelnianie i logowanie. Dzięki temu Sophos Firewall v22 ułatwia utrzymanie wysokiej higieny polityk i eliminowanie niepożądanych luk w zabezpieczeniach.

Jak działa Health Check W Centrum Sterowania widżet pulpitu pokazuje status. Kliknięcie przenosi do widoku szczegółowego lub przez menu główne w sekcji “Firewall health check”. Wyniki są uszeregowane priorytetowo, wyjaśnione i połączone z drążeniem do odpowiedniej maski ustawień. Pozwala to na naprawienie odchyleń bez szukania.

Jak korzystać z Health Check w eksploatacji Przed uruchomieniem, po zmianach polityki, po aktualizacjach oprogramowania układowego i regularnie uruchamiać. Służy jako obiektywna walidacja w procesach CAB i dostarcza dowodów audytowych na bieżącą higienę polityki.

Health Check obejmuje jakość konfiguracji, a nie stan sprzętu. Nie sprawdza, czy wewnętrzne bazy danych są spójne ani czy RAM lub SSD wykazują błędy zapisu. Widoczny wskaźnik stanu w GUI byłby tutaj dodatkowo pomocny.

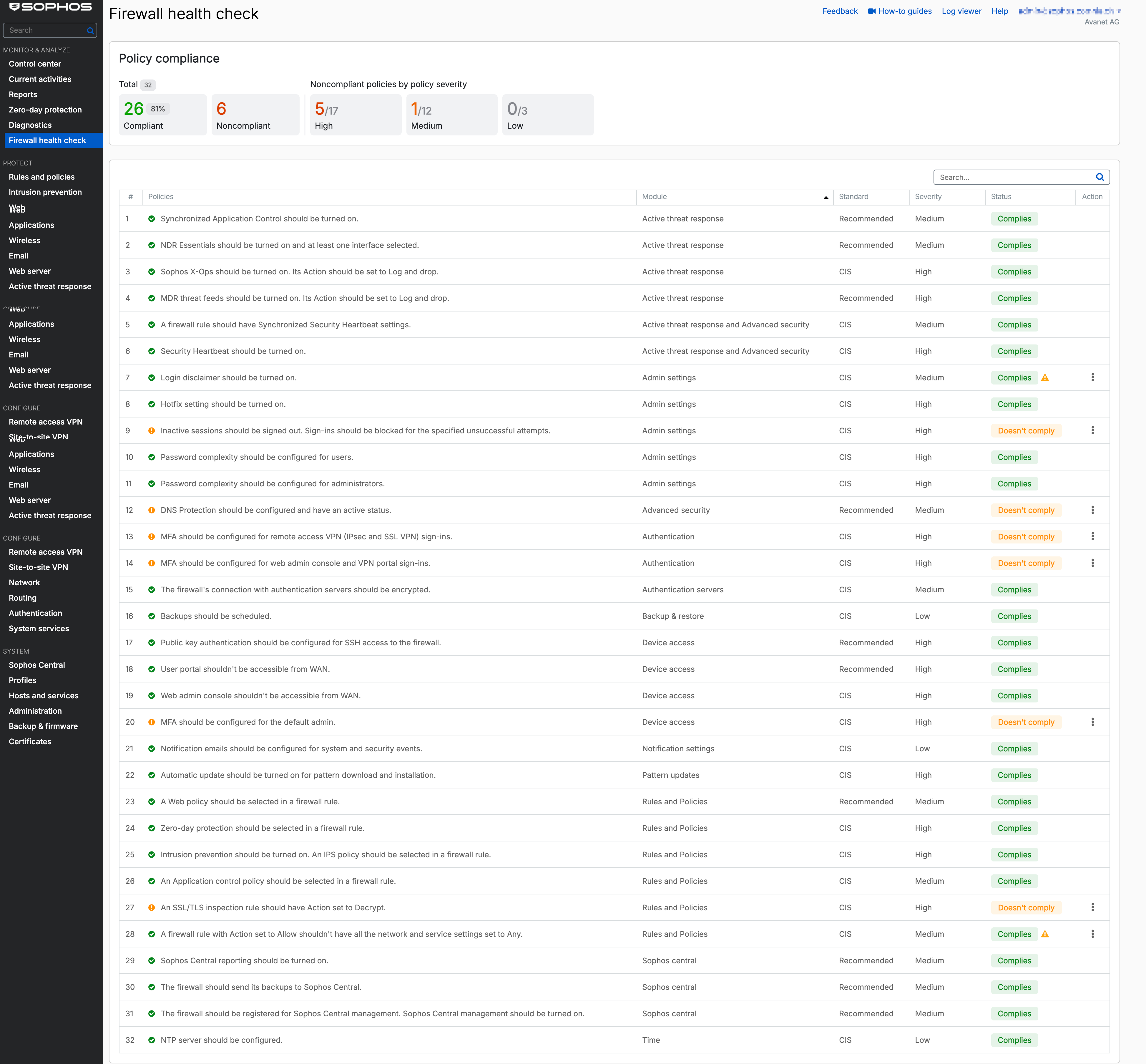

Health Check: Obszary kontroli w szczegółach

Health Check wymienia w pulpicie wszystkie sprawdzone punkty, podobnie jak audyt bezpieczeństwa. Każdy punkt pokazuje moduł, standard, wagę, status i bezpośrednią akcję. W ten sposób na pierwszy rzut oka widać, które konfiguracje odbiegają od najlepszych praktyk. Wybór najważniejszych kontroli:

- Synchronized Application Control should be turned on.

- NDR Essentials should be turned on and at least on one interface selected.

- Sophos X-Ops should be turned on. An Action should be set to Log and drop.

- MDR threat feeds should be turned on. An Action should be set to Log and drop.

- A firewall rule should have Synchronized Security Heartbeat settings.

- Security Heartbeat should be turned on.

- Login disclaimer should be turned on.

- Hotfix settings should be turned on.

- Remote sessions should be signed out. Sign-ins should be blocked for the specified unsuccessful attempts.

- Password complexity should be configured for users.

- Password complexity should be configured for administrators.

- DNS Protection should be configured and have an active status.

- MFA should be configured for remote access VPN (IPsec and SSL VPN) sign-ins.

- MFA should be configured for web admin console and VPN portal sign-ins.

- The firewall’s connection with authentication servers should be encrypted.

- Backups should be scheduled.

- Public key authentication should be configured for SSH access to the firewall.

- User portal shouldn’t be accessible from WAN.

- Web admin console shouldn’t be accessible from WAN.

- MFA should be configured for the default admin.

- Notification emails should be configured for system and security events.

- Automatic update should be turned on for pattern download and installation.

- A Web policy should be selected in a firewall rule.

- Zero-day protection should be selected in a firewall rule.

- Intrusion prevention should be turned on. An IPS policy should be selected in a firewall rule.

- An Application control policy should be selected in a firewall rule.

- An SSL/TLS inspection rule should have Action set to Decrypt.

- A firewall rule with Action set to Allow shouldn’t have all the network and service settings set to Any.

- Sophos Central reporting should be turned on.

- The firewall should send its backups to Sophos Central.

- The firewall should be registered for Sophos Central management. Sophos Central management should be turned on.

- NTP server should be configured.

Ta lista pokazuje, że Health Check obejmuje zarówno konfiguracje techniczne, jak i organizacyjne wytyczne bezpieczeństwa.

Niektóre punkty są bez wątpienia sensowne, inne można kwestionować. Na przykład: “Login disclaimer should be turned on”. Taki tekst ostrzegawczy zwiększa bezpieczeństwo tylko w ograniczonym stopniu – nikt go tak naprawdę nie czyta, a w praktyce jest on zazwyczaj po prostu odklikany. Spełnia on jednak wymogi prawne w niektórych środowiskach, np. jako warunki użytkowania lub zrzeczenie się odpowiedzialności. Z czysto technicznego punktu widzenia bezpieczeństwa jest to raczej formalny punkt, który ma sygnalizować świadomość bezpieczeństwa, a nie mechanizm ochronny.

Można ręcznie nadpisać status poszczególnych kontroli. Pozwala to oznaczyć punkt jako „Complies”, nawet jeśli technicznie nie jest spełniony. Jednak pojawia się wtedy symbol ⚠️, który oznacza nadpisany status. Dzięki temu zachowana jest przejrzystość, a jednocześnie zachowuje się swobodę administracyjną.

Zauważalne jest również, że niektóre punkty kontrolne mają silne powiązania z Sophos Central, MDR, NDR lub DNS Protection. Z punktu widzenia Sophos jest to oczywiście również forma cross-sellingu, ponieważ podkreśla się korzyści z własnej integracji ekosystemu. Niemniej jednak wiele z tych zaleceń zapewnia realną wartość dodaną, na przykład poprzez skonsolidowane zarządzanie lub zautomatyzowane alertowanie.

Next-Gen Xstream Control Plane

Wraz z Sophos Firewall v22, Sophos fundamentalnie rozwinął architekturę Xstream. Podczas gdy pierwotna koncepcja została wprowadzona w wersji 18, aby w pełni wykorzystać wydajność sprzętu XGS, nowa generacja celuje w znacznie więcej niż tylko wydajność: bezpieczeństwo, stabilność i przyszłościowość są w centrum uwagi.

Nowy fundament dla bezpieczeństwa i skalowalności

Zrewidowany Control Plane został całkowicie przeprojektowany. Zamiast monolitycznego systemu, Sophos stawia teraz na modułową strukturę, w której kluczowe usługi, takie jak IPS, filtr stron internetowych czy inspekcja SSL, działają w izolacji od siebie. Każda usługa jest jak własna aplikacja wewnątrz zapory i może być zarządzana lub restartowana niezależnie. Dzięki temu inne funkcje pozostają stabilne, nawet jeśli moduł zareaguje nieprawidłowo lub ulegnie awarii.

Z punktu widzenia inżyniera bezpieczeństwa jest to decydujący krok: ta architektura minimalizuje zależności i zmniejsza wpływ potencjalnych exploitów na poszczególne komponenty. Jednocześnie tworzy podstawę dla izolacji Zero Trust wewnątrz systemu – koncepcji, która dotychczas była znana raczej z nowoczesnych platform chmurowych.

Niezależność od sprzętu i środowiska

Dużą zaletą nowej architektury Xstream jest jej całkowita niezależność od autorskiego sprzętu. W przeciwieństwie do wielu konkurentów, Sophos Firewall v22 nie opiera się na specjalnych układach ASIC ani chipach o stałej funkcji. Architektura działa spójnie na sprzęcie fizycznym, maszynach wirtualnych lub środowiskach chmurowych. Zapewnia to jednolite zachowanie na wszystkich platformach i ułatwia automatyzację w eksploatacji.

Ulepszona wysoka dostępność z samonaprawą

Nowością jest również logika samonaprawy w klastrach HA. Control Plane stale monitoruje stan obu systemów i automatycznie koryguje odchylenia. Jeśli wykryte zostaną różnice w konfiguracji lub statusie synchronizacji, zapora samodzielnie inicjuje korektę. Zmniejsza to sytuacje błędów, redukuje nakłady na konserwację i zauważalnie poprawia dostępność. W praktyce oznacza to: mniej nieplanowanych restartów i stabilniejszą wydajność klastra.

Perspektywa techniczna i przyszłość

Nowa architektura Xstream kładzie podwaliny pod przyszłe funkcje, takie jak klastrowanie n-węzłowe, w pełni konteneryzowane usługi bezpieczeństwa i pełnoprawne REST-API do zdalnego zarządzania i automatyzacji. Tym samym Sophos Firewall v22 wyraźnie zmierza w kierunku architektury platformy, która przypomina nowoczesne zasady chmury – opartej na usługach, dynamicznej i skoncentrowanej na bezpieczeństwie.

Z profesjonalnego punktu widzenia ta przebudowa to coś więcej niż aktualizacja techniczna. Zmienia sposób, w jaki zapory będą projektowane w przyszłości. Odejście od monolitycznych urządzeń w stronę elastycznej, zorientowanej na usługi infrastruktury, którą można szybko dostosować i zarządzać w sposób zautomatyzowany. Dla operatorów o wysokich wymaganiach dotyczących czasu pracy bez przestojów, zgodności i skalowalności jest to decydujący krok naprzód.

Całkowicie się zgadzam – reorientacja na przetwarzanie oparte na CPU ma technicznie absolutny sens. Nie wszystkie urządzenia XGS posiadają NPU, który przyspieszał ruch, a zwłaszcza wirtualne zapory zawsze były tutaj w niekorzystnej sytuacji. Dzięki nowej architekturze wydajność jest ponownie silniej przenoszona na nowoczesne procesory, co zapewnia jednolite zachowanie na wszystkich platformach. W starszych modelach biurkowych XGS połączenie CPU i NPU było również wymagające termicznie, co prowadziło do wyższego poziomu hałasu. Nowe generacje są znacznie cichsze dzięki wyeliminowaniu tego obciążenia dwuprocesorowego. Kto jeszcze pamięta porównanie, rozumie, dlaczego krok wstecz w kierunku optymalizacji CPU ma sens strategiczny i praktyczny.

Utwardzone Jądro 6.6+

Sophos Firewall v22 wykorzystuje zmodernizowane jądro Linux (v6.6+) dla większego bezpieczeństwa, wydajności i skalowalności. Kluczowe aspekty to ściślejsza izolacja procesów i kompleksowe środki łagodzące przeciwko atakom kanałem bocznym oraz podatnościom CPU, takim jak Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed i Downfall. Dodatkowo aktywne są hardened usercopy, Stack Canaries i Kernel Address Space Layout Randomization (KASLR). Zmniejsza to możliwość wykorzystania błędów pamięci, stabilizuje zachowanie w czasie wykonywania i wzmacnia fundament architektury Xstream.

Remote Integrity Monitoring

Remote Integrity Monitoring w SFOS v22 uzupełnia utwardzanie jądra o ciągłe monitorowanie integralności systemu. Mówiąc prościej: sprawdza w tle, czy na zaporze zmienia się coś, co nie powinno. Wbudowany czujnik Linux dla XDR rejestruje zdarzenia związane z bezpieczeństwem na poziomie systemu i usług – na przykład, gdy uruchamia się proces, który nie jest znany, gdy pliki konfiguracyjne są zmieniane lub reguły eksportowane, lub gdy manipulowane są pliki krytyczne.

Te informacje są wysyłane wraz z czasem, użytkownikiem i źródłem do Sophos Central. Tam mogą być powiązane z innymi danymi – np. z punktów końcowych, bram e-mail lub usług tożsamości. Pozwala to administratorom szybciej wykrywać nietypowe zachowania i reagować celowo, zanim stanie się to większym problemem.

Dla codziennego życia administratora IT oznacza to: jeśli ktoś niezauważenie próbuje coś zmienić na zaporze lub zmanipulować plik, zostanie to wykryte i zgłoszone. Funkcja ta pomaga więc wcześnie wykrywać ciche ataki lub błędne konfiguracje bez konieczności ciągłego ręcznego sprawdzania. Jednocześnie wspiera Sophos w centralnym monitorowaniu zachowania zainstalowanych zapór i tym samym identyfikowaniu wzorców lub potencjalnych problemów bezpieczeństwa.

Active Threat Response (Threat Feeds dla WAF i NAT) i

W ramach prośby o funkcję SFSW-I-2618 w końcu zrealizowano długo oczekiwane zachowanie. Threat Feeds to dynamiczne listy znanych złośliwych adresów IP, które są na bieżąco aktualizowane przez dostawców informacji o zagrożeniach, takich jak my (Avanet Threat Feeds). Służą one do proaktywnego blokowania ataków z Internetu, zanim w ogóle zbliżą się do usługi.

Do tej pory te kanały były jednak używane wyłącznie do ochrony portali Sophos. Reguły NAT i WAF pozostawały nienaruszone – co z praktycznego punktu widzenia wyglądało mniej na brakującą funkcję, a bardziej na błąd.

Wraz z Sophos Firewall v22 to ograniczenie zostało usunięte. Threat Feeds są teraz automatycznie stosowane również do reguł NAT i WAF. Oznacza to: jak tylko zostanie wykryte połączenie z adresu IP z kanału, zapora blokuje je automatycznie – również w przypadku przekierowań lub reguł serwera WWW. Nie trzeba więc utrzymywać oddzielnych reguł ani obejść.

Ta zmiana to duży krok naprzód, ponieważ Threat Feeds chronią teraz również usługi produkcyjne, takie jak serwery WWW, i w ten sposób bezpośrednio przyczyniają się do wykrywania i obrony przed atakami. Zapora reaguje dzięki temu w czasie rzeczywistym na aktualne zagrożenia bez konieczności ręcznej interwencji. Mały, ale technicznie istotny szczegół, który po raz kolejny wyraźnie zwiększa wartość bezpieczeństwa Sophos Firewall v22.

Ulepszenia NDR

Dla ruchu wychodzącego obsługiwane są dopasowania źródłowego adresu IP z NDR Essentials i zewnętrznymi kanałami, aby identyfikować i blokować przejęte, niezarządzane urządzenia. Wynik zagrożenia NDR Essentials pojawia się bezpośrednio w logach. Ponadto od SFOS v21.5 MR1 można wyraźnie wybrać region centrum danych NDR-Essentials; domyślnie używany jest region o najniższym opóźnieniu.

Kontrola dostępu API

Dostęp do interfejsu API zarządzania można ograniczyć do konkretnych obiektów IP. Do 64 wpisów pozwala na czyste oddzielenie między pracownikami automatyzacji, sieciami zarządzania i zewnętrznymi dostępami partnerów. W oknach zmian można tymczasowo rozszerzyć, a następnie ponownie zredukować. Zalecenie: Zezwalaj tylko z dedykowanych sieci zarządzania, włącz logowanie, regularnie sprawdzaj dostępy. Konfiguracja odbywa się w SFOS v22 w sekcji Administracja.

Aktualizacje oprogramowania układowego przez SSL z przypinaniem certyfikatu

SFOS v22 weryfikuje serwery aktualizacji za pomocą SSL i przypinania certyfikatu. Zmniejsza to ryzyko zmanipulowanej infrastruktury aktualizacji. W środowiskach ze ścisłymi politykami wyjściowymi docelowe FQDN powinny być uwzględnione na listach dozwolonych, aby aktualizacje działały niezawodnie.

HTTP/2 i TLS 1.3 dla Device Access

Web Admin Console, VPN Portal i User Portal używają teraz HTTP/2 i TLS 1.3. Obie te technologie zapewniają szybsze nawiązywanie połączeń, stabilniejsze działanie i lepsze szyfrowanie. Różnica jest szczególnie widoczna przy logowaniu i ładowaniu stron w interfejsie Web-Admin, które reagują zauważalnie sprawniej.

HTTP/2 łączy wiele zapytań w jednym połączeniu, dzięki czemu zapora ma krótsze czasy oczekiwania między klientem a serwerem. TLS 1.3 zapewnia jednocześnie nowoczesne szyfrowanie z krótszym uzgadnianiem i wyższym bezpieczeństwem. W starszych środowiskach sieciowych, w których nadal używane są stare zapory lub systemy proxy, przed aktywacją należy krótko sprawdzić, czy wszystko jest kompatybilne.

Monitorowanie za pomocą sFlow i wartości sprzętowych SNMP

sFlow umożliwia próbkowanie ruchu do centralnych kolektorów w celu wykrywania szczytów objętości, nieoczekiwanych przepływów i anomalii w czasie rzeczywistym. Standardowa częstotliwość próbkowania to 400, minimum 10. Obsługiwane jest do 5 kolektorów. sFlow można aktywować na interfejsach fizycznych, aliasach i interfejsach VLAN. Uwaga: Na interfejsie monitorowania FastPath jest dezaktywowany. Dodatkowo SFOS v22 dostarcza metryki sprzętowe SNMP, takie jak temperatura CPU i NPU, prędkości wentylatorów, status zasilacza od XGS 2100, a także wartości mocy PoE dla wszystkich modeli XGS z PoE, z wyjątkiem XGS 116(w). Plik MIB można pobrać bezpośrednio w interfejsie użytkownika. Wybierz interwały próbkowania i odpytywania tak, aby główne łącza pozostały widoczne bez przeciążania kolektora.

Lepsza obsługa i funkcje wyszukiwania

Wraz z SFOS v22 interfejs powinien reagować znacznie szybciej. Podczas przełączania między menu i kartami nie trzeba już czekać, aż strona całkowicie się przeładuje.

W moich testach nie zauważono poprawy. Niemniej jednak cieszy fakt, że trwają prace nad szybkością interfejsu użytkownika. Tutaj nadal istnieje duży potencjał, zwłaszcza przy zapisywaniu reguł zapory lub ładowaniu widoków interfejsu, gdzie nadal występują zauważalne opóźnienia.

Interfejsy XFRM można teraz filtrować i przeszukiwać bezpośrednio w interfejsie. Przy dużej liczbie wpisów są one automatycznie dzielone na strony, co znacznie poprawia przegląd i zarządzanie dużymi konfiguracjami IPsec.

Również mniejsze ulepszenia są zauważalne w codziennym życiu: Ustawienia serwera NTP są teraz domyślnie ustawione na „Use pre-defined NTP server”.

Funkcje zbliżone do UTM w SFOS

Dla wszystkich, którzy jeszcze nie przeszli z SG UTM na SFOS, wersja 22 przynosi brakującą funkcję. Należą do nich wsparcie MFA w WAF, nowoczesne algorytmy OTP, takie jak SHA-256 i SHA-512, oraz dzienniki ścieżki audytu z wyświetlaniem przed/po. Te rozszerzenia zamykają ważne luki w porównaniu z poprzednim UTM i znacznie ułatwiają przesiadkę. Jeśli więc nadal wahasz się z migracją, w SFOS v22 znajdziesz teraz prawie wszystkie znane funkcje – z nowoczesną technologią i lepszą integracją.

Dzienniki ścieżki audytu w szczegółach

Faza 1 rejestruje każdą zmianę w regułach zapory, obiektach i interfejsach. Dzienniki można pobrać w menu Diagnostics > Logs i pokazują one jasno, co dokładnie zostało zmienione – łącznie z wartościami przed i po dostosowaniu. W przyszłych wersjach te zmiany będą wyświetlane bezpośrednio w przeglądarce dzienników, dzięki czemu różnice będzie można zobaczyć natychmiast bez eksportu. Ułatwia to identyfikowalność i oszczędza czas podczas analizy zmian.

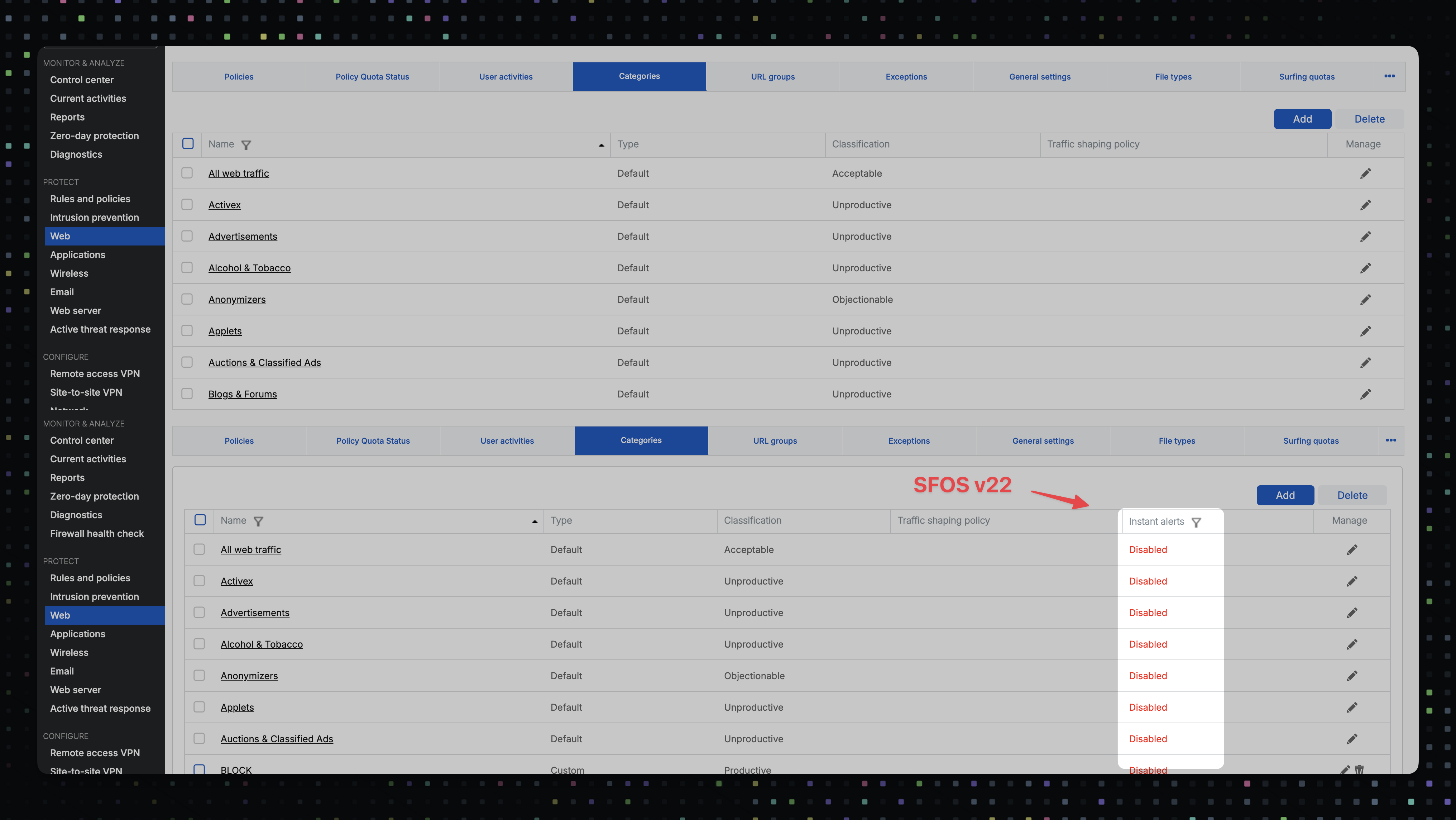

Instant Web Category Alerts

Dla ograniczonych kategorii stron internetowych można skonfigurować automatyczne powiadomienia. Wiadomości te informują w krótkich odstępach czasu, na przykład co pięć minut, o próbach dostępu do zablokowanych stron internetowych. Każda wiadomość zawiera szczegóły, takie jak czas, użytkownik, kategoria i wywołana domena. Zapewnia to większą przejrzystość i ułatwia śledzenie, jeśli wielokrotnie uzyskiwany jest dostęp do niedozwolonych stron. Funkcja ta jest pomocna szczególnie w środowiskach z jasnymi wytycznymi, np. w szkołach lub organizacjach ze stałymi zasadami korzystania z Internetu. Naruszenia są automatycznie dokumentowane i w razie potrzeby można je prześledzić.

Aktualizacja do SFOS v22: Ścieżki, czas trwania i uwagi

SFOS v22 wprowadza głębokie zmiany w architekturze systemu. W tym celu oprogramowanie układowe wymaga nieco więcej miejsca w partycji root. W przypadku większości urządzeń (około 98 procent) aktualizacja przebiega automatycznie i bez ingerencji. Modele od XGS 2100 posiadają już wystarczającą ilość pamięci i aktualizują się bezpośrednio.

W przypadku modeli biurkowych i wirtualnych XGS z mniejszą partycją (1 GB) pamięć jest automatycznie powiększana podczas aktualizacji. W rezultacie proces ten trwa nieco dłużej, zazwyczaj od dwóch do dziesięciu minut. Tylko niewiele systemów – około trzech procent – wymaga ręcznego przygotowania, na przykład usunięcia starych raportów lub dzienników, aby stworzyć wystarczającą ilość miejsca.

Urządzenia ze starszym oprogramowaniem układowym SSD muszą je najpierw zaktualizować, zanim możliwa będzie aktualizacja do wersji 22. Bardzo stare instalacje wirtualne, które nadal opierają się na małych dyskach twardych lub starszych wersjach SFOS (przed wersją 18), wymagają dodatkowych kroków. W niektórych przypadkach konieczna jest najpierw aktualizacja pośrednia do wersji 21 MR2, zanim aktualizacja się powiedzie. Jeśli nośnik danych jest zbyt mały, pozostaje tylko nowa instalacja z większym dyskiem twardym.

Wskazówki dotyczące wszystkich niezbędnych kroków pojawiają się automatycznie w interfejsie zapory za pośrednictwem komunikatów w Centrum Sterowania, e-mailem i za pomocą symboli ostrzegawczych w Sophos Central. Wyświetlają one również kod referencyjny, który bezpośrednio linkuje do odpowiedniego artykułu w Bazie Wiedzy. Po pomyślnym przygotowaniu ostrzeżenie znika w ciągu około godziny. Do celów diagnostycznych dostępne są również dodatkowe polecenia CLI.

Wniosek

Sophos Firewall v22 przekonuje zauważalnie silniejszą bazą bezpieczeństwa, modułową strukturą i stabilniejszym działaniem. Health Check to przemyślane narzędzie, które pomaga systematycznie sprawdzać konfiguracje i przestrzegać najlepszych praktyk. Nowy Control Plane zapewnia płynniejsze aktualizacje i większą niezawodność w bieżącej eksploatacji. Nowoczesne protokoły i rozszerzona telemetria sprawiają, że analiza i rozwiązywanie problemów są znacznie wydajniejsze.

Cieszymy się z wyraźnego postępu Sophos Firewall v22, ale nadal życzymy sobie, aby pracowano nad klonowaniem i grupowaniem reguł NAT, tak jak jest to znane w przypadku reguł zapory. Około rok temu zebraliśmy i opublikowaliśmy nasze życzenia. Od tego czasu wiele się poprawiło, ale z naszego punktu widzenia nadal brakuje kilku funkcji. Mamy nadzieję, że zostaną one wdrożone w przyszłych wersjach.

FAQ

Od kiedy Sophos Firewall v22 będzie dostępny jako GA?

Czym jest nowy Health Check i do czego służy?

Co zmieniło się w architekturze Xstream?

Dlaczego przetwarzanie oparte na CPU jest teraz lepsze niż rozwiązanie NPU w starszej serii XGS?

Jakie korzyści przynosi nowe jądro (wersja 6.6+)?

Jakie nowości pojawiły się w Threat Feeds?

Jak przebiega aktualizacja do SFOS v22?

Czy są nowe funkcje monitorowania?

Dalsze linki

- Avanet: Threat Intelligence Feeds dla Sophos Firewall

- Sophos News: Sophos Firewall v22 Early Access

- Sophos Community: Ogłoszenia SFOS v22 EAP

Źródła

- Sophos Firewall OS v22 Kluczowe nowe funkcje

- Sophos Firewall v22 is now available in early access, Sophos News

- Sophos Firewall v22 EAP is Now Available, Sophos Community, 15.10.2025,