7 razões pelas quais o XG Firewall (SFOS) é melhor do que o UTM

Há mais de dois anos que só colocamos em funcionamento XG Firewalls com SFOS ou instalamos SFOS em SG Appliances. É certo que o XG Firewall foi um autêntico horror nas primeiras versões e só era utilizável eficazmente em alguns ambientes. Com a versão 16, a situação começou a melhorar lentamente e atrevemo-nos a realizar projetos mais pequenos. A partir da v16.5, passamos a depender totalmente do XG para novos projetos e desde então nunca mais olhamos para o UTM.

Para esclarecer logo de início: Quando falo de XG Firewall, refiro-me à série de appliances XG com o Sophos Firewall OS (SFOS). No entanto, também gerimos SG Appliances nas quais simplesmente instalamos o SFOS. Isso funciona perfeitamente. 🙂

Depois de já termos implementado vários projetos com o XG Firewall, gostaria de partilhar 7 razões pelas quais, na minha opinião, o XG Firewall é uma melhor escolha do que a série SG com o sistema operativo UTM. Com este artigo, gostaria de contribuir para o debate UTM vs. XG. 🥊

01 - Desenvolvimento

Quando hoje procuro uma nova aplicação para o meu smartphone ou computador, presto especial atenção a quando a aplicação foi atualizada pela última vez. Se não encontro um registo de alterações, consulto a conta social, por exemplo, o Twitter. Qualquer atividade com mais de um ano é morta para mim e a aplicação definitivamente não chegará ao meu smartphone ou computador.

É verdade que com o UTM Firewall não é assim tão grave. Mas os ciclos de atualização foram extremamente alargados. Anteriormente, havia uma atualização para o UTM quase todos os meses. Hoje em dia, é aproximadamente a cada 4 meses e praticamente não existem novas funcionalidades.

A razão para isso é a seguinte: A Sophos tem cerca de 300 programadores a trabalhar nos sistemas operativos SFOS e UTM. No entanto, apenas cerca de 5% desses programadores ainda trabalham no sistema operativo UTM. O resto trabalha no XG Firewall. Aqui, também se pode ver, por parte do fabricante, onde estão as prioridades.

De tempos em tempos, os utilizadores do UTM recebem alguma esperança com uma nova funcionalidade. Mas, na verdade, há muito tempo que se procura uma receita para tornar o XG apetecível para os fiéis seguidores, sem os perder para outro fabricante. Como ex-utilizador do UTM, sei, no entanto, que não se muda de sistema rapidamente, a menos que seja realmente necessário. Assim, enquanto o UTM não for definitivamente descontinuado, não há simplesmente nenhuma razão para a maioria mudar.

Se olharmos para o roteiro dos dois sistemas operativos, a lista para o SFOS é extremamente longa e os planos estendem-se muito para além dos 18 meses. No caso do UTM, funcionalidades foram removidas do roteiro no passado ou constantemente adiadas. Um exemplo proeminente é o IKEv2. A funcionalidade esteve no roteiro durante muito tempo, foi constantemente adiada e, finalmente, até mesmo completamente removida do roteiro. Após um clamor na comunidade, foi novamente adicionada e está agora agendada para aparecer na versão 9.8 no próximo ano.

Com o Sophos Firewall OS, a situação é completamente diferente e é por isso que esta é também a primeira razão pela qual amamos o sistema. Aproximadamente a cada sete semanas, podemos contar com novos MR - Maintenance Releases e 1 a 2 vezes por ano há um MINOR Release com muitas funcionalidades novas. O Sophos Firewall OS, portanto, evoluiu de “bom” para “muito bom” nos últimos meses. O sistema ainda não está totalmente onde deveria estar e ainda tem algumas deficiências. Mas para um SO tão jovem, o progresso é muito significativo!

02 - Hardware

O hardware do Sophos XG Firewall e o da série SG são idênticos em termos de CPU, RAM, armazenamento e conexões. Uma pequena exceção aqui é o Sophos XG 86 e o XG 106, que não existem na série SG. Os dois modelos menores aqui seriam o SG 85 e o SG 105, que, no entanto, têm menos RAM e armazenamento do que o XG 86 e o XG 106. Mas, basicamente, é perfeitamente possível instalar o SFOS do XG Firewall em um hardware SG. A licença pode então ser migrada 1:1.

Como instalar o SFOS num appliance Sophos SG, explicamos num post da KB: Instalar o Sophos XG Firewall OS num appliance SG

No próximo ano, espera-se uma nova série de hardware, que atualmente tem o nome “XGS”. Não podemos dizer neste momento se esta substituirá a série XG diretamente. Como sistema operativo compatível, é de qualquer forma mencionado apenas o SFOS. Para a série SG, não está planejado nenhum novo lançamento.

O que, pelo menos por enquanto, também fala claramente a favor de um XG Firewall com SFOS é o suporte aos novos Access Points APX! Os Access Points, que foram lançados em julho de 2018 e possuem o novo padrão Wave-2, ainda hoje são compatíveis apenas com XG Firewalls e Central. Por parte da Sophos, sempre foi dito que os Access Points APX nunca seriam compatíveis com o UTM. Para nós, este passo sempre fez todo o sentido! Trata-se de hardware NextGen, que foi desenvolvido apenas para Firewalls NextGen.

No entanto, com um aceno de cabeça, podemos agora anunciar que a Sophos recuou neste plano. O suporte aos Access Points APX chegará para o UTM! O suporte está planeado para o UTM 9.7, que deverá ser lançado no final do ano.

03 - Licenciamento

O licenciamento do XG Firewall não é completamente diferente do do UTM. No entanto, existem algumas vantagens importantes.

Licença Base

A licença base para um appliance XG Firewall está incluída gratuitamente. Quais as funções incluídas, você pode descobrir em um artigo separado sobre a Licença Base. Mas aqui estão as funções mais importantes que você pode desfrutar gratuitamente:

- Proteção sem fio

- SSL VPN ou cliente Sophos Connect

- Conexões VPN IPsec

Pacote EnterpriseGuard

Certamente conhecem o Pacote FullGuard, que ativa todos os módulos, exceto o Sandstorm, no firewall. Com o Pacote FullGuard Plus, também obtêm o Sandstorm.

Para a série XG existe ainda o popular pacote EnterpriseGuard. Este pacote é uma verdadeira alternativa ao pacote FullGuard, pois já cobre as necessidades da maioria dos clientes. Com o pacote EnterpriseGuard, obtêm a proteção de rede e web, incluindo o suporte premium da Sophos. A proteção sem fios já está incluída gratuitamente na licença base. Assim, apenas muito poucos clientes terão de recorrer ao pacote FullGuard mais caro, caso exista de facto uma necessidade de proteção de e-mails e servidores web.

04 - Regras de Firewall

Passemos agora à parte mais técnica, o porquê, na minha opinião, o SFOS tem a vantagem sobre o sistema operativo UTM.

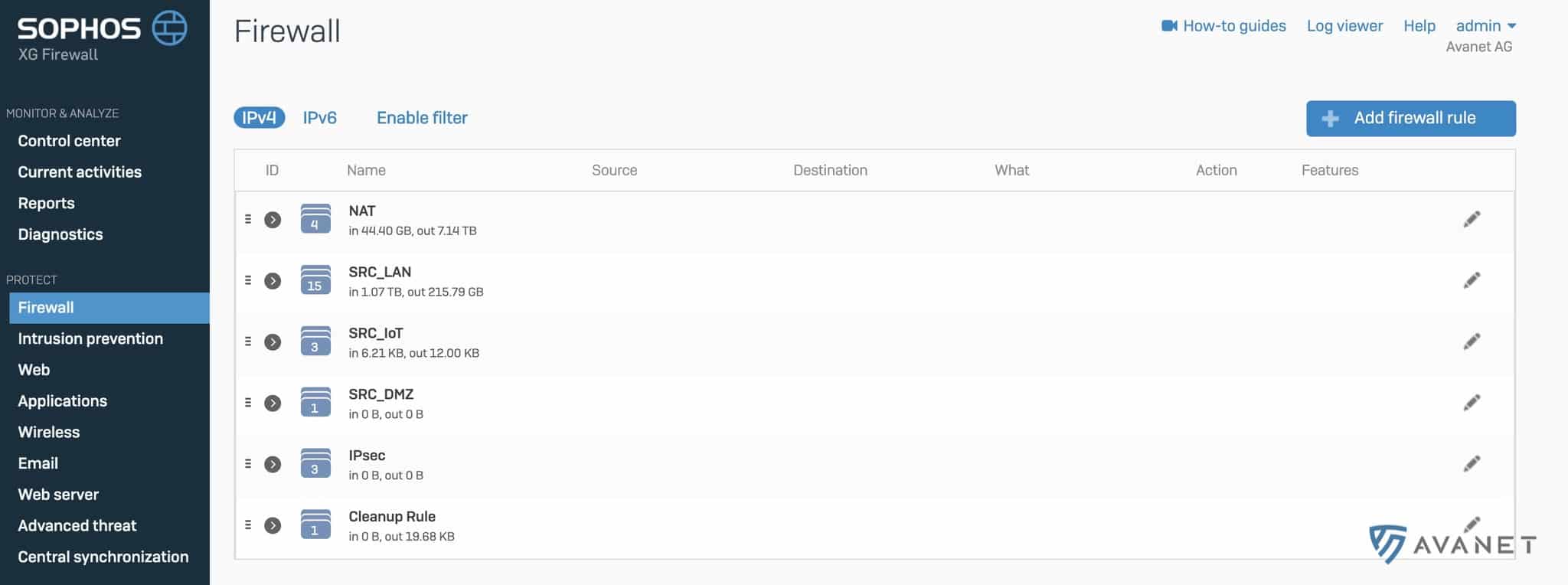

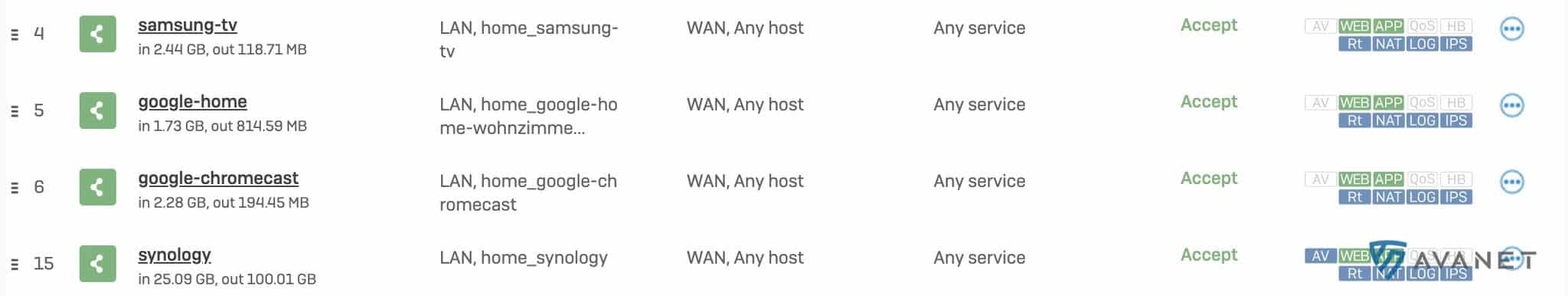

O conjunto de regras do firewall tornou-se muito mais claro com o SFOS. Se tiver mais de 10 regras de firewall, o que provavelmente será o caso na maioria dos ambientes, estas podem ser excelentemente agrupadas no SFOS. A seguinte captura de ecrã do meu XG Firewall em casa deve ilustrar isso novamente. Aqui, todos os dispositivos IoT têm a sua própria rede e as regras de firewall correspondentes são todas agrupadas num único grupo.

Se então observar um grupo mais de perto, descobrirá rapidamente quais regras individuais da firewall ainda permitem o tráfego e quais regras podem já não estar a ser utilizadas. Esta representação ajuda a identificar e remover regras supérfluas.

Ao contrário da UTM, posso dar um nome próprio a uma regra de firewall no SFOS. Dentro de uma regra, também são possíveis comentários mais longos, por exemplo, para registar quem criou esta regra e para que fim foi criada.

- Cada regra recebe um ID, com o qual posso verificar no log qual tráfego passa por esta regra.

- Pode-se ver de relance se, por exemplo, o IPS ou o filtro web estão ativos para uma regra.

Em relação às regras de firewall, eu poderia teoricamente citar muitas outras vantagens que sublinham por que nunca mais voltaria a um UTM. Mas vou ater-me aos principais argumentos acima mencionados, que já deveriam convencer qualquer administrador de firewall. 🙂

Mesmo que muitas coisas tenham sido melhoradas no SFOS em relação às regras de firewall, o SFOS tem uma desvantagem muito irritante em comparação com o UTM. Guardar uma regra de firewall nos Firewalls XG 86 a XG 135 demora entre 4 a 10 segundos! Esta situação será melhorada primeiro na v18 e depois completamente resolvida na v19.

05 - Visualizador de Logs

Mesmo após vários anos no XG Firewall, o Log Viewer ainda é um destaque absoluto! Com ele, é rápido e fácil verificar os logs diretamente pela GUI. Mas antes de me alongar muito sobre isso, assista ao vídeo a seguir:

06 - Sophos Central

Não, não se preocupe! Não vou agora também com o Sophos Synchronized Security, de onde o departamento de marketing da Sophos lançou uma palavra de ordem do século. Mas se isso o ajudar a trocar o seu UTM por um XG, então, claro, teremos todo o gosto em aderir. Sabia que com o Synchronized Security no XG Firewall pode ver quais as aplicações que estão a ser executadas nos endpoints? 😂 Então sim, o Synchronized Security trará ainda mais possibilidades geniais no futuro!

Mas agora passemos, em relação ao Central, a uma função que ainda está nos seus primórdios, mas que possui um potencial enorme. Refiro-me ao Central Firewall Management. Com ele é possível ligar o firewall ao Central e geri-lo a partir daí. Essa ligação já pode ser feita agora, mas as funções realmente interessantes ainda estão por vir! Infelizmente, não posso revelar muito aqui, mas se a Sophos fizer as coisas corretamente, poderá resultar num sistema de gestão para SDN. Podemos esperar novas funções já no final deste ano.

07 - Atualizações de Firmware

Como já foi dito, sempre achamos as atualizações boas. O ditado nunca mude um sistema que está funcionando é um absurdo absoluto quando se trata de firewall. Já abordamos isso em um post anterior sobre a necessidade de atualizações de firewall.

Você certamente entendeu que as atualizações são importantes. Mas as atualizações também são muito perigosas, pois pode acontecer que depois nem tudo funcione tão bem quanto antes. De administradores que têm medo disso, sempre se ouve o ditado mencionado acima. 😅

Para contrariar um pouco o perigo das atualizações, existem algumas melhorias no XG Firewall:

- As atualizações dos Access Points e REDs são desvinculadas e não estão mais integradas na atualização do firewall. Assim, os REDs podem ser atualizados mesmo sem reiniciar o firewall.

- Se uma atualização do firewall não funcionou e você deseja retornar à versão anterior, isso é possível com apenas alguns cliques.

Conclusão

Este artigo ficou um pouco mais longo do que eu tinha em mente inicialmente. Listei aqui sete razões que, na minha opinião, deveriam encorajar todos os amigos do UTM a mudar. Eu também idolatrava o UTM, mas justamente nos pontos de segurança futura, atualizações e uma visão clara, o nosso bom senso nos levou a mudar cedo e nunca nos arrependemos! Quando se trata da comparação UTM vs. XG, o XG tem para nós claramente um peso de combate mais impressionante na balança. Então, sejam corajosos ou, mais precisamente, sensatos (😅) e apostem em um XG Firewall para o seu próximo projeto. Uma vez dado esse passo, vocês podem começar a migrar seus UTMs para o SFOS.

Desvantagens

Mesmo que o SFOS ofereça realmente muitas funcionalidades excelentes, pode-se talvez ter a sensação de que este artigo foi escrito através de óculos cor-de-rosa. Por isso, anexo aqui um pequeno capítulo com as desvantagens, pois, como disse, o SFOS ainda é um sistema operativo muito jovem e, de facto, ainda há algumas coisas que não funcionam de forma tão otimizada.

Velocidade da GUI

- O carregamento ou a gravação das regras de firewall ainda demora muito e não é como se desejaria.

- A geração de relatórios ou mesmo os recursos do sistema precisam urgentemente de um aumento de velocidade.

* Conforme já mencionado no artigo, estas questões serão melhoradas com a v18 e resolvidas com a v18.5.

Renomear objetos

- Infelizmente, não é possível renomear entradas criadas posteriormente em todos os lugares. Isso inclui, por exemplo, zonas, redes sem fio, portas NAT ativas de firewall, políticas de proteção IPS, políticas de proteção de servidor web, políticas IPsec e algumas outras.

* A razão para isso é que os desenvolvedores do firewall Cyberoam, que ainda é a base do SFOS, usaram o nome desses objetos como chave primária no banco de dados. Isso, naturalmente, torna a renomeação posterior bastante difícil. Mas também há trabalho sendo feito nisso, e as primeiras melhorias são esperadas com a v18.

Regras NAT

- As regras NAT criadas não podem mais ser editadas se estiverem ativas. É preciso primeiro desativá-las, editá-las e depois reativá-las.

* Deve ser corrigido com a v18.

Notificações

- As notificações ainda são muito melhores no sistema UTM. Lá, pode-se praticamente ser notificado de tudo por e-mail. O SFOS oferece quase nenhuma opção nesse sentido. Com SFOS 17.5 MR4, algumas melhorias foram feitas nesse sentido, mas ainda não são oferecidas as possibilidades que consideramos óbvias no UTM.

* Será melhorado ainda mais com a v18.

Mais informações

Neste artigo, refiro-me frequentemente à v18, que deverá trazer muitas melhorias. Segundo a Sophos, a v18 deverá ser lançada até o final de 2019. No entanto, consideramos este cronograma muito otimista e acreditamos que o 1º trimestre de 2020 é um período de lançamento mais preciso. 😅