Atualização Sophos SFOS: novas funcionalidades na v18.0.3 MR3

Os administradores que já atualizaram o seu XG Firewall para 17.5 MR13 e MR14 esperavam esta atualização há já algum tempo. Mas, também para todos os outros, v18 MR3 traz 34 correções de erros e algumas novas funcionalidades.

Atualizar para v18

Atualmente ainda existem duas versões diferentes do SFOS que a Sophos mantém atualizadas. Há a v17.5 (MR6 - MR14.1) e a versão 18 (MR1 e MR2).

Os utilizadores de um XG 85 ou XG 105 não podem atualizar para v18 devido à falta de RAM. Por isso estas appliances de firewall também estão em fim de venda e existem modelos sucessores correspondentes. Para os clientes com estes equipamentos mais antigos, a Sophos continua a manter a v17.5 atualizada, pelo menos em termos de correções de erros e atualizações de segurança.

Para beneficiar das funcionalidades mais recentes, seria recomendável mudar para os novos modelos compatíveis com v18. Para facilitar essa decisão aos clientes com equipamentos mais antigos, a Sophos oferece até ao final do ano uma promoção de renovação com a qual recebe 50% do novo hardware firewall gratuitamente. A outra opção seria simplesmente esperar até 2021 Q2… (SPOILER: vai ser lançada uma nova série de hardware. 🤫)

Para os firewalls que suportam v18, porém, a atualização não tinha sido assim tão simples. Até agora só existia um caminho de migração funcional para a versão 18 para as versões 17.5 MR6 a MR12. Quem já tivesse instalado MR13 ou MR14 entretanto era confrontado com um factory reset ao atualizar manualmente para v18 e perdia toda a configuração.

Com a v18 MR3 volta a existir um caminho de atualização. Também vemos, nos firewalls dos nossos clientes com v17.5, que a atualização para v18 é sugerida automaticamente pela primeira vez. A Sophos está, portanto, confiante e já reuniu experiência suficiente com a v18 para disponibilizar o upgrade a todos os clientes.

As nossas experiências com a v18 e a v18 MR3 também são bastante positivas. Por isso recomendamos uma atualização para a v18. 🙌

Porque é que a v18 é um release realmente bom

- No SFOS v18 existem algumas novas funcionalidades

- Com o SFOS v18 há novas funcionalidades para o Central Firewall Management

A mesma appliance de firewall ficou também bastante mais rápida com a atualização de software para a v18! 🚀

Na série 100 (XG 86 - XG 135), a interface web ficou bastante mais rápida, mas no final continua mesmo muito lenta! 🐌

Melhorias no desempenho VPN

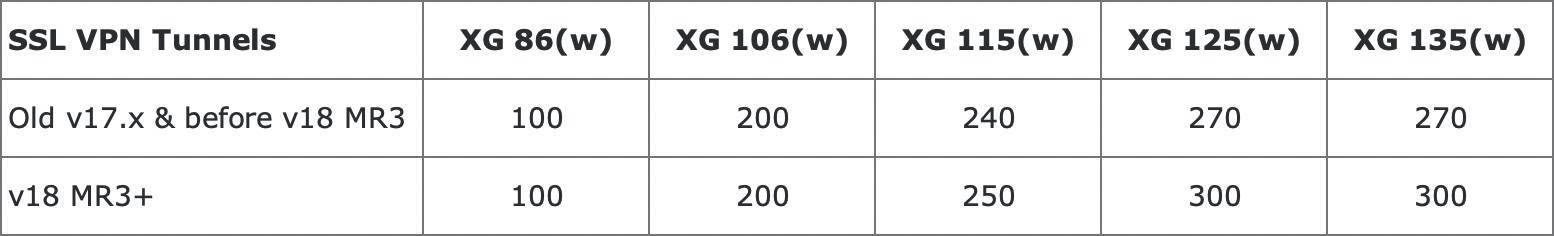

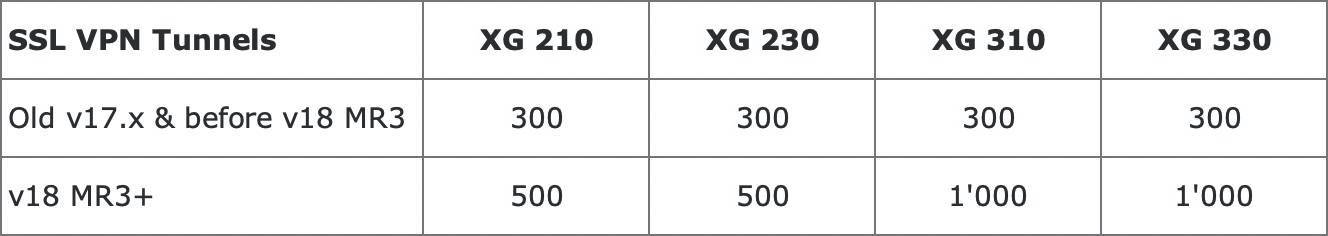

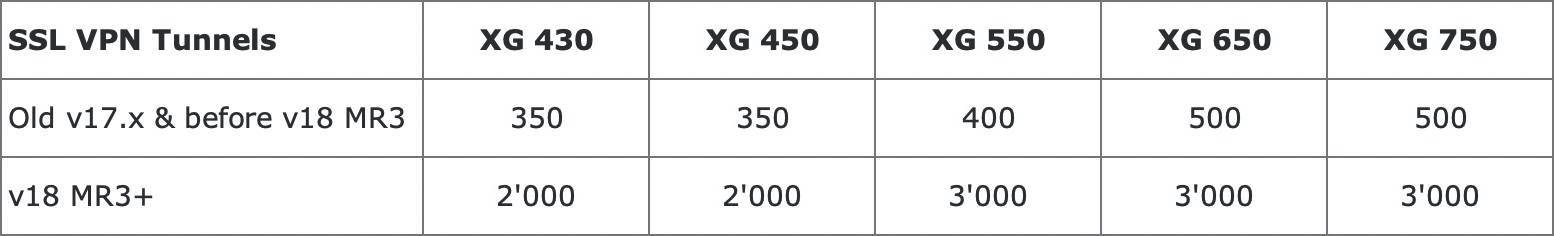

Na v18 MR3, o desempenho do SSL VPN foi melhorado. Os modelos de hardware maiores suportam agora muito mais ligações paralelas do que com a versão anterior do SFOS.

Secure Storage Master Key (SSMK)

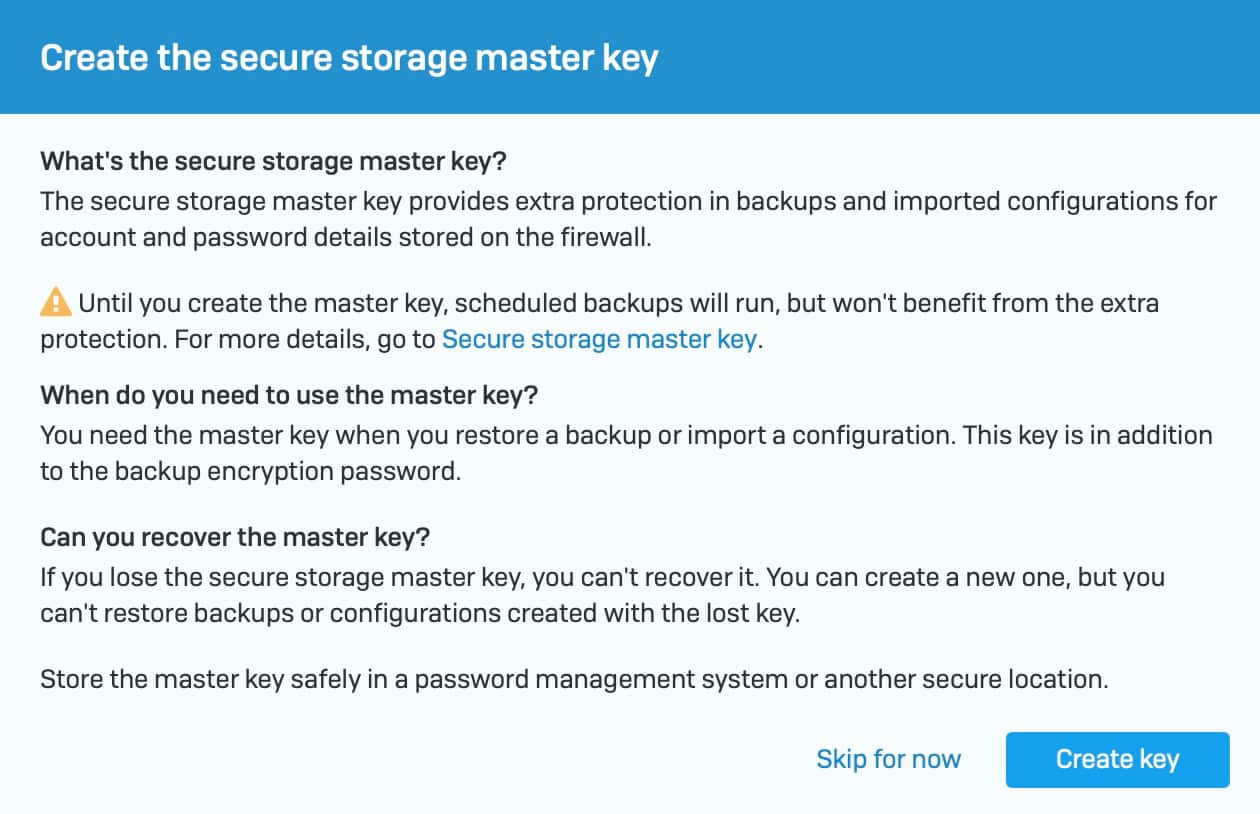

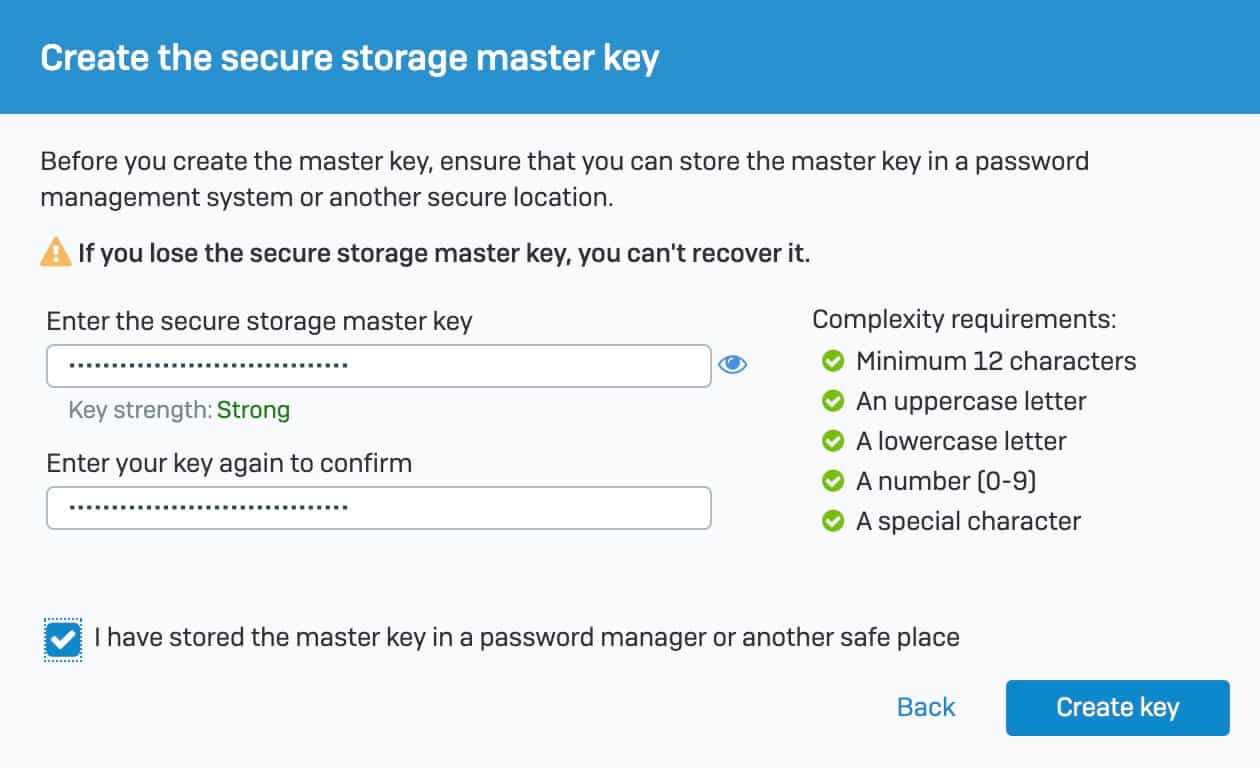

Depois de realizar a atualização e voltar a iniciar sessão como admin, aparece o ecrã seguinte:

Contexto destas alterações

Há alguns meses, a Sophos teve uma vulnerabilidade no SFOS. Ainda antes disso, existia o problema de a palavra-passe do administrador poder ser lida dos ficheiros de backup com algum esforço. Como consequência, também foi introduzida a encriptação dos backups. A Sophos leva este assunto muito a sério e, por isso, fez um esforço considerável para evitar que algo assim volte a acontecer. O roadmap planeado foi adiado meio ano e tratou-se primeiro da segurança do próprio sistema. Os incidentes mostraram que até um firewall, que deveria proteger contra ameaças, pode ser vulnerável.

O ditado “não existe segurança a 100 por cento” não existe sem razão. Muitos filmes ou séries seriam muito aborrecidos se existisse uma segurança assim tão absoluta. 😋

Com a v18 MR3 está agora disponível a Secure Storage Master Key. Esta chave só pode ser criada com o utilizador admin. Isto não funciona com outro utilizador que tenha direitos de administrador. Com a definição desta nova chave, informações importantes passam a ser encriptadas adicionalmente. Se quiser saber exatamente o que acontece aqui, pode ler sobre isso no documento Secure Storage.

Por isso, crie uma palavra-passe segura e guarde-a também em segurança.

Desativar o Captcha

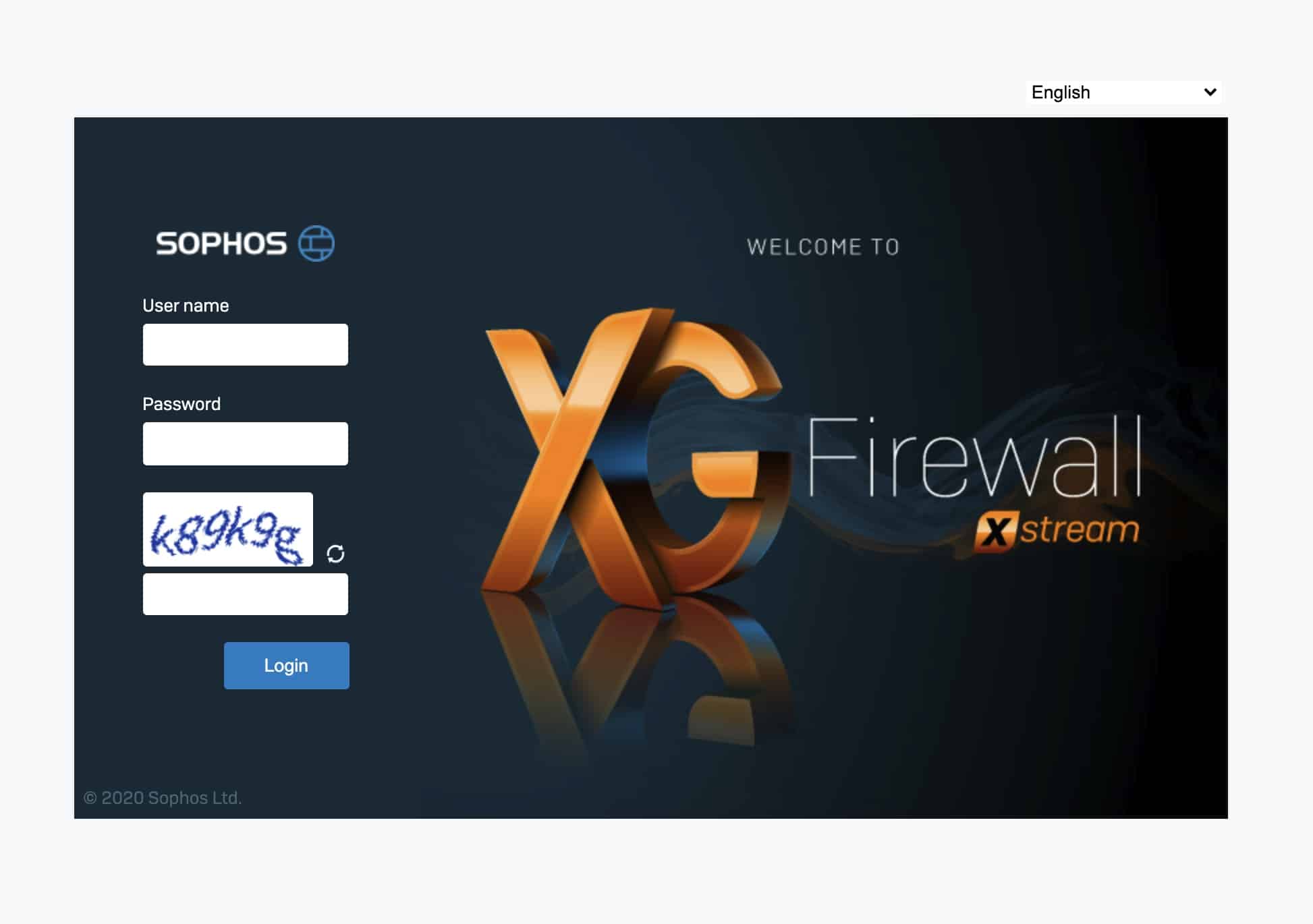

A janela de login do firewall passou a incluir um Captcha desde a vulnerabilidade acima mencionada para o User Portal e para o login de administrador.

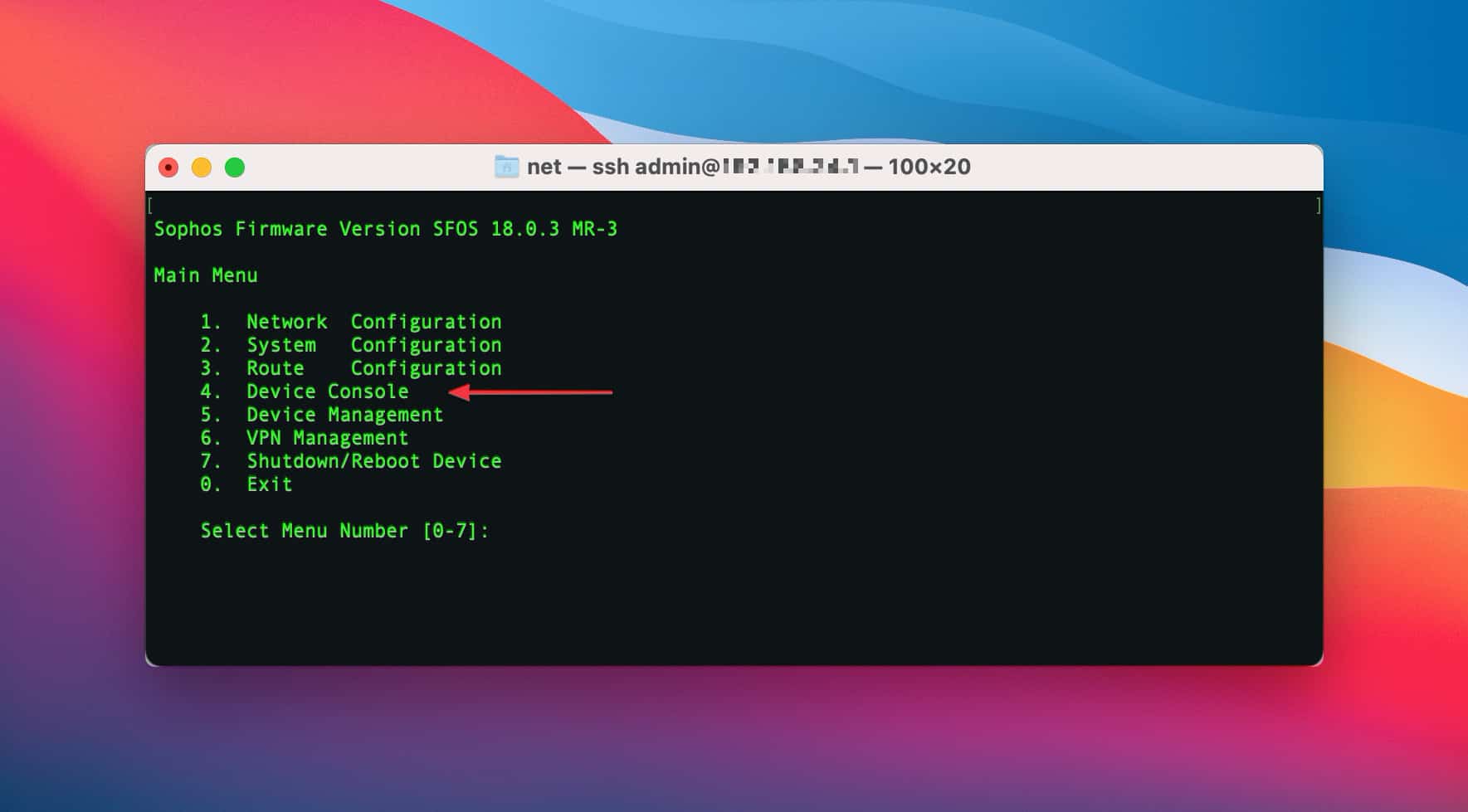

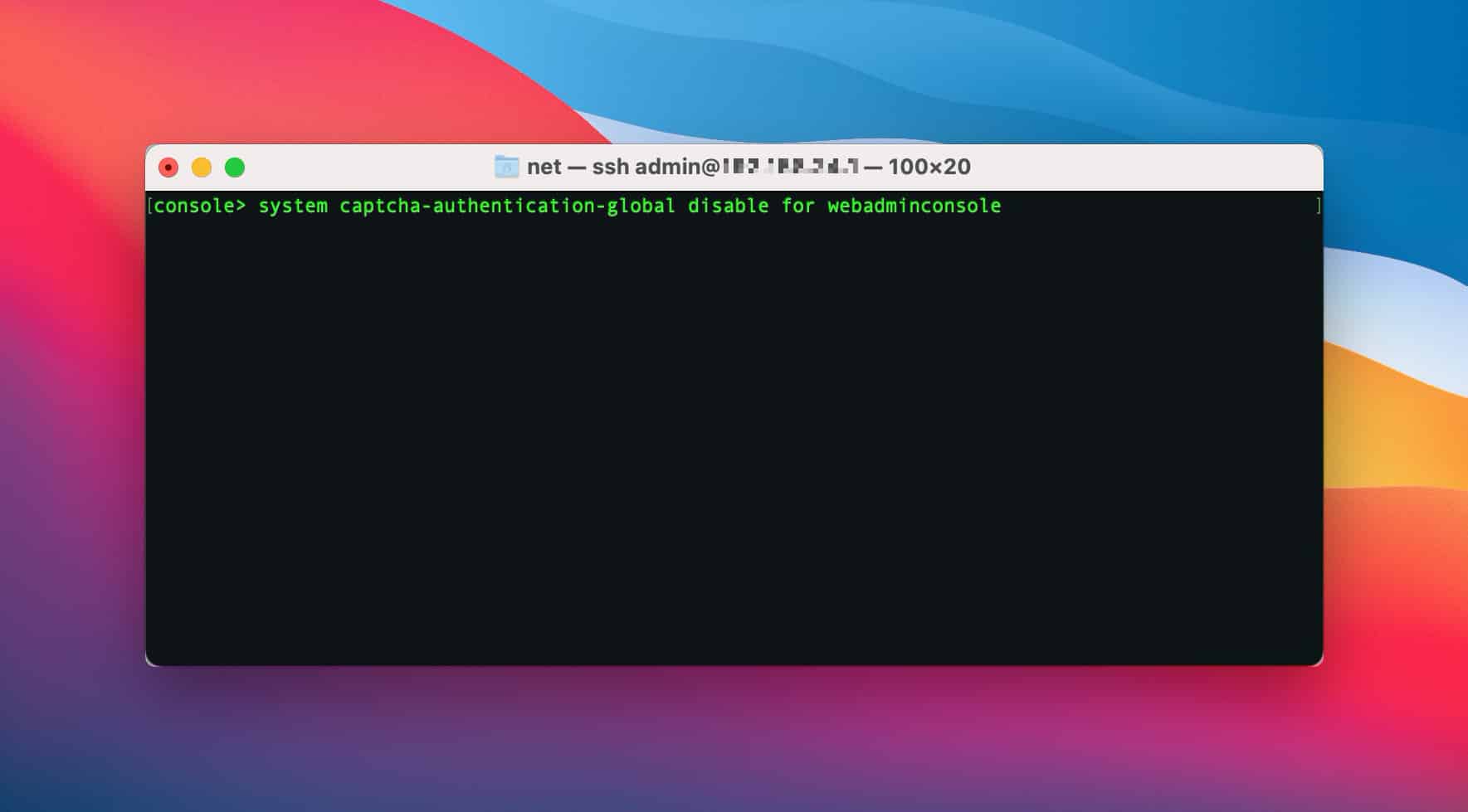

Com a MR3 esta proteção contra bots pode ser desativada. Para o fazer, é necessário iniciar sessão no firewall via SSH e mudar para a consola ao escrever 4.

Aqui pode utilizar o seguinte comando para ativar, desativar ou mostrar a definição de Captcha para as janelas de login.

console> system captcha-authentication-global enable/disable/show for userportal/webadminconsole

Avisos de Device Access

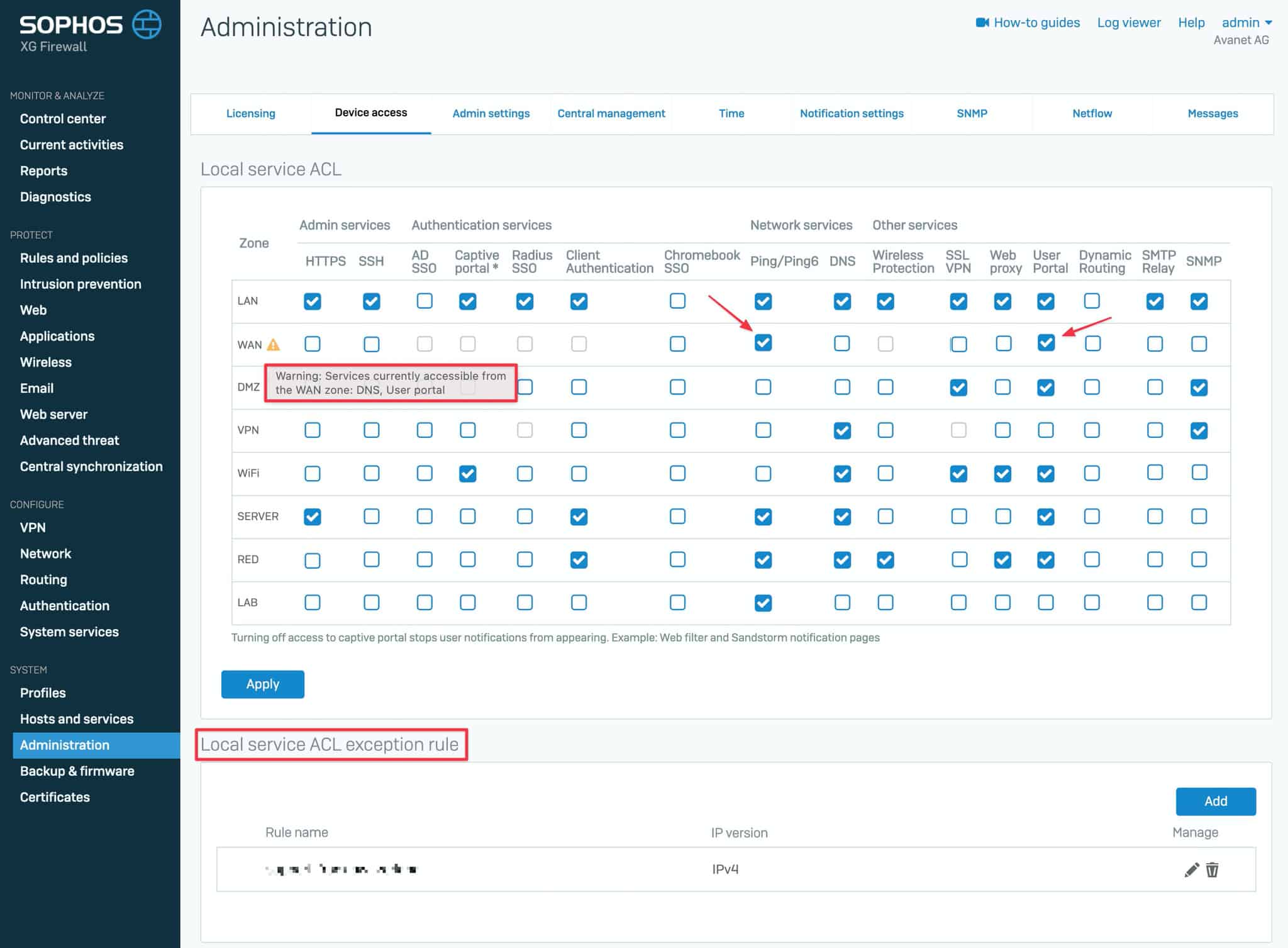

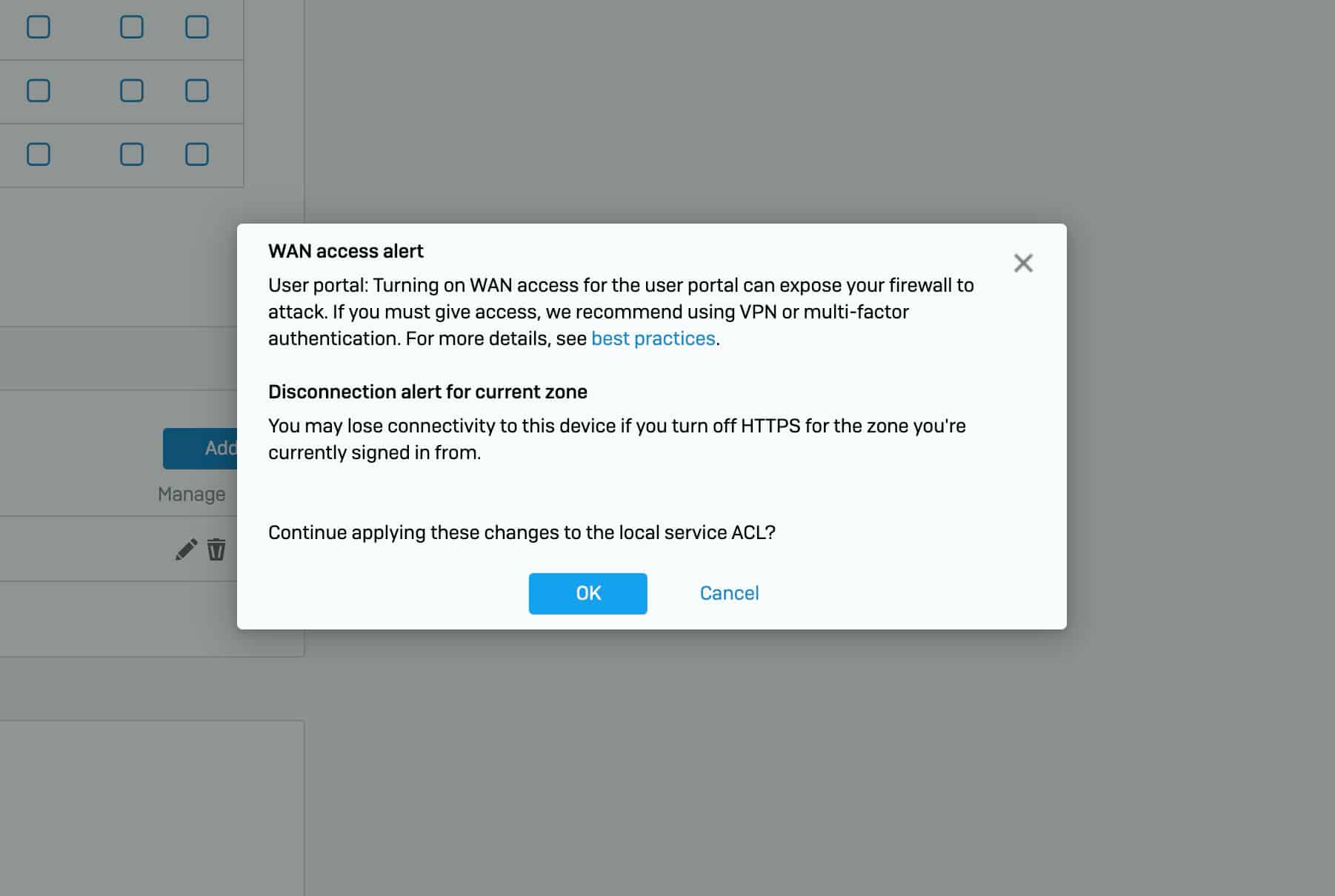

Tal como as duas funções anteriores, os avisos de Device Access também se destinam a proporcionar mais segurança.

No menu “Administration > Device Access” é possível definir o acesso aos serviços do firewall.

Aqui deve seguir-se o seguinte princípio: fechar tudo e abrir de forma consciente. Por exemplo, ao assinalar a caixa de “Ping” ou “User Portal”, está a permitir que qualquer computador no mundo alcance o seu firewall via ICMP ou através do User Portal.

Claro que pode alterar as definições como antes. O sistema passa agora a emitir uma mensagem de aviso. Isto pretende tornar mais claro o que se está a abrir para o exterior ao ativar uma caixa de verificação na zona WAN.

É melhor usar a “Local service ACL exception rule” para definir com maior precisão de onde o tráfego é permitido. Por exemplo, para aceder ao User Portal selecione apenas o seu país, ou para o ping selecione apenas os IPs que podem realmente alcançar o firewall via ICMP.

Sophos Central Firewall Management

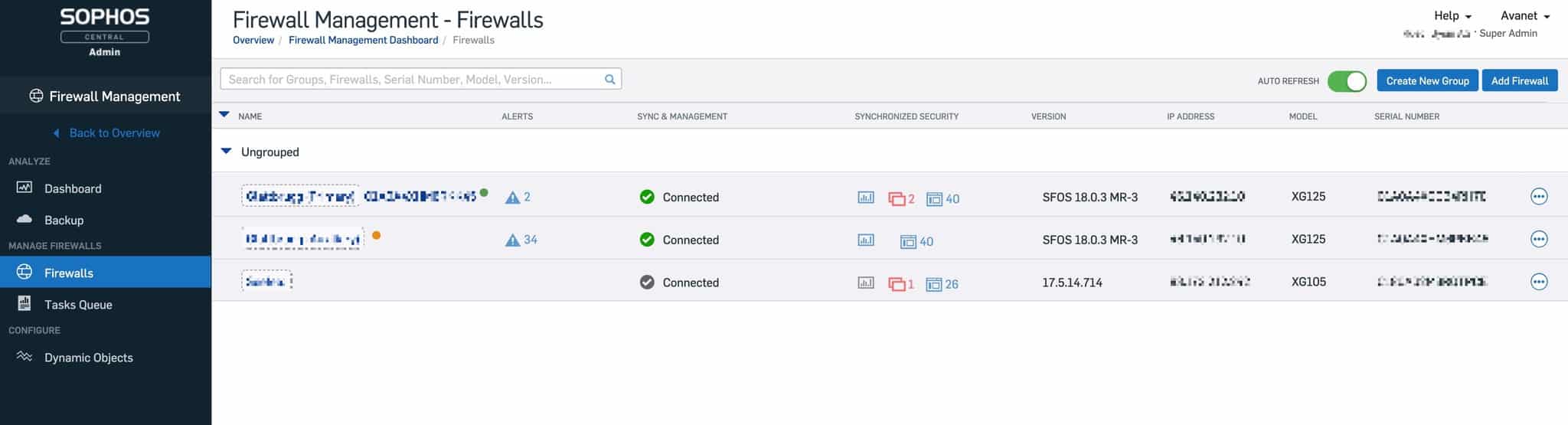

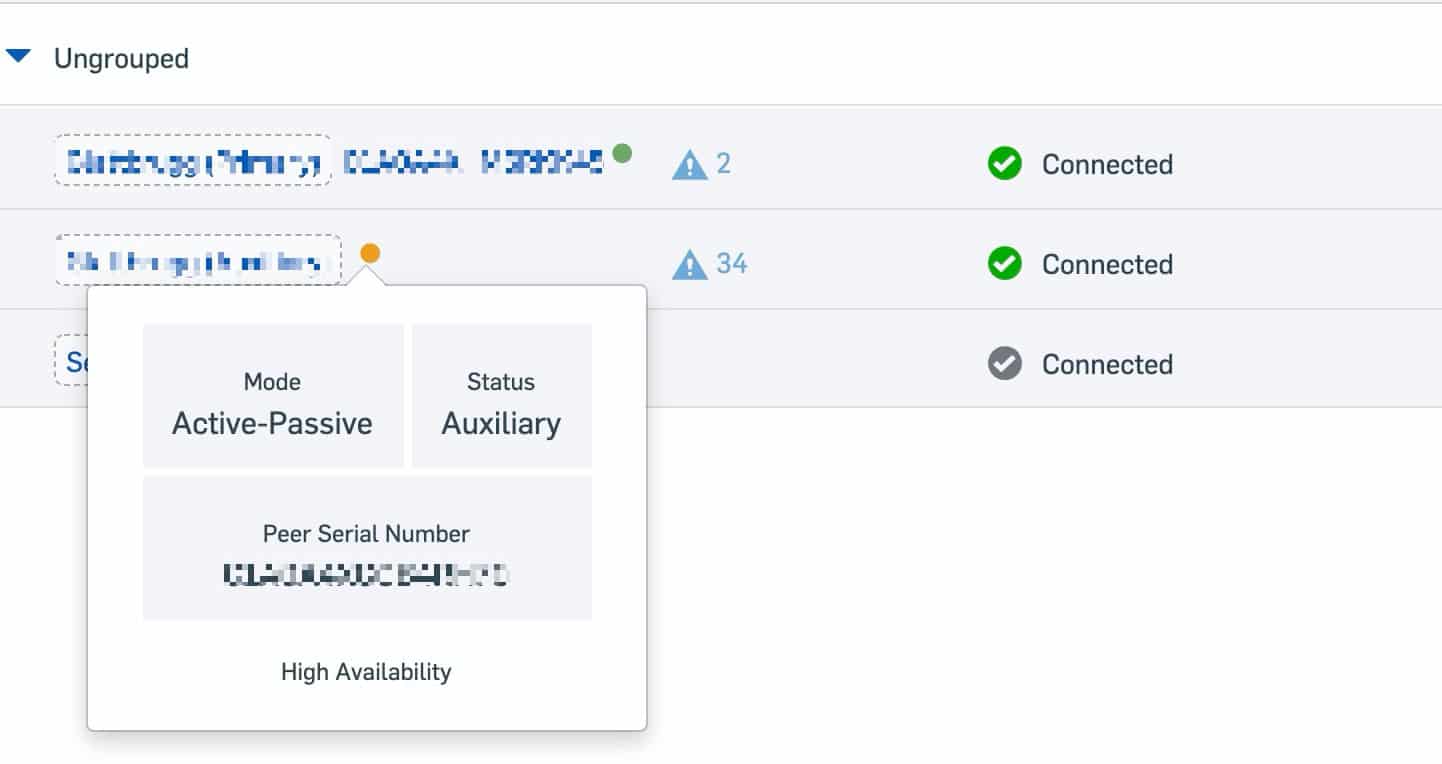

Vista do cluster High Availability

Todos os ouvintes do nosso podcast sabem que o Central Firewall Manager é um produto em que vejo muito potencial. Continua a notar-se que ainda está em desenvolvimento, mas a v18 MR3 corrige algo realmente pouco bonito.

Os clusters HA deixam de ser apresentados como online e offline, tornando-se agora fácil perceber que firewalls foram configurados para formar um cluster.

Se clicar com o rato sobre o indicador de estado, será mostrada ainda mais informação. Isto mostra que este dispositivo está num cluster ativo-passivo e que é o dispositivo auxiliar.

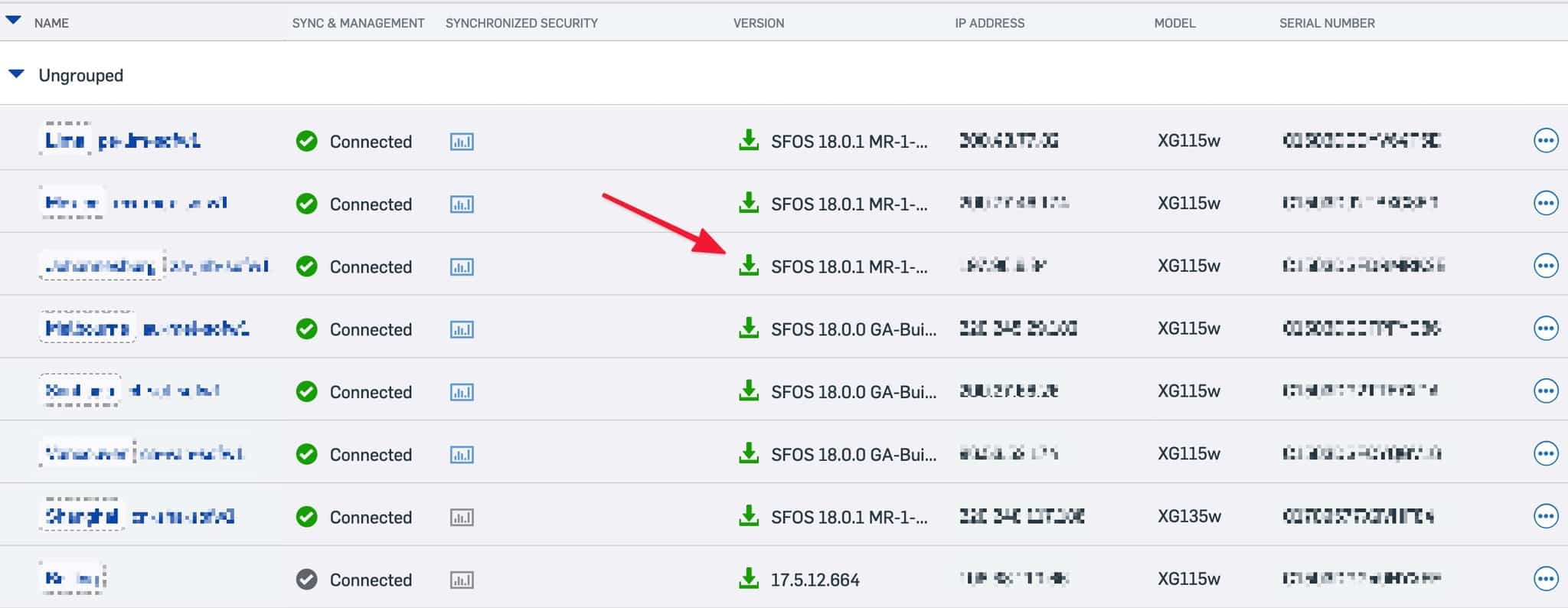

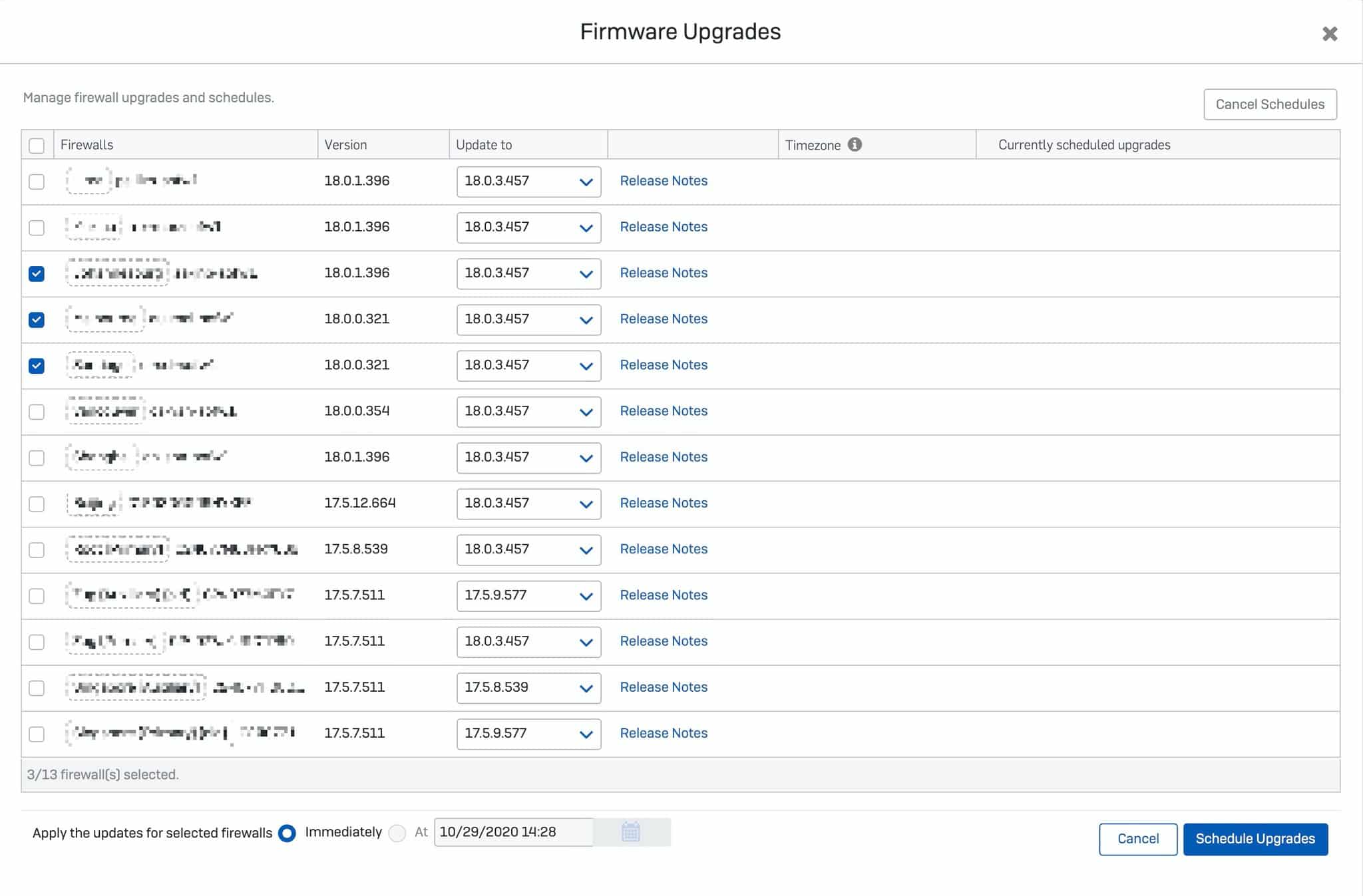

Atualizações planeadas

Agora já é possível planear atualizações de firmware através do Central Firewall Manager. Os administradores de UTM conhecem isto de outros tempos.

Para uma atualização planeada, também é possível selecionar vários firewalls ao mesmo tempo, o que representa um enorme alívio em ambientes maiores.

Ainda assim, esta funcionalidade deve ser encarada com cautela. Uma atualização pode, por vezes, também causar problemas.

Na captura acima é possível ver que ainda existem algumas atualizações por instalar neste ambiente. 😅

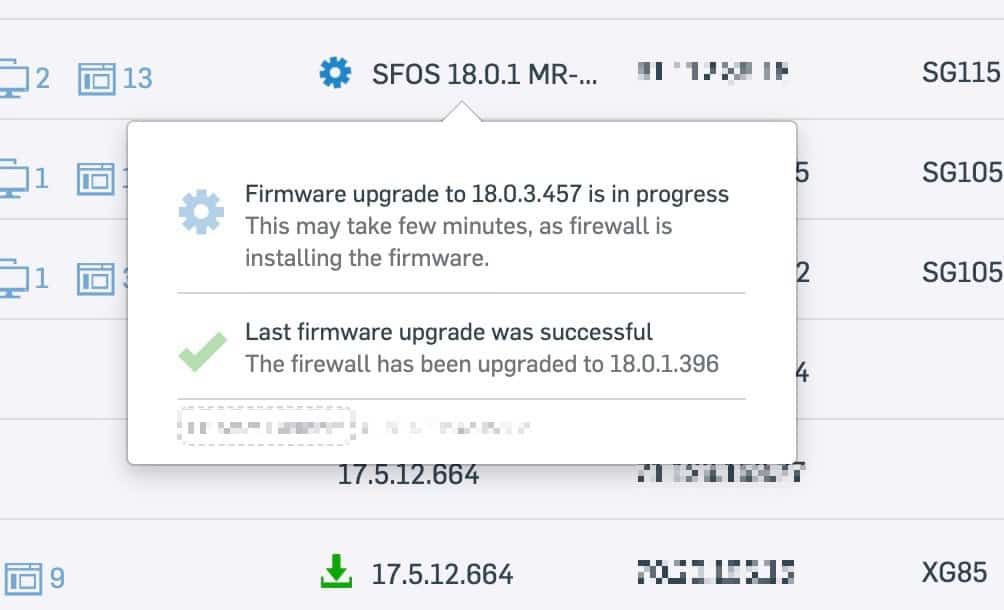

Se um firewall estiver em processo de atualização, isso é indicado por um ícone animado na visão geral. Clique nele para obter ainda mais informação.

Outras novidades

Existem mais funcionalidades nesta release, mas não vou entrar em detalhe. Ainda assim, por uma questão de completude, deixo-as listadas:

- Sophos Connect Client: agora também é possível adicionar grupos, e não apenas utilizadores individuais.

- O SFOS passa agora também a suportar a infraestrutura Nutanix AHV e Nutanix Flow.

- AWS: suporte para novas instâncias na AWS Cloud (C5, M5 e T3).

- AWS: suporte para templates CloudFormation.

- AWS: suporte para zonas WAN virtuais em gateways personalizados.