Sophos Firewall Pedido de Funcionalidade 2024

Nós próprios trabalhamos diariamente com a Sophos Firewall e os nossos clientes dão-nos sempre feedback sobre quais as funcionalidades de segurança e usabilidade que faltam. A partir destas experiências e feedback, compilamos uma lista detalhada. Resumimos este feedback no Sophos Firewall Feature Request.

Suporte Let’s Encrypt

Esta é a funcionalidade mais solicitada, que muitos esperam há mais de três anos. Com a Versão 21, que deverá ser lançada por volta de outubro, esta funcionalidade será finalmente incluída.

Renomear objetos

Atualmente, infelizmente, não é possível renomear certas coisas na firewall. Aqui estão alguns exemplos:

- Ligações IPsec Site-to-Site

- Zonas

- Servidor DHCP

- Regras IPS

Esta função seria extremamente útil para manter as configurações mais claras e organizadas.

Se, por exemplo, quiser renomear uma ligação VPN Site-to-Site, terá de a apagar e criar uma nova, apenas para mudar o nome.

GUI Responsiva

Com a atualização para a Versão 20, a GUI foi um pouco otimizada para monitores widescreen para reduzir o espaço em branco. Isso já era um Sophos Firewall Feature Request muito frequentemente solicitado.

No entanto, os nossos clientes gostariam de uma interface totalmente responsiva que também ficasse bem em tablets e dispositivos móveis. Especialmente em monitores pequenos e com resolução 4K, ainda há margem para melhorias.

Desempenho do Backend

A GUI é lenta, especialmente nos modelos de firewall mais pequenos, os dispositivos reagem muitas vezes muito lentamente, sobretudo ao guardar regras de firewall. Aqui, ainda há muito potencial de otimização para melhorar a experiência do utilizador.

Um exemplo: guardar uma regra de firewall num Sophos XGS 126 com SFOS v20 demora demasiado tempo.

O tempo de carregamento das interfaces demora um tempo semelhante, e o painel de controlo demora cerca do dobro do tempo.

Agrupamento de regras NAT

É possível agrupar regras de firewall para as organizar melhor. No entanto, esta função falta nas regras NAT. Também aqui, uma opção de agrupamento seria um Sophos Firewall Feature Request útil.

Clonar regras NAT

Embora a função de clonagem de regras de firewall já exista, esta opção útil falta para as regras NAT. Seria muito benéfico se as regras NAT também pudessem ser clonadas para tornar as configurações mais rápidas e eficientes. Este é um Sophos Firewall Feature Request frequentemente expresso pelos nossos clientes.

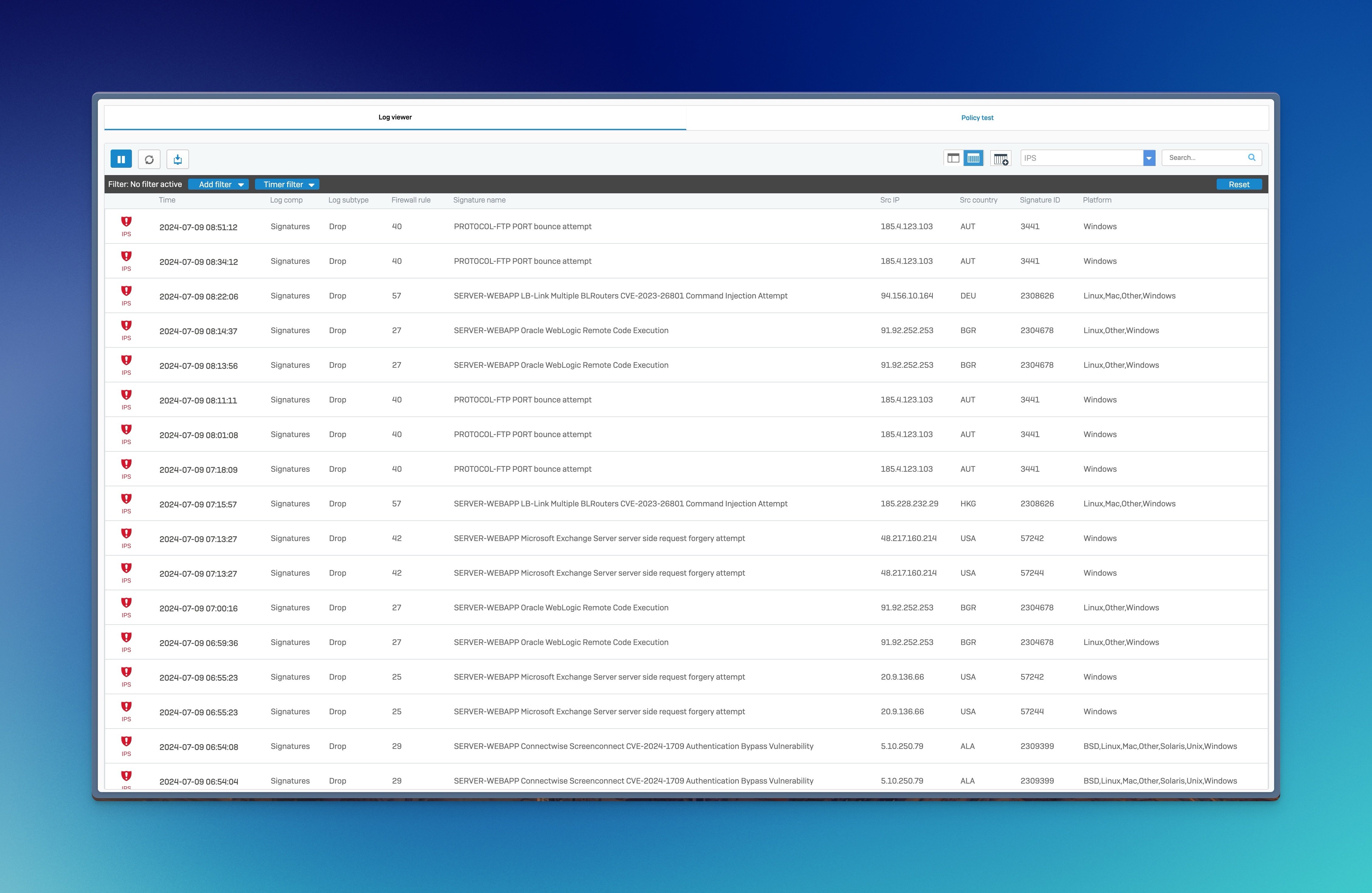

Personalizar e guardar o Visualizador de Registos

O Visualizador de Registos permite adicionar ou remover colunas para exibir os registos de forma mais clara. Seria útil se estas configurações pudessem ser guardadas para que, da próxima vez que abrir o Visualizador de Registos, tenha imediatamente as suas vistas de coluna preferidas.

Teste de Velocidade Integrado

Um teste de velocidade integrado, que pode ser executado diretamente através da firewall, está no topo da lista de desejos de muitos utilizadores. Outros fabricantes já oferecem estas funções, que permitem realizar testes de velocidade através de diferentes interfaces diretamente da firewall ou agendá-los com base no tempo.

Ocultar avisos no painel de controlo

No painel de controlo são exibidas mensagens de aviso ou alarmes, mas não podem ser ocultados. Muitos utilizadores desejam a possibilidade de marcar estas mensagens como vistas para que não sejam exibidas permanentemente.

Importar vários objetos simultaneamente

A capacidade de importar vários objetos simultaneamente seria uma adição valiosa. Atualmente, as listas de IP podem ser importadas, mas as listas de URL ou várias redes não. Esta função contribuiria significativamente para a eficiência, especialmente para exceções de serviços da Microsoft, onde muitas redes ou URLs precisam de ser listadas.

Links para as notas de versão do Firmware

Para atualizações de firmware para RED ou Access Points, atualmente existe apenas um botão “Instalar” no backend, sem que haja informações detalhadas sobre as alterações disponíveis. Isso apresenta aos administradores o problema de que não sabem que alterações ou melhorias o novo firmware traz. Isso é particularmente problemático, pois não há opção de reversão caso ocorram problemas após a instalação.

Um link direto para as notas de versão seria, portanto, um Sophos Firewall Feature Request muito prático. Assim, pode verificar as alterações antes da instalação e avaliar melhor quais os riscos ou vantagens que a atualização traz. Atualmente, é necessário procurar detalhes na Sophos Community, o que novamente custa tempo.

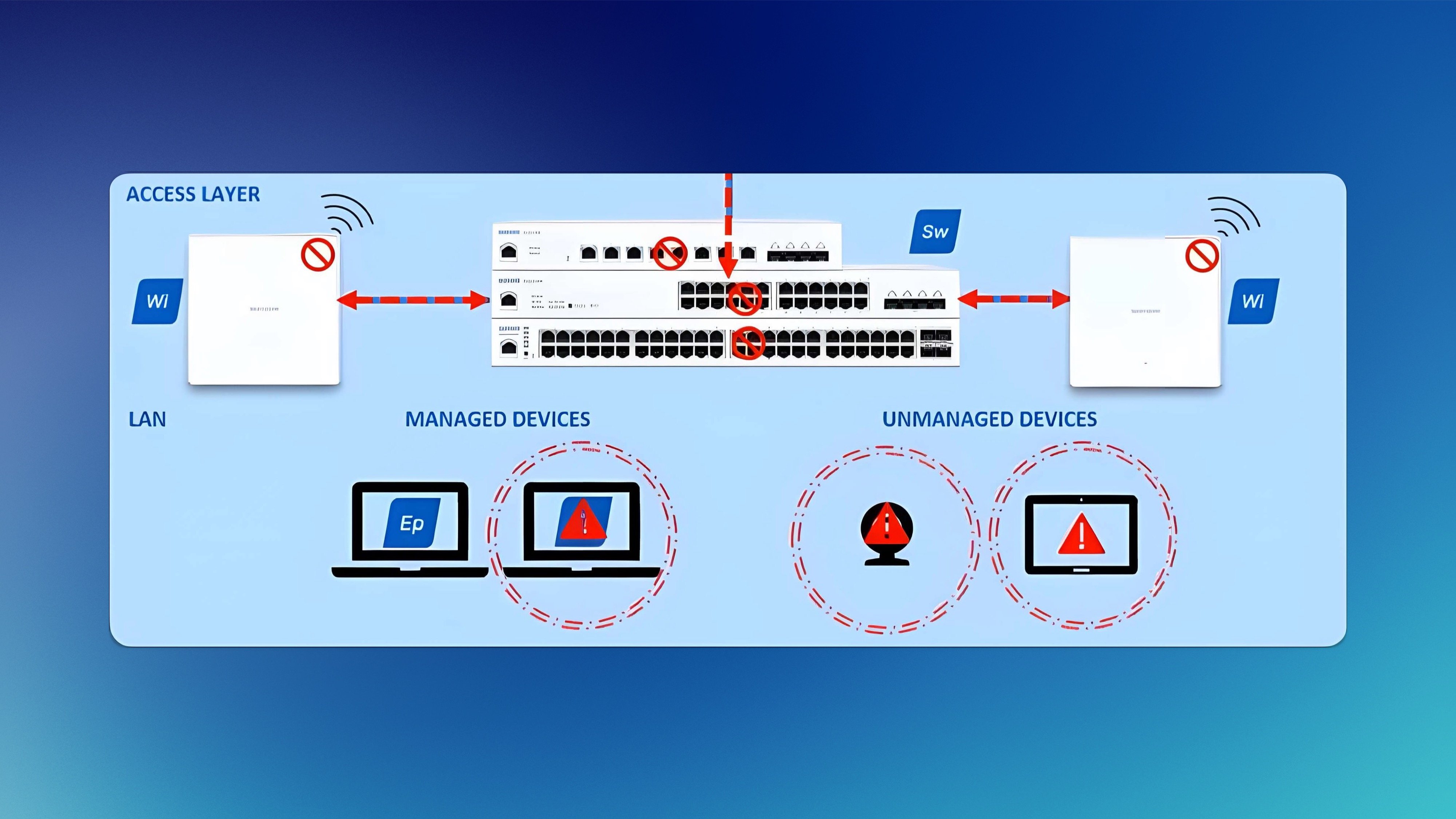

Bloqueio automático de ataques

Uma função relacionada que se pode bem imaginar é o mecanismo de segurança de palavras-passe, que desencadeia um bloqueio temporário se houver demasiadas tentativas de início de sessão falhadas. Este mecanismo é conhecido pela maioria dos administradores e já é aplicado na Sophos Firewall.

Este mecanismo bloqueia o login após um certo número de tentativas falhadas e bloqueia o acesso por um período de tempo definido. Uma funcionalidade semelhante para a firewall seria extremamente útil para bloquear automaticamente endereços IP se múltiplas atividades suspeitas forem detetadas num curto espaço de tempo.

Um método semelhante é também utilizado pelo Fail2Ban, um programa que verifica os registos e bloqueia endereços IP que mostram determinados padrões predefinidos de ataques ou atividades suspeitas. O Fail2Ban protege assim os sistemas contra ataques de força bruta e outras ameaças, bloqueando automaticamente os atacantes.

É óbvio que uma função de bloqueio automático como esta seria também extremamente útil para a Sophos Firewall. Atualmente, o Sistema de Prevenção de Intrusões (IPS) deteta atividades suspeitas e bloqueia-as, mas o atacante pode repetir as suas tentativas continuamente. Cada atividade suspeita desencadeia uma notificação, e o administrador deve intervir manualmente para bloquear o endereço IP.

Um modo de bloqueio automático, onde o administrador pode configurar um endereço IP para ser bloqueado por 15 minutos, uma hora ou até mais, aumentaria significativamente a eficiência e a segurança. Se a firewall detetar várias atividades suspeitas de um endereço IP específico num minuto, seria sensato bloquear automaticamente este IP por um determinado período. O administrador poderia manter a lista negra a qualquer momento e remover o endereço, se necessário.

Ao introduzir um tal módulo de bloqueio automático, a firewall protegeria ainda mais eficazmente contra ataques repetidos e, ao mesmo tempo, reduziria o esforço administrativo para o administrador.

Então seria novamente uma luta máquina contra máquina, porque atualmente a maioria das tentativas de ataque são realizadas por bots ou máquinas. Atrás da Sophos Firewall, no entanto, existe um administrador que tem de lidar manualmente com tais eventos para evitar mais pedidos.

Feeds de Bloqueio de IPs Maliciosos

Na próxima Versão 21 da Firewall, deverá ser possível implementar listas predefinidas para bloquear o acesso a endereços IP perigosos. Isso significa que se alguém internamente tentar aceder a um IP perigoso já conhecido, esse acesso será automaticamente bloqueado. Em futuras versões, estas listas serão complementadas por fornecedores de terceiros. Infelizmente, no entanto, apenas as ligações de saída são verificadas em relação a estas listas.

Uma excelente extensão seria adicionar feeds à firewall que contenham listas de IPs para bloquear IPs perigosos conhecidos também para ligações de entrada. Isso poderia aplicar-se a regras NAT, pedidos VPN, pedidos de portal de utilizador e outros serviços.

Para a Firewall de Aplicações Web, já existe uma função semelhante chamada “Bloquear clientes com má reputação”, que faz o seguinte:

Bloqueia clientes que têm má reputação devido a listas negras em tempo real (RBLs) e informações GeoIP. Ignorar consultas remotas para clientes com má reputação pode melhorar o desempenho. Para RBLs, a Sophos Firewall usa Sophos Extensible List (SXL) e SORBS. Para GeoIP, usa Maxmind. A Sophos Firewall bloqueia clientes que se enquadram nas categorias A1 (proxies anónimos ou serviços VPN) e A2 (ISPs por satélite).

O desejo seria, portanto, poder subscrever os seus próprios feeds RBL, por exemplo, de fabricantes de renome ou também do GitHub.

Tal extensão aumentaria significativamente a segurança da firewall e dos seus serviços, protegendo eficazmente não só as ligações de saída, mas também as de entrada contra ameaças conhecidas.

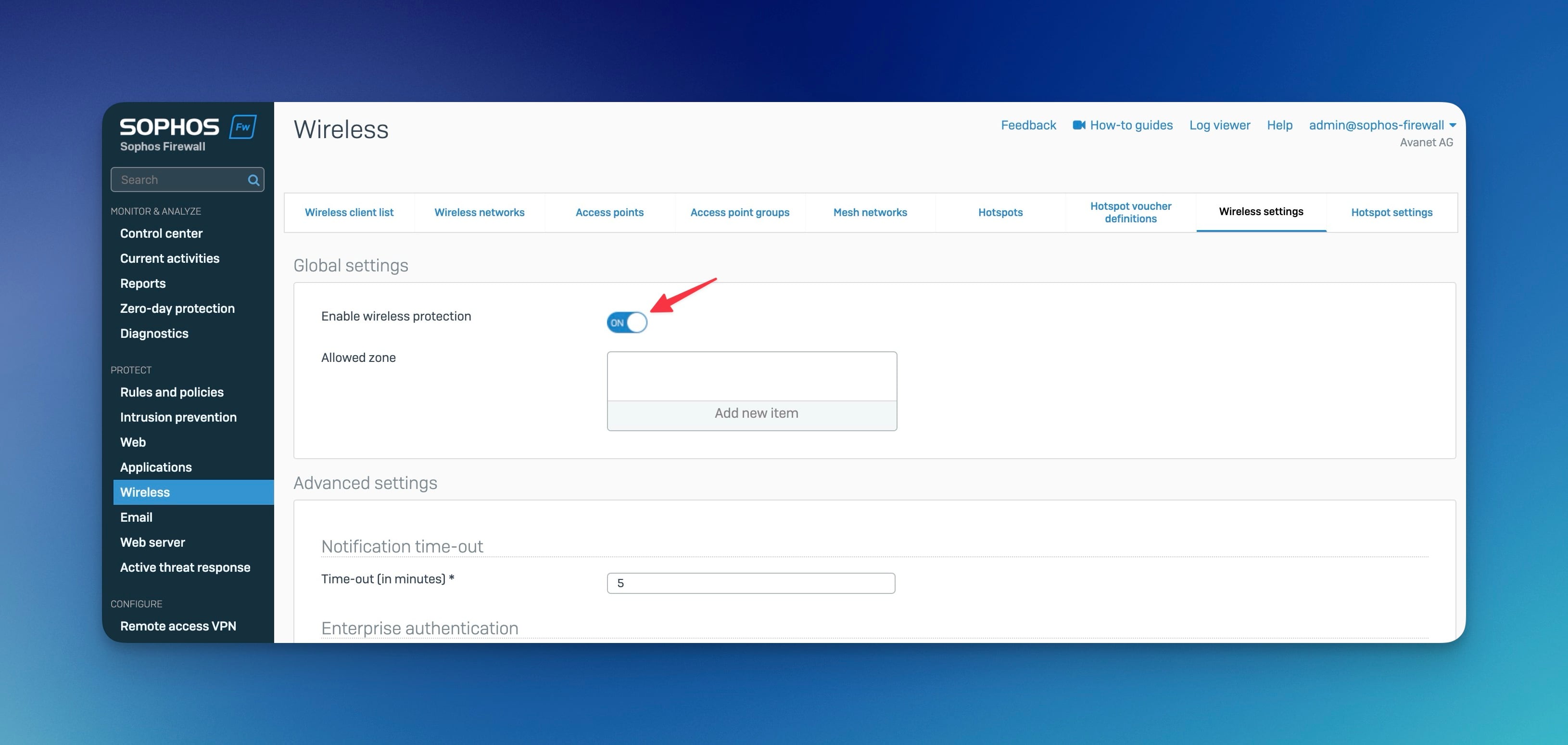

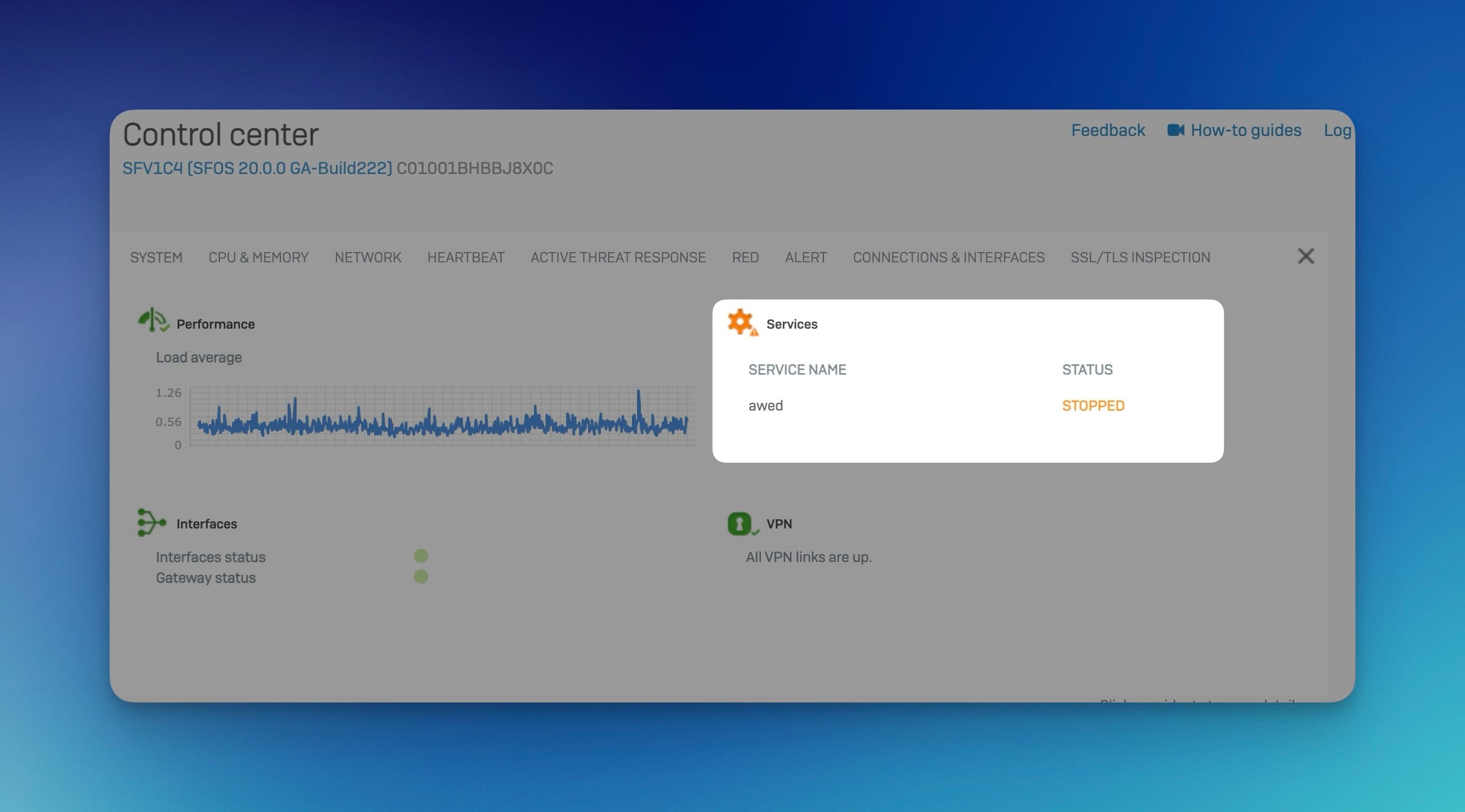

Desativar Serviço Wireless

Embora exista a opção de desativar o Serviço Wireless, isso é exibido como um erro. No painel de controlo, verá uma mensagem de aviso:

Isto significa que, mesmo que o administrador desative intencionalmente o serviço para conservar recursos ou por outras razões, a firewall interpreta isso como um problema e emite uma mensagem de erro. Seria, portanto, desejável ter uma forma de desativar o Serviço Wireless sem que isso aparecesse como um erro no painel de controlo.

Feedback para nós

Nesta publicação, compilamos os pedidos de funcionalidades da Sophos Firewall mais comuns que recolhemos nos últimos meses. Ao fazê-lo, considerámos tanto os desejos dos nossos clientes como as funções que nos ajudariam a tornar a configuração e manutenção das inúmeras firewalls de clientes mais eficientes.

No entanto, se tiver mais sugestões ou desejos, por favor, envie-nos o seu feedback através do formulário de contacto. Iremos atualizar regularmente esta publicação do blog para refletir sempre as necessidades e requisitos mais recentes.

O Roteiro também não é garantia

Nunca se deve comprar um produto apenas porque um fabricante promete que a função desejada será adicionada através de uma atualização.

Com a Sophos não é diferente. O roteiro é tão fiável quanto a previsão do tempo, horóscopos ou o comportamento de gatos. São adicionadas e removidas funcionalidades, serviços são apresentados em roadshows ou coisas são escritas nas folhas de dados do produto com a referência (em breve), o que não significa absolutamente nada! Sobre os anúncios da Sophos que não se concretizaram, eu poderia escrever um post à parte. Além disso, a Sophos infelizmente também não é um dos fabricantes que ouve os utilizadores e depois desenvolve funções de acordo com isso; isso seria completamente absurdo. É melhor perseguir a próxima moda dos analistas da Gartner ou o que os acionistas querem ouvir, ou olhar para a concorrência.

Penso que, com isto, tudo deve estar claro e eu já sufoquei falsas esperanças pela raiz.