Sophos Firewall v21.5 MR1: Foco em Segurança e Estabilidade

O Sophos Firewall v21.5 MR1 reúne inúmeras melhorias de segurança, estabilidade e fiabilidade. Além disso, existem novidades direcionadas como OAuth 2.0 para notificações por e-mail, ajuste fino de NDR e endurecimento da alta disponibilidade.

Novas funções no SFOS v21.5 MR1

OAuth 2.0 para notificações por e-mail

As notificações por e-mail podem ser protegidas com OAuth 2.0 contra Gmail e Microsoft 365. A autenticação por palavra-passe está a ser gradualmente eliminada. Vantagens: superfície de ataque reduzida, gestão central de tokens, acessos rastreáveis. Implementação em Administração > Configurações de notificação. Para o Gmail é necessário um registo de aplicação na Google Cloud Console (Client ID, Client Secret). O firewall utiliza Refresh Tokens para autenticação persistente. Além disso, o OAuth 2.0 permite o uso de políticas, autenticação multifator e revogação central de tokens comprometidos. É aconselhável migrar perfis SMTP cedo, realizar um envio de teste e depositar um servidor de e-mail de fallback; as políticas de MFA devem ser verificadas e documentadas.

Relatórios agendados localizados

Relatórios PDF agendados são gerados no idioma usado no login no webadmin. Isso reduz esforços de tradução e facilita a coordenação com departamentos especializados. Os relatórios são mais consistentes e podem ser usados em reuniões de gestão sem esforço adicional.

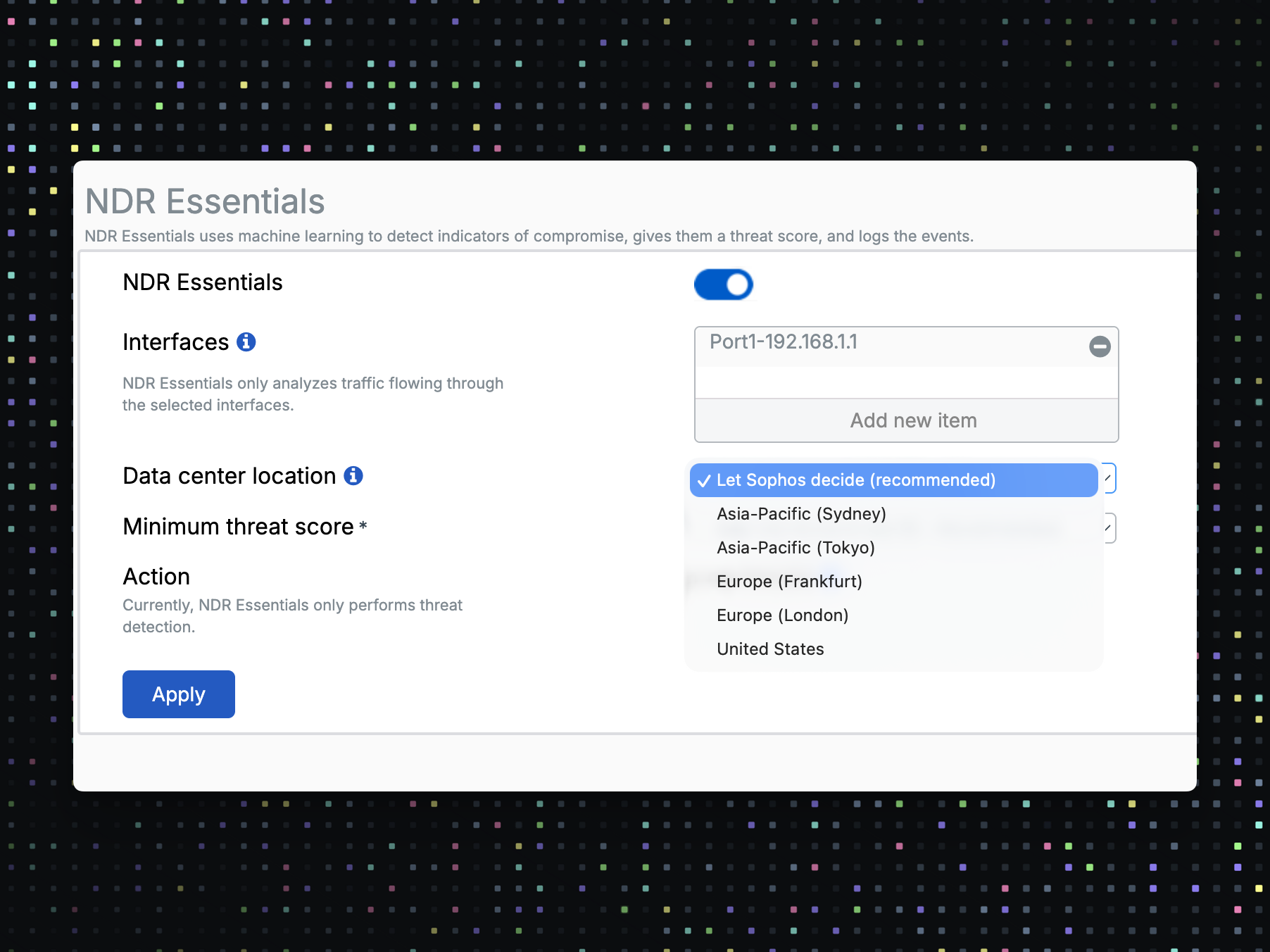

NDR Essentials: Seleção de datacenter

A região de análise para NDR Essentials é livremente selecionável. O padrão é a região com a menor latência. Isso permite cumprir requisitos de residência de dados e conformidade. Em configurações multirregionais, a seleção correta é crucial para evitar fluxos de dados indesejados. Faz sentido documentar a região escolhida, preparar uma mudança planeada, ajustar a monitorização e considerar as diretrizes de proteção de dados.

NDR Essentials: Threat Score em logs ATR

O Threat Score aparece nos logs de Active Threat Response. Isso facilita a priorização, correlação e relatórios em SIEM e XDR. Alertas baseados em pontuação permitem uma classificação mais fina de incidentes.

Syslog: device_name corresponde ao hostname

O campo device_name contém o nome de host configurado do firewall. Isso facilita a atribuição de logs em ambientes com vários dispositivos. As integrações com XDR e SIEM tornam-se mais robustas.

Alta Disponibilidade segura

Palavras-passe fortes são obrigatórias, a geração automática é omitida. Além disso, o acoplamento HA verifica a chave de host SSH do parceiro. Isso torna os ataques Man-in-the-Middle mais difíceis e evita confusões de cluster. Uma saída de erro melhorada apoia no diagnóstico.

Modo LINCE em HA

LINCE é uma certificação de segurança governamental espanhola que define requisitos criptográficos mínimos. O modo LINCE impõe uma seleção permitida de algoritmos e comprimentos de chave no firewall e influencia as configurações de SSH e VPN, entre outras. A ativação é feita via CLI e reinicia o serviço SSH. Em ambientes HA, o modo LINCE deve ser idêntico em ambos os dispositivos antes da configuração de HA. Ao restaurar backups de HA, o estado LINCE dos dispositivos de destino deve corresponder ao backup, caso contrário a restauração é rejeitada ou o modo é ajustado.

Route-based VPN: XFRM-MTU automática

O firewall calcula automaticamente um MTU ajustado para interfaces XFRM subtraindo a sobrecarga de IPsec. Objetivo: menos fragmentação e conexões TCP mais estáveis. O valor é ajustável. Após a atualização, verifique o MTU, ajuste especificamente por provedor se necessário e teste aplicações críticas.

Colunas de tabela personalizáveis

Muitas áreas no Sophos Firewall v21.5 MR1 suportam colunas livremente escaláveis, por exemplo, Rede, rotas SD-WAN, Gateways ou ACL de serviço local. As larguras são salvas no navegador e aplicadas a sessões futuras.

Vouchers Hotspot: Ordenar e filtrar

Os vouchers podem ser ordenados por data de criação e aparecem imediatamente no topo. Isso facilita a emissão e o controlo.

SNMP-MIBs: conformidade RFC melhorada

As MIBs estão mais alinhadas com as RFCs para SNMPv1, v2 e v3. Isso melhora a compatibilidade com ferramentas de monitorização e reduz erros de análise.

Utilizadores ao vivo: unidades de dados unificadas

Volumes de dados são exibidos uniformemente em KB, MB e GB. Isso facilita comparações e reduz mal-entendidos.

Importação de grupos do AD e Entra ID

Ao importar grupos, L2TP e PPTP não são mais ativados automaticamente. O acesso remoto permanece explicitamente controlável. Isso evita superfícies de ataque indesejadas.

Active Directory SSO: Windows Server 2025

Single Sign-On agora suporta Windows Server 2025 via NTLM e Kerberos. Isso facilita a integração em ambientes AD modernos e configurações híbridas com Azure AD.

Hosts de sistema RED: /32 correto

Objetos de host de sistema para RED agora usam consistentemente a máscara de sub-rede /32. Anteriormente, a máscara podia desviar-se da configuração definida durante a criação da interface. Se um host de sistema RED for usado em regras ou objetos para redes maiores, o tráfego pode não corresponder após a atualização. Na prática, verifique as regras de firewall dependentes e objetos de host e mude para objetos IP ou de rede apropriados, se necessário.

Compatibilidade e Notas

- Compatibilidade SSL VPN: Sem túneis para SFOS 18.5 e anteriores, Legacy SSL VPN Client ou UTM 9. Alternativa: Atualização, IPsec ou RED.

- Túneis Legacy RED Site-to-Site da antiga geração não são mais suportados a partir do SFOS 22. Recomenda-se a migração para túneis RED Site-to-Site ou IPsec suportados.

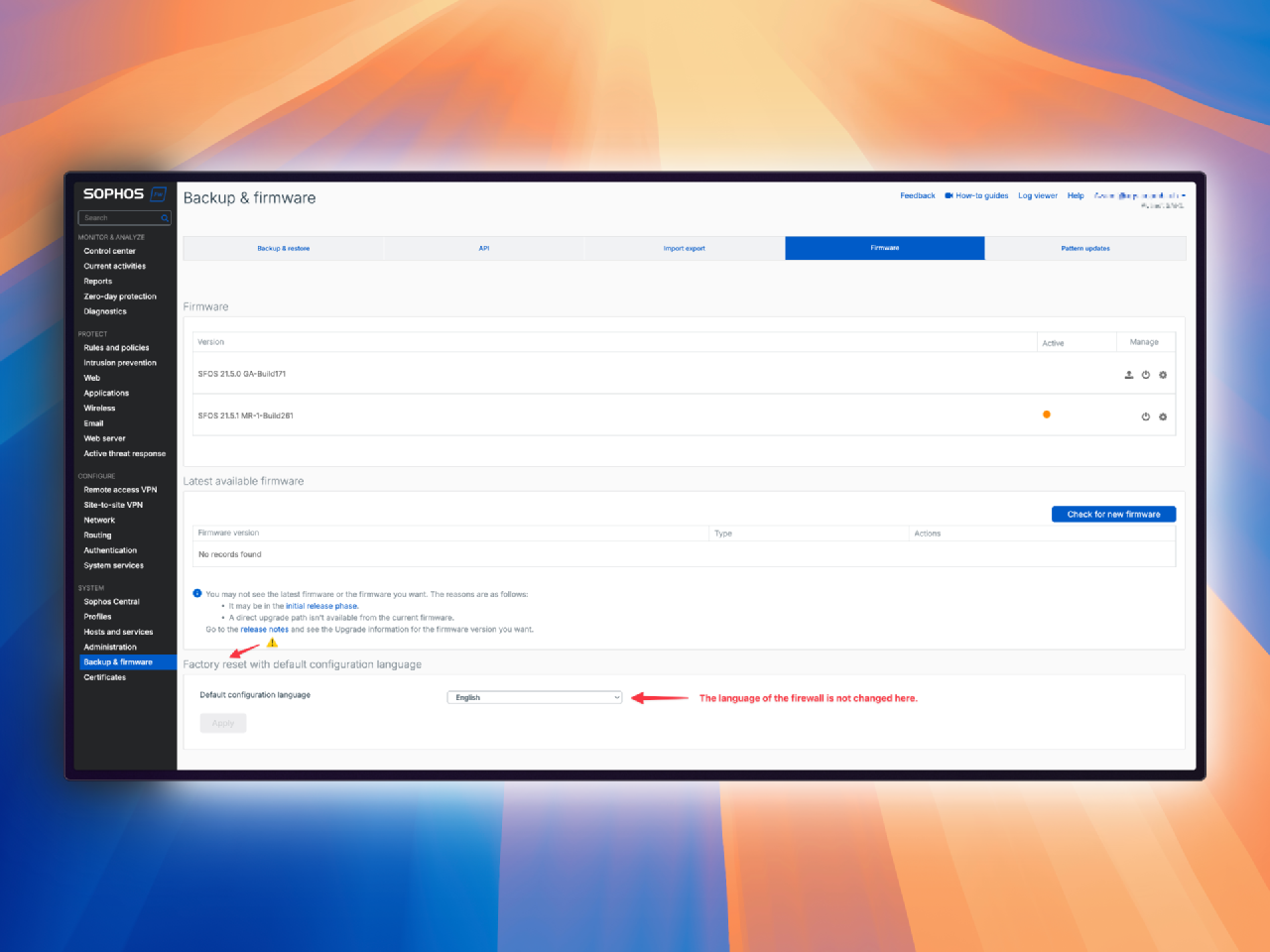

- Caminhos de atualização: Observe os caminhos de migração oficiais. O Sophos Central pode planear e controlar atualizações.

- Crie um backup completo e um plano de reversão antes de cada atualização.

Conclusão

O Sophos Firewall v21.5 MR1 é uma versão de manutenção regular com pequenas melhorias e correções de bugs. Estabiliza a operação contínua e inclui correções detalhadas. A mudança para OAuth 2.0 para notificações por e-mail, a seleção da região NDR e uma breve verificação das configurações de HA e Syslog são sensatas. No geral, trata-se de ajustes incrementais para manter o ramo de lançamento atual. Será emocionante novamente no início de dezembro, quando o SFOS v22 deve aparecer.

Links relacionados

- Blog Avanet: Sophos Firewall v21.5

- Avanet KB: Atualização de Firmware do Sophos Firewall – Preparação e Melhores Práticas

- Avanet KB: Atualização do Firmware no Sophos Firewall (Firmware Update)