Sophos Firewall v22: Visão geral e todas as novas funcionalidades

A Sophos Firewall v22 aposta no endurecimento, visibilidade clara e processos operacionais estáveis. A arquitetura Xstream modernizada, um kernel endurecido e novas funções operacionais ajudam a reduzir as superfícies de ataque e a simplificar a administração. Este artigo explica todas as inovações do SFOS v22.

Health Check

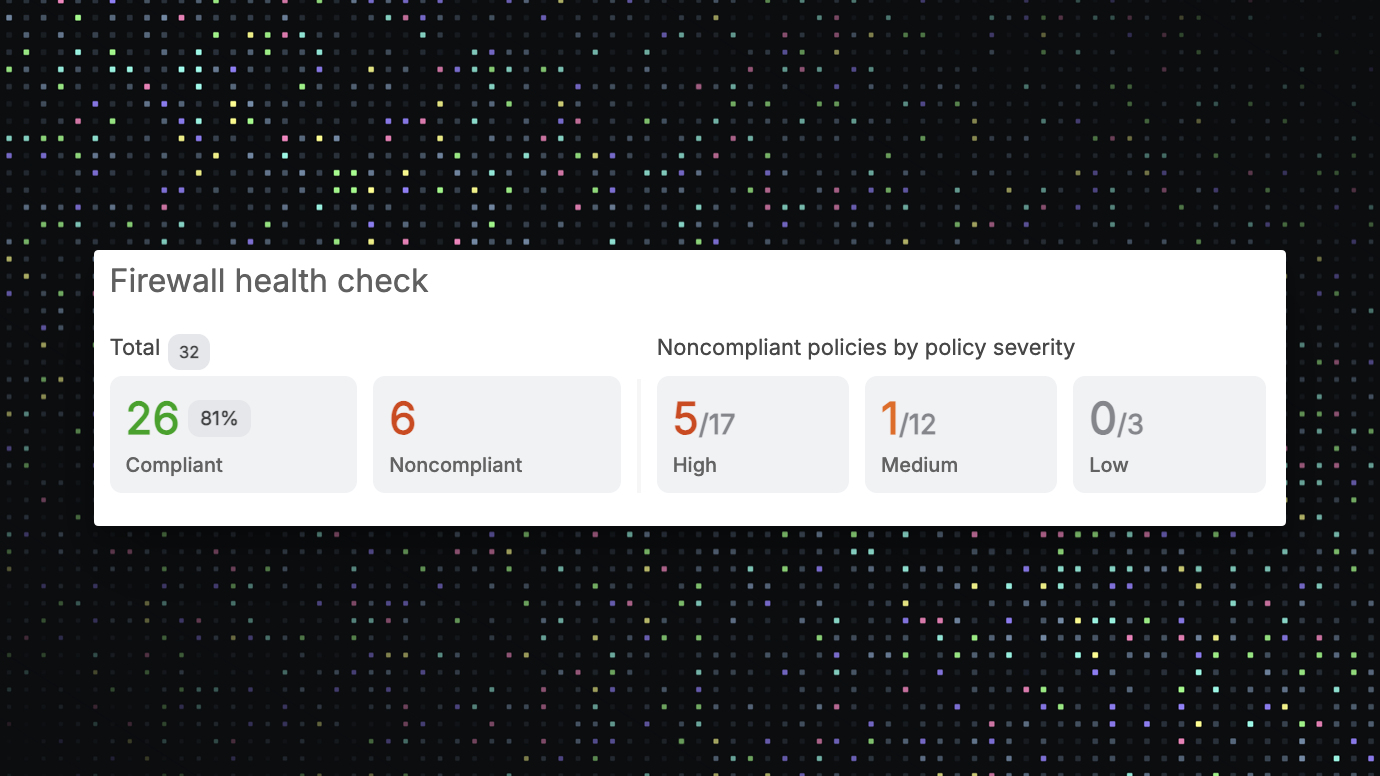

O Health Check é a verificação de configuração integrada na Sophos Firewall v22. O objetivo é tornar visíveis as configurações incorretas precocemente, antes que se tornem um problema de segurança ou operacional. Aborda o crescente cenário de ameaças para infraestruturas expostas à Internet e segue a abordagem Secure-by-Design de acordo com as diretrizes da CISA. A Sophos endureceu a firewall ao longo de vários lançamentos, simplificou a aplicação de patches e melhorou a deteção sob ataque. Um ponto de venda único são os hotfixes Over-the-Air sem tempo de inatividade, bem como a monitorização ativa da base instalada pela Sophos para detetar indicadores de ataque precoces.

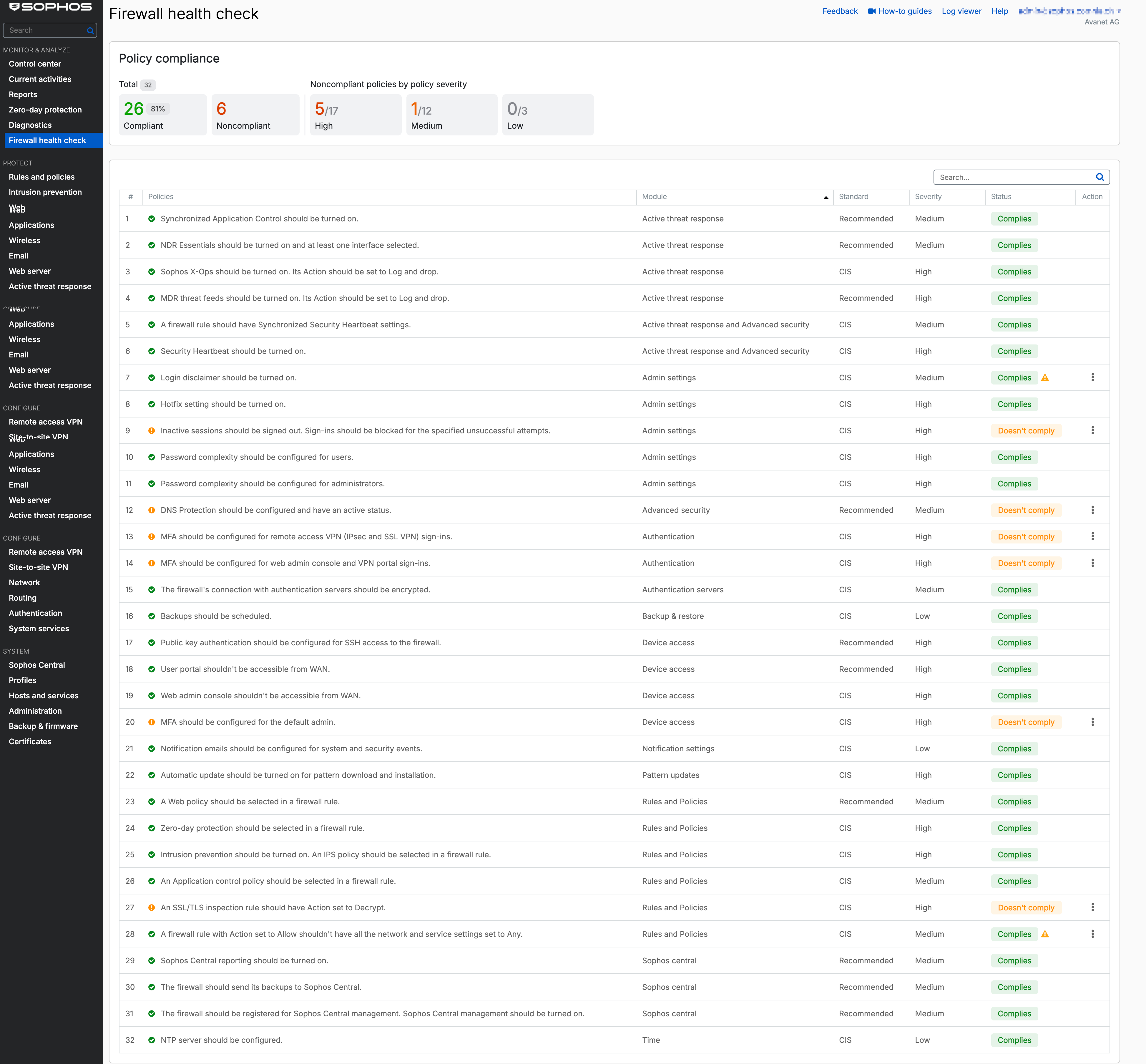

Para que serve o Health Check Avalia dezenas de configurações em relação aos benchmarks CIS e às melhores práticas estabelecidas. Áreas de verificação típicas são cifras TLS desatualizadas ou inseguras, políticas de administração e utilizador demasiado amplas, regras não utilizadas ou sobrepostas, serviços desnecessariamente expostos, bem como endurecimentos básicos como tempo, autenticação e registo. A Sophos Firewall v22 torna assim mais fácil manter uma elevada higiene de políticas e eliminar vulnerabilidades indesejadas.

Como funciona o Health Check No Centro de Controlo, um widget do painel mostra o estado. Um clique leva à vista detalhada ou através do menu principal em “Firewall health check”. Os resultados são priorizados, explicados e ligados com detalhamento à máscara de configuração apropriada. Assim, os desvios podem ser corrigidos sem pesquisa.

Como usar o Health Check em operação Antes de entrar em funcionamento, após alterações de política, após atualizações de firmware e executar regularmente. Serve como validação objetiva em processos CAB e fornece provas de auditoria sobre a higiene contínua das políticas.

O Health Check cobre a qualidade da configuração, não a saúde do hardware. Não verifica se as bases de dados internas são consistentes ou se a RAM ou o SSD apresentam erros de escrita. Uma exibição de estado visível na GUI seria adicionalmente útil aqui.

Health Check: Áreas de inspeção em detalhe

O Health Check lista todos os pontos verificados no painel, semelhante a uma auditoria de segurança. Cada ponto mostra módulo, padrão, gravidade, estado e uma ação direta. Assim, vê-se num relance quais as configurações que se desviam das melhores práticas. Uma seleção das verificações mais importantes:

- Synchronized Application Control should be turned on.

- NDR Essentials should be turned on and at least on one interface selected.

- Sophos X-Ops should be turned on. An Action should be set to Log and drop.

- MDR threat feeds should be turned on. An Action should be set to Log and drop.

- A firewall rule should have Synchronized Security Heartbeat settings.

- Security Heartbeat should be turned on.

- Login disclaimer should be turned on.

- Hotfix settings should be turned on.

- Remote sessions should be signed out. Sign-ins should be blocked for the specified unsuccessful attempts.

- Password complexity should be configured for users.

- Password complexity should be configured for administrators.

- DNS Protection should be configured and have an active status.

- MFA should be configured for remote access VPN (IPsec and SSL VPN) sign-ins.

- MFA should be configured for web admin console and VPN portal sign-ins.

- The firewall’s connection with authentication servers should be encrypted.

- Backups should be scheduled.

- Public key authentication should be configured for SSH access to the firewall.

- User portal shouldn’t be accessible from WAN.

- Web admin console shouldn’t be accessible from WAN.

- MFA should be configured for the default admin.

- Notification emails should be configured for system and security events.

- Automatic update should be turned on for pattern download and installation.

- A Web policy should be selected in a firewall rule.

- Zero-day protection should be selected in a firewall rule.

- Intrusion prevention should be turned on. An IPS policy should be selected in a firewall rule.

- An Application control policy should be selected in a firewall rule.

- An SSL/TLS inspection rule should have Action set to Decrypt.

- A firewall rule with Action set to Allow shouldn’t have all the network and service settings set to Any.

- Sophos Central reporting should be turned on.

- The firewall should send its backups to Sophos Central.

- The firewall should be registered for Sophos Central management. Sophos Central management should be turned on.

- NTP server should be configured.

Esta lista mostra que o Health Check cobre tanto configurações técnicas como diretrizes de segurança organizacionais.

Alguns pontos são, sem dúvida, úteis, outros podem ser questionados. Por exemplo: “Login disclaimer should be turned on”. Um tal texto de aviso aumenta a segurança apenas limitadamente – ninguém o lê realmente e, na prática, é geralmente apenas clicado. No entanto, cumpre requisitos legais em certos ambientes, por exemplo, como termos de utilização ou isenção de responsabilidade. Do ponto de vista puramente técnico de segurança, é pouco um mecanismo de proteção, mas sim um ponto formal destinado a sinalizar a consciência de segurança.

Pode-se substituir manualmente o estado de verificações individuais. Isso permite marcar um ponto como “Complies” mesmo que tecnicamente não seja cumprido. No entanto, aparece então um símbolo ⚠️ que indica o estado substituído. Isso mantém a transparência enquanto se preserva a liberdade administrativa.

Também é notável que alguns pontos de verificação tenham fortes ligações ao Sophos Central, MDR, NDR ou DNS Protection. Do ponto de vista da Sophos, isso é, claro, também uma forma de venda cruzada, pois enfatiza o benefício da sua própria integração de ecossistema. No entanto, muitas dessas recomendações fornecem um valor acrescentado real, por exemplo, através de gestão consolidada ou alertas automatizados.

Next-Gen Xstream Control Plane

Com a Sophos Firewall v22, a Sophos desenvolveu fundamentalmente a arquitetura Xstream. Enquanto o conceito original foi introduzido na versão 18 para explorar totalmente o desempenho do hardware XGS, a nova geração visa muito mais do que apenas desempenho: segurança, estabilidade e preparação para o futuro estão no centro.

Uma nova fundação para segurança e escalabilidade

O Control Plane revisto foi completamente redesenhado. Em vez de um sistema monolítico, a Sophos aposta agora numa estrutura modular na qual serviços centrais como IPS, Web Filter ou Inspeção SSL funcionam isolados uns dos outros. Cada serviço é como a sua própria aplicação dentro da firewall e pode ser gerido ou reiniciado independentemente. Como resultado, outras funções permanecem estáveis mesmo se um módulo reagir incorretamente ou falhar.

Do ponto de vista de um engenheiro de segurança, este é um passo decisivo: esta arquitetura minimiza dependências e reduz o impacto de potenciais exploits em componentes individuais. Ao mesmo tempo, cria a base para um isolamento Zero Trust dentro do sistema – um conceito anteriormente mais conhecido das plataformas modernas de nuvem.

Independente de hardware e ambiente

Uma grande vantagem da nova arquitetura Xstream é a sua total independência de hardware proprietário. Ao contrário de muitos concorrentes, a Sophos Firewall v22 não se baseia em ASICs especiais ou chips de função fixa. A arquitetura funciona de forma consistente em hardware físico, máquinas virtuais ou ambientes de nuvem. Isso garante um comportamento uniforme em todas as plataformas e facilita a automação nas operações.

Alta disponibilidade melhorada com autocura

Também nova é a lógica de autocura em clusters HA. O Control Plane monitoriza continuamente o estado de ambos os sistemas e corrige desvios automaticamente. Se forem detetadas diferenças na configuração ou no estado de sincronização, a firewall inicia autonomamente uma correção. Isso reduz situações de erro, diminui o esforço de manutenção e melhora visivelmente a disponibilidade. Na prática, isso significa: menos reinícios não planeados e desempenho de cluster mais estável.

Perspetiva técnica e futuro

A nova arquitetura Xstream lança as bases para funcionalidades futuras como clustering de n nós, serviços de segurança totalmente contentorizados e uma API REST completa para gestão remota e automação. A Sophos Firewall v22 move-se assim claramente em direção a uma arquitetura de plataforma que lembra os princípios modernos de nuvem – baseada em serviços, dinâmica e centrada na segurança.

De uma perspetiva profissional, esta reestruturação é mais do que uma atualização técnica. Muda a forma como as firewalls serão concebidas no futuro. Longe de appliances monolíticos, em direção a uma infraestrutura flexível e orientada para serviços que pode ser rapidamente adaptada e gerida automaticamente. Para operadores com elevados requisitos de tempo de atividade, conformidade e escalabilidade, este é um passo decisivo em frente.

Concordo plenamente – o realinhamento para o processamento baseado em CPU faz todo o sentido técnico. Nem todos os appliances XGS têm uma NPU que acelerava o tráfego, e as firewalls virtuais em particular estavam sempre em desvantagem aqui. Com a nova arquitetura, o desempenho é transferido mais fortemente para CPUs modernas, o que garante um comportamento consistente em todas as plataformas. Nos modelos de desktop XGS mais antigos, a combinação de CPU e NPU também era termicamente exigente, o que levava a níveis de ruído mais elevados. As novas gerações são significativamente mais silenciosas graças à eliminação desta carga de processador duplo. Quem ainda conhece a comparação entende porque o passo atrás para a otimização da CPU faz sentido estratégico e prático.

Kernel endurecido 6.6+

A Sophos Firewall v22 utiliza um kernel Linux modernizado (v6.6+) para mais segurança, desempenho e escalabilidade. Aspetos-chave são um isolamento de processos mais rigoroso e mitigações abrangentes contra ataques de canal lateral, bem como vulnerabilidades de CPU como Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed e Downfall. Adicionalmente ativos estão hardened usercopy, Stack Canaries e Kernel Address Space Layout Randomization (KASLR). Isso reduz a explorabilidade de erros de memória, estabiliza o comportamento em tempo de execução e fortalece a base da arquitetura Xstream.

Remote Integrity Monitoring

Remote Integrity Monitoring no SFOS v22 complementa o endurecimento do kernel com monitorização contínua da integridade do sistema. Simplesmente: verifica em segundo plano se algo muda na firewall que não deveria estar lá. O sensor Linux integrado para XDR regista eventos relevantes para a segurança ao nível do sistema e do serviço – por exemplo, se um processo inicia que é desconhecido, se ficheiros de configuração são alterados ou regras exportadas, ou se ficheiros críticos são manipulados.

Esta informação é enviada para o Sophos Central juntamente com a hora, utilizador e fonte. Lá, pode ser ligada a outros dados – por exemplo, de endpoints, gateways de e-mail ou serviços de identidade. Isso permite aos administradores detetar comportamentos incomuns mais rapidamente e reagir especificamente antes que se torne um problema maior.

Para o dia-a-dia de um administrador de TI, isto significa: se alguém tentar mudar algo na firewall despercebido ou manipular um ficheiro, isso é detetado e reportado. A função ajuda assim a descobrir ataques silenciosos ou configurações incorretas precocemente sem ter de verificar manualmente constantemente. Ao mesmo tempo, apoia a Sophos na monitorização centralizada do comportamento das firewalls instaladas e, assim, na identificação de padrões ou potenciais problemas de segurança.

Active Threat Response (Threat Feeds para WAF e NAT) e

Sob o pedido de funcionalidade SFSW-I-2618, um comportamento há muito desejado foi finalmente implementado. Threat Feeds são listas dinâmicas de endereços IP maliciosos conhecidos que são continuamente atualizados por fornecedores de inteligência de ameaças como nós (Avanet Threat Feeds). Servem para bloquear proativamente ataques da Internet antes mesmo de se aproximarem de um serviço.

Até agora, no entanto, estes feeds eram utilizados exclusivamente para proteger os portais da Sophos. As regras NAT e WAF não eram afetadas – o que, de um ponto de vista prático, parecia menos uma funcionalidade em falta e mais um bug.

Com a Sophos Firewall v22, esta limitação foi agora removida. Os Threat Feeds são agora aplicados automaticamente também às regras NAT e WAF. Isto significa: assim que uma ligação de um endereço IP num feed é detetada, a firewall bloqueia-a automaticamente – mesmo para reencaminhamentos ou regras de servidor web. Portanto, já não é necessário manter regras separadas ou soluções alternativas.

Esta mudança é um grande passo em frente porque os Threat Feeds agora também protegem serviços produtivos, como servidores web, e contribuem assim diretamente para a deteção e defesa contra ataques. A firewall reage assim em tempo real às ameaças atuais sem necessidade de intervenção manual. Um detalhe pequeno, mas tecnicamente significativo, que aumenta claramente o valor de segurança da Sophos Firewall v22 mais uma vez.

Melhorias de NDR

Para tráfego de saída, correspondências de IP de origem com NDR Essentials e feeds externos são suportadas para identificar e bloquear dispositivos comprometidos e não geridos. A pontuação de ameaça do NDR Essentials aparece diretamente nos logs. Além disso, desde o SFOS v21.5 MR1, a região do Data Center NDR Essentials pode ser explicitamente selecionada; por padrão, é usada a região com a menor latência.

Controlo de Acesso API

O acesso à API de gestão pode ser restrito a objetos IP explícitos. Até 64 entradas permitem uma separação limpa entre trabalhadores de automação, redes de gestão e acessos de parceiros externos. Em janelas de mudança, pode ser temporariamente expandido e depois reduzido novamente. Recomendação: Permitir apenas de redes de gestão dedicadas, ativar registo, verificar acessos regularmente. A configuração é feita no SFOS v22 em Administração.

Atualizações de firmware via SSL com fixação de certificado

O SFOS v22 valida os servidores de atualização via SSL e fixação de certificado. Isso reduz o risco de infraestrutura de atualização manipulada. Em ambientes com políticas de saída rigorosas, os FQDNs de destino devem ser incluídos em listas de permissões para que as atualizações funcionem de forma fiável.

HTTP/2 e TLS 1.3 para Acesso ao Dispositivo

A Consola de Administração Web, o Portal VPN e o Portal de Utilizador usam agora HTTP/2 e TLS 1.3. Estas duas tecnologias garantem que as ligações são estabelecidas mais rapidamente, funcionam de forma mais estável e são melhor encriptadas. A diferença é particularmente notável durante o login e carregamentos de página na interface de administração Web, que reagem visivelmente mais rápido.

O HTTP/2 agrupa vários pedidos numa ligação, o que significa que a firewall tem menos tempos de espera entre cliente e servidor. O TLS 1.3 garante simultaneamente uma encriptação moderna com um aperto de mão mais curto e maior segurança. Em ambientes de rede mais antigos, onde firewalls ou sistemas proxy antigos ainda estão em uso, deve verificar brevemente se tudo é compatível antes da ativação.

Monitorização com sFlow e valores de hardware SNMP

O sFlow permite a amostragem de tráfego para coletores centrais para detetar picos de volume, fluxos inesperados e anomalias em tempo real. A taxa de amostragem padrão é 400, mínimo 10. São suportados até 5 coletores. O sFlow pode ser ativado em interfaces físicas, aliases e interfaces VLAN. Nota: O FastPath é desativado na interface de monitorização. Além disso, o SFOS v22 fornece métricas de hardware SNMP como temperatura de CPU e NPU, velocidades de ventoinha, estado da fonte de alimentação a partir do XGS 2100, bem como valores de potência PoE para todos os modelos XGS com PoE, exceto XGS 116(w). Um ficheiro MIB pode ser descarregado diretamente na UI. Escolha intervalos de amostragem e sondagem para que os links principais permaneçam visíveis sem sobrecarregar o coletor.

Melhor operação e funções de pesquisa

Com o SFOS v22, a interface deve reagir significativamente mais rápido. Ao alternar entre menus e separadores, já não é necessário esperar até que a página seja totalmente recarregada.

Nos meus testes, nenhuma melhoria foi percetível. No entanto, é gratificante que se esteja a trabalhar na velocidade da interface do utilizador. Ainda há muito potencial aqui, especialmente ao guardar regras de firewall ou carregar vistas de interface, onde ainda existem atrasos notáveis.

Interfaces XFRM podem agora ser filtradas e pesquisadas diretamente na interface. Com muitas entradas, são automaticamente divididas em páginas, o que melhora significativamente a visão geral e a gestão de grandes configurações IPsec.

Pequenas melhorias também são percetíveis na vida quotidiana: As configurações do servidor NTP estão agora definidas como “Use pre-defined NTP server” por defeito.

Funções semelhantes a UTM no SFOS

Para aqueles que ainda não mudaram do SG UTM para o SFOS, a versão 22 traz uma funcionalidade em falta. Isso inclui suporte MFA no WAF, algoritmos OTP modernos como SHA-256 e SHA-512, e logs de trilha de auditoria com exibição antes/depois. Estes aprimoramentos fecham lacunas importantes em comparação com o UTM anterior e tornam a mudança significativamente mais fácil. Portanto, se ainda está a hesitar com a migração, encontrará agora quase todas as funcionalidades familiares no SFOS v22 – com tecnologia moderna e melhor integração.

Logs de Trilha de Auditoria em detalhe

A Fase 1 regista cada alteração às regras de firewall, objetos e interfaces. Os logs podem ser descarregados no menu Diagnostics > Logs e mostram claramente o que foi exatamente alterado – incluindo os valores antes e depois do ajuste. Em versões futuras, estas alterações serão exibidas diretamente no Visualizador de Logs para que as diferenças possam ser vistas imediatamente sem exportação. Isso facilita a rastreabilidade e poupa tempo ao analisar alterações.

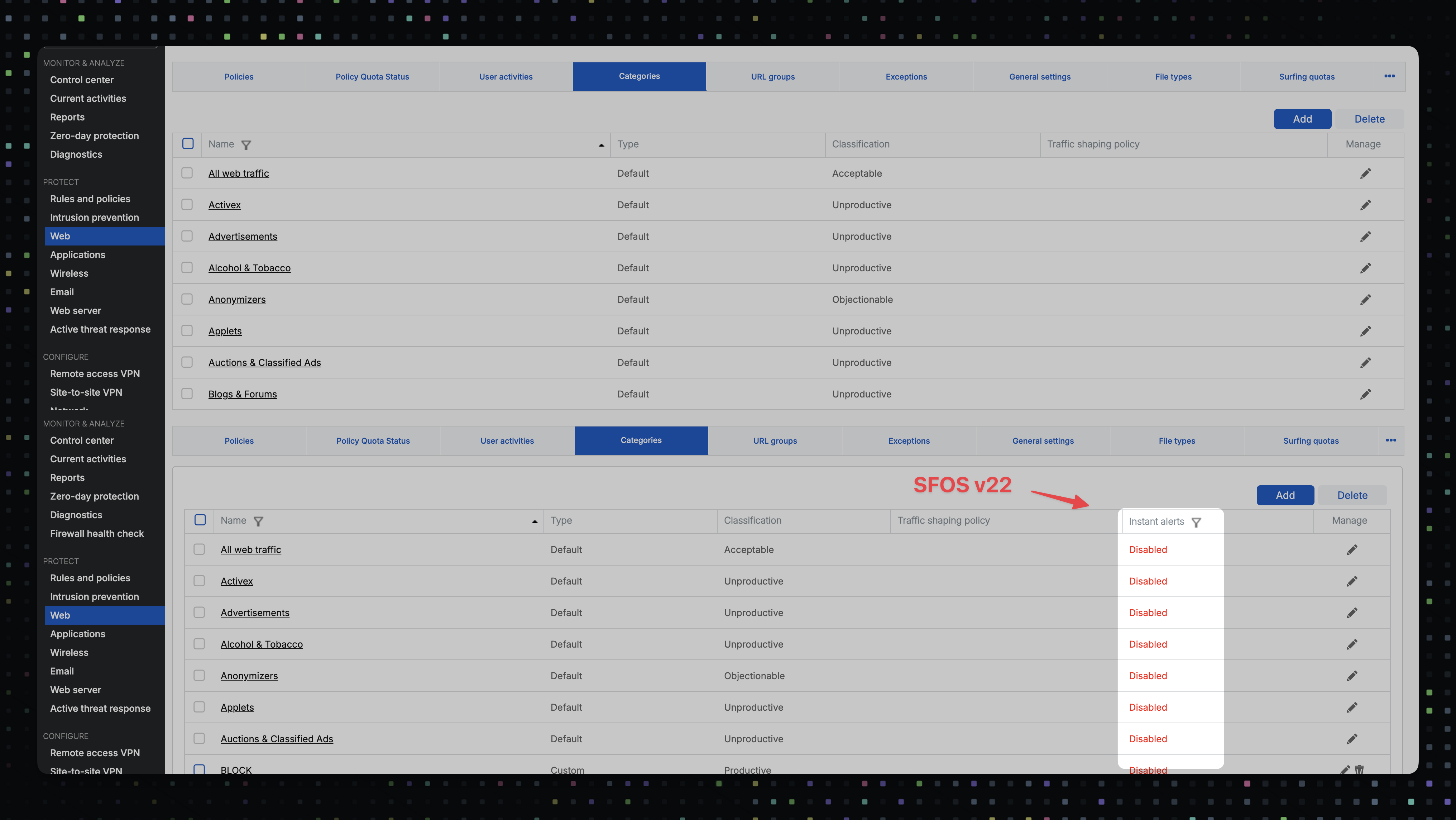

Instant Web Category Alerts

Podem ser configuradas notificações automáticas para categorias web restritas. Estas mensagens informam em intervalos curtos, por exemplo, a cada cinco minutos, sobre tentativas de acesso a sites bloqueados. Cada mensagem contém detalhes como hora, utilizador, categoria e domínio chamado. Isso garante mais transparência e facilita o rastreamento se páginas não autorizadas forem acedidas repetidamente. Esta função é particularmente útil em ambientes com diretrizes claras, como em escolas ou organizações com regras de internet fixas. As violações são automaticamente documentadas e podem ser rastreadas, se necessário.

Atualização para SFOS v22: Caminhos, Duração e Notas

O SFOS v22 traz mudanças profundas à arquitetura do sistema. Para isso, o firmware requer um pouco mais de espaço de armazenamento na partição raiz. Para a maioria dos dispositivos (cerca de 98 por cento), a atualização decorre automaticamente e sem intervenção. Modelos a partir do XGS 2100 já têm memória suficiente e atualizam diretamente.

Para modelos de desktop e virtuais XGS com uma partição menor (1 GB), a memória é automaticamente aumentada durante a atualização. Como resultado, o processo demora um pouco mais, geralmente entre dois e dez minutos. Apenas alguns sistemas – cerca de três por cento – requerem preparação manual, por exemplo, apagar relatórios ou logs antigos para criar espaço suficiente.

Dispositivos com firmware SSD mais antigo devem atualizá-lo primeiro antes que a atualização para a versão 22 seja possível. Instalações virtuais muito antigas que ainda se baseiam em pequenos discos rígidos ou versões SFOS mais antigas (anteriores à versão 18) requerem passos adicionais. Em alguns casos, uma atualização intermédia para a versão 21 MR2 é necessária primeiro antes que a atualização tenha sucesso. Se o suporte de dados for muito pequeno, resta apenas a reinstalação com um disco rígido maior.

Instruções sobre todos os passos necessários aparecem automaticamente na interface da firewall através de mensagens no Centro de Controlo, por e-mail e através de símbolos de aviso no Sophos Central. Estes também exibem um código de referência que liga diretamente ao artigo apropriado da Base de Conhecimento. Após uma preparação bem-sucedida, o aviso desaparece dentro de cerca de uma hora. Comandos CLI adicionais também estão disponíveis para fins de diagnóstico.

Conclusão

A Sophos Firewall v22 impressiona com uma base de segurança visivelmente mais forte, estrutura modular e operação mais estável. O Health Check é uma ferramenta bem pensada que ajuda a verificar sistematicamente configurações e cumprir as melhores práticas. O novo Control Plane garante atualizações mais suaves e mais fiabilidade em operação contínua. Protocolos modernos e telemetria alargada tornam a análise e a resolução de problemas significativamente mais eficientes.

Estamos satisfeitos com o claro progresso da Sophos Firewall v22, mas ainda desejamos que seja feito trabalho na clonagem e agrupamento de regras NAT, como é conhecido das regras de firewall. Há cerca de um ano, recolhemos e publicámos os nossos desejos. Desde então, muito melhorou, mas do nosso ponto de vista, algumas funções ainda estão em falta. Esperamos que sejam implementadas em futuras versões.

FAQ

A partir de quando a Sophos Firewall v22 estará disponível como GA?

O que é o novo Health Check e para que é usado?

O que mudou na Arquitetura Xstream?

Por que o processamento baseado em CPU é agora melhor do que a solução NPU da série XGS mais antiga?

Quais as vantagens do novo kernel (versão 6.6+)?

Que novidades existem nos Threat Feeds?

Como funciona a atualização para o SFOS v22?

Existem novas funções de monitorização?

Links Adicionais

- Avanet: Threat Intelligence Feeds para Sophos Firewall

- Sophos News: Sophos Firewall v22 Early Access

- Sophos Community: Anúncios SFOS v22 EAP

Fontes

- Novas Funcionalidades Chave do Sophos Firewall OS v22

- Sophos Firewall v22 está agora disponível em acesso antecipado, Sophos News

- Sophos Firewall v22 EAP está agora disponível, Sophos Community, 15.10.2025,