Sophos SFOS v18 – novas funcionalidades em destaque

Com o SFOS v18, a Sophos expandiu e redesenhou de forma significativa o firmware. Foram adicionadas muitas novas funcionalidades em várias áreas.

É importante referir que a v18 ainda se encontra em fase de acesso antecipado e que algumas funcionalidades já foram alteradas. Graças ao feedback de muitos utilizadores e parceiros da Sophos, a solução tem sido continuamente optimizada. Assim, é possível que algumas capturas de ecrã pareçam ligeiramente diferentes na versão GA.

Neste artigo focamo‑nos exclusivamente nas novas funcionalidades do Sophos XG Firewall v18 e abordamos apenas brevemente a consola web. Para mais detalhes, existe outro artigo no blog: Sophos Central Firewall Management – funcionalidades com o SFOS v18

Deep Packet Inspection e arquitectura Xstream

A alteração mais importante no Sophos Firewall SFOS v18 é a introdução da Deep Packet Inspection (DPI). Até aqui, o tráfego – sobretudo o tráfego web – era analisado através de um proxy. Isto foi sempre um ponto de crítica, especialmente no mundo UTM, porque o XG Firewall não filtrava o tráfego HTTP/HTTPS directamente no firewall, mas sim através de um proxy separado. Clientes que já tinham migrado para o XG observaram que utilizadores eram bloqueados porque um proxy tentava aceder à autenticação de utilizadores. Embora isso fosse sobretudo visível em ambientes maiores, foi muitas vezes um motivo para adiar a migração da UTM para o XG.

Importante: o proxy continua a existir no firmware e não desaparece com a v18. No entanto, com o motor DPI existe agora uma nova opção para inspeccionar o tráfego web.

O que é a Deep Packet Inspection?

Sem Deep Packet Inspection, o firewall funciona como um firewall clássico de inspeção com estado e verifica a informação do cabeçalho e o estado da ligação. Com a Deep Packet Inspection, todo o payload é analisado, permitindo um filtro muito mais preciso de ataques e malware.

Motor Xstream SSL/TLS Inspection

Nos últimos anos, o SSL/TLS tornou‑se extremamente importante. O projecto «Let’s Encrypt» facilitou a emissão de certificados gratuitos e ajudou a garantir que até os sites privados sejam cifrados. Muitos navegadores já avisam quando se acede a uma página não cifrada.

A Sophos recomenda, por isso, a inspecção do tráfego SSL/TLS para garantir uma protecção HTTP completa. Na forma actual, a funcionalidade deveria chamar‑se mais «SSL/TLS Inspection» do que «SSL (TLS) Inspection», mas no sector ainda se fala muitas vezes apenas em SSL.

Recursos externos sobre inspecção SSL/TLS:

– Porque é que a inspeção SSL é obrigatória? – Parte 1

– Porque é que a inspeção SSL é obrigatória? – Parte 2

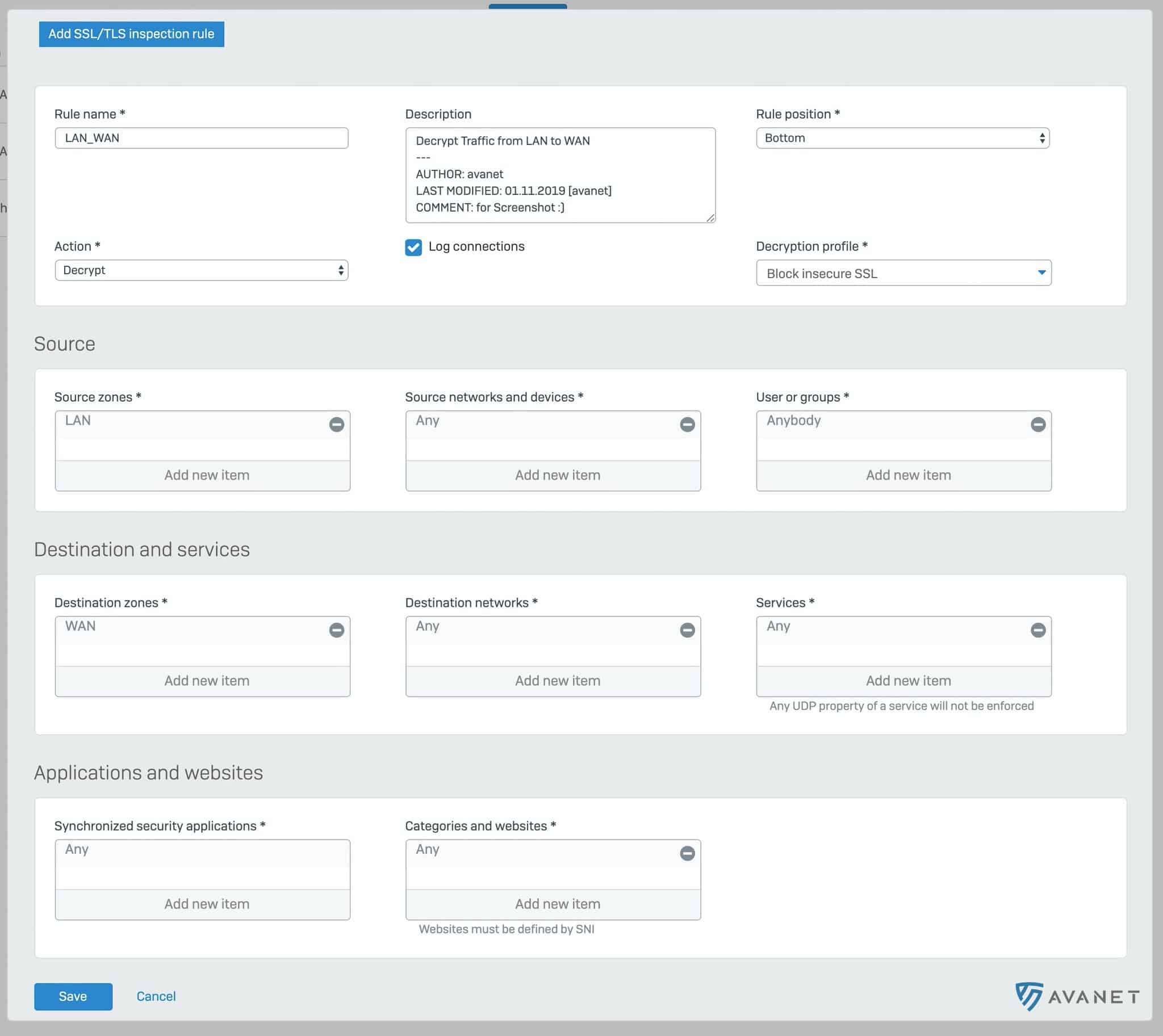

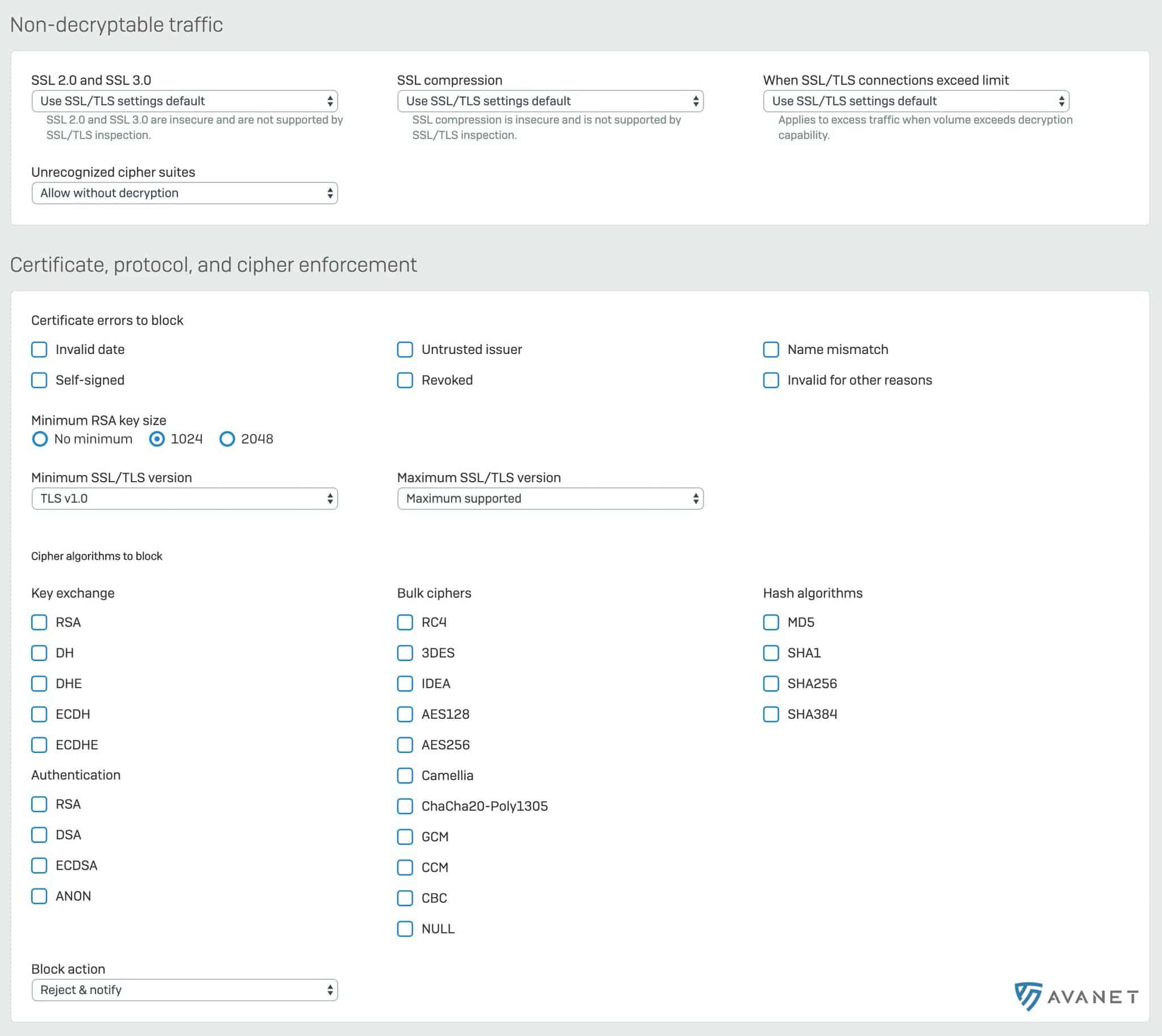

Com a v18, a inspecção SSL é agora gerida de forma central através de perfis de desencriptação e a inspecção é aplicada por regras de firewall dedicadas.

As definições mais importantes podem ser configuradas para cada perfil de desencriptação. Isto inclui, por exemplo, opções para excluir tráfego, quando existe uma autenticação mútua configurada entre o cliente e o servidor e o firewall não consegue inspeccionar o certificado.

À primeira vista, esta área parece bastante complexa. Para quem gosta de se aprofundar na documentação, vale a pena ler o seguinte artigo na comunidade XG Firewall: SFOS v18: HTTPS Scanning and Xstream SSL Inspection

Infelizmente, à data de redacção deste artigo ainda não existia documentação em português sobre o Sophos XG Firewall v18 no Central Partner Portal ou na ajuda do navegador Sophos XG (HV System). É de esperar, no entanto, que quando este artigo for publicado exista já mais documentação em inglês: \https://docs.sophos.com

Motor DPI

Para além do motor de inspecção SSL/TLS, o novo motor DPI constitui o segundo pilar da Xstream. Transfere vários controlos de segurança para a camada do firewall, incluindo Advanced Threat Protection, IPS e filtro de aplicações.

No caso do tráfego web, com a v18 pode decidir‑se se o tráfego é processado através do motor DPI ou do proxy. Para o tráfego de email, é necessário continuar a utilizar o proxy por agora. Em versões futuras do firmware, a Sophos pretende migrar mais grupos de fluxo do proxy para o motor DPI. Pelo menos para o SFOS v18, o foco centrou‑se no tráfego HTTP e HTTPS.

O motor DPI também traz uma série de vantagens em termos de desempenho. Alguns exemplos são referidos na secção seguinte.

Xstream FastPath

A arquitectura Xstream foi concebida para aumentar o desempenho. Um appliance de firewall tem sempre uma capacidade limitada, por isso é decisivo optimizar nos pontos certos.

O appliance Sophos XG Firewall é apenas hardware – o que realmente conta é a forma como o firmware utiliza o appliance de forma eficiente.

Na arquitectura Xstream, cada pacote passa primeiro pelo motor DPI, quer venha da LAN quer da WAN. Depois, o fluxo de rede é encaminhado para o «FastPath», implementado no kernel Linux. Se o motor DPI determinar que um fluxo pode ser considerado seguro, ele é transferido para o FastPath e encaminhado directamente pelo kernel.

Ao olhar para o diagrama de arquitectura, coloca‑se naturalmente a questão de como isto funciona na prática. Determinar se o tráfego é, em princípio, permitido é algo que se pode verificar de forma relativamente rápida – este passo não tem de ser repetido para cada pacote da mesma origem e porta. Mas como é que o motor DPI sabe quando pode mover um fluxo para o FastPath? Quando, por exemplo, a inspecção SSL/TLS está activa, isso não é possível porque o tráfego deixaria de ser inspeccionado. No caso do IPS ou do controlo de aplicações, trabalham‑se antes com listas conhecidas que servem de base para decidir se um fluxo de dados é considerado inofensivo.

Threat Intelligence Analysis

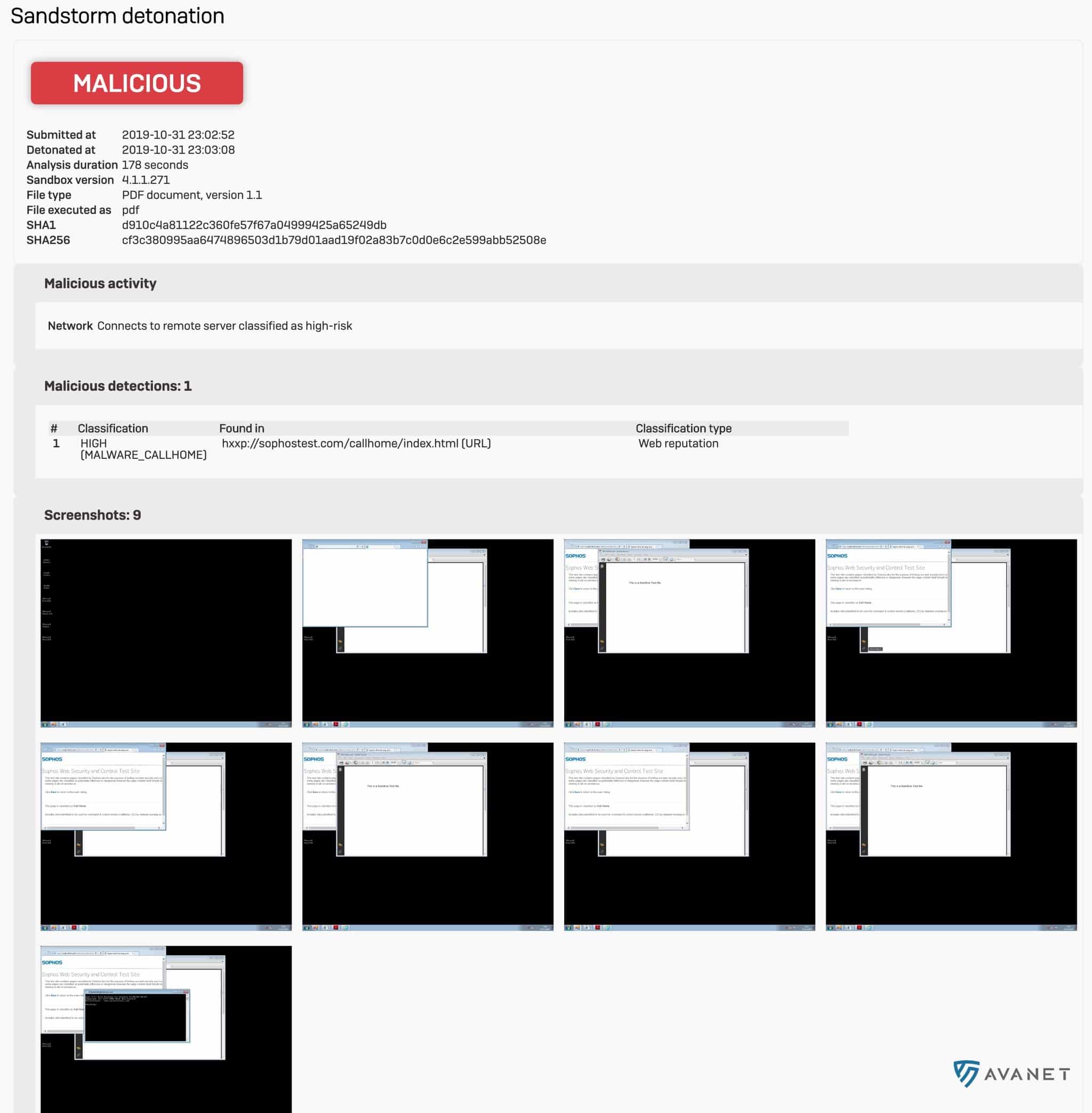

Se o módulo Sophos Sandstorm estiver licenciado para o firewall, os ficheiros são já analisados numa sandbox antes de serem transferidos. Quem quiser saber mais sobre o Sophos Sandstorm pode consultar o PDF Sophos Sandstorm com perguntas frequentes. Graças à inspecção SSL/TLS, o firewall obtém uma visão mais profunda do tráfego e pode controlar as transferências web de forma ainda mais precisa. Para além disso, a protecção de endpoint continua a ser a última linha de defesa.

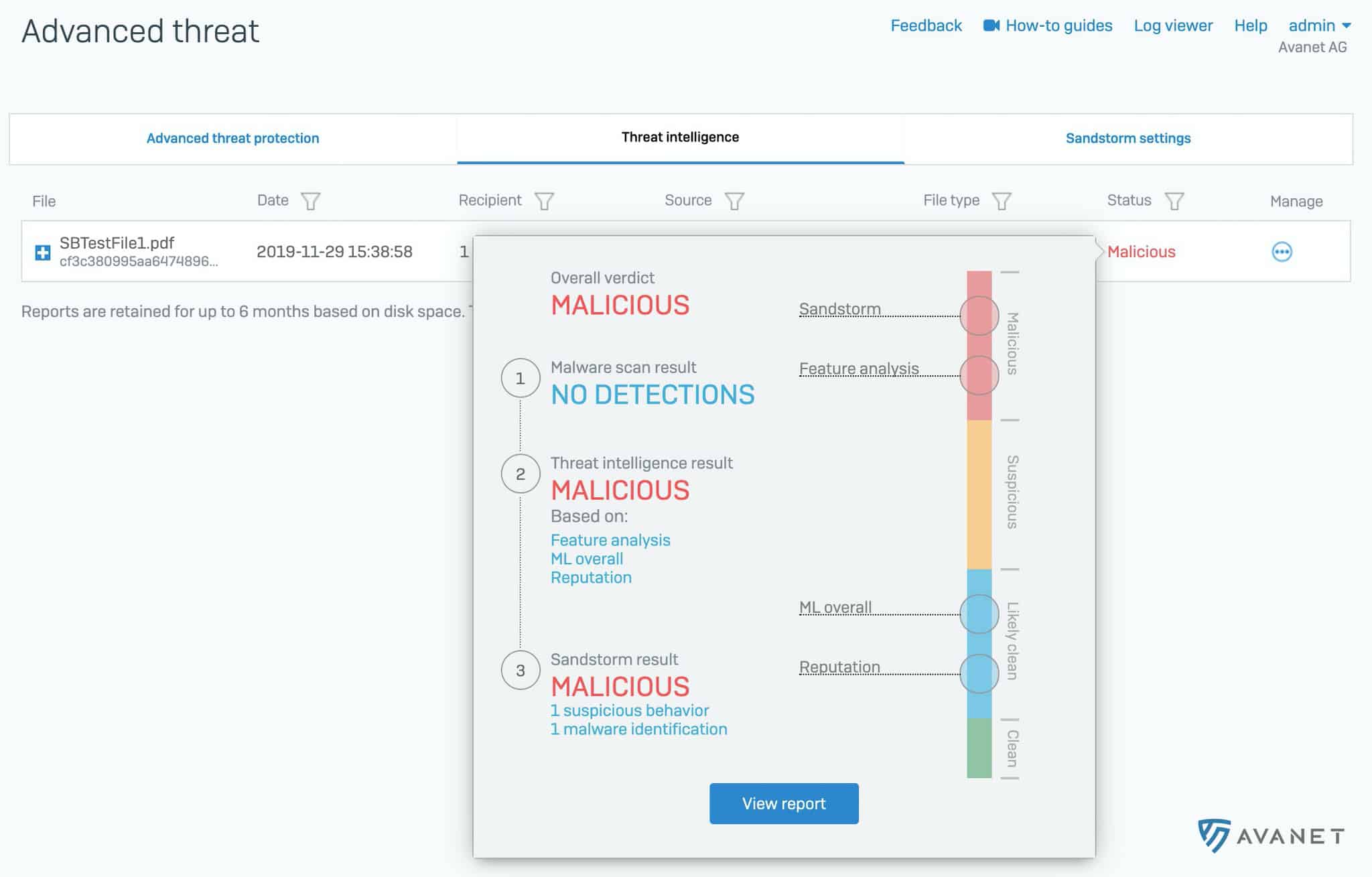

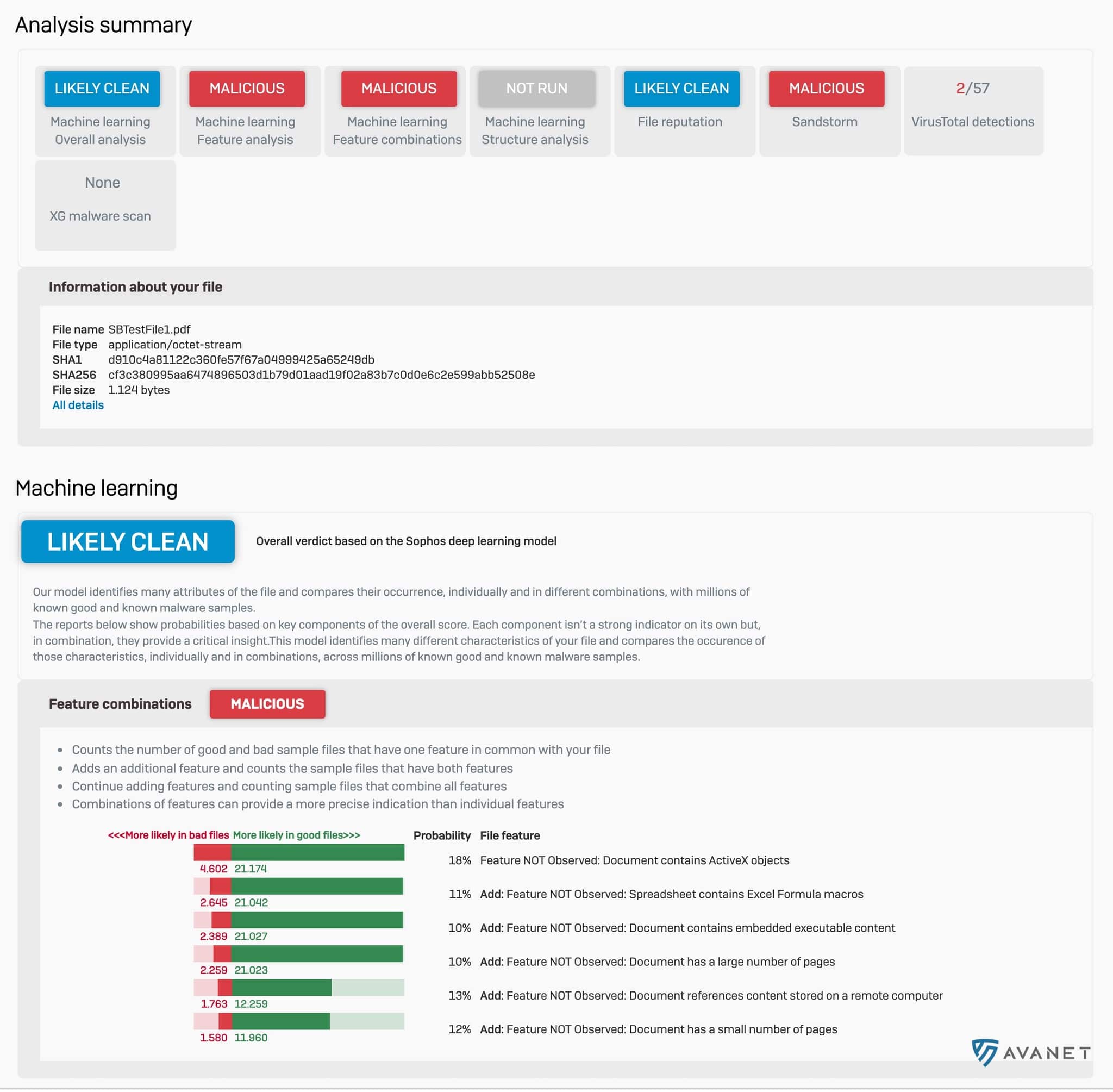

Com a v18, o novo módulo Threat Intelligence Analysis complementa o módulo Sandstorm existente. Enquanto o Sophos Sandstorm analisa transferências web ou anexos de email, o Threat Intelligence inspeciona ficheiros com recurso a machine learning. Além disso, é utilizada a análise dos SophosLabs, que também é aplicada em Sophos Intercept X com EDR.

Tal como no EDR, é gerado um relatório de análise detalhado. No SFOS v18 EAP2, um relatório deste tipo tem, por exemplo, o seguinte aspecto:

O relatório visualmente mais trabalhado só estará disponível a partir do EAP3.

Enterprise NAT

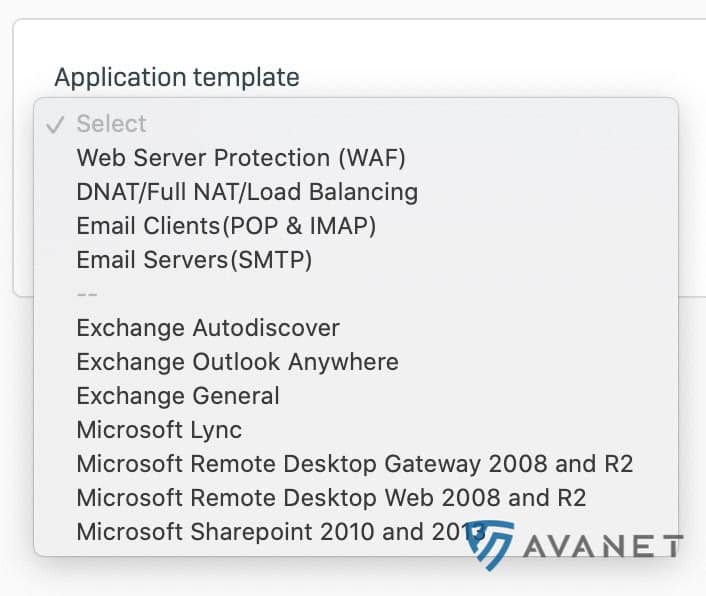

Para além da arquitectura Xstream, as regras NAT também foram completamente revistas. Até à versão 17.5, existia o menu «Firewall», onde todas as regras de firewall, NAT e WAF eram agrupadas. Numa regra de firewall, podia definir‑se, entre outras coisas, a interface de saída ou o IP de origem para o tráfego.

Com a v18, as regras NAT passam a ser geridas numa aba própria, o que torna a administração muito mais flexível.

Muitos clientes aguardavam esta alteração: agora é possível, por exemplo, bloquear todos os pedidos DNS ou NTP a servidores públicos e redireccioná‑los para um servidor interno. Isto oferece também uma solução para quem sente falta do servidor NTP na XG, que existia ainda integrado na UTM.

Este tema NAT é também explicado no seguinte vídeo:

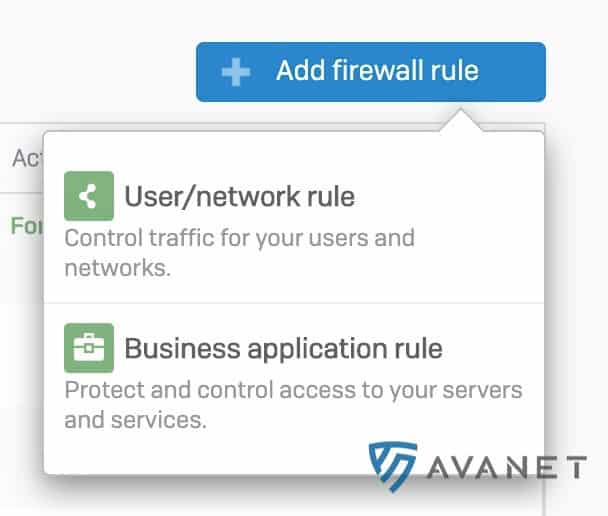

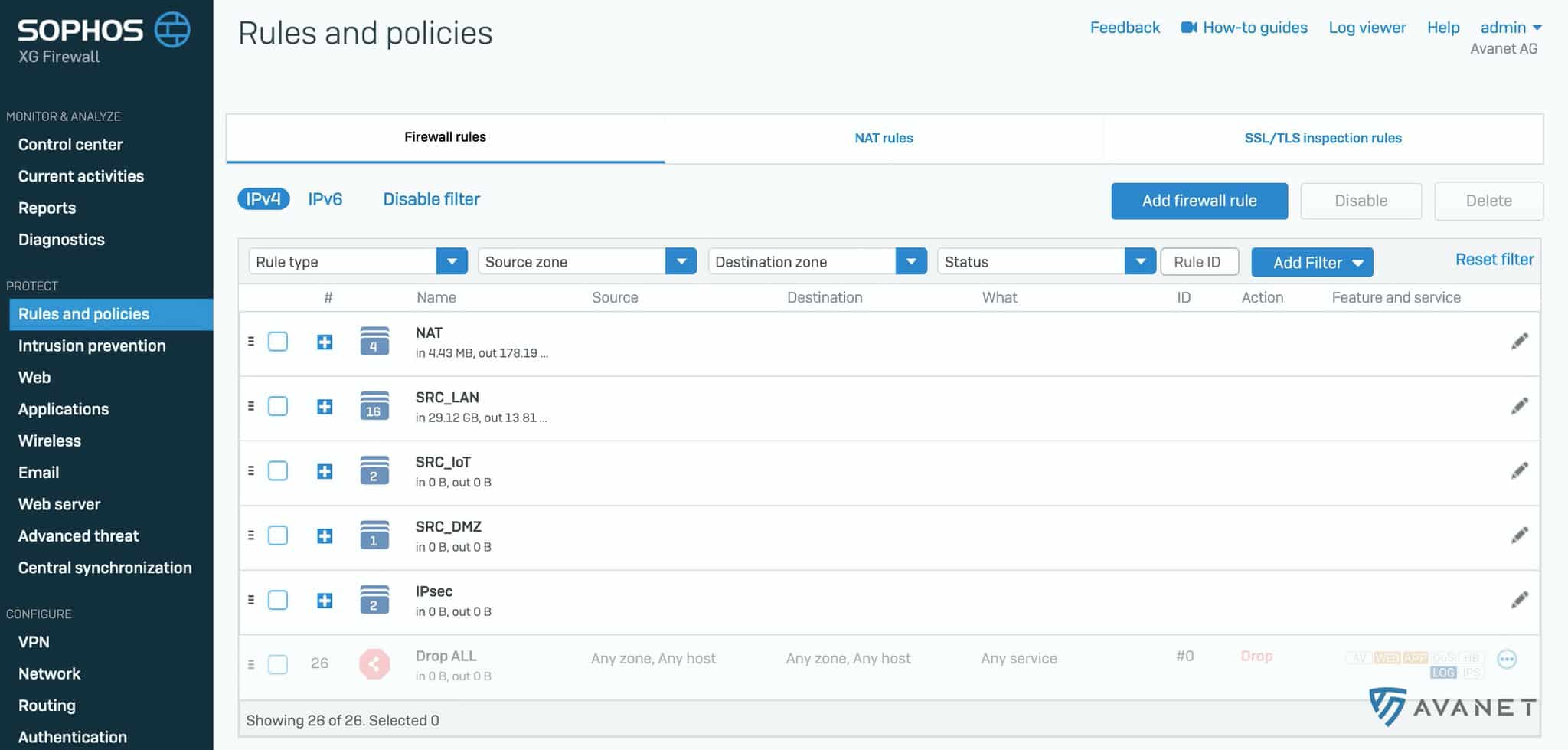

Gestão de regras de firewall

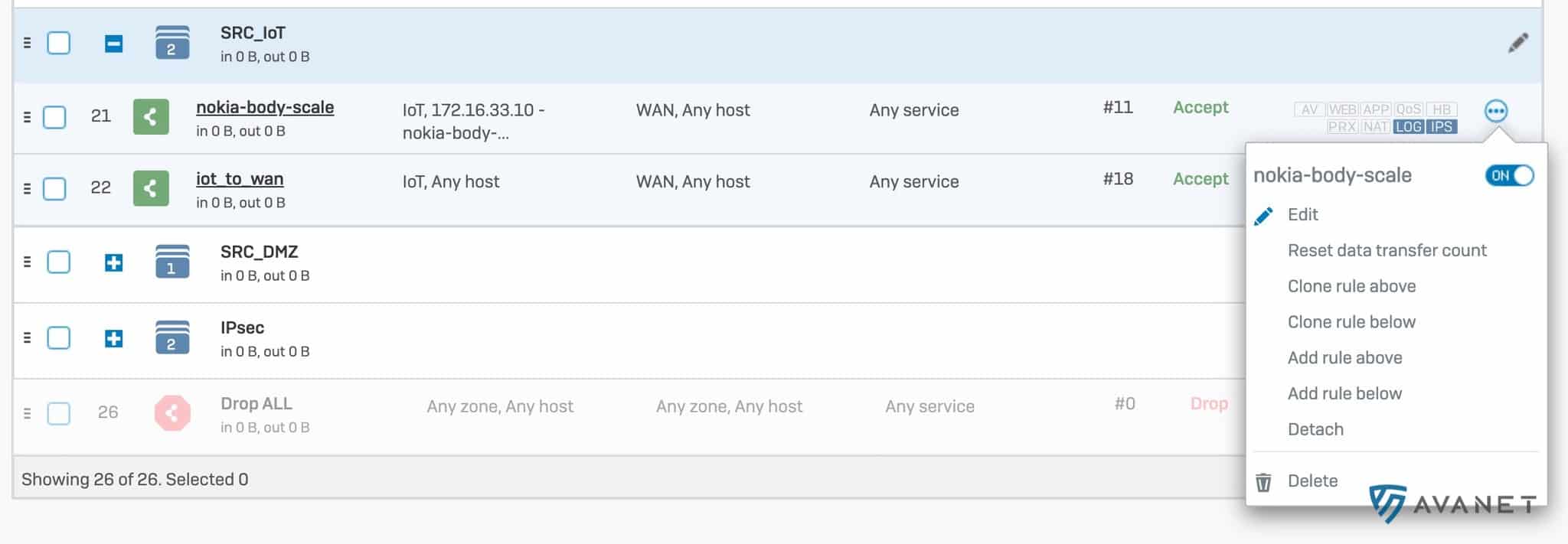

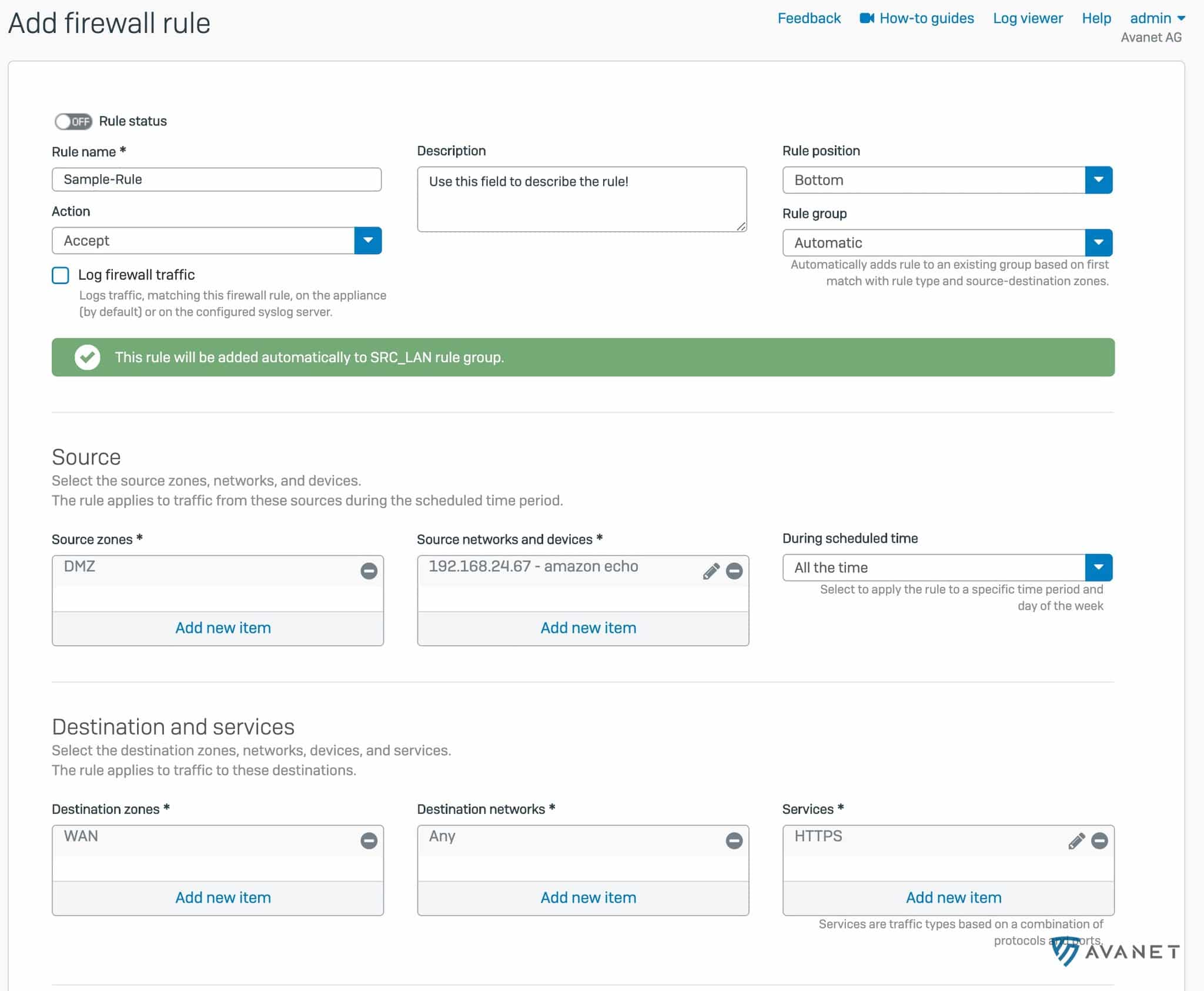

Com cada nova versão principal, a Sophos melhora o manuseamento das regras de firewall. Na v18, é agora possível seleccionar várias regras de firewall em simultâneo para as eliminar, activar ou desactivar, ou para as adicionar a um grupo ou remover de um grupo. Para além disso, as regras de firewall passam a ser numeradas, tornando o número total imediatamente visível. O ID da regra mantém‑se inalterado. O menu «Firewall» foi também renomeado para «Rules and policies».

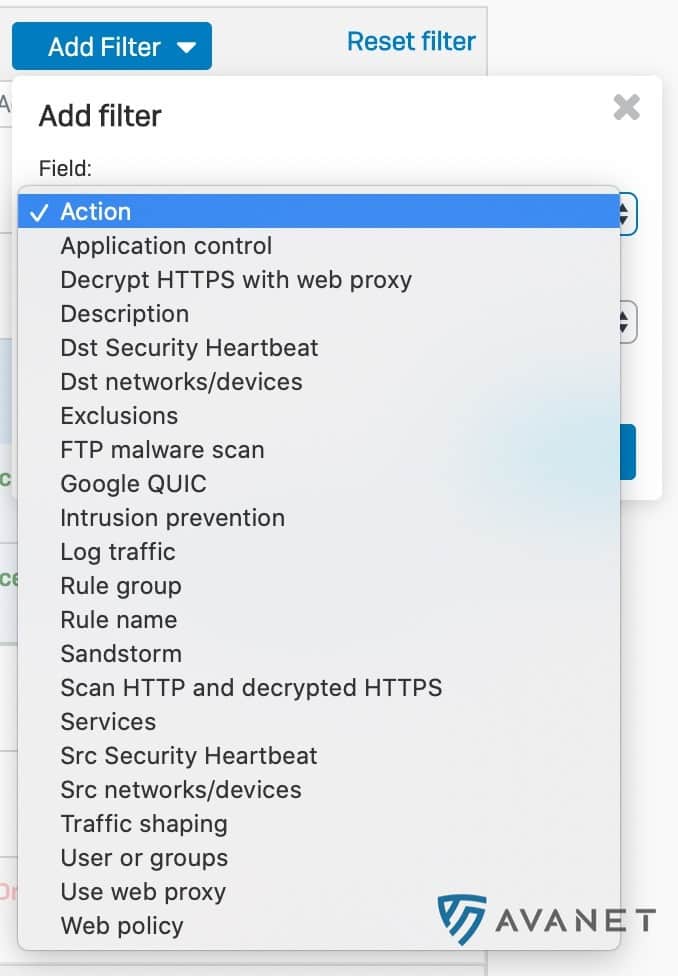

Passa a ser possível definir filtros, o que facilita bastante a procura de regras específicas. O filtro permanece activo mesmo ao alternar para outros pontos de menu e regressar depois ao conjunto de regras.

Quem esperava que a Sophos mantivesse agora os grupos de regras abertos após guardar uma regra, infelizmente vai desiludir‑se. Aqui nada mudou. 😖

Foi adicionada também uma funcionalidade muito pedida: o contador de tráfego processado por cada regra de firewall pode agora ser reposto a zero.

Ao criar uma nova regra de firewall, existe agora a opção de a criar inicialmente desactivada.

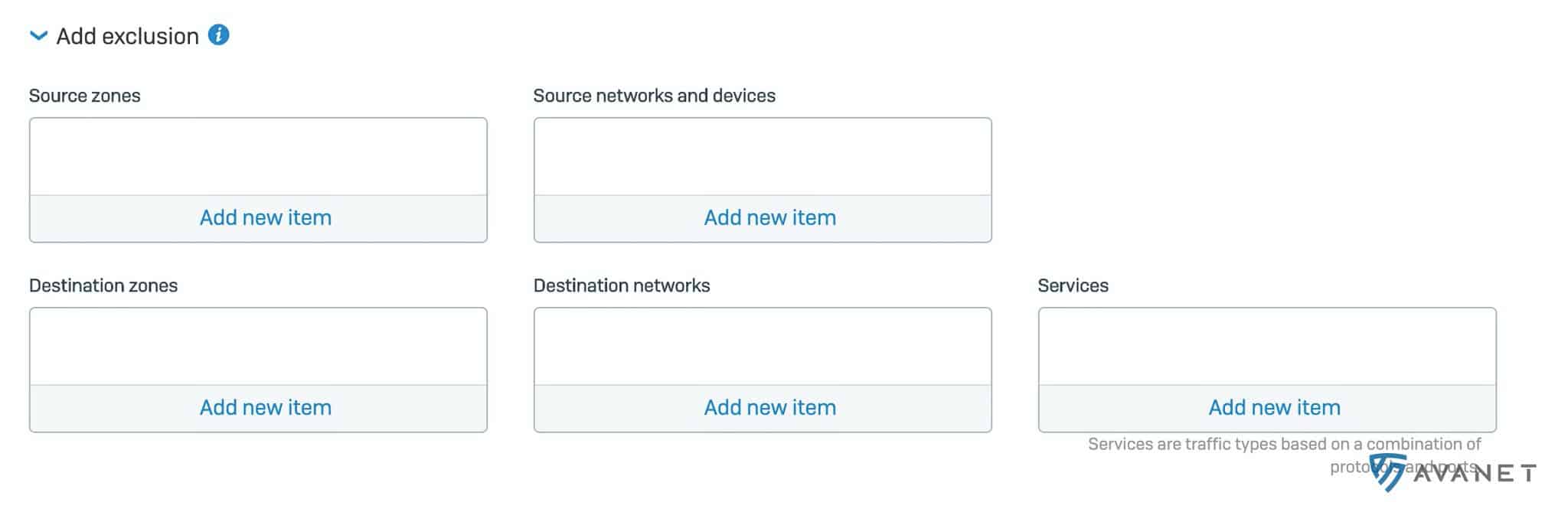

Além disso, podem agora ser definidas exclusões directamente nas regras de firewall. Isto ajuda a manter o conjunto de regras enxuto e a evitar regras adicionais desnecessárias.

Log Viewer

Quem leu o artigo 7 razões pelas quais o XG Firewall (SFOS) é melhor do que a UTM sabe o quão útil é o Log Viewer. Na nova versão, a ferramenta recebe ainda algumas funcionalidades adicionais.

Com um clique numa entrada do Log Viewer, é possível aplicar directamente um filtro, definir uma excepção SSL/TLS ou ajustar uma política de IPS, controlo de aplicações ou filtro web.

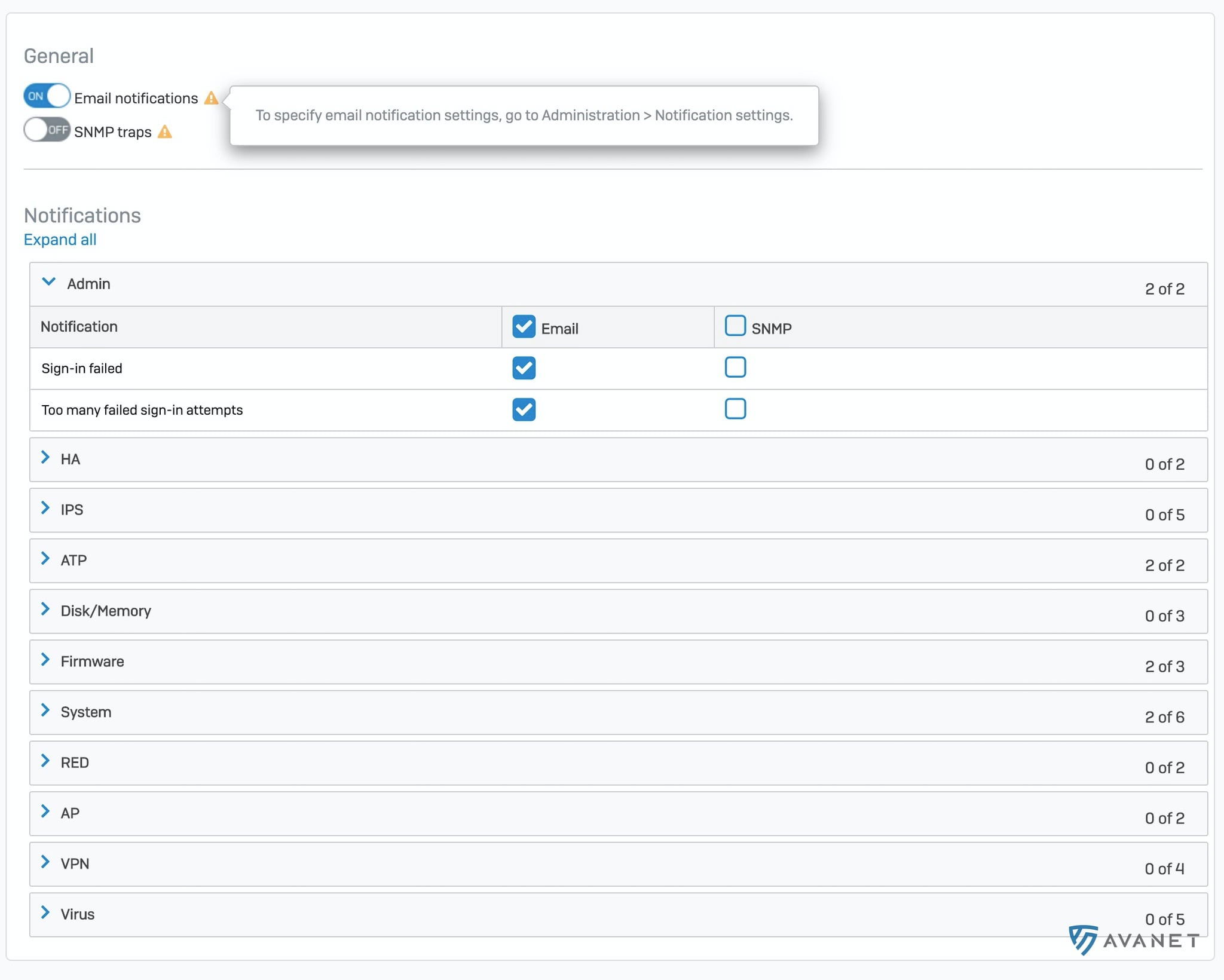

Alertas e notificações

Em «Administration» > «Notification settings», era possível activar até aqui apenas duas opções para notificações por email:

- IPsec tunnel up/down

- Email alert notifications

Se uma RED não estivesse acessível ou se um utilizador introduzisse demasiadas vezes uma palavra‑passe incorrecta, até agora não havia forma de receber uma notificação.

Melhorias: os appliances podem agora ser agrupados mais rápida e facilmente num cluster. É também possível efectuar rollback do firmware.

- Suporte SNMPv3: segurança bastante superior face ao SNMPv1 e SNMPv2 – assumindo que se possa falar de «segurança» nestas duas versões. O ficheiro MIB está, como sempre, disponível para download.

- Alteração de nomes de interfaces: até aqui as interfaces tinham nomes como Port1, Port2, etc., sem possibilidade de os alterar. Na v18, estes nomes podem agora ser personalizados. No entanto, IPsec, IPS, redes sem fios, etc., continuam a não poder ser renomeados.

- Actualizações da base de dados GeoIP: a base de dados de IP por país pode agora ser actualizada de forma independente das actualizações de firmware.

- Actualização das VMware Tools: as VMware Tools estão agora na versão 10.3.10 e suportam também o Site Recovery Manager (SRM).

Actualização para SFOS v18

Pré‑requisitos

Ficou com vontade de actualizar para a v18? Se já estiver a utilizar um XG Firewall ou um SG com SFOS, necessita no mínimo da versão v17.5 MR6 para poder passar para a v18. Como é habitual, o rollback é suportado. Se algo não funcionar como esperado com a v18, pode sempre voltar à versão anterior.

De SG para XG

Se ainda utiliza um firewall UTM, também é possível migrar para o SFOS. A instrução correspondente encontra‑se aqui: Instalar o Sophos XG Firewall OS num appliance SG

Se precisar de ajuda com a migração, teremos todo o gosto em ajudar. Já substituímos com sucesso inúmeros sistemas UTM. 😎

XG 85 e XG 105

Para instalar a v18, são necessários pelo menos 4 GB de RAM. A próxima versão do SFOS deixará por isso de funcionar numa XG 85 ou XG 105. Quem utilizar hardware próprio com apenas 2 GB de RAM enfrentará o mesmo problema. O Cyberoam também deixará de ser suportado.

Os proprietários de uma XG 85 ou XG 105 devem analisar os modelos sucessores: Sophos XG 86 e XG 106. Até 30/09/2020 decorre uma promoção da Sophos, em que é possível obter 50 % de desconto no novo hardware aquando da renovação.

Sophos Central Firewall Reporting and Management

Sobre este tema existe um artigo separado no blog: Sophos Central Firewall Management – funcionalidades com o SFOS v18