Vulnerabilidade de SQL injection no Sophos SFOS corrigida

Foi detetada uma vulnerabilidade de segurança no Sophos Firewall OS que já estava a ser explorada de forma ativa. A Sophos distribuiu um hotfix, mas os administradores de firewall devem, ainda assim, alterar todas as palavras‑passe locais.

O que aconteceu?

À primeira vista pode parecer contraditório que um firewall concebido para proteger a infraestrutura de TI seja ele próprio vulnerável. Na prática, porém, aplica‑se uma regra simples: qualquer sistema que execute software pode conter vulnerabilidades – muitas vezes estas simplesmente ainda não foram descobertas.

A 22 de abril de 2020, às 20:29, um utilizador comunicou à Sophos uma vulnerabilidade zero‑day. Nessa altura, o ataque já decorria há cerca de cinco horas. O problema tornou‑se visível porque o portal de administração apresentava atividade suspeita. A comunicação à Sophos produziu efeitos rápidos: por volta das 22:00 foram bloqueados os primeiros domínios. Em paralelo, foi identificada a causa raiz e iniciou‑se o desenvolvimento de um hotfix. A 25 de abril de 2020, às 07:00 – cerca de 63 horas após os primeiros ataques – o hotfix foi distribuído para todos os firewalls com SFOS.

Através da vulnerabilidade, era possível que atacantes na Internet obtivessem nomes de utilizador locais e os respetivos hashes de palavras‑passe. No pior dos cenários, isto poderia ter permitido o acesso ao firewall, desde que o hash tivesse sido descodificado com sucesso. O incidente volta a demonstrar a importância de utilizar palavras‑passe longas, complexas e seguras.

Quem foi afetado?

Todos os sistemas com Sophos Firewall OS (SFOS) foram potencialmente afetados – appliances SG, firewalls XG e instalações virtuais. O facto de um sistema ser vulnerável não significa automaticamente que tenha sido comprometido.

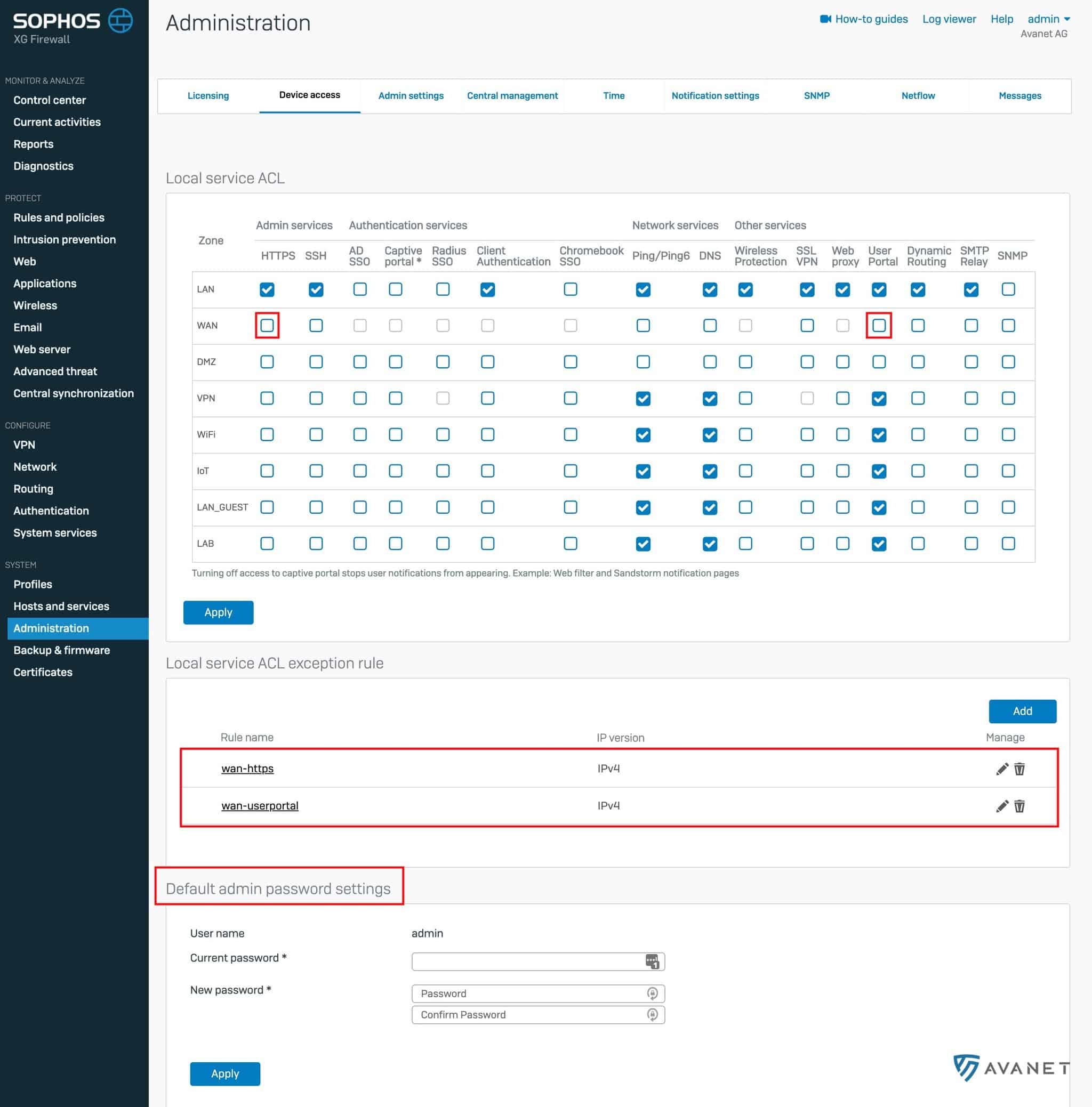

Foram especialmente críticos os firewalls cujo serviço de administração HTTPS ou portal de utilizador estava acessível a partir da Internet (ver a captura de ecrã mais abaixo). Se a configuração predefinida tiver sido alterada para que outro serviço do firewall – por exemplo, SSL VPN – utilize a mesma porta de um dos portais, essa configuração também foi afetada.

Que medidas é necessário tomar?

O trojan Asnarök explorava uma vulnerabilidade zero‑day de SQL injection antes da autenticação. A Sophos recomenda vivamente que se alterem todas as palavras‑passe locais no firewall. Isso inclui a palavra‑passe de administração e todas as palavras‑passe de contas criadas diretamente no firewall. As contas sincronizadas a partir de, por exemplo, um Active Directory, não são afetadas.

- Alterar a palavra‑passe de administração (palavra‑passe de superadministrador do firewall)

- Reiniciar o firewall

- Alterar todas as restantes palavras‑passe locais

Para clientes com contrato de manutenção, já foi verificado que todos os passos necessários foram executados.

- Na captura de ecrã é possível ver quais as caixas de seleção que não devem estar ativas; estas opções permitem o acesso ao firewall a partir da Internet.

- Mais abaixo podem ser definidas regras manuais para que o acesso ao firewall, por exemplo, só seja permitido a partir de um endereço IP específico. Isto aumenta de forma significativa a segurança.

- Na parte inferior é indicado o local onde se pode alterar a palavra‑passe de administração.

Hotfix

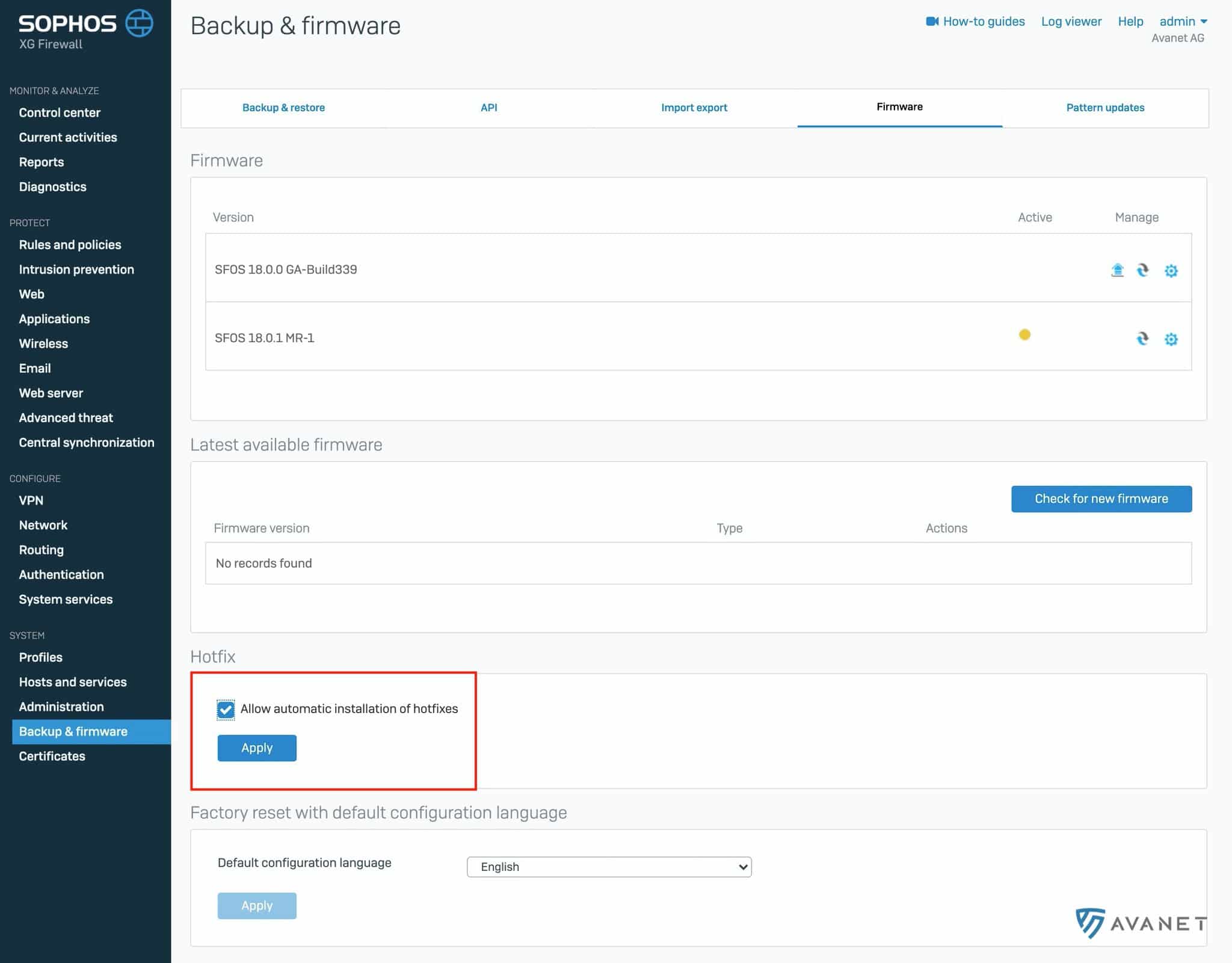

A Sophos distribuiu, através das atualizações automáticas, o hotfix que corrige a vulnerabilidade. A instalação automática de atualizações está ativa por predefinição.

Todas as firewalls com SFOS 17.x ou superior receberam o patch. Se a vossa firewall ainda estiver a funcionar com a versão 15 ou 16, também está afetada e deve ser atualizada sem demora.

Mais informações

Quem lê o nosso blog com frequência sabe que passamos os dias a trabalhar com produtos Sophos e que ganhamos a vida com serviços e suporte neste ecossistema. Embora o ditado diga que não se deve morder a mão que nos alimenta, fazemos um esforço consciente para não olhar para tudo com óculos cor-de-rosa. Escrevemos aquilo que pensamos, e isso pode naturalmente incluir observações críticas. Por isso, sem dourar a pílula, fica aqui como sempre a nossa avaliação honesta:

Do nosso ponto de vista, a Sophos comunicou aqui de forma muito rápida e muito transparente. Muitos outros fabricantes mantêm-se bastante vagos e nunca se chega realmente a saber o que aconteceu.

A Sophos informou a comunidade num curto espaço de tempo através de um artigo na knowledge base e de um post no blog. Como parceiro Sophos, também recebemos um e-mail ao domingo, aliás até em oito exemplares. As informações foram, portanto, publicadas em primeiro lugar diretamente pelo fabricante e não exclusivamente através de sites de notícias, algo que está longe de ser norma na área da segurança.

Na knowledge base encontram‑se todos os detalhes sobre o incidente e sobre as medidas recomendadas. Este artigo foca‑se nos pontos essenciais, que em muitos cenários são suficientes.