7 skäl till varför XG Firewall (SFOS) är bättre än UTM

I över två år har vi bara driftsatt XG-brandväggar med SFOS eller installerat SFOS på SG-apparater. Visserligen var XG Firewall en absolut skräck i de första versionerna och kunde bara användas effektivt i ett fåtal miljöer. Med version 16 blev det långsamt bättre och vi vågade åtminstone genomföra mindre projekt med den. Från v16.5 satsade vi sedan helt på XG i nya projekt och har sedan dess aldrig mer tittat tillbaka på UTM.

För att rensa upp direkt: När jag talar om XG Firewall menar jag XG Appliance-serien med Sophos Firewall OS (SFOS). Vi hanterar dock även SG Appliances, på vilka vi helt enkelt har installerat SFOS. Detta fungerar felfritt. 🙂

Efter att redan ha genomfört ett flertal projekt med XG Firewall ville jag dela med mig av 7 skäl till varför XG Firewall, i mina ögon, är ett bättre val än SG-serien med UTM-operativsystemet. Med denna artikel vill jag alltså bidra till debatten UTM vs. XG. 🥊

01 - Utveckling

När jag idag letar efter en ny app till min smartphone eller dator, lägger jag särskild vikt vid när appen senast uppdaterades. Om jag inte hittar en ändringslogg, tittar jag på sociala medier, t.ex. Twitter. All aktivitet som är äldre än ett år är för mig död, och appen kommer definitivt inte att hamna på min smartphone eller dator.

Visserligen är det inte så illa med UTM Firewall. Men uppdateringscyklerna har förlängts extremt. Tidigare kom uppdateringar till UTM nästan varje månad. Idag är det ungefär var fjärde månad och nya funktioner är praktiskt taget obefintliga.

Anledningen till detta är följande: Sophos har cirka 300 utvecklare som arbetar med SFOS- och UTM-operativsystemen. Men endast cirka 5 % av dessa utvecklare arbetar fortfarande med UTM-operativsystemet. Resten arbetar med XG Firewall. Här ser man alltså även från tillverkarens sida var prioriteringarna ligger.

Då och då ger man UTM-användarna lite hopp med en ny funktion. Men egentligen har man länge letat efter ett recept för att göra XG aptitlig för de trogna anhängarna, utan att förlora dem till en annan tillverkare. Som före detta UTM-användare vet jag dock att man inte byter system så snabbt om det inte verkligen behövs. Så länge UTM inte slutligen avvecklas finns det helt enkelt ingen anledning för majoriteten att byta.

Om man tittar på roadmapen för de två operativsystemen är listan för SFOS extremt lång och planerna sträcker sig långt över 18 månader. Med UTM har funktioner tidigare tagits bort från roadmapen eller ständigt skjutits upp. Ett framträdande exempel här är IKEv2. Funktionen fanns länge på roadmapen och sköts upp upprepade gånger och togs till slut till och med helt bort från roadmapen. Efter ett ramaskri i communityn lades den till igen och ska nu komma i version 9.8 nästa år.

Med Sophos Firewall OS ser saker och ting helt annorlunda ut och därför är detta också den första anledningen till varför vi älskar systemet. Ungefär var sjunde vecka får vi glädjas åt nya MR - Maintenance Releases och 1 till 2 gånger om året kommer en MINOR Release med riktigt många nya funktioner. Sophos Firewall OS har därför utvecklats från “bra” till “mycket bra” under de senaste månaderna. Systemet är ännu inte helt där det borde vara och har fortfarande några brister. Men för ett så ungt OS är framstegen ändå mycket stora!

02 - Hårdvara

Sophos XG Firewalls hårdvara och den i SG-serien är identiska vad gäller CPU, RAM, lagring och anslutningar. Ett litet undantag här är Sophos XG 86 och XG 106, som inte finns i SG-serien. De två minsta modellerna här skulle vara SG 85 och SG 105, som dock har mindre RAM och lagring än XG 86 och XG 106. Men i grunden är det problemfritt möjligt att installera SFOS från XG Firewall på en SG-hårdvara. Licensen kan sedan migreras 1:1.

Hur man installerar SFOS på en Sophos SG Appliance har vi förklarat i ett KB-inlägg: Installera Sophos XG Firewall OS på en SG Appliance

Nästa år förväntas en ny hårdvaruserie, som för närvarande kallas “XGS”. Vi kan vid denna tidpunkt ännu inte säga om denna kommer att ersätta XG-serien direkt. Som kompatibelt operativsystem nämns i vilket fall endast SFOS. För SG-serien är ingen ny version planerad.

Vad som åtminstone just nu också tydligt talar för en XG Firewall med SFOS är stödet för de nya APX Access Points! Access Points, som lanserades redan i juli 2018 och har den nya Wave-2-standarden, är även idag endast kompatibla med XG Firewalls och Central. Från Sophos sida har det alltid sagts att man aldrig skulle göra APX Access Points kompatibla med UTM. För oss var detta steg också alltid helt logiskt! Det handlar här om NextGen-hårdvara, som helt enkelt bara utvecklades för NextGen Firewalls.

Men nu kan vi med skakande huvud ändå meddela er att Sophos har backat från denna plan. Stödet för APX Access Points kommer att komma för UTM! Stödet är planerat för UTM 9.7, som ska släppas i slutet av året.

03 - Licensiering

Licensieringen av XG Firewall är inte helt annorlunda än för UTM. Trots det finns det några viktiga fördelar.

Baslicens

Baslicensen för en XG Firewall Appliance ingår kostnadsfritt. Vilka funktioner som ingår kan ni läsa om i en separat artikel om Baslicens. Här är dock de viktigaste funktionerna som ni får njuta av kostnadsfritt:

- Trådlöst skydd

- SSL VPN eller Sophos Connect Client

- IPsec VPN-anslutningar

EnterpriseGuard-paket

Ni känner säkert till FullGuard Bundle, som låser upp alla moduler utom Sandstorm på brandväggen. Med FullGuard Plus Bundle får ni även Sandstorm.

För XG-serien finns det dessutom det populära EnterpriseGuard Bundle. Detta paket är ett verkligt alternativ till FullGuard Bundle, eftersom det redan täcker de flesta kunders behov. Med EnterpriseGuard Bundle får ni nätverks- och webbskydd inklusive Sophos Premium Support. Det trådlösa skyddet ingår redan kostnadsfritt i baslicensen. Därför behöver endast ett fåtal kunder ta till det dyrare FullGuard Bundle, om det faktiskt finns ett behov av skydd för e-post och webbservrar.

04 - Brandväggsregler

Låt oss nu komma till den mer tekniska delen, varför SFOS i mina ögon har övertaget jämfört med UTM-operativsystemet.

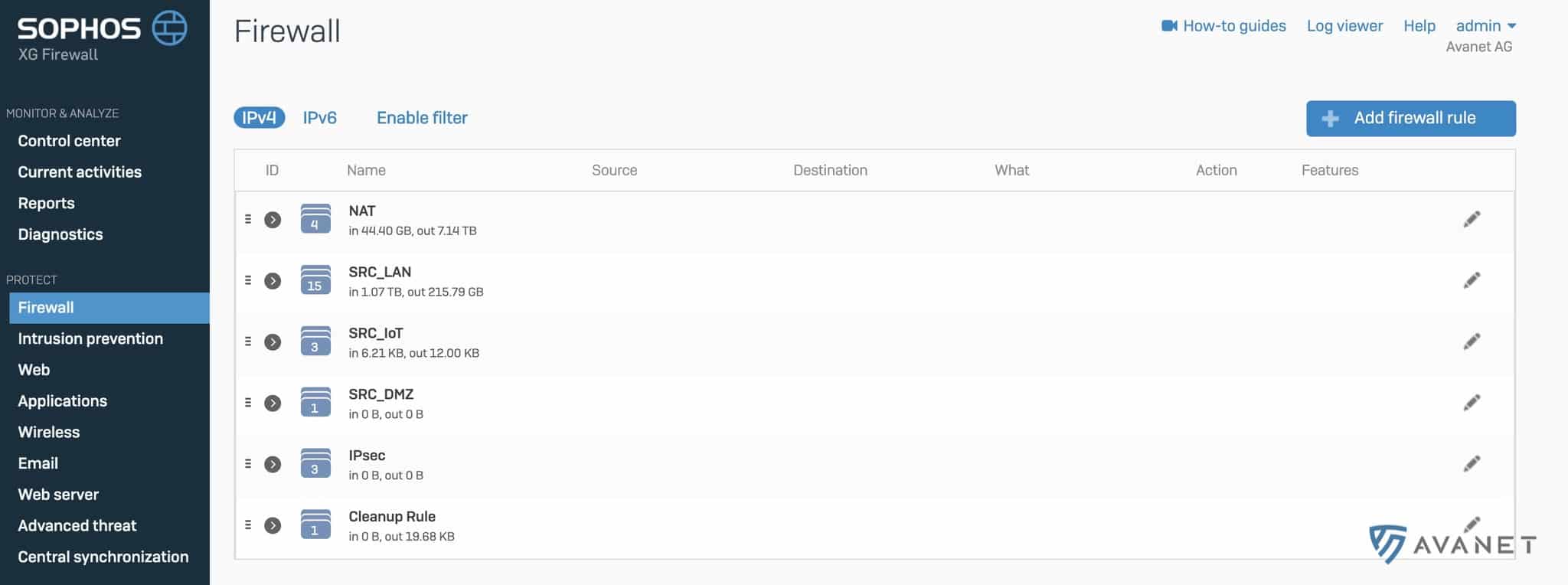

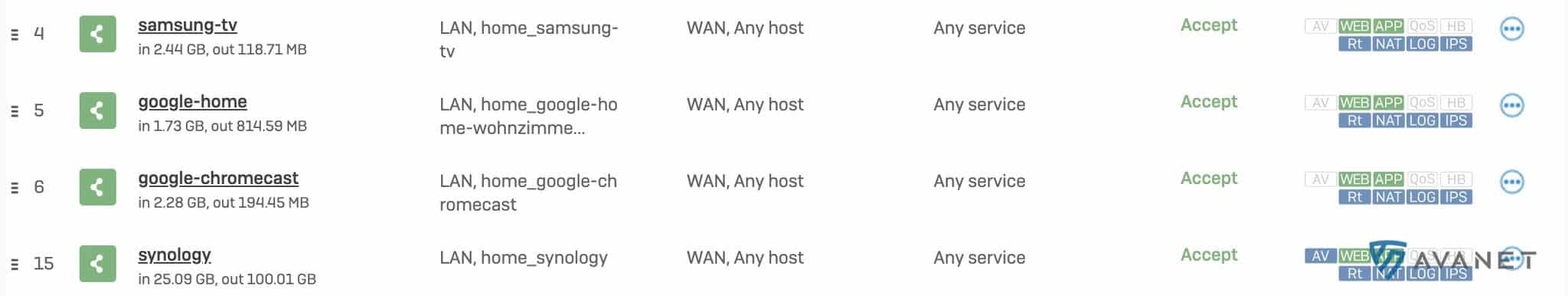

Brandväggens regelverk har blivit mycket tydligare med SFOS. Om man har fler än 10 brandväggsregler, vilket sannolikt är fallet i de flesta miljöer, kan dessa grupperas utmärkt i SFOS. Följande skärmdump från min XG Firewall hemma ska också tydliggöra detta ytterligare. Här har alla IoT-enheter sitt eget nätverk och brandväggsreglerna för dessa sammanfattas alla i en grupp.

Om man sedan tittar närmare på en grupp, upptäcker man snabbt vilka enskilda brandväggsregler som fortfarande släpper igenom trafik och vilka regler som kanske inte längre används. Denna presentation hjälper till att identifiera och ta bort överflödiga regler.

I motsats till UTM kan jag i SFOS ge en brandväggsregel ett eget namn. Inom en regel är dessutom längre kommentarer möjliga, för att exempelvis dokumentera vem som skapade regeln och i vilket syfte den en gång skapades.

- Varje regel får ett ID, med vilket jag kan se i loggen vilken trafik som passerar genom denna regel.

- Man ser direkt om till exempel IPS eller webbfiltret är aktivt för en regel.

Angående brandväggsregler skulle jag teoretiskt kunna nämna många fler fördelar som understryker varför jag aldrig skulle gå tillbaka till en UTM. Jag nöjer mig dock med de ovanstående huvudargumenten, som redan borde övertyga varje brandväggsadministratör. 🙂

Även om många saker har förbättrats i SFOS när det gäller brandväggsregler, har SFOS en mycket irriterande nackdel jämfört med UTM. Att spara en brandväggsregel tar på XG 86 till XG 135 brandväggar hela 4-10 sekunder! Detta förhållande ska först förbättras i v18 och sedan helt åtgärdas i v19.

05 - Loggvisning

Även efter flera år på XG Firewall är Log Viewer fortfarande en absolut höjdpunkt! Med den är det snabbt och enkelt att kontrollera loggar direkt via GUI. Men innan jag förlorar för många ord om det, titta bara på följande video:

06 - Sophos Central

Nej, ingen fara! Jag kommer inte nu heller med Sophos Synchronized Security, varifrån Sophos marknadsavdelning har lanserat ett slagord för århundradet. Men om det hjälper er att byta ut er UTM mot en XG, då hoppar vi naturligtvis gärna på tåget. Visste ni att ni med Synchronized Security på XG Firewall kan se vilka applikationer som körs på ändpunkterna? 😂 Så ja, Synchronized Security kommer i framtiden också att generera ytterligare geniala möjligheter!

Men låt oss nu, när det gäller Central, komma till en funktion som fortfarande är i sin linda, men som har en enorm potential. Jag talar om Central Firewall Management. Det gör det möjligt att koppla brandväggen till Central och hantera den därifrån. En sådan koppling kan redan göras nu, men de verkligt intressanta funktionerna kommer först senare! Jag kan tyvärr inte avslöja för mycket här ännu, men om Sophos gör det rätt kan det sluta i en hantering för SDN. Nya funktioner kan vi redan förvänta oss i slutet av detta år.

07 - Firmwareuppdateringar

Som redan nämnts tycker vi alltid om uppdateringar. Uttrycket never change a running system är absolut nonsens när det gäller brandväggar. Detta har vi redan tagit upp i ett tidigare inlägg om nödvändigheten av brandväggsuppdateringar.

Ni har säkert förstått att uppdateringar är viktiga. Men uppdateringar är också mycket farliga, eftersom det mycket väl kan hända att allt inte fungerar lika smidigt efteråt som tidigare. Från administratörer som är rädda för detta hör man då alltid det ovan nämnda uttrycket. 😅

För att motverka faran med uppdateringar en aning, finns det några förbättringar på XG Firewall:

- Uppdateringarna av Access Points och REDs är fristående och inte längre integrerade i brandväggsuppdateringen. Därmed kan REDs uppdateras även utan omstart av brandväggen.

- Om en brandväggsuppdatering inte har fungerat och man vill återgå till den tidigare versionen, är detta möjligt med några få klick.

Slutsats

Den här artikeln har nu blivit lite längre än vad jag ursprungligen hade tänkt mig. Jag har listat sju skäl här som, enligt min mening, borde uppmuntra varje UTM-vän att byta. Även jag avgudade en gång UTM, men just när det gäller framtidssäkerhet, uppdateringar och en tydlig vision, har vårt förnuft tidigt föreslagit bytet för oss och vi har hittills aldrig ångrat det! När det gäller jämförelsen UTM vs. XG, har XG för oss helt klart den mer imponerande matchvikten på vågen. Så var modiga eller snarare förnuftiga (😅) och satsa på en XG Firewall i nästa projekt. När detta steg har tagits kan ni börja migrera era UTM till SFOS.

Nackdelar

Även om SFOS verkligen erbjuder många utmärkta funktioner, kan man kanske få en känsla av att denna artikel skrevs genom rosafärgade glasögon. Därför bifogar jag här ett kort kapitel med nackdelarna, för som sagt är SFOS fortfarande ett mycket ungt operativsystem och det finns verkligen fortfarande vissa saker som inte fungerar optimalt.

GUI-hastighet

- Att ladda eller spara brandväggsregler tar fortfarande för lång tid och inte så som man önskar.

- Att generera rapporter eller systemresurser behöver absolut en hastighetsökning.

* Som redan nämnts i artikeln kommer dessa saker att förbättras med v18 och lösas med v18.5.

Byta namn på objekt

- Det är tyvärr inte överallt möjligt att byta namn på skapade poster i efterhand. Detta inkluderar till exempel zoner, trådlösa nätverk, aktiva brandväggs-NAT-portar, IPS Protection Policies, Webserver Protection Policies, IPsec Policies och några fler.

* Anledningen till detta är att utvecklarna av Cyberoam Firewall, som fortfarande är grunden för SFOS, har använt namnet på dessa objekt som primärnyckel i databasen. Det gör naturligtvis en namnändring i efterhand ganska svår. Men även detta arbetas det med och de första förbättringarna förväntas med v18.

NAT-regler

- Skapade NAT-regler kan inte längre redigeras om de är aktiva. Man måste först inaktivera dem, redigera dem och sedan återaktivera dem.

* Ska åtgärdas med v18.

Meddelanden

- Meddelanden är fortfarande världar bättre på UTM-systemet. Där kan man praktiskt taget få meddelanden om allt via e-post. SFOS erbjuder nästan inga alternativ i detta avseende.