Threat Intelligence Feeds för brandväggen – Blockera attacker innan de knackar på

Vissa dagar känner man sig som IT-administratör som under konstant beskjutning: varje minut försöker bots och cyberbrottslingar hitta kryphål i nätverket. En titt i brandväggsloggarna visar en flod av misstänkta anslutningsförsök från hela världen. Skulle det inte vara lugnande om kända angripare inte ens tilläts knacka på dörren till ditt eget nätverk? Det är precis här Threat Feeds kommer in i bilden – ofta även kallade Threat Intelligence Feeds eller Threat Intel Feeds förkortat. Men vad ligger bakom, och varför ska man använda sådana flöden på brandväggen?

Varför behöver man Threat Feeds på brandväggen?

Threat Feeds är i grunden ständigt uppdaterade listor över kända Indicators of Compromise (IoCs) – till exempel skadliga IP-adresser, domäner eller URL:er. Dessa flöden tillhandahålls av specialiserade källor: säkerhetsorganisationer, branschinitiativ, open source-communities eller kommersiella leverantörer av hotunderrättelser. En modern brandvägg kan importera sådana externa flöden och därmed automatiskt blockera datatrafik från kända hot redan innan en attack faktiskt äger rum.

Nya hot dyker ständigt upp, och ingen administratör kan manuellt hålla koll på alla farliga IP:er och domäner. Här ger en Threat Intelligence Feed brandväggen praktiskt taget ytterligare kunskap: den informerar den kontinuerligt om vilka källor som för närvarande är kända som farliga. Således kan brandväggen förhindra anslutningar till dessa mål innan skadlig kod eller angripare orsakar någon skada alls. I nyare brandväggsmodeller (t.ex. Sophos från version 21 med Active Threat Response) är stödet för sådana tredjepartsflöden redan fast integrerat. Men många andra tillverkare har också liknande funktioner – principen förblir densamma.

Fördelarna med en Threat Feed på brandväggen är uppenbara:

- Proaktivt skydd: Kända hot blockeras innan de når ditt nätverk och kan orsaka skada.

- Flexibilitet: Man kan använda flöden från olika källor och anpassa dem till sina egna krav – från gratis community-flöden till högspecialiserade premium-flöden.

- Automatisering: Brandväggen uppdaterar och använder flödet automatiskt; ständig manuell uppdatering av blocklistor är inte längre nödvändig, vilket avlastar administratörer avsevärt.

Sammanfattningsvis fungerar brandväggen med Threat Feed som ett tidigt varningssystem som fångar upp kända dåliga avsändare redan vid nätverksgränsen. Detta ökar infrastruktursäkerheten avsevärt och minskar samtidigt märkbart den oönskade trafik som tränger in i interna system överhuvudtaget.

Proaktivt försvar: Stoppa bots och attacker i förväg

Ett praktiskt exempel på mervärdet av Threat Feeds är försvaret mot botnet-baserade attacker. Många säkerhetsmekanismer (som att blockera efter X misslyckade försök) upptäcker brute-force-attacker relativt tillförlitligt om de härrör från en enda IP-adress. Moderna angripare distribuerar dock sina försök över många bots: varje enskild infekterad värd försöker till exempel bara ett eller två inloggningsförsök, och det över en lång tidsperiod. Ingen enskild IP väcker negativ uppmärksamhet lokalt – attackerna förblir under radarn och kringgår konventionella skyddsmekanismer som Fail2Ban eller inloggningsgränser.

Här spelar en brett positionerad Threat Intelligence Feed ut sin styrka. Om loggarna från många brandväggar utvärderas kan man se att vissa IP-adresser visar misstänkta aktiviteter fördelade över flera system. Om samma IP dyker upp till exempel i inloggningsloggarna för dussintals olika företag med misslyckade försök, är detta en tydlig indikation på en samordnad attack. Sådana adresser markeras sedan i Threat Feed och blockeras centralt. Din egen brandvägg lär sig av detta: så snart en av dessa botnet-värdar försöker bara en gång hos dig, identifieras och avvärjs den omedelbart – tack vare flödeskunskap – utan att den kan orsaka någon betydande skada alls.

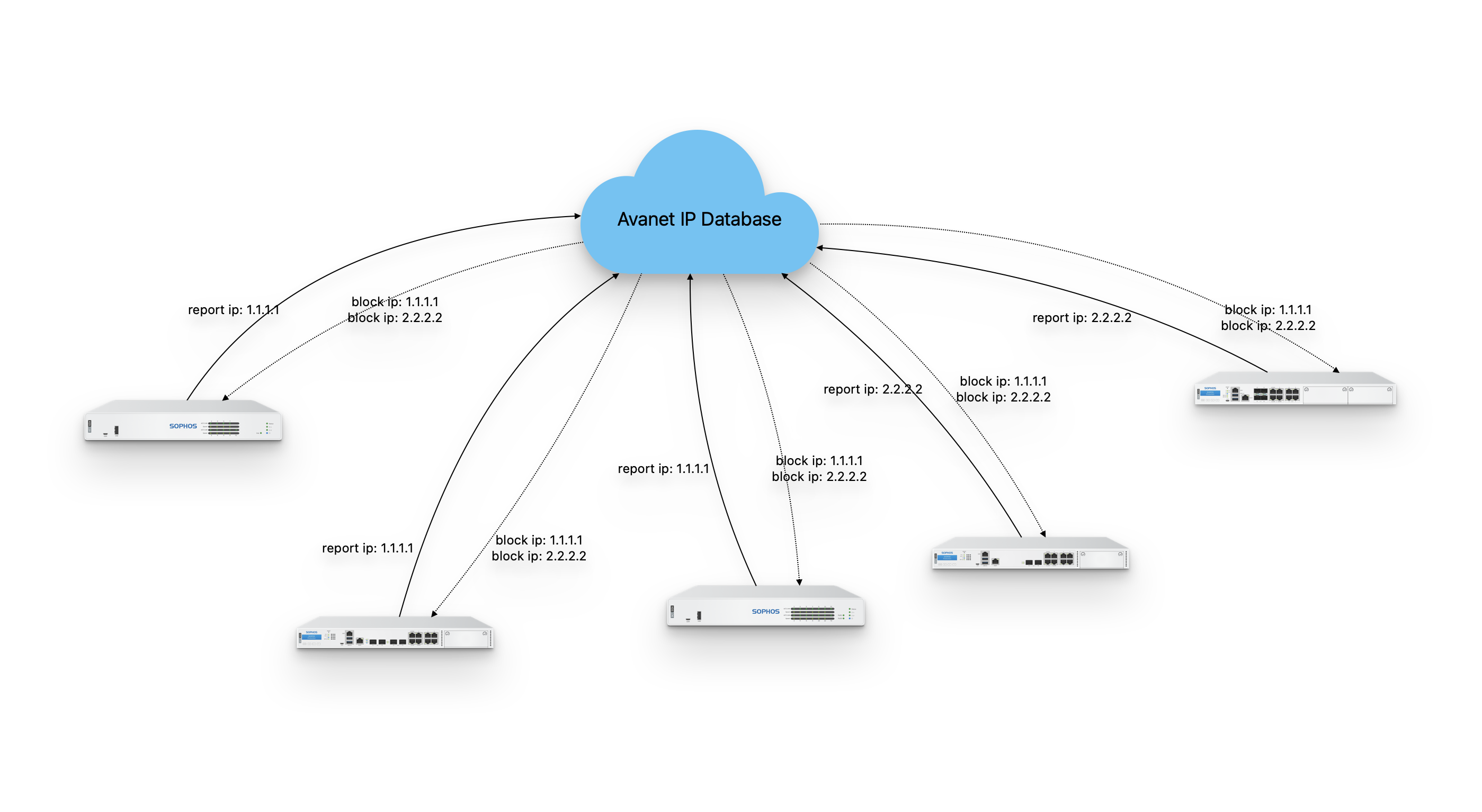

Bild: Det globala brandväggsnätverket fungerar som ett sensoriskt tidigt varningssystem. Om en hanterad brandvägg upptäcker en misstänkt IP och rapporterar den till den centrala molndatabasen, får alla anslutna deltagare denna information. Den skadliga IP:n markeras i Threat Intelligence Feed och blockeras därmed på alla brandväggar i nätverket. På så sätt drar alla nytta av andras erfarenheter. Cybora omvandlar sedan detta till ett utmärkt Threat Feed åt oss.

Genom denna delade Threat Intelligence kan även distribuerade, smygande attacker stoppas proaktivt. Varje nyupptäckt skadlig IP-adress landar i flödet inom kort tid – och därmed på blocklistan för alla deltagande brandväggar. Som ett resultat minskar antalet framgångsrika attackförsök drastiskt. Brandväggen måste bearbeta mindre “brus”, och verkliga attacker har mycket svårare att komma igenom osedda.

Enkel integration i Sophos, Fortinet, Palo Alto & Co.

Lyckligtvis är det okomplicerat att integrera en Threat Feed i vanliga brandväggsplattformar. Även om vi på Avanet främst fokuserar på Sophos Firewall, kan flödet integreras lika bra i lösningar från andra tillverkare. Oavsett om det är Fortinet FortiGate, Palo Alto Networks, Check Point, OPNsense eller andra – de flesta moderna brandväggar stöder externa blocklistor/Threat Feeds och kan prenumerera på en lista över IP:er/domäner via URL.

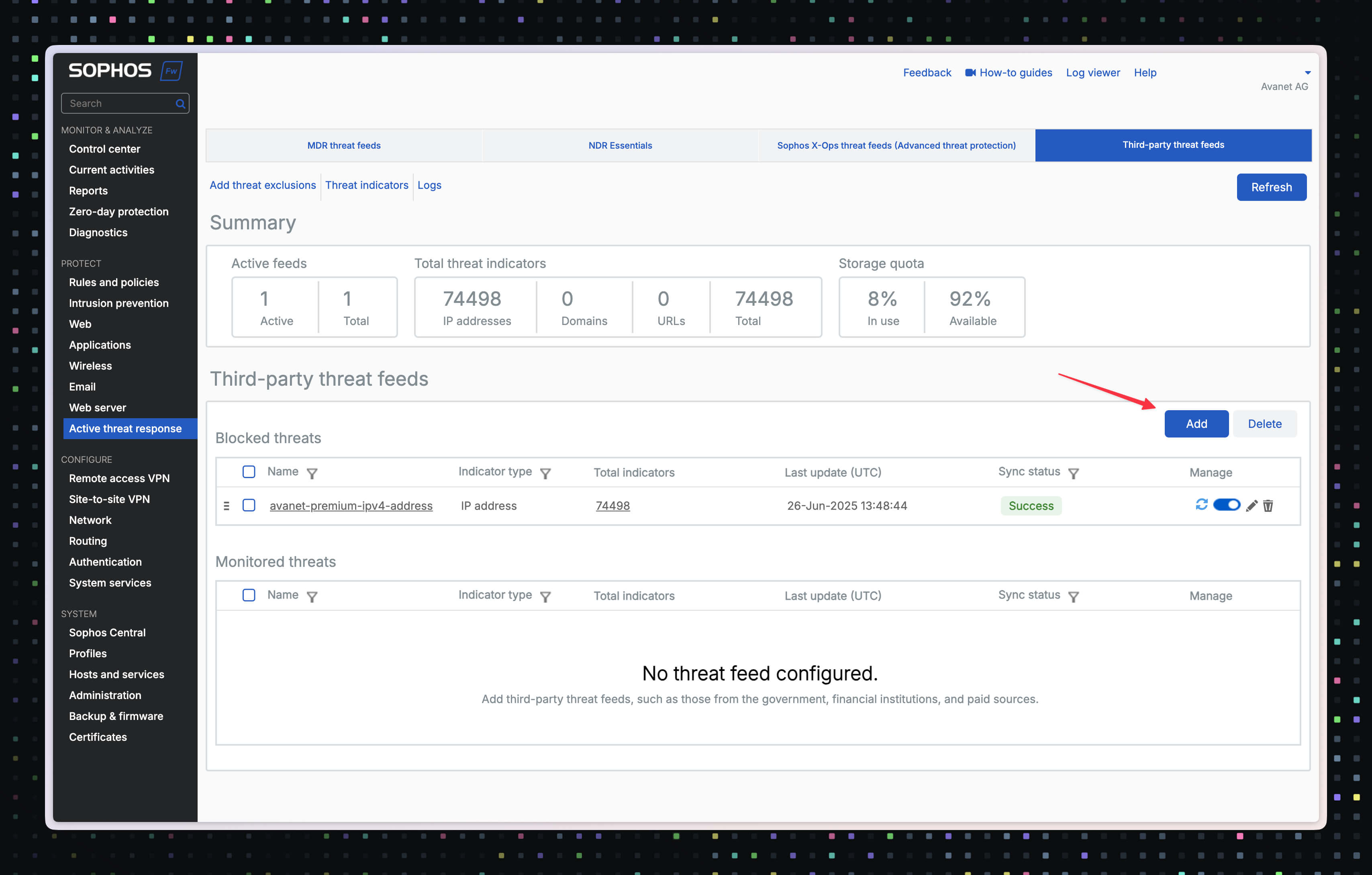

Med Sophos XGS som exempel kan du se hur enkelt det är: Via webbgränssnittet i menyn “Third-Party Threat Feeds” lägger man till ett nytt flöde, anger ett namn, flödes-URL:en och typen (IPv4, Domän eller URL), väljer Blockera som åtgärd – klart. Det fungerar liknande med Fortinet eller Palo Alto, bara att funktionerna heter något annorlunda där (som External Block List med FortiGate eller External Dynamic List med Palo Alto).

Generellt behövs bara några steg för att integrera Cybora Threat Feed:

- Skaffa flödes-URL: Först får du URL:en för önskad Threat Feed från oss (t.ex. för Basic Feed eller Premium).

- Ange i brandväggen: Öppna området för externa/anpassade Threat Feeds eller blocklistor i brandväggsgränssnittet och lägg till ett nytt flöde/anslutning där. Namn och beskrivning kan väljas fritt. Som källa deponerar du den mottagna flödes-URL:en.

- Ställ in filterregler: Ange vilken typ av indikator som importeras (IPv4-adresser, domäner, URL:er) och vad brandväggen ska göra med den – vanligtvis blockera. Ställ sedan in polling-intervallet (t.ex. var 6:e timme) och spara konfigurationen.

Efter dessa steg ansluter brandväggen automatiskt till flödet och laddar aktuella Indicators of Compromise. Från denna tidpunkt körs Threat Intel-försörjningen i bakgrunden: listan över skadliga IP:er och domäner uppdateras regelbundet, och brandväggen blockerar alla adresser som finns i den helt automatiskt. Integrationen tar ofta bara några minuter – men vinsten i säkerhet är enorm.

Kurerade Threat Intelligence Feeds från Cybora

Nu finns det många fritt tillgängliga blocklistor och Threat Feeds på internet. Så varför använda ett flöde från Cybora? Utmaningen ligger i kvaliteten och aktualiteten hos data. Cybora har byggt ett kurerat Threat Intelligence Feed som är speciellt optimerat för brandväggar och ständigt förfinas. Cyboras tillvägagångssätt kombinerar många källor och filtrerar dem intelligent för att leverera ett omfattande och tillförlitligt resultat. För detta använder vi bland annat:

- Offentliga community- och OSINT-listor: t.ex. kända blocklistor från säkerhetsgemenskapen som samlar aktuella hot.

- Kommersiell Threat Intelligence: inköpta dataflöden från specialiserade säkerhetsleverantörer som levererar exklusivt material (t.ex. om nya skadlig kod-domäner).

- Honeypots och egna sensorer: Cybora driver honeypot-system och använder ytterligare telemetridata för att identifiera angripare, IP:er, domäner och attackmönster.

- Brandväggstelemetri från kundmiljöer: Brandväggar som hanteras av Avanet kan leverera anonymiserade attack- och avvikelseloggar, som Cybora använder i analysen och kureringen av flödet.

Genom att slå samman all denna information skapas en ständigt uppdaterad dataström av skadliga indikatorer som går långt utöver enskilda källor. Ännu viktigare: Cybora kurerar och verifierar data för att i stort sett utesluta falska positiva (false positives). Istället för att bara dumpa alla möjliga listor utan granskning – vilket lätt skulle kunna blockera legitima tjänster felaktigt – fokuserar vi på kvalitet framför kvantitet. Varje IP eller domän i Cybora Feed har faktiskt gjort sig bemärkt som en attack eller skadlig infrastruktur, ofta på flera oberoende system. Detta gör att du kan lita på Cybora Feed och aktivera det på brandväggen med gott samvete, utan att behöva vara rädd för att blockera legitim trafik i onödan.

Cybora Threat Intelligence Feed har använts under längre tid på flera brandväggar som vi hanterar och har testats i olika kundmiljöer under verkliga förhållanden. I kontrollerade utrullningar har vi kontinuerligt förfinat kurationslogik, uppdateringsintervall och kvalitetskontroller. Resultatet är ett stabilt, praktiskt flöde som fungerar på brandväggen utan extra ansträngning och kontinuerligt förbättras med operativ feedback. Således drar nya installationer omedelbart nytta av resultaten från fältet.

Fyra Threat Feed-paket för varje behov

Inte alla miljöer behöver samma djup av Threat Intelligence. Därför erbjuder vi Cybora Threat Feed i fyra expansionssteg – från det kostnadsfria grundpaketet till high-end-lösningen. Så alla hittar rätt skyddsnivå:

Basic

- 0 CHF per år

- Uppdateringsintervall: var 24:e timme

- IPv4-flöden: ≈ 30 000 IP:er

Standard

- 179 $ per år

- Uppdateringsintervall: var 6:e timme

- IPv4-flöden: ≈ 45 000 IP:er

- Support

- 100 % rabatt för Sophos Firewall-prenumerationskunder*

Premium

- 349 $ per år

- Uppdateringsintervall: var 1:a timme

- IPv4-flöden: ≈ 120 000 IP:er

- Domän- / URL-flöden

- Support Prenumerera

Ultimate

1999 $ per år

- Uppdateringsintervall: var 15:e min

- IPv4-flöden: > 220 000 IP:er

- Domän- / URL-flöden

- Support

- Basic: Gratis grundskydd med community-baserade basislistor. Innehåller cirka 30 000 kända skadliga IP-adresser och uppdateras var 24:e timme. Perfekt för mindre miljöer som vill ha ett gediget grundskydd kostnadseffektivt.

- Standard: Kurerat standardflöde med bredare täckning (ca 45 000 IP:er) och uppdateringar var 6:e timme. Införlivar ytterligare tillförlitliga källor för att möjliggöra mer exakt detektering och minska antalet falska positiva. Lämplig för företag som märkbart vill öka sin säkerhet och samtidigt minska onödig trafik.

- Premium: Premium-flöde för höga krav, uppdaterat varje timme. Inkluderar cirka 120 000 kända dåliga IP:er samt – från Q4/2025 – ytterligare omfattande domän- och URL-flöden (över 30 kurerade listor). Innehåller exklusiva data från våra honeypots, partnerflöden och realtidsanalyser. För organisationer som inte vill kompromissa med säkerheten.

- Ultimate: Det bekymmersfria helhetspaketet med maximal täckning. Innehåller alla tillgängliga datapunkter (för närvarande fler än 220 000 IP:er) och uppdateras var 15:e minut – nästan i realtid. Erbjuder högsta möjliga skydd och är särskilt intressant för kritiska infrastrukturer eller större företag som vill beväpna sig mot alla hot. (Detta paket erbjuds individuellt och riktar sig till mycket krävande miljöer.)

Alla varianter av Cybora Threat Feed är fullt kompatibla med Sophos Firewall (från v21 med motsvarande Xstream Protection-licenspaket) och de nämnda andra systemen. Man kan börja smått – till exempel med gratis Basic Feed – och byta till högre nivåer vid behov om säkerhetskraven växer. För befintliga kunder som redan använder vår Sophos Firewall-prenumeration finns det rabatter på de betalda flödespaketen, så en integration lönar sig dubbelt.

Slutsats – Prova det och ligg steget före faran

Attacker blir mer sofistikerade och talrika för varje dag – men du behöver inte möta dem oskyddad. En Threat Intelligence Feed ger brandväggen det nödvändiga försprånget för att blockera kända farokällor redan innan de knackar på dörren. Erfarenheten visar: När ett sådant flöde väl har aktiverats blir man ofta förvånad över hur många anslutningsförsök som automatiskt förhindras redan under de första dagarna. Alla bot-förfrågningar, skannrar och tvivelaktiga inloggningsförsök, som tidigare mödosamt måste avvärjas av interna system eller genom separata regler, studsar nu direkt av brandväggen.

Så varför inte bara uppleva själv vilken skillnad det gör? Med Cybora Basic Feed kan du testa gratis och utan förpliktelser hur mycket oönskad trafik som uppstår i din egen miljö – och hur mycket av den som redan kvävs i sin linda av Threat Feed. De vunna insikterna skapar förtroende: du ser svart på vitt vilken del av den dagliga trafiken som faktiskt är skadlig och nu inte längre belastar säkerhetsinfrastrukturen alls.

I slutändan gäller följande: “Din brandvägg förtjänar mer kunskap.” En Threat Feed är ett effektivt medel för att tillhandahålla denna kunskap. Genom att använda svärmintelligens från tusentals källor ligger du alltid steget före angriparna. Prova det – din brandvägg (och din sinnesfrid) kommer att tacka dig.

FAQ

Vad är en Threat Feed eller Threat Intelligence Feed?

Hur skiljer sig en Threat Feed från klassiska brandväggsregler eller IPS?

Vilka licenskrav gäller för Sophos?

Vilka brandväggar stöds?

Sedan när används Cybora-flödet?

Hur stort är Cyboras Threat Intel-nätverk?

Hundratals produktiva kundbrandväggar samt flera globalt distribuerade honeypot-servrar på fem kontinenter levererar kontinuerligt telemetridata. Dessa data flödar kurerat in i Cybora Threat Feed och uppdateras löpande.

Överföring av telemetridata till Cybora sker uteslutande efter föregående överenskommelse med respektive kund. Dessutom anonymiserar vi uppgifterna i förväg innan de används i vidare analys och kurering.