Sophos Firewall v20 - Bästa funktionerna i den nya SFOS-versionen

Huvudversionerna är överlägset de mest spännande under året och med Sophos Firewall v20, eller mer exakt SFOS v20, presenterar Sophos några riktigt bra nya funktioner. För närvarande är det EAP1, alltså en Early Access-version. Den slutgiltiga versionen förväntas inte släppas förrän i slutet av året eller början av 2024, om Sophos håller sig till sitt schema.

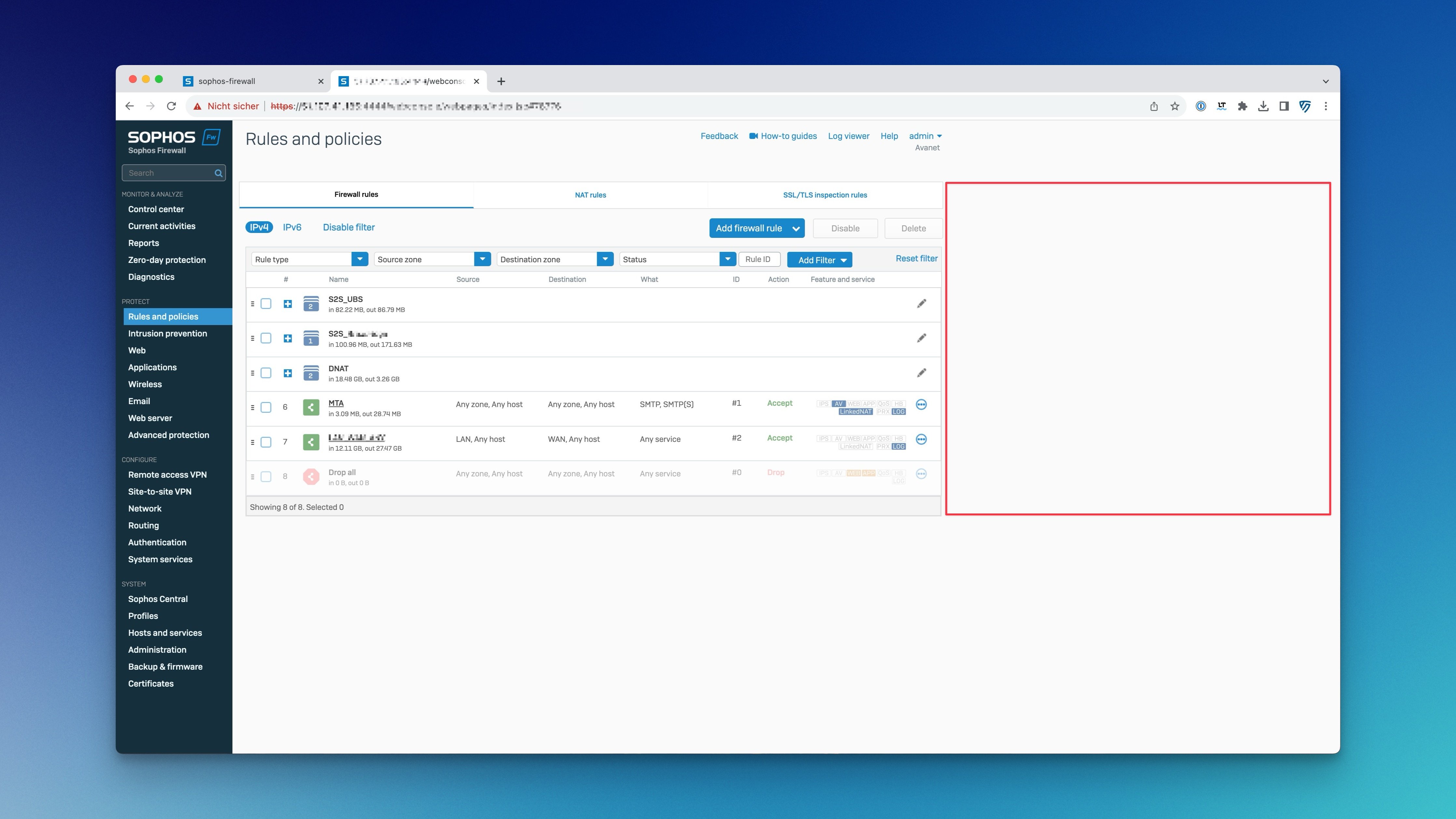

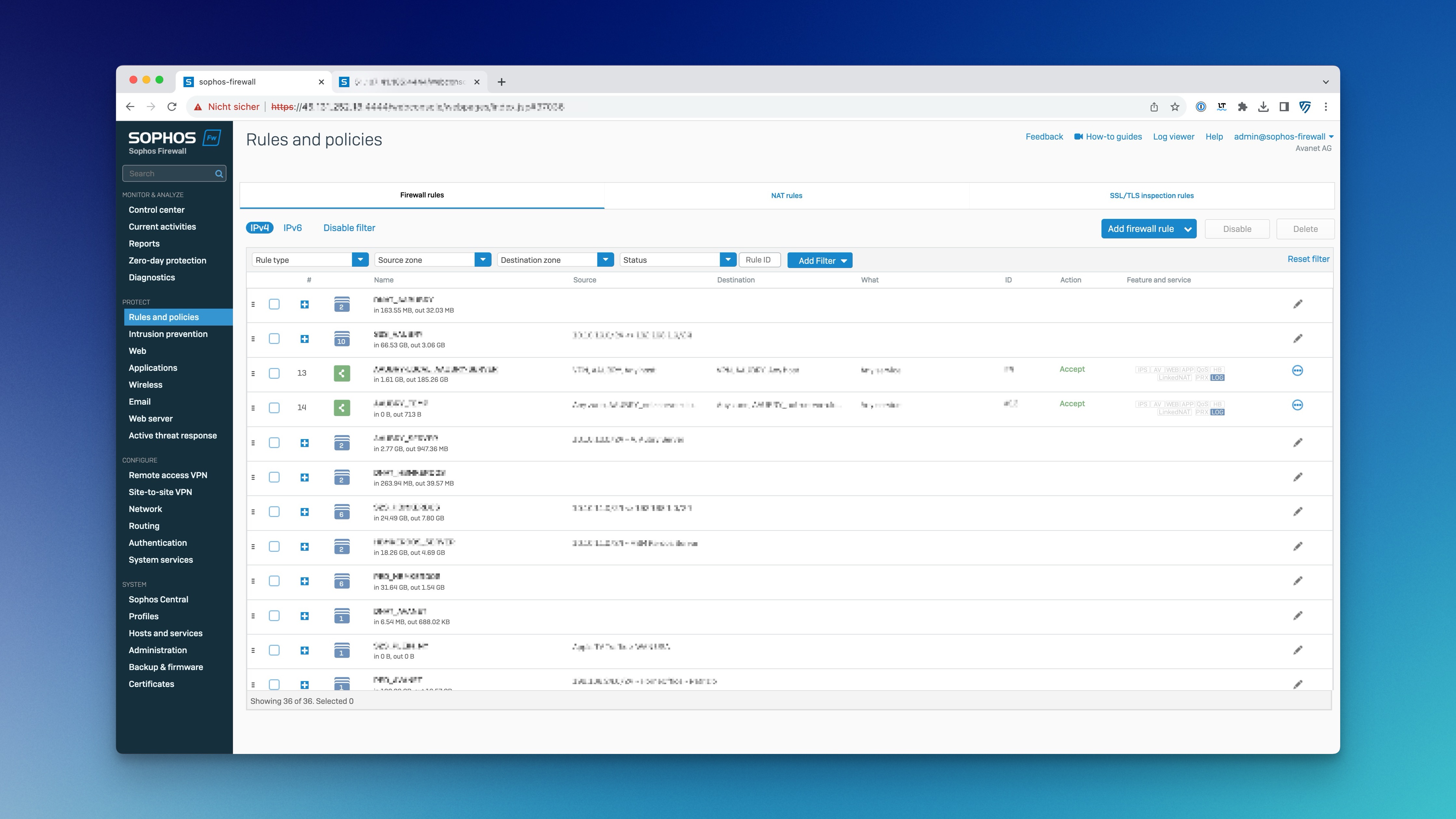

Web Admin optimerad för 1920p

I Sophos funktionslista ligger denna nyhet längst ner bland de mindre viktiga förbättringarna som ingår i den nya versionen. Stöd för högupplösta skärmar. Statistiska siffror visar att 1980p-skärmar har varit mer än standard sedan 2018 – så denna funktion är för länge sedan försenad. Jag är extremt entusiastisk över denna funktion. 🥳 Det var oerhört irriterande att så mycket vitt utrymme förblev oanvänt och att text istället kapades.

Dock är inte allt optimerat för 1920p än och på många ställen i GUI:t, t.ex. i instrumentpanelen, behövs det fortfarande lite omvårdnad. Detta ska dock levereras med v20.5.

Om man tittar på skillnaden mellan SFOS v19.5 och SFOS v20, får man äntligen mer utrymme.

Äran går dock inte till Sophos, utan till några stora Sophos-partners som uppmanade tillverkaren att implementera detta. Så, stort tack vid detta tillfälle.

VPN-förbättringar

Sophos Firewall v20 medför diverse innovationer inom VPN-området. Låt oss börja med den förmodligen största förändringen.

VPN-portal

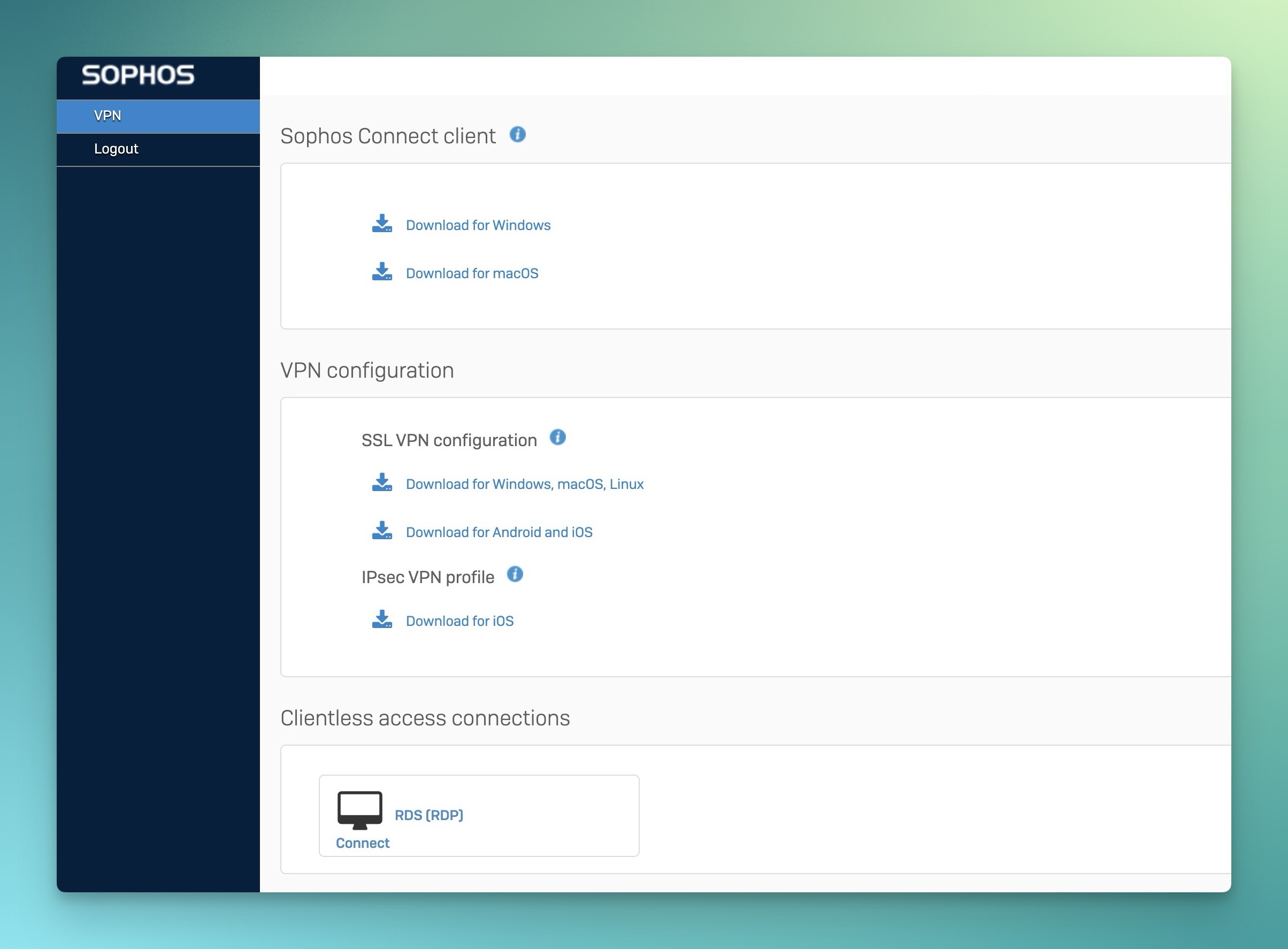

Med uppdateringen till SFOS v20 överförs VPN-funktionaliteterna på användarportalen till den nya VPN-portalen. Det kommer alltså framöver att finnas två portaler för användaren, förutsatt att användarportalen fortfarande används ofta. Mer om detta i slutet.

Den nya VPN-portalen i SFOS v20 centraliserar VPN-specifika funktioner som tidigare fanns i användarportalen.

- Ladda ner Sophos Connect Client för Windows och macOS

- Ladda ner konfiguration för Remote SSL VPN och IPsec

- Åtkomst till klientlösa bokmärken

Genom containerisering minimeras åtkomsten till SFOS kärnkomponenter, vilket gör användningen över WAN säkrare. Funktioner gällande autentiseringsmetoder eller MFA förblir desamma som för användarportalen.

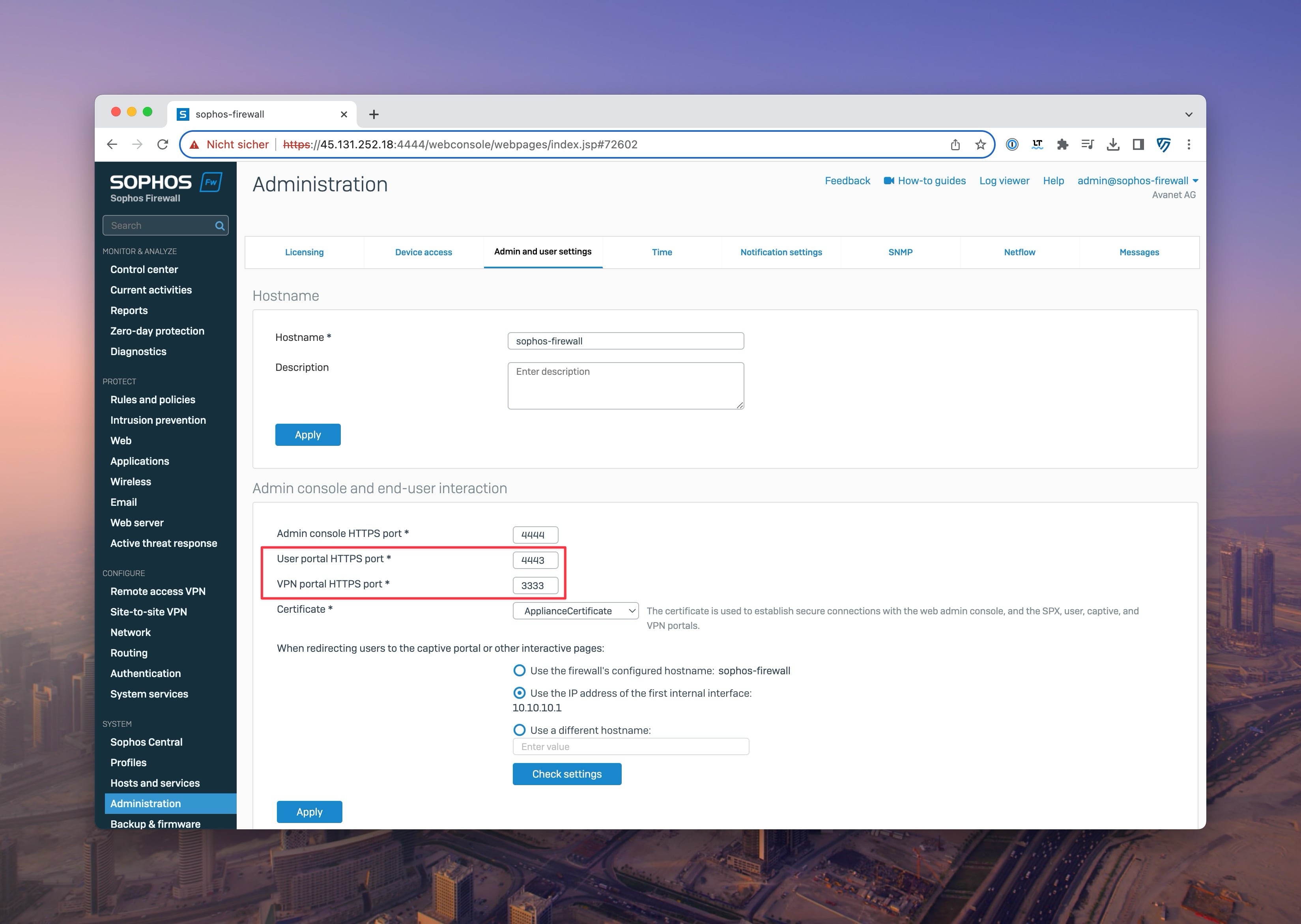

Migreringen till SFOS 20.0 tar automatiskt över befintliga användarportalkonfigurationer till VPN-portalen, vilket underlättar övergången. Det finns dock en ny port för användarportalen och VPN-portalen körs på den befintliga porten.

Vad förändras för portalerna efter uppdateringen till SFOS v20?

| VPN-portal | Användarportal |

|---|---|

| Standardport: 443 Detta innebär att befintliga Remote Access VPN-implementeringar fortsätter att fungera smidigt. | Standardport: 4443 |

| Porten kan delas med följande tjänster: - WAF - SSL VPN | Porten kan inte användas för någon annan tjänst. |

| Ladda ner: - Sophos Connect Client - IPsec och SSL VPN-konfiguration - iOS VPN-konfiguration Gästanvändare har ingen åtkomst till VPN-portalen. | VPN-klienten och konfigurationerna finns nu i VPN-portalen. |

| - Automatisk provisionering för Sophos Connect Client - Hämtning av VPN-konfiguration via VPN-portal - Med standardport 443 förblir befintliga driftsättningar oförändrade | Flyttad till VPN-portal |

| Klientlös åtkomst till bokmärken | Flyttad till VPN-portal |

| - | - Andra klientnedladdningar - Användning av Internet - E-postkarantän och undantag - Överskridande av policyer - Trådlösa hotspots |

Mer information om ämnet finns i Sophos KB: Ny VPN-portal i SFOS 20.0 och senare

Man ser nu tydligt vilka funktioner som finns kvar i användarportalen. En titt på användarbasen för dessa funktioner visar att endast ett mycket litet antal av våra kunder har använt dem, vilket innebär att användarportalen framöver kommer att användas mer sällan.

IPsec VPN Stateful HA Failover

I Sophos Firewall v20 introduceras Stateful High Availability (HA) Failover för IPsec VPN-anslutningar. Denna nya funktion möjliggör att vid en failover överförs de befintliga IPsec VPN-anslutningarna sömlöst till standby-noden, utan att sessionerna avbryts. Här är det viktigt att betona vilka VPN-anslutningar som gynnas av denna förbättring och vilka som inte gör det.

Förbättringen påverkar följande VPN-anslutningar:

- IPsec Site-to-Site VPN (ruttbaserade och policybaserade)

- IPsec Remote-Access VPN

Detta innebär att både Remote-Access VPN och Site-to-Site VPN kan fortsätta i händelse av en failover utan att behöva återupprätta anslutningen.

I samband med IPsec-VPN är denna funktion särskilt användbar, eftersom den påskyndar återställningen av anslutningar i händelse av en failover och därmed ökar nätverkets tillgänglighet. Speciellt vid återställning av anslutningen uppstod problem gång på gång och VPN-anslutningar måste återställas manuellt eller automatiskt med en viss fördröjning efter en failover. Detta kunde leda till avbrott i nätverkstjänsterna, vilket i sin tur påverkade affärsprocesserna. Nu förlorar man som mest några få pingar, men anslutningen kvarstår.

Med förbättringen av Stateful HA Failovers i Sophos Firewall v20 kan nu även stora organisationer som är beroende av hög tillgänglighet dra nytta av ökad stabilitet och problemfri drift. De nya kommandoradsalternativen för att hantera inställningarna bidrar också till den flexibilitet och kontroll som behövs vid hantering av VPN-anslutningar.

Andra VPN-anslutningar som SSL VPN och Sophos RED-anslutningar påverkas inte av denna specifika failover-förbättring, men erfarenheten visar att de också fungerar bättre vid anslutningsupprättande.

FQDN Host Support för SSL VPN

I SFOS v20 har stöd för Fullt Kvalificerade Domännamn (FQDN) lagts till inom SSL VPN-funktionaliteten. Med denna nya funktion kan SSL VPN-anslutningar nu konfigureras baserat på domännamn istället för enbart IP-adresser. Detta är särskilt hjälpsamt i dynamiska nätverksmiljöer där IP-adresserna för slutpunkter kan ändras, eftersom ändringar i nätverksadresserna inte längre behöver uppdateras manuellt i VPN-konfigurationen.

FQDN-stödet underlättar dessutom integrationen med DNS-tjänster, vilket förenklar upplösningen av nätverksnamn och kan förbättra den övergripande prestandan hos SSL VPN-anslutningar.

Dessutom möjliggör FQDN-stödet en mer precis skapande av säkerhetspolicyer baserade på domännamn, vilket möjliggör kontroll över nätverksåtkomsten.

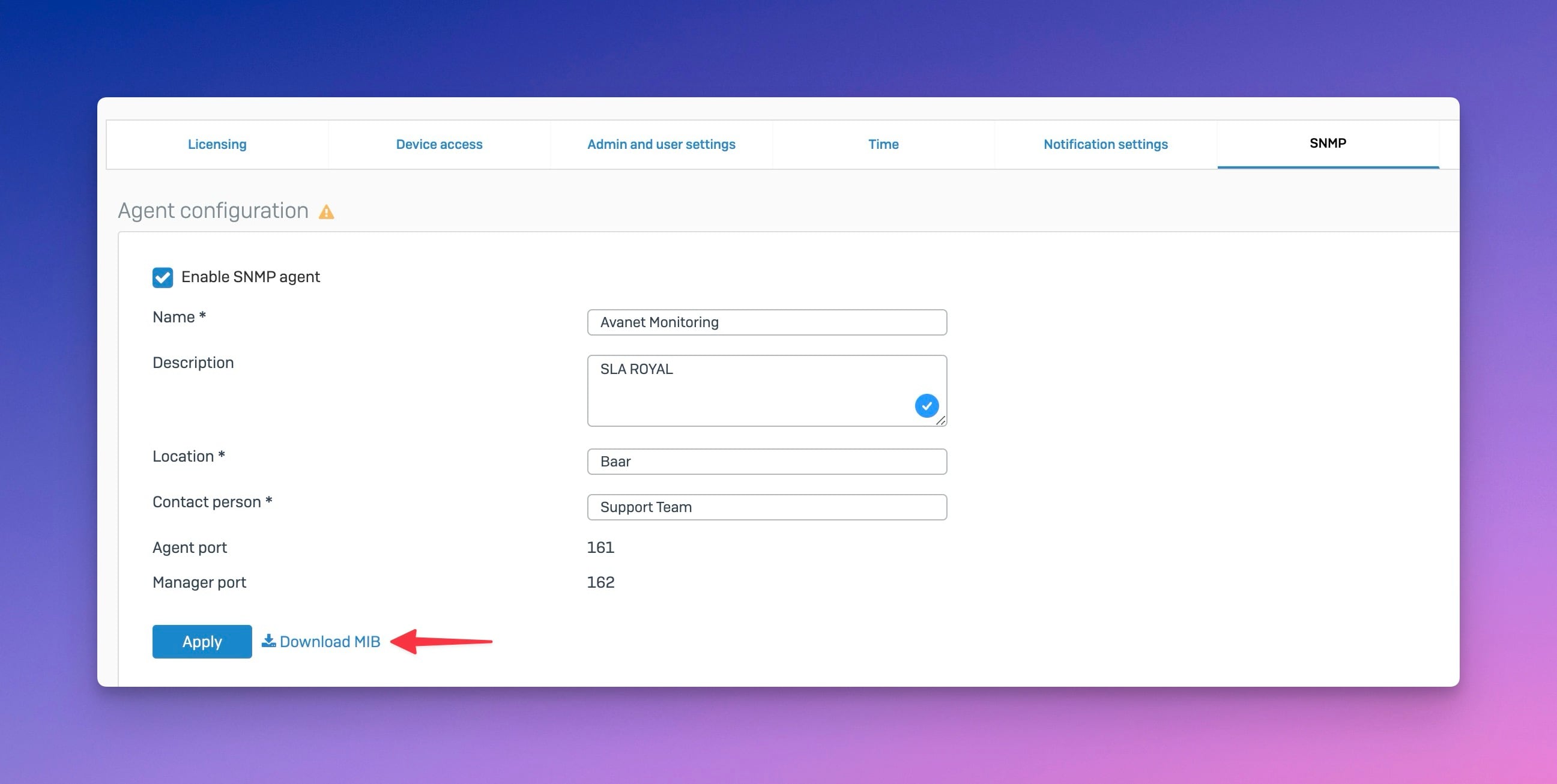

SNMP – Övervaka IPsec VPN-tunnelstatus

I SFOS v20 av Sophos Firewall har funktionen att övervaka statusen för IPsec VPN-tunnlar via Simple Network Management Protocol (SNMP) lagts till. Detta har också stått på vår önskelista under en längre tid och förenklar nu övervakningen av ytterligare tjänster.

Kärnkomponenten i denna funktion är MIB-filen (Management Information Base) som tillhandahålls av Sophos Firewall. MIB-filen importeras till SNMP-verktyget och ger åtkomst till en mängd datapunkter som ger viktig information om status, prestanda och möjliga fel i IPsec VPN-tunnlarna. Detta gör att administratörer kan utföra detaljerad övervakning och analys av tunnelaktiviteterna.

Azure AD – Captive Portal SSO & Gruppimport

Sophos Firewall v20 medför utökade integrationer med Azure Active Directory (Azure AD) genom två nya funktioner: Azure AD SSO för Captive Portal och Azure Group Import och RBAC.

Funktionen Azure AD SSO för Captive Portal tillåter användare att autentisera sig mot Captive Portal med sina Azure AD-uppgifter. Detta förenklar autentiseringsprocessen genom att användare kan använda sina befintliga Azure AD-uppgifter.

Den andra innovationen, Azure Group Import och RBAC, lägger till en ny importguidefunktion för Azure AD-grupper och möjliggör automatisk befordran för rollbaserade administratörsförändringar. Med denna funktion kan administratörer enkelt importera Azure AD-grupper till Sophos Firewall och använda dem för rollbaserad åtkomstkontroll (RBAC). Den automatiska befordran-funktionen förenklar hanteringen av användarroller och rättigheter genom att automatiskt befordra förändringar i rollbaserad administratörstilldelning.

Utbyggnaden av Azure AD är visserligen ett framsteg, men tyvärr måste vi fortfarande vänta på att Azure AD-inloggning ska kunna användas för VPN-portalen, Remote IPsec VPN eller SSL VPN. Så vi hoppas på uppdateringar. 😩

För att konfigurera Azure AD på själva brandväggen hjälper dessa länkar:

- Konfigurera en Azure-applikation

- Sophos Firewall v21.5: Entra ID SSO-integration för Sophos Connect Client

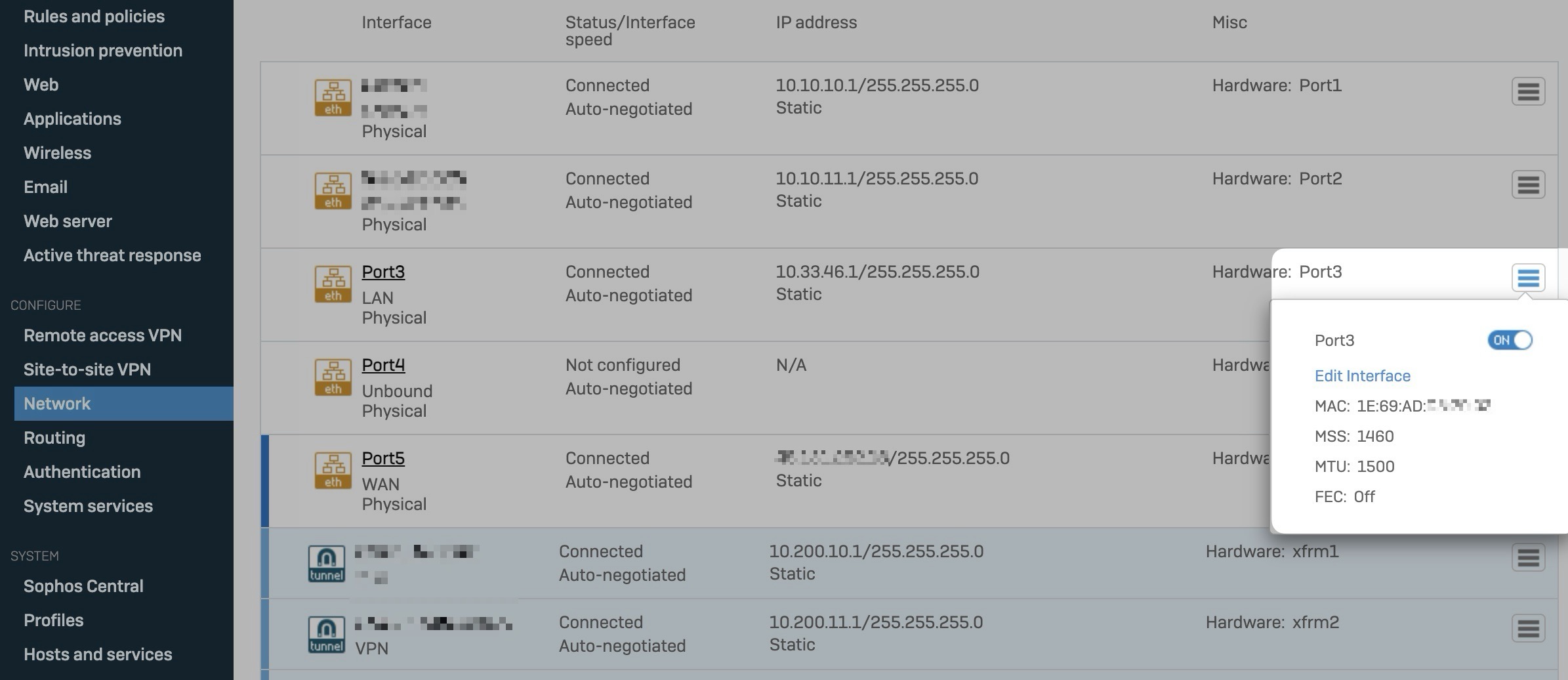

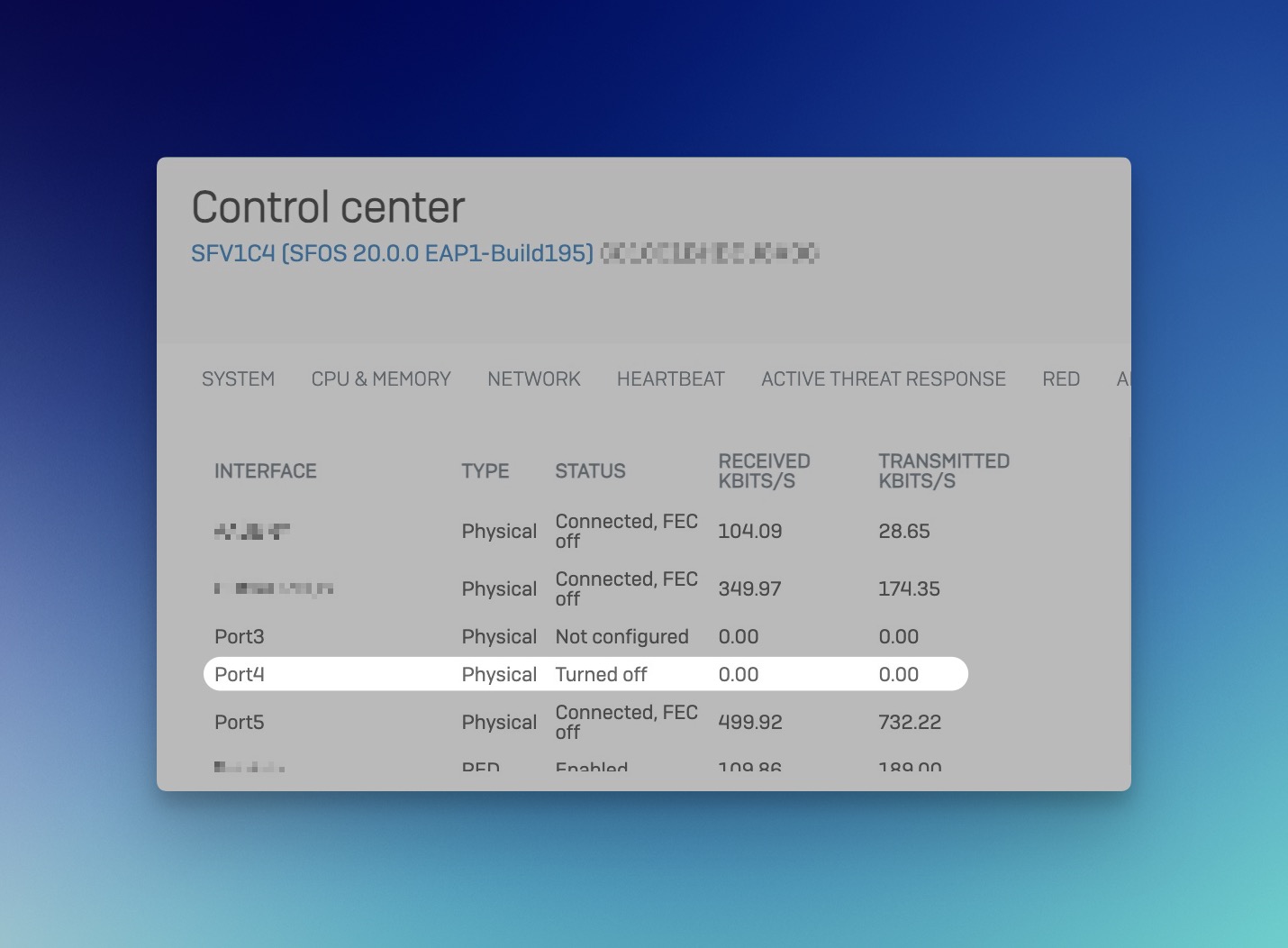

Aktivera / Inaktivera gränssnitt

En länge efterlängtad funktion för administratörer har integrerats. Aktivering och inaktivering av gränssnitt. Denna användbara funktion fanns redan i det tidigare operativsystemet Sophos UTM och SFOS v20 uppfyller nu administratörernas önskan att återinföra denna funktionalitet.

Tidigare kunde ett gränssnitt endast inaktiveras helt, vilket ledde till förlust av hela konfigurationen.

Om ett gränssnitt nu inaktiveras i inställningarna, behålls hela konfigurationen och gränssnittet kan vid behov enkelt återaktiveras.

När den är inaktiverad visas gränssnittets rad gråtonad och i kontrollcentret visas statusen som Avstängd (Turned off). Denna förbättring förenklar brandväggshanteringen avsevärt och sparar administratörerna värdefull tid vid konfigurering och hantering av nätverksgränssnitten.

Det finns några undantag där aktivering/inaktivering av gränssnitt inte är möjligt. Till exempel kan alias- eller tunnelgränssnitt, eller gränssnitt som är individuella medlemmar i en LAG (Link Aggregation Group) eller Bridge, inte inaktiveras. Däremot kan hela LAG- eller Bridge-gränssnittet inaktiveras.

| Gränssnittstyp | Aktivering/inaktivering stöds |

|---|---|

| Fysisk | Ja |

| VLAN | Ja |

| LAG (Grupp) | Ja |

| LAG individuell medlem | Nej |

| Brygga | Ja |

| Brygga individuell medlem | Nej |

| Alias | Planerad |

| Trådlöst LAN | Ja |

| Tunnelgränssnitt (XFRM) | Nej |

| Wi-Fi | Ja |

| RED | Ja |

*Sophos Firewall v20 (SFOS v20) – Stöd för aktivering/inaktivering av gränssnitt

Objektreferens

Innovationen “Objektreferens” i Sophos Firewall version 20 tacklar en tidigare utmaning i hanteringen av nätverksobjekt. I tidigare versioner upp till 19.5 var det en mödosam uppgift att identifiera var ett specifikt objekt användes i konfigurationen innan det kunde raderas. Detta kunde leda till förseningar och potentiella fel, särskilt i omfattande nätverksmiljöer med en mängd regler och policyer.

I version 20 har denna sårbarhet åtgärdats. För objekten under menyposten “Värdar och tjänster” är alla objekt organiserade i flikar och med SFOS v20 visar Sophos Firewall exakt var detta objekt används, oavsett om det är i en brandväggsregel, NAT-regel, en VPN-konfiguration eller en tjänst i en grupp. Detta underlättar identifieringen av beroenden och hjälper till att göra nödvändiga ändringar före radering.

En annan kraftfull funktion är den direkta länken till reglerna där objektet används. Med ett enda klick kan administratören nu navigera direkt till den relevanta regeln och göra nödvändiga justeringar, utan att slösa tid på att manuellt söka efter regeln. Detta förbättrar effektiviteten, minimerar felkänsligheten och sparar värdefull tid som annars skulle ha lagts på att hantera och verifiera konfigurationen. Objektreferensen i Sophos Firewall v20 är därmed ett betydande steg mot att förenkla hanteringen och undvika konfigurationsfel, vilket avsevärt underlättar det dagliga arbetet för nätverksadministratörer.

Referensen uppdateras en gång per dag, men kan också köras manuellt.

Sophos kallar det själva “Quality of Life Enhancements”. Men det är mer som att tillmötesgå länge efterfrågade kundönskemål.

IPv6 Dynamisk routing (BGP)

I Sophos Firewall v20 har stödet för dynamisk routing med IPv6 i Border Gateway Protocol (BGP) utökats. Denna utökning är en viktig uppgradering, eftersom BGP är ett centralt routingprotokoll på det globala internet. Till skillnad från andra routingprotokoll kräver BGP i SFOS inga separata processer eller tjänster för IPv4 och IPv6, utan erbjuder en standardiserad tjänst som förenklar konfiguration och hantering. Användargränssnittet har utökats så att både IPv4 och IPv6 kan konfigureras på samma sida, med separata avsnitt tillgängliga för IPv4- och IPv6-routinginformation.

IPv6 DHCP Prefix Delegation

Med införandet av DHCP Prefix Delegation i Sophos Firewall SFOS v20 automatiseras hanteringen av IPv6-adresser. Denna funktion tillåter att IPv6-adressprefix hämtas från leverantören och vidarebefordras till LAN-nätverket. Vid mottagande av en IPv6-adress på WAN-gränssnittet kan denna nu användas i LAN-nätverket. Genom en DHCPv6 Prefix Delegation-förfrågan till internetleverantören får brandväggen ett IPv6-adressintervall, som sedan skickas vidare till nätverksenheterna. Dessa får sina globalt routningsbara IPv6-adresser via Router Advertisement (RA)-meddelanden.

DHCP Prefix Delegation förenklar IPv6-adresshanteringen avsevärt och möjliggör en smidig anpassning till ändringar av ISP-prefix genom att automatiskt distribuera nya prefix till alla anslutna klienter. Detta förbättrar nätverkseffektivitet och säkerhet, minskar komplexiteten i manuell adresshantering och främjar en effektivare användning av IPv6-adresser i nätverket. På så sätt kan vissa tjänster i nätverket erbjudas med de mottagna IPv6-adresserna från leverantören.

I följande video förklaras DHCP Prefix Delegation ytterligare.

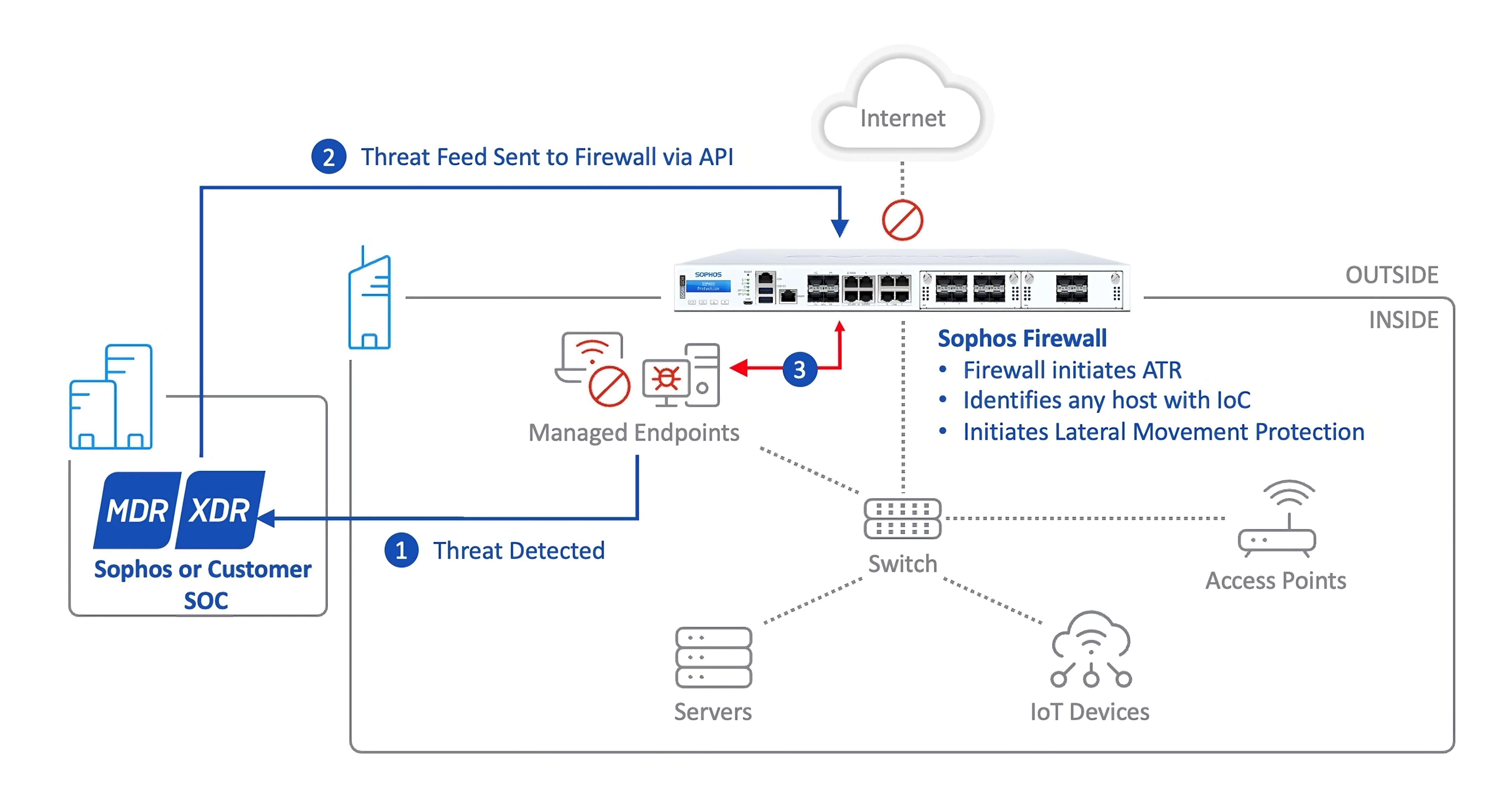

Aktiv Hotrespons

Följande förbättringar möjliggör sömlös kommunikation mellan säkerhetsanalytiker och Sophos Firewall för en proaktiv respons på identifierade hot.

Synkroniserad säkerhet för MDR & XDR

Med Extended Detection and Response (XDR) representerar Sophos Firewall v20 ett betydande framsteg inom automatiserat hotförsvar. Denna funktion upprättar en direkt informationslänk mellan säkerhetsanalytiker och brandväggen, vilket möjliggör en snabb och automatiserad respons på aktiva hot.

Hotdata kan nu sömlöst delas med brandväggen utan att manuellt behöva skapa brandväggsregler. Detta automatiserade informationsutbyte gör det möjligt för brandväggen att proaktivt reagera på identifierade hot och vidta lämpliga försvarsåtgärder.

Fördelar:

- Minskad manuell administrativ ansträngning

- Ökad svarshastighet på hot

- Förbättrad övergripande nätverkssäkerhet

- Automatiserad hotrespons

- Minskad tid som säkerhetsteamet lägger på manuell konfiguration och justering av brandväggsregler

Sophos Firewall v20 utökar Synkroniserad Säkerhet till att inkludera Managed Detection and Response (MDR) och Extended Detection and Response (XDR). Denna utökning tillåter säkerhetsanalytiker att dela aktiva hotdata direkt med brandväggen. En höjdpunkt är att brandväggen kan reagera automatiskt på aktiva hot, utan att separata brandväggsregler behöver skapas. Denna vidareutveckling representerar ett betydande mervärde, eftersom den avsevärt minskar svarstiden på hot och möjliggör proaktivt skydd.

Dynamiska hotflöden

Introduktionen av dynamiska hotflöden medför ett nytt Threat Feed API Framework, som också kommer att vara utbyggbart. Denna funktion underlättar utbytet av hotdata mellan Sophos X-Ops-teamet, andra Sophos-produkter som MDR och XDR, och syftar till att i framtiden även integrera tredjeparts hotflöden. Genom denna ökade flexibilitet utökas brandväggens förmåga inom hotinformation avsevärt, vilket möjliggör förbättrad hotdetektering och respons.

Synkroniserad säkerhet

Synkroniserad säkerhet kommer att optimeras ytterligare för att möjliggöra en ännu effektivare respons på hot identifierade av MDR/XDR.

En röd hälsostatus på en slutpunkt eller server indikerar vanligtvis problem som aktiv eller körande skadlig kod, skadlig nätverkstrafik, kommunikation med kända skadliga värdar, ej borttagen skadlig kod eller en Sophos Endpoint som inte fungerar korrekt. I sådana fall krävs åtgärder för att hantera säkerhetsriskerna.

Automatiken (Lateral Movement Protection) vid en röd hälsostatus utökas nu till att omfatta hot för att säkerställa att berörda värdar, i händelse av en kompromettering, inte kan röra sig i sidled inom nätverket eller kommunicera externt, samtidigt som viktiga detaljer som värd, användare och process är lättillgängliga för spårning.

Skalbarheten för Synchronized Security har också optimerats för att underlätta hanteringen i stora nätverksmiljöer. Falsklarm på grund av saknade hjärtslag på enheter i standby eller viloläge har reducerats.

Nya WAF-funktioner

Geo IP-kontroll (blockera länder / regioner)

Sophos brandvägg har en Geoip ip2country DB, som uppdateras via mönsteruppdateringar. I brandväggs- och NAT-regler eller lokala tjänst-ACL-undantagsregler kunde detta redan användas. Efter uppdateringen till SFOS v20 är det möjligt i Web Application Firewall (WAF) att blockera åtkomst till servrar baserat på geografiskt läge (IP-adresser). Användare kan nu blockera specifika länder/regioner eller kontinenter eller tillåta åtkomst endast från vissa regioner. Denna funktion ökar säkerheten genom att förhindra åtkomst från potentiellt skadliga regioner och ger samtidigt ett extra lager av åtkomstkontroll.

Chifferkonfiguration

Anpassad chifferkonfiguration och TLS-versionsinställningar gör det nu möjligt att använda starkare krypteringar (säkrare chiffer) och utesluta svagare. Detta möjliggör bättre kontroll över säkerheten vid dataöverföring mellan användare och de applikationer som skyddas av WAF.

HSTS och X-Content-Type-Options

Förbättrad säkerhet genom HSTS och X-Content-Type-Options kan nu tvinga fram implementeringen av HTTP Strict Transport Security (HSTS) som förbättrar klientsäkerheten för webbläsare. Inställningen X-Content-Type-Options hjälper till att inaktivera MIME-type sniffing, vilket ger ytterligare skydd mot vissa typer av attacker.

Tredjeparts SD-WAN-integration

Anta att ett företag har flera platser med egna nätverk som behöver vara sammankopplade för att effektivt dela data och resurser. Istället för den traditionella, men kostsamma och mindre flexibla MPLS-lösningen, erbjuder SD-WAN (Software-Defined Wide Area Network) ett smidigare och mer kostnadseffektivt alternativ.

Genom att integrera tredjeparts SD-WAN i Sophos Firewall v20 kan trafiken sömlöst överföras till de kraftfulla backbone-nätverken från Cloudflare, Akamai eller Azure. Till exempel kan ett företag som behöver en snabbare och säkrare anslutning mellan sina platser dirigera trafiken via Azure backbone-nätverket för att dra nytta av dess globala räckvidd och robusta säkerhetstjänster. Detta förbättrar prestanda, säkerhet och tillförlitlighet, samtidigt som nätverkskomplexiteten och kostnaderna kan minskas.

Uppkoppling till backbone-nätverk från leverantörer som Cloudflare, Akamai eller Azure skapar en brygga mellan det lokala nätverket och dessa leverantörers omfattande nätverksinfrastrukturer. Integreringen av tredjeparts SD-WAN-lösningar i Sophos Firewall v20 förenklar denna process.

ZTNA Gateway

Denna funktion är i sig inte ny, då den redan integrerades i brandväggen med SFOS 19.5 MR3, men Sophos listar den ändå återigen bland nyheterna i SFOS v20.

Artikeln om detta ämne finns här: Sophos ZTNA Gateway på Sophos Firewall