Sophos Firewall v22: Översikt och alla nya funktioner

Sophos Firewall v22 satsar på härdning, tydlig synlighet och stabila driftprocesser. Den moderniserade Xstream-arkitekturen, en härdad kärna och nya driftfunktioner hjälper till att minska attackytor och förenkla administrationen. I detta inlägg förklaras alla nyheter i SFOS v22.

Health Check

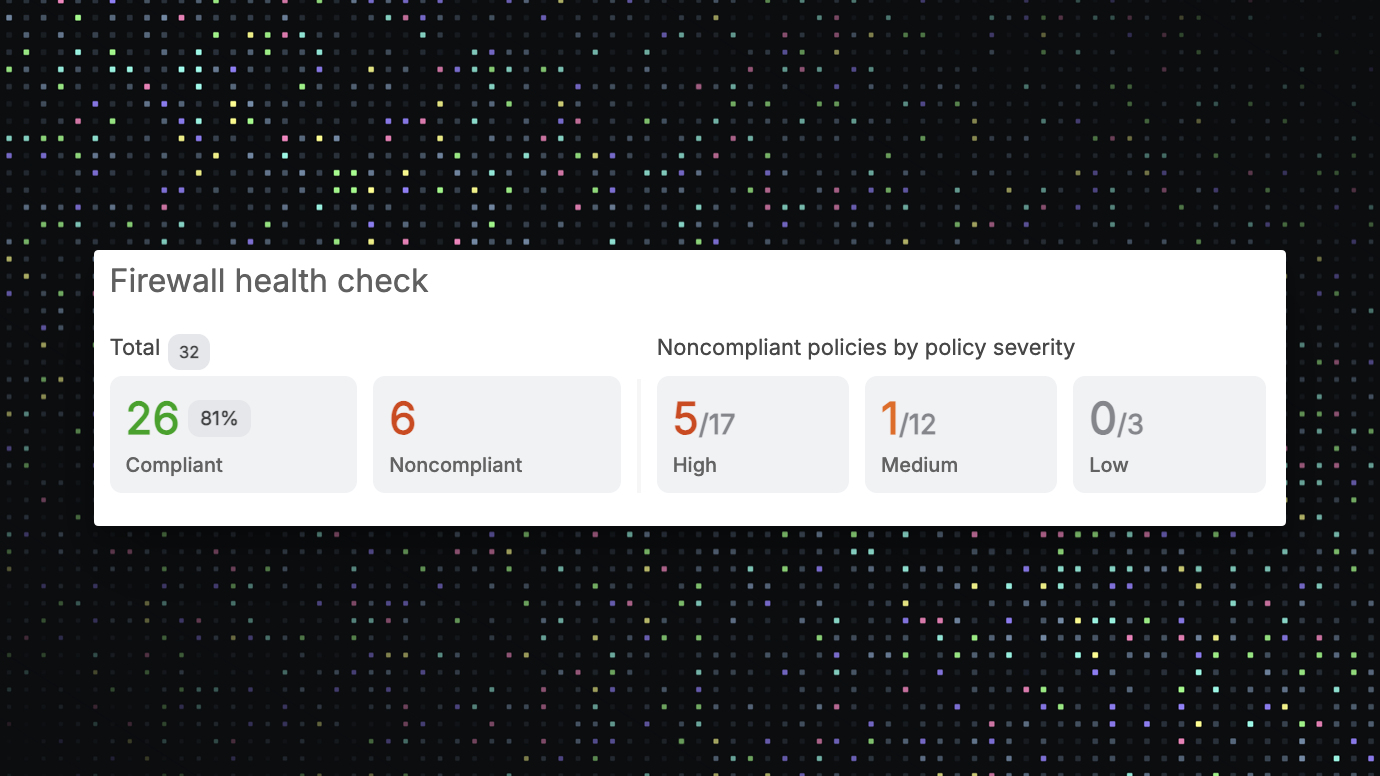

Health Check är den inbyggda konfigurationskontrollen i Sophos Firewall v22. Målet är att synliggöra felkonfigurationer tidigt innan de blir ett säkerhets- eller driftproblem. Den adresserar det växande hotet mot internetexponerad infrastruktur och följer Secure-by-Design-strategin enligt CISA-riktlinjer. Sophos har härdat brandväggen över flera releaser, förenklat patchning och förbättrat detektering under attack. En unik försäljningspunkt är Over-the-Air hotfixes utan nedtid samt aktiv övervakning av den installerade basen av Sophos för att upptäcka tidiga attackindikatorer.

Vad Health Check är avsett för Den utvärderar dussintals inställningar mot CIS-riktmärken och etablerade bästa praxis. Typiska kontrollområden är föråldrade eller osäkra TLS-chiffer, för breda administratörs- och användarpolicyer, oanvända eller överlappande regler, onödigt exponerade tjänster samt grundläggande härdningar som tid, autentisering och loggning. Sophos Firewall v22 gör det därmed enklare att upprätthålla hög policyhygien och eliminera oönskade sårbarheter.

Hur Health Check fungerar I Control Center visar en instrumentpanelswidget statusen. Ett klick tar dig till detaljvyn eller via huvudmenyn under “Firewall health check”. Resultaten prioriteras, förklaras och länkas med drill-down till lämplig inställningsmask. Detta gör att avvikelser kan åtgärdas utan sökning.

Hur man använder Health Check i drift Före go-lives, efter policyändringar, efter firmware-uppdateringar och kör regelbundet. Den fungerar som objektiv validering i CAB-processer och ger revisionsbevis på pågående policyhygien.

Health Check täcker konfigurationskvalitet, inte hårdvaruhälsa. Den kontrollerar inte om interna databaser är konsekventa eller om RAM eller SSD visar skrivfel. En synlig statusindikator i GUI skulle vara ytterligare hjälpsam här.

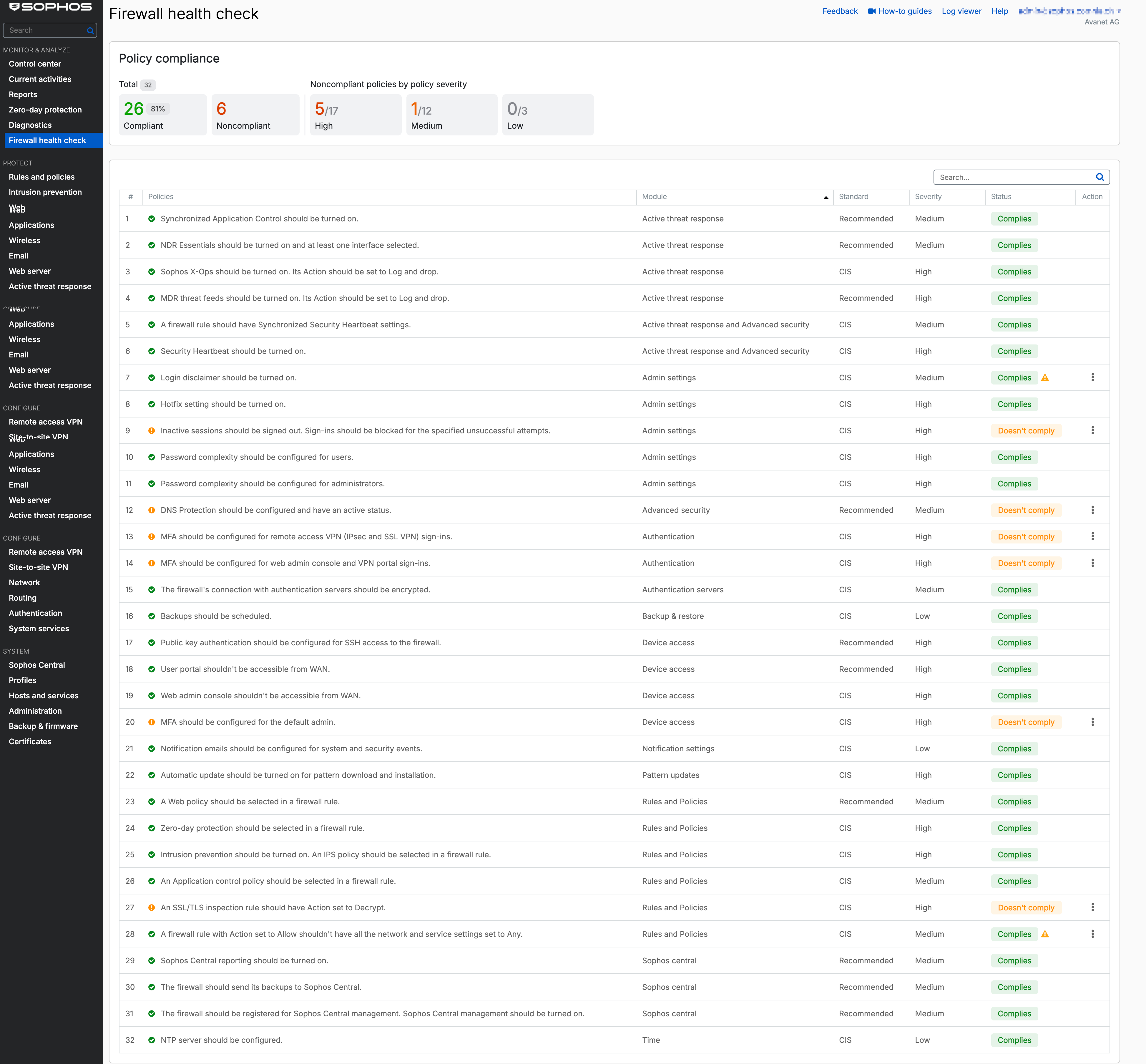

Health Check: Inspektionsområden i detalj

Health Check listar alla kontrollerade punkter i instrumentpanelen, liknande en säkerhetsrevision. Varje punkt visar modul, standard, allvarlighetsgrad, status och en direkt åtgärd. Detta gör att du snabbt ser vilka konfigurationer som avviker från bästa praxis. Ett urval av de viktigaste kontrollerna:

- Synchronized Application Control should be turned on.

- NDR Essentials should be turned on and at least on one interface selected.

- Sophos X-Ops should be turned on. An Action should be set to Log and drop.

- MDR threat feeds should be turned on. An Action should be set to Log and drop.

- A firewall rule should have Synchronized Security Heartbeat settings.

- Security Heartbeat should be turned on.

- Login disclaimer should be turned on.

- Hotfix settings should be turned on.

- Remote sessions should be signed out. Sign-ins should be blocked for the specified unsuccessful attempts.

- Password complexity should be configured for users.

- Password complexity should be configured for administrators.

- DNS Protection should be configured and have an active status.

- MFA should be configured for remote access VPN (IPsec and SSL VPN) sign-ins.

- MFA should be configured for web admin console and VPN portal sign-ins.

- The firewall’s connection with authentication servers should be encrypted.

- Backups should be scheduled.

- Public key authentication should be configured for SSH access to the firewall.

- User portal shouldn’t be accessible from WAN.

- Web admin console shouldn’t be accessible from WAN.

- MFA should be configured for the default admin.

- Notification emails should be configured for system and security events.

- Automatic update should be turned on for pattern download and installation.

- A Web policy should be selected in a firewall rule.

- Zero-day protection should be selected in a firewall rule.

- Intrusion prevention should be turned on. An IPS policy should be selected in a firewall rule.

- An Application control policy should be selected in a firewall rule.

- An SSL/TLS inspection rule should have Action set to Decrypt.

- A firewall rule with Action set to Allow shouldn’t have all the network and service settings set to Any.

- Sophos Central reporting should be turned on.

- The firewall should send its backups to Sophos Central.

- The firewall should be registered for Sophos Central management. Sophos Central management should be turned on.

- NTP server should be configured.

Denna lista visar att Health Check täcker både tekniska konfigurationer och organisatoriska säkerhetsriktlinjer.

Vissa punkter är utan tvekan meningsfulla, andra kan ifrågasättas. Till exempel: “Login disclaimer should be turned on”. En sådan varningstext ökar säkerheten endast begränsat – ingen läser den egentligen, och i praktiken klickas den oftast bara bort. Den uppfyller dock juridiska krav i vissa miljöer, t.ex. som användarvillkor eller ansvarsfriskrivning. Ur ett rent tekniskt säkerhetsperspektiv är det knappast en skyddsmekanism, utan snarare en formell punkt avsedd att signalera säkerhetsmedvetenhet.

Man kan manuellt åsidosätta statusen för enskilda kontroller. Detta gör att en punkt kan markeras som “Complies” även om den tekniskt sett inte uppfylls. Men då visas en ⚠️-symbol som indikerar den åsidosatta statusen. Detta upprätthåller transparens samtidigt som administrativ frihet behålls.

Det är också märkbart att vissa kontrollpunkter har starka kopplingar till Sophos Central, MDR, NDR eller DNS Protection. Ur Sophos perspektiv är detta naturligtvis också en form av korsförsäljning, eftersom det betonar fördelen med den egna ekosystemintegrationen. Ändå ger många av dessa rekommendationer ett verkligt mervärde, t.ex. genom konsoliderad hantering eller automatiserad larmning.

Next-Gen Xstream Control Plane

Med Sophos Firewall v22 har Sophos i grunden vidareutvecklat Xstream-arkitekturen. Medan det ursprungliga konceptet introducerades i version 18 för att fullt ut utnyttja prestandan hos XGS-hårdvaran, siktar den nya generationen på betydligt mer än bara prestanda: Säkerhet, stabilitet och framtidssäkring står i centrum.

En ny grund för säkerhet och skalbarhet

Det reviderade Control Plane har designats om helt. Istället för ett monolitiskt system satsar Sophos nu på ett modulärt ramverk där centrala tjänster som IPS, webbfilter eller SSL-inspektion körs isolerade från varandra. Varje tjänst är som en egen app inuti brandväggen och kan hanteras eller startas om oberoende. Som ett resultat förblir andra funktioner stabila även om en modul reagerar felaktigt eller kraschar.

Ur en säkerhetsingenjörs perspektiv är detta ett avgörande steg: Denna arkitektur minimerar beroenden och minskar effekten av potentiella exploits på enskilda komponenter. Samtidigt skapar den grunden för en Zero Trust-isolering inuti systemet – ett koncept som tidigare var mer känt från moderna molnplattformar.

Oberoende av hårdvara och miljö

En stor fördel med den nya Xstream-arkitekturen är dess fullständiga oberoende av proprietär hårdvara. Till skillnad från många konkurrenter baseras Sophos Firewall v22 inte på speciella ASIC:er eller chips med fast funktion. Arkitekturen körs konsekvent på fysisk hårdvara, virtuella maskiner eller molnmiljöer. Detta säkerställer enhetligt beteende över alla plattformar och underlättar automatisering i drift.

Förbättrad hög tillgänglighet med självläkning

Nytt är också den självläkande logiken i HA-kluster. Control Plane övervakar kontinuerligt tillståndet för båda systemen och korrigerar avvikelser automatiskt. Om skillnader i konfiguration eller synkroniseringsstatus upptäcks, initierar brandväggen självständigt en korrigering. Detta minskar felsituationer, minskar underhållsinsatsen och förbättrar tillgängligheten märkbart. I praktiken innebär detta: färre oplanerade omstarter och stabilare klusterprestanda.

Tekniskt perspektiv och framtid

Den nya Xstream-arkitekturen lägger grunden för framtida funktioner som n-nodsklustring, helt containeriserade säkerhetstjänster och ett fullvärdigt REST-API för fjärrhantering och automatisering. Sophos Firewall v22 rör sig därmed tydligt mot en plattformsarkitektur som påminner om moderna molnprinciper – tjänstebaserad, dynamisk och säkerhetscentrerad.

Ur ett professionellt perspektiv är denna omstrukturering mer än en teknisk uppdatering. Den förändrar hur brandväggar kommer att utformas i framtiden. Bort från monolitiska apparater mot en flexibel, tjänsteorienterad infrastruktur som snabbt kan anpassas och hanteras automatiskt. För operatörer med höga krav på upptid, efterlevnad och skalbarhet är detta ett avgörande framsteg.

Jag håller helt med – omorienteringen mot CPU-baserad bearbetning är tekniskt sett helt logisk. Inte alla XGS-apparater har en NPU som accelererade trafiken, och särskilt virtuella brandväggar var alltid missgynnade här. Med den nya arkitekturen flyttas prestandan starkare tillbaka till moderna CPU:er, vilket säkerställer konsekvent beteende över alla plattformar. I de äldre XGS-skrivbordsmodellerna var kombinationen av CPU och NPU också termiskt krävande, vilket ledde till högre ljudnivåer. De nya generationerna är betydligt tystare tack vare elimineringen av denna dubbla processorbelastning. Den som fortfarande känner till jämförelsen förstår varför steget tillbaka till CPU-optimering är vettigt både strategiskt och praktiskt.

Härdad kärna 6.6+

Sophos Firewall v22 använder en moderniserad Linux-kärna (v6.6+) för mer säkerhet, prestanda och skalbarhet. Centrala aspekter är en striktare processisolering och omfattande mitigeringar mot sidokanalattacker samt CPU-sårbarheter som Spectre, Meltdown, L1TF, MDS, Retbleed, ZenBleed och Downfall. Dessutom är hardened usercopy, Stack Canaries och Kernel Address Space Layout Randomization (KASLR) aktiva. Detta minskar utnyttjbarheten av minnesfel, stabiliserar körbeteendet och stärker grunden för Xstream-arkitekturen.

Remote Integrity Monitoring

Remote Integrity Monitoring i SFOS v22 kompletterar kärnhärdningen med kontinuerlig övervakning av systemintegriteten. Enkelt uttryckt: Den kontrollerar i bakgrunden om något ändras på brandväggen som inte borde vara där. Den inbyggda Linux-sensorn för XDR registrerar säkerhetsrelevanta händelser på system- och tjänstenivå – till exempel om en process startar som är okänd, om konfigurationsfiler ändras eller regler exporteras, eller om kritiska filer manipuleras.

Denna information skickas till Sophos Central tillsammans med tid, användare och källa. Där kan de kopplas samman med andra data – till exempel från slutpunkter, e-postgateways eller identitetstjänster. Detta gör det möjligt för administratörer att upptäcka ovanligt beteende snabbare och reagera specifikt innan det blir ett större problem.

För en IT-administratörs vardag innebär detta: Om någon försöker ändra något på brandväggen obemärkt eller manipulera en fil, upptäcks och rapporteras detta. Funktionen hjälper alltså till att upptäcka tysta attacker eller felkonfigurationer tidigt utan att man ständigt måste kontrollera manuellt. Samtidigt stöder den Sophos i att centralt övervaka beteendet hos installerade brandväggar och därmed identifiera mönster eller potentiella säkerhetsproblem.

Active Threat Response (Threat Feeds för WAF och NAT) och

Under funktionsbegäran SFSW-I-2618 har ett länge önskat beteende äntligen implementerats. Threat Feeds är dynamiska listor med kända skadliga IP-adresser som kontinuerligt uppdateras av hotunderrättelseleverantörer som oss (Avanet Threat Feeds). De tjänar till att proaktivt blockera attacker från internet innan de ens kommer i närheten av en tjänst.

Hittills användes dessa flöden dock uteslutande för att skydda Sophos-portaler. NAT- och WAF-regler förblev opåverkade – vilket ur ett praktiskt perspektiv såg mindre ut som en saknad funktion och mer som en bugg.

Med Sophos Firewall v22 har denna begränsning nu tagits bort. Threat Feeds tillämpas nu automatiskt även på NAT- och WAF-regler. Detta innebär: Så snart en anslutning från en IP-adress i ett flöde upptäcks, blockerar brandväggen den automatiskt – även för vidarebefordringar eller webbserverregler. Man behöver alltså inte längre underhålla separata regler eller lösningar.

Denna förändring är ett stort steg framåt eftersom Threat Feeds nu också skyddar produktiva tjänster som webbservrar och därmed direkt bidrar till attackdetektering och försvar. Brandväggen reagerar därmed i realtid på aktuella hot utan att manuell inblandning krävs. En liten men tekniskt betydelsefull detalj som tydligt ökar säkerhetsvärdet hos Sophos Firewall v22 igen.

NDR Förbättringar

För utgående trafik stöds käll-IP-matchningar med NDR Essentials och externa flöden för att identifiera och blockera komprometterade, ohanterade enheter. NDR Essentials hotpoäng visas direkt i loggarna. Dessutom kan man sedan SFOS v21.5 MR1 explicit välja regionen för NDR-Essentials Data Center; som standard används regionen med lägst latens.

API Åtkomstkontroll

Åtkomst till hanterings-API:et kan begränsas till explicita IP-objekt. Upp till 64 poster tillåter en ren separation mellan automationsarbetare, hanteringsnätverk och externa partneråtkomster. I ändringsfönster kan det tillfälligt utökas och sedan minskas igen. Rekommendation: Tillåt endast från dedikerade hanteringsnätverk, aktivera loggning, kontrollera åtkomster regelbundet. Konfigurationen sker i SFOS v22 under Administration.

Firmware-uppdateringar via SSL med certifikatnålning

SFOS v22 validerar uppdateringsservrar via SSL och certifikatnålning. Detta minskar risken för manipulerad uppdateringsinfrastruktur. I miljöer med strikta utgångspolicyer bör mål-FQDN:er inkluderas i tillåtelselistor så att uppdateringar fungerar tillförlitligt.

HTTP/2 och TLS 1.3 för Enhetsåtkomst

Web Admin Console, VPN Portal och User Portal använder nu HTTP/2 och TLS 1.3. Dessa två teknologier säkerställer att anslutningar upprättas snabbare, körs stabilare och är bättre krypterade. Skillnaden märks särskilt vid inloggning och sidladdningar i Web Admin-gränssnittet, som reagerar märkbart snabbare.

HTTP/2 buntar flera förfrågningar i en anslutning, vilket innebär att brandväggen har färre väntetider mellan klient och server. TLS 1.3 säkerställer samtidigt en modern kryptering med kortare handskakning och högre säkerhet. I äldre nätverksmiljöer där gamla brandväggar eller proxysystem fortfarande används, bör man kort kontrollera om allt är kompatibelt före aktivering.

Övervakning med sFlow och SNMP hårdvaruvärden

sFlow möjliggör trafiksampling till centrala insamlare för att upptäcka volymtoppar, oväntade flöden och anomalier i realtid. Standard samplingsfrekvens är 400, minimum 10. Upp till 5 insamlare stöds. sFlow kan aktiveras på fysiska gränssnitt, alias och VLAN-gränssnitt. Obs: På övervakningsgränssnittet inaktiveras FastPath. Dessutom tillhandahåller SFOS v22 SNMP-hårdvarumätvärden som CPU- och NPU-temperatur, fläkthastigheter, strömförsörjningsstatus från XGS 2100 och framåt samt PoE-effektvärden för alla XGS-modeller med PoE, utom XGS 116(w). En MIB-fil kan laddas ner direkt i UI. Välj samplings- och pollingintervall så att kärnlänkar förblir synliga utan att överbelasta insamlaren.

Bättre användning och sökfunktioner

Med SFOS v22 ska gränssnittet reagera betydligt snabbare. Vid byte mellan menyer och flikar behöver man inte längre vänta tills sidan laddats om helt.

I mina tester märktes ingen förbättring. Ändå är det glädjande att det arbetas på användargränssnittets hastighet. Det finns fortfarande stor potential här, särskilt när man sparar brandväggsregler eller laddar gränssnittsvyer, där det fortfarande finns märkbara fördröjningar.

XFRM-gränssnitt kan nu filtreras och sökas direkt i gränssnittet. Vid många poster delas de automatiskt upp i sidor, vilket avsevärt förbättrar översikten och hanteringen av stora IPsec-uppsättningar.

Även mindre förbättringar märks i vardagen: NTP-serverinställningarna är nu inställda på “Use pre-defined NTP server” som standard.

UTM-liknande funktioner i SFOS

För alla som ännu inte har bytt från SG UTM till SFOS, ger version 22 en saknad funktion. Detta inkluderar MFA-stöd i WAF, moderna OTP-algoritmer som SHA-256 och SHA-512 samt audit trail-loggar med före/efter-visning. Dessa utökningar stänger viktiga luckor jämfört med den tidigare UTM och gör bytet betydligt enklare. Så om du fortfarande tvekar med migreringen, hittar du nu nästan alla bekanta funktioner i SFOS v22 – med modern teknik och bättre integration.

Audit Trail Logs i detalj

Fas 1 registrerar varje ändring av brandväggsregler, objekt och gränssnitt. Loggarna kan laddas ner i menyn Diagnostics > Logs och visar tydligt vad som exakt ändrades – inklusive värdena före och efter justeringen. I framtida versioner kommer dessa ändringar att visas direkt i Log Viewer så att skillnader kan ses omedelbart utan export. Detta underlättar spårbarhet och sparar tid vid analys av ändringar.

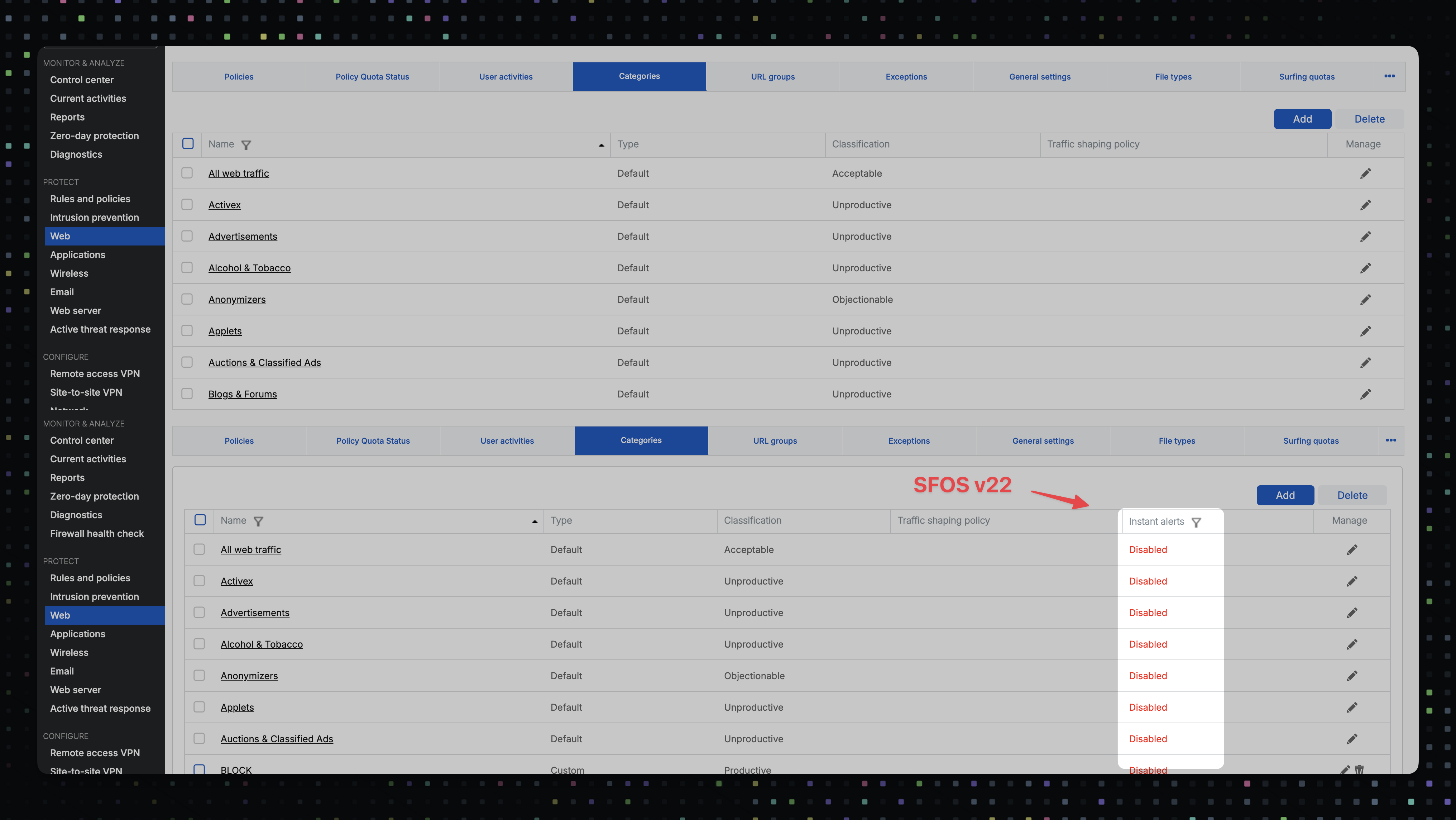

Instant Web Category Alerts

Automatiska aviseringar kan ställas in för begränsade webbkategorier. Dessa meddelanden informerar med korta intervall, till exempel var femte minut, om försök att komma åt blockerade webbplatser. Varje meddelande innehåller detaljer som tid, användare, kategori och anropad domän. Detta säkerställer mer transparens och underlättar spårning om otillåtna sidor besöks upprepade gånger. Särskilt i miljöer med tydliga riktlinjer, t.ex. i skolor eller organisationer med fasta internetregler, är denna funktion till hjälp. Överträdelser dokumenteras automatiskt och kan spåras vid behov.

Uppgradering till SFOS v22: Vägar, varaktighet och anteckningar

SFOS v22 medför djupgående förändringar i systemarkitekturen. För detta kräver firmwaren något mer lagringsutrymme i root-partitionen. För de flesta enheter (cirka 98 procent) sker uppgraderingen automatiskt och utan ingripande. Modeller från XGS 2100 och framåt har redan tillräckligt med minne och uppdateras direkt.

För XGS-skrivbords- och virtuella modeller med en mindre partition (1 GB) utökas minnet automatiskt under uppgraderingen. Som ett resultat tar processen lite längre tid, vanligtvis mellan två och tio minuter. Endast ett fåtal system – cirka tre procent – kräver manuell förberedelse, till exempel radering av gamla rapporter eller loggar för att skapa tillräckligt med utrymme.

Enheter med äldre SSD-firmware måste uppdatera denna först innan uppgraderingen till version 22 är möjlig. Mycket gamla virtuella installationer som fortfarande är baserade på små hårddiskar eller äldre SFOS-versioner (före version 18) kräver ytterligare steg. I vissa fall krävs först en mellanuppdatering till version 21 MR2 innan uppgraderingen lyckas. Om databäraren är för liten återstår bara ominstallation med en större hårddisk.

Instruktioner om alla nödvändiga steg visas automatiskt i brandväggsgränssnittet via meddelanden i Control Center, via e-post och genom varningssymboler i Sophos Central. Dessa visar också en referenskod som länkar direkt till lämplig Knowledge Base-artikel. Efter framgångsrik förberedelse försvinner varningen inom ungefär en timme. Ytterligare CLI-kommandon finns också tillgängliga för diagnostiska ändamål.

Slutsats

Sophos Firewall v22 imponerar med en märkbart starkare säkerhetsbas, modulär struktur och stabilare drift. Health Check är ett genomtänkt verktyg som hjälper till att systematiskt kontrollera konfigurationer och följa bästa praxis. Det nya Control Plane säkerställer smidigare uppgraderingar och mer tillförlitlighet i pågående drift. Moderna protokoll och utökad telemetri gör analys och felsökning betydligt effektivare.

Vi gläds åt de tydliga framstegen i Sophos Firewall v22, men önskar fortfarande att det arbetas på kloning och gruppering av NAT-regler, såsom det är känt från brandväggsregler. För cirka ett år sedan samlade och publicerade vi våra önskemål. Sedan dess har mycket förbättrats, men ur vår synvinkel saknas fortfarande några funktioner. Vi hoppas att de kommer att implementeras i framtida versioner.

FAQ

När blir Sophos Firewall v22 tillgänglig som GA?

Vad är den nya Health Check och vad används den till?

Vad har ändrats i Xstream Architecture?

Varför är CPU-baserad bearbetning nu bättre än NPU-lösningen i den äldre XGS-serien?

Vilka fördelar ger den nya kärnan (version 6.6+)?

Vilka nyheter finns det för Threat Feeds?

Hur fungerar uppgraderingen till SFOS v22?

Finns det nya övervakningsfunktioner?

Ytterligare länkar

- Avanet: Threat Intelligence Feeds för Sophos Firewall

- Sophos News: Sophos Firewall v22 Early Access

- Sophos Community: SFOS v22 EAP Meddelanden

Källor

- Sophos Firewall OS v22 Nyckelfunktioner

- Sophos Firewall v22 är nu tillgänglig i early access, Sophos News

- Sophos Firewall v22 EAP är nu tillgänglig, Sophos Community, 15.10.2025,