Sophos SFOS‑uppdatering: nya funktioner i v18.0.3 MR3

Administratörer som redan har uppdaterat sin XG Firewall till 17.5 MR13 och MR14 har väntat ganska länge på den här uppdateringen. Men även för alla andra för med sig v18 MR3, utöver 34 buggfixar, några nya funktioner.

Uppgradering till v18

Just nu finns det fortfarande två olika versioner av SFOS som uppdateras av Sophos. Det finns v17.5 (MR6 - MR14.1) och version 18 (MR1 och MR2).

Användare av en XG 85 eller XG 105 kan inte uppgradera till v18 på grund av för lite RAM. Därför är dessa firewallenheter också End of Sale och det finns motsvarande efterföljarmodeller. För kunder med dessa äldre enheter fortsätter Sophos att hålla v17.5 uppdaterad, åtminstone när det gäller buggfixar och säkerhetsuppdateringar.

För att dra nytta av de senaste funktionerna vore det klokt att byta till de nya modeller som stöder v18. För att göra det beslutet lite enklare för kunder med äldre enheter erbjuder Sophos fram till slutet av året en renewal-promo där man i praktiken får 50 % av den nya brandväggshårdvaran gratis. Det andra alternativet vore helt enkelt att vänta till 2021 Q2… (SPOILER: en ny hårdvaruserie ska lanseras. 🤫)

För brandväggar som stöder v18 har det dock inte varit så enkelt att uppdatera. Fram till nu har det bara funnits en fungerande migreringsväg till version 18 för versionerna 17.5 MR6 till MR12. Den som redan hade installerat MR13 eller MR14 möttes av en factory reset vid en manuell uppdatering till v18 och förlorade hela sin konfiguration.

Med v18 MR3 finns det åter en uppgraderingsväg. Vi ser också hos våra v17.5-kunder att v18-uppdateringen för första gången föreslås automatiskt på brandväggen. Sophos känner sig alltså säkra och har samlat tillräckligt med erfarenhet kring v18 för att göra uppgraderingen tillgänglig för alla kunder.

Våra erfarenheter av v18 och v18 MR3 är också ganska positiva. Därför rekommenderar vi en uppgradering till v18. 🙌

Varför v18 är en riktigt bra release

- I SFOS v18 finns några nya funktioner

- Med SFOS v18 kommer nya funktioner för Central Firewall Management

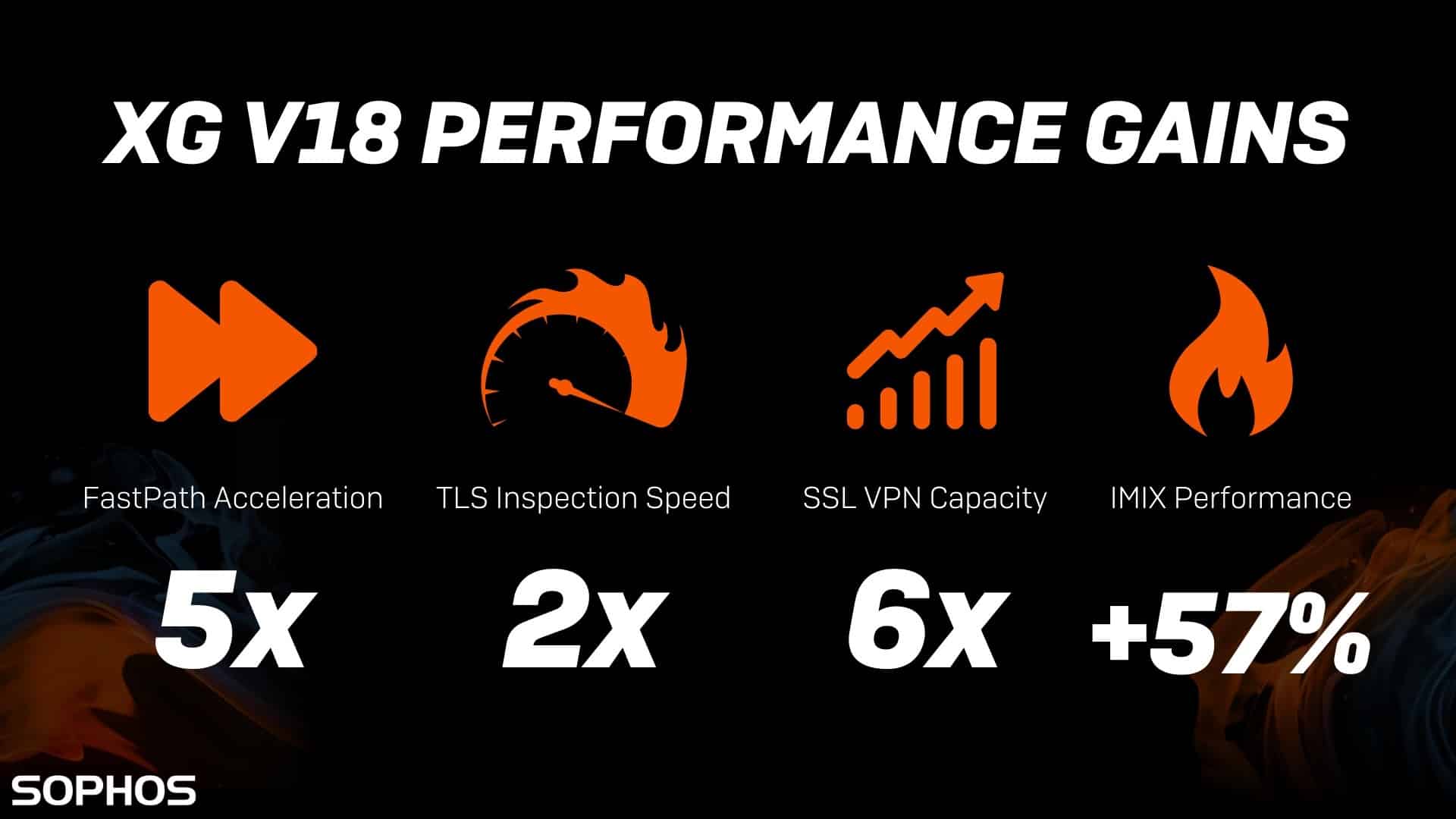

Samma brandväggsenhet har också blivit betydligt snabbare med mjukvaruuppgraderingen till v18! 🚀

På 100-serien (XG 86 - XG 135) har webbgränssnittet blivit ganska mycket snabbare, men på det stora hela är det fortfarande förbaskat långsamt! 🐌

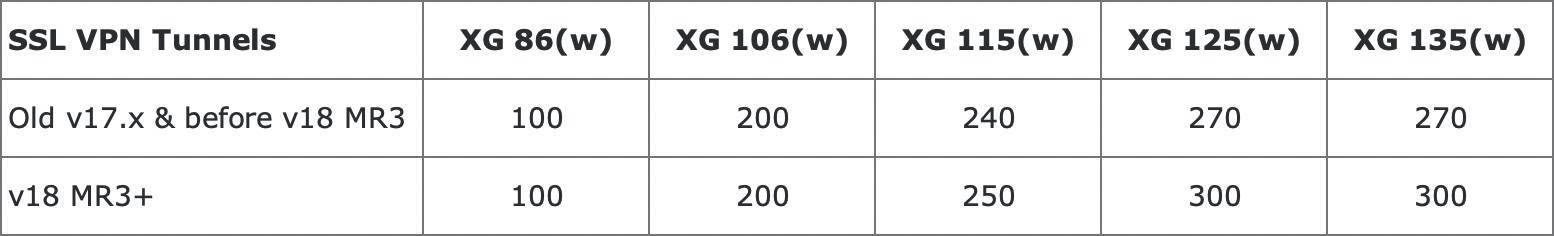

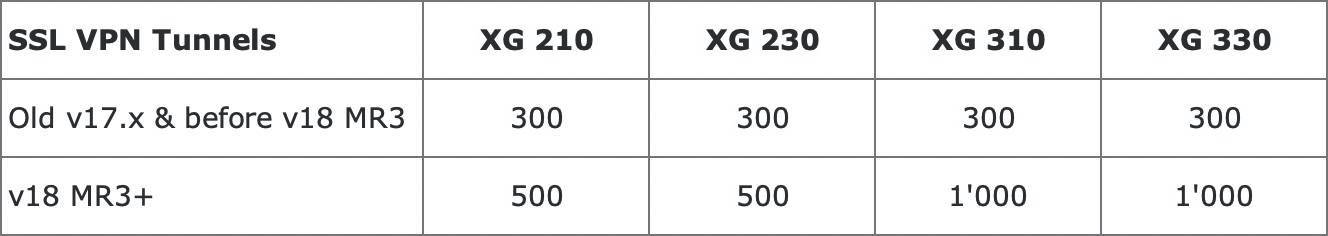

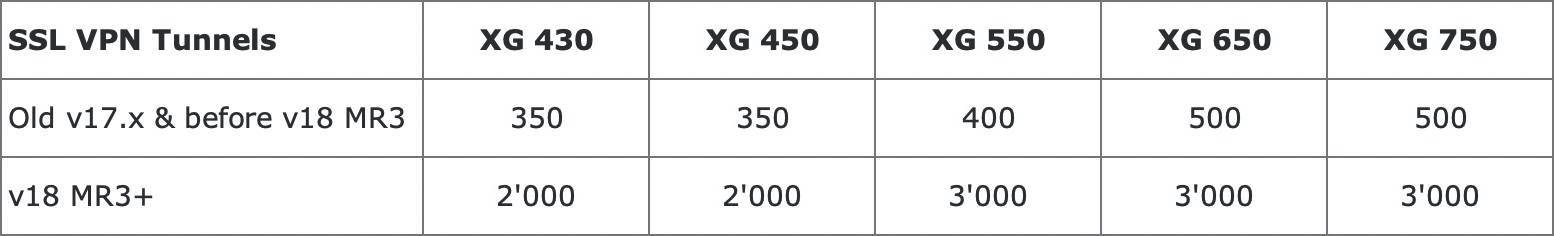

Förbättrad VPN-prestanda

SSL VPN-prestandan har förbättrats i v18 MR3. De större hårdvarumodellerna stöder nu betydligt fler parallella anslutningar än med den äldre SFOS-versionen.

Secure Storage Master Key (SSMK)

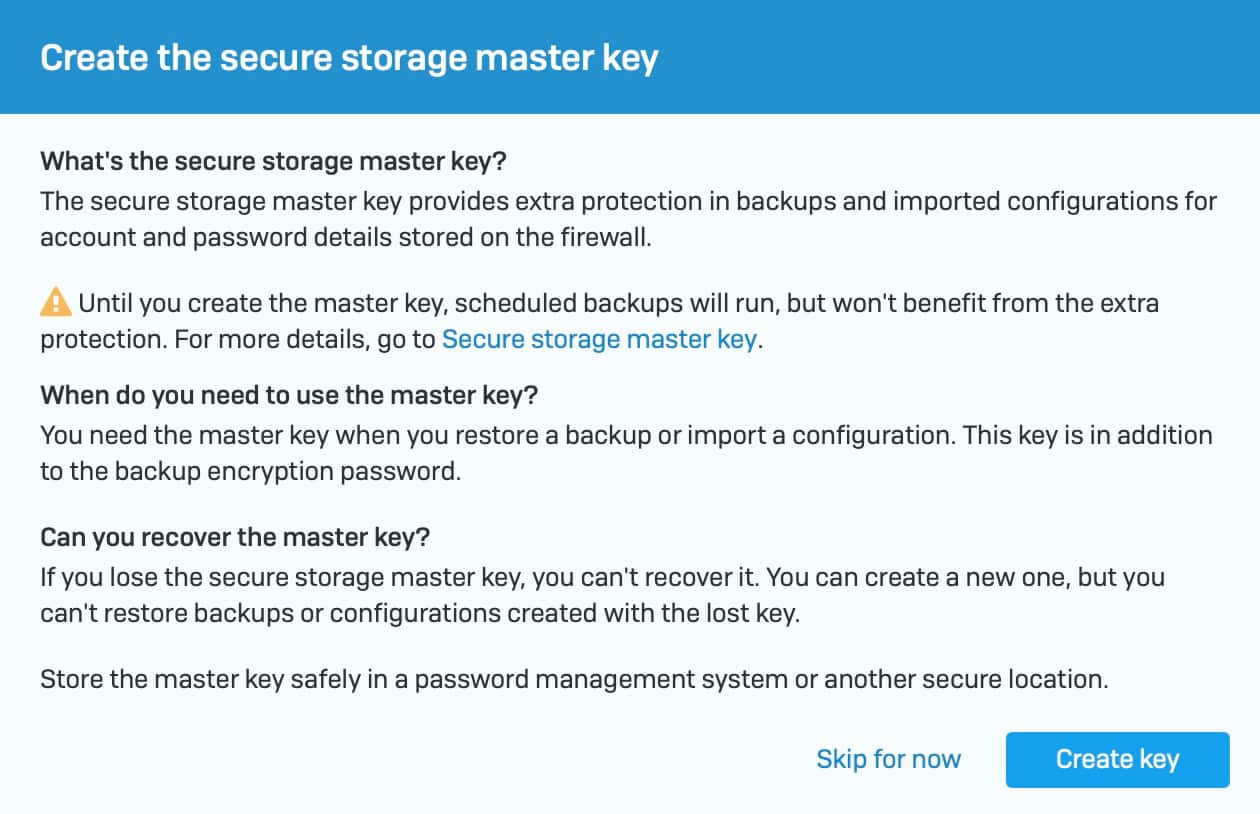

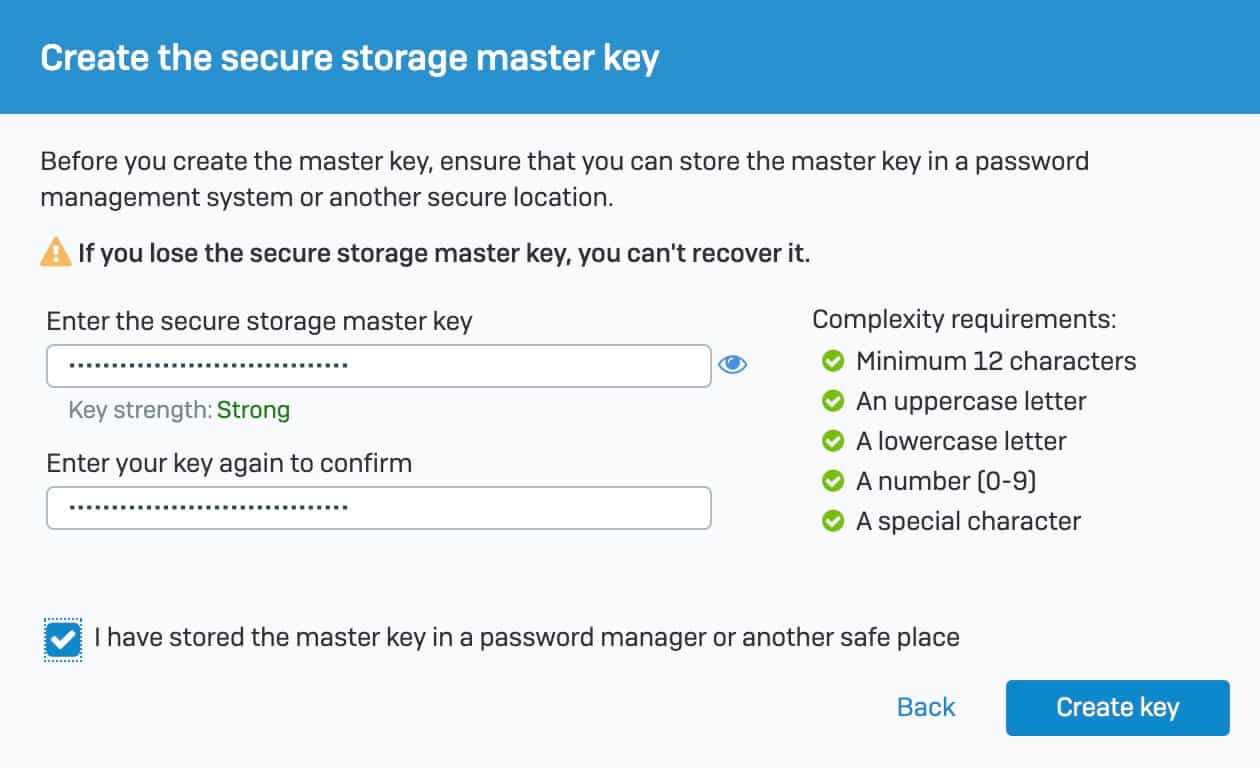

När uppdateringen är genomförd och man sedan loggar in som admin visas följande skärm:

Bakgrund till dessa förändringar

Sophos hade för några månader sedan en sårbarhet i SFOS. Ännu längre tillbaka fanns problemet att administratörslösenordet med lite arbete kunde läsas ut från backupfiler. Som en följd av det infördes också kryptering av säkerhetskopior. Sophos tar den här frågan på stort allvar och har därför lagt ned mycket arbete på att se till att något liknande inte händer igen. Den planerade roadmapen sköts upp ett halvt år och man tog först hand om säkerheten i det egna systemet. Incidenterna har visat att även en brandvägg, som ska skydda mot hot, själv kan vara sårbar.

Uttrycket “hundraprocentig säkerhet finns inte” finns ju av en anledning. Många filmer eller serier skulle vara väldigt tråkiga om sådan hundraprocentig säkerhet verkligen existerade. 😋

Nu finns med v18 MR3 den Secure Storage Master Key. Den här nyckeln kan bara skapas med admin-användaren. Det fungerar inte med en annan användare som har administratörsrättigheter. När den här nya nyckeln definieras krypteras viktig information ytterligare en gång. Den som vill veta exakt vad som händer här kan läsa om det i Secure Storage-dokumentet.

Skapa därför ett säkert lösenord och förvara det också på ett säkert ställe.

Inaktivera Captcha

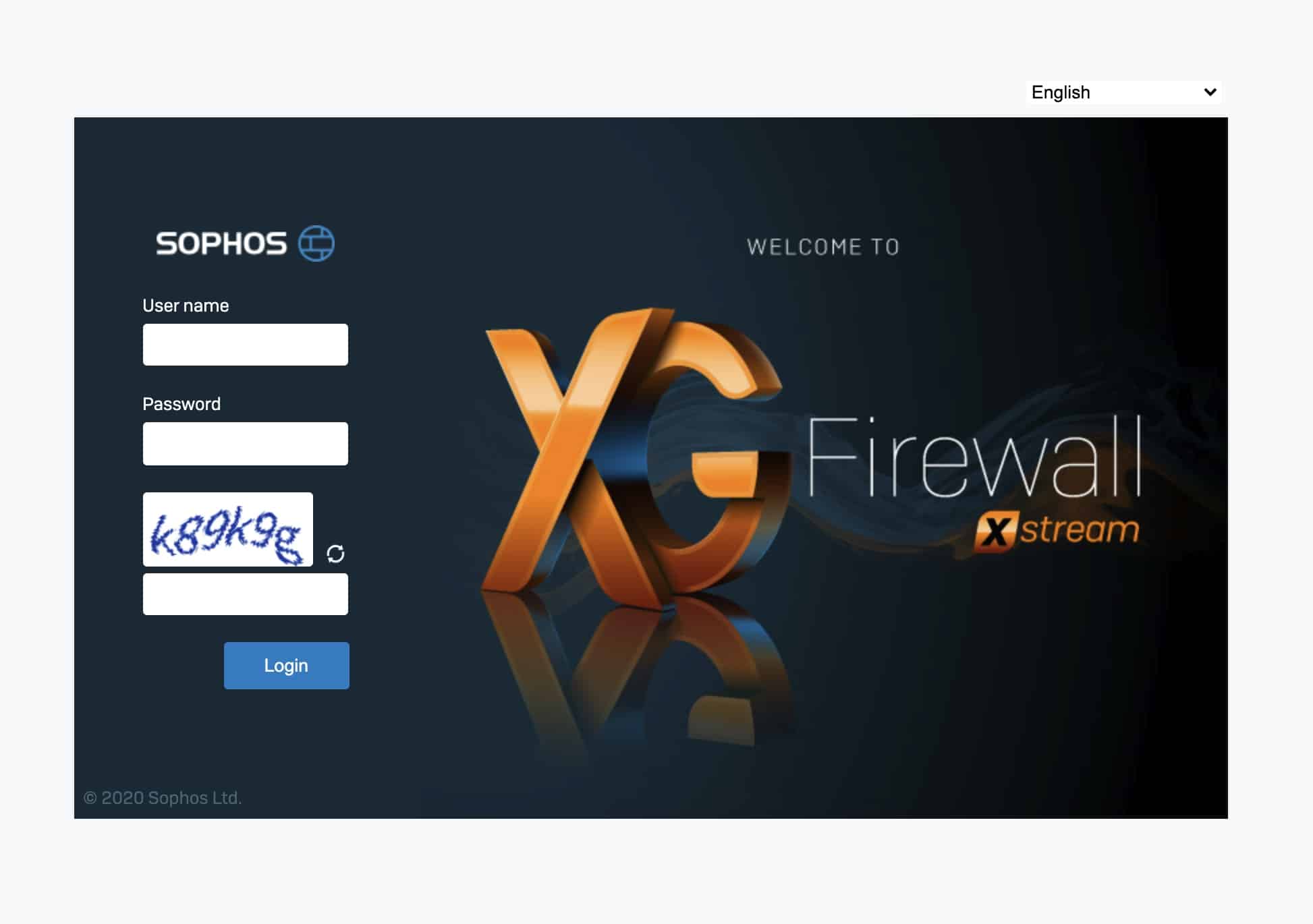

Brandväggens inloggningsfönster har sedan den ovan nämnda sårbarheten för User Portal och admin-inloggning försetts med ett Captcha.

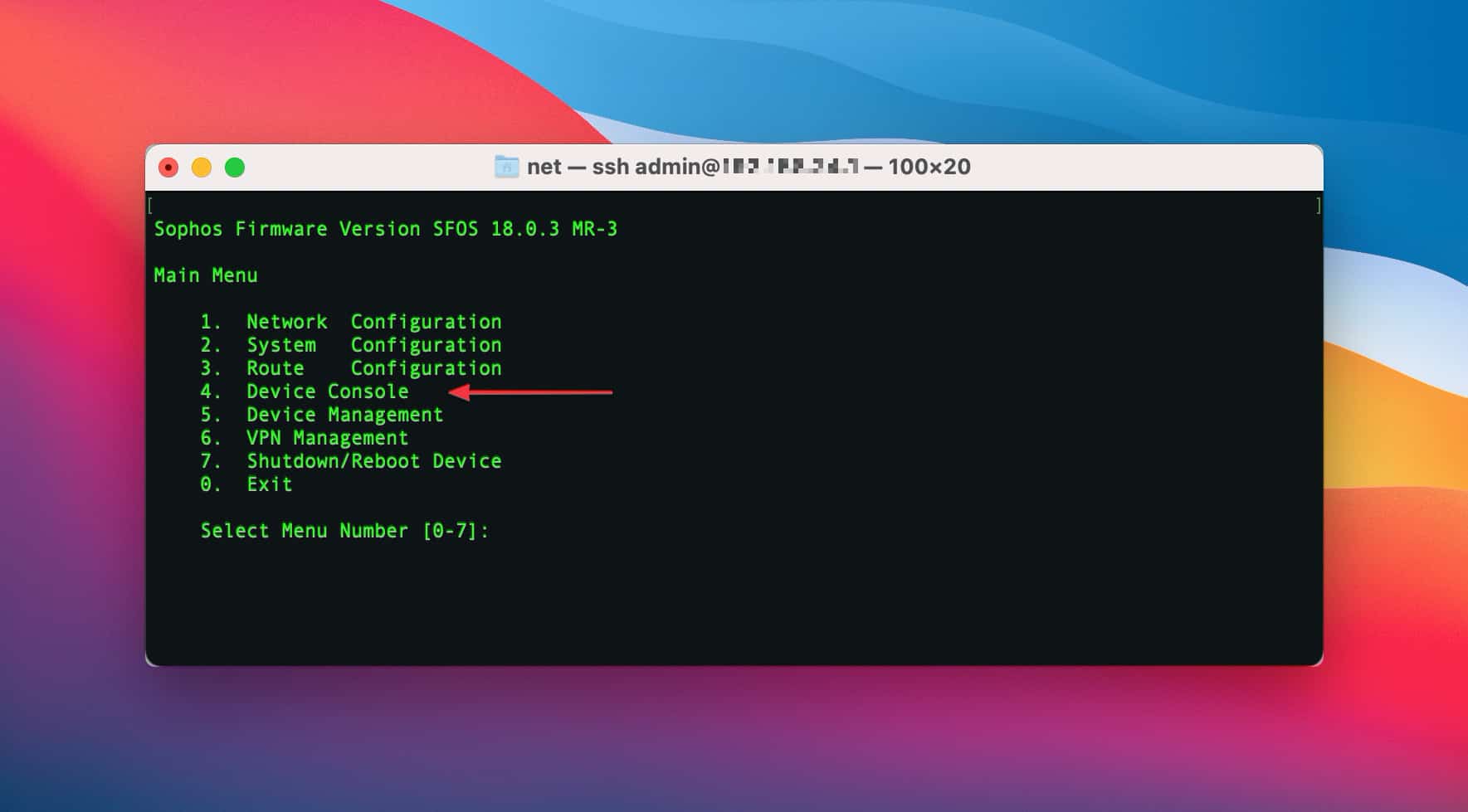

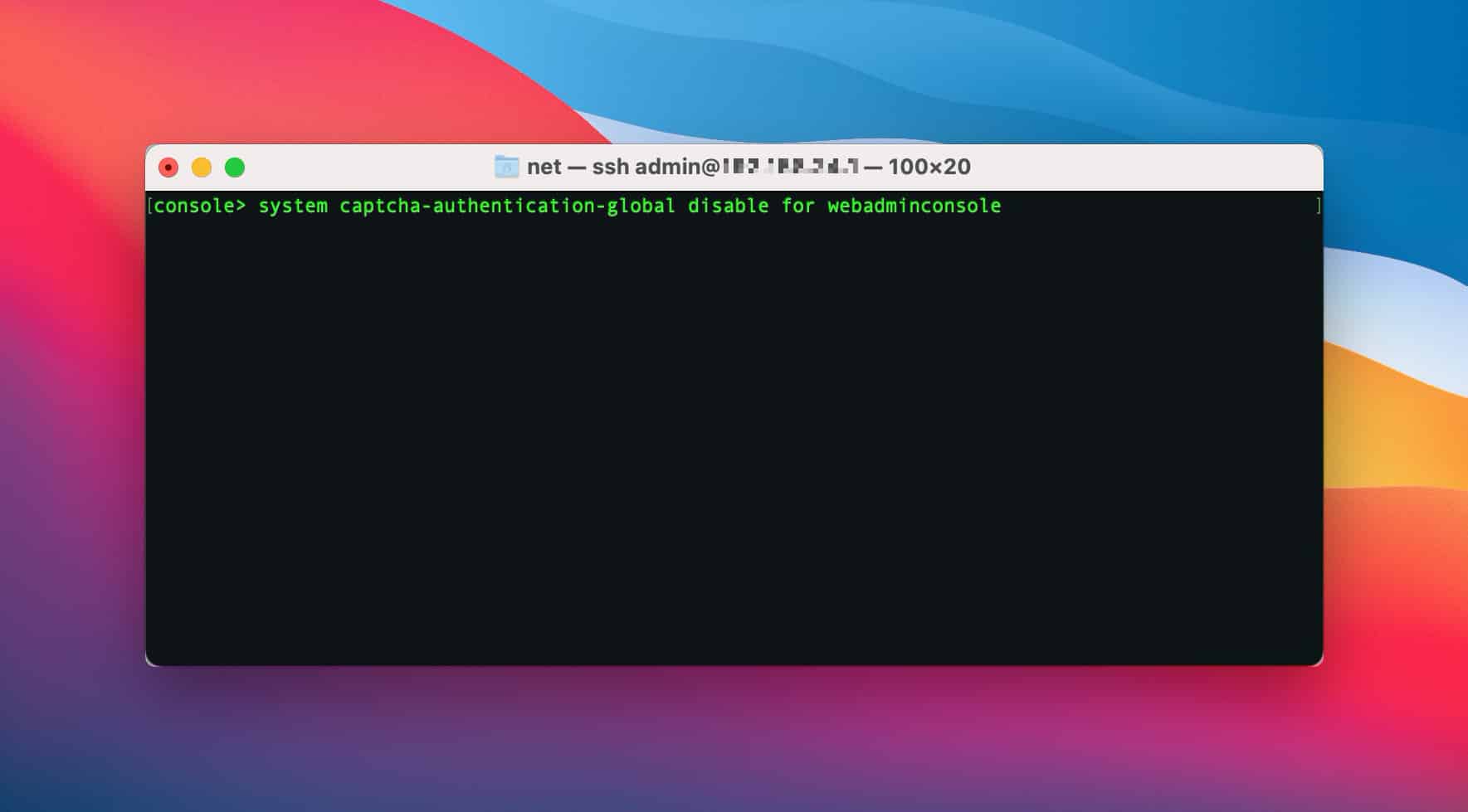

Med MR3 kan det här botskyddet inaktiveras. För att göra det behöver man logga in på brandväggen via SSH och växla till konsolen genom att skriva 4.

Här kan du använda följande kommando för att aktivera, inaktivera eller visa Captcha-inställningen för inloggningsfönstren.

console> system captcha-authentication-global enable/disable/show for userportal/webadminconsole

Device Access-varningar

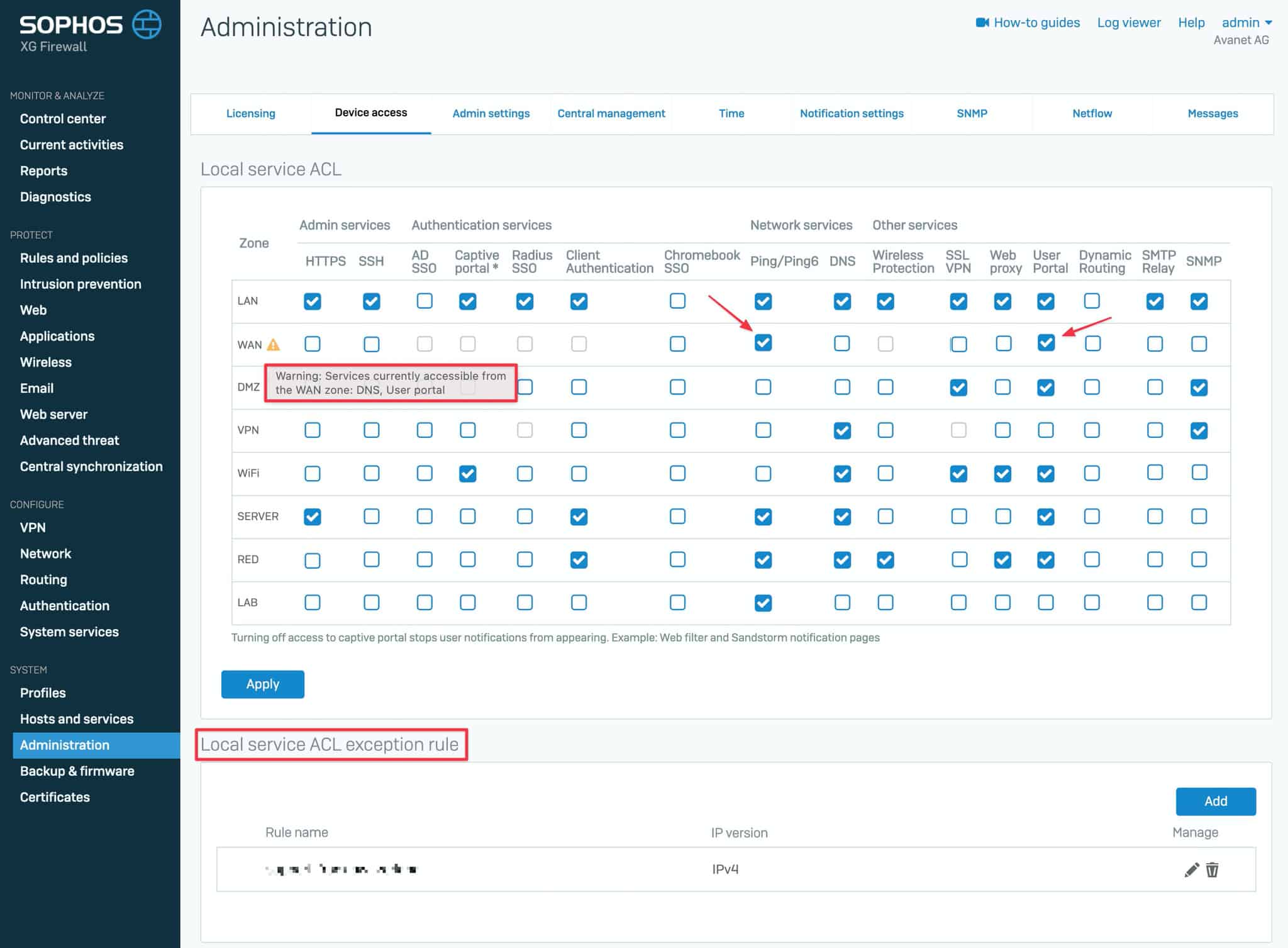

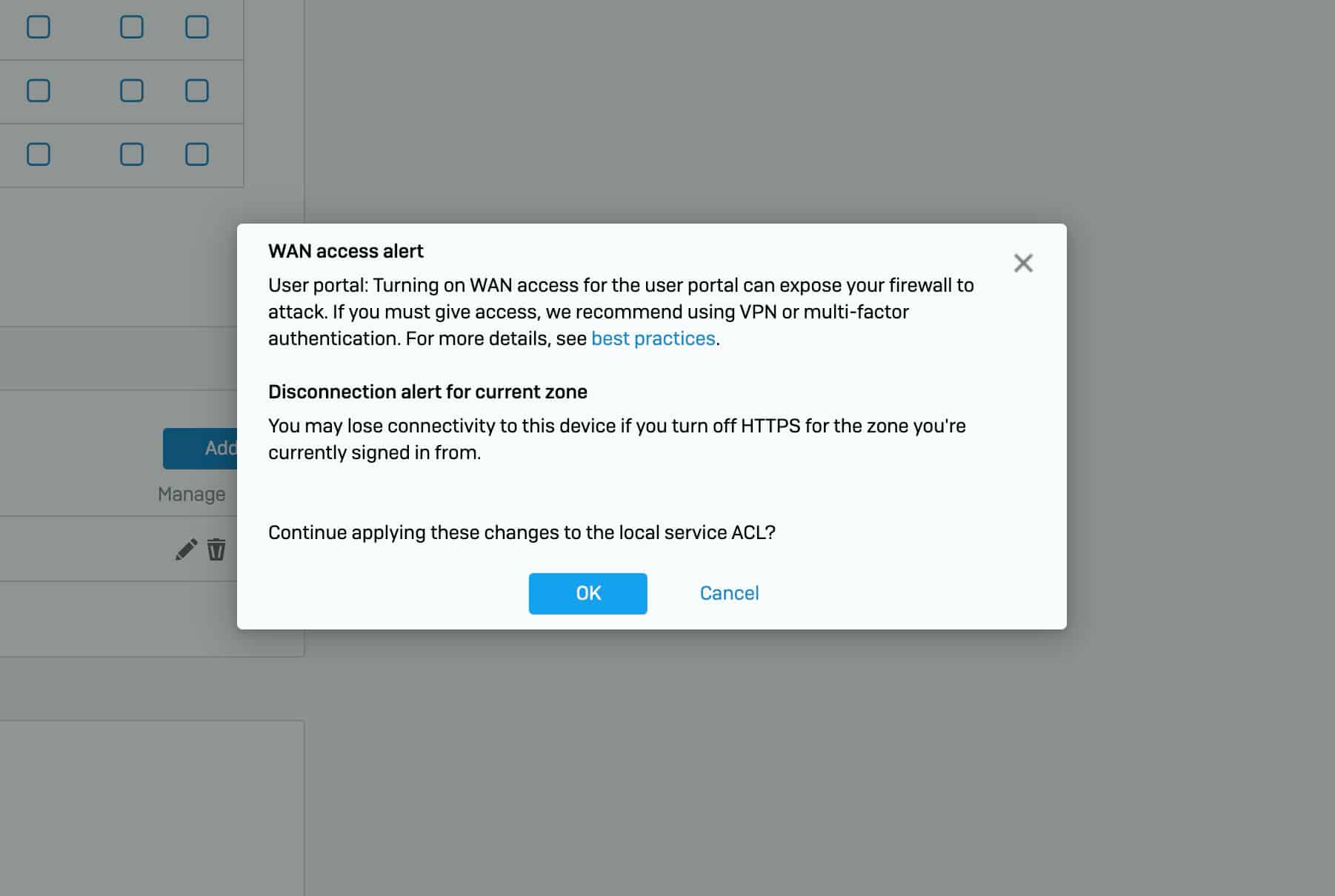

Precis som de två föregående funktionerna är Device Access-varningarna tänkta att ge mer säkerhet.

Under menypunkten “Administration > Device Access” kan du definiera åtkomst till brandväggstjänsterna.

Här bör man följa följande princip: stäng allt och öppna medvetet. Genom att till exempel markera rutan vid “Ping” eller “User Portal” tillåter du vilken dator som helst i världen att nå brandväggen via ICMP eller User Portal.

Inställningarna kan du förstås ändra som tidigare. Systemet ger nu däremot en varning. Det ska göra det tydligare vad man öppnar mot omvärlden genom att aktivera en kryssruta i WAN-zonen.

Det är bättre att använda “Local service ACL exception rule” för att definiera mer exakt varifrån trafik är tillåten. Välj till exempel bara ditt land för åtkomst till User Portal, eller för ping endast de IP-adresser som faktiskt ska få nå brandväggen via ICMP.

Sophos Central Firewall Management

High Availability Cluster-vy

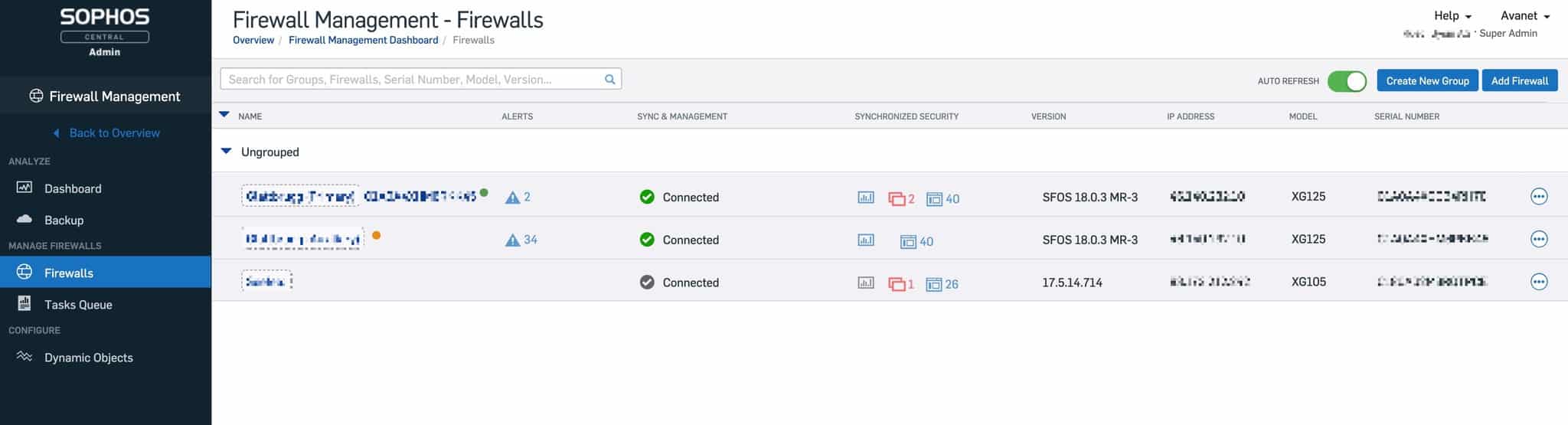

Alla lyssnare på vår podcast vet att Central Firewall Manager är en produkt där jag ser mycket potential. Det märks fortfarande att den är under utveckling, men v18 MR3 åtgärdar en riktigt ful sak.

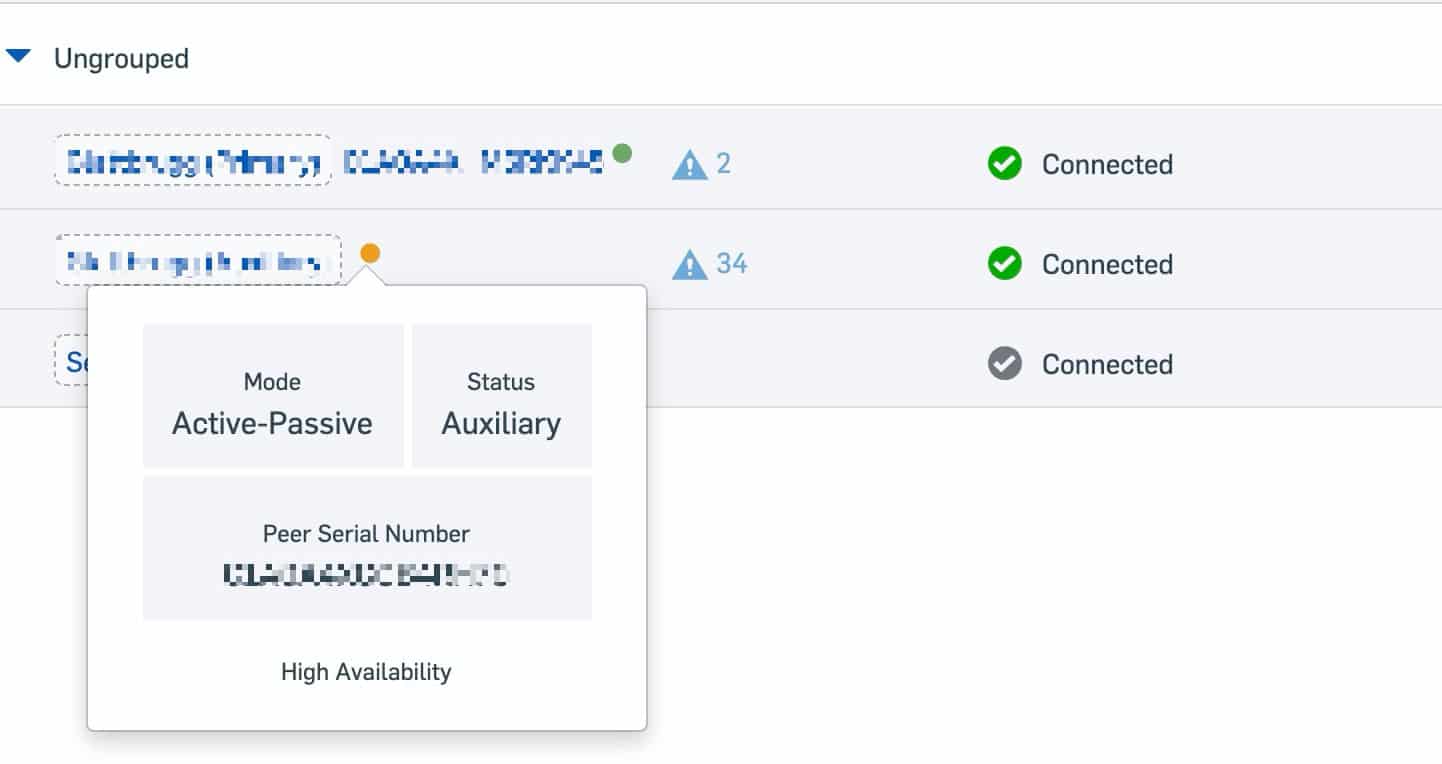

HA-kluster visas inte längre som online och offline, utan nu går det tydligt att se vilka brandväggar som har konfigurerats till att bilda ett kluster.

Om man klickar med musen på statusindikatorn visas ännu mer information. Där framgår att den här enheten befinner sig i ett aktivt-passivt kluster och att det är auxiliary device.

Planerade uppdateringar

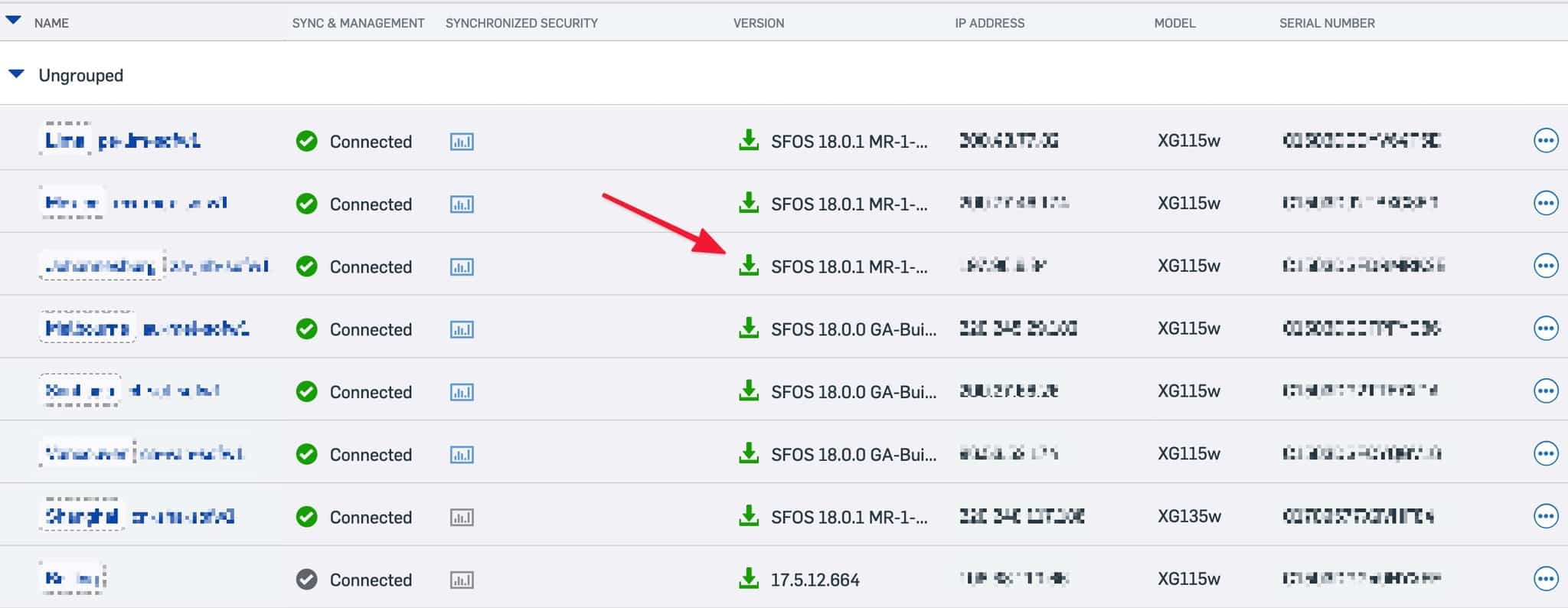

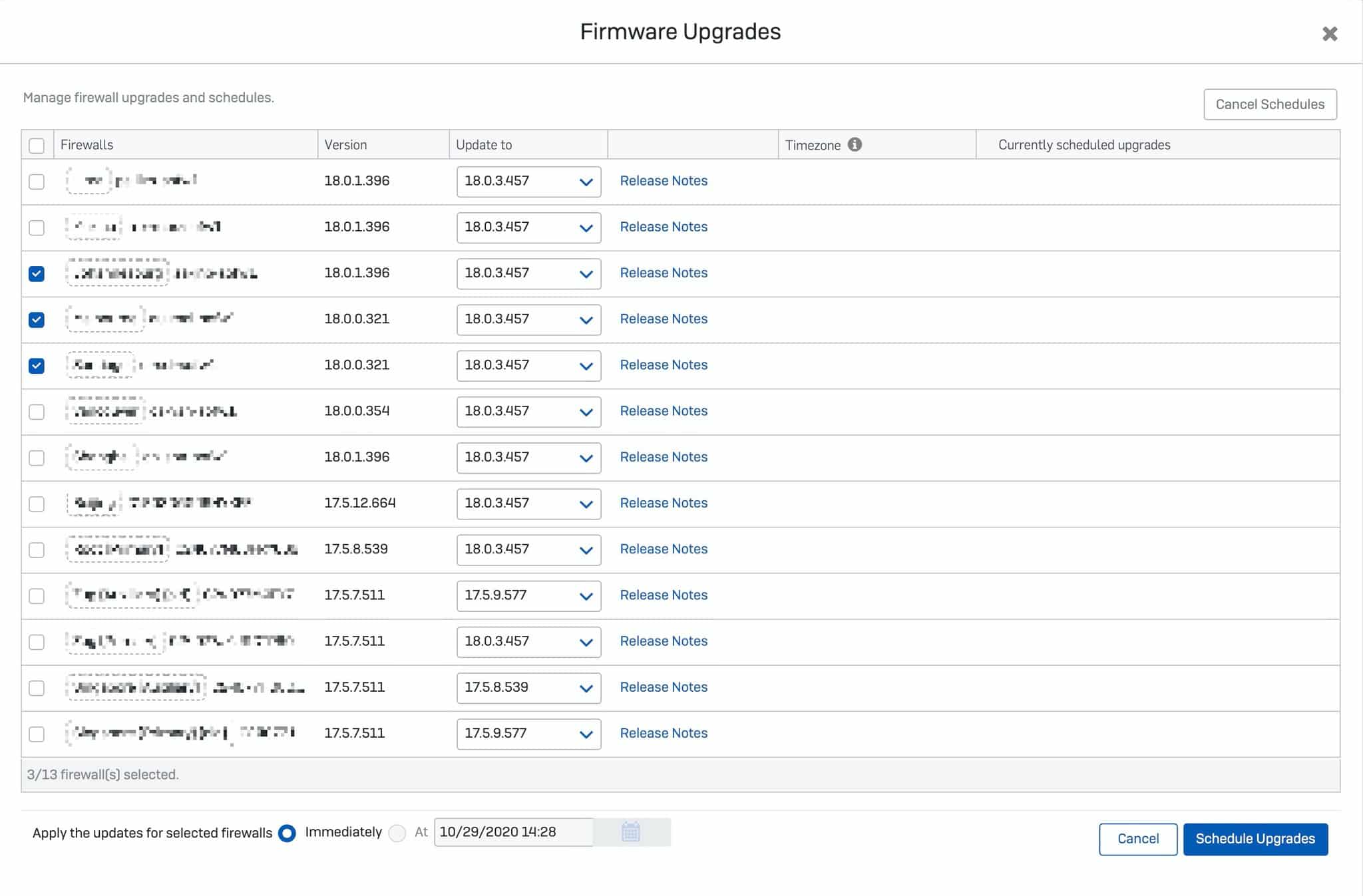

Det är nu möjligt att planera firmwareuppdateringar via Central Firewall Manager. UTM-admins känner igen detta från förr.

För en planerad uppdatering kan man också välja flera brandväggar samtidigt, vilket är en enorm lättnad i större miljöer.

Trots det bör den här funktionen användas med försiktighet. En uppdatering kan också ibland orsaka problem.

I skärmbilden ovan kan man se att det fortfarande finns några uppdateringar som måste installeras i den här miljön. 😅

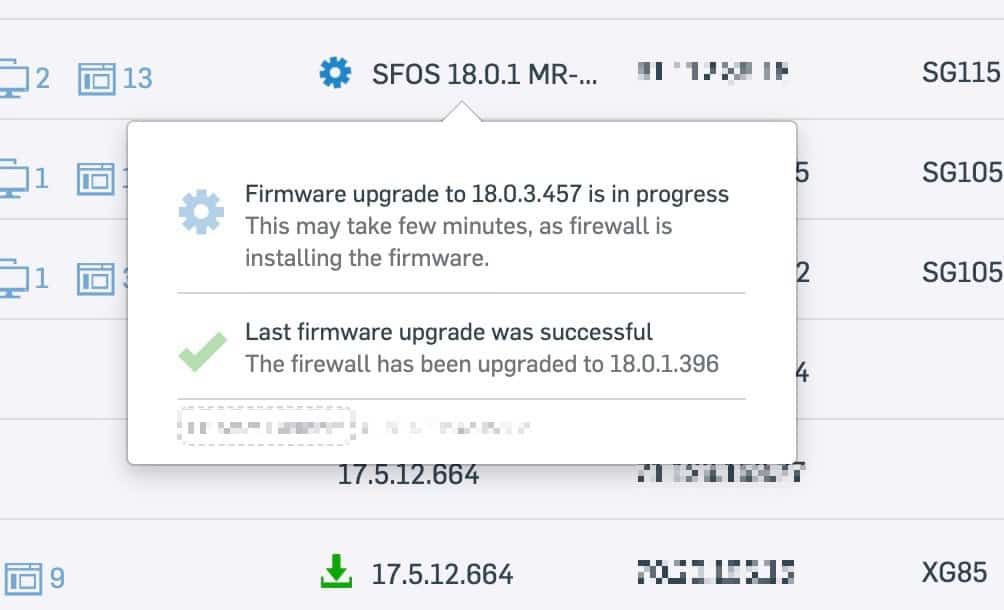

Om en brandvägg befinner sig i en uppdateringsprocess indikeras det med en animerad ikon i översikten. Klicka på den för att få ännu mer information.

Fler nyheter

Det finns fler funktioner i den här releasen, men jag går inte in på dem i detalj. För fullständighetens skull listar jag dem ändå:

- Sophos Connect Client: grupper kan nu läggas till, inte bara enskilda användare.

- SFOS stöder nu också Nutanix AHV- och Nutanix Flow-infrastruktur.

- AWS: stöd för nya instanser i AWS Cloud (C5, M5 och T3).

- AWS: stöd för CloudFormation-mallar.

- AWS: stöd för virtuella WAN-zoner på anpassade gateways.