Sophos SFOS v18 – nya funktioner i korthet

Med SFOS v18 har Sophos utökat och omarbetat firmware‑plattformen i grunden. På flera områden har många nya funktioner lagts till.

Det är värt att nämna att v18 fortfarande är i ett early‑access‑skede och att vissa funktioner redan har ändrats. Tack vare feedback från många användare och Sophos‑partner har lösningen kontinuerligt optimerats. Därför kan vissa skärmbilder se något annorlunda ut i GA‑versionen.

I den här artikeln fokuserar vi enbart på de nya funktionerna i Sophos XG Firewall v18 och berör bara kort webbgränssnittet. Mer om det finns i ett annat blogginlägg: Sophos Central Firewall Management – funktioner med SFOS v18

Deep Packet Inspection och Xstream‑arkitektur

Den viktigaste nyheten i Sophos Firewall SFOS v18 är införandet av Deep Packet Inspection (DPI). Tidigare analyserades trafiken – särskilt webbtrafik – via en proxy. Detta var ett återkommande kritikområde, framför allt i UTM‑världen, eftersom XG Firewall inte filtrerade HTTP/HTTPS‑trafik direkt i brandväggen utan genom en separat proxy. Kunder som redan hade migrerat till XG märkte att användare blockerades eftersom en proxy försökte nå användarautentiseringen. Även om detta främst blev tydligt i större miljöer var det ofta en anledning att skjuta upp bytet från UTM till XG.

Viktigt: proxyn finns fortfarande kvar i firmware‑plattformen och försvinner inte med v18. Däremot lägger DPI‑motorn till ett nytt alternativ för att inspektera webbtrafik.

Vad är Deep Packet Inspection?

Utan Deep Packet Inspection arbetar brandväggen som en klassisk stateful inspection‑brandvägg och kontrollerar huvudsakligen headerinformation och anslutningsstatus. Med Deep Packet Inspection analyseras hela payloaden, vilket gör det möjligt att mycket mer exakt filtrera bort attacker och skadlig kod.

Xstream SSL/TLS Inspection‑motor

Under de senaste åren har SSL/TLS blivit allt viktigare. Projektet ”Let’s Encrypt” har förenklat utfärdandet av kostnadsfria certifikat och bidragit till att även privata webbplatser i dag oftast är krypterade. Många webbläsare varnar numera när man går in på en okrypterad sida.

Sophos rekommenderar därför att SSL/TLS‑trafik inspekteras för att ge ett heltäckande HTTP‑skydd. I sin nuvarande form borde funktionen egentligen heta ”SSL/TLS Inspection” och inte ”SSL (TLS) Inspection”, men i branschen talar man fortfarande ofta om SSL.

Externa resurser om SSL/TLS‑inspektion:

- Warum ist eine SSL-Inspection Pflicht? – Teil 1

- Warum ist eine SSL-Inspection Pflicht? – Teil 2

- Why Host a CA on Your XG Firewall with SFOS v18?

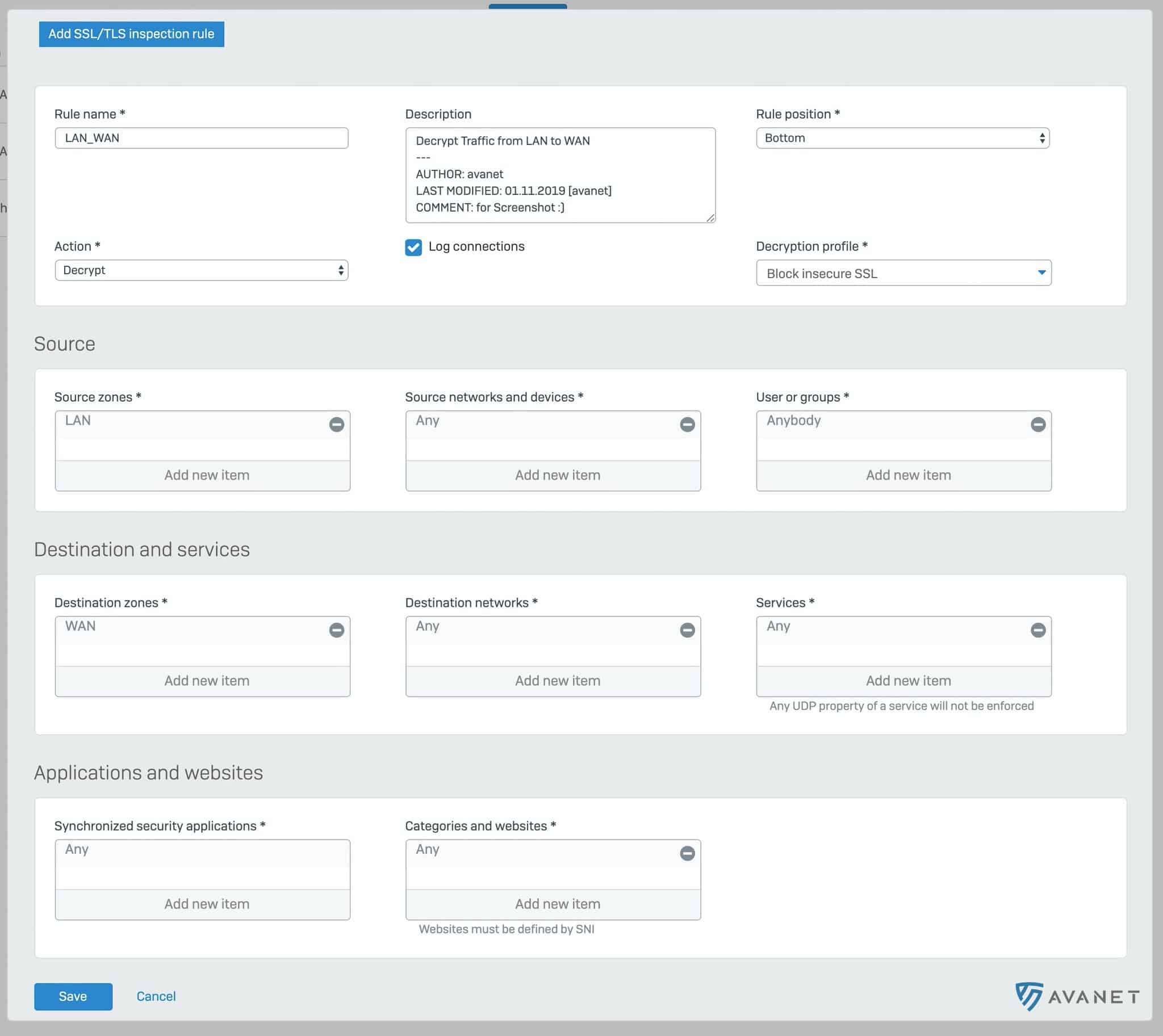

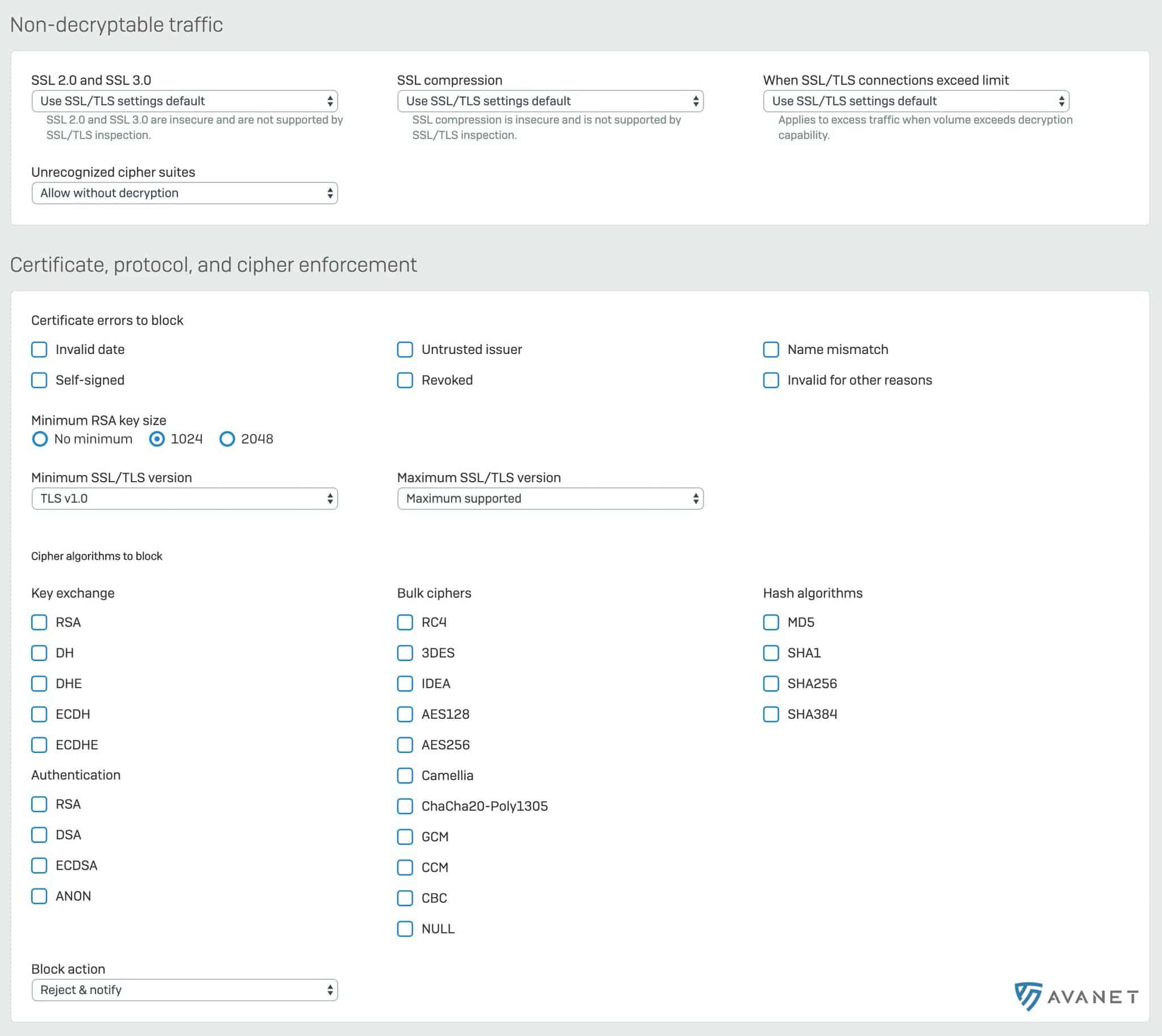

Med v18 hanteras SSL‑inspektion nu centralt genom dekrypteringsprofiler, och inspektionen tillämpas genom dedikerade brandväggsregler.

De viktigaste inställningarna kan definieras per dekrypteringsprofil. Dessa omfattar till exempel alternativ för att hoppa över trafik när ömsesidig autentisering har konfigurerats mellan klient och server och brandväggen inte kan inspektera certifikatet.

Vid första anblicken kan det här området verka ganska komplext. För den som gärna fördjupar sig i dokumentationen rekommenderas följande artikel i XG‑communityn: SFOS v18: HTTPS Scanning and Xstream SSL Inspection

I skrivande stund fanns det tyvärr ännu ingen svensk dokumentation för Sophos XG Firewall v18 via Central Partner Portal eller Sophos XG‑hjälpen i webbläsaren (HV System). Troligen kommer det att finnas mer dokumentation på engelska när detta inlägg publiceras: \https://docs.sophos.com

DPI‑motor

Förutom SSL/TLS Inspection‑motorn utgör den nya DPI‑motorn den andra pelaren i Xstream. Den flyttar flera säkerhetskontroller till brandväggslagret, bland annat Advanced Threat Protection, IPS och applikationsfiltrering.

När det gäller webbtrafik kan man i v18 välja om trafiken ska hanteras av DPI‑motorn eller proxyn. För e‑posttrafik måste man tills vidare fortsatt använda proxyn. I kommande firmwareversioner planerar Sophos att flytta fler flödesgrupper från proxyn till DPI‑motorn. Åtminstone i SFOS v18 ligger fokus på HTTP‑ och HTTPS‑trafik.

DPI‑motorn ger också flera prestandafördelar. Några exempel nämns i nästa avsnitt.

Xstream FastPath

Xstream‑arkitekturen har utformats för att öka prestandan. En brandväggsappliance har alltid en begränsad kapacitet, så det är avgörande att optimera rätt delar.

Sophos XG Firewall‑appliance är bara hårdvara – det viktiga är hur firmware utnyttjar den effektivt.

I Xstream‑arkitekturen passerar varje paket först genom DPI‑motorn, oavsett om det kommer från LAN eller WAN. Därefter skickas nätverksflödet vidare till ”FastPath”, som är implementerat i Linux‑kärnan. Om DPI‑motorn bedömer att ett flöde är säkert kan det flyttas till FastPath och vidarebefordras direkt via kärnan.

När man tittar på arkitekturdiagrammet uppstår naturligtvis frågan hur detta fungerar i praktiken. Huruvida trafik i grunden är tillåten kan avgöras relativt snabbt – det behöver inte upprepas för varje paket med samma källa och port. Men hur vet DPI‑motorn när ett flöde kan flyttas till FastPath? Om SSL/TLS‑inspektion till exempel är aktiverad går det inte, eftersom trafiken då skulle sluta inspekteras. För IPS eller applikationskontroll används däremot kända listor som underlag för att bedöma om ett datastream kan betraktas som ofarligt.

Threat Intelligence Analysis

Om modulen Sophos Sandstorm är licensierad för brandväggen granskas filer redan i en sandbox innan de laddas ned. Den som vill veta mer om Sophos Sandstorm kan läsa PDF‑dokumentet med vanliga frågor och svar. Tack vare SSL/TLS‑inspektion får brandväggen också en djupare insyn i trafiken och kan kontrollera webb‑nedladdningar ännu mer noggrant. Dessutom finns endpoint‑skyddet kvar som sista försvarslinje.

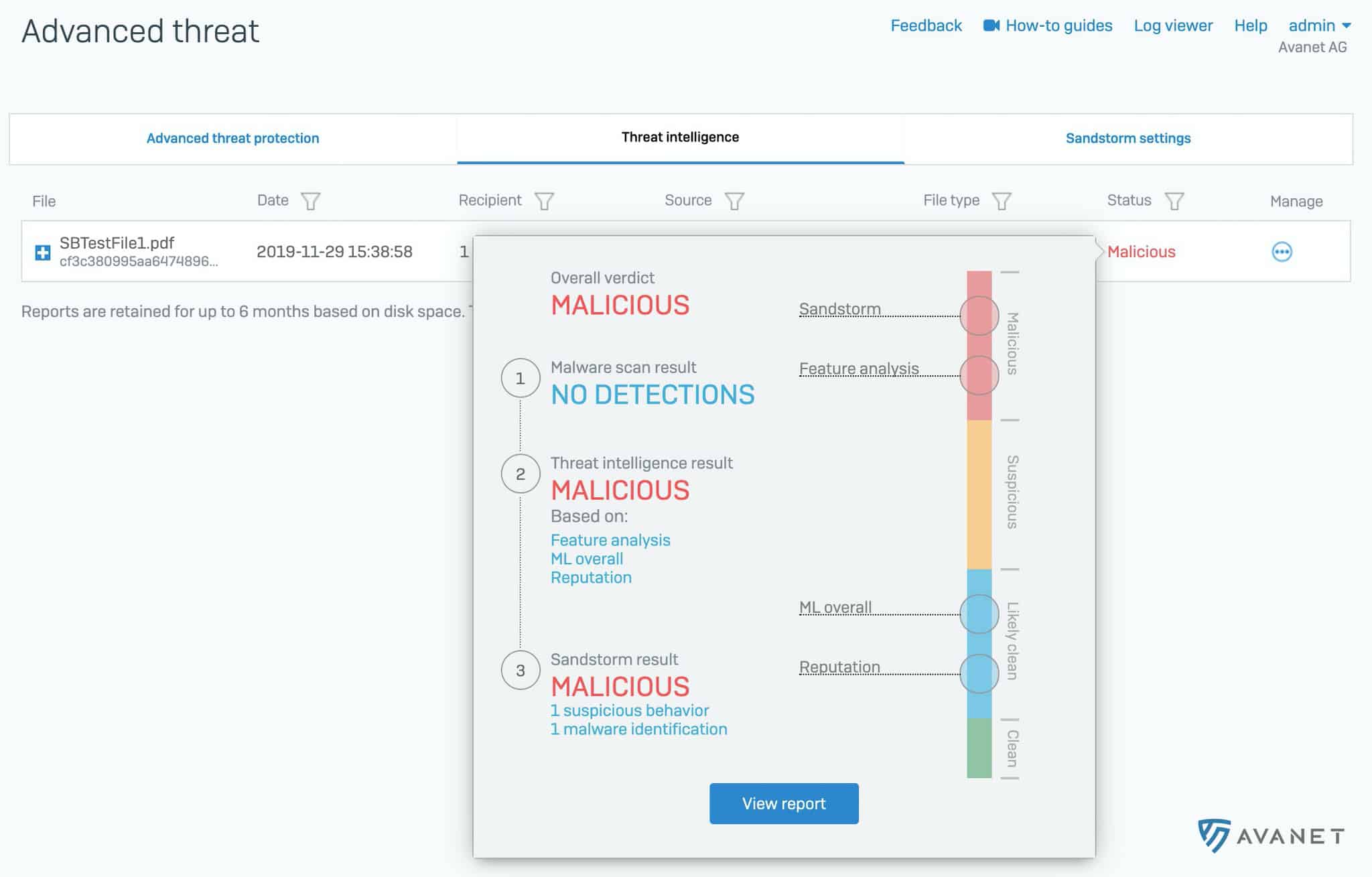

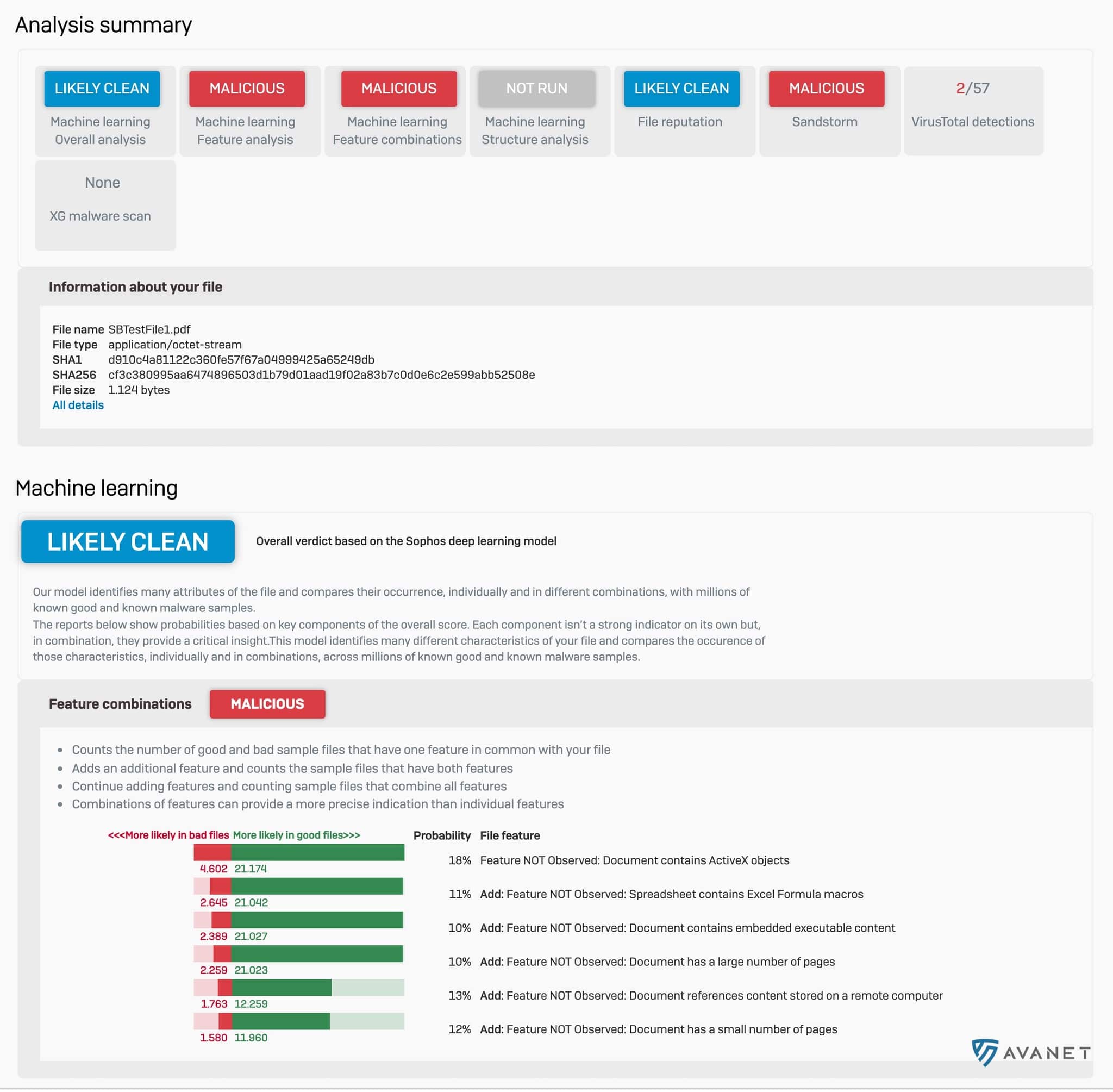

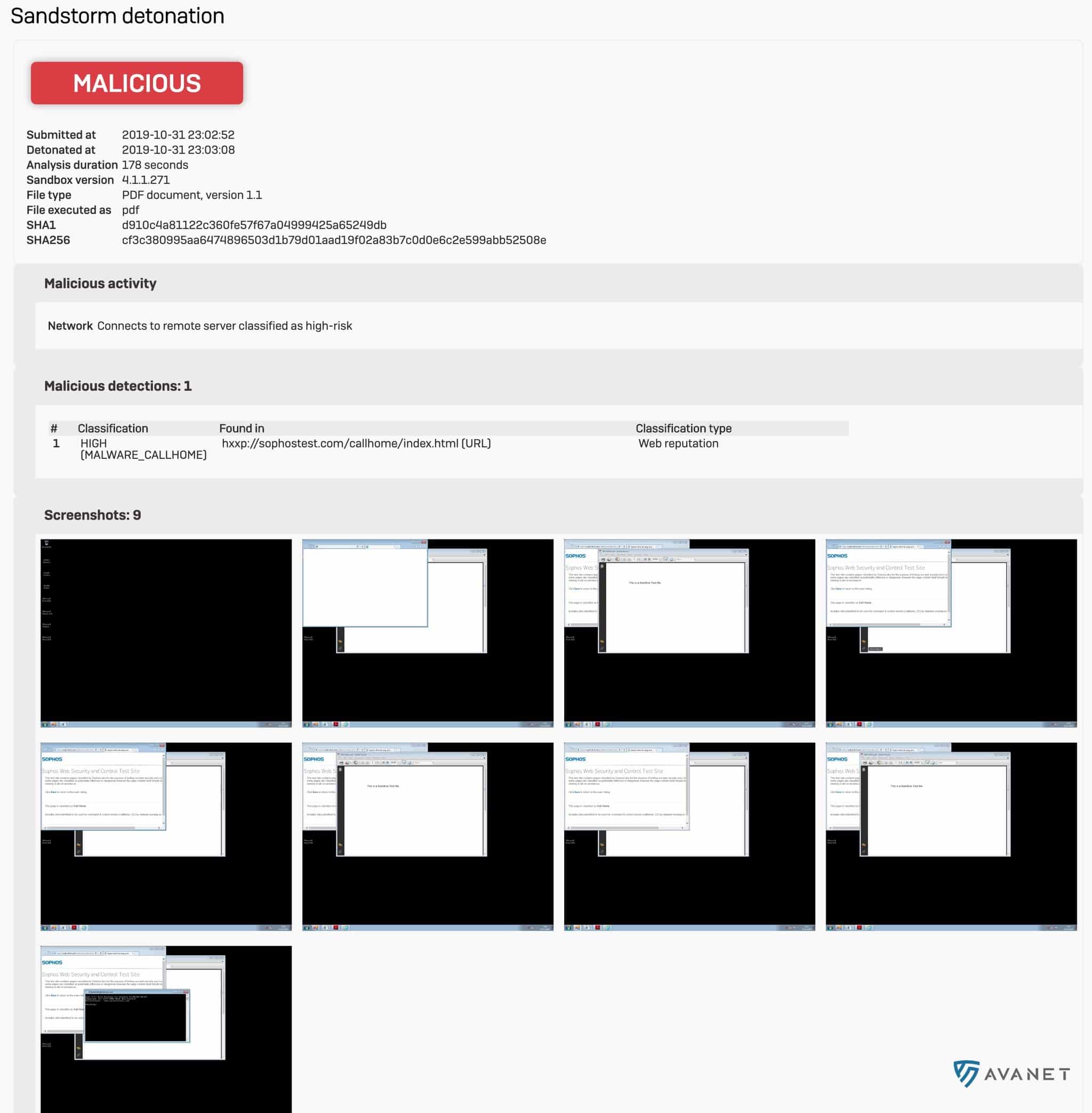

Med v18 kompletteras den befintliga Sandstorm‑modulen av den nya modulen Threat Intelligence Analysis. Medan Sophos Sandstorm analyserar webb‑nedladdningar eller e‑postbilagor granskar Threat Intelligence filer med hjälp av machine learning. Dessutom används analyserna från SophosLabs – samma teknik som ligger bakom Sophos Intercept X med EDR.

Precis som i EDR genereras en detaljerad analysrapport. I SFOS v18 EAP2 kan en sådan rapport exempelvis se ut så här:

Den något mer polerade versionen av rapporten blir tillgänglig först från EAP3.

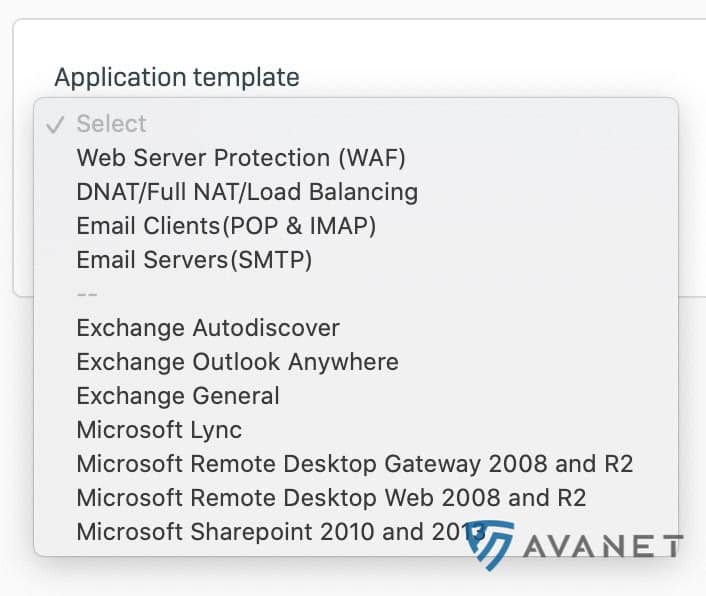

Enterprise NAT

Utöver Xstream‑arkitekturen har även NAT‑reglerna byggts om från grunden. Fram till version 17.5 fanns menyposten ”Firewall”, där alla brandväggs‑, NAT‑ och WAF‑regler låg samlade. I en brandväggsregel kunde man bland annat ange utgående gränssnitt eller utgående IP‑adress för trafiken.

Med v18 hanteras NAT‑regler nu i en egen flik, vilket gör administrationen betydligt mer flexibel.

Många kunder har väntat på den här förändringen: nu är det till exempel möjligt att blockera alla DNS‑ eller NTP‑förfrågningar till offentliga servrar och i stället styra om dem till en intern server. Därmed finns det också en lösning för dem som saknar NTP‑servern i XG, som tidigare fanns inbyggd i UTM.

Ämnet NAT förklaras dessutom närmare i följande video:

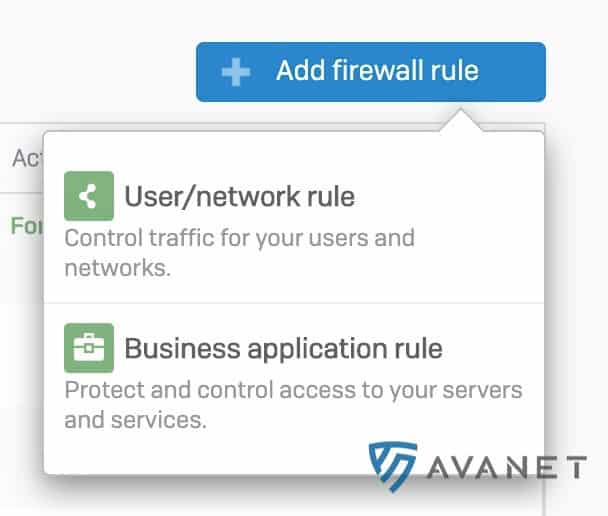

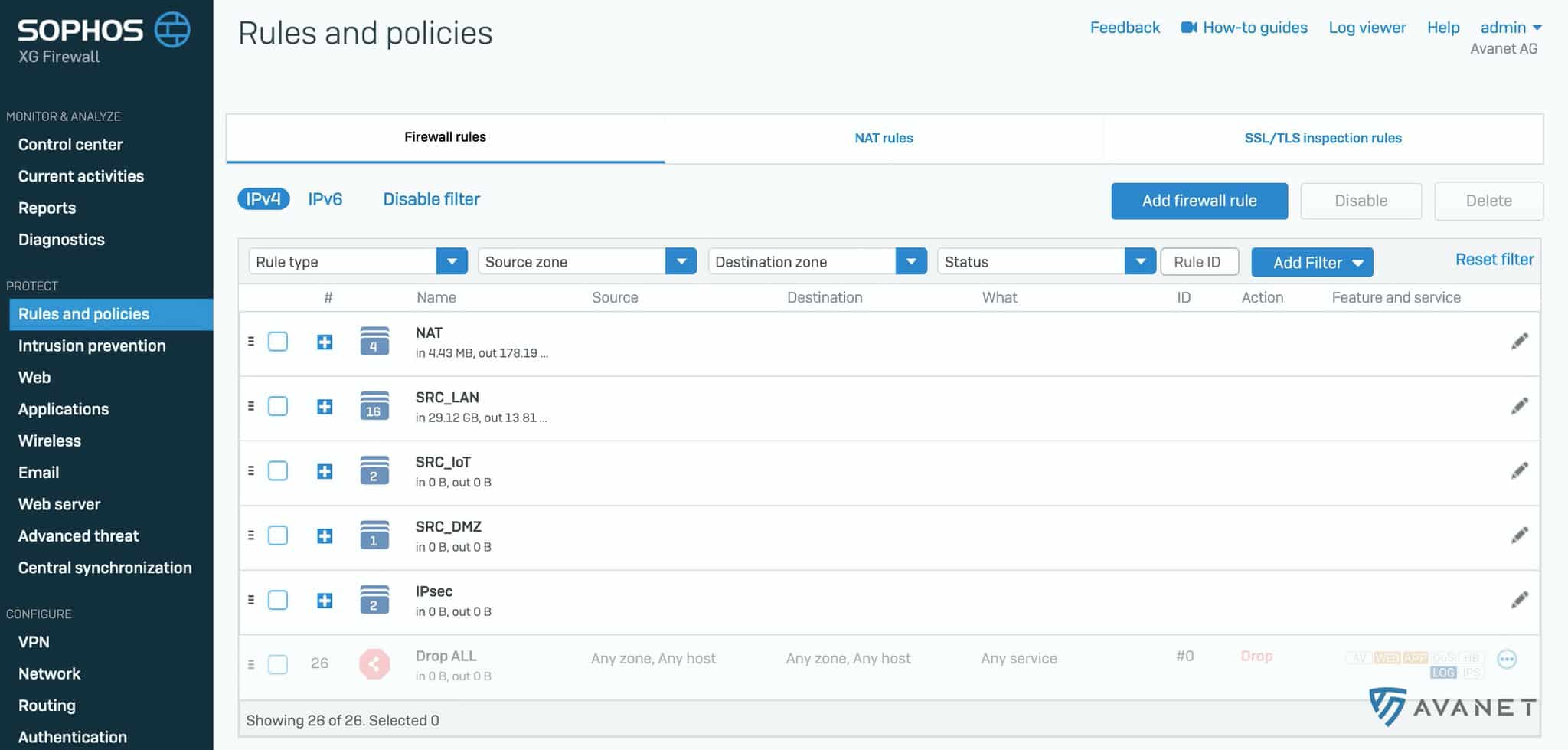

Hantering av brandväggsregler

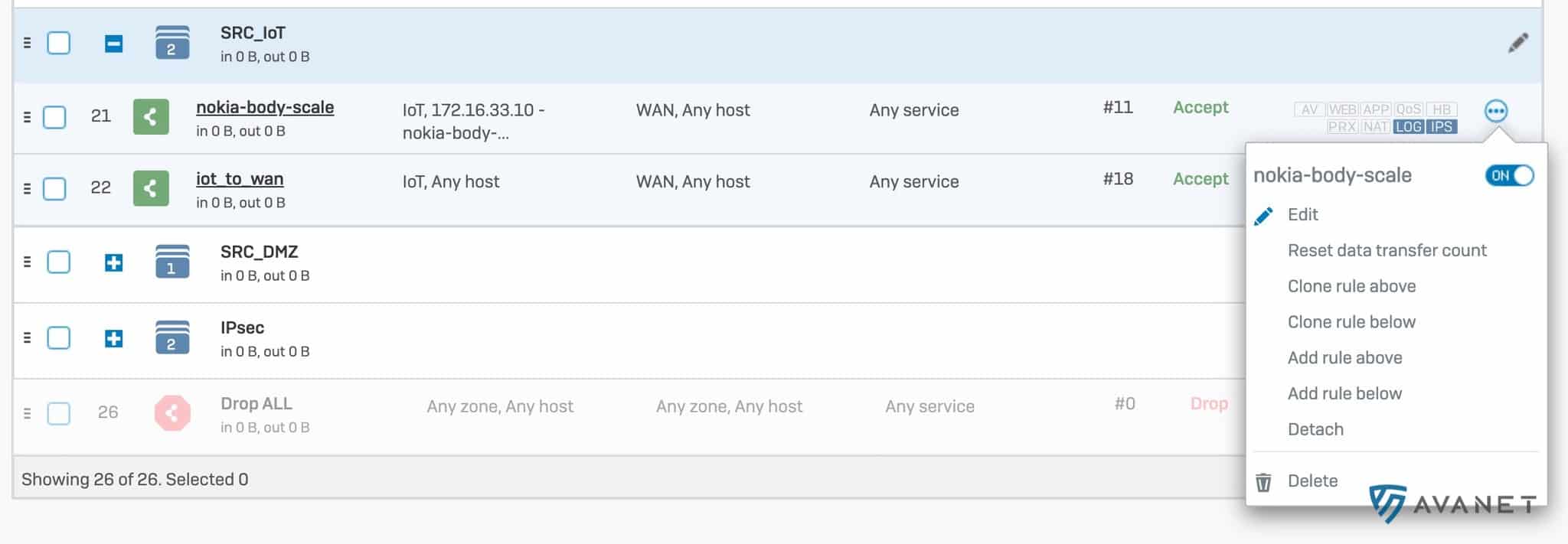

Med varje ny huvudversion förbättrar Sophos hanteringen av brandväggsregler. I v18 kan man nu markera flera brandväggsregler samtidigt för att ta bort dem, aktivera eller inaktivera dem eller lägga dem till i en grupp eller ta bort dem från en grupp. Dessutom är brandväggsreglerna nu numrerade, vilket gör att det totala antalet syns direkt. Regel‑ID:t förblir oförändrat. Menyposten ”Firewall” har också bytt namn till ”Rules and policies”.

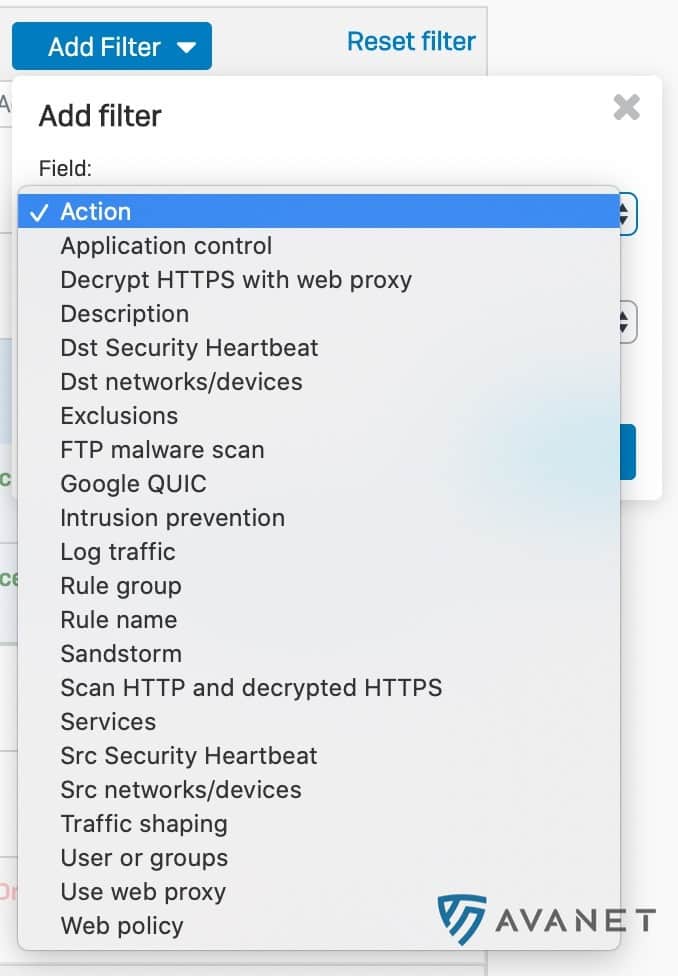

Det går nu att sätta filter, vilket gör det mycket enklare att hitta specifika regler. Filtret ligger kvar även om man växlar till andra menyposter och sedan går tillbaka till regeluppsättningen.

Den som hoppades att Sophos nu skulle lämna regelgrupper öppna efter att en regel sparats blir tyvärr besviken. Här har inget ändrats. 😖

En annan efterfrågad funktion har också lagts till: räknaren för den trafik som passerat genom en brandväggsregel kan nu återställas till noll.

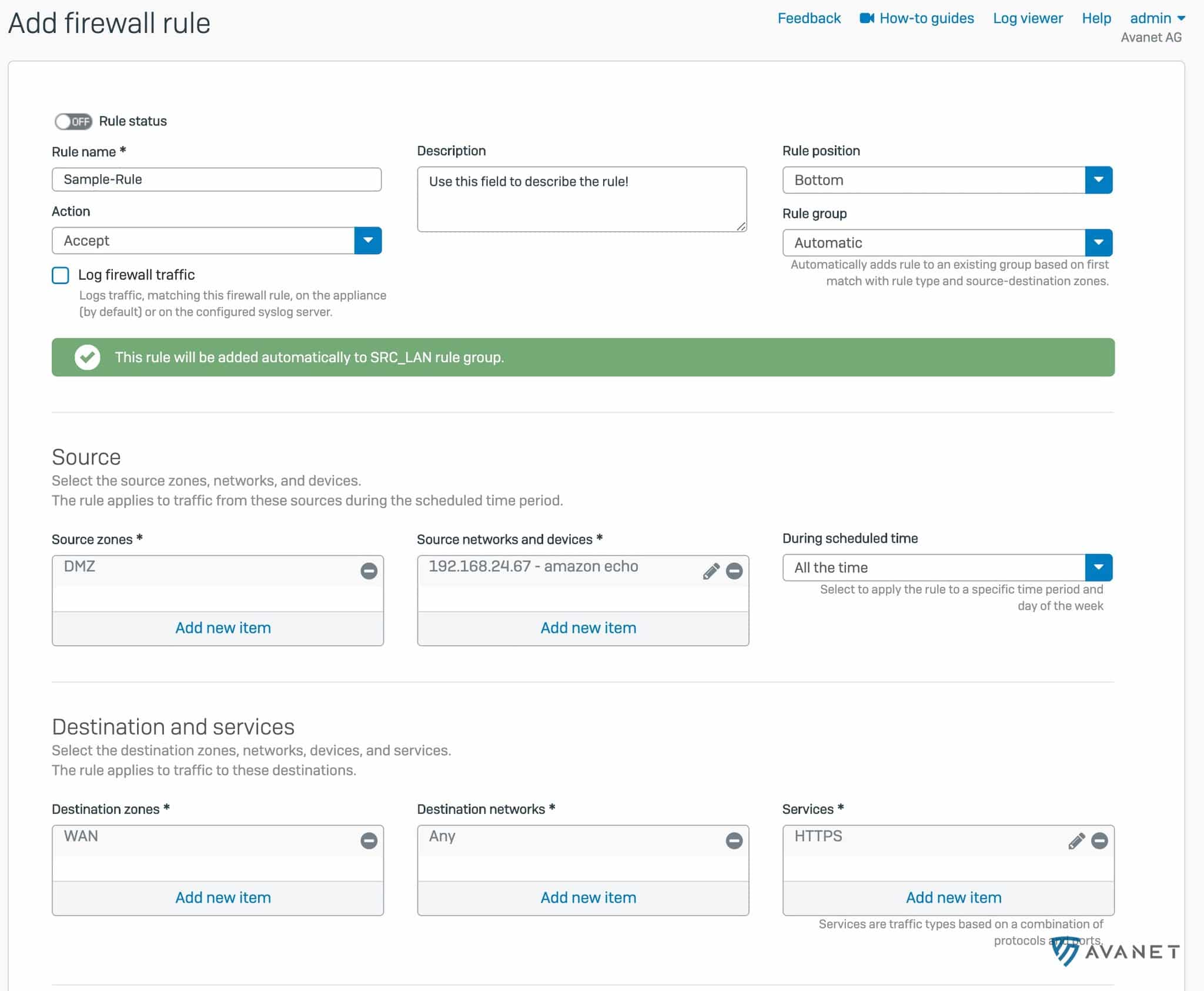

När man skapar en ny brandväggsregel finns nu möjlighet att skapa den i inaktiverat läge från början.

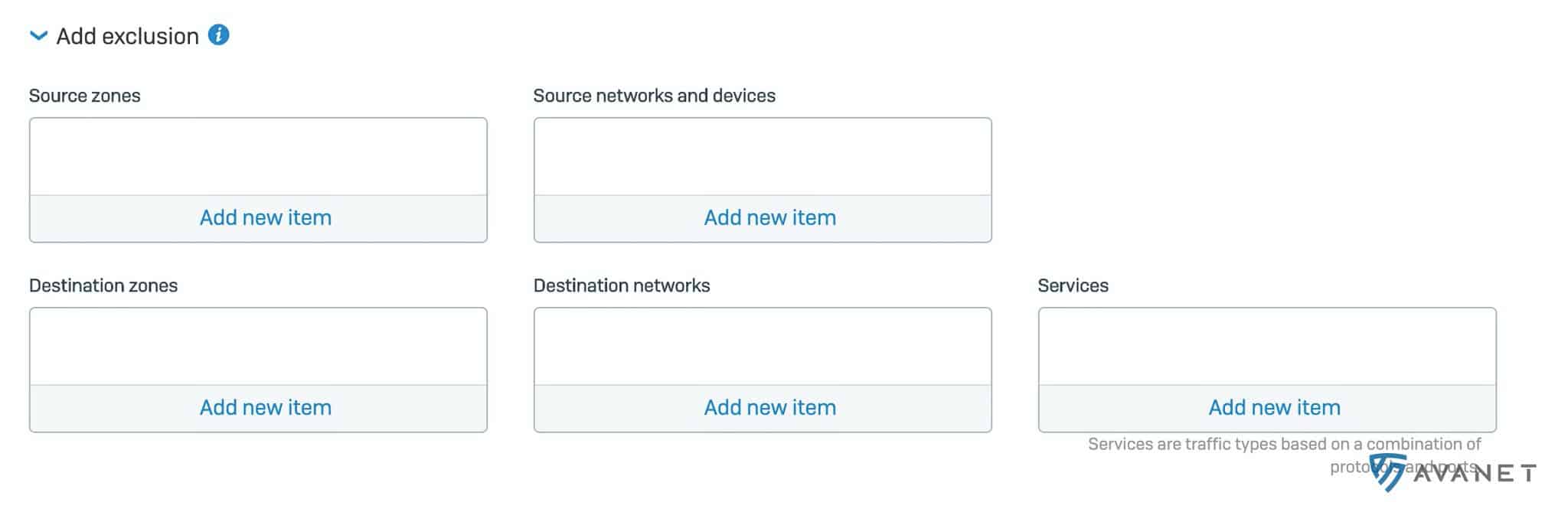

Dessutom går det nu att definiera undantag direkt i brandväggsreglerna. Detta hjälper till att hålla regelverkets omfattning nere och undvika onödiga extra regler.

Log Viewer

Den som har läst artikeln 7 skäl till varför XG Firewall (SFOS) är bättre än UTM vet hur användbar Log Viewer är. I den nya versionen får verktyget ytterligare några praktiska funktioner.

Med ett klick på en post i Log Viewer kan man direkt sätta ett filter, definiera ett SSL/TLS‑undantag eller justera en IPS‑, applikationskontroll‑ eller webbfilterpolicy.

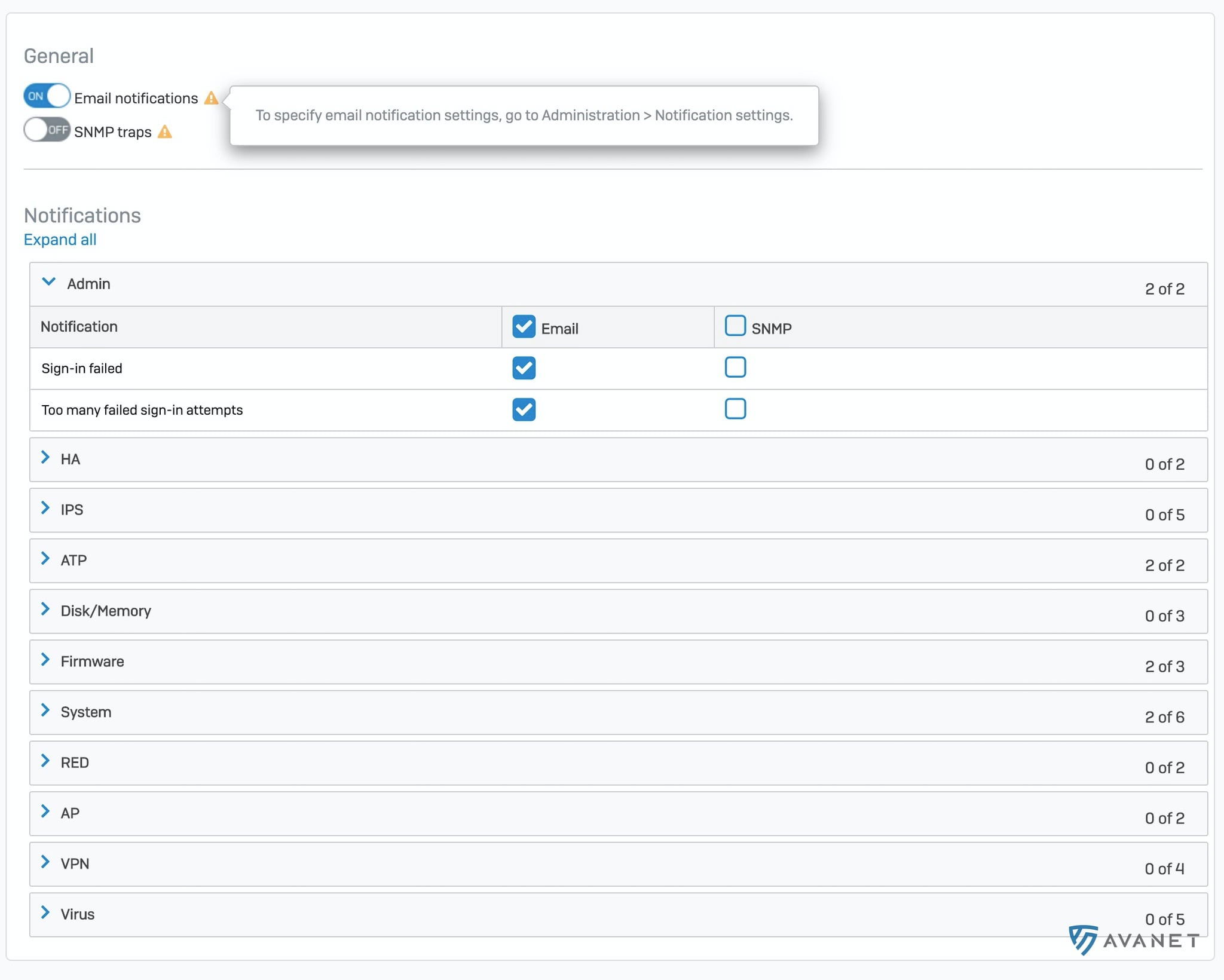

Aviseringar och meddelanden

Under ”Administration” > ”Notification settings” fanns tidigare bara två alternativ som kunde aktiveras för e‑postaviseringar:

- IPsec tunnel up/down

- Email alert notifications

Om en RED‑enhet var otillgänglig eller en användare angav ett felaktigt lösenord för många gånger fanns det tidigare inget sätt att få ett meddelande om detta.

Förbättringar: det går nu snabbare och enklare att slå samman enheter till ett kluster. Det är också möjligt att göra rollback av firmware.

- SNMPv3‑stöd: avsevärt högre säkerhet jämfört med SNMPv1 och SNMPv2 – om man överhuvudtaget kan tala om ”säkerhet” för dessa två versioner. MIB‑filen finns som vanligt tillgänglig för nedladdning.

- Byta namn på interfaces: tidigare hade interfaces namn som Port1, Port2 osv., utan möjlighet att ändra dem. I v18 kan dessa namn nu anpassas. Däremot går det fortfarande inte att byta namn på IPsec, IPS, trådlösa nätverk osv.

- GeoIP‑databasuppdateringar: databasen med lands‑IP‑adresser kan nu uppdateras oberoende av firmwareuppdateringar.

- Uppdatering av VMware Tools: VMware Tools finns nu i version 10.3.10 och stöder även Site Recovery Manager (SRM).

Uppgradering till SFOS v18

Förutsättningar

Nyfiken på att uppgradera till v18? Om du redan använder en XG Firewall eller en SG med SFOS behöver du minst version v17.5 MR6 för att kunna gå vidare till v18. Som vanligt stöds rollback. Om något inte fungerar som förväntat med v18 kan du när som helst gå tillbaka till den tidigare versionen.

Från SG till XG

Om du fortfarande använder en UTM‑brandvägg kan du också migrera till SFOS. En detaljerad guide finns här: Installera Sophos XG Firewall OS på en SG‑appliance

Om du behöver hjälp med migreringen hjälper vi gärna till. Vi har redan ersatt ett stort antal UTM‑system. 😎

XG 85 och XG 105

För att installera v18 behövs minst 4 GB RAM. Den kommande SFOS‑versionen kommer därför inte längre att fungera på XG 85‑ eller XG 105‑modellerna. Den som kör egen hårdvara med endast 2 GB RAM hamnar i samma situation. Cyberoam kommer inte heller längre att stödjas.

Ägare till XG 85 eller XG 105 bör titta närmare på efterföljarna: Sophos XG 86 och XG 106. Fram till 30‑09‑2020 pågår dessutom en kampanj från Sophos där du kan få 50 % rabatt på ny hårdvara i samband med förnyelse.

Sophos Central Firewall Reporting and Management

Det finns ett separat blogginlägg om detta ämne: Sophos Central Firewall Management – funktioner med SFOS v18