SQL-injectionsårbarhet i Sophos SFOS åtgärdad

I Sophos Firewall OS har en säkerhetssårbarhet upptäckts som redan utnyttjades aktivt. Sophos har rullat ut en hotfix, men brandväggsadministratörer behöver ändå ändra alla lokala lösenord.

Vad har hänt?

Vid första anblick kan det verka motsägelsefullt att en brandvägg som ska skydda IT‑infrastrukturen själv är sårbar. I praktiken gäller dock en enkel princip: alla system som kör programvara kan innehålla sårbarheter – de har bara inte alltid upptäckts ännu.

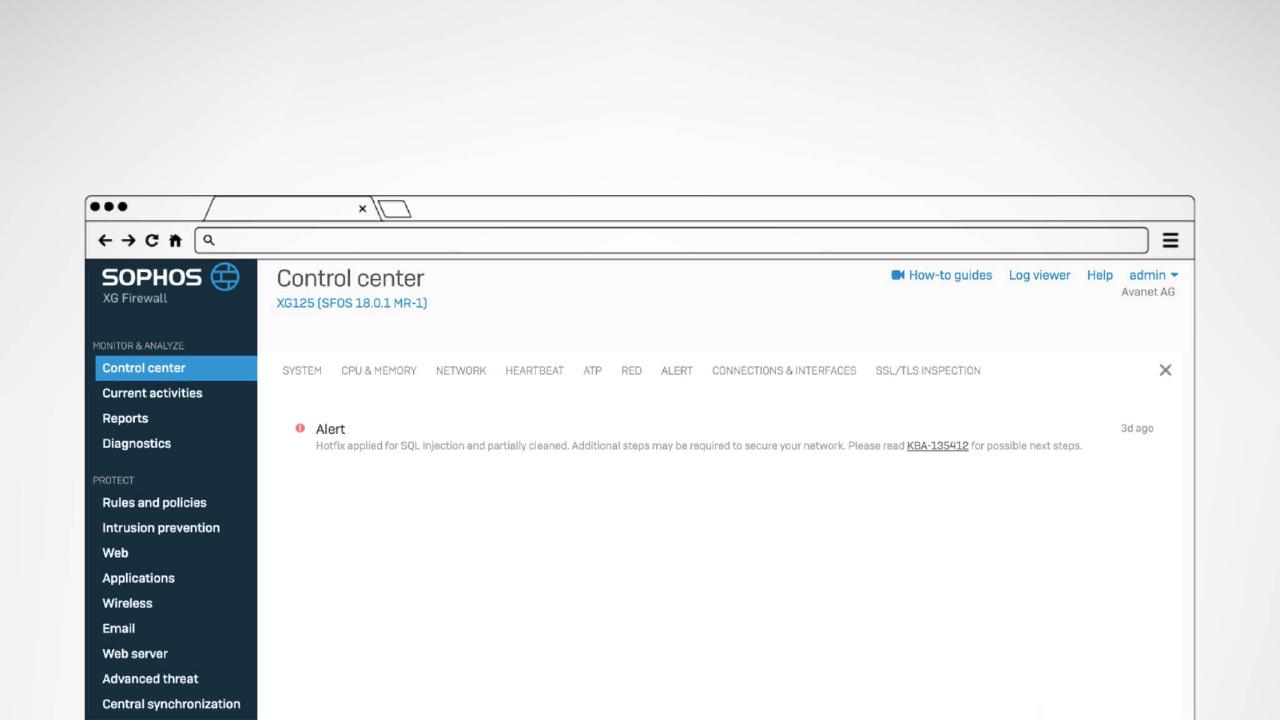

Den 22 april 2020 klockan 20:29 rapporterade en användare en zero‑day‑sårbarhet till Sophos. Vid den tidpunkten hade attacken redan pågått i cirka fem timmar. Den uppmärksammades eftersom misstänkta aktiviteter syntes i administrationsportalen. Rapporteringen till Sophos fick snabbt effekt: omkring klockan 22 blockerades de första domänerna. Samtidigt identifierades grundorsaken och arbetet med en hotfix påbörjades. Den 25 april 2020 klockan 07:00 – ungefär 63 timmar efter de första attackerna – rullades hotfixen ut till alla brandväggar med SFOS.

Genom sårbarheten kunde angripare på internet få tag på lokala användarnamn och tillhörande lösenordshashar. I värsta fall hade de därmed kunnat få åtkomst till brandväggen – förutsatt att hashvärdet först hade knäckts. Händelsen visar återigen hur viktigt det är att använda långa, komplexa och säkra lösenord.

Vem berördes?

Alla system som kör Sophos Firewall OS (SFOS) var potentiellt berörda – SG‑appliances, XG‑brandväggar och virtuella installationer. Att ett system var sårbart innebär inte automatiskt att det faktiskt komprometterades.

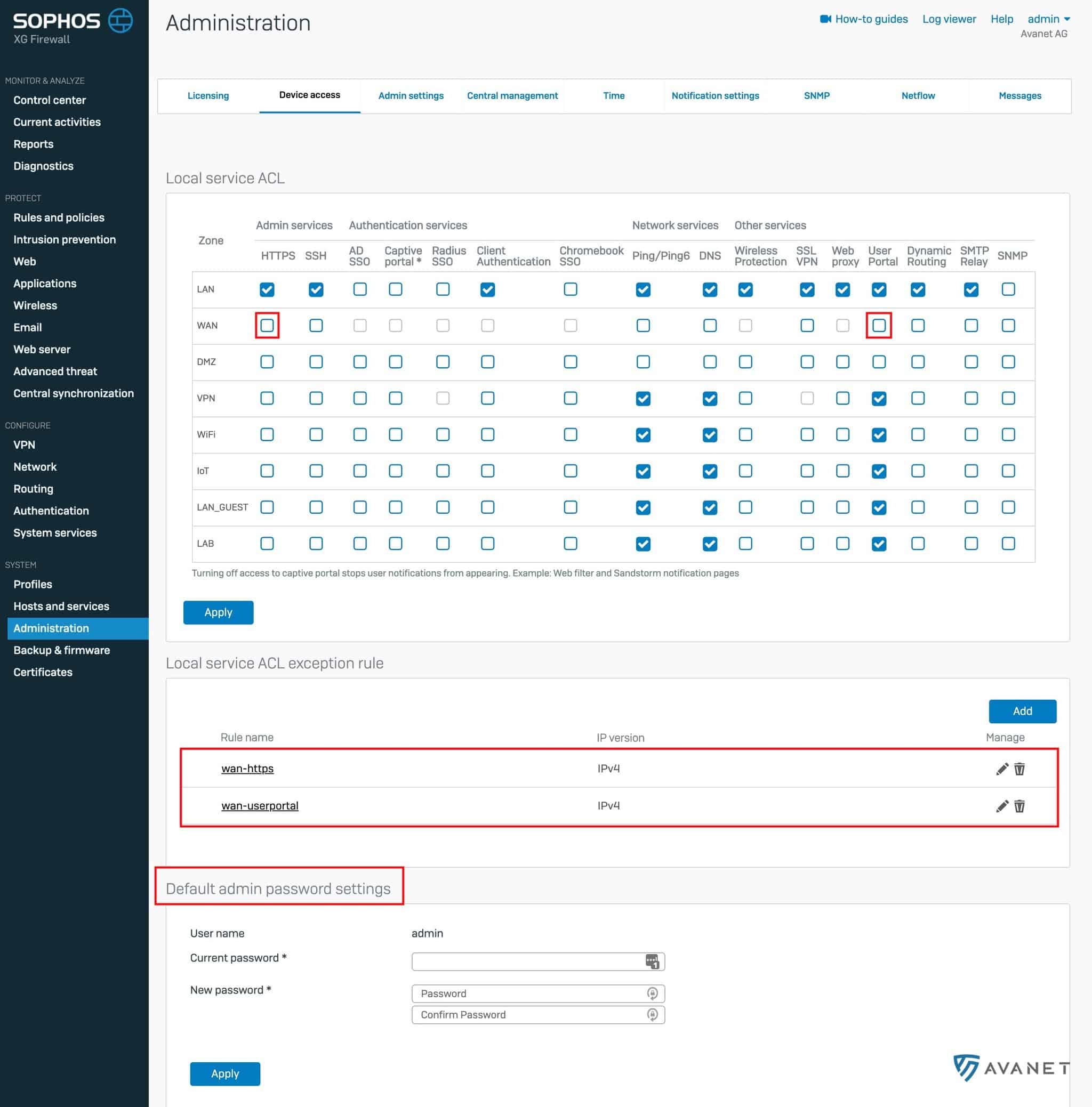

Särskilt kritiska var brandväggar vars HTTPS‑administrationstjänst eller användarportal var åtkomlig från internet (se skärmbilden nedan). Om standardinställningen hade ändrats så att en annan brandväggstjänst – till exempel SSL VPN – lyssnade på samma port som någon av portalerna, betraktades även den konfigurationen som sårbar.

Vilka åtgärder krävs?

Trojanska hästen Asnarök utnyttjade en tidigare okänd (zero‑day) SQL‑injectionsårbarhet före autentisering. Sophos rekommenderar starkt att man ändrar alla lokala lösenord på brandväggen. Det gäller administratörslösenordet och alla andra lösenord för användare som skapats direkt på brandväggen. Konton som synkroniseras från till exempel ett Active Directory omfattas inte.

- Ändra administratörslösenordet (superadministratörslösenordet för brandväggen)

- Starta om brandväggen

- Ändra alla övriga lokala lösenord

För kunder med underhållsavtal har man redan säkerställt att alla nödvändiga steg är genomförda.

- Skärmbilden visar vilka kryssrutor som inte bör vara markerade; dessa ger nämligen åtkomst till brandväggen från internet.

- Längre ned kan man definiera manuella regler så att åtkomst till brandväggen, till exempel, bara tillåts från en viss IP‑adress. Det höjer säkerhetsnivån avsevärt.

- Längst ned syns slutligen var administratörslösenordet kan ändras.

Hotfix

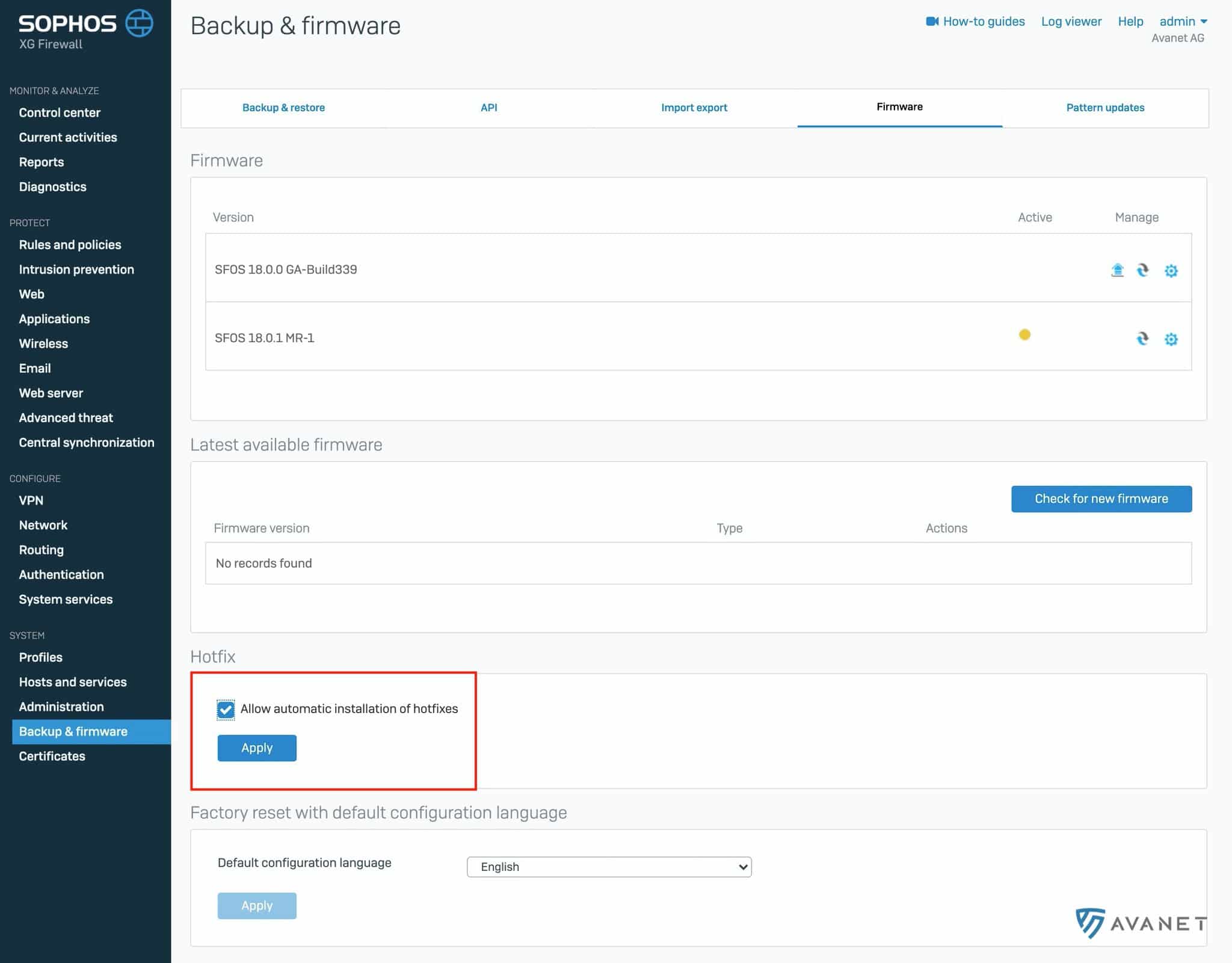

Sophos har distribuerat hotfixen som åtgärdar sårbarheten via automatiska uppdateringar. Automatisk installation av uppdateringar är aktiverad som standard.

Alla brandväggar med SFOS 17.x eller senare har fått patchen. Om er brandvägg fortfarande kör version 15 eller 16 är även den berörd och måste uppdateras utan dröjsmål.

Mer information

Den som läser vår blogg regelbundet vet att vi ägnar hela dagarna åt Sophos-produkter och tjänar vårt uppehälle på tjänster och support kring dem. Även om det finns ett talesätt om att man aldrig ska bita den hand som föder en, försöker vi medvetet att inte se allt genom rosafärgade glasögon. Vi skriver det vi faktiskt tycker, och det kan naturligtvis också innebära kritiska kommentarer. Därför kommer här, utan att försköna något, som alltid vår ärliga bedömning:

Enligt vår uppfattning informerade Sophos mycket snabbt och mycket transparent i det här fallet. Många andra leverantörer är ofta väldigt förtegna och man får egentligen aldrig veta vad som faktiskt har hänt.

Sophos informerade communityn inom kort tid genom både en artikel i knowledge base och ett blogginlägg. Som Sophos-partner fick vi också ett e-postmeddelande på söndagen, faktiskt i åtta exemplar. Informationen publicerades därmed först direkt av leverantören och inte enbart via nyhetssajter, vilket långt ifrån är självklart inom säkerhetsområdet.

I knowledge base finns alla detaljer om incidenten och de rekommenderade åtgärderna. Det här blogginlägget fokuserar på de viktigaste punkterna, vilket i många miljöer är fullt tillräckligt.