Sophos Adaptive Attack Protection API

Il panorama delle minacce è in continua evoluzione e gli amministratori IT devono proteggere reti ed endpoint da attacchi sempre più sofisticati. Una soluzione particolarmente innovativa in questo ambito è la Adaptive Attack Protection API di Sophos. Questa tecnologia offre una protezione dinamica che, al rilevamento di un attacco, attiva automaticamente misure di sicurezza aggiuntive. In questo articolo spieghiamo come funziona la Adaptive Attack Protection API, quali vantaggi offre e come gli amministratori IT possono integrarla nella propria strategia di sicurezza.

Cos’è la Adaptive Attack Protection API?

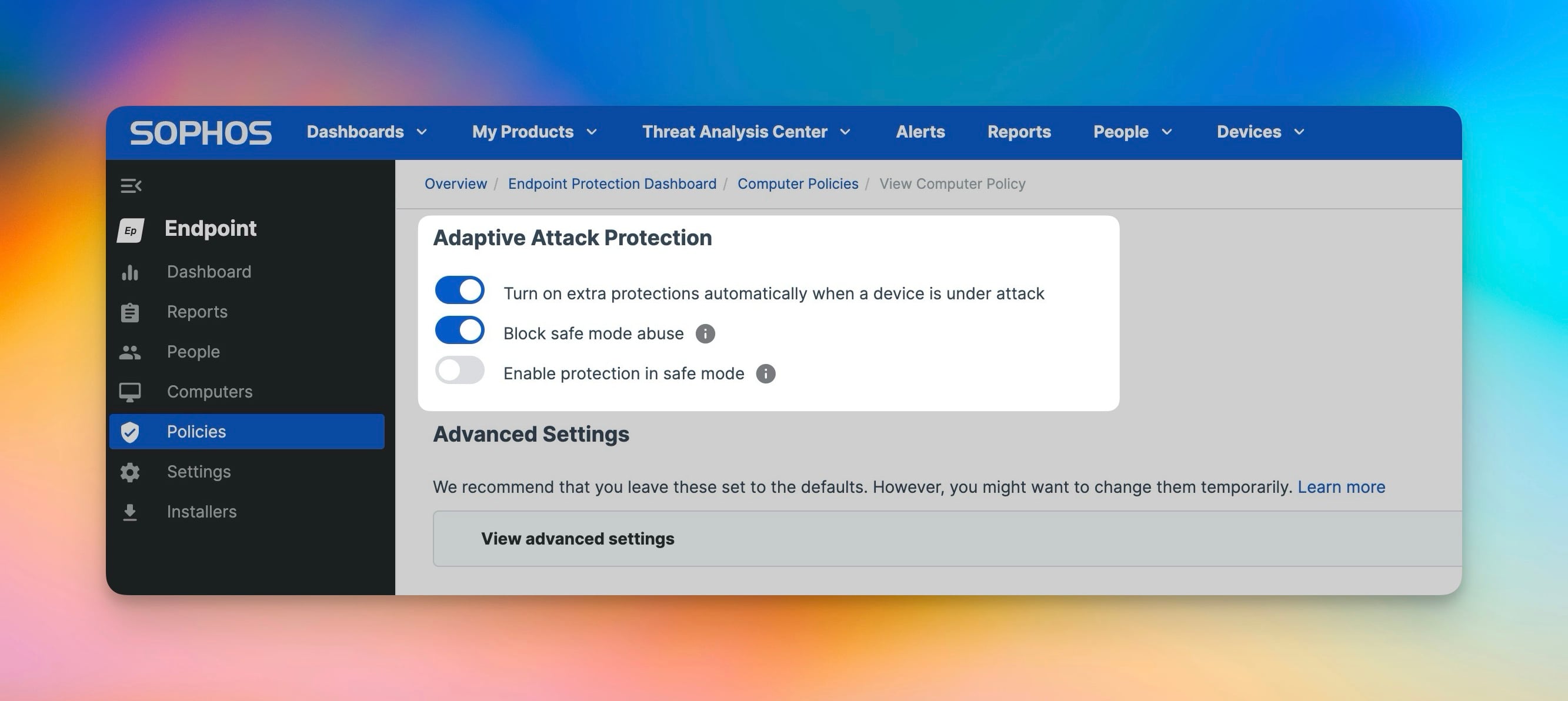

Adaptive Attack Protection (AAP) è un meccanismo di protezione automatico che attiva misure di sicurezza aggiuntive quando vengono rilevati attacchi attivi su un endpoint. Il processo avviene senza interventi manuali e consente agli amministratori di bloccare efficacemente gli aggressori, guadagnando tempo per ulteriori contromisure.

Funzionamento

Adaptive Attack Protection rileva attività sospette tramite due metodi principali:

- Rilevamento di strumenti di attacco: AAP è in grado di identificare l’uso di strumenti di attacco comuni e reagire di conseguenza.

- Rilevamento di comportamenti malevoli attivi: Analizzando il comportamento sull’endpoint, AAP può riconoscere in anticipo i segnali di un attacco in corso e attivare misure di difesa adeguate.

Fonte: Sophos KB - Adaptive Attack Protection

In queste situazioni vengono attivate restrizioni temporanee che possono risultare scomode nell’uso quotidiano, ma che in caso di attacco sono necessarie per impedire la diffusione della minaccia.

Vantaggi dell’Adaptive Attack Protection API

1. Attivazione automatica

AAP è inclusa di default in tutti i prodotti Sophos Central Endpoint e non deve essere attivata manualmente. Non appena viene rilevato un potenziale attacco, vengono avviate automaticamente le misure appropriate.

2. Protezione avanzata contro gli attacchi

Quando AAP rileva un aggressore “hands-on-keyboard”, vengono attivati meccanismi di protezione rafforzati. Vengono bloccate anche azioni che nella normale operatività sono innocue, ma che durante un attacco possono diventare pericolose. Questo concede ai difensori più tempo per neutralizzare l’attacco.

3. Funzionalità API estese

Grazie alle estensioni della Endpoint API, Adaptive Attack Protection può essere attivata o disattivata manualmente. Questo è particolarmente utile quando si osservano attività sospette, ma un isolamento completo del dispositivo causerebbe interruzioni operative rilevanti.

4. Maggiore visibilità e controllo

Gli amministratori vengono informati tramite nuovi eventi e avvisi non appena AAP si attiva su un dispositivo. Questo consente un monitoraggio proattivo e una risposta rapida alle minacce.

Integrazione nella strategia di sicurezza

L’Adaptive Attack Protection API offre agli amministratori IT la possibilità di adattare le misure di sicurezza in modo flessibile e in base alla situazione. Ecco alcuni scenari di utilizzo consigliati:

1. Risposta automatizzata alle minacce

Grazie all’attivazione automatica delle funzionalità AAP, i team IT possono reagire alle minacce senza dipendere da interventi manuali. Questo riduce il tempo necessario per adottare contromisure e minimizza il rischio di un attacco riuscito.

2. Attivazione mirata durante le indagini

Durante l’analisi di attività sospette, AAP può essere attivata manualmente per applicare misure di difesa aggiuntive senza isolare completamente il dispositivo dalla rete. In questo modo si riducono i potenziali danni mentre l’indagine prosegue.

3. Attivazione a lungo termine per endpoint critici

Per endpoint particolarmente critici o durante una situazione di minaccia persistente, AAP può rimanere attiva tramite l’API per un periodo più lungo. Questo offre una sicurezza aggiuntiva e protegge i sistemi sensibili da possibili attacchi.

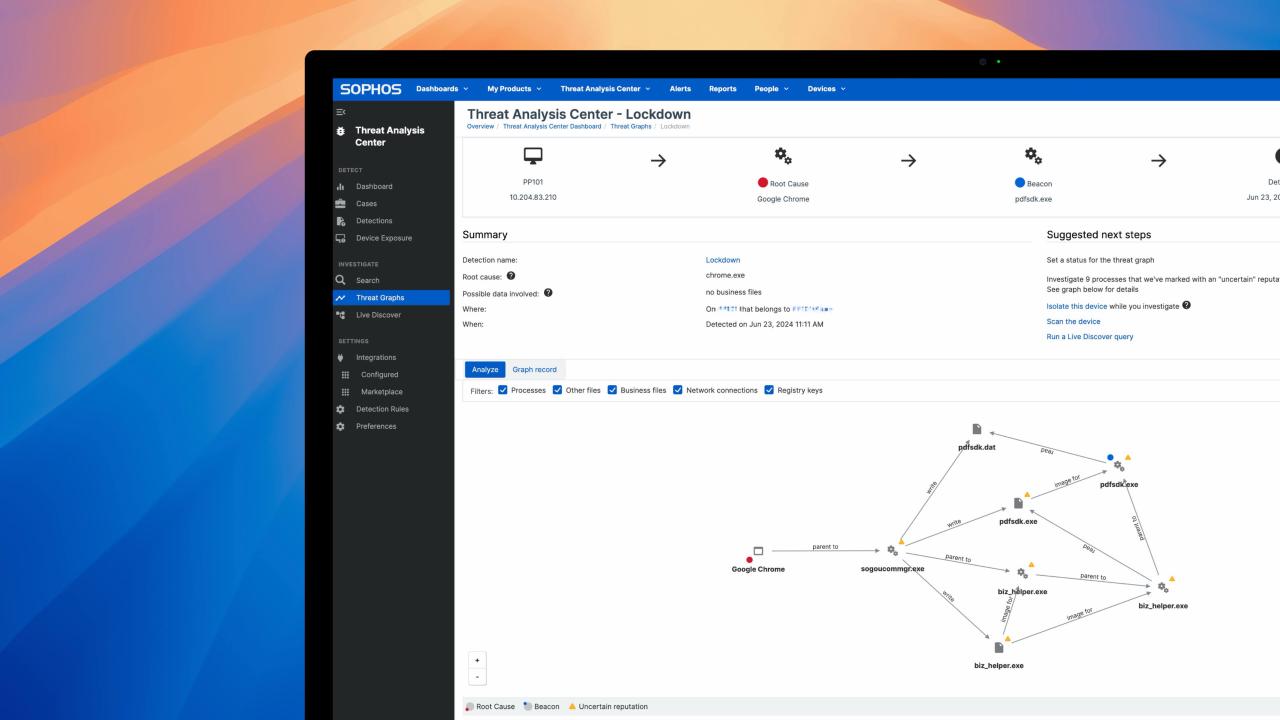

Demo della Adaptive Attack Protection

Questo video dimostrativo mostra come AAP di Sophos reagisce in tempo reale a un attacco attivo. L’aggressore prova diversi metodi comuni per compromettere il sistema, tra cui l’esecuzione di script PowerShell malevoli, il download di file sospetti e la creazione di nuovi account utente. Guarda come Sophos Endpoint attiva automaticamente misure di protezione rafforzate per bloccare queste minacce e proteggere il tuo ambiente IT.