Sophos Zero Trust Network Access : une alternative au VPN

Sophos a récemment publié la version bêta publique de son nouveau produit Sophos Zero Trust Network Access (ZTNA). Tout le monde peut désormais s’inscrire au programme ZTNA Early Access. Voyons en quoi consiste le modèle de sécurité zero trust et ce qui en fait l’un des cadres de cybersécurité les plus sûrs au monde.

Qu’est-ce que le modèle zero trust ?

En termes simples, le modèle zero trust part du principe qu’une entreprise ne peut pas faire confiance à toutes les demandes d’accès aux données et doit toujours vérifier la source au préalable. Pour le résumer en trois mots : ne faites confiance à personne. N’accordez l’accès à votre réseau à personne tant que vous ne savez pas exactement qui souhaite accéder à vos données et que vous n’y consentez pas explicitement.

Pourquoi utiliser ce modèle de sécurité qui semble excessif, voire paranoïaque ? Rappelons que Cybersecurity Ventures a prédit que la cybercriminalité causerait dans le monde des dommages d’un montant de 6 000 milliards de dollars US d’ici 2021. Il s’agit des pertes attendues malgré les investissements très importants en cybersécurité réalisés par certaines des plus grandes entreprises mondiales. Personne n’est totalement à l’abri des cyberattaques, des injections SQL et des accès non autorisés.

Le modèle zero trust propose de rompre avec l’approche traditionnelle dans laquelle les organisations se concentrent sur les menaces externes, en partant du principe que tout ce qui se trouve déjà à l’intérieur du réseau n’a pas besoin d’autorisation supplémentaire et ne présente pas de risque. La plupart des violations de sécurité surviennent parce qu’une fois l’accès accordé, il est facile pour les attaquants de se déplacer latéralement dans le système pour atteindre d’autres informations. Avant de faire pleinement confiance au modèle zero trust, il vaut la peine d’en examiner les avantages et les inconvénients.

Avantages du modèle zero trust

- L’entreprise est nettement moins vulnérable aux cybermenaces.

- Les processus d’authentification sont très stricts.

- Protection renforcée des données de l’entreprise.

- Structure de sécurité très sophistiquée.

Inconvénients du modèle zero trust

- La mise en place demande beaucoup de temps.

- La gestion d’un grand nombre d’utilisateurs est complexe, car chaque demande d’accès doit être authentifiée.

- La sauvegarde des données devient plus difficile, celles‑ci étant réparties sur plusieurs sites.

Qu’est-ce que ZTNA ?

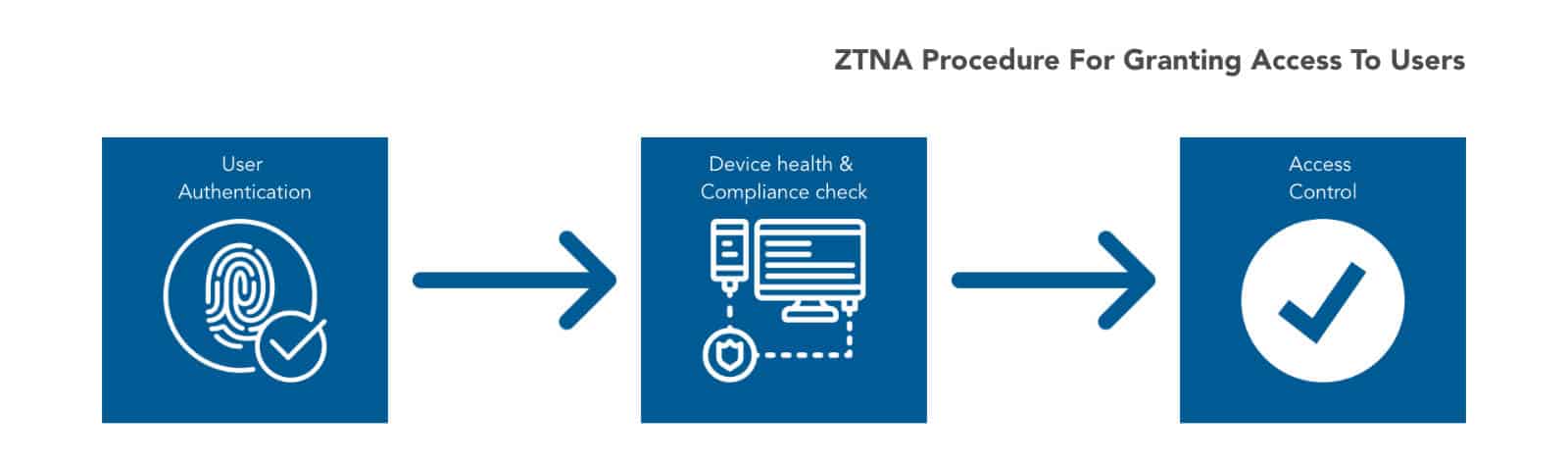

ZTNA est le tout dernier produit Sophos Central, fourni et administré entièrement dans le cloud. Son objectif est d’offrir aux utilisateurs distants un accès sécurisé aux applications. Que fait concrètement ZTNA ? Il s’appuie sur le modèle zero trust, ce qui signifie que l’utilisateur est vérifié par tous les moyens raisonnables afin de minimiser le risque de compromission. Cela inclut l’authentification de l’utilisateur (en général une authentification à deux facteurs pour éviter qu’un vol d’identifiants ne mène directement à un abus), la validation de l’état de l’appareil et la vérification de sa conformité aux politiques, afin de décider s’il convient d’accorder l’accès.

Comment ZTNA se compare-t-il au VPN ?

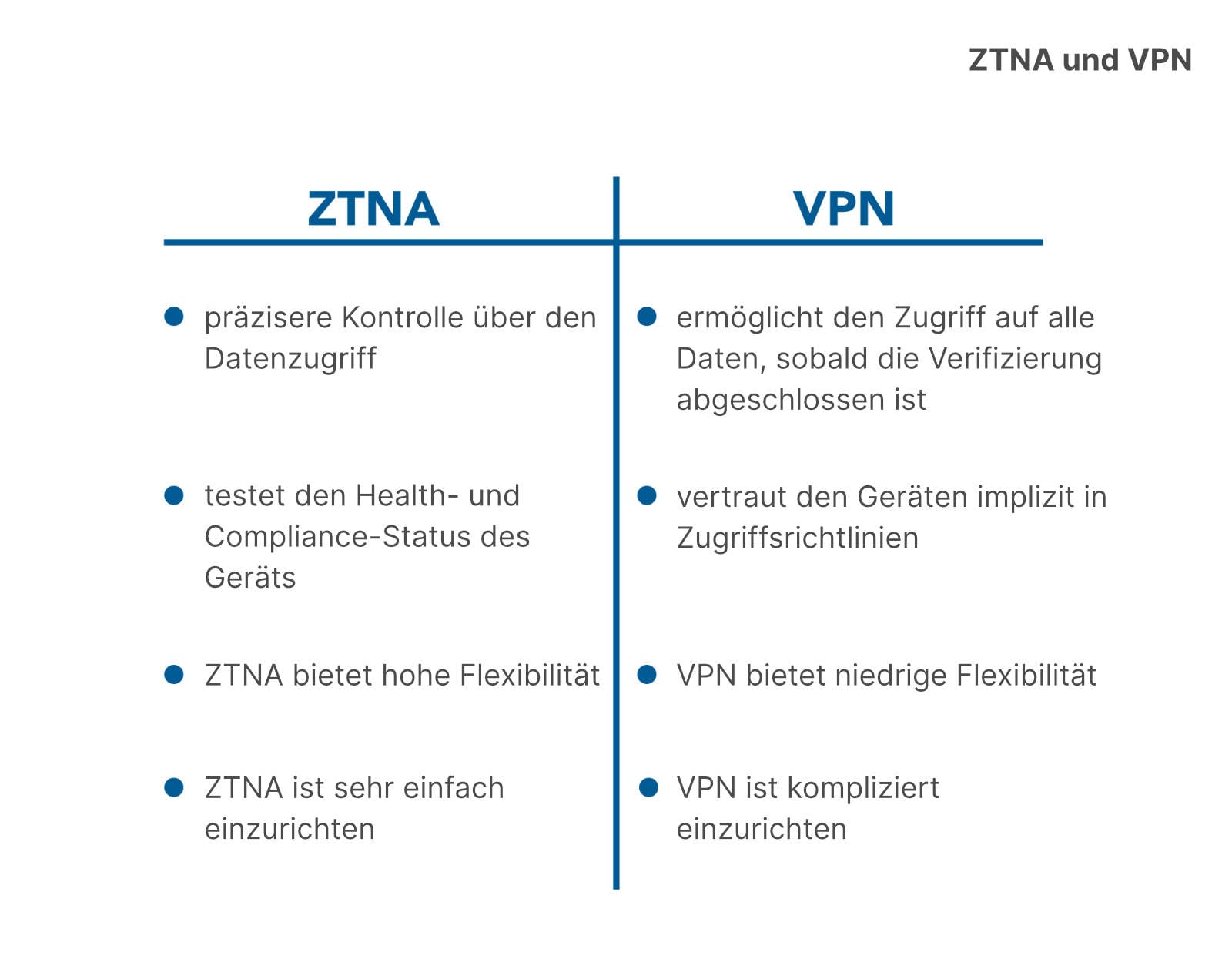

Si le VPN nous a longtemps rendu de bons services, ZTNA offre une meilleure solution dès que l’on compare les deux technologies. En quoi ZTNA surpasse-t-il le VPN ?

- Sécurité renforcée : La sécurité des applications connectées s’améliore nettement car, contrairement au VPN, ZTNA vérifie également l’intégrité et l’état de l’appareil. Un appareil compromis peut causer de sérieux dommages aux autres systèmes.

- Transparence : ZTNA offre aux utilisateurs une expérience transparente et une gestion fluide des connexions. Le VPN peut être difficile à utiliser et a tendance à générer des appels au support.

- Contrôle granulaire : ZTNA propose un accès segmenté aux données des applications, alors que le VPN accorde généralement un accès étendu au réseau dès que l’authentification est terminée. C’est exactement ce que recherchent les attaquants : une fois dans le réseau, ils disposent de suffisamment de temps pour passer d’un appareil à l’autre. Une seule authentification réussie peut leur ouvrir l’accès à des milliers d’appareils.

Le VPN est une technologie développée il y a plus de 20 ans et commence à montrer ses limites. Il a été conçu à l’origine pour étendre des réseaux de confiance et relier les employés d’une entreprise dans un réseau unifié. Aujourd’hui, cependant, les applications cloud sont utilisées par un grand nombre d’utilisateurs qui se connectent depuis plusieurs appareils, ce qui fait de la VPN un choix vulnérable et peu sûr. Les attaquants exploitent ces faiblesses à maintes reprises, si bien que les vulnérabilités liées au VPN représentent désormais un risque sérieux pour les entreprises.

Quelles applications ZTNA peut-il protéger ?

ZTNA protège les applications connectées hébergées dans les réseaux de l’entreprise ou disponibles dans le cloud public. Cela inclut des applications telles que des wikis, Jira ou tout autre type de référentiels ou d’outils de ticketing. ZTNA ne protège pas les applications qui n’appartiennent pas au client.

Composants de ZTNA

Sophos ZTNA se compose de trois éléments principaux :

- Sophos Central : fournit une plateforme de gestion cloud pour tous les produits Sophos, y compris Sophos ZTNA. Elle est prête pour le cloud et simplifie le déploiement, la gestion des règles et la génération de rapports.

- Sophos ZTNA Gateway : un appliance virtuel qui protège les applications connectées sur site ou dans le cloud public, avec une prise en charge initiale d’AWS et de VMware ESXi, et prochainement d’Azure, d’Hyper‑V et de Nutanix.

- Sophos ZTNA Client : offre une connectivité transparente aux applications, basée sur l’identité de l’utilisateur final et l’état de l’appareil. Il est simple à déployer et récupère les informations sur l’état de l’appareil auprès de Windows Security Center. Il prendra d’abord en charge Windows, puis, dans un second temps, macOS, Linux et les systèmes d’exploitation mobiles iOS et Android.

Quand Sophos ZTNA sera-t-il disponible ?

Sophos a déjà lancé le programme d’accès anticipé (Early Access Program) pour Sophos Zero Trust Network Access (ZTNA). La première phase permet un accès sans client aux applications Web, telles que les CRM et les outils de ticketing (par exemple JIRA). La phase suivante apportera de nouvelles améliorations, notamment un client Windows avec déploiement intégré aux côtés d’Intercept X, Synchronized Security pour l’état de santé des appareils, des fournisseurs d’identité supplémentaires et une passerelle AWS.

Licences et tarification

Comme pour les autres produits Sophos Central, ZTNA est facturé par utilisateur et non par appareil. Un utilisateur disposant de plusieurs appareils n’a donc besoin que d’une seule licence. Au lancement, une version d’essai gratuite sera également proposée afin de permettre aux organisations de tester le produit en profondeur avant de décider d’acheter des licences.