Sophos SFOS SQL Injection Lücke geschlossen

Im Sophos Firewall OS wurde eine Sicherheitslücke entdeckt, die auch aktiv ausgenutzt wurde. Sophos hat den Hotfix bereits verteilt, dennoch müssen Firewall-Administrierende alle lokalen Passwörter ändern.

Was ist passiert?

Es wirkt auf den ersten Blick widersprüchlich, wenn eine Firewall, die die eigene IT-Infrastruktur schützen soll, selbst verwundbar ist. In der Praxis gilt jedoch: Jedes System, auf dem Software läuft, kann Sicherheitslücken enthalten – oft wurden diese einfach noch nicht entdeckt.

Am 22. April 2020 um 20:29 Uhr meldete ein Benutzer Sophos eine Zero-Day-Sicherheitslücke. Zu diesem Zeitpunkt lief die Attacke bereits seit rund fünf Stunden. Auffällig wurde sie, weil verdächtige Aktivitäten im Admin-Portal sichtbar waren. Die Meldung an Sophos zeigte schnell Wirkung: Bereits gegen 22:00 Uhr wurden die ersten Domains blockiert. Parallel dazu konnte die Ursache identifiziert werden, und die Arbeiten an einem Hotfix liefen an. Am 25. April 2020 um 07:00 Uhr – also rund 63 Stunden nach den ersten Angriffen – wurde ein Hotfix auf alle Firewalls mit SFOS ausgerollt.

Über die Schwachstelle war es Angreifenden möglich, aus dem Internet lokale Benutzernamen inklusive Passwort-Hashes abzugreifen. Im ungünstigsten Fall hätte so Zugriff auf die Firewall erlangt werden können – vorausgesetzt, der Passwort-Hash wäre zuvor erfolgreich rekonstruiert worden. Der Vorfall unterstreicht erneut, wie wichtig es ist, konsequent auf komplexe, lange und sichere Passwörter zu setzen.

Wer ist betroffen?

Betroffen sind alle Systeme, auf denen das Sophos Firewall OS (SFOS) installiert ist – also SG Appliances, XG Firewalls und virtuelle Installationen. Diese Systeme waren potenziell gefährdet, was jedoch nicht automatisch bedeutet, dass sie kompromittiert wurden.

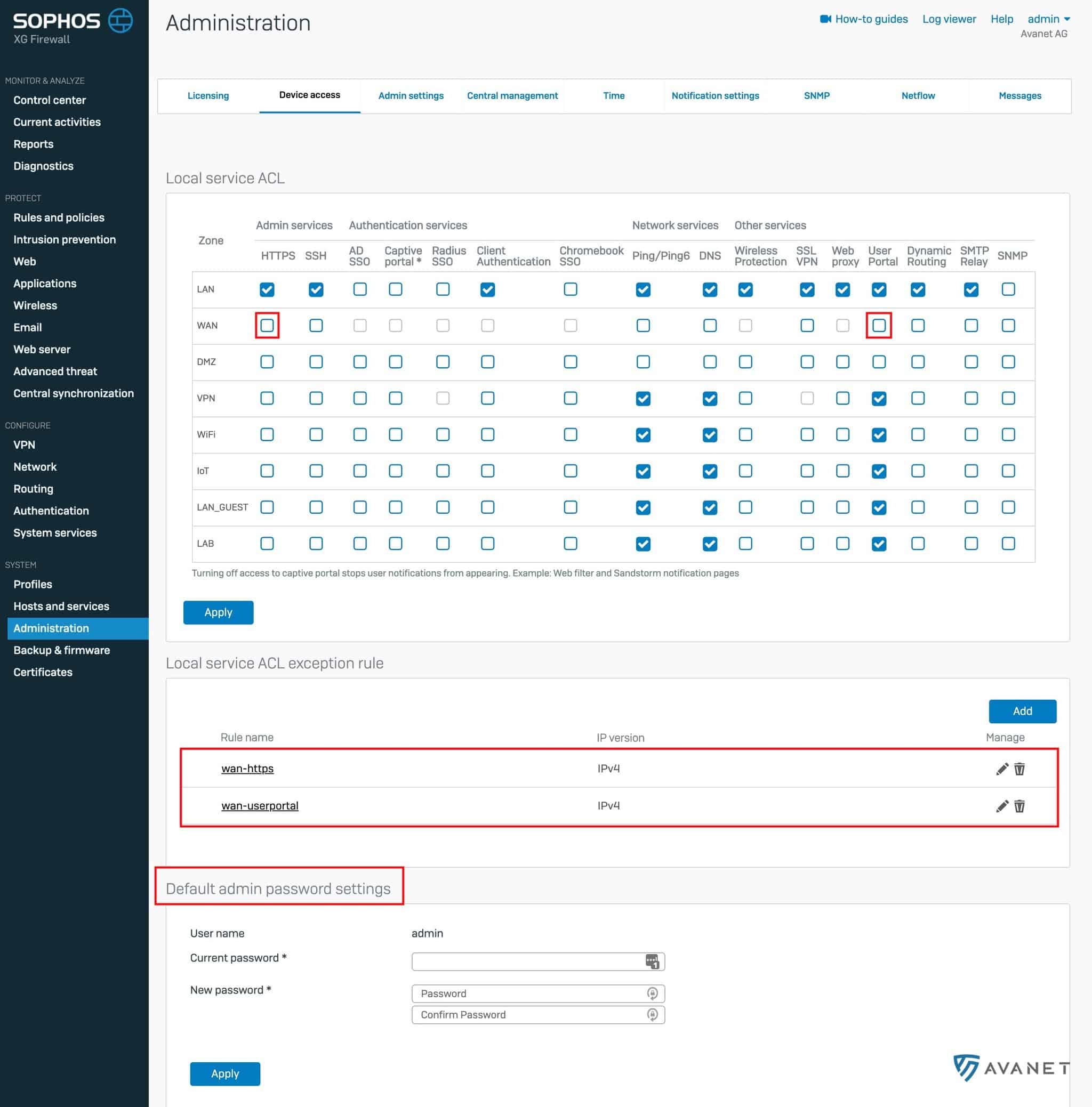

Kritisch waren insbesondere Firewalls, deren HTTPS-Admin-Service oder User-Portal aus dem Internet erreichbar war (siehe Screenshot weiter unten). Wurde die Standardeinstellung so geändert, dass ein anderer Firewall-Service – etwa SSL-VPN – auf demselben Port wie eines der Portale lauscht, war auch diese Konfiguration betroffen.

Was muss gemacht werden?

Der Trojaner namens Asnarök nutzte eine zuvor unbekannte (Zero-Day) Pre-Auth-SQL-Injection-Schwachstelle. Sophos empfiehlt dringend, alle lokalen Passwörter auf der Firewall zu ändern. Gemeint sind das Admin-Passwort sowie alle weiteren Passwörter von Benutzenden, die direkt auf der Firewall angelegt wurden. Accounts, die beispielsweise aus einem Active Directory auf die Firewall synchronisiert werden, sind davon nicht betroffen.

- Admin Passwort ändern (Superadmin Passwort der Firewall)

- Firewall neu starten

- Alle anderen lokalen Passwörter ändern

Bei Kundinnen und Kunden mit Wartungsvertrag wurde bereits sichergestellt, dass alle notwendigen Schritte durchgeführt wurden.

- Auf dem Screenshot ist ersichtlich, welche Checkboxen nicht aktiviert sein sollten – über diese lässt sich der Zugriff aus dem Internet auf die Firewall freischalten.

- Weiter unten können manuelle Regeln definiert werden, sodass der Zugriff auf die Firewall beispielsweise nur von einer bestimmten IP-Adresse erlaubt ist. Das erhöht die Sicherheit deutlich.

- Am unteren Rand ist schliesslich zu sehen, wo das Admin-Passwort geändert werden kann.

Hotfix

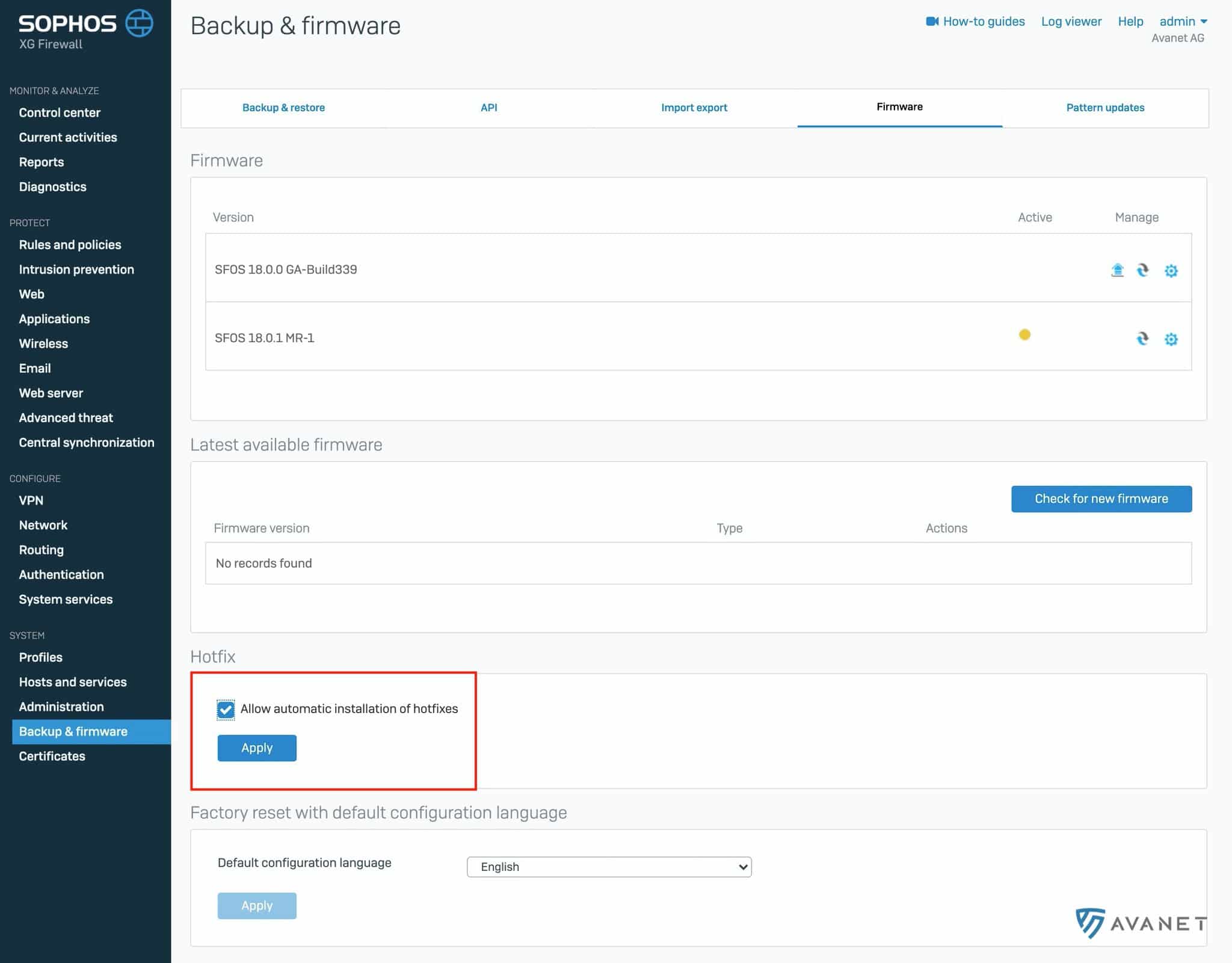

Sophos hat den Hotfix, der die Sicherheitslücke schliesst, über das Autoupdate verteilt. Die automatische Installation von Updates ist standardmässig aktiviert.

Den Patch haben alle Firewalls mit SFOS 17.x oder höher erhalten. Sollte eure Firewall noch mit Version 15 oder 16 betrieben werden, ist diese ebenfalls betroffen und muss unbedingt aktualisiert werden.

Mehr Informationen

Wer unseren Blog öfter liest, weiss, dass wir uns tagtäglich mit Sophos-Produkten beschäftigen und mit Dienstleistungen sowie Support in diesem Umfeld unser Geld verdienen. Auch wenn man sprichwörtlich nicht in die Hand beissen sollte, die einen füttert, versuchen wir bewusst, die Dinge nicht durch eine rosarote Brille zu betrachten. Wir schreiben, was wir denken, und dazu können selbstverständlich auch kritische Worte gehören. Deshalb hier, ohne etwas schönzureden, wie immer unser ehrliches Fazit:

Sophos hat aus unserer Sicht sehr schnell und transparent informiert. Viele andere Hersteller halten sich oft sehr bedeckt und man erfährt nie wirklich, was passiert ist.

Sophos hat die Community innert kurzer Zeit mit einem KB-Artikel und einem Blogpost informiert. Wir als Sophos Partner haben am Sonntag ebenfalls eine E-Mail erhalten, sogar in achtfacher Ausführung. Die Informationen wurden somit zuerst direkt vom Hersteller veröffentlicht und nicht ausschliesslich über Newsseiten verbreitet – was im Sicherheitsumfeld nicht selbstverständlich ist.

In der Knowledge Base finden sich sämtliche Details zum Vorfall und zu den empfohlenen Schritten. Dieser Blogbeitrag konzentriert sich auf die wichtigsten Punkte, die in vielen Fällen bereits ausreichen.