Sophos Firewall Feature Request 2024

Nosotros trabajamos a diario con Sophos Firewall, y nuestros clientes también nos transmiten una y otra vez qué funciones de seguridad y de manejo echan en falta. A partir de estas experiencias y comentarios hemos elaborado una lista detallada. Ahora resumimos este feedback en el Sophos Firewall Feature Request.

Soporte para Let’s Encrypt

Esta es la función más solicitada, y muchos llevan más de tres años esperándola. Con la versión 21, prevista aproximadamente para octubre, esta función por fin estará incluida.

Renombrar objetos

Actualmente, lamentablemente no es posible renombrar ciertas cosas en el firewall. Aquí algunos ejemplos:

- Conexiones IPsec de sitio a sitio

- Zonas

- Servidor DHCP

- Reglas IPS

Esta función sería extremadamente útil para mantener las configuraciones más claras y organizadas.

Si, por ejemplo, se quiere renombrar una conexión VPN site-to-site, hay que eliminarla y volver a crearla solo para cambiar el nombre.

GUI responsive

Con la actualización a la versión 20, la GUI se optimizó algo para monitores widescreen con el fin de reducir el espacio en blanco. Este ya era un Sophos Firewall Feature Request muy habitual.

Sin embargo, nuestros clientes desean una interfaz totalmente responsiva que también se vea bien en tabletas y dispositivos móviles. Especialmente en monitores pequeños y con resolución 4K, todavía hay margen de mejora.

Rendimiento del backend

La GUI es lenta, especialmente en los modelos de firewall más pequeños, donde los dispositivos a menudo reaccionan con mucha lentitud, sobre todo al guardar reglas de firewall. Aquí sigue habiendo mucho margen de optimización para mejorar la experiencia de usuario.

Un ejemplo: guardar una regla de firewall en un XGS 126 con SFOS v20 tarda demasiado.

El tiempo de carga de las interfaces es similar, y el dashboard tarda aproximadamente el doble.

Agrupación de reglas NAT

Es posible agrupar reglas de firewall para organizarlas mejor. Sin embargo, esta función falta en las reglas NAT. También aquí una opción de agrupación sería un Sophos Firewall Feature Request razonable.

Clonar reglas NAT

Aunque la función para clonar reglas de firewall ya existe, esta útil opción falta para las reglas NAT. Sería muy útil que también pudieran clonarse las reglas NAT para crear configuraciones con mayor rapidez y eficiencia. Este es un Sophos Firewall Feature Request que nuestros clientes mencionan con frecuencia.

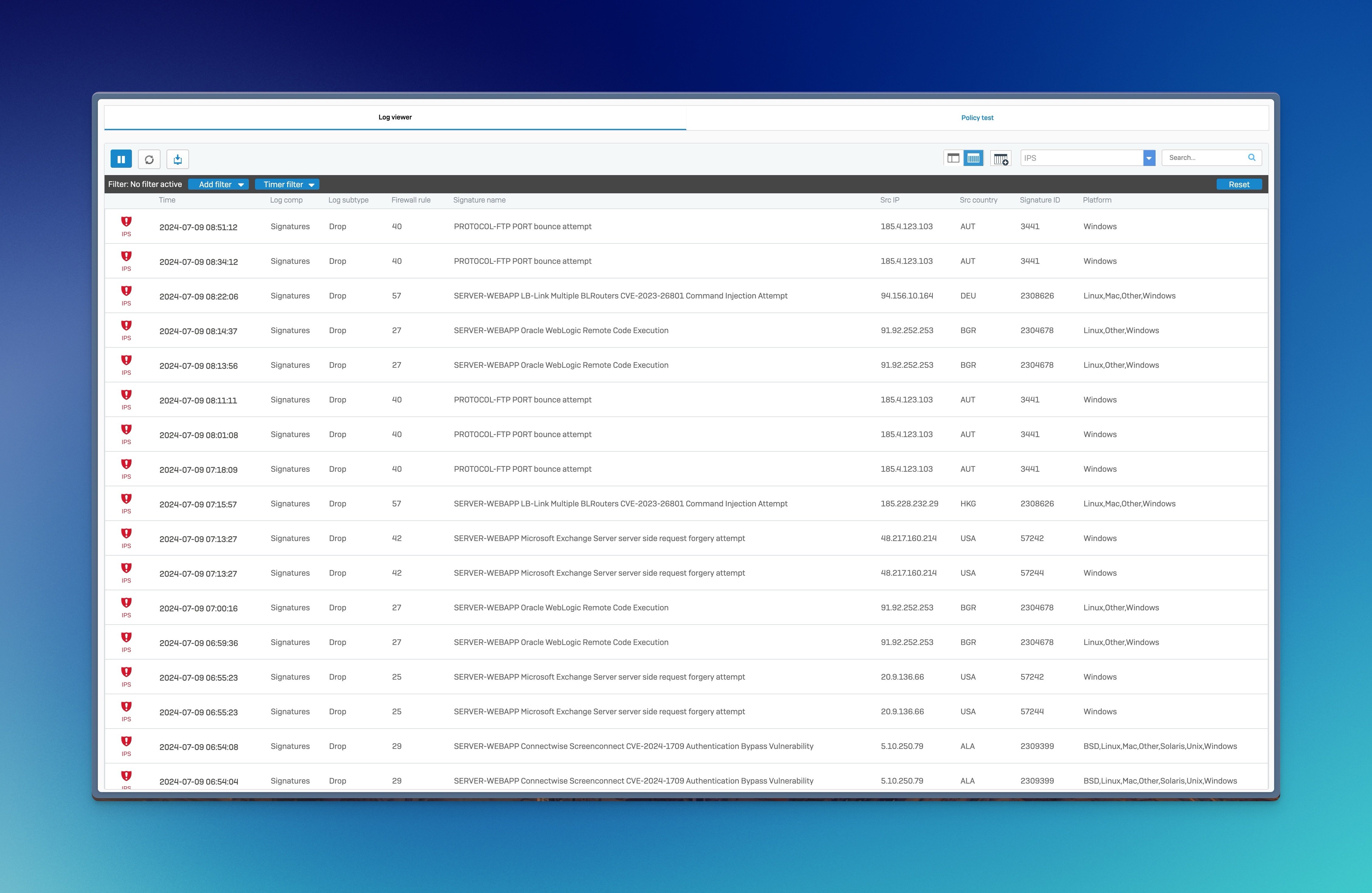

Personalizar y guardar el Log Viewer

El Log Viewer permite añadir o eliminar columnas para mostrar los logs con mayor claridad. Sería útil que estos ajustes pudieran guardarse, de modo que al abrir de nuevo el Log Viewer se cargue directamente la vista de columnas preferida.

Prueba de velocidad integrada

Un Speedtest integrado, que pueda ejecutarse directamente desde el firewall, ocupa un lugar destacado en la lista de deseos de muchos usuarios. Otros fabricantes ya ofrecen esta función, que permite realizar Speedtests a través de distintas interfaces directamente desde el firewall o programarlos.

Ocultar advertencias en el dashboard

En el dashboard se muestran advertencias o alarmas, pero no se pueden ocultar. Muchos usuarios desean poder marcar estos mensajes como vistos para que no se muestren permanentemente.

Importar varios objetos simultáneamente

La capacidad de importar varios objetos simultáneamente sería una valiosa adición. Actualmente, se pueden importar listas de IP, pero no listas de URL ni varias redes. Esta función contribuiría significativamente a la eficiencia, especialmente para excepciones en servicios de Microsoft, donde deben listarse muchas redes o URL.

Enlaces a las notas de la versión del firmware

Para las actualizaciones de firmware de RED o Access Points, actualmente solo hay un botón de “Instalar” en el backend, sin información detallada disponible sobre los cambios. Esto plantea a los administradores el problema de no saber qué cambios o mejoras trae el nuevo firmware. Es especialmente problemático porque no existe la posibilidad de hacer rollback si aparecen problemas después de la instalación.

Un enlace directo a las release notes sería, por tanto, un Sophos Firewall Feature Request muy práctico. Así se podrían revisar los cambios antes de la instalación y valorar mejor qué riesgos o ventajas aporta la actualización. Actualmente hay que buscar los detalles en la Sophos Community, lo que vuelve a costar tiempo.

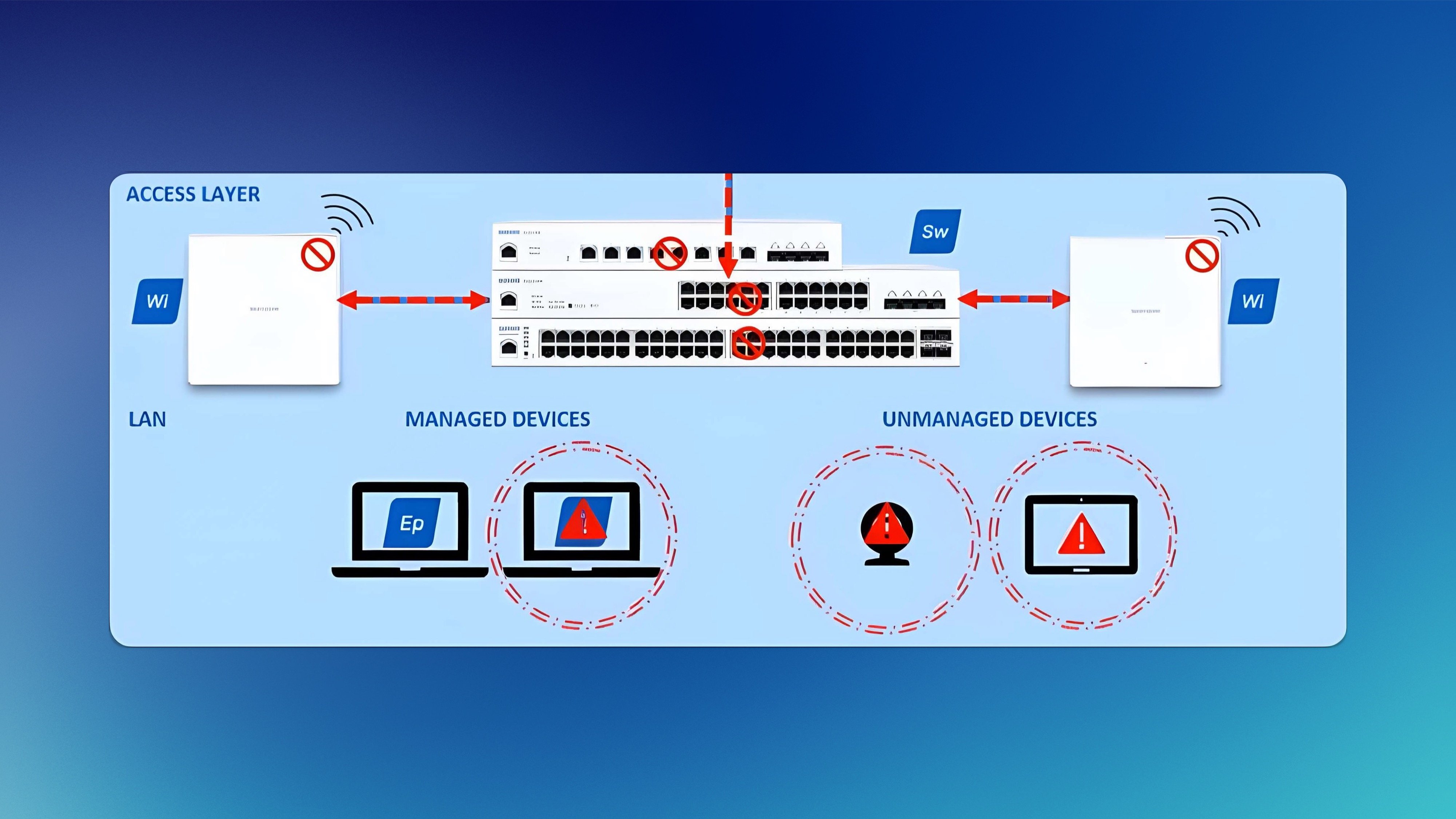

Auto Block attack

Una función relacionada que se puede imaginar bien es el mecanismo de seguridad de contraseñas que activa un bloqueo temporal cuando hay demasiados intentos de inicio de sesión fallidos. Este mecanismo es conocido por la mayoría de los administradores y ya se utiliza en Sophos Firewall.

Este mecanismo bloquea el inicio de sesión después de un cierto número de intentos fallidos y bloquea el acceso durante un período de tiempo definido. Una funcionalidad similar para el firewall sería extremadamente útil para bloquear automáticamente las direcciones IP si se detectan múltiples actividades sospechosas en un corto período de tiempo.

Fail2Ban utiliza un método similar: revisa logs y bloquea direcciones IP que muestran determinados patrones predefinidos de ataques o actividades sospechosas. De este modo, Fail2Ban protege los sistemas frente a ataques de fuerza bruta y otras amenazas bloqueando automáticamente a los atacantes.

Es evidente que una función de bloqueo automático de este tipo también sería extremadamente útil para Sophos Firewall. Actualmente, el Intrusion Prevention System (IPS) detecta actividades sospechosas y las bloquea, pero el atacante puede repetir sus intentos continuamente. Cada actividad sospechosa genera una notificación, y el administrador debe intervenir manualmente para bloquear la dirección IP.

Un modo de bloqueo automático, en el que el administrador pueda configurar que una dirección IP se bloquee durante 15 minutos, una hora o incluso más tiempo, aumentaría significativamente la eficiencia y la seguridad. Si el firewall detecta varias actividades sospechosas de una dirección IP específica en un minuto, sería sensato bloquear automáticamente esta IP durante un cierto período. El administrador podría mantener la lista negra en cualquier momento y eliminar la dirección si fuera necesario.

Con la introducción de un módulo de bloqueo automático de este tipo, el firewall protegería aún más eficazmente contra ataques repetidos y, al mismo tiempo, reduciría el esfuerzo administrativo para el administrador.

Entonces volvería a ser una lucha máquina contra máquina, porque actualmente la mayoría de los intentos de ataque los realizan bots o sistemas automatizados. Detrás de Sophos Firewall, sin embargo, hay un administrador que debe ocuparse manualmente de estos eventos para impedir más solicitudes.

Bad IP Blocker Feeds

En la próxima versión 21 de Firewall debería ser posible implementar listas predefinidas para bloquear el acceso a direcciones IP peligrosas. Esto significa que si alguien desde dentro intenta acceder a una IP peligrosa ya conocida, ese acceso se bloqueará automáticamente. En futuras versiones, estas listas se complementarán con proveedores externos. Lamentablemente, sin embargo, solo se comprueban las conexiones salientes contra estas listas.

Una gran ampliación sería añadir feeds al firewall que contengan listas de IP para bloquear también IPs peligrosas conocidas en conexiones entrantes. Esto podría aplicarse a reglas NAT, solicitudes VPN, solicitudes al User Portal y otros servicios.

En la Web Application Firewall ya existe una función similar llamada “Block clients with bad reputation”, que hace lo siguiente:

Bloquea clientes que tienen mala reputación según listas negras en tiempo real (RBLs) e información GeoIP. Omitir consultas remotas para clientes con mala reputación puede mejorar el rendimiento. Para RBLs, Sophos Firewall utiliza Sophos Extensible List (SXL) y SORBS. Para GeoIP utiliza Maxmind. Sophos Firewall bloquea clientes que entran en las categorías A1 (proxies anónimos o servicios VPN) y A2 (ISPs por satélite).

El deseo sería, por tanto, poder suscribirse a feeds RBL propios, por ejemplo de fabricantes reconocidos o también de GitHub.

Una ampliación así aumentaría significativamente la seguridad del firewall y de sus servicios, al proteger eficazmente frente a amenazas conocidas no solo las conexiones salientes, sino también las entrantes.

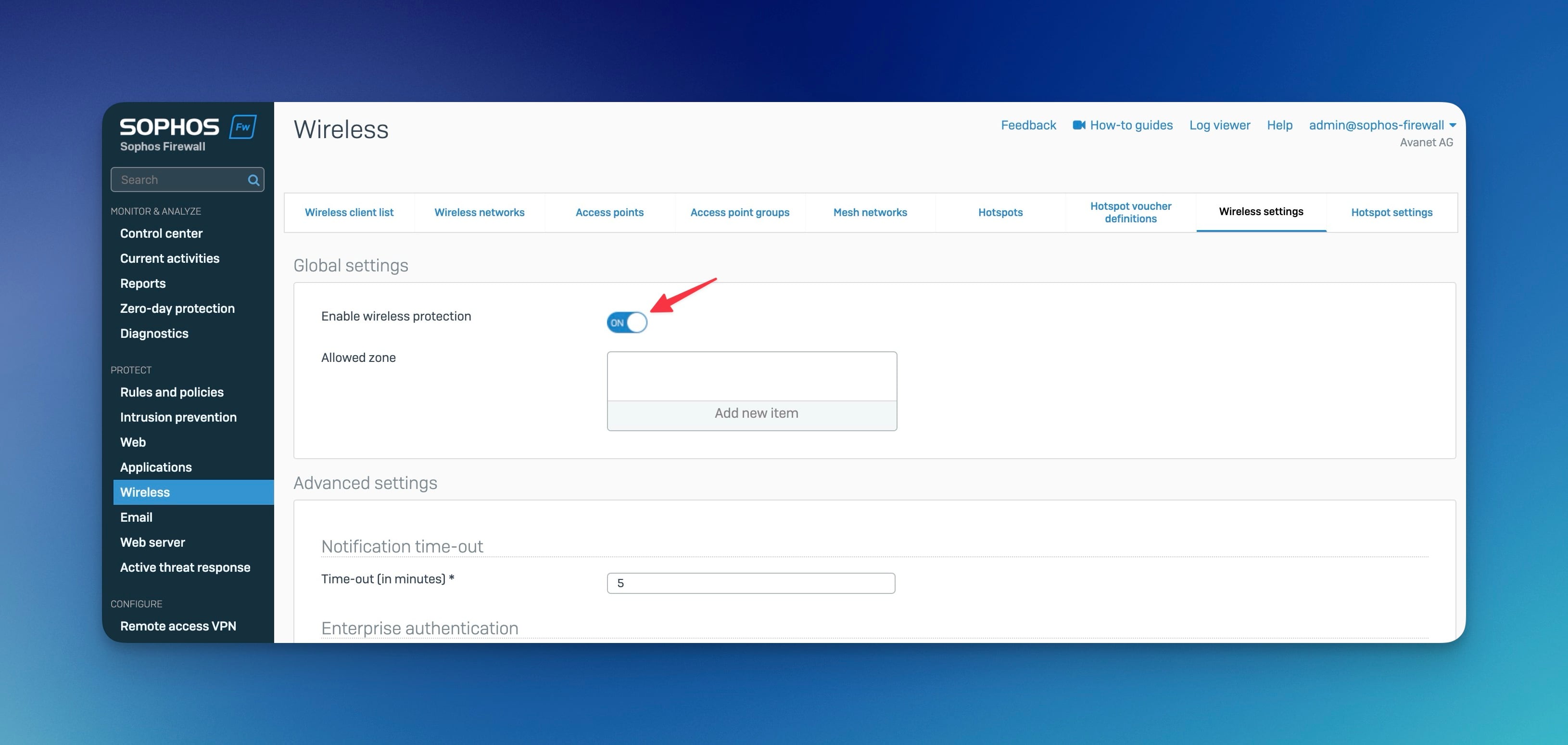

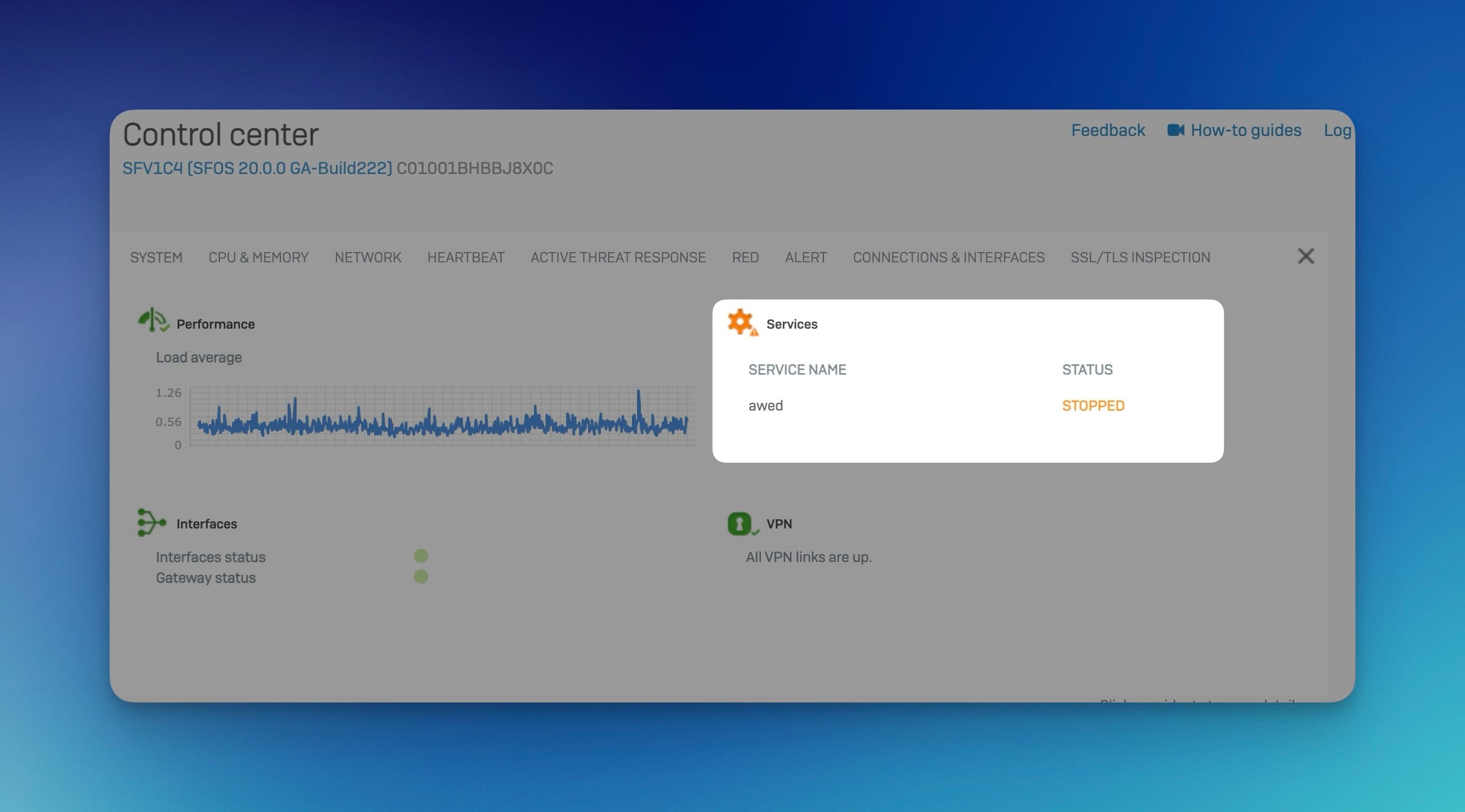

Desactivar Wireless Service

Aunque existe la opción de desactivar el Wireless Service, esto se muestra como un error. En el dashboard aparece una advertencia:

Esto significa que, incluso si el administrador desactiva deliberadamente el servicio para ahorrar recursos o por otros motivos, el firewall lo interpreta como un problema y muestra un mensaje de error. Por tanto, sería deseable contar con una forma de desactivar el Wireless Service sin que aparezca como error en el dashboard.

Comentarios para nosotros

En este artículo hemos reunido los Sophos Firewall Feature Requests más habituales que hemos recopilado en los últimos meses. Hemos tenido en cuenta tanto los deseos de nuestros clientes como las funciones que nos ayudarían a configurar y mantener con mayor eficiencia los numerosos firewalls de clientes.

Si tienes más sugerencias o deseos, puedes enviarnos tu feedback a través del formulario de contacto. Actualizaremos este blogpost con regularidad para reflejar siempre las necesidades y requisitos más actuales.

La Roadmap tampoco es una garantía

Nunca se debería comprar un producto solo porque un fabricante prometa que la función deseada se añadirá más adelante mediante una actualización.

Con Sophos no es diferente. La Roadmap es más o menos tan fiable como la previsión meteorológica o los horóscopos. Se añaden y eliminan features, se presentan servicios en roadshows o se escriben cosas en las fichas de producto con la referencia (coming soon), ¡y todo eso todavía no significa nada! Podría escribir un post aparte sobre los anuncios de Sophos que nunca llegaron a materializarse. Además, por desgracia, Sophos tampoco es uno de esos fabricantes que escucha a los usuarios y luego desarrolla funciones en consecuencia; eso sería completamente absurdo. Mejor perseguir el siguiente hype de los analistas de Gartner, lo que quieren oír los accionistas, o mirar a la competencia.

Creo que con esto todo debería estar claro y he ahogado las falsas esperanzas de raíz.