Mise à jour Sophos SFOS : nouvelles fonctionnalités dans v18.0.3 MR3

Les administrateurs qui ont déjà mis à jour leur XG Firewall vers 17.5 MR13 et MR14 attendaient cette mise à jour depuis un certain temps. Mais pour tous les autres également, v18 MR3 apporte, en plus de 34 correctifs, quelques nouvelles fonctionnalités.

Mise à niveau vers v18

Actuellement, Sophos continue de maintenir deux versions distinctes de SFOS. Il y a v17.5 (MR6 - MR14.1) et version 18 (MR1 et MR2).

Les utilisateurs d’un XG 85 ou XG 105 ne peuvent pas passer à v18 faute de mémoire RAM suffisante. C’est pourquoi ces appliances firewall sont également en fin de commercialisation et disposent de modèles successeurs. Pour les clients équipés de ces anciens appareils, Sophos continue de maintenir v17.5 à jour, au moins en ce qui concerne les correctifs et les mises à jour de sécurité.

Pour profiter des dernières fonctionnalités, il serait recommandé de passer aux nouveaux modèles compatibles avec v18. Afin de faciliter cette décision aux clients disposant d’équipements plus anciens, Sophos propose jusqu’à la fin de l’année une offre de renouvellement grâce à laquelle vous obtenez 50 % du nouveau matériel firewall gratuitement. L’autre possibilité serait simplement d’attendre le deuxième trimestre 2021… (SPOILER : une nouvelle série matérielle devrait arriver. 🤫)

Pour les firewalls compatibles avec v18, la mise à jour n’a toutefois pas été si simple. Jusqu’à présent, il n’existait un chemin de migration fonctionnel vers la version 18 que pour les systèmes en 17.5 MR6 à MR12. Ceux qui avaient déjà installé MR13 ou MR14 entre-temps se retrouvaient, lors d’une mise à jour manuelle vers v18, face à un factory reset et perdaient l’intégralité de leur configuration.

Avec v18 MR3, un chemin de mise à niveau existe de nouveau. Nous constatons également, chez nos clients en v17.5, que la mise à jour vers v18 est proposée automatiquement sur le firewall pour la première fois. Sophos est donc confiant et a accumulé suffisamment d’expérience avec v18 pour rendre cette mise à jour disponible à tous les clients.

Nos expériences avec v18 et v18 MR3 sont également très positives. Nous recommandons donc une mise à niveau vers v18. 🙌

Pourquoi v18 est une très bonne release

- SFOS v18 apporte plusieurs nouvelles fonctionnalités

- Avec SFOS v18, il y a aussi de nouvelles fonctions pour Central Firewall Management

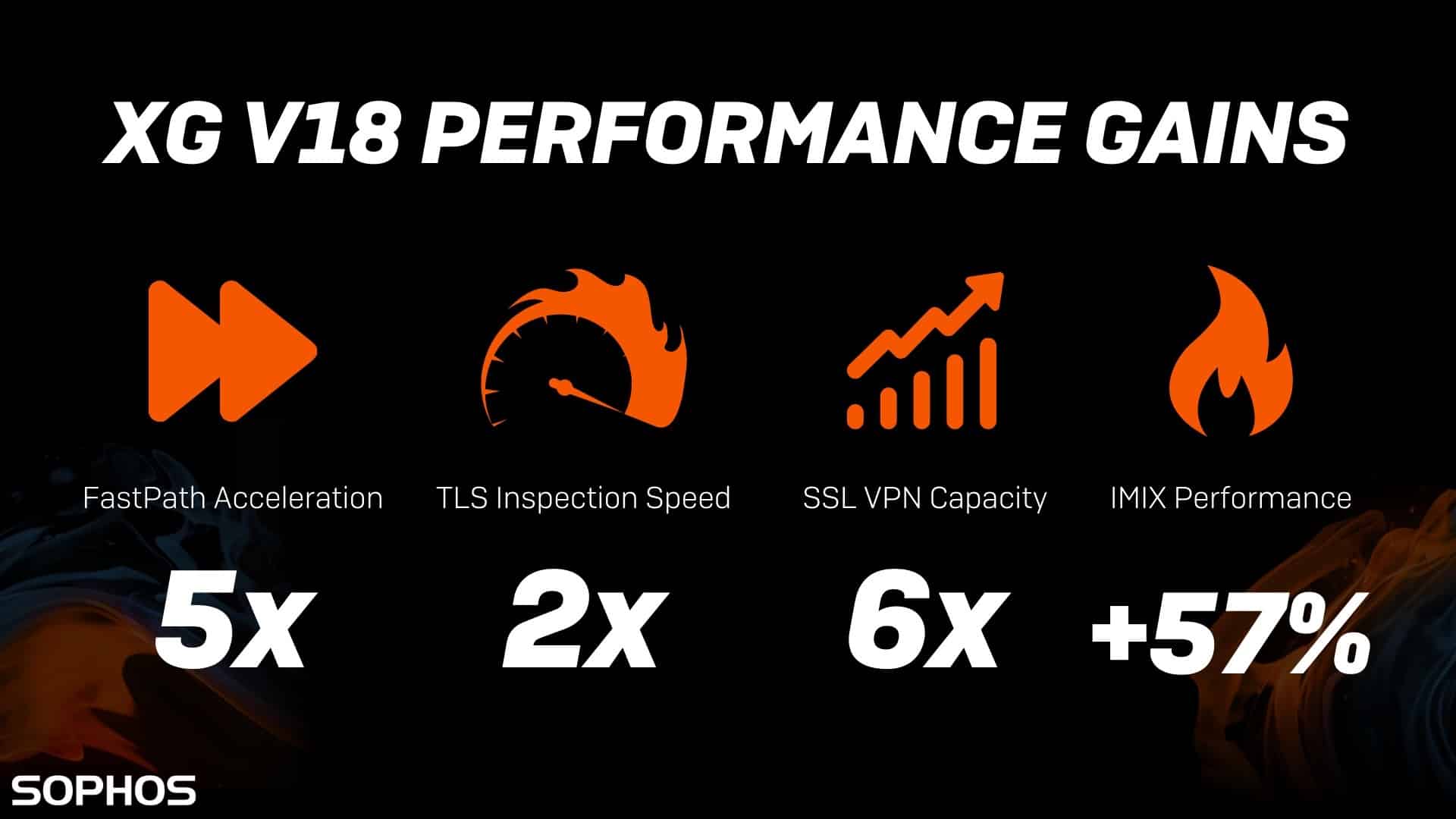

La même appliance firewall est devenue nettement plus rapide avec la mise à jour logicielle vers v18. 🚀

Sur la série 100 (XG 86 - XG 135), l’interface web est devenue nettement plus rapide, mais au final elle reste sacrément lente. 🐌

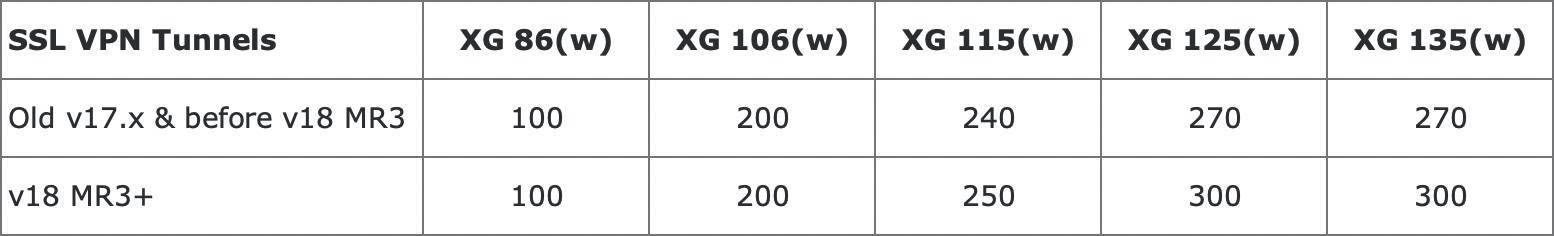

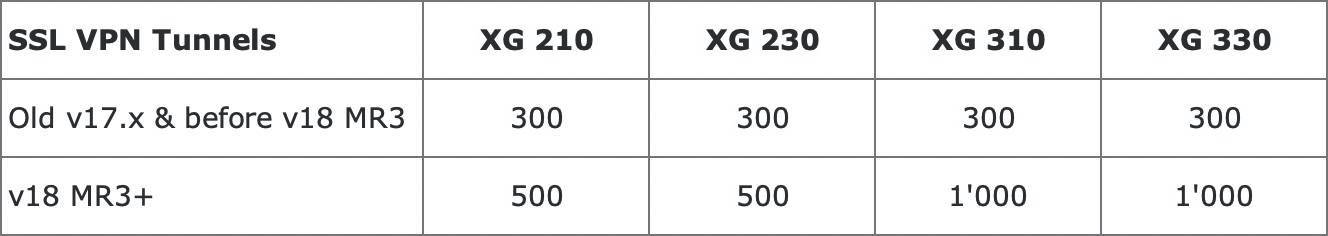

Améliorations des performances VPN

Les performances SSL VPN ont été améliorées dans v18 MR3. Les modèles matériels plus puissants prennent désormais en charge bien plus de connexions parallèles qu’avec l’ancienne version de SFOS.

Secure Storage Master Key (SSMK)

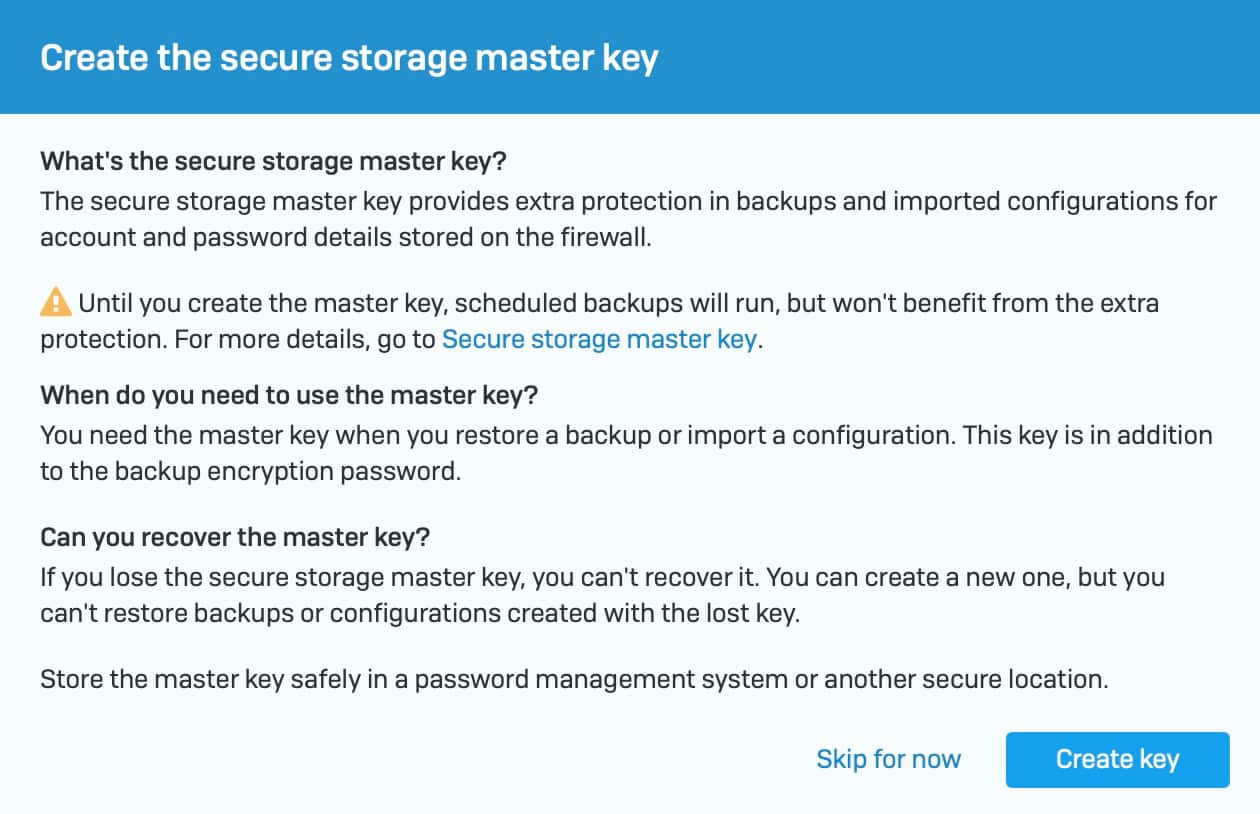

Après avoir effectué la mise à jour puis vous être reconnecté en tant qu’admin, l’affichage suivant apparaît :

Contexte de ces changements

Sophos a connu il y a quelques mois une vulnérabilité dans SFOS. Bien avant cela, il existait déjà un problème : il était possible, avec un certain effort, de lire le mot de passe administrateur à partir des fichiers de sauvegarde. C’est pour cette raison que le chiffrement des sauvegardes a lui aussi été introduit. Sophos prend ce sujet très au sérieux et a donc investi beaucoup d’efforts pour éviter qu’une telle situation ne se reproduise. La feuille de route prévue a été repoussée de six mois afin de s’occuper d’abord de la sécurité du propre système de l’éditeur. Ces incidents ont montré que même un firewall, censé protéger contre les menaces, peut lui aussi être vulnérable.

L’expression « la sécurité à 100 % n’existe pas » n’existe pas sans raison. Beaucoup de films ou de séries seraient bien ennuyeux si une telle sécurité absolue existait. 😋

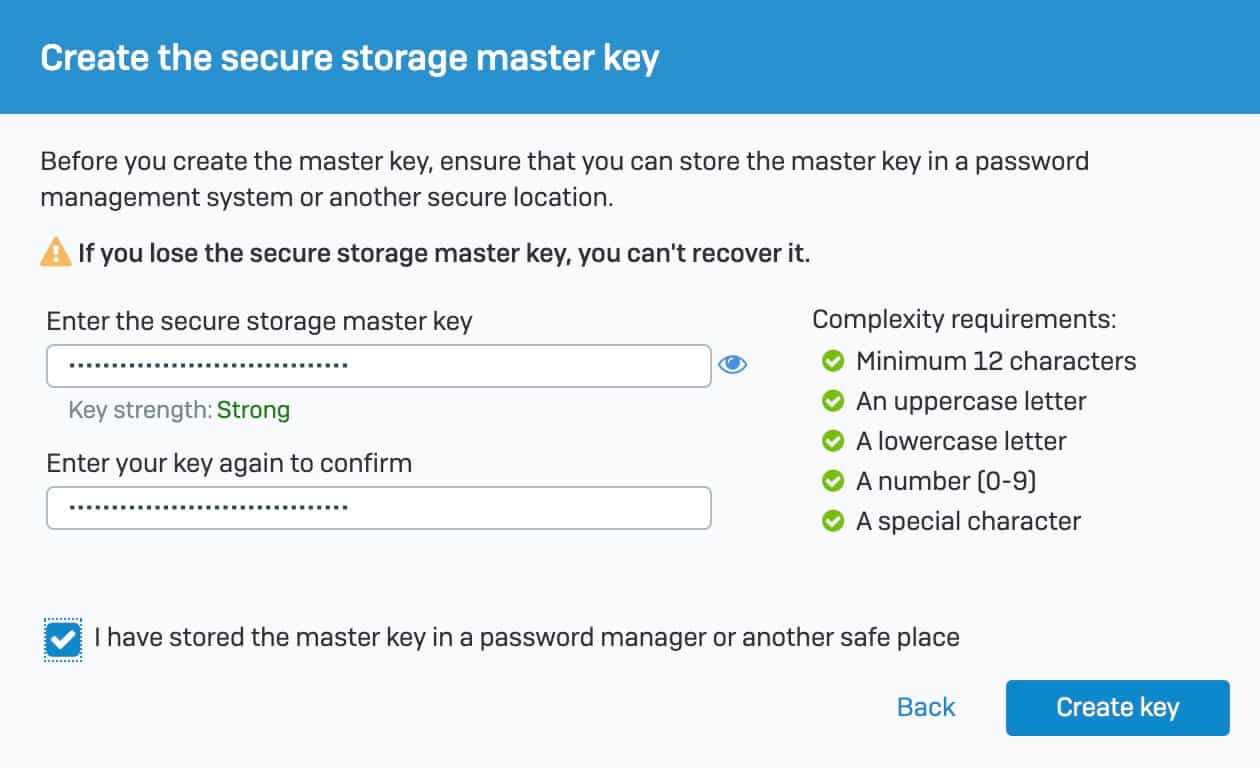

Avec v18 MR3, la Secure Storage Master Key est désormais disponible. Cette clé ne peut être créée qu’avec l’utilisateur admin. Cela ne fonctionne pas avec un autre utilisateur disposant de droits administrateur. En définissant cette nouvelle clé, des informations importantes sont chiffrées une fois de plus. Si vous voulez savoir exactement ce qui se passe ici, vous pouvez le lire dans le document Secure Storage.

Créez donc un mot de passe sûr et stockez-le également de manière sécurisée.

Désactiver le Captcha

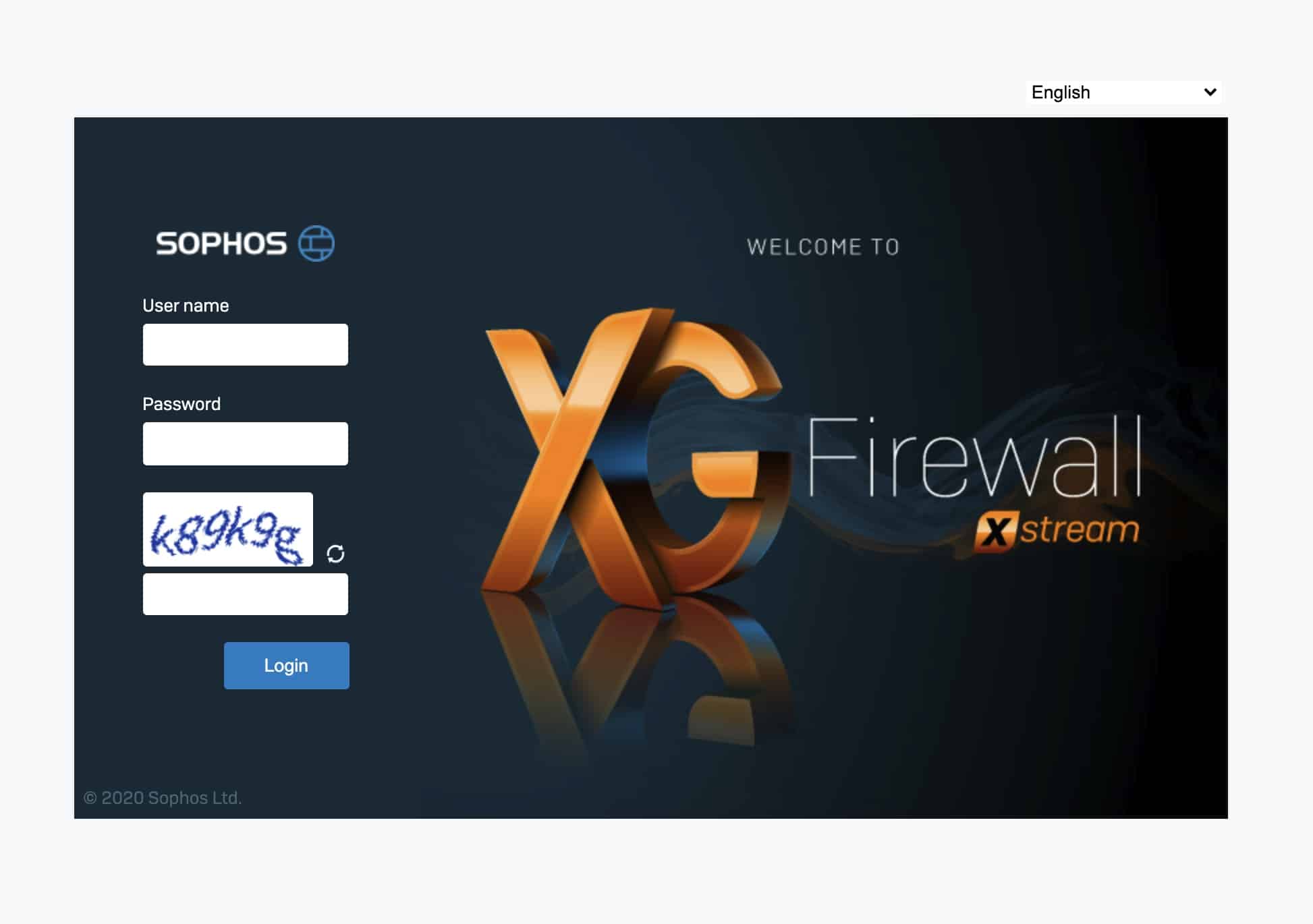

La fenêtre de connexion du firewall est équipée d’un Captcha depuis la vulnérabilité mentionnée plus haut concernant le User Portal et la connexion admin.

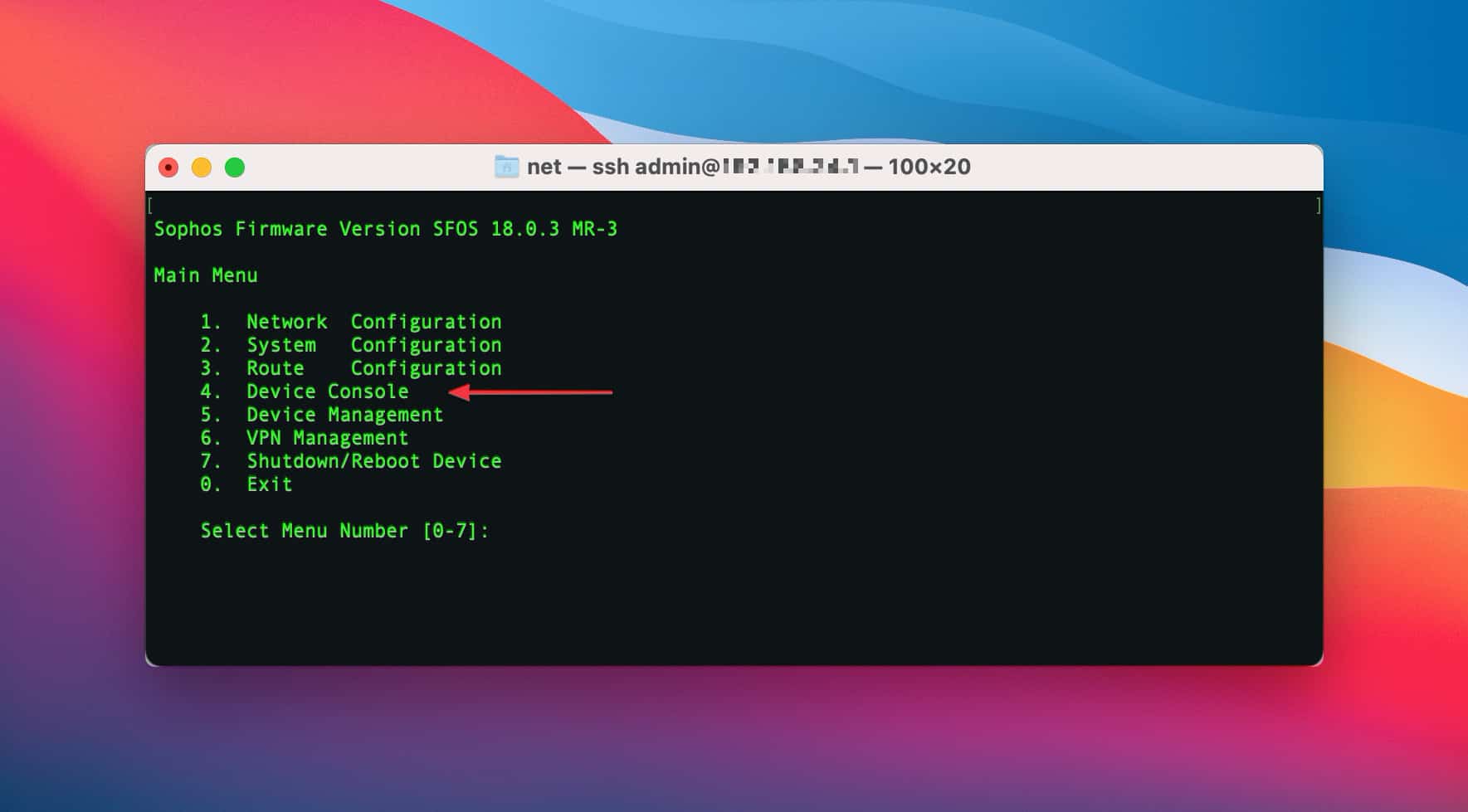

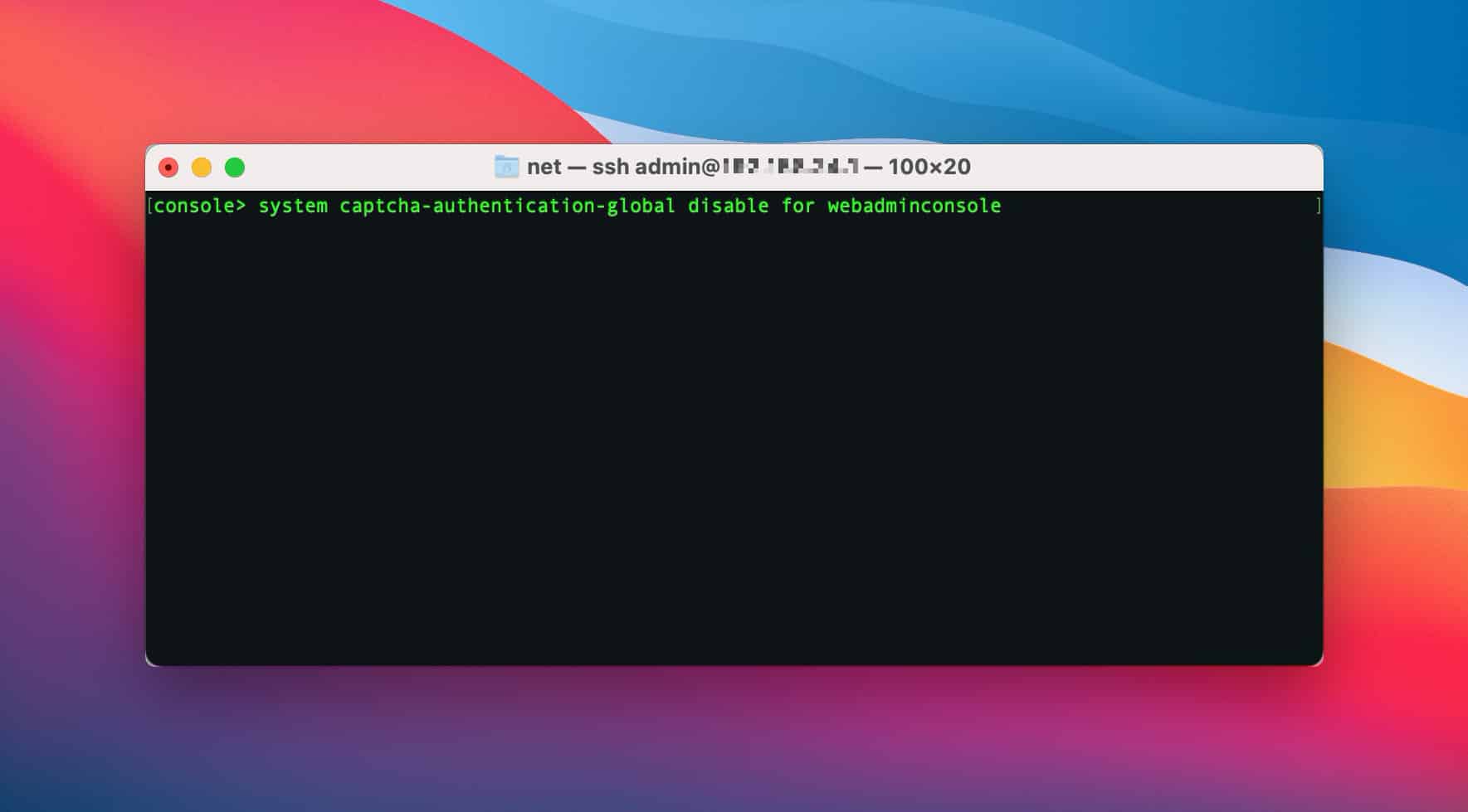

Avec MR3, cette protection contre les bots peut être désactivée. Pour cela, il faut se connecter au firewall via SSH et passer à la console en tapant 4.

Ici, vous pouvez utiliser la commande suivante pour activer, désactiver ou afficher le paramètre Captcha pour les fenêtres de connexion.

console> system captcha-authentication-global enable/disable/show for userportal/webadminconsole

Avertissements Device Access

Comme les deux fonctions précédentes, les avertissements Device Access sont eux aussi destinés à renforcer la sécurité.

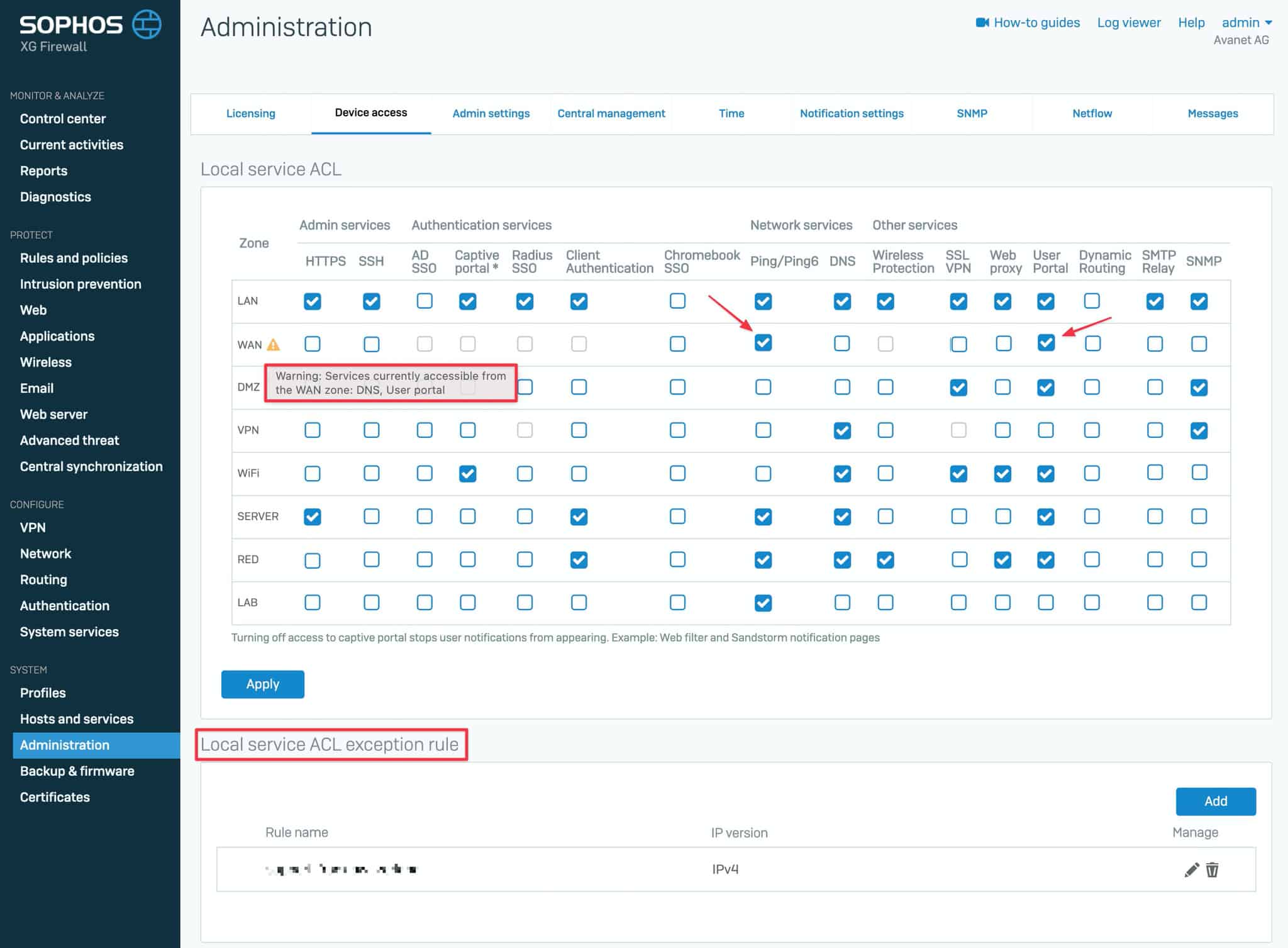

Sous le menu “Administration > Device Access”, vous pouvez définir l’accès aux services du firewall.

Ici, il faut appliquer le principe suivant : tout fermer et n’ouvrir qu’en pleine conscience. Par exemple, en cochant la case “Ping” ou “User Portal”, vous permettez à n’importe quel ordinateur dans le monde d’atteindre votre firewall via ICMP ou via le User Portal.

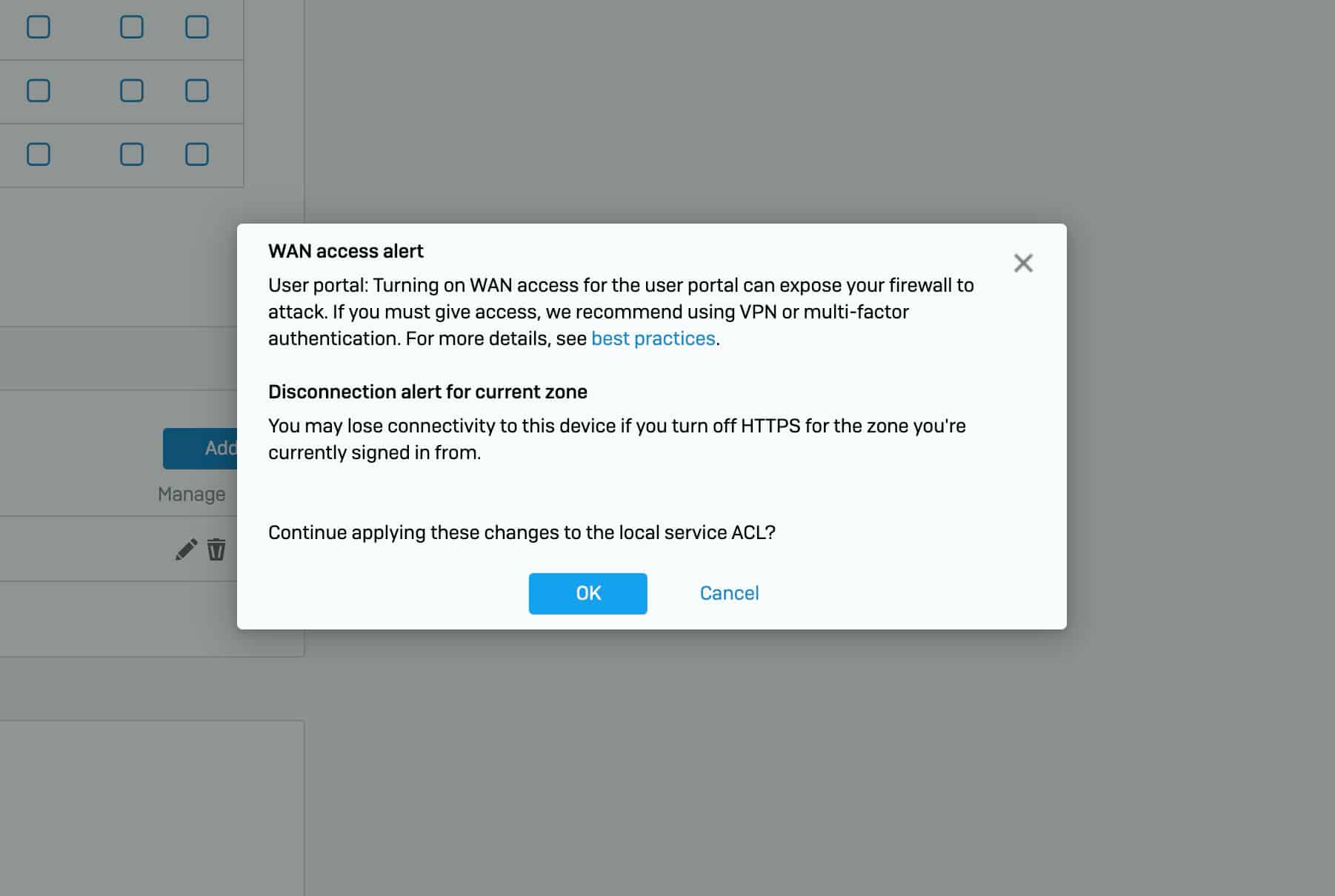

Bien sûr, vous pouvez modifier les paramètres comme auparavant. Le système affiche désormais un message d’avertissement. Cela doit vous faire prendre conscience de ce que vous ouvrez vers l’extérieur en activant une case dans la zone WAN.

Il est préférable d’utiliser la “Local service ACL exception rule” pour définir plus précisément d’où le trafic est autorisé. Par exemple, pour l’accès au User Portal, sélectionnez uniquement votre pays, ou pour le ping uniquement les IP qui sont effectivement autorisées à atteindre le firewall via ICMP.

Sophos Central Firewall Management

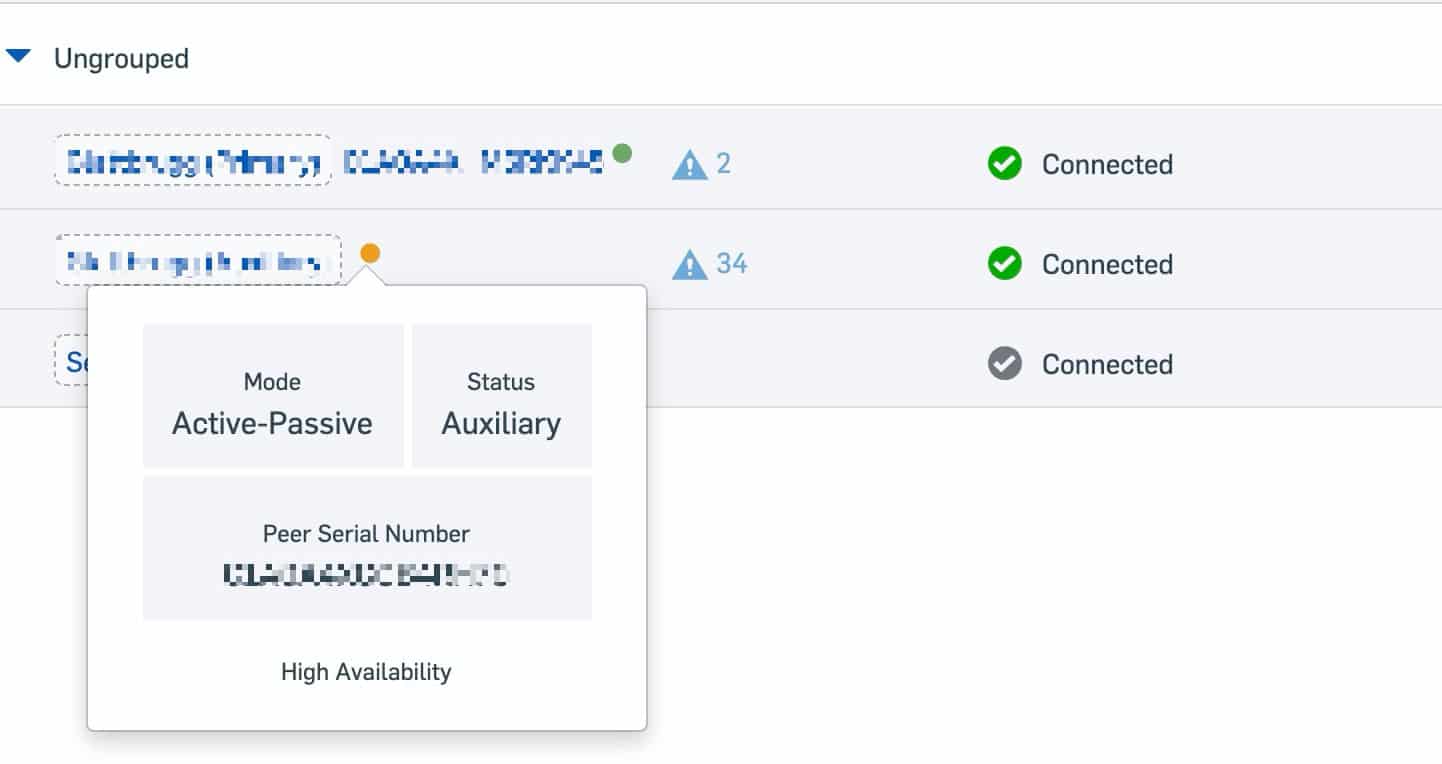

Vue du cluster High Availability

Tous les auditeurs de notre podcast savent que Central Firewall Manager est un produit dans lequel je vois beaucoup de potentiel. On sent toujours qu’il est encore en développement, mais v18 MR3 corrige un point vraiment peu esthétique.

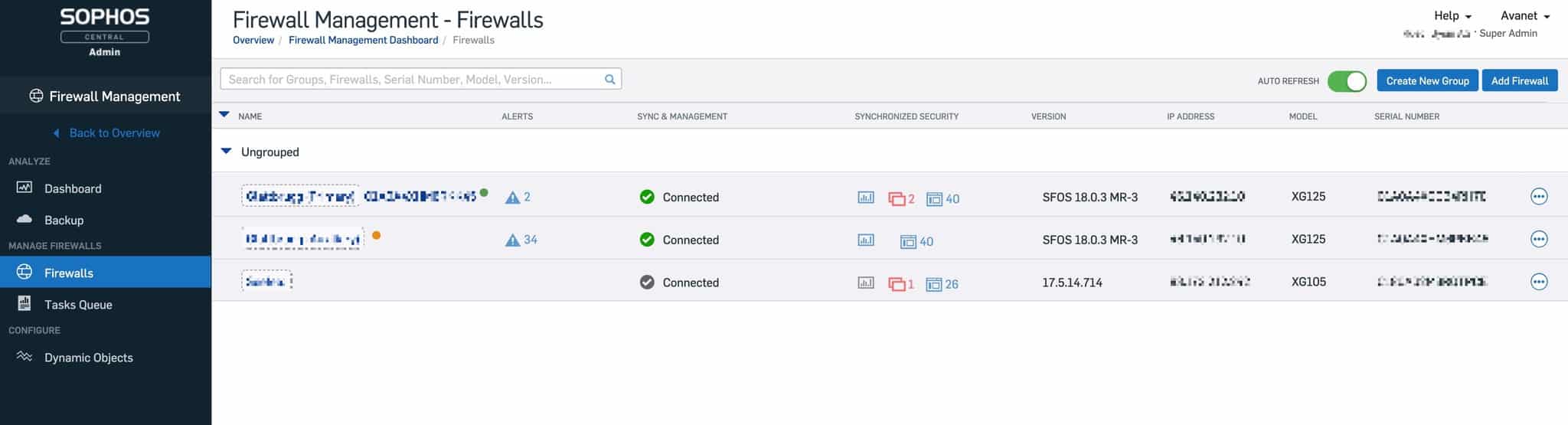

Les clusters HA ne sont plus affichés comme un appareil online et un appareil offline ; il est maintenant facile de voir quels firewalls ont été configurés pour former un cluster.

Si vous cliquez sur l’indicateur d’état avec la souris, encore plus d’informations s’affichent. Cela montre que cet appareil se trouve dans un cluster actif-passif et qu’il s’agit de l’appareil auxiliaire.

Mises à jour planifiées

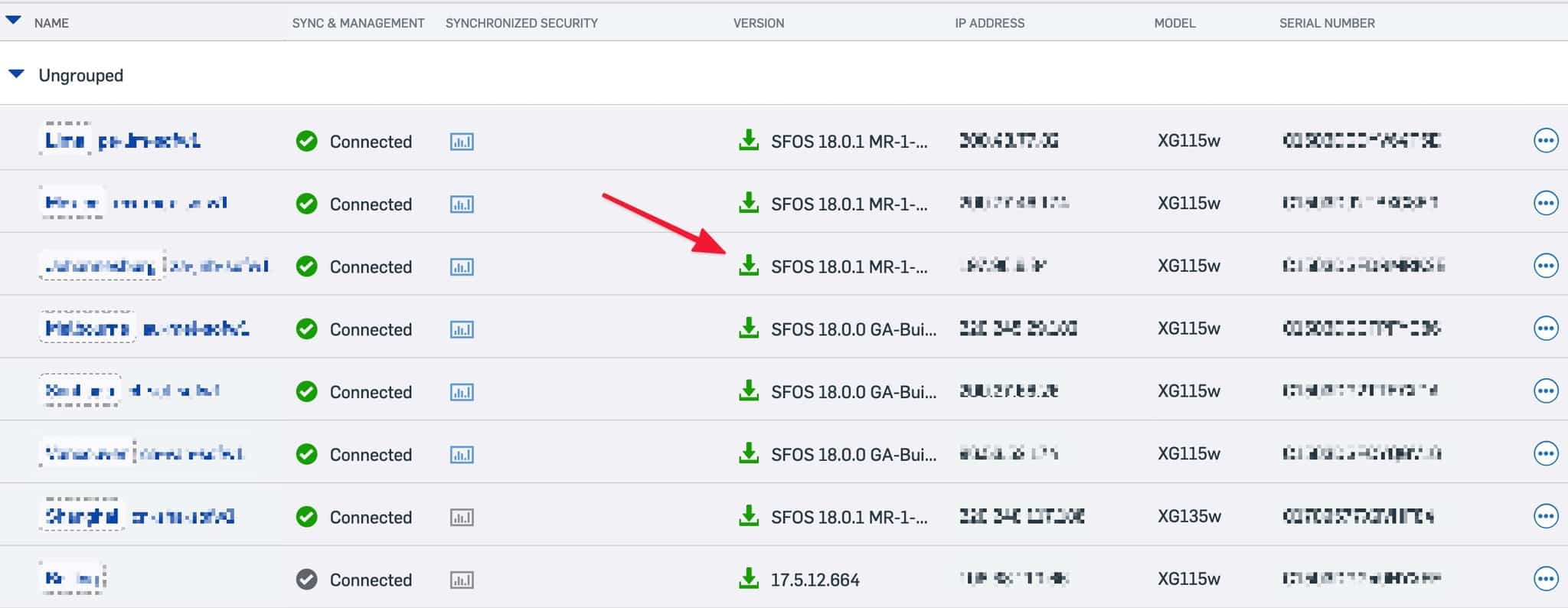

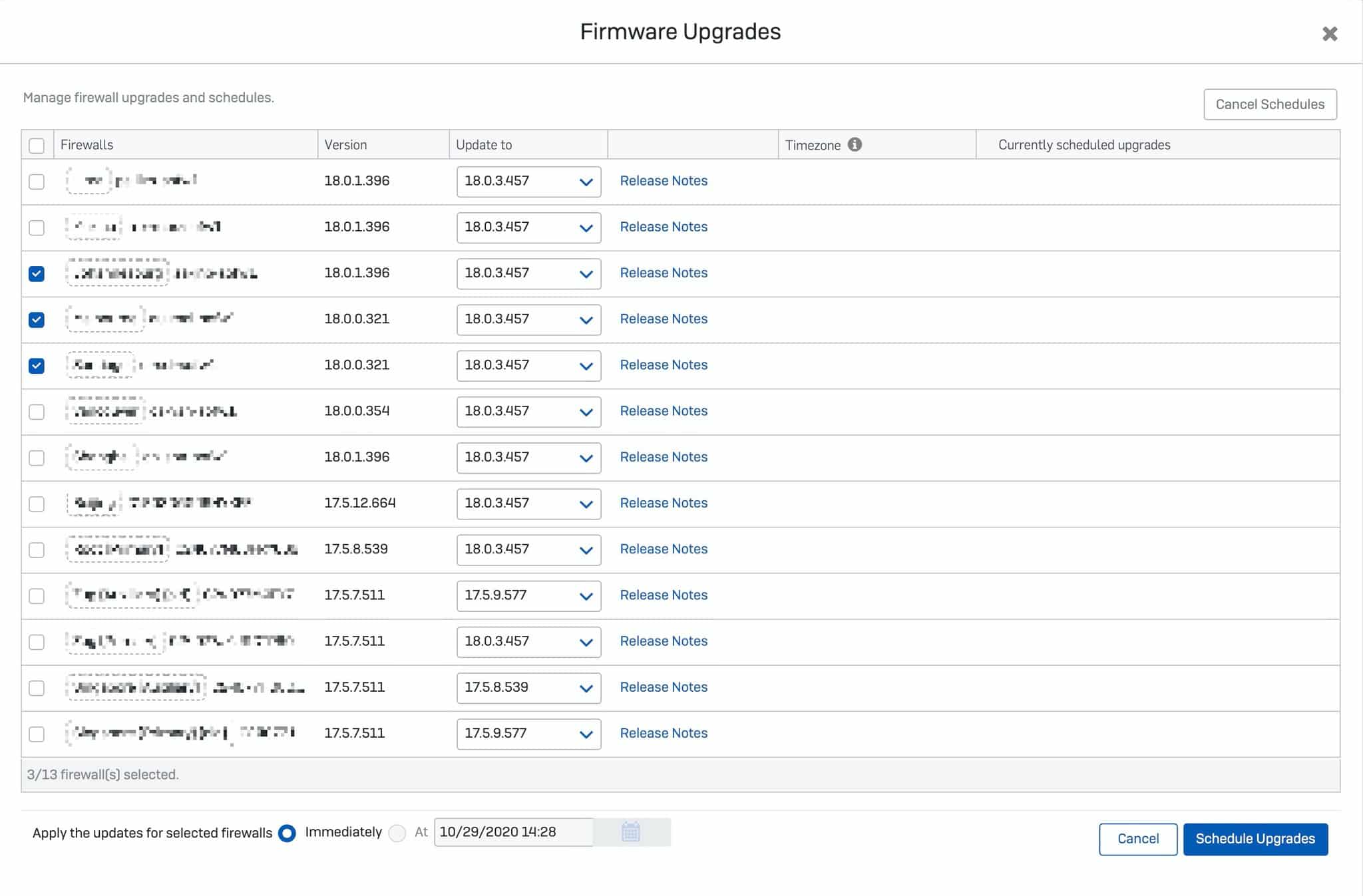

Il est maintenant possible de planifier les mises à jour de firmware via Central Firewall Manager. Les admins UTM connaissent cela depuis longtemps.

Pour une mise à jour planifiée, on peut également sélectionner plusieurs firewalls en même temps, ce qui représente un énorme soulagement dans les environnements plus vastes.

Néanmoins, cette fonctionnalité doit être prise avec prudence. Une mise à jour peut aussi parfois causer des problèmes.

La capture d’écran ci-dessus montre que certaines mises à jour doivent encore être installées dans cet environnement. 😅

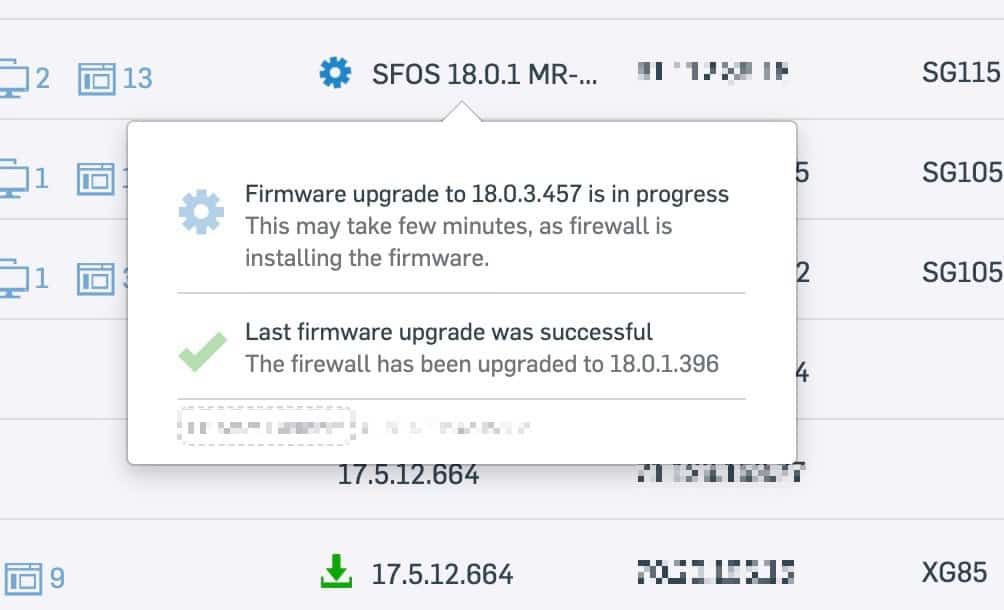

Si un firewall est en cours de mise à jour, cela est indiqué par une icône animée dans la vue d’ensemble. Cliquez dessus pour obtenir encore plus d’informations.

Autres nouveautés

Cette release contient d’autres fonctions, mais je n’entrerai pas dans le détail. Pour être complet, je les liste tout de même :

- Sophos Connect Client : il est désormais possible d’ajouter des groupes et plus seulement des utilisateurs individuels.

- SFOS prend désormais également en charge l’infrastructure Nutanix AHV et Nutanix Flow.

- AWS : prise en charge de nouvelles instances dans AWS Cloud (C5, M5 et T3).

- AWS : prise en charge des modèles CloudFormation.

- AWS : prise en charge des zones WAN virtuelles sur des gateways personnalisés.