Sophos SFOS Update: nuevas funciones en v18.0.3 MR3

Los administradores que ya han actualizado su XG Firewall a 17.5 MR13 y MR14 llevaban tiempo esperando esta actualización. Pero v18 MR3 también aporta, además de 34 correcciones de errores, algunas funciones nuevas para el resto de usuarios.

Actualización a v18

Actualmente Sophos sigue manteniendo dos versiones distintas de SFOS. Por un lado está v17.5 (MR6 - MR14.1) y por otro versión 18 (MR1 y MR2).

Los usuarios de un XG 85 o XG 105 no pueden actualizar a v18 por falta de RAM. Por eso estos appliances de firewall también están en fin de venta y existen modelos sucesores. Para los clientes con estos dispositivos más antiguos, Sophos sigue manteniendo v17.5 al día, al menos en lo que respecta a correcciones de errores y actualizaciones de seguridad.

Para beneficiarse de las funciones más recientes, sería aconsejable pasar a los nuevos modelos compatibles con v18. Para facilitar esta decisión a los clientes con equipos antiguos, Sophos ofrece hasta final de año una promoción de renovación con la que se obtiene el 50 % del nuevo hardware de firewall. La otra opción sería simplemente esperar hasta 2021 Q2… (SPOILER: se lanzará una nueva serie de hardware. 🤫)

Sin embargo, para los firewalls compatibles con v18, actualizar no había sido tan sencillo. Hasta ahora solo existía una ruta de migración funcional hacia la versión 18 para los sistemas con 17.5 MR6 a MR12. Quien ya hubiera instalado MR13 o MR14 se encontraba, al actualizar manualmente a v18, con un factory reset y perdía toda la configuración.

Con v18 MR3 vuelve a existir una ruta de actualización. Además, vemos en nuestros clientes con v17.5 que la propia firewall sugiere por primera vez la actualización a v18 de forma automática. Sophos, por tanto, tiene confianza y ya ha acumulado suficiente experiencia con v18 como para poner la actualización a disposición de todos los clientes.

Nuestra experiencia con v18 y v18 MR3 también es bastante positiva. Por eso recomendamos actualizar a v18. 🙌

Por qué v18 es una release realmente buena

- En SFOS v18 hay varias funciones nuevas

- Con SFOS v18 también llegan nuevas funciones a Central Firewall Management

La misma appliance de firewall también se ha vuelto bastante más rápida con la actualización de software a v18. 🚀

En la serie 100 (XG 86 - XG 135), la interfaz web se ha vuelto bastante más rápida, pero en conjunto sigue siendo condenadamente lenta. 🐌

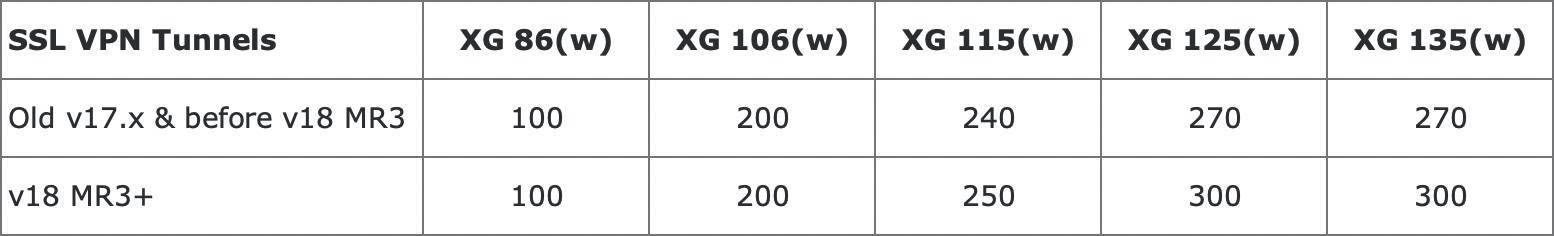

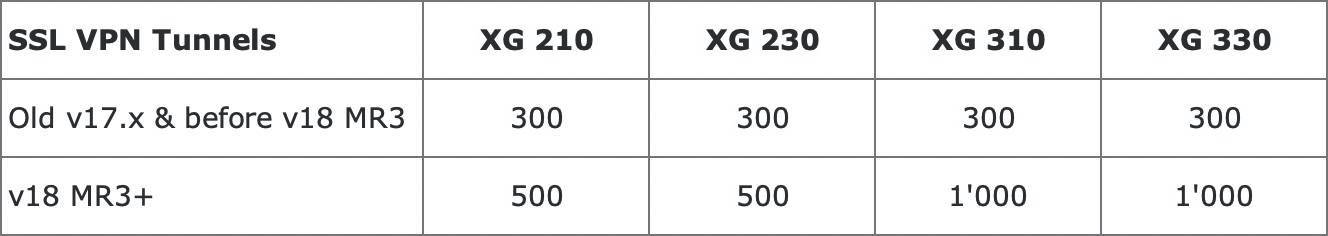

Mejoras del rendimiento VPN

En v18 MR3 se ha mejorado el rendimiento de SSL VPN. Ahora los modelos de hardware más grandes admiten muchas más conexiones paralelas que con la versión anterior de SFOS.

Secure Storage Master Key (SSMK)

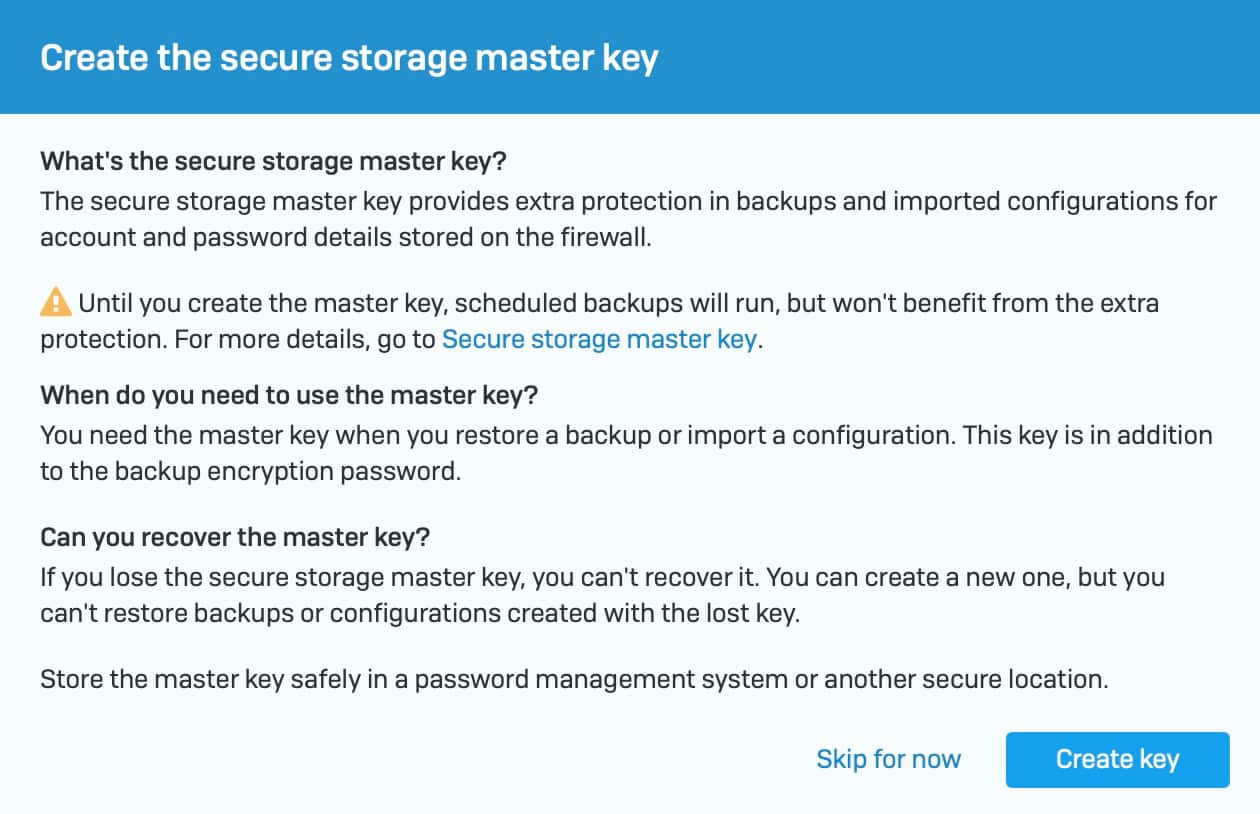

Después de realizar la actualización e iniciar sesión como admin, aparece la siguiente pantalla:

Contexto de estos cambios

Sophos tuvo hace unos meses una vulnerabilidad en SFOS. Incluso antes existía el problema de que la contraseña del administrador podía extraerse de los archivos de copia de seguridad con cierto esfuerzo. Como consecuencia, también se introdujo el cifrado de backups. Sophos se toma este asunto muy en serio y por eso ha invertido bastante esfuerzo en evitar que algo así vuelva a ocurrir. La hoja de ruta prevista se aplazó medio año y primero se ocupó de la seguridad de su propio sistema. Los incidentes han demostrado que incluso un firewall, que en teoría debe proteger frente a amenazas, también puede ser vulnerable.

El dicho de que “no existe una seguridad al cien por cien” no existe porque sí. Muchas películas o series serían muy aburridas si existiera esa seguridad total. 😋

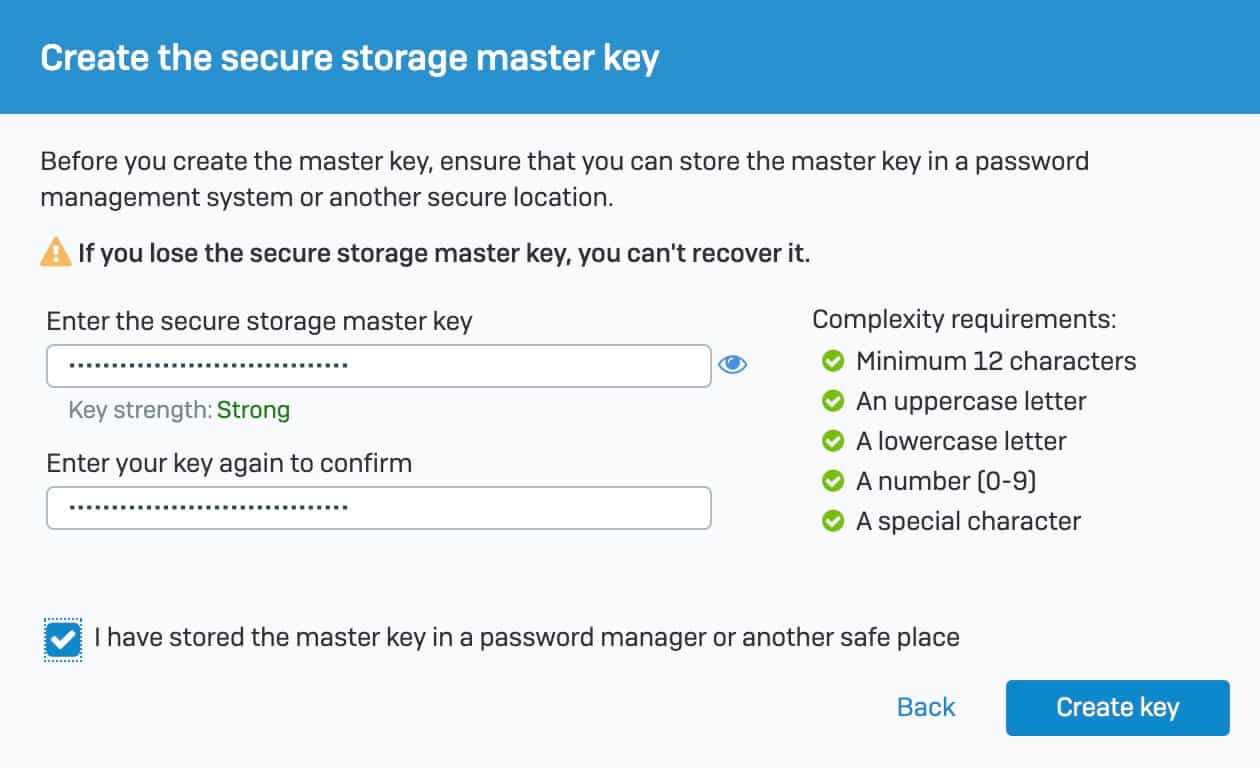

Con v18 MR3 llega ahora la Secure Storage Master Key. Esta clave solo puede crearse con el usuario admin. No funciona con otro usuario que tenga derechos de administrador. Al definir esta nueva clave, información importante se cifra de forma adicional. Si quieres saber exactamente qué ocurre aquí, puedes leerlo en el documento Secure Storage.

Así que elige una contraseña segura y guárdala también en un lugar seguro.

Desactivar Captcha

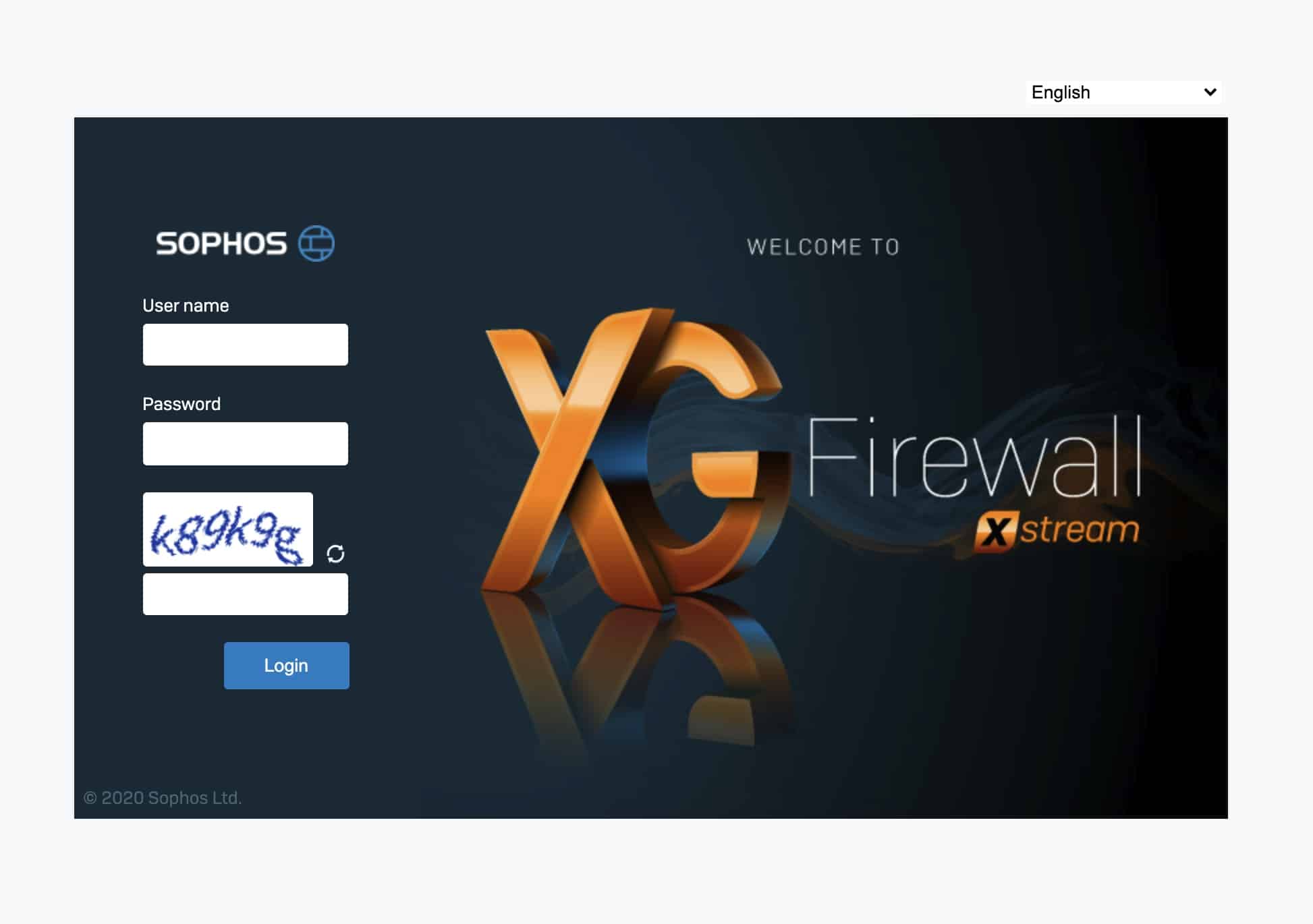

La ventana de inicio de sesión del firewall incorpora un Captcha desde la vulnerabilidad mencionada antes para User Portal y admin login.

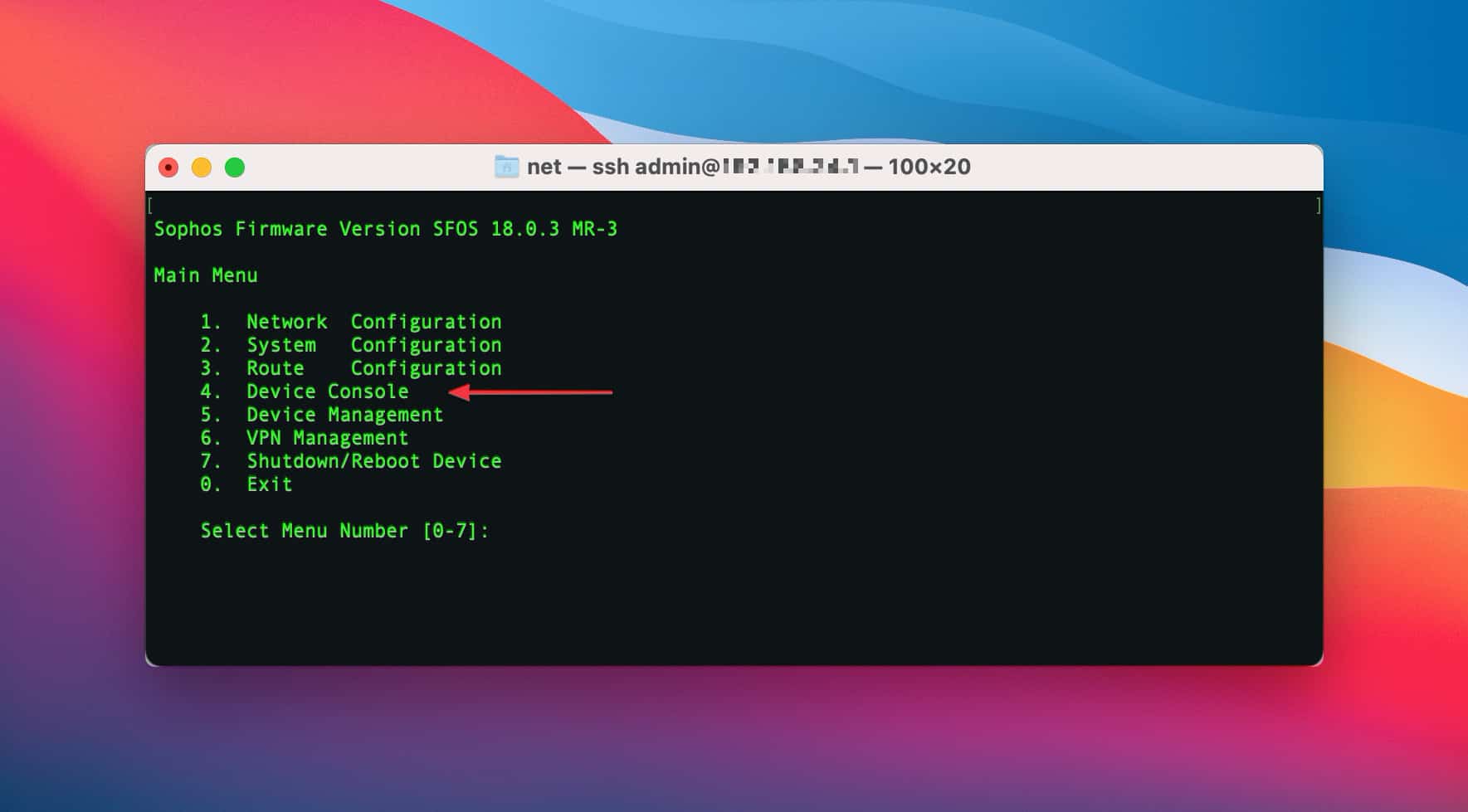

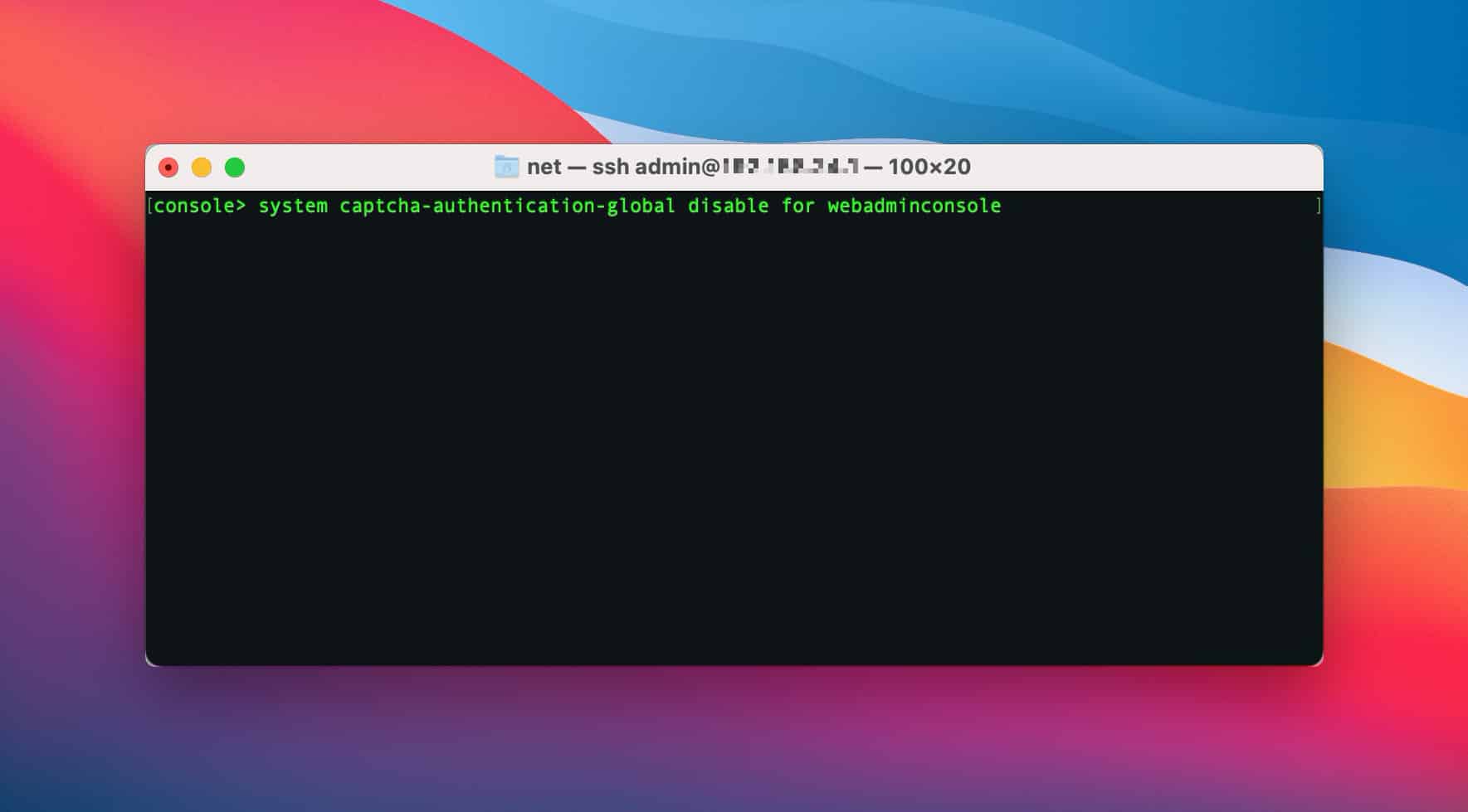

Con MR3 esta protección frente a bots puede desactivarse. Para ello hay que iniciar sesión en el firewall por SSH y cambiar a la consola pulsando 4.

Aquí se puede usar el siguiente comando para activar, desactivar o mostrar la configuración de Captcha para las ventanas de inicio de sesión.

console> system captcha-authentication-global enable/disable/show for userportal/webadminconsole

Advertencias de Device Access

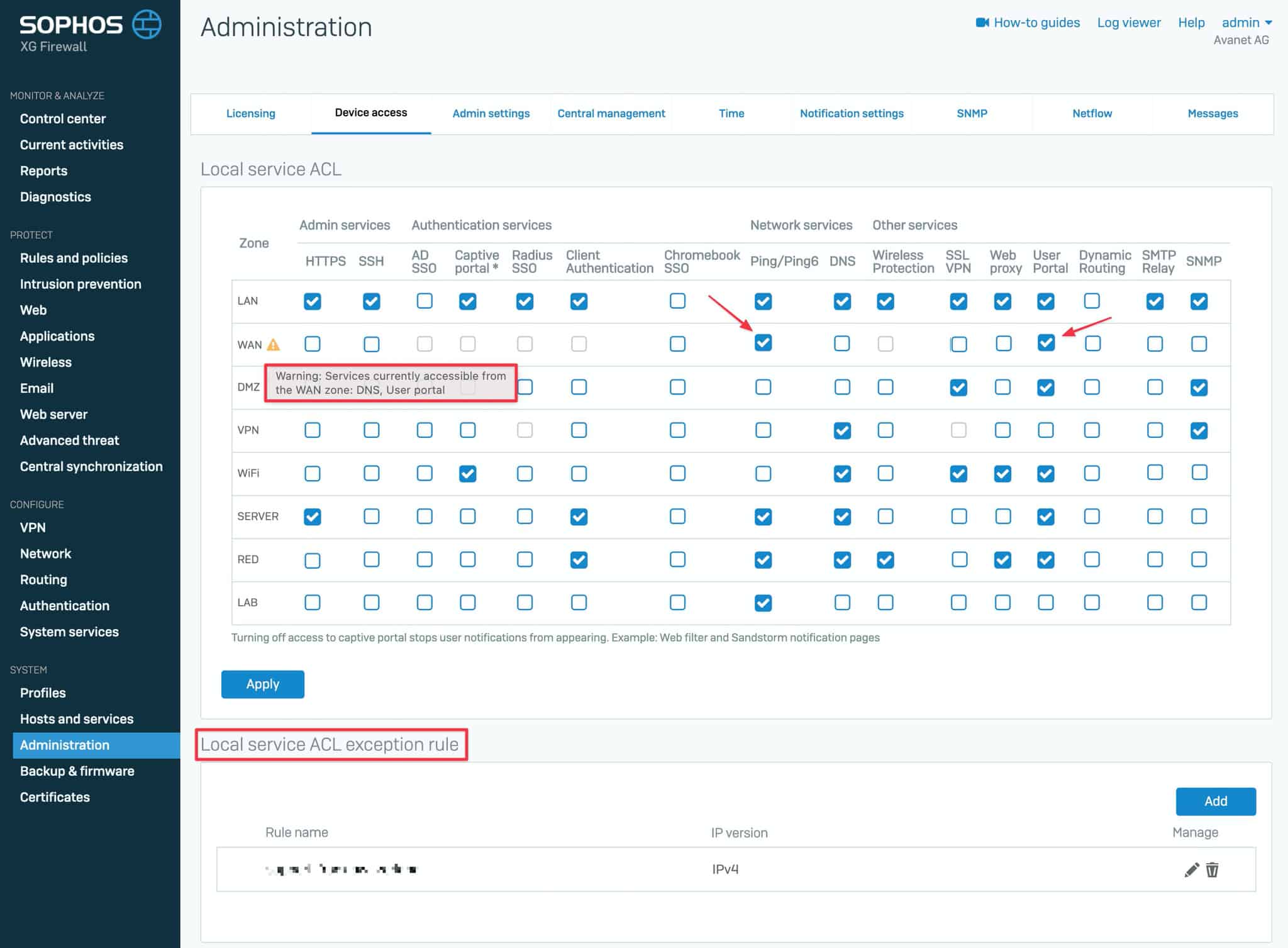

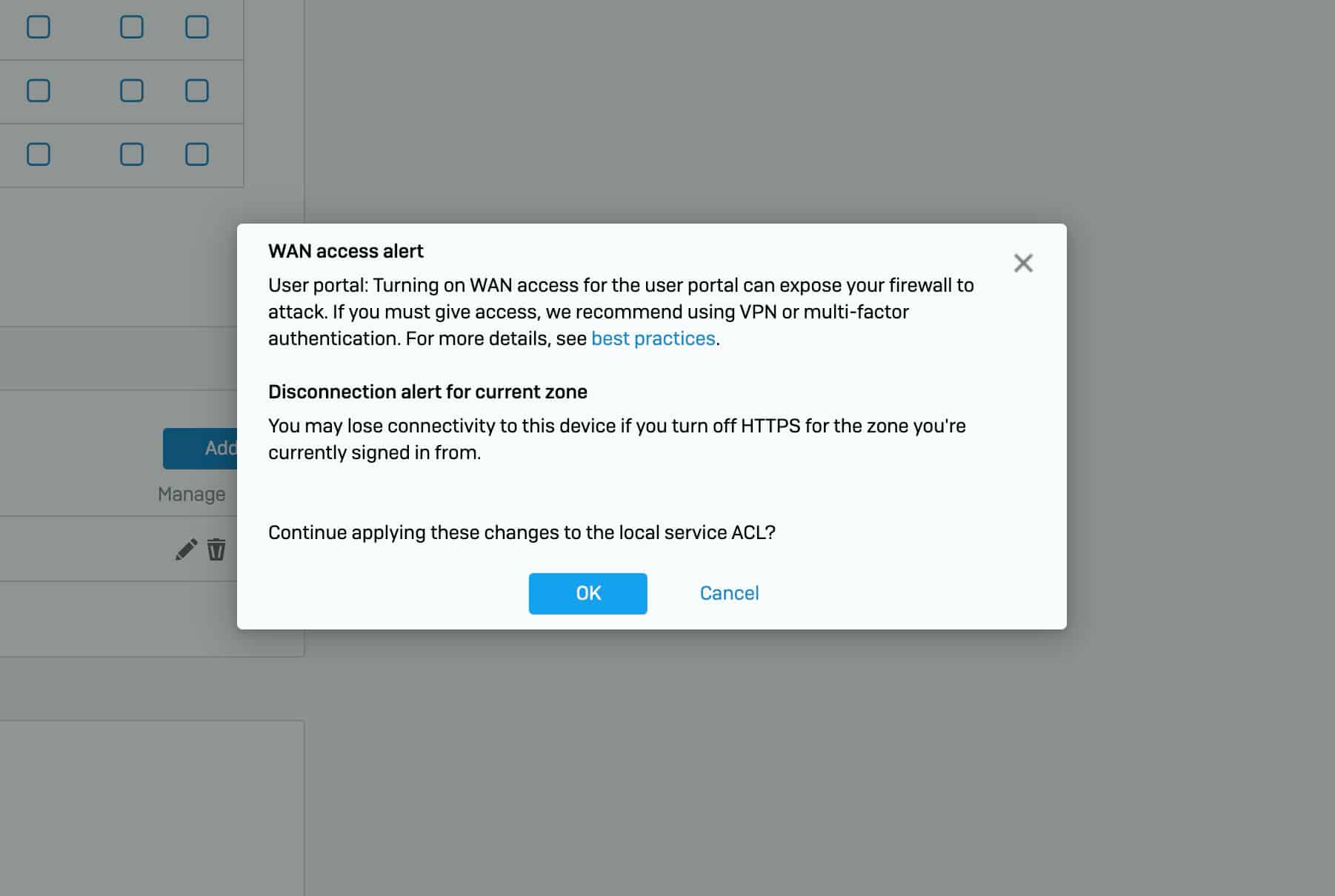

Al igual que las dos funciones anteriores, las advertencias de Device Access también están pensadas para aportar más seguridad.

En el menú “Administration > Device Access” se puede definir el acceso a los servicios del firewall.

Aquí conviene seguir este principio: cerrarlo todo y abrir solo conscientemente. Por ejemplo, al marcar la casilla de “Ping” o “User Portal”, permites que cualquier ordenador del mundo pueda alcanzar tu firewall por ICMP o a través del User Portal.

Por supuesto, puedes cambiar los ajustes como antes. Ahora el sistema muestra un mensaje de advertencia. Eso pretende concienciarte de lo que expones al exterior al activar una casilla en la zona WAN.

Es mejor utilizar la “Local service ACL exception rule” para definir con más precisión desde dónde se permite el tráfico. Por ejemplo, para acceder al User Portal selecciona solo tu país, o para el ping solo las IP que realmente deban poder alcanzar el firewall mediante ICMP.

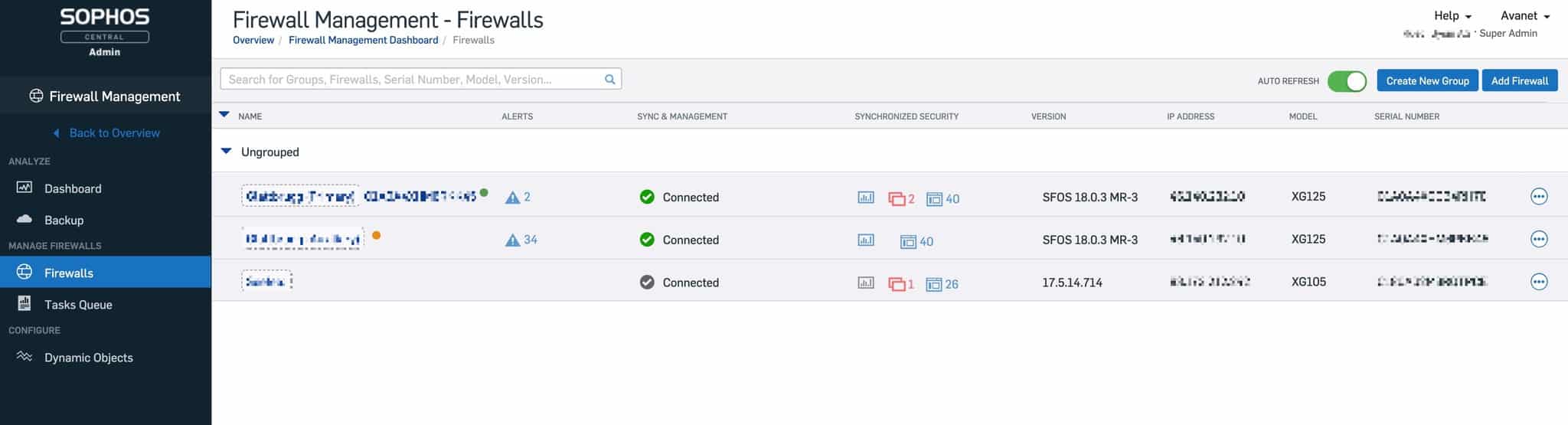

Sophos Central Firewall Management

Vista de clúster de alta disponibilidad

Todos los oyentes de nuestro pódcast saben que Central Firewall Manager es un producto en el que veo mucho potencial. Aún se nota que está en desarrollo, pero v18 MR3 corrige algo realmente poco atractivo.

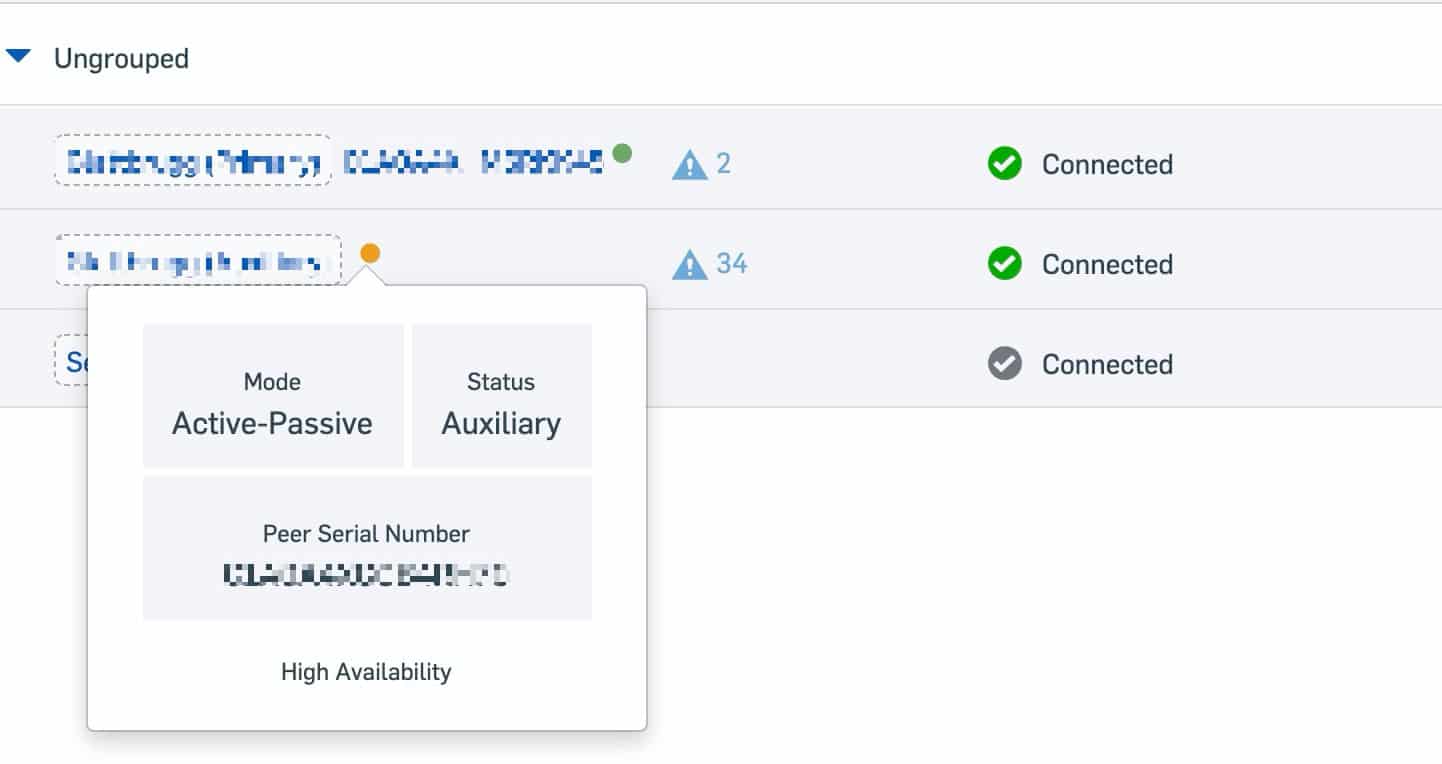

Los clústeres HA ya no se muestran como online y offline, sino que ahora es fácil ver qué firewalls se han configurado para formar un clúster.

Si haces clic con el ratón en el indicador de estado, se muestra todavía más información. Así se ve que este dispositivo está en un clúster activo-pasivo y que es el dispositivo auxiliar.

Actualizaciones planificadas

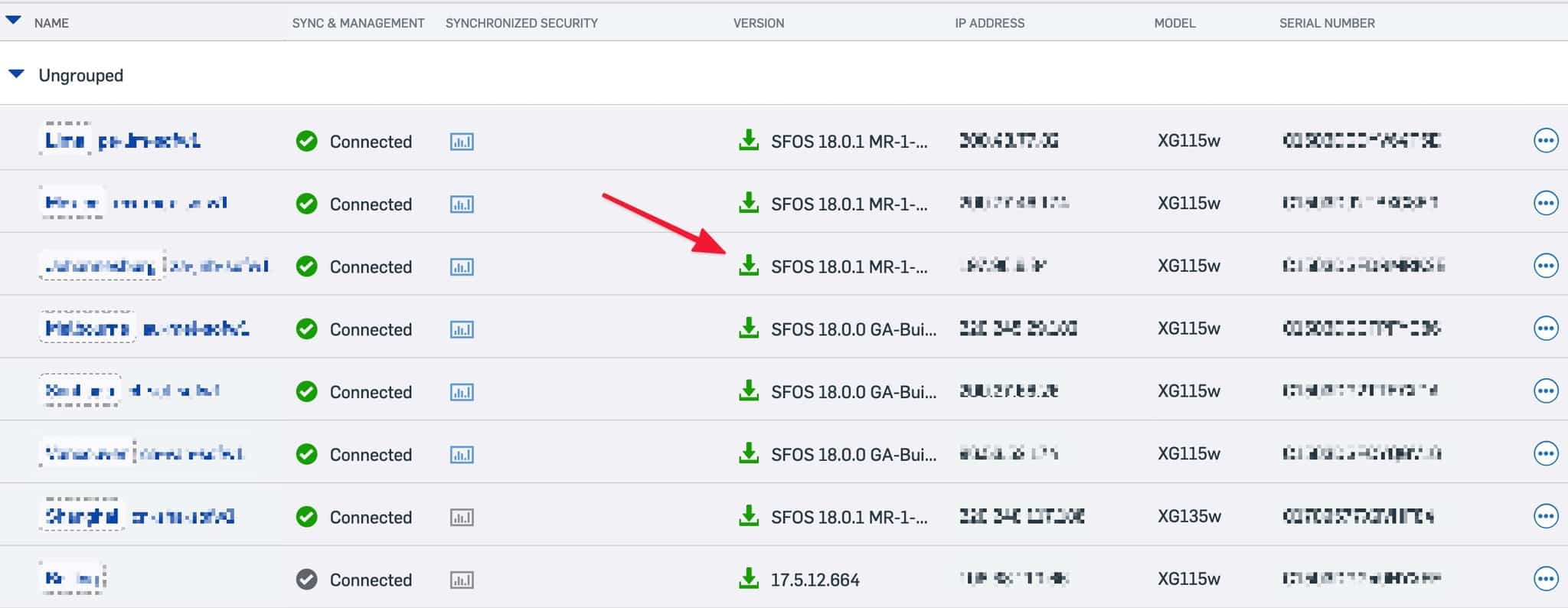

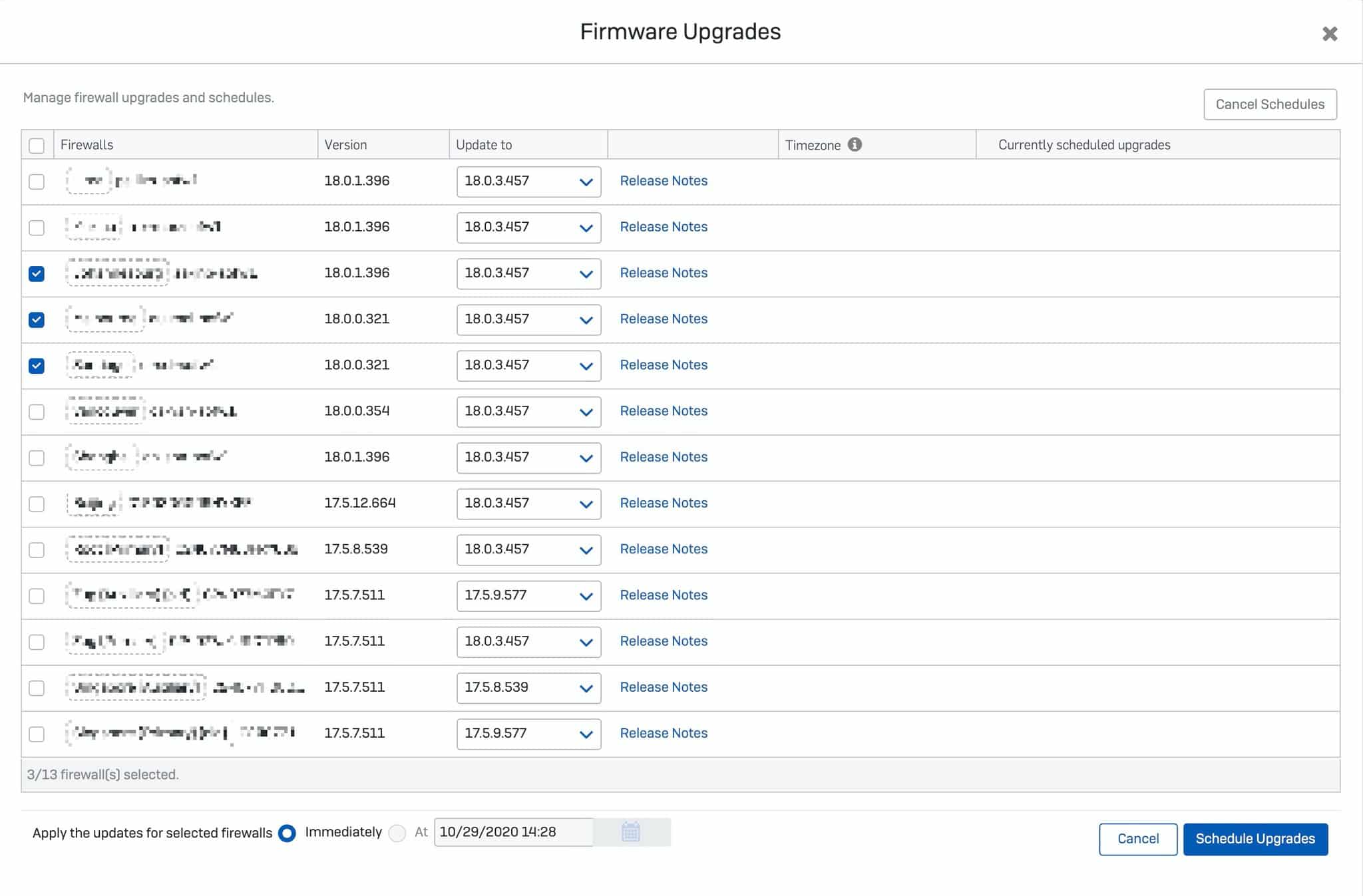

Ahora es posible planificar actualizaciones de firmware a través de Central Firewall Manager. Los administradores de UTM ya lo conocen del pasado.

Para una actualización planificada también se pueden seleccionar varios firewalls al mismo tiempo, lo que supone un alivio enorme en entornos grandes.

Aun así, esta función debe tomarse con cautela. A veces una actualización también puede causar problemas.

En la captura superior se puede ver que en este entorno todavía hay algunas actualizaciones por instalar. 😅

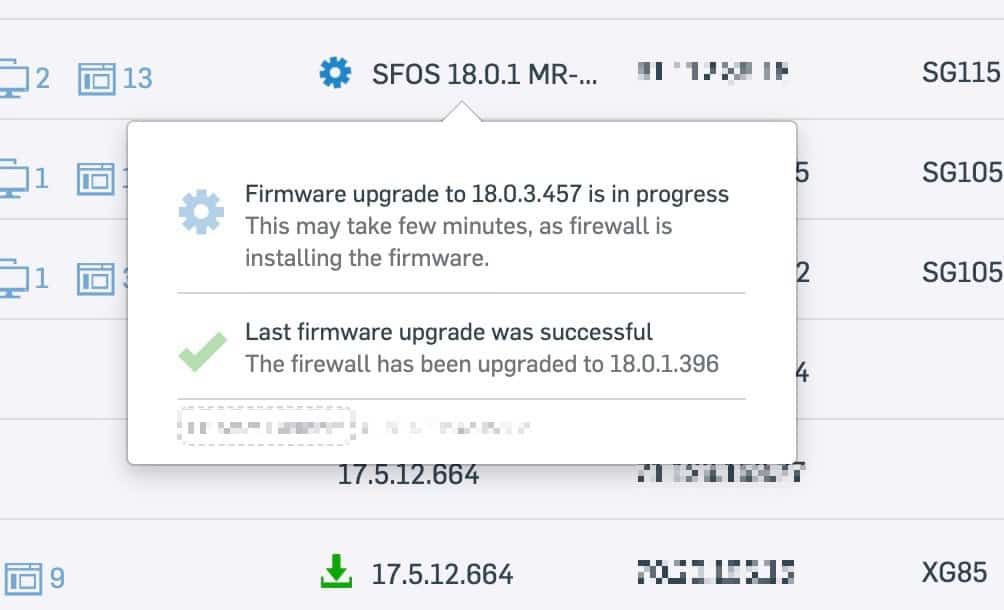

Si un firewall se encuentra en proceso de actualización, se indica con un icono animado en la vista general. Al hacer clic en él se obtiene todavía más información.

Otras novedades

Hay más funciones en esta release, pero no voy a entrar en detalle. Aun así, por completitud, las dejo enumeradas:

- Sophos Connect Client: ahora también se pueden añadir grupos y no solo usuarios individuales.

- SFOS ahora también admite la infraestructura de Nutanix AHV y Nutanix Flow.

- AWS: soporte para nuevas instancias en AWS Cloud (C5, M5 y T3).

- AWS: soporte para plantillas de CloudFormation.

- AWS: soporte para zonas WAN virtuales en gateways personalizados.