Sophos SFOS Update: nuove funzionalità in v18.0.3 MR3

Gli amministratori che hanno già aggiornato il proprio XG Firewall a 17.5 MR13 e MR14 aspettavano da tempo questo aggiornamento. Ma anche per tutti gli altri v18 MR3 porta, oltre a 34 bugfix, alcune nuove funzionalità.

Aggiornare alla v18

Attualmente esistono ancora due versioni diverse di SFOS che Sophos continua ad aggiornare. Da una parte c’è v17.5 (MR6 - MR14.1), dall’altra versione 18 (MR1 e MR2).

Gli utenti di un XG 85 o XG 105 non possono aggiornare a v18 a causa della RAM insufficiente. Per questo queste appliance firewall sono anch’esse End of Sale e sono disponibili i modelli successori corrispondenti. Per i clienti con questi dispositivi più vecchi, Sophos continua a mantenere aggiornata la v17.5, almeno per quanto riguarda bugfix e aggiornamenti di sicurezza.

Per beneficiare delle funzioni più recenti, sarebbe consigliabile passare ai nuovi modelli che supportano v18. Per rendere questa decisione un po’ più facile ai clienti con dispositivi più datati, Sophos offre fino a fine anno una renewal promo con cui si ottiene in pratica il 50 % del nuovo hardware firewall gratuitamente. L’altra possibilità sarebbe semplicemente aspettare fino al secondo trimestre del 2021… (SPOILER: è in arrivo una nuova serie hardware. 🤫)

Per i firewall che supportano v18, però, aggiornare non è stato così semplice. Fino a questo momento esisteva un percorso di migrazione funzionante verso la versione 18 solo per le versioni 17.5 MR6 fino a MR12. Chi nel frattempo aveva già installato MR13 o MR14 si trovava, con un aggiornamento manuale a v18, davanti a un factory reset e perdeva l’intera configurazione.

Con v18 MR3 torna a esistere un percorso di aggiornamento. Inoltre, sui firewall dei nostri clienti ancora in v17.5, vediamo per la prima volta il suggerimento automatico dell’update a v18 direttamente sul dispositivo. Sophos è quindi fiduciosa e ha accumulato abbastanza esperienza con v18 da rendere l’upgrade disponibile a tutti i clienti.

Anche le nostre esperienze con v18 e v18 MR3 sono piuttosto positive. Per questo consigliamo un upgrade a v18. 🙌

Perché v18 è una release davvero valida

- In SFOS v18 ci sono alcune nuove funzionalità

- Con SFOS v18 arrivano nuove funzioni anche per il Central Firewall Management

La stessa appliance firewall è diventata anche molto più veloce con l’aggiornamento software alla v18. 🚀

Sulla serie 100 (XG 86 - XG 135) l’interfaccia web è diventata decisamente più veloce, ma in definitiva resta ancora maledettamente lenta! 🐌

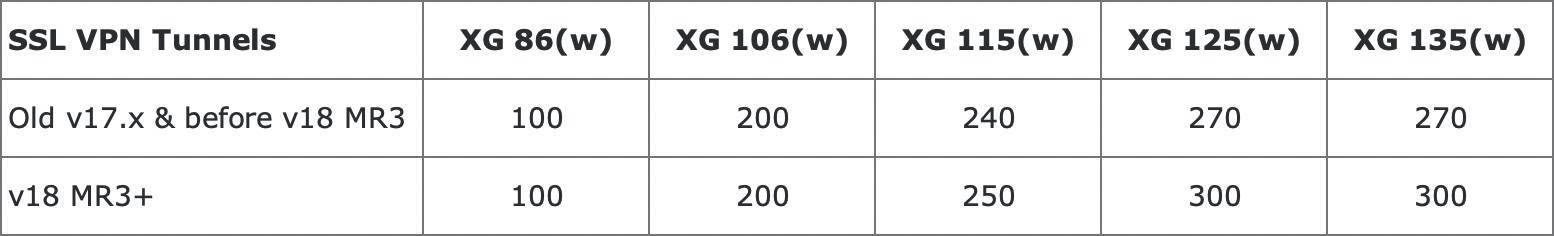

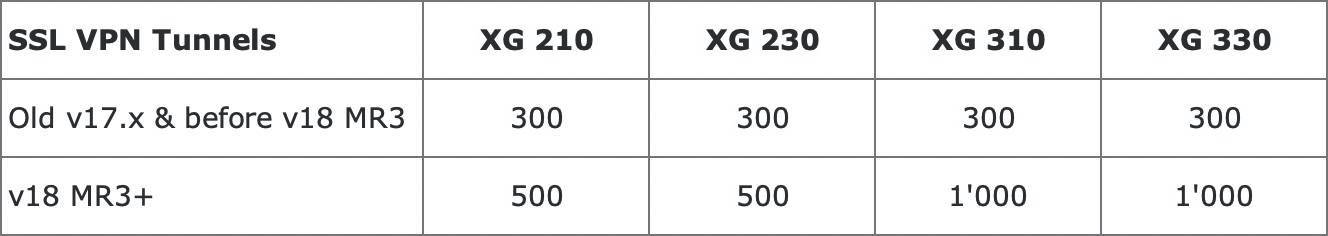

Miglioramenti delle prestazioni VPN

Con v18 MR3 sono state migliorate le prestazioni di SSL VPN. I modelli hardware più grandi supportano ora molte più connessioni parallele rispetto alla versione SFOS precedente.

Secure Storage Master Key (SSMK)

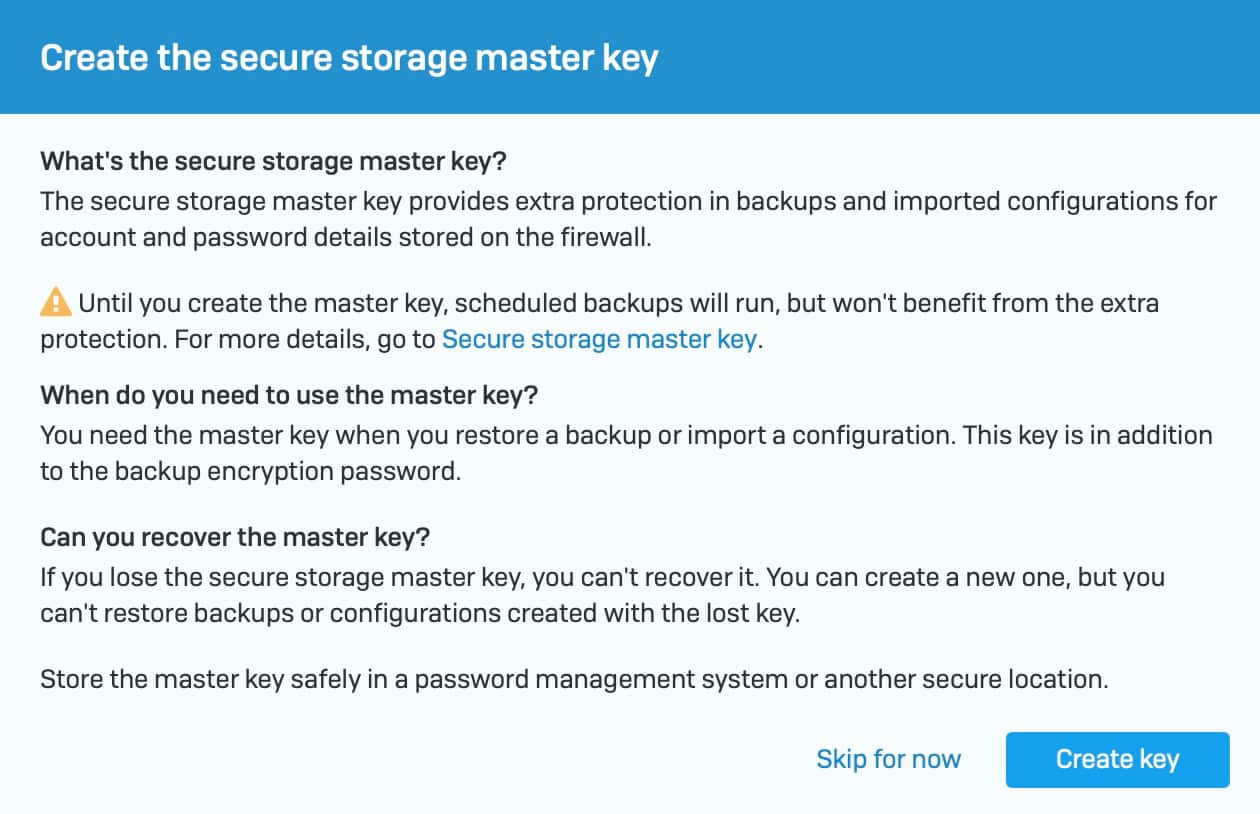

Dopo aver eseguito l’aggiornamento e aver effettuato nuovamente l’accesso come admin, compare la seguente schermata:

Contesto di questi cambiamenti

Qualche mese fa Sophos ha avuto una vulnerabilità in SFOS. Ancora prima c’era stato il problema per cui, con un certo impegno, era possibile leggere la password dell’amministratore dai file di backup. Di conseguenza è stata introdotta anche la cifratura dei backup. Sophos prende la questione molto seriamente e ha investito parecchio lavoro per fare in modo che una cosa simile non si ripeta. La roadmap prevista è stata rinviata di sei mesi e prima di tutto ci si è occupati della sicurezza del proprio sistema. Gli incidenti hanno dimostrato che anche un firewall, che dovrebbe proteggere dalle minacce, può essere vulnerabile.

Il detto “la sicurezza al 100 per cento non esiste” non esiste senza motivo. Molti film o serie TV sarebbero davvero noiosi se esistesse una sicurezza così assoluta. 😋

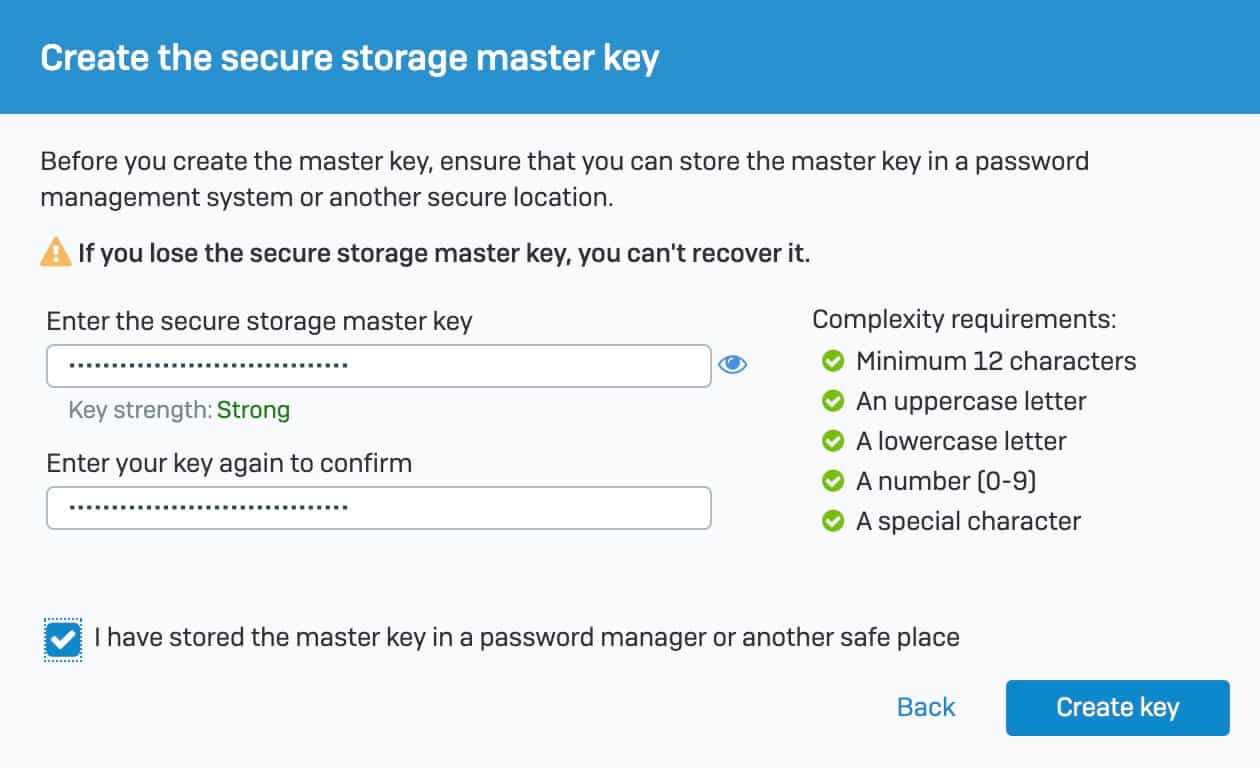

Ora, con v18 MR3, è disponibile la Secure Storage Master Key. Questa chiave può essere creata solo con l’utente admin. Non funziona con un altro utente che disponga di diritti amministrativi. Definendo questa nuova chiave, informazioni importanti vengono cifrate ulteriormente. Chi vuole sapere esattamente che cosa succede qui può leggerlo nel documento Secure Storage.

Create quindi una password sicura e conservatela anch’essa in modo sicuro.

Disattivare il Captcha

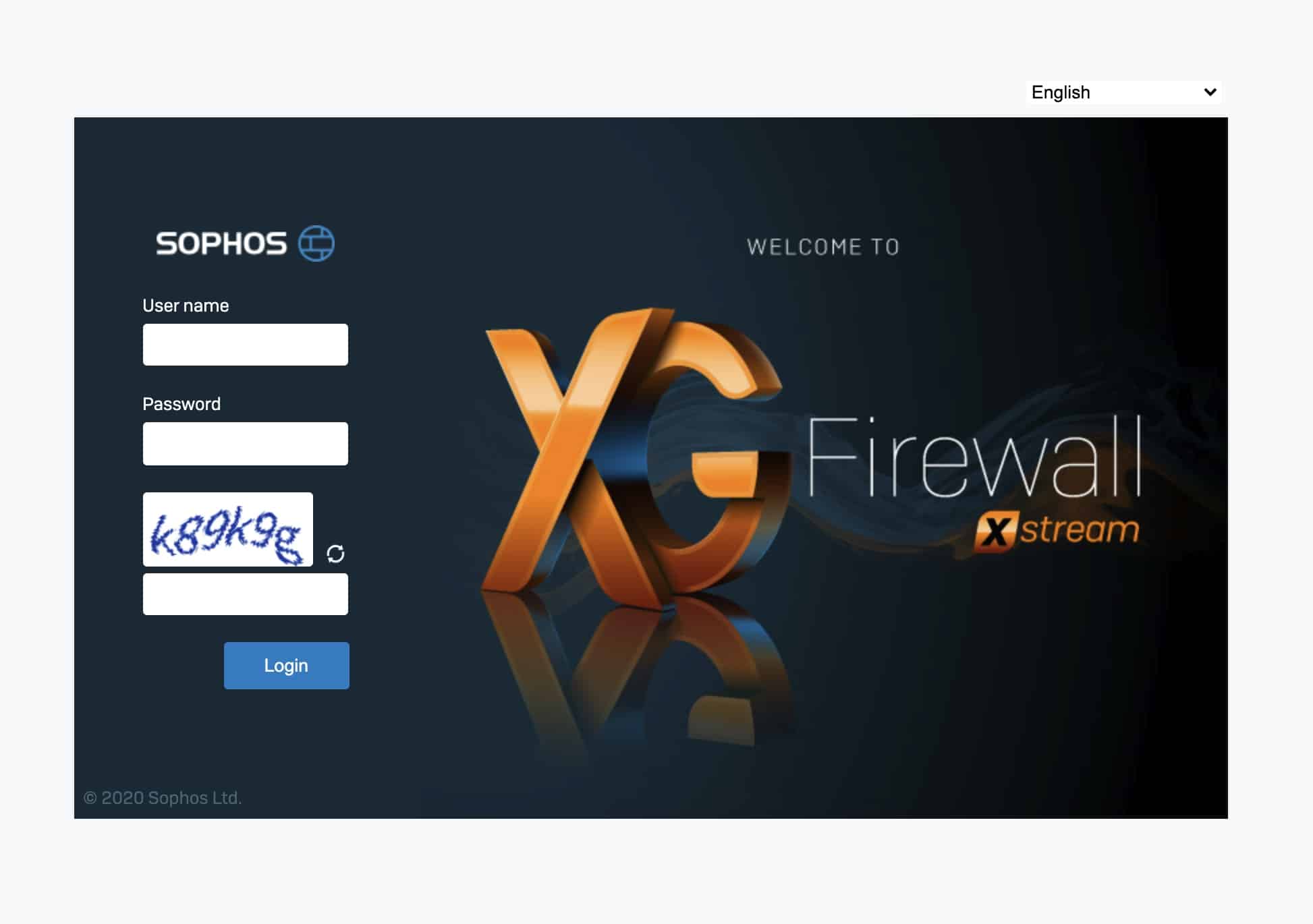

La finestra di login del firewall è stata dotata di un Captcha a partire dalla vulnerabilità menzionata sopra per User Portal e admin login.

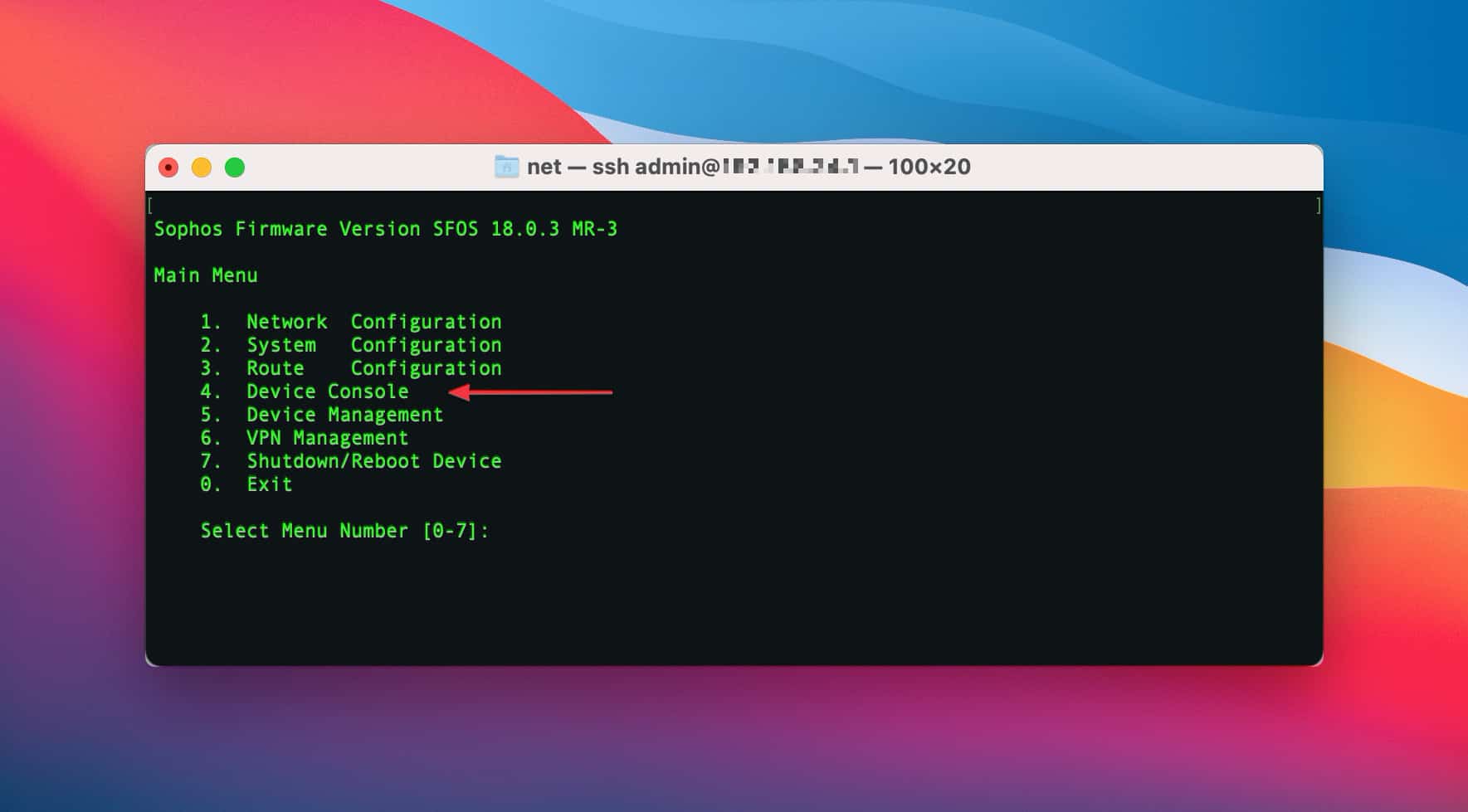

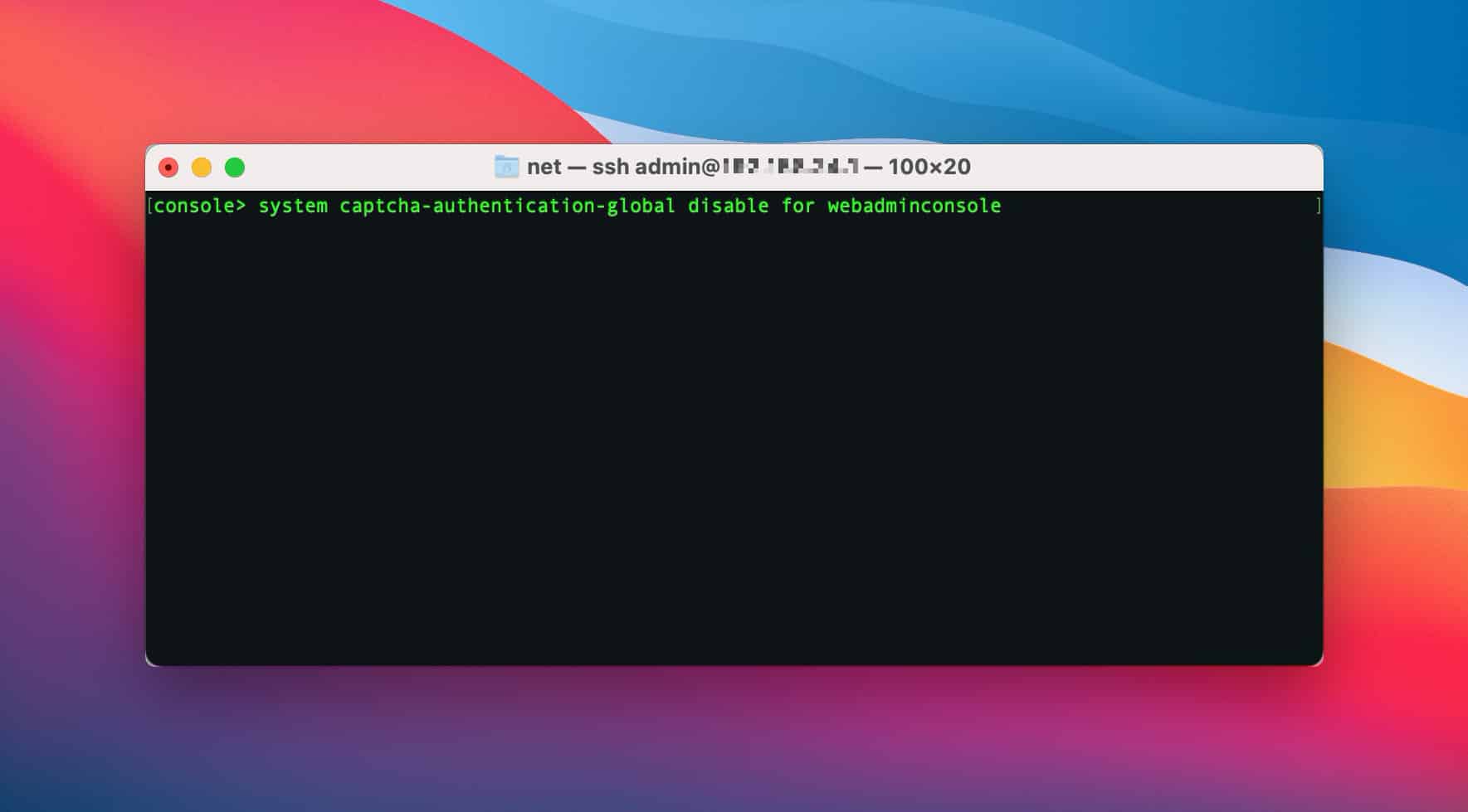

Con MR3 questa protezione anti-bot può essere disattivata. Per farlo, è necessario collegarsi al firewall via SSH e passare alla console digitando 4.

Qui è possibile usare il seguente comando per attivare, disattivare o mostrare l’impostazione Captcha per le finestre di login.

console> system captcha-authentication-global enable/disable/show for userportal/webadminconsole

Avvisi Device Access

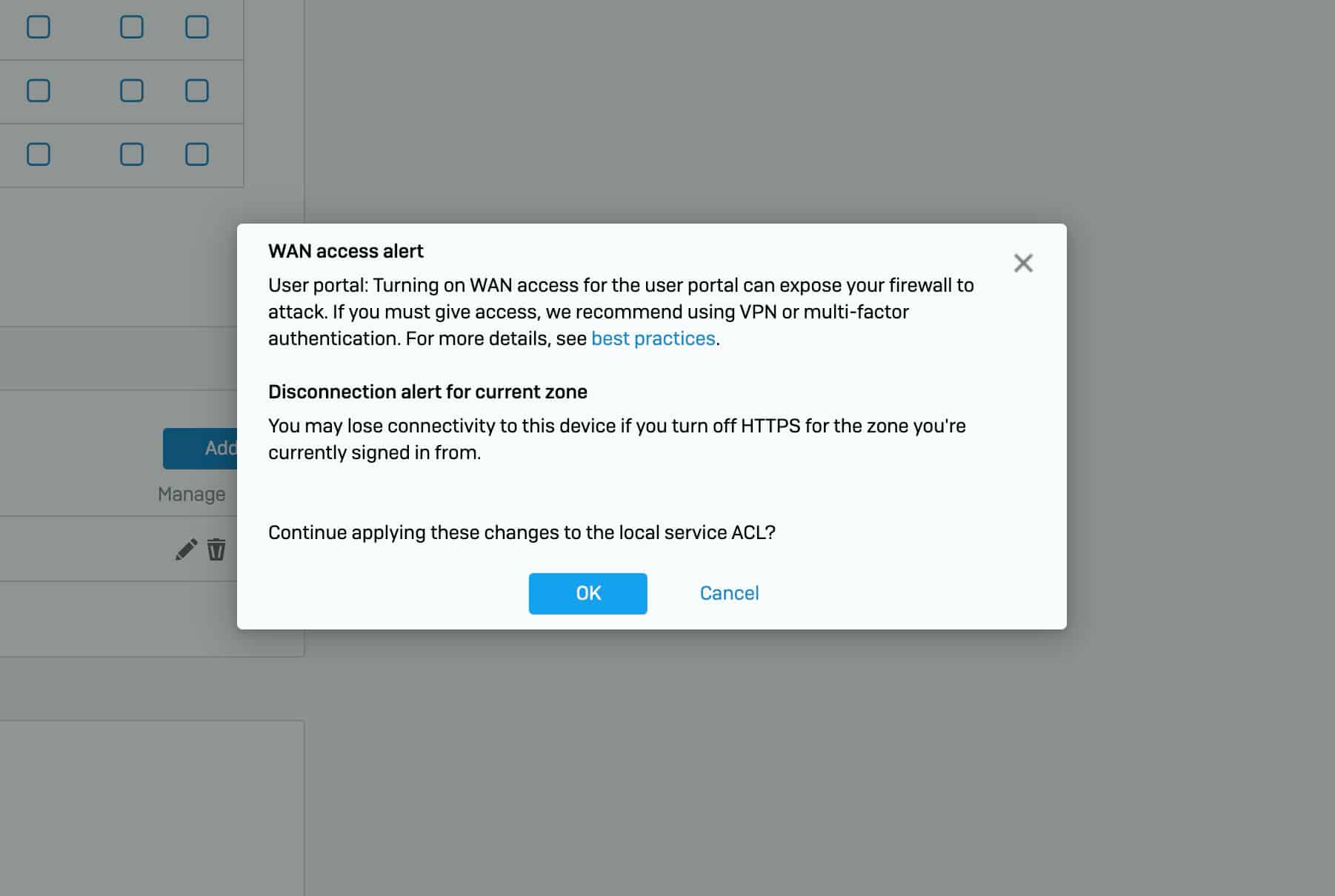

Come le due funzioni precedenti, anche gli avvisi Device Access hanno lo scopo di offrire maggiore sicurezza.

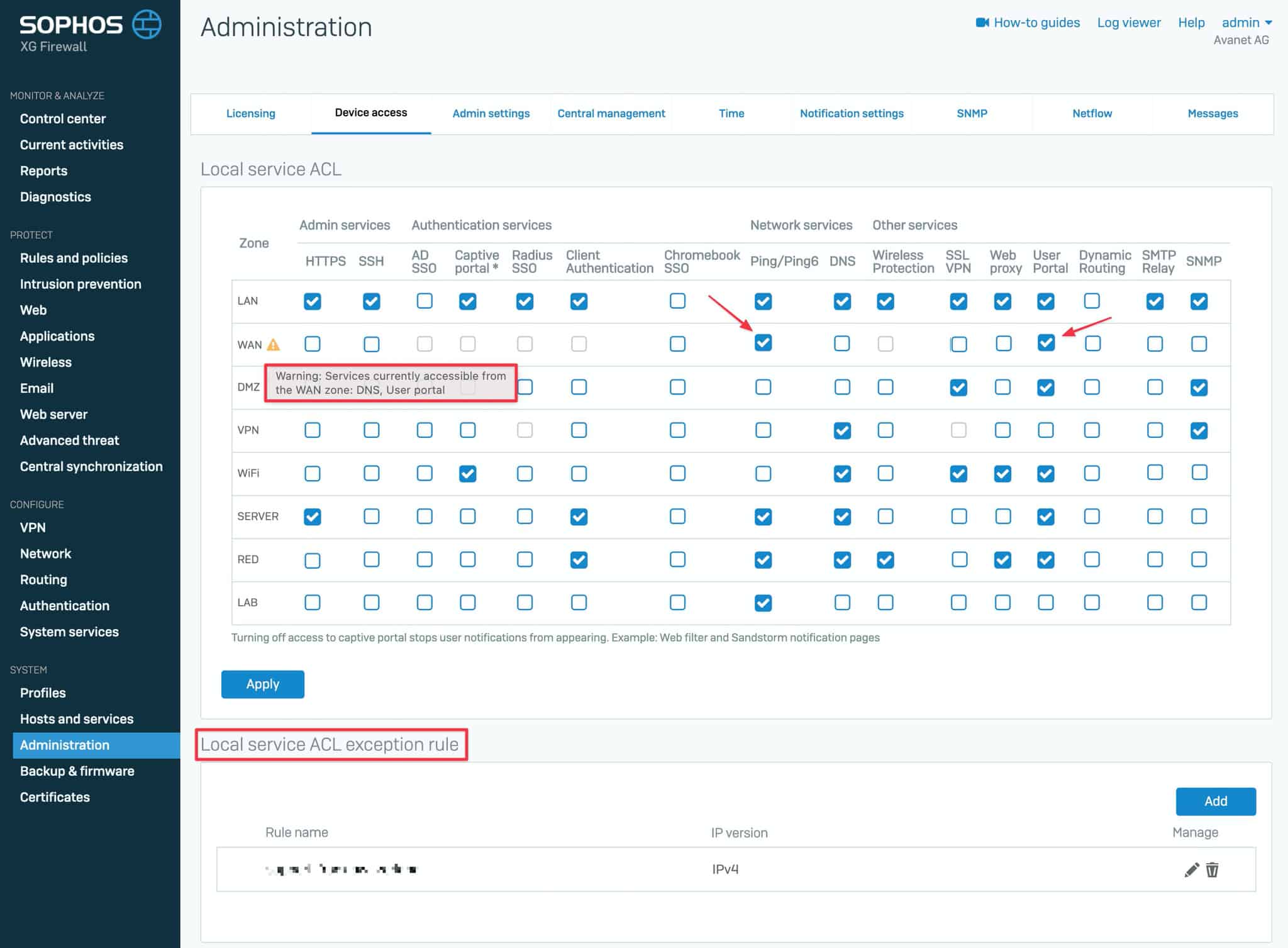

Nel menu “Administration > Device Access” si può definire l’accesso ai servizi del firewall.

Qui bisognerebbe seguire il seguente principio: chiudere tutto e aprire solo consapevolmente. Ad esempio, selezionando la casella “Ping” o “User Portal”, consentite a qualsiasi computer nel mondo di raggiungere il vostro firewall via ICMP o tramite User Portal.

Naturalmente potete modificare le impostazioni come in precedenza. Ora però il sistema mostra un messaggio di avviso. Questo serve a rendere evidente ciò che si sta esponendo verso l’esterno attivando una casella nella zona WAN.

È meglio usare la “Local service ACL exception rule” per definire con maggiore precisione da dove il traffico è consentito. Ad esempio, per l’accesso allo User Portal selezionate solo il vostro Paese, oppure per il ping solo gli IP che possono effettivamente raggiungere il firewall tramite ICMP.

Sophos Central Firewall Management

Vista High Availability Cluster

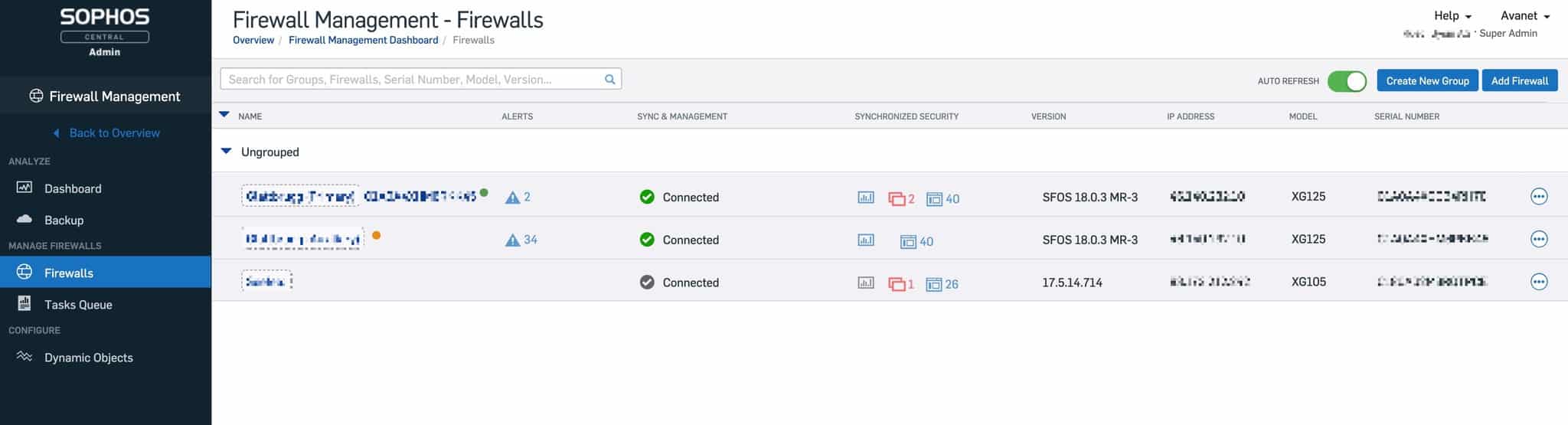

Tutti gli ascoltatori del nostro podcast sanno che Central Firewall Manager è un prodotto in cui vedo molto potenziale. Si percepisce ancora che è in sviluppo, ma con v18 MR3 viene corretta una cosa davvero poco piacevole.

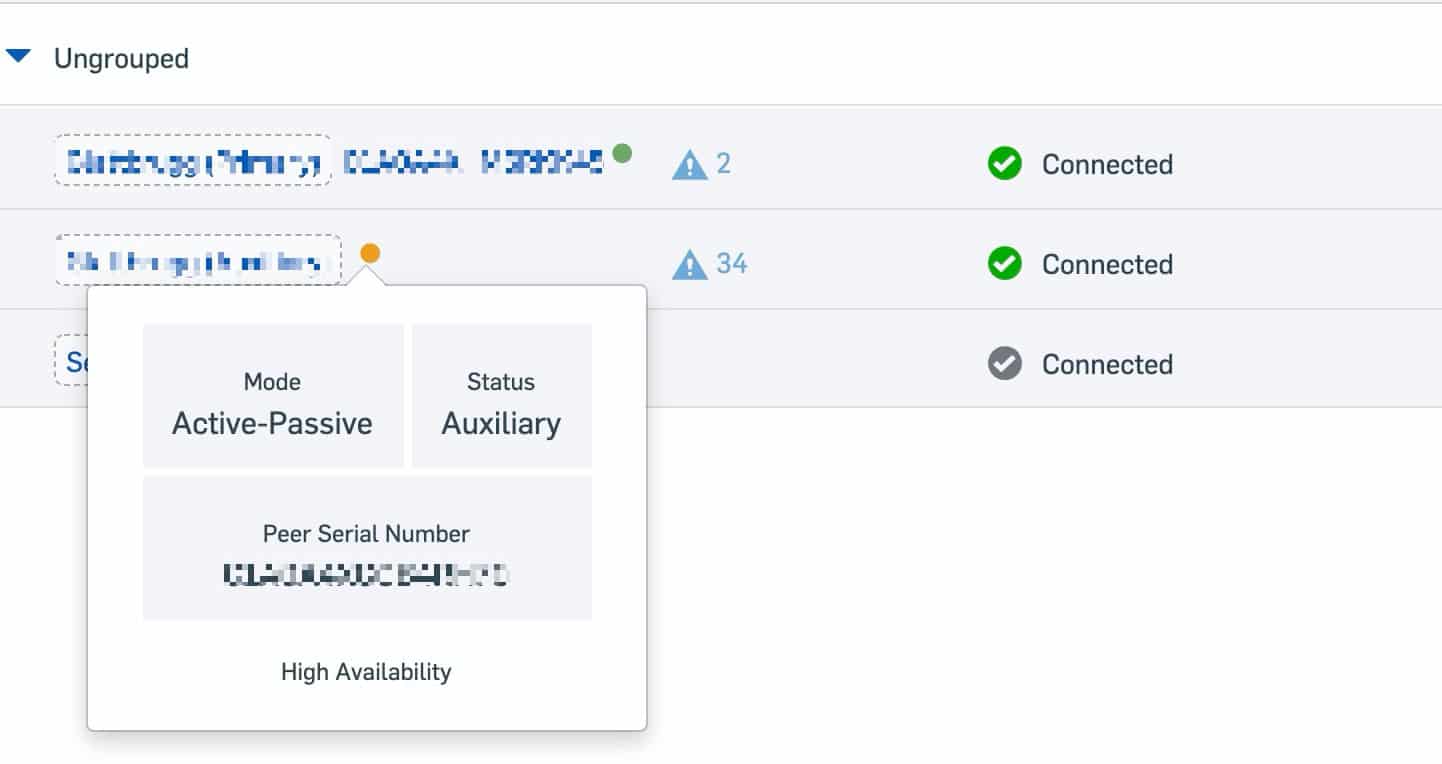

I cluster HA non vengono più mostrati come online e offline, ma ora è facile vedere quali firewall sono stati configurati per formare un cluster.

Se si clicca con il mouse sull’indicatore di stato, vengono mostrate ancora più informazioni. Questo rende evidente che questo dispositivo si trova in un cluster attivo-passivo e che è il dispositivo ausiliario.

Aggiornamenti pianificati

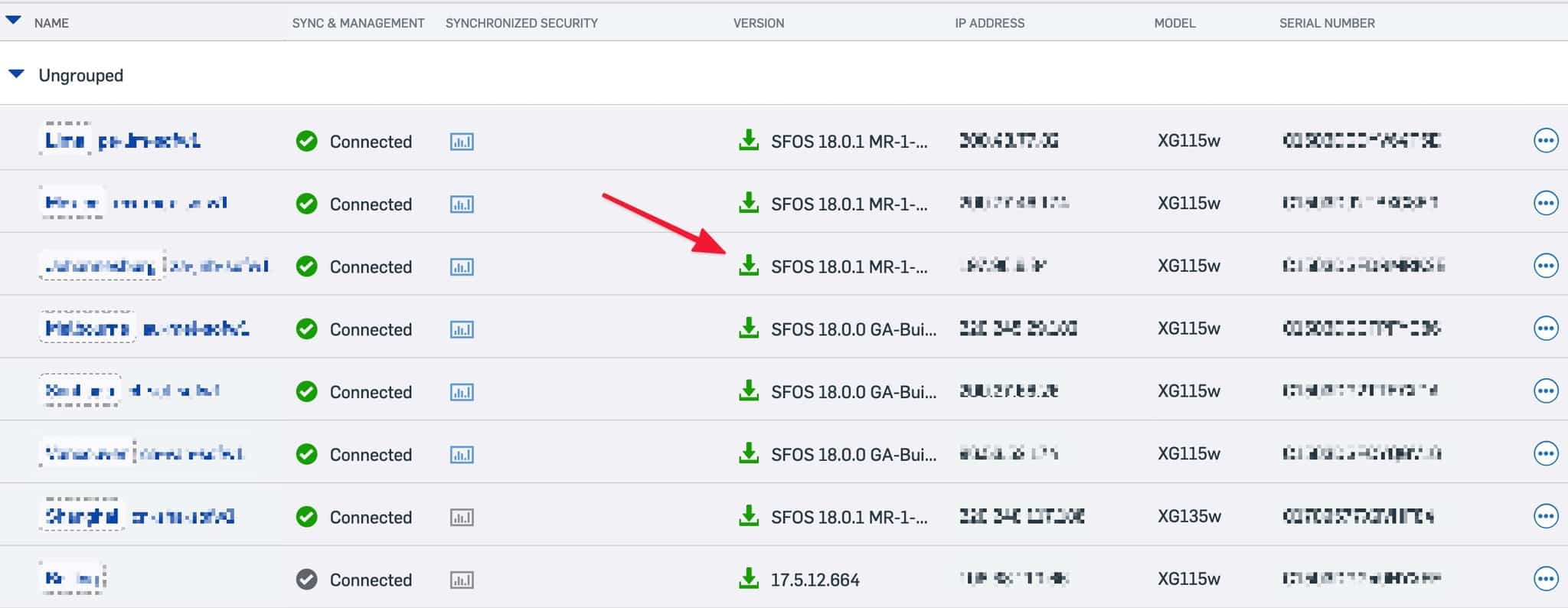

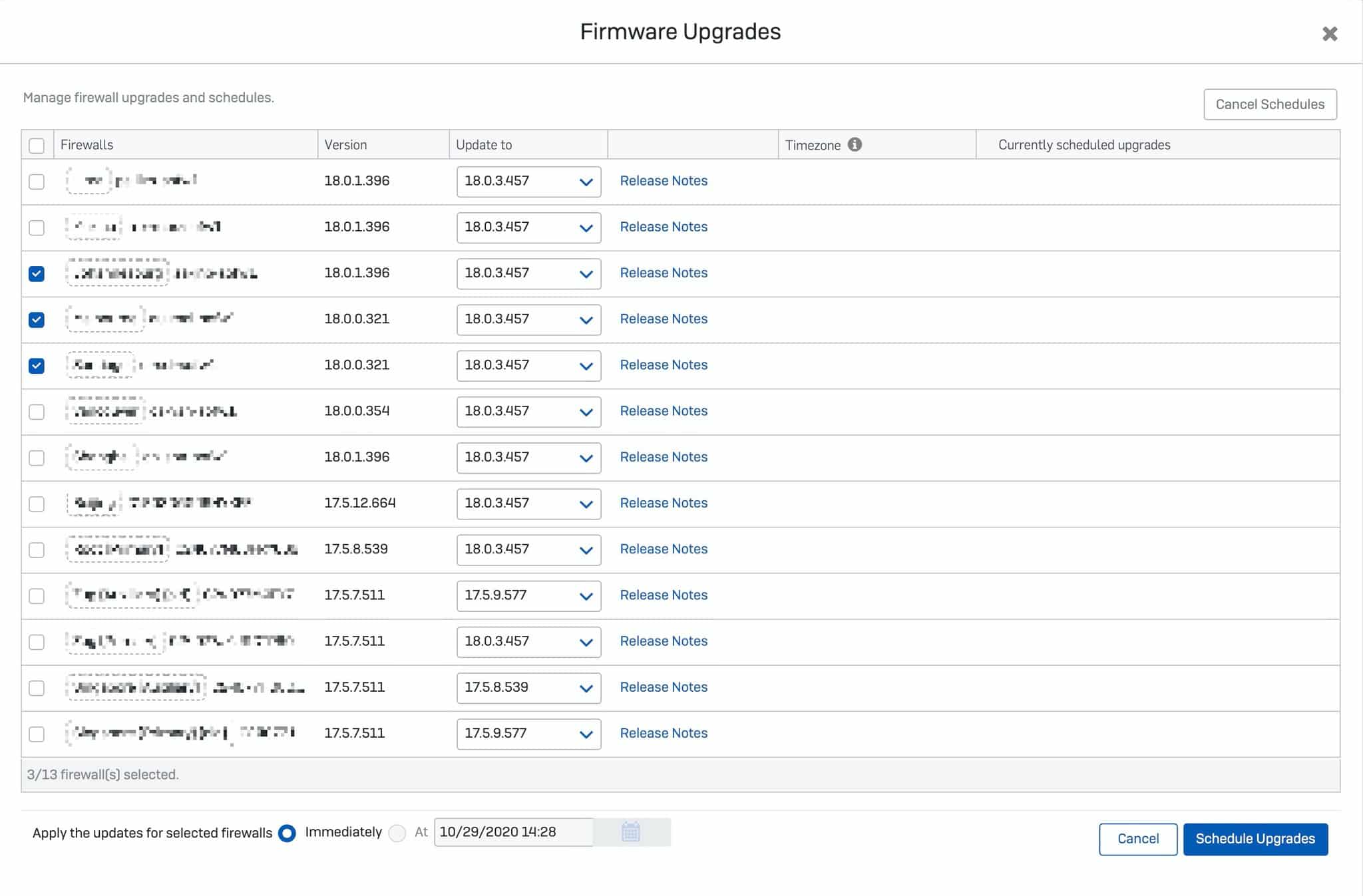

Ora è possibile pianificare gli aggiornamenti firmware tramite Central Firewall Manager. Gli amministratori UTM lo conoscono dal passato.

Per un aggiornamento pianificato si possono selezionare anche più firewall contemporaneamente, il che rappresenta un enorme sollievo negli ambienti più grandi.

Tuttavia, questa funzione va presa con cautela. Un aggiornamento può comunque creare problemi.

Nello screenshot sopra si può vedere che in questo ambiente devono ancora essere installati alcuni aggiornamenti. 😅

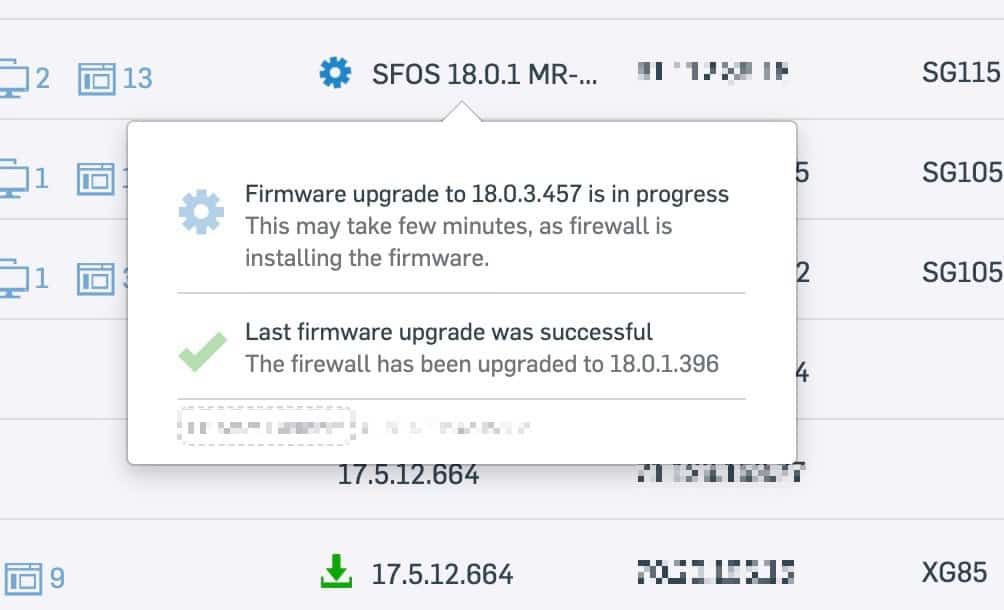

Se un firewall si trova in un processo di aggiornamento, questo viene indicato da un’icona animata nella panoramica. Cliccandoci sopra si ottengono ancora più informazioni.

Altre novità

Ci sono altre funzioni in questa release, ma non entrerò nei dettagli. Per completezza, tuttavia, le elenco comunque:

- Sophos Connect Client: ora è possibile aggiungere anche gruppi e non solo singoli utenti.

- SFOS ora supporta anche l’infrastruttura Nutanix AHV e Nutanix Flow.

- AWS: supporto per nuove istanze nel cloud AWS (C5, M5 e T3).

- AWS: supporto per template CloudFormation.

- AWS: supporto per zone WAN virtuali su gateway personalizzati.