Sophos SFOS v18 – nuove funzionalità in sintesi

Con la versione SFOS v18, Sophos ha ampliato e rielaborato in modo significativo il firmware. Sono state introdotte molte nuove funzionalità in diverse aree.

Va sottolineato che la v18 è ancora nella fase di early access e che alcune funzioni sono già cambiate. Grazie al feedback di molti utenti e partner Sophos, la soluzione è stata continuamente ottimizzata. È quindi possibile che alcuni screenshot appaiano leggermente diversi nella versione GA.

In questo articolo ci concentriamo esclusivamente sulle nuove funzionalità di Sophos XG Firewall v18 e accenniamo solo brevemente alla console web. Per maggiori dettagli, c’è un altro post sul blog: Sophos Central Firewall Management – funzioni con SFOS v18

Deep Packet Inspection e architettura Xstream

Il cambiamento più importante in Sophos Firewall SFOS v18 è l’introduzione della Deep Packet Inspection (DPI). In precedenza il traffico – in particolare il traffico web – veniva analizzato tramite un proxy. Questo è sempre stato un punto molto criticato, soprattutto nel mondo UTM, perché XG Firewall non filtrava il traffico HTTP/HTTPS direttamente tramite il firewall, ma tramite un proxy separato. I clienti che avevano già effettuato la migrazione verso XG hanno osservato che alcuni utenti venivano bloccati perché un proxy tentava di eseguire l’autenticazione degli utenti. Sebbene questo diventasse evidente soprattutto in ambienti più grandi, era spesso un motivo per rinviare il passaggio da UTM a XG.

Importante: il proxy continua a esistere nel firmware e non scompare con la v18. Tuttavia, con il motore DPI viene aggiunta una nuova opzione per ispezionare il traffico web.

Che cos’è la Deep Packet Inspection?

Senza Deep Packet Inspection, il firewall funziona come un classico firewall stateful e controlla le informazioni di intestazione e lo stato della connessione. Con la Deep Packet Inspection viene analizzato l’intero payload, il che consente un filtraggio più preciso di attacchi e malware.

Motore Xstream SSL/TLS Inspection

Negli ultimi anni SSL/TLS ha assunto un’importanza enorme. Il progetto «Let’s Encrypt» ha semplificato l’emissione di certificati gratuiti e ha contribuito a far sì che anche i siti web privati siano crittografati. Molti browser avvertono ormai quando si accede a una pagina non crittografata.

Sophos raccomanda quindi di ispezionare il traffico SSL/TLS per garantire una protezione HTTP completa. Nella sua forma attuale, la funzione dovrebbe probabilmente chiamarsi «SSL/TLS Inspection» e non «SSL (TLS) Inspection», ma nel settore si parla ancora spesso di SSL.

Risorse esterne sull’ispezione SSL/TLS:

- Warum ist eine SSL-Inspection Pflicht? – Teil 1

- Warum ist eine SSL-Inspection Pflicht? – Teil 2

- Why Host a CA on Your XG Firewall with SFOS v18?

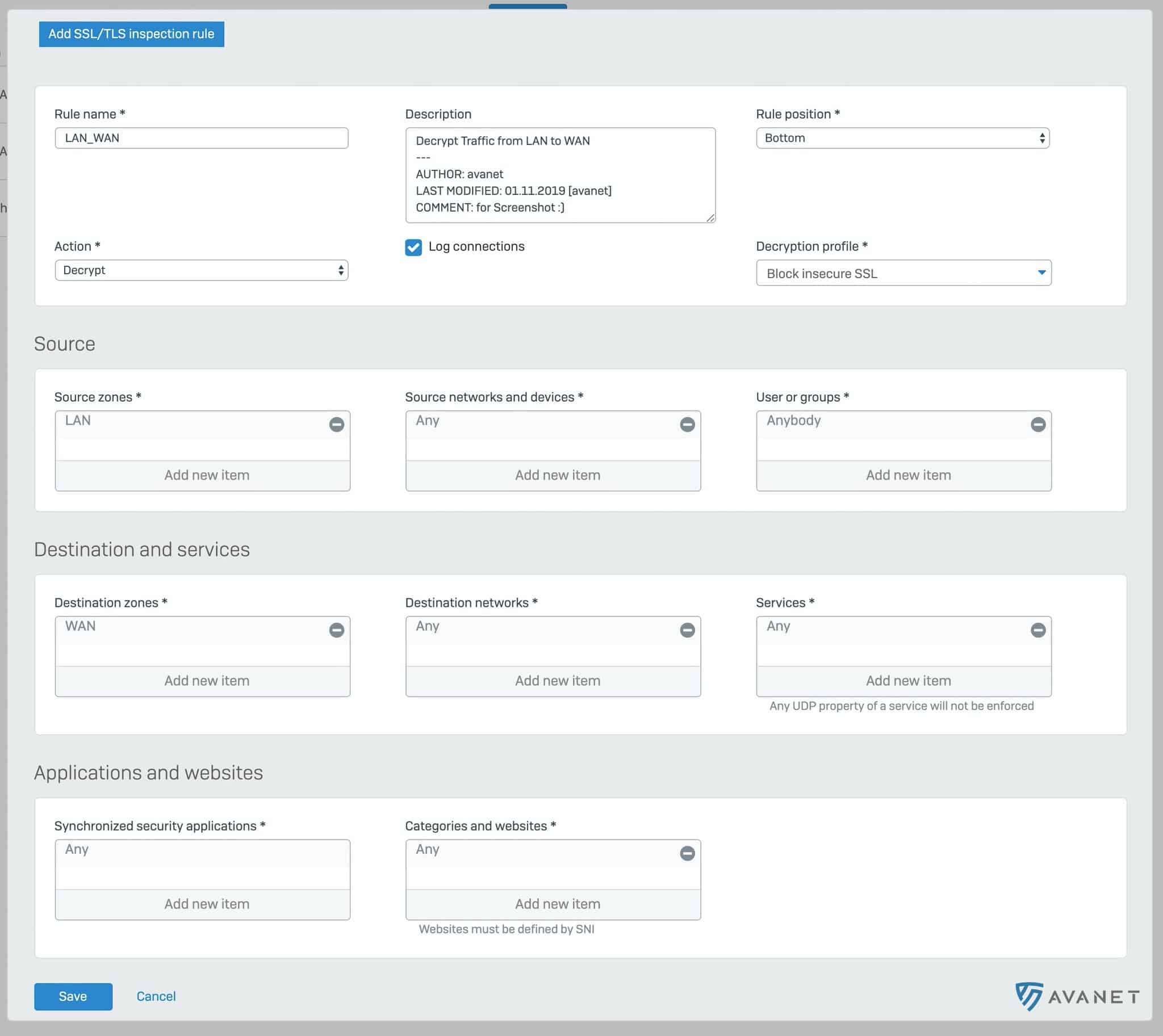

Con la v18 l’ispezione SSL viene ora gestita centralmente tramite profili di decrittazione e l’ispezione è applicata tramite regole firewall dedicate.

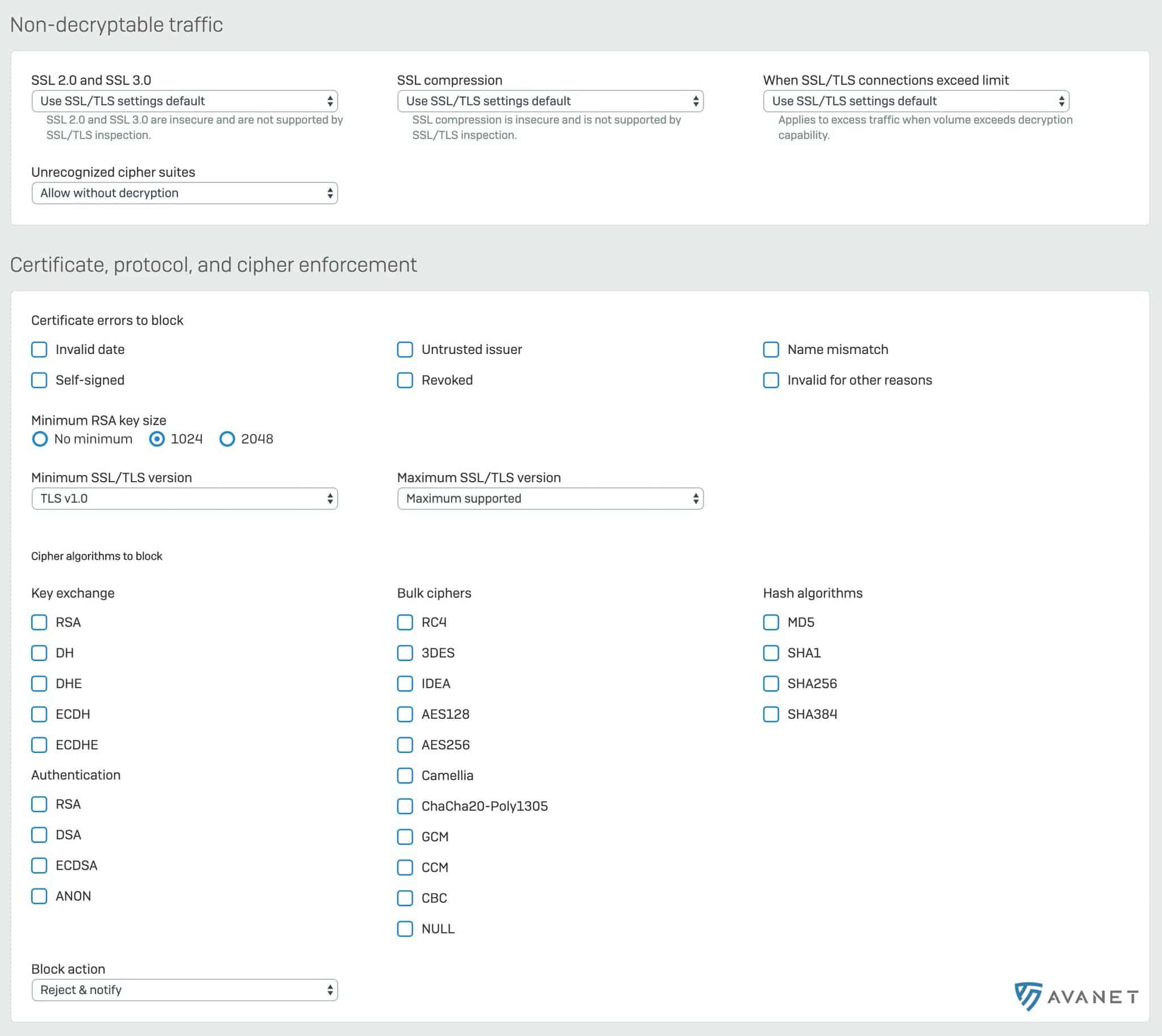

Per ogni profilo di decrittazione si possono configurare le impostazioni più importanti. Tra queste rientrano le opzioni per escludere determinati flussi di traffico, ad esempio quando è configurata un’autenticazione reciproca tra client e server e il firewall non può ispezionare il certificato.

A prima vista quest’area può sembrare piuttosto complessa. Per chi ama approfondire la documentazione, vale la pena leggere il seguente articolo nella community XG Firewall: SFOS v18: HTTPS Scanning and Xstream SSL Inspection

Purtroppo, al momento della redazione di questo post non esiste ancora una documentazione in italiano su Sophos XG Firewall v18 nel Central Partner Portal o nell’aiuto del browser Sophos XG (HV System). È però prevedibile che, quando questo articolo verrà pubblicato, ci sarà più documentazione in inglese: \https://docs.sophos.com

Motore DPI

Accanto al motore di ispezione SSL/TLS, il nuovo motore DPI rappresenta il secondo pilastro di Xstream. Sposta diversi controlli di sicurezza a livello di firewall, tra cui Advanced Threat Protection, IPS e filtro applicazioni.

Per il traffico web, con la v18 si può decidere se il traffico debba essere elaborato dal motore DPI o dal proxy. Per il traffico email, al momento è ancora necessario utilizzare il proxy. Nelle future versioni di firmware, Sophos prevede di migrare ulteriori gruppi di flussi dal proxy al motore DPI. Almeno per SFOS v18, l’attenzione si è concentrata su traffico HTTP e HTTPS.

Il motore DPI porta con sé anche diversi vantaggi in termini di prestazioni. Nella sezione successiva vengono menzionati alcuni esempi.

Xstream FastPath

L’architettura Xstream è stata progettata per aumentare le prestazioni. Un’appliance firewall può offrire solo una capacità limitata, quindi è fondamentale ottimizzarla nei punti giusti.

Il dispositivo Sophos XG Firewall è solo hardware – ciò che conta è il modo in cui il firmware utilizza in modo efficiente l’appliance.

Nell’architettura Xstream ogni pacchetto passa inizialmente attraverso il motore DPI, sia che provenga dalla LAN sia dalla WAN. Il flusso di rete viene poi inoltrato al «FastPath», implementato nel kernel Linux. Se il motore DPI determina che un flusso può essere considerato sicuro, lo sposta nel FastPath e lo inoltra direttamente tramite il kernel.

Osservando il diagramma architetturale ci si chiede inevitabilmente come funzioni tutto questo nella pratica. Stabilire se un traffico è consentito in linea di principio è relativamente rapido – questo passo non deve essere ripetuto per ogni pacchetto della stessa origine e porta. Ma come fa il motore DPI a sapere quando può spostare un flusso nel FastPath? Se, ad esempio, è attiva l’ispezione SSL/TLS, questo non è possibile, perché il traffico non verrebbe più controllato. Per IPS o il controllo applicazioni, invece, ci si basa su liste note che permettono di decidere se un flusso di dati è da considerarsi innocuo.

Threat Intelligence Analysis

Se il modulo Sophos Sandstorm è concesso in licenza per il firewall, i file vengono già analizzati in un sandbox prima di essere scaricati. Chi desidera saperne di più su Sophos Sandstorm può consultare il PDF di Sophos Sandstorm con le FAQ. Grazie all’ispezione SSL/TLS, il firewall ottiene una visibilità più profonda del traffico e può controllare i download web in modo ancora più preciso. Inoltre, la protezione endpoint continua a fungere da ultima linea di difesa.

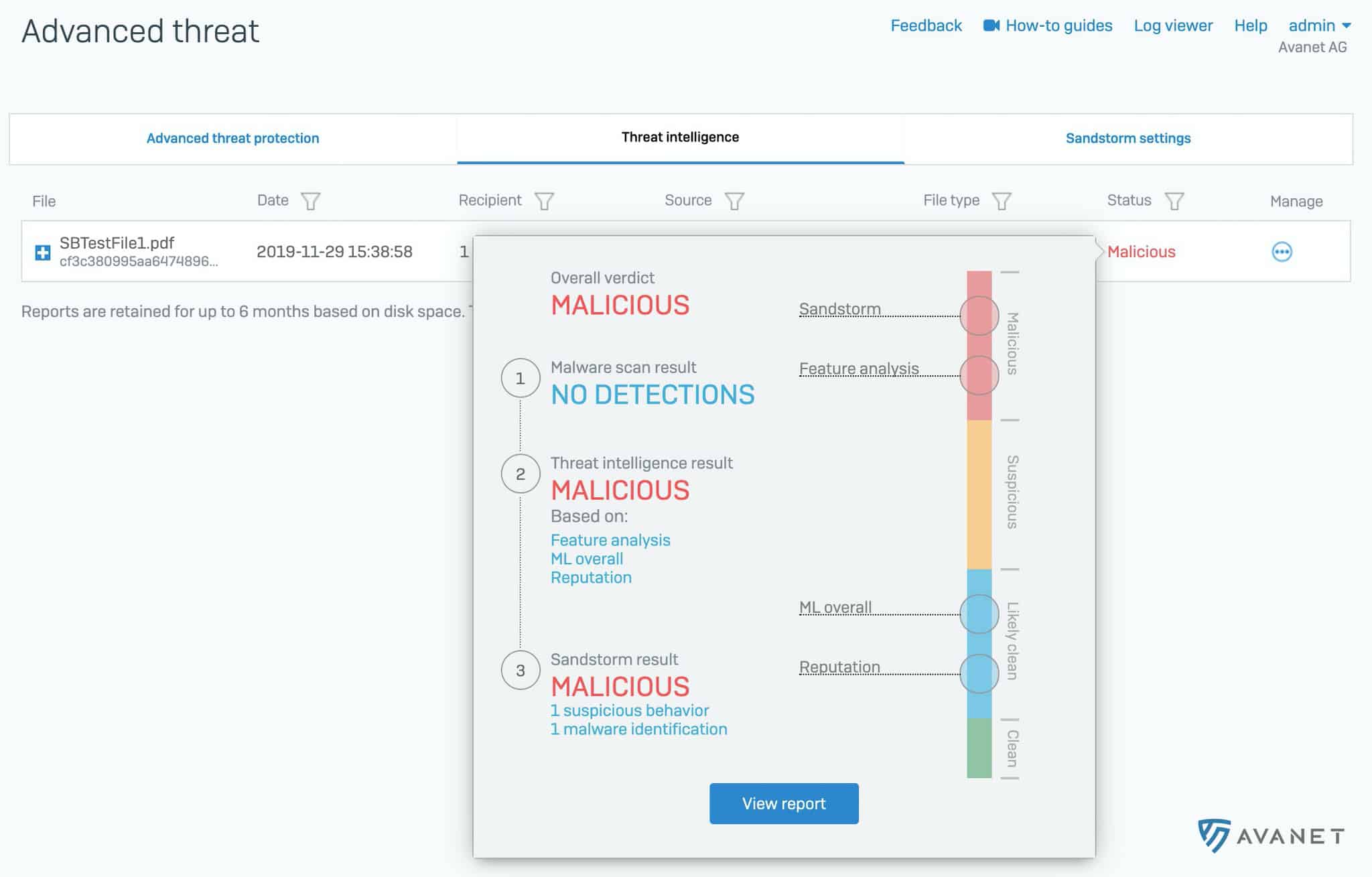

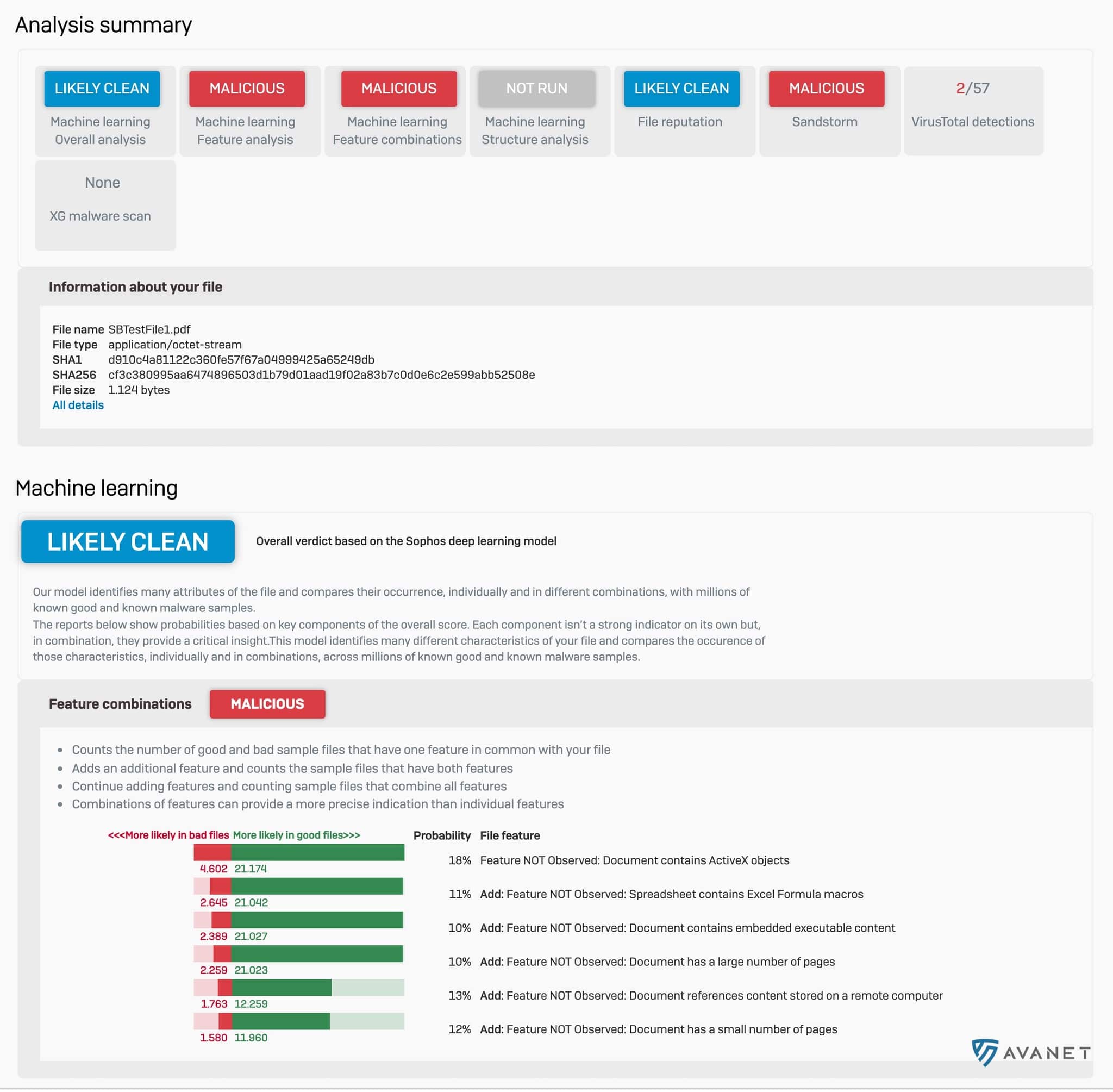

Con la v18 il nuovo modulo Threat Intelligence Analysis integra il modulo Sandstorm esistente. Mentre Sophos Sandstorm analizza download web o allegati email, Threat Intelligence analizza i file tramite il machine learning. Viene utilizzata anche l’analisi dei SophosLabs, la stessa tecnologia impiegata in Sophos Intercept X con EDR.

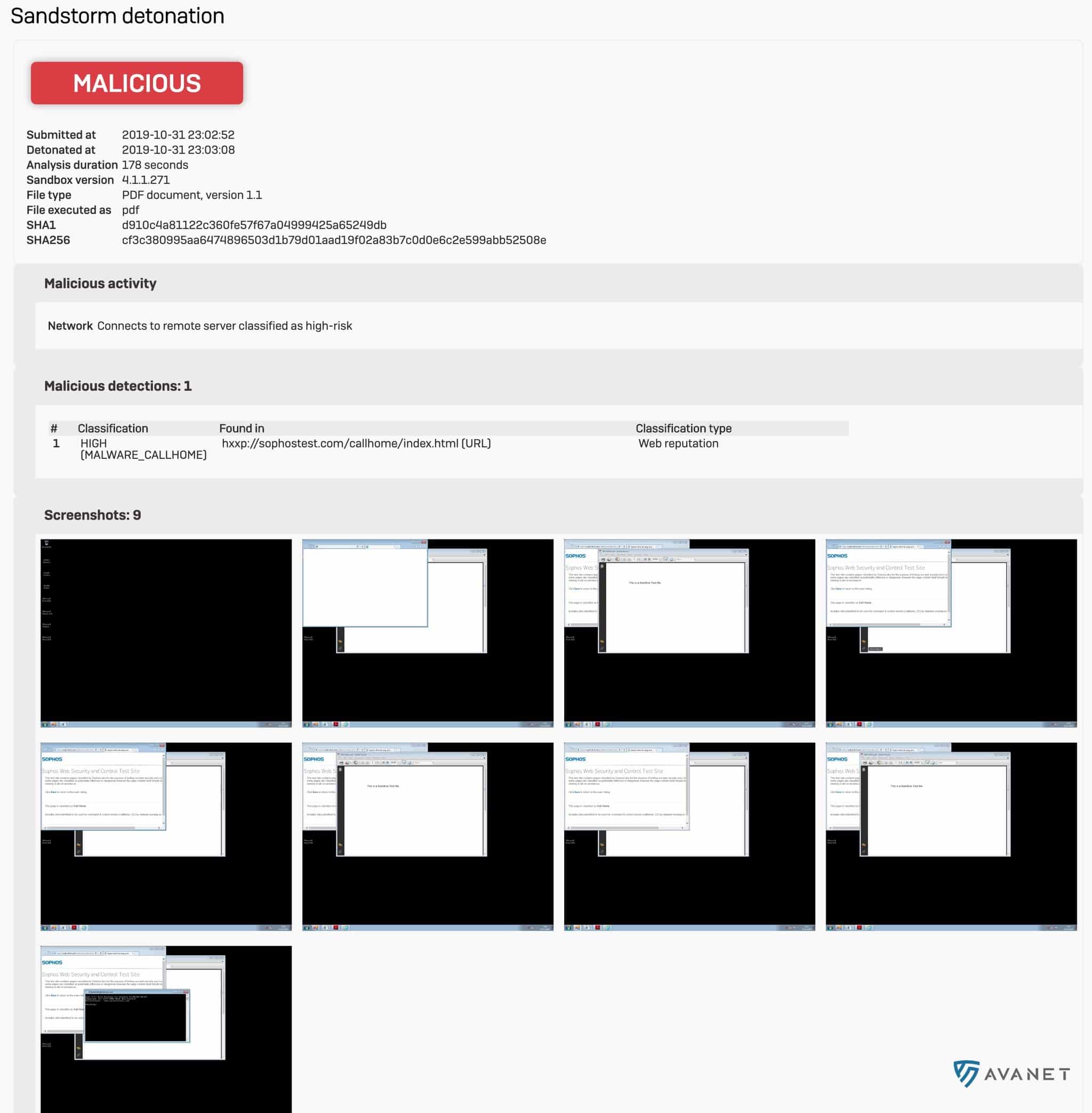

Analogamente a EDR, viene generato un report di analisi dettagliato. In SFOS v18 EAP2 un report di questo tipo appare, ad esempio, così:

Il report graficamente più curato sarà disponibile solo a partire da EAP3.

Enterprise NAT

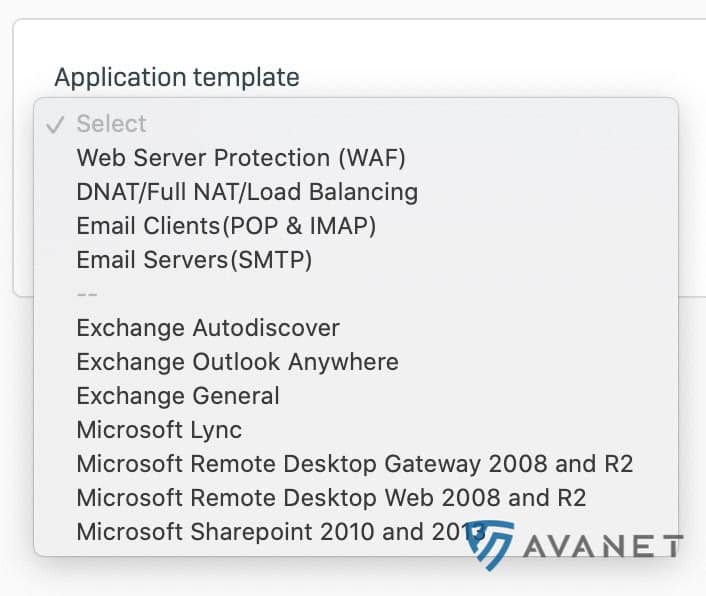

Oltre all’architettura Xstream, anche le regole NAT sono state completamente riviste. Fino alla versione 17.5 esisteva la voce di menu «Firewall», sotto la quale erano raggruppate tutte le regole di firewall, NAT e WAF. In una regola firewall era possibile definire, tra le altre cose, l’interfaccia di uscita o l’indirizzo IP di uscita per il traffico.

Con la v18 le regole NAT vengono ora gestite in una scheda separata, il che rende l’amministrazione molto più flessibile.

Molti clienti aspettavano questo cambiamento: ora è possibile, ad esempio, bloccare tutte le richieste DNS o NTP verso server pubblici e reindirizzarle invece a un server interno. In questo modo si offre anche una soluzione a chi sente la mancanza del server NTP sulla XG, che era invece integrato nella UTM.

L’argomento NAT è inoltre spiegato in dettaglio nel seguente video:

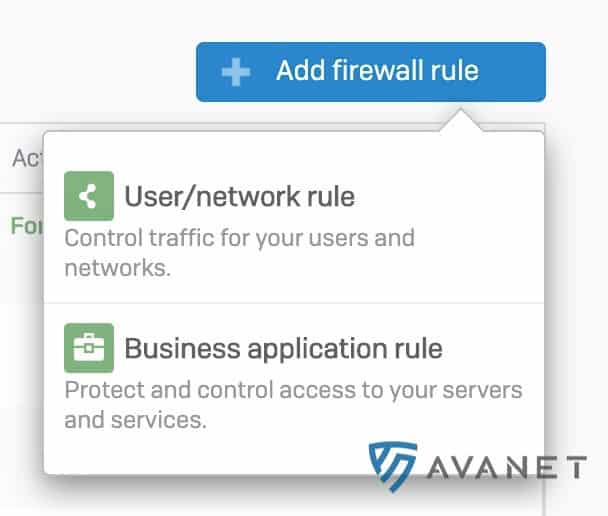

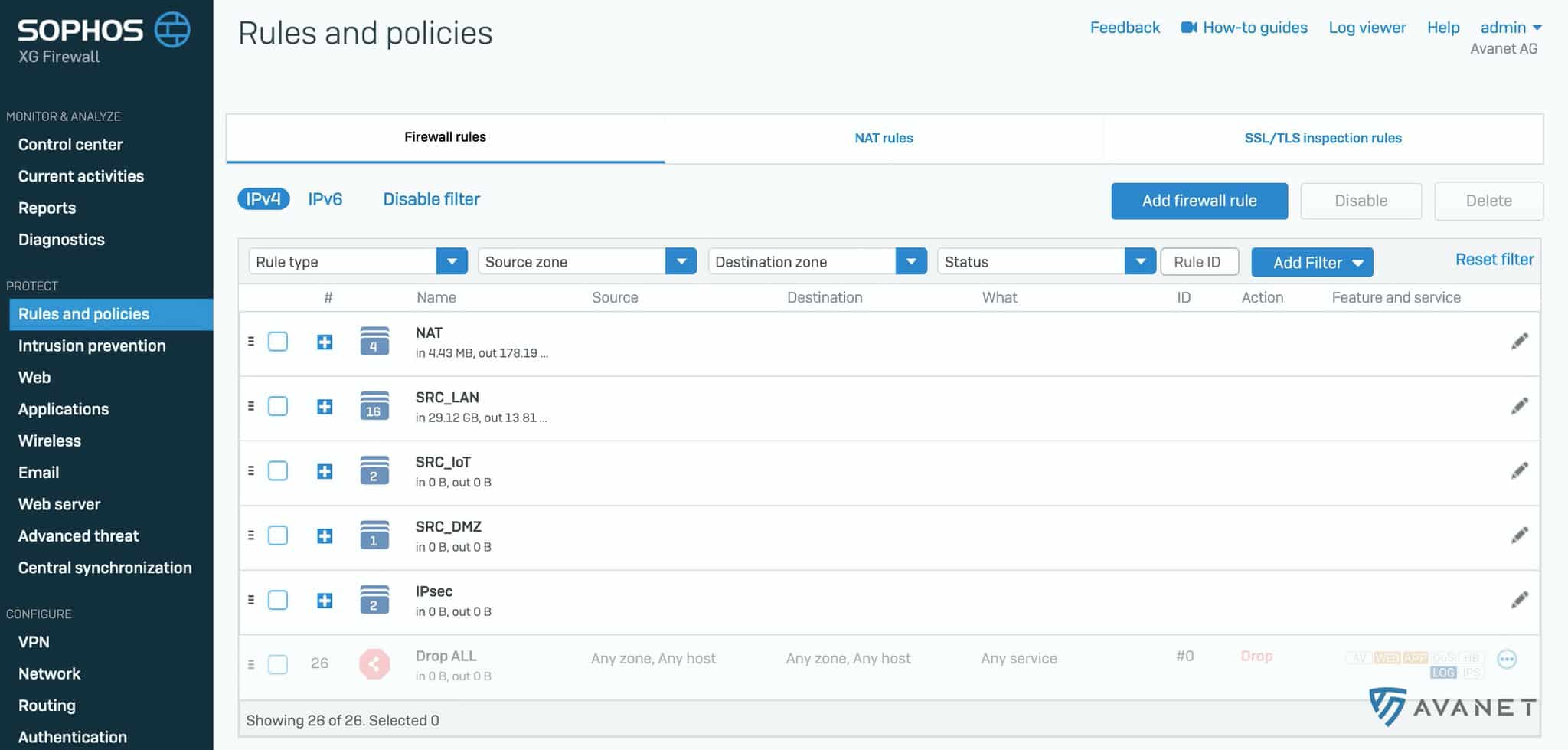

Gestione delle regole firewall

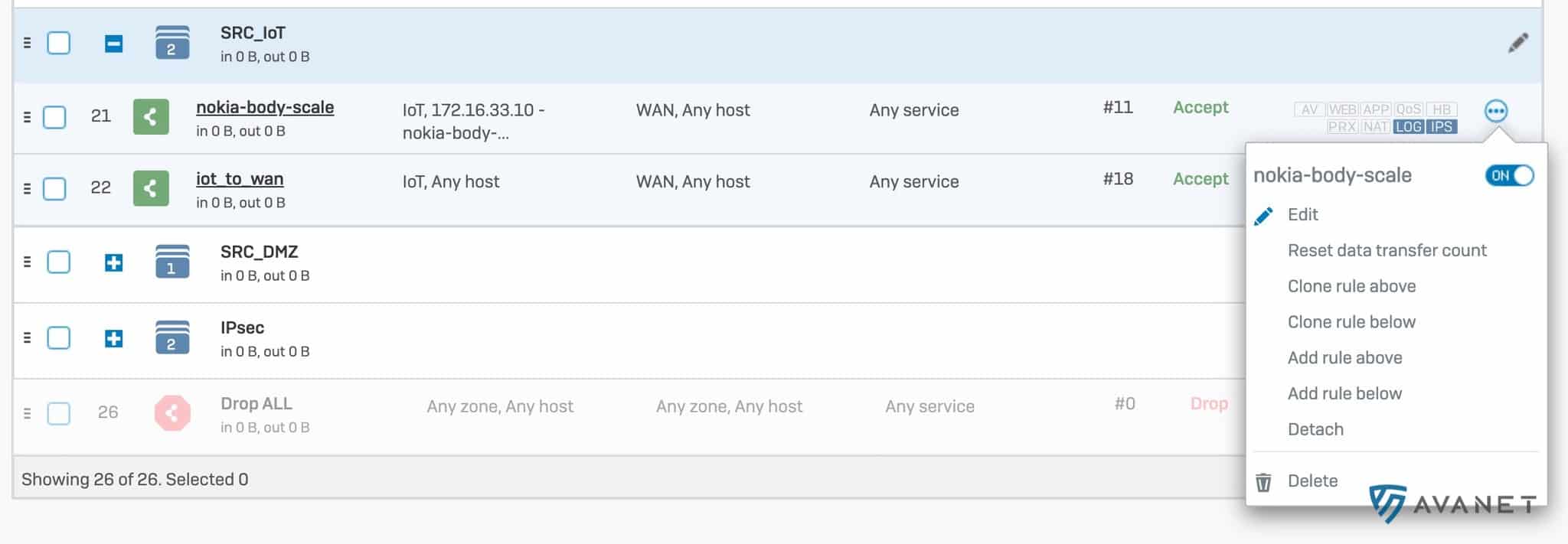

Con ogni nuova major release, Sophos migliora la gestione delle regole firewall. In v18 è ora possibile selezionare più regole firewall contemporaneamente per eliminarle, attivarle o disattivarle, oppure aggiungerle a un gruppo o rimuoverle da esso. Inoltre le regole firewall sono ora numerate, in modo che il numero totale sia immediatamente visibile. L’ID della regola resta invariato. La voce di menu «Firewall» è stata inoltre rinominata in «Rules and policies».

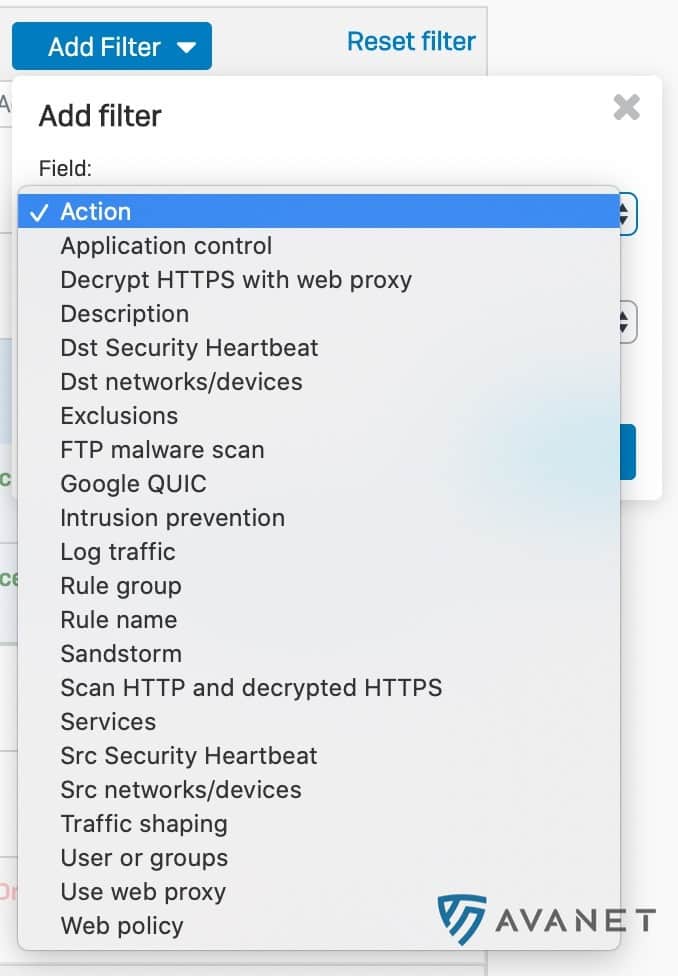

È possibile impostare filtri, il che rende la ricerca di regole specifiche molto più semplice. Il filtro rimane attivo anche se si passa ad altre voci di menu e poi si torna all’elenco delle regole.

Chi sperava che Sophos lasciasse ora i gruppi di regole aperti dopo il salvataggio di una regola, purtroppo deve essere deluso. Qui non è cambiato nulla. 😖

È stata inoltre aggiunta un’altra funzione molto richiesta: il contatore del traffico elaborato da una regola firewall può ora essere reimpostato a zero.

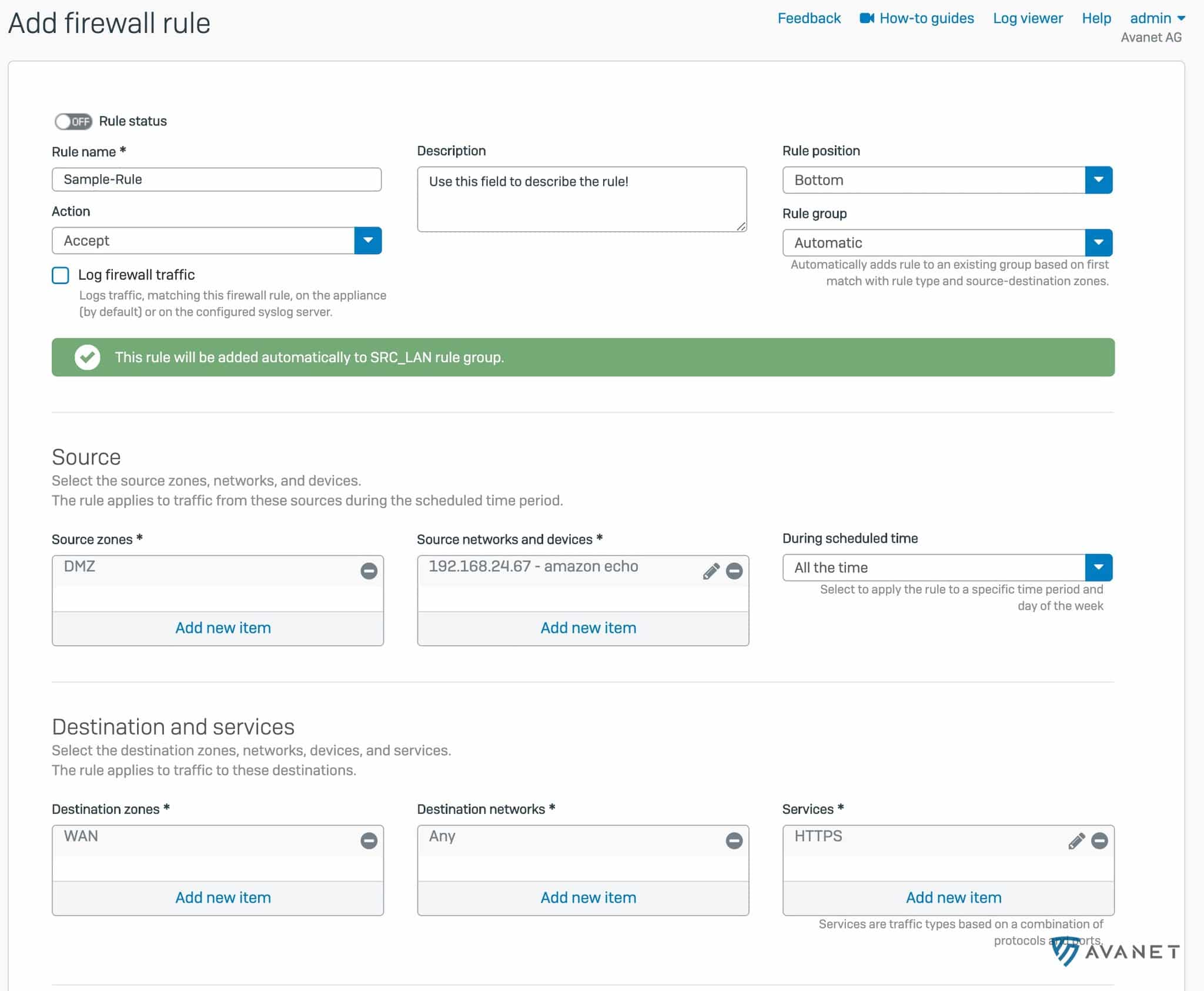

Quando si crea una nuova regola firewall, è ora possibile salvarla inizialmente in stato disattivato.

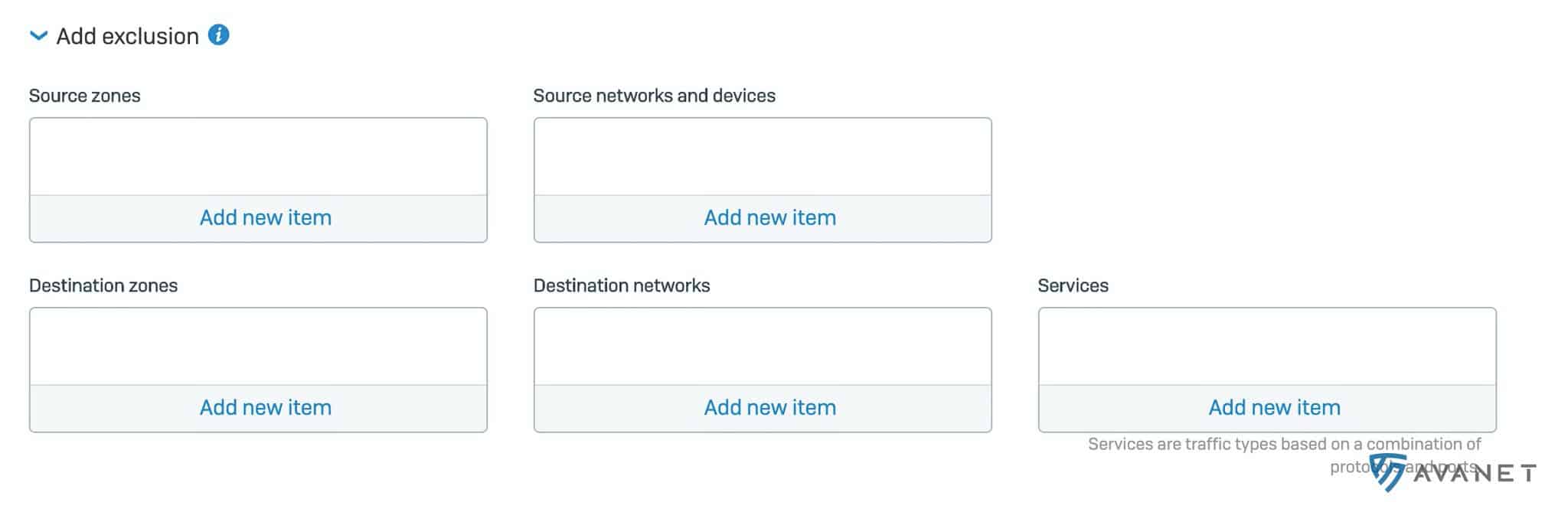

Inoltre, ora è possibile definire esclusioni direttamente nelle regole firewall. Questo aiuta a mantenere il rule set snello ed evitare regole aggiuntive non necessarie.

Log Viewer

Chi ha letto l’articolo 7 Gründe, warum die XG Firewall (SFOS) besser ist als die UTM sa già quanto sia utile il Log Viewer. Nella nuova versione, lo strumento riceve alcune funzioni aggiuntive molto pratiche.

Con un clic su una voce del Log Viewer è possibile applicare direttamente un filtro, definire un’eccezione SSL/TLS o modificare una policy IPS, di Application Control o di filtro web.

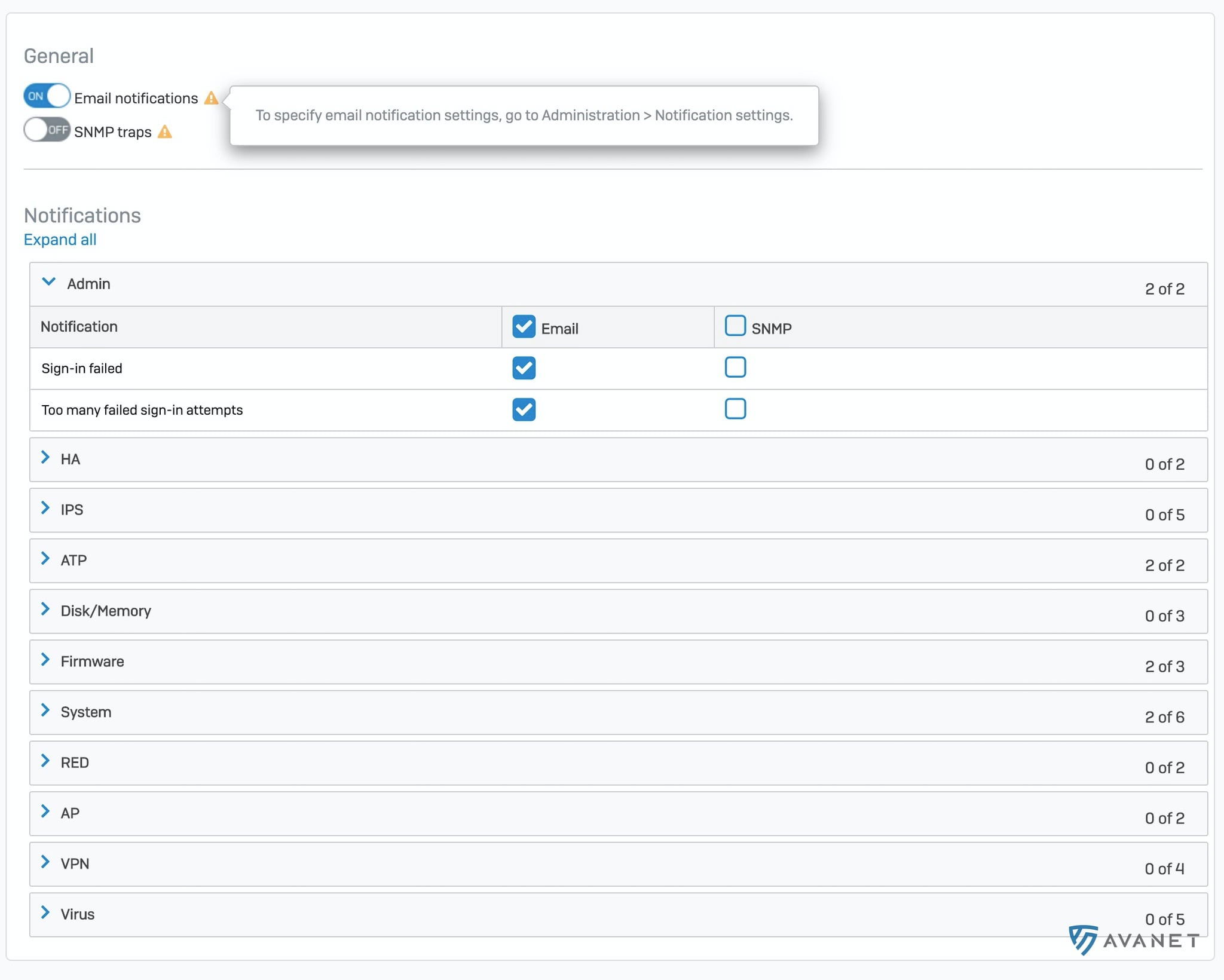

Avvisi e notifiche

In «Administration» > «Notification settings» in precedenza si potevano attivare solo due opzioni per le notifiche email:

- IPsec tunnel up/down

- Email alert notifications

Se una RED non era raggiungibile o un utente inseriva troppe volte una password errata, finora non era possibile ricevere una notifica.

Miglioramenti: ora è più veloce e semplice raggruppare gli appliance in cluster. Inoltre è possibile eseguire un rollback del firmware.

- Supporto SNMPv3: sicurezza nettamente migliore rispetto a SNMPv1 e SNMPv2 – ammesso che si possa parlare di «sicurezza» per queste due versioni. Il file MIB è come sempre disponibile per il download.

- Ridenominazione delle interfacce: finora le interfacce si chiamavano Port1, Port2, ecc., senza alcuna possibilità di cambiare questi nomi. In v18 i nomi possono ora essere personalizzati. IPsec, IPS, reti wireless, ecc. non possono però ancora essere rinominati.

- Aggiornamenti del database GeoIP: il database degli indirizzi IP per paese può ora essere aggiornato indipendentemente dagli aggiornamenti di firmware.

- Aggiornamento di VMware Tools: VMware Tools è ora disponibile nella versione 10.3.10 e supporta anche Site Recovery Manager (SRM).

Upgrade a SFOS v18

Prerequisiti

Ti è venuta voglia di aggiornare alla v18? Se utilizzi già un XG Firewall o un SG con SFOS, ti serve almeno la versione v17.5 MR6 per poter passare alla v18. Come di consueto è supportato il rollback. Se qualcosa non dovesse funzionare come previsto con la v18, puoi sempre tornare alla versione precedente.

Da SG a XG

Se stai ancora utilizzando un firewall UTM, puoi ugualmente passare a SFOS. La guida corrispondente si trova qui: Installare Sophos XG Firewall OS su un appliance SG

Se ti serve supporto per la migrazione, saremo lieti di aiutarti. Abbiamo già sostituito con successo numerosi sistemi UTM. 😎

XG 85 e XG 105

Per installare la v18 sono necessari almeno 4 GB di RAM. La prossima versione di SFOS non potrà quindi più essere eseguita su XG 85 o XG 105. Chi utilizza hardware proprio con soli 2 GB di RAM si troverà davanti allo stesso problema. Anche Cyberoam non sarà più supportato.

I possessori di XG 85 o XG 105 dovrebbero prendere in considerazione i modelli successivi: Sophos XG 86 e XG 106. Fino al 30/09/2020 è attiva una promozione Sophos che consente di ottenere uno sconto del 50% sul nuovo hardware al momento del rinnovo.

Sophos Central Firewall Reporting and Management

Su questo argomento esiste un post separato sul blog: Sophos Central Firewall Management – funzioni con SFOS v18