Sophos Central Intercept X Advanced pour Server avec XDR

211,93 € - 464,12 €

| Quantité | Prix unitaire |

|---|---|

| 1 - 9 | 211,93 € |

| 10 - 24 | 154,84 € |

| 25 - 49 | 147,82 € |

| 50 - 99 | 136,61 € |

| 100 + | 130,06 € |

Description

Examinez de plus près la cause des attaques !

Spécifications techniques

Comparez les fonctionnalités des différents Les produits pour serveurs de Sophos pour protéger votre infrastructure. Vous ne savez pas quelle protection convient le mieux à votre entreprise ? Nous vous conseillons gratuitement et sans engagement.

| Plusieurs directives | - | ✔ | ✔ | ✔ | ✔ |

| Mises à jour contrôlées | - | ✔ | ✔ | ✔ | ✔ |

| Sécurité du web | ✔ | ✔ | ✔ | ✔ | ✔ |

| Télécharger la réputation | ✔ | ✔ | ✔ | ✔ | ✔ |

| Contrôle web/blocage d'URL par catégorie | - | ✔ | ✔ | ✔ | ✔ |

| Contrôle de la périphérie | - | ✔ | ✔ | ✔ | ✔ |

| Contrôle des applications | - | ✔ | ✔ | ✔ | ✔ |

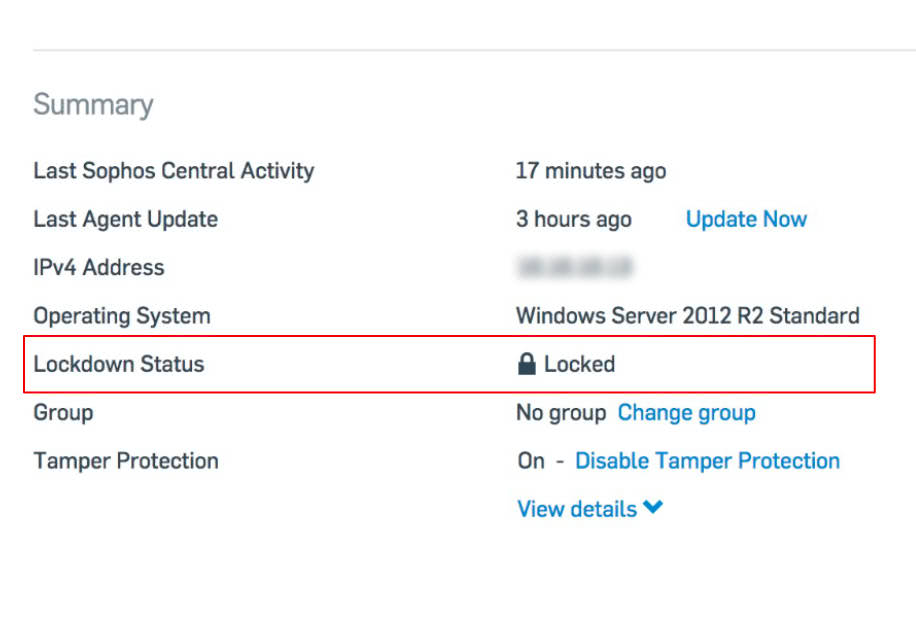

| Liste blanche des applications (verrouillage des serveurs) | - | ✔ | ✔ | ✔ | ✔ |

| Détection de logiciels malveillants par apprentissage en profondeur | ✔ | ✔ | ✔ | ✔ | ✔ |

| Disques de fichiers anti-malware | ✔ | ✔ | ✔ | ✔ | ✔ |

| Protection en direct | ✔ | ✔ | ✔ | ✔ | ✔ |

| Analyses comportementales avant exécution (HIPS) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Blocage des applications pot. applications indésirables (PUA) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Système de prévention des intrusions | ✔ | ✔ | ✔ | ✔ | ✔ |

| Prévention de la perte de données | ✔ | ✔ | ✔ | ✔ | ✔ |

| Analyse du comportement en temps réel (HIPS) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Interface d'analyse antimalware (AMSI) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Détection de trafic malveillant (MTD) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Prévention des exploits | ✔ | ✔ | ✔ | ✔ | ✔ |

| Active Adversary Mitigations | ✔ | ✔ | ✔ | ✔ | ✔ |

| Protection des fichiers contre les ransomwares (CryptoGuard) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Protection du disque et de l'enregistrement de démarrage (WipeGuard) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Protection de l'homme dans le navigateur (Safe Browsing) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Verrouillage amélioré des applications | ✔ | ✔ | ✔ | ✔ | ✔ |

| Live Discover (requêtes SQL inter-environnementales pour la recherche de menaces) et de conformité à la sécurité) | - | - | ✔ | ✔ | ✔ |

| Bibliothèque de requêtes SQL (requêtes préformulées et personnalisables) | - | - | ✔ | ✔ | ✔ |

| Détection des événements suspects et définition des priorités | - | - | ✔ | ✔ | ✔ |

| Stockage des données sur disque dur (jusqu'à 90 jours) avec accès rapide aux données Accès aux données | - | - | ✔ | ✔ | ✔ |

| Sources de données inter-produits (p. ex. pare-feu, e-mail) | - | - | ✔ | ✔ | ✔ |

| Requêtes inter-produits | - | - | ✔ | ✔ | ✔ |

| Sophos Data Lake (stockage de données en nuage) | - | - | 30 jours | 30 jours | 30 jours |

| Requêtes planifiées | - | - | ✔ | ✔ | ✔ |

| Cas de menaces (analyse des causes) | - | ✔ | ✔ | ✔ | ✔ |

| Analyse des logiciels malveillants par apprentissage en profondeur | - | - | ✔ | ✔ | ✔ |

| Données avancées sur les menaces provenant des SophosLabs à la demande | - | - | ✔ | ✔ | ✔ |

| Exportation de données médico-légales | - | - | ✔ | ✔ | ✔ |

| Suppression automatisée des logiciels malveillants | ✔ | ✔ | ✔ | ✔ | ✔ |

| Battement de cœur de sécurité synchronisé | ✔ | ✔ | ✔ | ✔ | ✔ |

| Sophos Clean | ✔ | ✔ | ✔ | ✔ | ✔ |

| Accès au terminal à distance (analyse et réaction à distance) | - | - | ✔ | ✔ | ✔ |

| Isolation de serveurs à la demande | - | - | ✔ | ✔ | ✔ |

| En cliquant sur "Supprimer et bloquer". | - | - | ✔ | ✔ | ✔ |

| Cloud Workload Protection (Amazon Web Services, Microsoft Azure, Google Cloud Platform) | ✔ | ✔ | ✔ | ✔ | ✔ |

| Contrôle synchronisé des applications (transparence sur les applications) | ✔ | ✔ | ✔ | ✔ | ✔ |

| gérer votre état de sécurité dans le cloud (hôtes cloud surveiller et protéger, fonctions sans serveur, buckets S3, etc.) | - | ✔ | ✔ | ✔ | ✔ |

| Gestion des politiques Serveurs | ✔ | ✔ | ✔ | ✔ | ✔ |

| Cache de mise à jour et relais de messages | ✔ | ✔ | ✔ | ✔ | ✔ |

| Exceptions automatiques de scan | ✔ | ✔ | ✔ | ✔ | ✔ |

| Contrôle de l'intégrité des fichiers | - | - | ✔ | ✔ | ✔ |

| Recherche de menaces basée sur des indices 24h/24 et 7j/7 | - | - | - | ✔ | ✔ |

| Compatible avec les outils de sécurité d'autres fabricants | - | - | - | ✔ | ✔ |

| Contrôles de santé en matière de sécurité | - | - | - | ✔ | ✔ |

| Rapports d'activité | - | - | - | ✔ | ✔ |

| Sophos MDR ThreatCast | - | - | - | ✔ | ✔ |

| Détection des attaques | - | - | - | ✔ | ✔ |

| Stopper et endiguer les menaces | - | - | - | ✔ | ✔ |

| Assistance téléphonique directe en cas d'incident | - | - | - | ✔ | ✔ |

| Recherche de menaces sans indices 24h/24 et 7j/7 | - | - | - | - | ✔ |

| Amélioration proactive de la posture de sécurité | - | - | - | - | ✔ |

| Réponse complète aux incidents : neutralisation complète des menaces | - | - | - | - | ✔ |

| Analyse des causes - et comment prévenir de nouvelles attaques ? | - | - | - | - | ✔ |

| Interlocuteur dédié auprès de l'équipe de réponse aux incidents | - | - | - | - | ✔ |

Avanet Services

Améliorons votre sécurité

Nos services sont conçus pour vous aider à faire fonctionner vos produits Sophos de manière sûre et fiable. En plus du support classique pour les pare-feux Sophos ou la plate-forme centrale, nous proposons les services suivants, qui peuvent être demandés à tout moment :

Services de configuration

Bilan de santé

Mises à niveau

Ateliers

Migrations

Maintenance du pare-feu

SLA

Audits de sécurité

Demander plus d'informationsServices de configuration

Vous souhaitez confier l'installation de vos produits Sophos à des professionnels ? Nous vous assistons lors de la mise en service et de la configuration pour un fonctionnement sans faille.

Migrations

Vous souhaitez passer de votre pare-feu SG (UTM) à un pare-feu XGS avec le système d'exploitation SFOS ? Grâce à notre expérience, nous pouvons réaliser votre transition sans problème.

Bilan de santé

Vous avez configuré vos produits Sophos vous-même et vous souhaitez que nous vérifiions la configuration ? Nous vérifions vos paramètres et vous donnons notre recommandation.

Ateliers

Votre travail consiste-t-il à connaître les produits Sophos dans votre entreprise ? Nous vous proposons un entraînement ciblé, entièrement adapté à vos besoins.

Matériel d'information

Approfondissez vos connaissances et apprenez-en plus sur « Sophos Central Server Protection ».

Sophos Central – Fiche de données

Sophos Managed Detection and Response (MDR) – Fiche de données

Sophos Managed Detection and Response (MDR) – Guide d'achat

Sophos Breach Protection Warranty – Fiche de données

Sophos Rapid Response – Fiche de données

Extended Detection and Response (XDR) – Guide pour débutants

Sophos XDR – Guide des licences

Sophos XDR – Cas d'utilisation

Sophos Network Detection and Response (NDR) – Fiche de données

Sophos Network Detection and Response (NDR) – Brève description

Sophos Server Protection – Guide d'achat

Cybersecurity System – Guide d'achat

Sophos Intercept X for Server – Fiche de données

Sophos Intercept X – Brève description

Sophos Intercept X Deep Learning

FAQ Intercept X Essentials et Intercept X Essentials for Server

Présentation des fonctionnalités de Sophos Intercept X, XDR et MTR

ÉDUCATION & GOUVERNEMENT

Prix spéciaux pour les institutions éducatives et gouvernementales

Sophos propose des remises spéciales pour les écoles et les institutions gouvernementales afin de répondre à leurs exigences budgétaires particulières. On peut compter sur un rabais d'au moins 20 %*.

Demandez-nous et nous vous ferons une offre gratuite et sans engagement.

* Les prix spéciaux pour les institutions éducatives et gouvernementales ne sont disponibles que dans la région DACH.

Demander des prix spéciauxVersion d'essai

Essayer Sophos Central gratuitement

Essayez gratuitement pendant 30 jours la puissante plate-forme de gestion centralisée de la sécurité.

Tous les produits - Testez l'ensemble complet de protection, y compris la protection XDR pour les postes clients, la messagerie électronique, les appareils mobiles et les serveurs.

Une seule console - travaillez efficacement en gérant tous les produits Sophos à partir d'une seule plateforme cloud.

Accès immédiat - prêt à l'emploi en quelques minutes.

Utilisez les informations de connexion suivantes pour démarrer votre démo en ligne. Nom d'utilisateur: demo@sophos.com / Mot de passe: Demo@sophos.com

Aide à l'achat

Vous avez encore des questions sur le produit?

Mieux vaut se renseigner avant d'acheter, avant de se retrouver avec un mauvais produit entre les mains.

Poser une question| Laufzeit | 1 an, 2 ans, 3 ans |

|---|---|

| Art | Premier achat, Renouveler |