Sophos Firewall – IPsec Remote Access Timeout nach 4 Stunden

In diesem Artikel wird erläutert, warum ein IPsec Remote Access Timeout nach 4 Stunden auftritt und wie dieses Problem gelöst werden kann.

Für den IPsec Remote Access ist auf der Sophos Firewall standardmässig ein Timeout von 4 Stunden eingestellt. In diesem Fall verliert der Sophos Connect Client die Verbindung mit der Firewall, und der Benutzer muss die Verbindung erneut herstellen.

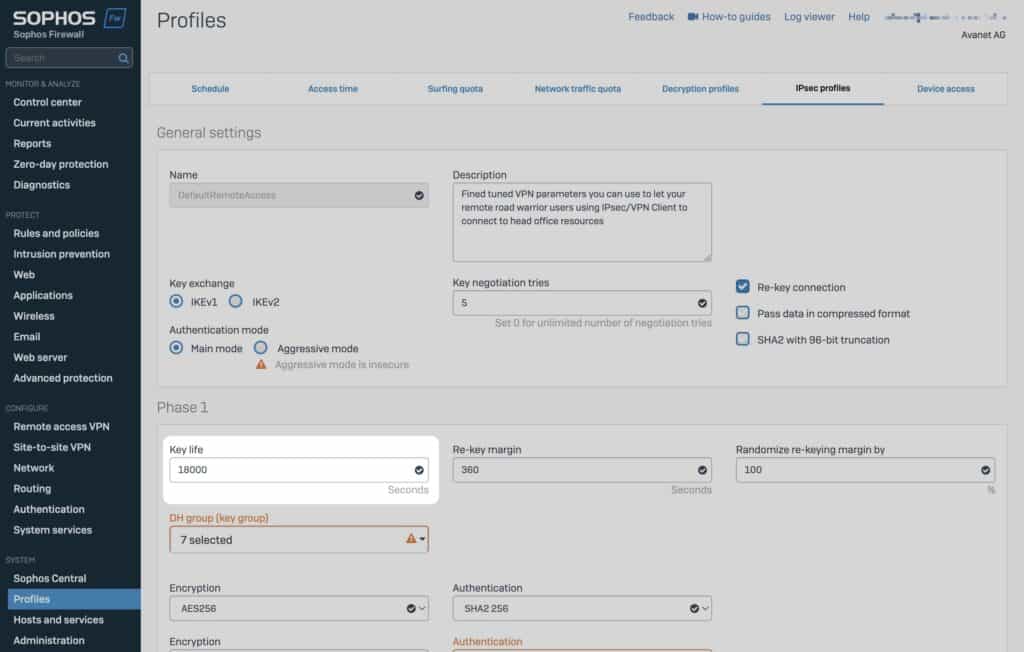

Wenn der Sophos Connect Client Benutzer mit einem Einmalkennwort (OTP) konfiguriert hat, wird der Benutzer standardmässig alle 4 Stunden aufgefordert, ein neues OTP einzugeben. Dies liegt daran, dass der Sophos Connect Client die Richtlinie DefaultRemoteAccess verwendet, die über die grafische Benutzeroberfläche geändert werden kann. Der Standardwert für ikekeylife ist 18000

Sophos Firewall Log

Diese Fehler im VPN-Log zeigen, dass die Verbindung aufgrund eines abgelaufenen IKE-Schlüssels unterbrochen wurde. Die ungültige SPI (Security Parameter Index) verweist auf eine abgelaufene oder ungültige IKE-Phase-1-Sitzung.

VPN 2023-12-12 06:33:48 IPSec Deny Received IKE message with invalid SPI (421B67D8) from the remote gateway. 18050

VPN 2022-12-12 06:33:47 IPSec Deny Received IKE message with invalid SPI (13B56627) from the remote gateway.18050

VPN 2022-12-12 06:33:46 IPSec Deny Received IKE message with invalid SPI (EDA41714) from the remote gateway.18050IPsec VPN Timeout über Sophos Firewall GUI anpassen

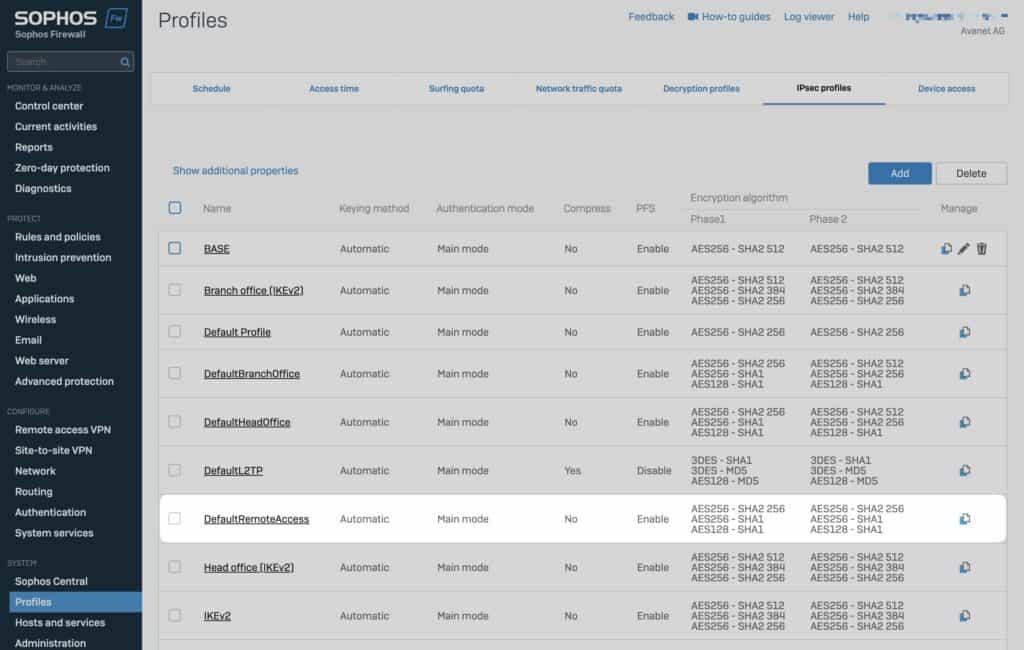

In den VPN Profilen findet man das DefautlRemoteAccess Zertifikat und kann dieses klonen und den Wert entsprechend anpassen.

Danach muss man lediglich noch in den Remote Access IPsec Einstellungen das neue Zertifikat auswählen und die neue Config an die User verteilen.

IPsec VPN Timeout über Sophos Firewall Konsole anpassen

Bei einem IKE_SA-Lebensdauerwert von 18000 erfolgt die Neuverschlüsselung von IKE_SA etwa alle 4 Stunden und die erneute Authentifizierung erfolgt ebenfalls zusammen mit der Neuverschlüsselung von IKE_SA, sodass die Benutzer aufgefordert werden, ein neues OTP einzugeben.

Wenn die Kundenanforderung lautet, dass der Benutzer alle „n“ Stunden zur Eingabe eines neuen OTPs aufgefordert werden soll, dann verwenden Sie die folgende Gleichung, um den entsprechenden ikekeylife-Wert zu ermitteln, wenn n=10 (d. h. 10 Stunden)

ikekeylife = (n +1) * 3600

ikekeylife = (10 +1) * 3600 = 39600

ikekeylife = 39600Hinweis: Der Höchstwert für „n“ sollte nicht grösser als 23 sein.

Per SSH mit der Sophos Firewall verbinden z.B. über Putty und mittels Eingabe von 5 und dann 3 kommt man in die Advanced Shell.

psql -U nobody -d corporate -c "update tblvpnpolicy set ikekeylife=39600 where policyid=5;"Danach muss man lediglich den IPsec VPN Service auf der Firewall neu starten und das Config-File neu an die Clients verteilen.